Defender 展開ツールは、 Defender エンドポイント セキュリティ ソリューションでサポートされているすべての Windows バージョンのオンボードを合理化するように設計された、軽量で自己更新型のアプリケーションです。 このツールは、前提条件の処理を行い、古いソリューションからの移行を自動化し、複雑なオンボード スクリプト、個別のダウンロード、手動インストールの必要性を排除すると同時に、オンボードの可視性、カスタマイズ性、およびガードレールを提供します。

ツールのユーザー インターフェイスを使用して、管理者はツールをダブルクリックし、対話型のインストールとオンボードシーケンスに従うことができます。 大規模なデプロイの場合、このツールは高度なコマンドライン パラメーターを備えた自動化オプションを提供します。これにより、オーケストレーション プラットフォームやカスタムデプロイ ツール (グループ ポリシー など) と統合しながら、Intuneや Defender for Cloud などの他の Microsoft ソリューション統合を通じて提供されるエクスペリエンスはそのまま残すことができます。 現在、このツールは独自のオンボード手法であり、他のオンボード方法と統合されていません。

次の表は、ツールでサポートされる主な機能の一部を示しています。

| 機能 | 説明 |

|---|---|

| 前提条件の処理 | このツールは、必要な更新プログラムをチェックし、ブロックの問題を修復し、デバイスが Defender オンボードの準備ができている状態であることを確認します。 |

| ログ記録 | すべての操作は、詳細ログにローカルに記録されます。 |

| 冗長インストールの回避 | Defender が既に存在する場合、このツールは冗長インストールをスキップします。 |

| UI フィードバック | このツールは、終了コードの代わりにエラーの説明を含む UI フィードバックを提供します。 |

| オンボード イベント | オンボード イベントは、デバイス タイムラインおよび高度なハンティングで検出できます。 |

| パッシブ モードのサポート | サーバー オペレーティング システムと Windows 7 では、Defender ウイルス対策をパッシブ モードに設定できます。 これは、Microsoft 以外のマルウェア対策ソリューションから移行する場合に役立ちます。 |

| Automation | このツールでは、さまざまなコマンド ライン オプションがサポートされています。 |

| デバイスの処理 | Virtual Desktop Infrastructure (VDI) デバイスのサポートにより、同じホスト名で削除および再作成されたデバイスが Defender ポータルで 1 つのデバイスとして表示されるようになります。 |

| ヘルプ | 組み込みのヘルプ関数には、使用可能なすべてのコマンド ライン オプションが表示されます。 |

| 構成ファイル | 一括デプロイの効率を高め、エラーが発生しにくい再利用可能な構成ファイルを生成できます。 |

| 接続なしで作業する | 接続が一時的に使用できない場合は、オフラインオンボードとオフボードが可能です。 |

| デプロイ キー エントリ | オンボード プロセスにガードレールを追加し、誤ったオンボードを防ぐには、Defender デプロイ ツールを使用して、ポータルのオンボード ページで生成されたキーを入力する必要があります。 |

| カスタムの有効期限 | Defender 展開パッケージを使用すると、有効期限を設定するタイミングを最長 1 年間指定できるため、パッケージは永続的に有効なままになります。 これにより、敵対者が検出する可能性のある古いオンボード パッケージを悪用できなくなります。 Microsoft では、承認されていない展開パッケージの使用のリスクを軽減するために、パッケージの有効期間をできるだけ短くすることをお勧めします。 |

| デプロイ パッケージを表示する機能 | デプロイ パッケージの主要なプロパティを 1 か所で確認するには、[設定>Endpoints>Deployment パッケージ] に移動します。 アクティブ、期限切れ、または非表示のデプロイ パッケージでフィルター処理できます。 |

対話型のダブルクリック エクスペリエンスを使用すると、オンボーディング プロセスが自動的に開始され、[設定]、[Endpoints>>Onboarding] で Defender 展開ツール パッケージを作成するときにポータルで生成された Defender 展開ツール キーを入力するように求められます。 ほとんどの前提条件となる更新プログラムと最新の Defender コンポーネントのインストールを処理し、デバイスを Defender サービスに接続します。 必要に応じて、もう一度サインインした後にデバイスを再起動してインストールを完了するように求められます。

より高度で大規模なデプロイのために、ツールには、コマンド ライン パラメーターまたは構成ファイルを使用して追加の調整された手順を実行する機能が用意されています。

ツールのダウンロード後に完全なコマンド 参照を表示するには、次を実行します: DefenderDT.exe -?。

サポートされるオペレーティング システム

Defender 展開ツールでは、Windows 7 SP1、Windows Server 2008 R2 SP1、Windows Server 2012 R2、2016、2019、2022、2025、Windows 10 (バージョン 1809 以降)、およびすべてのバージョンのWindows 11がサポートされています。

注:

展開ツールが Windows 7 SP1 および Windows Server 2008 R2 SP1 デバイスにインストールする Defender エンドポイント セキュリティ ソリューションはプレビュー段階にあり、新しいバージョンの Windows およびWindows Serverの場合とは異なります。 詳細については、「Windows 7 SP1 および Windows Server 2008 R2 SP1 デバイス用の Defender エンドポイント セキュリティ ソリューションを展開する」を参照してください。

前提条件

サポートされているすべての Windows および Windows Server デバイスに関連する前提条件と、Windows 7 SP1 および Windows Server 2008 R2 SP1 デバイスに固有の前提条件があります。

一般的な前提条件

ほとんどの操作には管理特権が必要です。

テナントでプレビュー機能を有効にする必要があります。

ドメイン definitionupdates.microsoft.com へのアクセス。 このツールは、このドメインからダウンロードおよび更新されます。 ダウンロードしたファイルはコンテンツ配布プラットフォームでホストされるため、他の Defender クラウド サービスとは異なり、静的または予測可能な IP 範囲は関連付けされません。

続行する前に、ツールによって特定のテナントに対する接続がチェックされますが、統合 *.endpoint.security.microsoft.com/*へのアクセスなど、その他の接続要件は、製品で使用する可能性がある (追加の) 機能に適用されます。 Defender for Endpoint サービスとの接続を確保するためのネットワーク環境の構成に関するページを参照してください。

Windows 7 SP1 および Windows Server 2008 R2 SP1 のその他の前提条件

デバイスは、x64 バージョンの Windows 7 SP1 または Windows Server 2008 R2 SP1 を実行している必要があります。 再起動を回避し、必要なインストール時間を大幅に短縮するために、最新の更新プログラムをインストールすることをお勧めします。

Defender 展開ツールを Windows 7 SP1 または Windows Server 2008 R2 SP1 で実行するには、少なくとも SHA2 コード署名の更新プログラム KB4474419をインストールする必要があります。

Server 2008 R2 SP1 デバイスでは、.NET 3.5 以降のバージョンの .NET フレームワークもインストールする必要があります。

注:

Windows 7 SP1、Windows Server 2008 R2、Windows Server 2012の場合、インストールされる Defender エンドポイント セキュリティ ソリューションは現在パブリック プレビュー段階です。 Windows 7 SP1 および Windows Server 2008 R2 デバイスの Defender エンドポイント セキュリティの詳細については、「Windows 7 SP1 および Windows Server 2008 R2 SP1 デバイス用の Defender エンドポイント セキュリティ ソリューションを展開する」を参照してください。

新しいオンボード パッケージを生成してダウンロードする

Microsoft Defender ポータル (security.microsoft.com) で、System>Settings>Endpoints>Onboarding に移動します。

[手順 1] ドロップダウン メニューで、[ Windows (プレビュー)] を選択します。

[ パッケージまたはファイルをダウンロードして適用してデプロイする] で、[ オンボード ] ボタンを選択します。

アクセス キーを使用して Defender デプロイ ツールを生成するページが表示されます。

パッケージの名前を指定します。 必ず、一意でわかりやすい名前を作成してください。

パッケージの有効期限を設定します。 有効期限は、最大 1 年間に設定できます。 承認されていないデプロイ パッケージの使用のリスクを軽減するために、パッケージの有効期間をできるだけ短くすることをお勧めします。

パッケージの構成が完了したら、[生成] を選択 します。

パッケージの準備ができたら、次の図のように、パッケージ アクセス キーとダウンロード ボタンを含むページが表示されます。

キーをコピーして保存します。これはデプロイ ツールで必要になります。

キーをコピーして保存したら、[ デプロイ ツールのダウンロード] を選択します。 これにより、Defender 展開ツール実行可能ファイルの .zip ファイルがダウンロードされます。

注:

オフボードの場合は、[デバイス管理] セクションで [オフボード] を選択し、[手順 1] ドロップダウン メニューで [Windows 10] と [11] を選択し、[パッケージのダウンロード] ボタンを選択します。 これにより、オフボード ファイル パッケージのみがダウンロードされます。オンボードとオフボードの両方で同じであるため、Defender 展開ツールの実行可能ファイルはダウンロードされません。

デバイスに Defender エンドポイント セキュリティを展開する

Defender デプロイ ツールは、対話形式または非対話型で使用できます。

対話型の使用

このツールでは、1 台または限られた数のデバイスへのデプロイに適した 2 つの対話型エクスペリエンス (既定の動作に変更を加えずに"ダブルクリック" クイック シングル マシン オンボード エクスペリエンス) と、柔軟性を高める手動のコマンドライン エクスペリエンスがサポートされています。

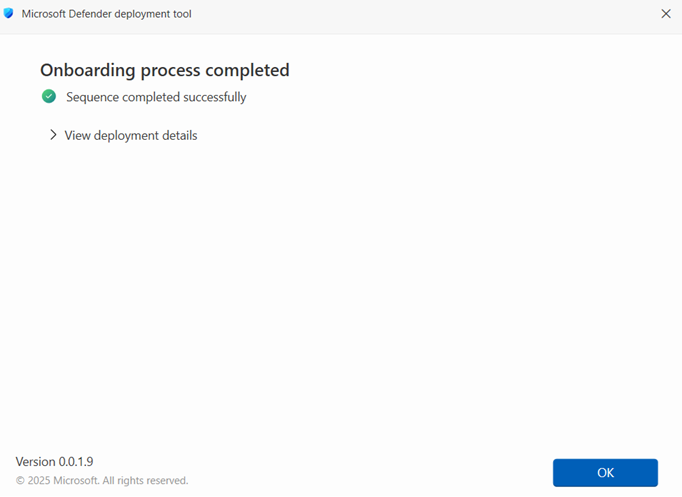

クイック "ダブルクリック" の既定のインストールを使用するには:

実行可能ファイルをダブルクリックして起動します。

デバイスでのオンボードが開始されることを示すダイアログが表示されます。 [続行] を選択します。

ポータルからコピーした Defender 展開ツール キーを入力し、[続行] を選択 します。

インストールが完了するまで待ってから、[OK] を選択します。 デバイスの再起動は必要ありません。

非対話型の使用

コマンド ライン インターフェイスを使用して、すべてのインストール操作とオンボード操作を手動で実行することもできます。 さらに、コマンド ライン インターフェイスでは、前提条件チェックの実行など、さまざまな他の操作がサポートされています。

完全なコマンド リファレンスを表示するには、 DefenderDT.exe -? を実行します。

高度かつ大規模なデプロイ

Defender 展開ツールは、organizationがソフトウェアの展開に使用するグループ ポリシー、Microsoft Configuration Manager、その他のツールなど、管理ツールによって実行される調整されたシーケンスの一部として非対話型で使用できます。

この目的のために、ツールにはオプションのコマンド ライン パラメーターが用意されています。これにより、オンボード操作をカスタマイズして、さまざまなシナリオをサポートできます。

環境内で繰り返し展開するシナリオでは、コマンド ラインの代わりに構成ファイルを使用してパラメーターを渡すことができます。 構成ファイルを生成するには、 -makeconfig パラメーターを使用してツールを実行します。 ファイルが作成されたら、テキスト エディターでファイルを開き、展開シナリオに合わせてオプションを構成します。

使用例を参照してください。

使用例

次の例は、ツールの使用方法を示しています。

設定を変更せずに、操作せずに Defender 展開ツールを実行します。

DefenderDT.exe -Quietツールと同じディレクトリにある WindowsDefenderATP.onboarding ファイルを 使用して、既定のオンボード シーケンスを実行し、使用するプロキシを接続して構成し、再起動が必要な場合は、要求せずに開始します。 コンソール ウィンドウは表示されません。

DefenderDT.exe -Proxy:192.168.0.255:8080 -AllowReboot -Quietオンボード シーケンスを実行するには、ネットワークの場所に格納されている .onboarding ファイルを使用します。 コンソール ウィンドウは表示されません。

DefenderDT.exe -File:\\server\share\Defender.onboarding -Quietオフボード操作を実行します。 承認を求めないでください。 コンソール ウィンドウを表示しません。

DefenderDT.exe -Offboard -File:c:"\Defender deployment tooltest\WindowsDefenderATPOffboardingScript_valid_until_2025-04-02.offboarding" -YES -Quiet前提条件のチェックを実行し、ダイアログ ボックスを表示せずに詳細出力を表示します。

DefenderDT.exe -PreCheck -Verbose -Quietステージングに使用する更新プログラムとインストール ファイルを現在のディレクトリにダウンロードします。

DefenderDT.exe -Stage構成ファイルを作成して編集し、それを使用して複数のパラメーターをツールに渡して、ステージングされたインストール ファイルを使用してインストールを実行します。

構成ファイルを生成します。

DefenderDT.exe -MakeConfigメモ帳を使用して、ディレクトリに作成された MdeConfig.txt ファイルを開きます。 使用するパラメーターを指定します。

例:

# Only absolute paths can be used for the parameters accepting paths # Configures the tool to perform offboarding. # Add the parameter "YES" to proceed with offboarding without user approval. # Offboard: False # Used with "Offboard" and "Uninstall" parameters. # Yes: False # Downloads the installation files for all Windows versions supported by the tool to a specific location for staging purposes. # Stage: # Specifies the path to the folder containing the installation files. To stage installation files, use the "Stage" parameter. # Source: # Specifies the full path to the .onboarding or .offboarding file if it is not placed in the current folder. # File: # Proxy to use during and after installation. Empty string by default. Proxy: # Prevents any dialogs from displaying. False by default. Quiet: False # Allows device reboots if needed. False by default AllowReboot: False # Prevents the tool from resuming activities after a reboot. False by default. NoResumeAfterReboot: False # Windows Server only. Sets Defender antivirus to run in passive mode. Passive: False # Installs updates but does not perform onboarding, even if an onboarding file is present. False by default. UpdateOnly: False # Displays detailed information. False by default. Verbose: False # Checks for prerequisites and logs results but does not proceed with installation or onboarding. False by default. Precheck: False # Offboards the device and uninstalls any components that were added during onboarding. # Will use the .offboarding file in the current folder if no path was specified. # Add the parameter "YES" to proceed without user approval. Uninstall: False # Optionally removes the specified workspace connection used by Microsoft Monitoring Agent (MMA). Empty string by default. RemoveMMA: # Allows offboarding to proceed even if there is no connectivity. False by default. Offline: False構成ファイルを使用してツールを実行します。

DefenderDT.exe -File:\\server\DDT\Defenderconfig.txtMdeConfig.txt ファイルがツールと同じディレクトリに格納されている場合は、パスを指定する必要はありません。

デプロイにグループ ポリシーを使用する

次の手順では、グループ ポリシーを使用してツールを実行するスケジュールされたタスクを作成する方法を示します。

ファイル DefenderDT.exe と WindowsDefenderATP.onboarding を 、デバイスからアクセスできる共有の場所に配置します。 MDEConfig.txt 構成ファイル を以前に作成した場合は、同じ場所に配置します。

新しいグループ ポリシー オブジェクト (GPO) を作成するには、グループ ポリシー管理コンソール (GPMC) を開き、構成するオブジェクトグループ ポリシー右クリックし、[新規] を選択します。 表示されるダイアログ ボックスに新しい GPO の名前を入力し、[ OK] を選択します。

グループ ポリシー管理コンソールを開き、構成するグループ ポリシー オブジェクト (GPO) を右クリックし、[編集] を選択します。

グループ ポリシー管理エディターで、コンピューターの構成>Preferences>Control パネルの設定に移動します。

[ スケジュールされたタスク] を右クリックし、[ 新規] をポイントし、[ イミディエイト タスク (Windows 7 以上)] を選択します。

開いた [タスク ] ウィンドウで、[ 全般 ] タブに移動します。

[ セキュリティ オプション ] で[ ユーザーまたはグループの変更] を選択し、「 SYSTEM」と入力し、[ 名前の確認 ] を選択して [OK] を選択します。 NT AUTHORITY\SYSTEM は、タスクが実行されるユーザー アカウントとして表示されます。

[ユーザーがログオンしているかどうかに関係なく実行する] を選択し、[最高の権限で実行する] チェックボックスをオンにします。

[ 名前 ] フィールドに、スケジュールされたタスクの適切な名前を入力します。

[アクション] タブに移動し、[新規] を選択します。 [アクション] フィールド で [プログラムの開始 ] が選択されていることを確認します。 共有DefenderDT.exeアプリケーションのファイル サーバーの完全修飾ドメイン名 (FQDN) を使用して、完全な UNC パス を 入力します。

[ 引数の追加 (省略可能)] フィールドに、使用する パラメーター を入力します。 たとえば、ツールの作業ディレクトリにないオンボード ファイルを使用するには、オンボード ファイルへの完全な UNC パスを持つ -file: パラメーターを指定します (たとえば、

-file: \\server\share\WindowsDefenderATP.onboarding)。[OK] を選択し、開いている GPMC ウィンドウをすべて閉じます。

GPO を組織単位 (OU) にリンクするには、右クリックして 既存の [GPO をリンク] を選択します。 表示されるダイアログ ボックスで、リンクする グループ ポリシー オブジェクトを選択し、[OK] を選択します。

考慮事項と制限事項

一般的な考慮事項と制限事項、および Windows 7 SP1 および Windows Server 2008 R2 SP1 デバイスに固有のその他の考慮事項と制限事項を次に示します。

一般的な考慮事項と制限事項

対話型エクスペリエンスを使用していて、シーケンスを完了するために再起動が必要な場合は、再起動後に再度サインインして再開する必要があります。 それ以外の場合、デバイスは完全にオンボードされません。

Windows Server 2016 以降では、Defender ウイルス対策機能がアンインストールまたは削除されると、機能 'Windows-Defender' の有効化手順中にエラーが発生する可能性があります。 これは、ユーザー インターフェイスのローカル ログの [終了コード 710 でのシーケンスの完了] とエラーの説明 EnableFeatureFailed で確認できます。 ローカル ログでは、 参照先アセンブリが見つかりませんでした0x3701説明を含むエラー 14081 を見つけることもできます。 このエラーは、通常オンボード ツールによって解決されるため、Defender ウイルス対策機能またはソース ファイルに関する問題を示すわけではありません。 この問題が発生した場合は、Windows サーバーのサポート ケースを開きます。

Windows 7 SP1 および Windows Server 2008 R2 SP1 の既知の問題と制限事項

MpCmdRun.exe または MsSense.exe によって読み込まれたmpclient.dll、 mpcommu.dll、mpsvc.dll、 msmplics.dll、 sense1ds.dllに関するアラートが表示される場合があります。 これらは時間の経過と同時に解決される必要があります。

Windows 7 SP1 とデスクトップ エクスペリエンス パックがインストールされた Windows Server 2008 R2 SP1 では、Action Center Windows からこのコンピューターにウイルス対策ソフトウェアが見つからなかったという通知が表示される場合があります。 これは問題を示すわけではありません。

クライアント アナライザー ツールのプレビュー ("ベータ") バージョンを使用すると、Windows 7 SP1 と Windows Server 2008 R2 SP1 でログを収集し、接続のトラブルシューティングを実行できます。 PowerShell 5.1 以降をインストールする必要があります。

ウイルス対策用のローカル ユーザー インターフェイスはありません。 PowerShell を使用してウイルス対策設定をローカルで管理する場合は、バージョン 5.1 以降が必要です。

グループ ポリシーを使用した構成は、ドメイン コントローラー上の更新されたグループ ポリシー テンプレートを含む中央ストアを使用してサポートされます。 ローカル グループ ポリシーの構成では、ローカル グループ ポリシー エディターを使用して設定を適用する場合は、テンプレート (WindowsDefender.admx/WindowsDefender.adml) を新しいバージョン (Windows 11) に手動で更新する必要があります。

Defender エンドポイント セキュリティ ソリューションは、

C:\Program Files\Microsoft Defender for EndpointDefender ウイルス対策を Windows 7 のパッシブ モードにするには、-passive パラメーターを Defender 展開ツールに渡します。 ただし、現在のところ、Windows サーバーのように ForceDefenderPassiveMode レジストリ キーを使用して、後でアクティブ モードに切り替えすることはできません。 アクティブ モードに切り替えるには、オフボードとアンインストールを行い、パッシブ モード パラメーターなしで Defender 展開ツールをもう一度実行する必要があります。

トラブルシューティング

Defender 展開ツール ログを参照して、インストールとオンボード中に問題が発生したかどうかを確認できます。 デプロイ ツール ログは次の場所にあります。

C:\ProgramData\Microsoft\DefenderDeploymentTool\DefenderDeploymentTool-<COMPUTERNAME>.log

イベントは、次の Windows イベント ログにも書き込まれます。

- オンボード: Windows ログ > アプリケーション > ソース: WDATPOnboarding

- オフボード: Windows ログ > アプリケーション > ソース: WDATPOffboarding

インストールが正常に成功したかどうかをテストするには、次のチェックを行います。

次のコマンドを使用して、サービスが実行されていることを確認します。

Sc.exe query sense Sc.exe query windefend次の出力が表示されます。

SERVICE_NAME: sense TYPE : 10 WIN32_OWN_PROCESS STATE : 4 RUNNING (STOPPABLE, NOT_PAUSABLE, ACCEPTS_PRESHUTDOWN) WIN32_EXIT_CODE : 0 (0x0) SERVICE_EXIT_CODE : 0 (0x0) CHECKPOINT : 0x0 WAIT_HINT : 0x0 SERVICE_NAME: windefend TYPE : 10 WIN32_OWN_PROCESS STATE : 4 RUNNING (STOPPABLE, NOT_PAUSABLE, ACCEPTS_SHUTDOWN) WIN32_EXIT_CODE : 0 (0x0) SERVICE_EXIT_CODE : 0 (0x0) CHECKPOINT : 0x0 WAIT_HINT : 0x0設定やその他の情報など、Defender ウイルス対策の詳細なログ収集については、「ウイルス対策診断データMicrosoft Defender収集する」を参照してください。

クライアント アナライザー ツールを使用して、Windows でログを収集し、接続のトラブルシューティングを実行できます。

![Microsoft Defender ポータルの [パッケージのダウンロード] ボタンを示すスクリーンショット。](media/defender-deployment-tool-windows/defender-deployment-tool-windows-download-package.png)