このスプリントは、各パイプライン実行でデプロイされた正確なビルド成果物を表示し、新しいステージ ビューを導入することで、Azure Pipelines のデプロイの明確さを強化します。 これらの更新プログラムを組み合わせることで、デプロイされているバージョン、実行されている場所、環境間でのデプロイの進行状況を簡単に追跡できます。

詳細については、リリース ノートを参照してください。

全般

GitHub Advanced Security for Azure DevOps

- プル要求の高度なセキュリティ状態チェック

- セキュリティの概要から結果をエクスポートする

- 高度なセキュリティ有効化の変更に関する監査ログ イベント

- 古いパイプライン構成からのアラートの自動クリーンアップ

Azure Boards

Azure Pipelines

Azure Test Plans

全般

リモート MCP サーバーのパブリック プレビュー

パブリック プレビューで利用可能になったリモート Azure DevOps MCP サーバーを導入することに興奮しています。 このホストされたエンドポイントにより、ローカル サーバーを管理しなくても、Azure DevOps とのシームレスな統合が可能になります。 現在、サポートは Visual Studio と Visual Studio Code で利用できます。Microsoft Foundry や Copilot Studio などの追加のクライアントとサービスは近日公開予定です。

始めるのは簡単です。 使用しているツールに応じて、次のサーバー情報を mcp.jsonに追加するだけで済みます。

{

"servers": {

"ado-remote-mcp": {

"url": "https://mcp.dev.azure.com/{organization}",

"type": "http"

}

},

"inputs": []

}

その他の構成オプションを使用して、セットアップをカスタマイズできます。 詳細については、公式ドキュメント「 リモート MCP サーバー」を参照してください。

拡張機能によるローカル ネットワーク リソースへのアクセスを許可する

一部の Web ブラウザーでは、iframe からローカル ネットワーク上のリソースへの呼び出しがブロックされることがあります。これは、社内ネットワークでホストされているバックエンド サービスに接続する拡張機能に依存する Azure DevOps 組織に影響を与える可能性があります。 中断を回避し、これらの拡張機能を引き続き使用するために、組織はローカル ネットワーク セキュリティ ポリシー のリソースへのアクセスを拡張機能に許可 する機能を有効にすることができます。

期限切れの個人用アクセス トークン (AT) を変更できなくなりました

特定の個人用アクセス トークン (PAT) の有効期限切れ後に変更または延長できてしまう動作のギャップを修正しました。 今後、Azure DevOps Services 製品の Azure DevOps UI または PAT API を使用して、期限切れの PAT を変更または拡張することはできません。

この変更により、真のトークンの有効期間が適用され、資格情報の漏洩や忘れ去られたリスクが軽減され、PAT の動作が簡単になり、予測しやすくなります。 また、資格情報が意図した有効期間を超えてサイレントに保持されないようにすることで、お客様が内部のセキュリティとコンプライアンスの期待を満たすのに役立ちます。

PAT の有効期限が切れた場合は、新しいトークンを作成するか、既存のトークンを再生成します。 常に有効期間の短い AT を使用し、サポートされている場合は Microsoft Entra ベースの認証への移行を検討してください。

GitHub Advanced Security for Azure DevOps

プル要求の高度なセキュリティ状態チェック

Advanced Security で、Azure DevOps の組み込みブランチ ポリシー システムと統合される構成可能な状態チェックが発行されるようになりました。 高度なセキュリティ スキャンがプル要求に対して実行されると、必要なブランチ ポリシーとして使用できる状態チェックが自動的に発行されます。

次の 2 つの新しい状態チェックを使用できます。

- AdvancedSecurity/NewHighAndCritical — プル要求で新しい重大度の高いアラートまたは重大な重大度アラートが導入された場合にのみ失敗し、ターゲット ブランチの既存の結果は無視されます。

- AdvancedSecurity/AllHighAndCritical — ターゲット ブランチに既存のアラートを含む重大度の高いアラートまたは重大なアラートが存在する場合に失敗します。

状態チェックでは、フェールオープン動作が使用されます。Advanced Security が有効になっていないリポジトリは自動的にチェックに合格し、オンボードされていないリポジトリのワークフロー ブロックを防ぎます。

これらの状態チェックを使用するには、ブランチ ポリシー設定を使用して、それらを必要な状態ポリシーとしてブランチに追加します。 詳細とセットアップについては、「 高度なセキュリティ状態チェック」を参照してください。

セキュリティの概要から結果をエクスポートする

セキュリティの概要から CSV ファイルに結果をエクスポートできるようになりました。 リスクビューとカバレッジビューはどちらもエクスポートをサポートしており、リポジトリ全体の組織のセキュリティ体制のダウンロード可能なスナップショットが提供されます。 今後の [アラート] ページでは、組織全体の特定のアラートに関する分析情報が提供され、エクスポート機能もサポートされ、エクスポートされるアラートの最大数は最初の 1,000 件になります。

この機能は、現時点では UI 経由でのみ使用できます。

高度なセキュリティ有効化の変更に関する監査ログ イベント

Azure DevOps では、GitHub の高度なセキュリティ有効化設定が変更されるたびに監査ログ イベントが記録されるようになりました。 高度なセキュリティ機能がリポジトリ、プロジェクト、または組織レベルで有効または無効になっている場合、詳細なイベントが Azure DevOps 監査ログにキャプチャされます。

監査ログ エントリには、アクター、タイムスタンプ、および変更された特定の設定が含まれます。

- Advanced Security (バンドル) または Code Security/Secret Protection プラン (スタンドアロン)

- CodeQL の既定のセットアップ

- 依存関係スキャンの既定のセットアップ

- シークレットのプッシュ保護

これらのイベントにより、セキュリティ機能が組織全体でいつ誰によって構成されるかが可視化され、コンプライアンスとガバナンスの要件がサポートされます。

古いパイプライン構成からのアラートの自動クリーンアップ

Advanced Security では、90 日間実行されていないパイプライン構成に関連付けられているアラートが自動的に非表示になりました。 Advanced Security のアラート フィンガープリントは特定のパイプライン構成に関連付けられているため、パイプライン ジョブまたはステージが変更されると、以前に関連付けられたアラートがパイプラインの更新の一部として解決された場合、孤立する可能性があります。

この変更により、古いパイプライン構成にリンクされたアラートは自動的に非表示になり、ノイズが軽減され、アラートの結果に現在の CI/CD セットアップが反映されます。 以前に古いパイプライン構成を、そのアラートが非表示にされた後で再実行すると、以前に開いたアラートはアクティブで開いているアラートとして返されます。 削除分析 API を使用して、使用されなくなった特定のパイプライン構成に関連付けられているアラートを手動で非表示にすることもできます。

Azure Boards

継承されたプロセスの制限の増加

複雑なプロセスカスタマイズのニーズを持つ組織をより適切にサポートするために、継承されたプロセスの制限を 2 倍にしました。 組織は、以前の制限である 128 個から最大 256 個の継承されたプロセスを作成できるようになりました。

Azure Pipelines

YAML パイプラインでの継続的デプロイの可視性の向上

以前は、継続的デプロイ (CD) シナリオに YAML ベースの Azure Pipelines を使用しているときに、ギブ実行でデプロイされた成果物を特定することは困難でした。 このスプリントでは、パイプライン実行全体におけるアーティファクトの可視性が向上しました。

パイプラインの実行の概要ページで、各実行で使用されている成果物を確認できるようになり、デプロイされた内容を一目で理解しやすくなります。

個々の実行を表示すると、Azure Pipelines は実行の詳細ページの上部にその実行で使用される成果物を表示するようになりました。

この機能は、パイプライン リソースとして定義されたパイプライン成果物で動作します。 複数の成果物が定義されている場合、Azure Pipelines には最初の成果物が一覧表示されます。

ステージのデプロイ履歴

同じサービスを複数のインスタンスにデプロイする場合、各インスタンスに現在デプロイされているシステムのバージョンを理解するのが難しい場合があります。

このスプリントでは、パイプライン レベルで明確なデプロイの可視性を提供する新しい ステージ エクスペリエンスを Azure Pipelines に導入します。 [ステージ] ビューには、現在デプロイされている最新のパイプライン実行、またはパイプライン内の各ステージへのデプロイプロセスが表示されます。

たとえば、複数のデプロイ ステージがリージョン別にグループ化された次の YAML パイプラインを考えてみましょう。

stages:

- stage: deploy_WUS

group: US Deployment

displayName: Deploy to WUS

jobs:

- job:

steps:

- script: ./deploy.sh WUS

- stage: deploy_CUS

group: US Deployment

displayName: Deploy to CUS

jobs:

- job:

steps:

- script: ./deploy.sh CUS

- stage: deploy_WEU

group: EU Deployment

displayName: Deploy to WEU

jobs:

- job:

steps:

- script: ./deploy.sh WEU

- stage: deploy_CEU

group: EU Deployment

displayName: Deploy to CEU

jobs:

- job:

steps:

- script: ./deploy.sh CEU

パイプラインを数回実行し、[ ステージ ] タブに移動すると、これが表示されます。

WUS への展開という名前のステージに触れた最新の実行が、システム バージョン 20260316.1 を展開した #20260317であることがわかります。 ステージの場合、そのステージを実行するパイプラインの実行が成功したか進行中であることがわかります。

ステージ名 (たとえば、 WUS へのデプロイ) をクリックすると、ステージのログが表示されます。 #20260317 • ビルド バージョン 20260316.1 のデプロイをクリックすると、そのパイプラインが実行されます。

ステージの行をクリックすると、そのデプロイ履歴が表示されます。 履歴には、ステージを参照する完了した実行と進行中の実行が含まれています。

デプロイ パイプラインでは、リング構造など、さまざまなグループに数百のステージを編成できます。 ステージの groupを指定するためのサポートが追加されています。 前のスクリーンショットでは、 米国展開 と EU 展開の 2 つのグループを確認できます。

group ステージ プロパティは、複数レベルの入れ子をサポートしています。 つまり、次の場合のように、名前が EU Deployment\Italyを読み取るグループを作成できます。

- stage: deploy_IT

group: EU Deployment\Italy

displayName: Deploy to Italy

jobs:

- job:

steps:

- script: echo ./deploy.sh IT

このステージを実行すると、次のスクリーンショットのように [ステージ] ビューが更新されます。

ステージは、それらを参照する実行がある限り表示されます。

ステージ には、[ ステージ] タブに表示される名前が必要です。つまり、 - stage: deploy_WUS は表示されますが、 - stage: は表示されません。

Azure Test Plans

テスト結果のプロジェクト間で作業項目のクエリと関連付け

テスト結果を分析するときに、テスト結果自体とは異なるプロジェクトに存在するバグやその他の作業項目を検索して関連付ける必要がある場合があります。 ここでは、プロジェクト間で作業項目のクエリと関連付けを行えるようにすることで、このシナリオをサポートします。 この機能を使用するには、テスト ケースの結果から作業項目を検索するときに、[ プロジェクト間のクエリ] オプションを有効にします。

- プロジェクト間でのバグの関連付け

![バグに関連する [プロジェクト間のクエリ] オプションを示すスクリーンショット。 バグに関連する [プロジェクト間のクエリ] オプションを示すスクリーンショット。](media/271-testplans-01.png)

- プロジェクト間の作業項目の関連付け

次のステップ

注

これらの機能は、今後 2 ~ 3 週間にわたってロールアウトされます。 Azure DevOpsに向かい、見てみましょう。

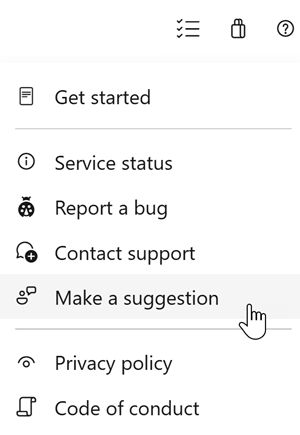

フィードバックの提供方法

これらの機能についてご意見をお聞かせください。 ヘルプ メニューを使用して、問題を報告したり、提案を提供したりします。

Stack Overflow のコミュニティからアドバイスや質問に回答してもらうこともできます。

![AdvancedSecurity の状態チェックを示す [状態ポリシーの追加] ダイアログのスクリーンショット。 AdvancedSecurity の状態チェックを示す [状態ポリシーの追加] ダイアログのスクリーンショット。](media/271-ghazdo-01.png)

![セキュリティの概要の [エクスポート] ボタンのスクリーンショット。 セキュリティの概要の [エクスポート] ボタンのスクリーンショット。](media/271-ghazdo-02.png)