多くの組織は、Azure クラウド サービスを導入する前に、業界または地域の規制に準拠する必要があります。 各規制は、コンプライアンス ドメインと特定のコントロールを定義します。 たとえば、 CMMC L3 AC 1.001 は、サイバーセキュリティ成熟度モデル認定 (CMMC) フレームワークのアクセス制御 (AC) ドメインとコントロール ID 1.001 を参照します。 ベスト プラクティスとして、必要なコンプライアンス制御を Microsoft クラウド セキュリティ ベンチマーク (MCSB) にマップします。 MCSB でカバーされていないカスタム コントロールを特定します。

MCSB は、必要な制御に対応する組み込みポリシーおよびポリシーイニシアチブの GUID(グローバル一意識別子)の一覧を提供しています。 MCSB でカバーされていないコントロールについては、コントロール マッピングのガイダンスに従って、指定されたステップ バイ ステップ プロセスを使用してカスタム ポリシーとイニシアティブを構築します。

必要な制御を MCSB にマッピングすると、セキュリティで保護された Azure オンボード プロセスを高速化できます。 MCSB は、広く使用されているコンプライアンス フレームワークに基づいて、クラウドに重点を置いた標準的な技術セキュリティ制御のセットを提供します。 例としては、米国国立標準技術研究所 (NIST)、インターネット セキュリティセンター (CIS)、ペイメント カード 産業 (PCI) などがあります。 Azure には、組み込みの規制コンプライアンス イニシアチブが用意されています。 特定のコンプライアンス ドメインのイニシアチブを見つけるには、「 規制コンプライアンスの組み込みイニシアチブ」を参照してください。

Note

MCSB と業界ベンチマーク (CIS、NIST、PCI など) 間の制御マッピングは、特定の Azure 機能が制御要件に完全または部分的に対処できることを示しています。 ただし、これらの機能を使用しても、これらの業界ベンチマークの対応するコントロールへの完全な準拠は保証されません。

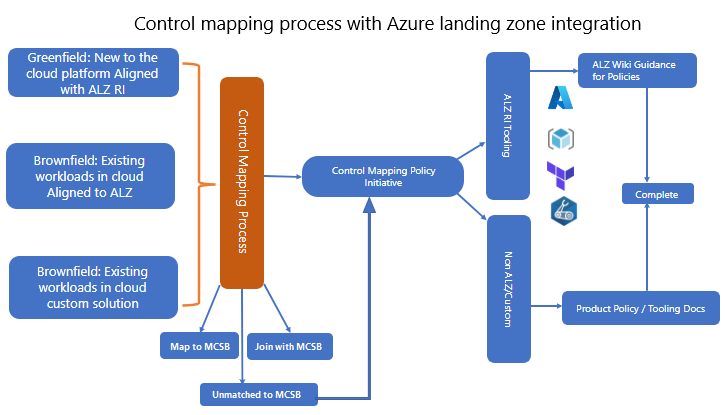

次の図は、制御マッピング プロセス フローを示しています。

Azure でセキュリティ コントロールをマップする手順

- 必要なコントロールを特定します。

- 必要なコントロールを MCSB にマップします。

- MCSB と対応するポリシーにマップされていないコントロールを特定します。

- プラットフォームとサービス レベルの評価を実行します。

- Azure ランディング ゾーン ツール、ネイティブ ツール、またはサード パーティ製ツールを使用して、ポリシー イニシアチブを使用してガードレールを実装します。

Tip

コントロール マッピングの要件をサポートするために Azure ランディング ゾーン アーキテクチャを調整 する方法に関するガイダンスを確認します。

1. 必要なコントロールを特定する

セキュリティ チームから、既存および必要なすべてのコンプライアンス制御を収集します。 リストが存在しない場合は、Excel スプレッドシートでコントロールの要件を文書化します。 以下の形式をガイドとして使用します。 リストには、1 つ以上のコンプライアンス フレームワークのコントロールが含まれている場合があります。

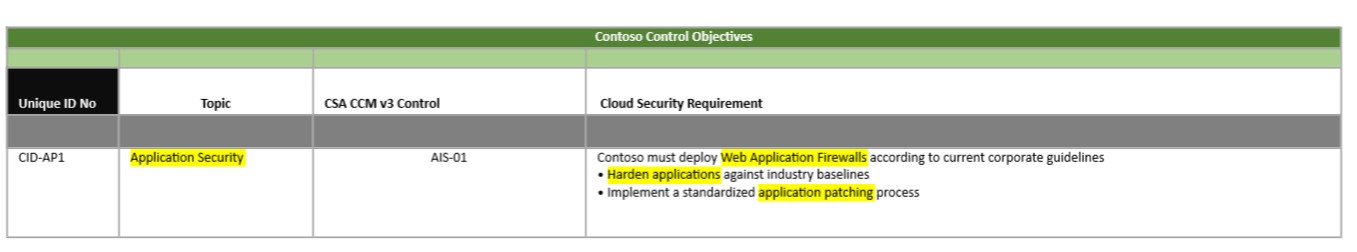

形式化されたコントロールリストのサンプル。

2. コントロールを Microsoft クラウド セキュリティ ベンチマークにマップし、カスタム コントロールを作成する

キャプチャするコントロールごとに、適切なコントロール タイトル、ドメイン カテゴリ、および説明を使用して、関連するコントロールを識別します。 各コントロールの意図をできるだけ近づけます。 スプレッドシートの違いやギャップに注意してください。

また、組織のコントロールと MCSB の両方にマップされる一般的なフレームワーク (使用可能な場合) を使用することもできます。 たとえば、コントロールと MCSB の両方が NIST 800-53 リビジョン 4 または CIS 7.1 にマップされている場合は、その共有フレームワークを使用してデータ セットを結合できます。 リソース セクションで中間の一般的なフレームワークを見つけます。

単一コントロール マッピングの例: 組織の制御目標

上の表は、キーワードが強調表示された一意のコントロール目標の 1 つを示しています。

この例では、"Application Security" というラベルの付いたコントロールの分類を確認して、アプリケーション関連のコントロールとして識別します。 要件は、 アプリケーション ファイアウォール を実装し、 アプリケーションを強化してパッチを適用することです。 MCSB のコントロールとガイダンスを確認すると、この要件に適用され、マップされるコントロールがいくつか見つかる場合があります。

MCSB の特定のバージョンをすばやく検索するには、リリースごとに Excel ファイル をダウンロードします。 説明のコントロール ID またはキーワードでこれらのファイルを検索します。 この手順を使用して、MCSB がカバーするコントロールを識別してマップします。

3. Microsoft クラウド セキュリティ ベンチマークとそれぞれのポリシーにマップされていないコントロールを特定する

軽減策が必要な場合は、直接マップされないコントロールをマークします。 ガードレールの実装プロセス中に、これらのコントロールのカスタム ポリシーまたは自動化スクリプトを開発します。

Tip

AzAdvertizer は、クラウド導入フレームワークによって承認されたコミュニティ主導のツールです。 これを使用して、Azure ランディング ゾーンまたは コミュニティ Azure Policy リポジトリ から組み込みのポリシーを 1 か所で検出します。

4. プラットフォームとサービス レベルの評価を実行する

コントロールと目標を MCSB にマップし、責任、ガイダンス、監視に関するサポート情報を収集した後、IT セキュリティ オフィスまたはサポート組織は、公式のプラットフォーム評価ですべての情報を確認する必要があります。

このプラットフォーム評価では、MCSB が使用の最小要件を満たし、規制によって課されるセキュリティとコンプライアンスのすべてのニーズを満たしているかどうかを判断します。

ギャップを特定した場合でも MCSB を使用できますが、これらのギャップを埋めるか、ベンチマークが更新プログラムをリリースして対処するまで、軽減制御の開発が必要になる場合があります。 また、ポリシー定義を作成してカスタム コントロールをマップし、必要に応じてイニシアチブ定義に追加することもできます。

承認のためのチェックリスト

セキュリティ チームは、Azure プラットフォームの使用を承認しました。

個々の Microsoft クラウド セキュリティ ベンチマーク サービス ベースライン Excel を、以前に完了したプラットフォーム レベルの制御マッピングに参加させる必要があります。

- カバレッジ、適用、許可される効果などの評価に対応する列を追加します。

結果として得られるサービス ベースライン評価テンプレートの行ごとの分析を実行します。

各制御目標について、次を示します。

- サービスまたはリスクによって満たされる可能性がある場合。

- リスク値 (存在する場合)。

- その品目のレビューの状態。

- 必要な軽減コントロール (ある場合)。

- Azure Policy でコントロールを適用/監視できる内容。

サービスと制御の監視または適用にギャップがある場合:

- Microsoft クラウド セキュリティ ベンチマーク チームに報告して、コンテンツ、監視、または適用のギャップを埋めます。

要件を満たしていない領域については、その要件を除外することを選択した場合、影響、承認が許容される場合、またはギャップのためにブロックされている場合に関連するリスクに注意してください。

サービスの状態が決定されます。

- サービスがすべての要件を満たしているか、リスクが許容可能であり、ガードレールが配置された後に使用される許可リストに配置されていること。

- または、サービスのギャップが大きすぎる/リスクが大きすぎて、サービスがブロックリストに配置されます。 Microsoft によってギャップが閉じられるまで使用できません。

入力 - プラットフォーム レベル

- サービス評価テンプレート (Excel)

- Microsoft クラウド セキュリティ ベンチマーク マッピングに対する目標の制御

- ターゲット サービス

出力 - プラットフォーム レベル

- 完了したサービス評価 (Excel)

- コントロールの軽減

- ギャップ

- サービスの使用に対する承認/承認なし

内部セキュリティまたは監査チームがプラットフォームとコア サービスがニーズを満たしていることを承認したら、合意された監視とガードレールを実装します。 MCSB を超える軽減制御を特定した場合は、 ポリシー定義を使用して組み込みのコントロールまたは Azure Policy を実装します。 必要に応じて、これらのコントロールを イニシアチブ定義 に追加します。

チェックリスト - サービス レベル

- プラットフォームの評価とサービス評価の出力として必要と判断されたポリシーを要約します。

- コントロール/ギャップの軽減をサポートするために必要なカスタム ポリシー定義を開発します。

- カスタム ポリシー イニシアチブを作成します。

- Azure ランディング ゾーン ツール、ネイティブ ツール、またはサード パーティ製ツールを使用してポリシー イニシアチブを割り当てます。

入力項目 - サービス レベル

- 完了したサービス評価 (Excel)

出力 - サービス レベル

- カスタム ポリシー イニシアチブ

5. Azure ランディング ゾーンまたはネイティブ ツールを使用してガードレールを実装する

次のセクションでは、Azure ランディング ゾーンのデプロイの一部として、規制コンプライアンス制御を識別、マップ、実装する方法について説明します。 この展開には、プラットフォーム レベルのセキュリティ制御用の MCSB に準拠したポリシーが含まれます。

Tip

ポータル、Bicep、Terraform などの Azure ランディング ゾーン参照アーキテクチャを使用すると、デプロイによって MCSB ポリシー イニシアチブが既定で中間ルート管理グループに割り当てられます。

Azure ランディング ゾーン参照アーキテクチャのデプロイの一部として割り当てられたポリシーの詳細について説明します。

Azure ランディング ゾーンにポリシーを実装するためのガイダンス

コントロールの目的によっては、カスタム ポリシー定義、 ポリシー イニシアチブ定義、ポリシー の割り当てを作成することが必要になる場合があります。

各 Azure ランディング ゾーンのリファレンス 実装オプションについては、次のガイダンスを参照してください。

Azure ランディング ゾーン 参照アーキテクチャ ポータル

Azure ランディング ゾーン ポータル アクセラレータを使用する場合:

- Microsoft Defender for Cloud でカスタム セキュリティ ポリシーを作成する

- チュートリアル: カスタム ポリシー定義の作成

- Azure Policy またはポリシー イニシアティブを割り当てる

Terraform モジュール

プラットフォーム ランディング ゾーン (ALZ) - Terraform 用 Azure Verified Modules (AVM) を使用する場合は、カスタム ライブラリの使用に関する次のガイダンスを参照してください。

Bicep

プラットフォーム ランディング ゾーン (ALZ) - Bicep に Azure Verified Modules (AVM) を使用する場合は、ポリシー割り当ての変更に関する次のガイダンスを参照してください。

Azure ランディング ゾーンの実装を使用しない場合にカスタム ポリシーを実装する

Azure portal

Azure portal を使用する場合は、次の記事を参照してください。

- Microsoft Defender for Cloud でカスタム セキュリティ ポリシーを作成する

- カスタム ポリシー定義の作成

- コンプライアンスを適用するポリシーを作成および管理する

- ポリシー イニシアチブを割り当てる

Azure Resource Manager テンプレート

Resource Manager テンプレートを使用する場合は、次の記事を参照してください。

- カスタム ポリシー定義の作成

- ポリシー イニシアチブを割り当てる

- ARM テンプレートを使用して、準拠していないリソースを特定するためのポリシー割り当てを作成する

- Bicep および Resource Manager ポリシー定義テンプレート 参照

- Bicep と Resource Manager のセット (イニシアティブ) テンプレートのリファレンス

- Bicep および Resource Manager ポリシー割り当てテンプレート参照

Terraform

Terraform を使用する場合は、次の記事を参照してください。

- カスタム Azure ポリシー定義とイニシアティブの追加

- Azure Policy セット定義の追加

- 管理グループ ポリシーの割り当て

- Azure Policy またはポリシー イニシアティブの割り当て

Bicep

Bicep テンプレートを使用する場合は、次の記事を参照してください。

- クイックスタート: Bicep ファイルを使用して、準拠していないリソースを特定するためのポリシー割り当てを作成する

- Bicep および Resource Manager ポリシー定義テンプレート 参照

- Bicep と Resource Manager のポリシー セット (イニシアティブ) テンプレートのリファレンス

- Bicep および Resource Manager ポリシー割り当てテンプレート参照

Microsoft Defender for Cloud を使用してコンプライアンスを監視する

Microsoft Defender for Cloud は、リソース構成を業界標準、規制、ベンチマークの要件と継続的に比較します。 規制コンプライアンス ダッシュボードには、コンプライアンス体制が表示されます。 規制コンプライアンスの改善について詳しくは、こちらをご覧ください。

よく寄せられる質問

フレームワークが Microsoft クラウド セキュリティ ベンチマークにマップされていない場合、制御目標をオンボードするにはどうすればよいですか?

Microsoft は、多くの主要な業界フレームワークへのクラウド セキュリティ ベンチマーク (MCSB) マッピングを提供しています。 必要なコントロールがカバーされていない場合は、手動マッピングを実行します。 手動による制御マッピングについては、この記事の手順に従ってください。

例: カナダ連邦保護 B (PBMM) コンプライアンスを満たす必要があり、Microsoft クラウド セキュリティ ベンチマークがまだ PBMM にマップされていない場合は、NIST Special Publication (SP) 800-53 Revision 4 などの共有フレームワークを見つけます。 PBMM と MCSB v2 の両方が NIST SP 800-53 R4 にマップされている場合は、この一般的なフレームワークを使用して、Azure で従う必要がある推奨事項とガイダンスを特定します。

Microsoft クラウド セキュリティ ベンチマークでカバーされていない制御目標に対処するにはどうすればよいですか?

MCSB では、Azure の技術コントロールに重点を置いています。 トレーニングなどの非技術的な目的や、データ センターのセキュリティなど、技術的なセキュリティに直接関連しないコントロールは含まれません。 これらの項目を Microsoft の責任としてマークし、MCSB コンテンツまたは Microsoft 監査レポートからの証拠を使用してコンプライアンスを示します。 目的が技術コントロールであると判断した場合は、追跡用の基本コントロールに加えて軽減コントロールを作成します。 今後のリリースで不足しているコントロールに対処するために、 MCSBteam@microsoft.com に要求を送信することもできます。