この記事は、DDoS で保護された仮想ネットワークを使用して Azure Firewall を作成するのに役立ちます。 Azure DDoS Protection には、大規模な DDoS 攻撃からファイアウォールを保護するためのアダプティブ チューニング、攻撃アラート通知、監視などの強化された DDoS 軽減機能が用意されています。

重要

ネットワーク保護 SKU を使用すると、Azure DDoS Protection のコストが発生します。 超過料金は、テナントで 100 を超えるパブリック IP が保護されている場合にのみ適用されます。 今後リソースを使用しない場合は、このチュートリアルのリソースを必ず削除してください。 価格の詳細については、「Azure DDoS Protection の価格」を参照してください。 Azure DDoS Protection の詳細については、「Azure DDoS Protection とは何か?」を参照してください

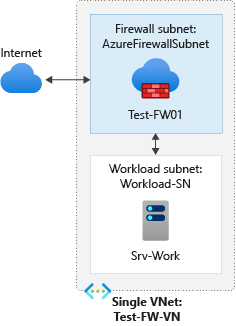

このチュートリアルでは、デプロイしやすいように、2 つのサブネットを含む簡単な VNet を 1 つ作成します。 Azure DDoS ネットワーク保護が仮想ネットワークで有効になっています。

- AzureFirewallSubnet - このサブネットにファイアウォールが存在します。

- Workload-SN - このサブネットにはワークロード サーバーがあります。 このサブネットのネットワーク トラフィックは、ファイアウォールを通過します。

運用環境のデプロイでは、ファイアウォールが独自の VNet 内にある ハブ アンド スポーク モデルを使用します。 ワークロード サーバーは、1 つ以上のサブネットを含む同じリージョンのピアリングされた VNet に配置されます。

このチュートリアルでは、以下の内容を学習します。

- テスト ネットワーク環境を設定する

- ファイアウォールとファイアウォール ポリシーをデプロイする

- 既定のルートを作成する

- www.google.com へのアクセスを許可するようにアプリケーション ルールを構成する

- 外部 DNS サーバーへのアクセスを許可するようにネットワーク ルールを構成する

- テスト サーバーへのリモート デスクトップ接続を許可するように NAT 規則を構成する

- ファイアウォールをテストする

好みに応じて、Azure PowerShell を使ってこの手順を実行することもできます。

前提条件

Azure サブスクリプションをお持ちでない場合は、開始する前に 無料アカウント を作成してください。

ネットワークのセットアップ

最初に、ファイアウォールをデプロイするために必要なリソースを含めるリソース グループを作成します。 その後、仮想ネットワーク、サブネット、およびテスト サーバーを作成します。

リソース グループを作成する

このリソース グループには、このチュートリアルのすべてのリソースが含まれます。

Azure portal にサインインし、リソース グループを検索して選択し、[追加] を選択します。 次の値を入力または選択します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ 「Test-FW-RG」と入力します。 リージョン リージョンを選択します。 作成する他のすべてのリソースも、同じリージョン内のものである必要があります。 [確認と作成] を選択し、次に [作成] を選択します。

DDoS Protection プランを作成する

DDoS 保護プランを検索して選択します。 [ + 作成] を選択し、次の情報を入力または選択します。

設定 値 プロジェクトの詳細 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ [Test-FW-RG] を選択します。 インスタンスの詳細 Name 「myDDoSProtectionPlan」と入力します。 リージョン リージョンを選択します。 [確認と作成] を選択し、次に [作成] を選択します。

VNet を作成する

この VNet には 2 つのサブネットがあります。

注意

AzureFirewallSubnet サブネットのサイズは /26 です。 サブネットのサイズの詳細については、「Azure Firewall に関する FAQ」を参照してください。

Azure portal のメニューで、[リソースの作成] を選択します。

[ネットワーク] を選択します。

仮想ネットワークを検索して選択します。

[ 作成] を選択し、次の値を入力または選択します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ [Test-FW-RG] を選択します。 Name 「Test-FW-VN」と入力します。 リージョン 以前使用したのと同じ場所を選択します。 [IP アドレス] タブで、IPv4 アドレス空間の既定の 10.1.0.0/16 をそのまま使用します。 [ サブネット] で 既定値 を選択し、次の値を入力し、[ 保存] を選択します。

設定 値 サブネット名 AzureFirewallSubnet (サブネット名は AzureFirewallSubnet である 必要があります ) アドレス範囲 10.1.1.0/26 [ サブネットの追加] を選択し、次の値を入力して、[ 追加] を選択します。

設定 値 サブネット名 Workload-SN サブネットのアドレス範囲 10.1.2.0/24 [セキュリティ] タブの [DDoS ネットワーク保護] で、[有効にする] を選択し、DDoS 保護プランの myDDoSProtectionPlan を選択します。

[確認と作成] を選択し、次に [作成] を選択します。

仮想マシンの作成

ワークロード仮想マシンを作成し、 ワークロード SN サブネットに配置します。

Azure portal のメニューで、[リソースの作成] を選択します。

[Windows Server 2019 Datacenter] を選択します。

仮想マシンの値を入力または選択します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ [Test-FW-RG] を選択します。 仮想マシン名 「Srv-Work」と入力します。 リージョン 以前使用したのと同じ場所を選択します。 ユーザー名 ユーザー名を入力します。 パスワード パスワードを入力します。 パブリック受信ポートの場合は、[なし] を選択し、ディスクの既定値を受け入れます。[ネットワーク] タブで、Test-FW-VN が仮想ネットワーク、サブネットが Workload-SN、パブリック IP が None であることを確認します。

[ 管理 ] タブで、[ブート診断を 無効にする ] を選択し、[ 確認と作成 と 作成] を選択します。

デプロイが完了したら、 Srv-Work リソースを選択し、後で使用するためにプライベート IP アドレスをメモします。

ファイアウォールとポリシーをデプロイする

仮想ネットワークにファイアウォールをデプロイします。

[ リソースの作成] を選択し、[ ファイアウォール] を検索して選択し、[ 作成] を選択します。 次の値を入力または選択します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ [Test-FW-RG] を選択します。 Name 「Test-FW01」と入力します。 リージョン 以前使用したのと同じ場所を選択します。 ファイアウォール管理 [ファイアウォール ポリシーを使用してこのファイアウォールを管理する] を選択します。 ファイアウォール ポリシー [新規追加] を選択し、「fw-test-pol」と入力します。

前に使用したものと同じリージョンを選択します。仮想ネットワークの選択 [既存のものを使用]、[Test-FW-VN] の順に選択します。 パブリック IP アドレス [新規追加] を選択し、[名前] に「fw-pip」と入力します。 その他の既定の設定をそのまま使用し、[ 確認と作成] を選択し、[ 作成] を選択します。 デプロイには、数分かかります。

デプロイが完了したら、 Test-FW-RG リソース グループに移動し、 Test-FW01 ファイアウォールを選択し、後で使用するためにファイアウォールのプライベート IP アドレスとパブリック IP アドレスをメモします。

既定のルートを作成する

Workload-SN サブネットでは、アウトバウンドの既定ルートがファイアウォールを通過するように構成します。

ルート テーブルを検索して選択し、[作成] を選択します。 次の値を入力または選択します。

設定 値 サブスクリプション Azure サブスクリプションを選択します。 リソースグループ [Test-FW-RG] を選択します。 リージョン 以前使用したのと同じ場所を選択します。 Name 「Firewall-route」と入力します。 [確認と作成] を選択し、次に [作成] を選択します。 デプロイが完了したら、[リソースに移動] を選択します。

[サブネット>関連付け] を選択し、[仮想ネットワーク>Test-FW-VN] を選択し、[サブネット] で [Workload-SN] を選択します (このサブネットのみを選択してください。それ以外の場合はファイアウォールが正しく機能しません)。[OK] を選択します。

ルート を選択し、>追加を選択して以下の値を入力または選択し、OK を選択します。

設定 値 ルート名 fw-dg アドレス プレフィックス 0.0.0.0/0 ネクストホップの種類 仮想アプライアンス (Azure Firewall はマネージド サービスですが、仮想アプライアンスはここで動作します) ネクストホップ アドレス 前にメモしたファイアウォールのプライベート IP アドレス

アプリケーション ルールを構成する

このアプリケーション 規則は、 www.google.comへの送信アクセスを許可します。

Test-FW-RG リソース グループを開き、fw-test-pol ファイアウォール ポリシーを選択し、アプリケーション ルール>ルール コレクションの追加を選択します。 次の値を入力します。

設定 値 Name App-Coll01 優先度 200 規則集合処理 許可 ルール > 名 Allow-Google ルール > ソースの種類 IPアドレス ルール > ソース 10.0.2.0/24 ルール > プロトコル:ポート http、https ルール > 宛先の種類 FQDN ルール > 宛先 www.google.com[追加] を選択します。

Azure Firewall には、既定で許可されるインフラストラクチャ FQDN 用の組み込みのルール コレクションが含まれています。 これらの FQDN はプラットフォームに固有であり、他の目的で使用することはできません。 詳細については、インフラストラクチャ FQDN に関する記事を参照してください。

ネットワーク ルールを構成する

このネットワーク規則は、ポート 53 (DNS) で 2 つの IP アドレスへの送信アクセスを許可します。

[ネットワーク ルール] を選択>ルール コレクションを追加し、次の値を入力します。

設定 値 Name Net-Coll01 優先度 200 規則集合処理 許可 規則コレクション グループ デフォルトネットワークルールコレクショングループ ルール > 名 Allow-DNS ルール > ソースの種類 IPアドレス ルール > ソース 10.0.2.0/24 ルール > プロトコル UDP ルール > 宛先ポート 53 ルール > 宛先の種類 IPアドレス ルール > 宛先 209.244.0.3,209.244.0.4 (CenturyLink が運営するパブリック DNS サーバー) [追加] を選択します。

DNAT ルールを構成する

この規則は、ファイアウォールを介してリモート デスクトップを Srv-Work 仮想マシンに接続します。

DNAT ルールを選択>ルール コレクションを追加し、次の値を入力します。

設定 値 Name rdp 優先度 200 規則コレクション グループ デフォルトDNATルールコレクショングループ ルール > 名 rdp-nat ルール > ソースの種類 IPアドレス ルール > ソース * ルール > プロトコル TCP ルール > 宛先ポート 3389 ルール > 宛先の種類 IPアドレス ルール > 宛先 ファイアウォールのパブリック IP アドレス ルール > 変換されたアドレス Srv-Work プライベート IP アドレス ルール > 変換されたポート 3389 [追加] を選択します。

Srv-Work ネットワーク インターフェイスの DNS アドレスを変更する

このチュートリアルのテスト目的で、サーバーのプライマリおよびセカンダリ DNS アドレスを構成します。 この構成は、一般的な Azure Firewall 要件ではありません。

- Test-FW-RG リソース グループで、Srv-Work 仮想マシンのネットワーク インターフェイスを選択します。

-

[設定] で、DNS サーバー>Custom を選択し、「

209.244.0.3」と入力して209.244.0.4し、[保存] を選択します。 - Srv-Work 仮想マシンを再起動します。

ファイアウォールをテストする

今度は、ファイアウォールをテストして、想定したように機能することを確認します。

リモート デスクトップをファイアウォールのパブリック IP アドレスに接続し、 Srv-Work 仮想マシンにサインインします。

Web ブラウザーを開き、

https://www.google.comを参照します。Google のホーム ページが表示されます。

https://www.microsoft.comにアクセスしてください。ファイアウォールによってブロックされます。

これで、ファイアウォール規則が動作していることを確認しました。

- 1 つの許可された FQDN は参照できますが、それ以外は参照できません。

- 構成された外部 DNS サーバーを使用して、DNS 名を解決できます。

リソースをクリーンアップする

次のチュートリアルでは、ファイアウォール リソースを保持することも、不要になった場合は 、Test-FW-RG リソース グループを削除して、ファイアウォール関連のすべてのリソースを削除することもできます。