GitHub Advanced Security (GHAS) と Microsoft Defender for Cloud の統合により、ソース コードは実行中のクラウド ワークロードにリンクされます。そのため、セキュリティ チームは実際に運用環境に到達する脆弱性に優先順位を付けることができ、エンジニアリング チームはGitHubを離れることなく修正できます。

この統合は以下に使用します:

ランタイムの脆弱性を元のリポジトリとコード所有者にトレースします。

コードのデプロイ、運用環境への公開、実行時のリスクに基づいて修正プログラムに優先順位を付けます。

共有コンテキストと状態を使用して、GitHubコード リポジトリとクラウド環境全体の修復を調整します。

AI を活用した Copilot で修正を迅速化します。

この概要では、統合のしくみについて説明し、デプロイ前にそのコア機能を理解するのに役立ちます。

可用性と前提条件

オンボードする前に、次の内容を確認してください。

| カテゴリ | 詳細 |

|---|---|

| 環境要件 | - Defender for Cloud で作成されたコネクタを使用してアカウントをGitHubする - GHAS ライセンス - サブスクリプションでDefenderクラウド セキュリティ姿勢管理 (DCSPM) が有効になっています - Microsoft Security Copilot (自動修復の場合は省略可能) |

| ロールとアクセス許可 | - セキュリティ管理者のアクセス許可 - Azure サブスクリプションのセキュリティ管理者 (Defender for Cloudで結果を表示するため) - GitHub組織の所有者 |

| クラウド環境 | - 商用クラウドでのみ利用できます (Azure Government、21Vianet が運用する Azure、またはその他のソブリン クラウドでは使用できません) |

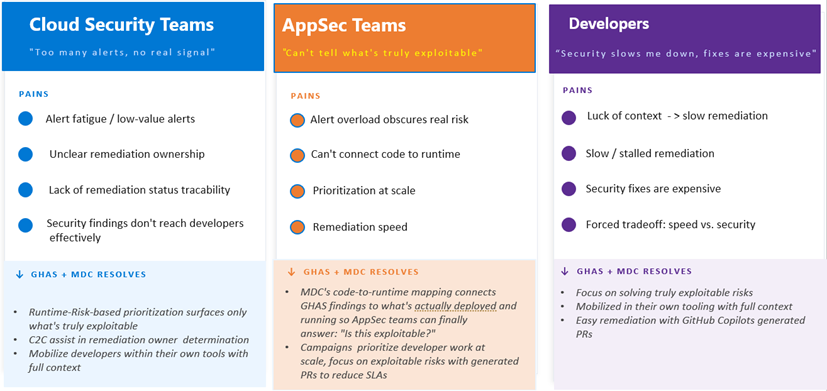

ペルソナと問題点

メイン フロー

主な機能

コードからランタイムへの自動マッピング

GitHub組織またはリポジトリを GitHub コネクタ 経由でMicrosoft Defender for Cloudに接続すると、システムはソース リポジトリを実行中のクラウド ワークロードに自動的にマップします。 Defender for Cloudの独自コードからランタイムへのメソッドを使用して、すべてのワークロードがその由来するリポジトリ(およびその逆)まで追跡されるようにします。

この機能を使用すると、エンド ツー エンドの可視性がすぐに得られます。そのため、デプロイされた各アプリケーションにどのコードが機能し、どの実行中のコンテナー化されたワークロードがどのソース コード リポジトリにマップされているのかを、時間のかかる手動マッピングなしで把握できます。

運用環境に対応したアラートの優先順位付け

ノイズの多いセキュリティ アラートをカットし、本当に重要な脆弱性に焦点を当てます。

GitHubの GHAS セキュリティの結果は、Defender for Cloud の実際のランタイム コンテキストによって優先されます。 これらは、インターネットへの公開、機密データ、重要なリソース、横移動などの実行時のリスク要因を強調しています。 これらのリスク要因は、Defender CSPMの攻撃パス分析から生じます。

- インターネット公開 - パブリック インターネットから到達可能なワークロード

- 機密データ - ワークロードが規制対象または機密データを処理する

- 重要なリソース - ビジネス クリティカルとしてタグ付けまたは分類されたワークロード

- 横移動 - ワークロードは、攻撃者がピボットスルーできるパス上に配置されます

ランタイム ワークロードで識別されるこれらのリスクは、元のワークロードのコード リポジトリと、GitHub内の特定のビルド成果物に動的にリンクされます。

Defender for CloudとGitHubの両方で実際の運用に影響を与えるセキュリティの問題に対してのみ、フィルター処理、トリアージ、操作を行うことができます。 この機能は、チームの効率性を維持し、最も重要なアプリケーションを安全に保つのに役立ちます。

実際には

contoso/payments-api リポジトリから構築されたコンテナー イメージが AKS にデプロイされます。 Defender for Cloudは、インターネットへの露出と、ワークロードでの機密データの処理を検出します。 イメージ内のCVEは、GitHubのセキュリティタブで自動的に「重大」に昇格され、ワンクリックでGitHubのイシューがリポジトリのCODEOWNERSに割り当てられ、ランタイムとSDLCのコンテキストが完全に付与されます。

統合 AI による修復

統合されたワークフローと関連するコンテキストを使用して、セキュリティ チームとエンジニアリング チームの間のギャップを埋めます。

Defender for Cloud 内では、セキュリティ マネージャーは、エンジニアリング チームが既に認識しているセキュリティの問題と、それらの問題の状態を確認できます。 セキュリティ マネージャーは、[ビューオン GitHub] リンクを選択して、このビューを開きます。

セキュリティ マネージャーは、GitHub問題の割り当てを生成することで、関連するエンジニアリング チームに解決のためのセキュリティに関する推奨事項を割り当てることができます。

割り当ては、元のリポジトリで生成されます。 これは、エンジニアリング修正を容易にするランタイム情報とコンテキストを提供します。

エンジニアリング マネージャーは、さらに解決するために開発者に問題を割り当てることができます。 担当者は、AI を利用した自動修正にCopilotコーディング エージェントを使用できます。

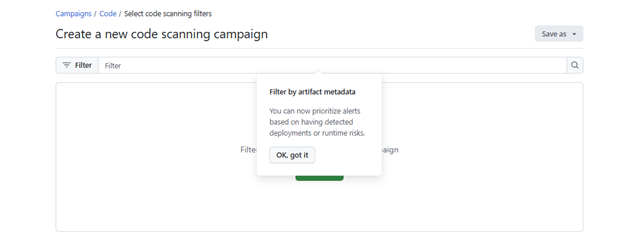

AppSec チームは、GHAS の調査結果の一部としてランタイム リスク要因を使用でき、本当にデプロイされて実行されているコードに関連する結果にエンジニアリング作業を集中できます。

これらのフィルターを使用して、GHAS アラートを直接フィルター処理したり、キャンペーンを使用してスケジュールされた優先順位付けを継続したりするために使用できます。

GitHub問題の修正、進行状況、キャンペーンの進歩は、リアルタイムで追跡されます。 状態は、GitHubと Defender for Cloud の両方に反映されます。

<&c2><&c1><&c0><&sb0>ランタイムリスク発見用に作成されたGitHubチケットを示すDefender for Cloudのスクリーンショット、チケット詳細のポップアップ。

このアプローチにより、修正プログラムが迅速に提供され、明確な説明責任が生み出され、コラボレーションが簡略化されます。 これらの利点はすべて、チームが既に使用しているツール内で行われます。

関連コンテンツ

- Microsoft Defender for Cloud DevOps セキュリティの概要

- GitHub Advanced Security と Microsoft Defender for Cloud の統合の展開

Quickstart: GitHub環境を Microsoft Defender for Cloud

![[修復分析情報] タブの開発フェーズのスクリーンショット。](media/github-advanced-security/development-phase.png)