Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

A partire da il nuovo aggiornamento della sicurezza di aprile 2026, l'app di connessione Desktop remoto visualizza nuovi avvisi di sicurezza quando si aprono i file RDP. Questo articolo spiega cosa significano questi avvisi e come rispondere in modo sicuro.

Che cos'è Desktop remoto?

Desktop remoto consente di connettersi a un computer in un'altra posizione, ad esempio il PC aziendale, tramite una connessione di rete come Internet. È possibile visualizzare lo schermo del computer remoto, aprire file, eseguire applicazioni e usare il mouse e la tastiera come se si fosse seduti davanti a esso.

Rischi per i file RDP

Un file RDP indica all'app connessione Desktop remoto come connettersi a un computer remoto. A seconda delle impostazioni, il file può anche condividere parti del dispositivo locale, ad esempio gli Appunti, le unità o la fotocamera, con il computer remoto.

Gli attori malintenzionati usano questa funzionalità inviando file RDP tramite messaggi di posta elettronica di phishing. Quando una vittima apre il file, il dispositivo si connette automaticamente a un server controllato dall'utente malintenzionato e condivide le risorse locali, dando all'utente malintenzionato l'accesso a file, credenziali e altro ancora.

Importante

Non aprire mai un file RDP che non ti aspettavi, anche se il messaggio di posta elettronica sembra legittimo. In caso di dubbi, contattare il reparto IT.

Come rimanere al sicuro

La sospensione di pensare prima di fare clic è la singola difesa più efficace contro il phishing. Ecco i passaggi pratici:

- Non aprire file RDP imprevisti. Se ne ricevi uno che non ti aspettavi, non aprirlo, anche se il messaggio di posta elettronica sembra legittimo. Verificare con il mittente tramite un canale separato ,ad esempio una telefonata.

- Controllare l'indirizzo del computer remoto. Se non si riconosce il nome o l'indirizzo del computer nella finestra di dialogo, non connettersi.

- Abilitare solo i reindirizzamenti necessari. Lascia deselezionate tutte le altre.

- Prestare attenzione alla finestra di dialogo e se l'autore può essere verificato. Verificare l'autore anche quando il file è firmato.

- Segnalare file RDP sospetti al team di sicurezza IT.

Finestra di dialogo di primo avvio

La prima volta che si apre un file RDP dopo l'installazione di questo aggiornamento, viene visualizzata una finestra di dialogo didattica. Spiega quali file RDP sono e avvisa dei rischi di phishing. Dopo aver consentito le connessioni ai file RDP in questa finestra di dialogo, non viene più visualizzata per l'account.

Finestra di dialogo di sicurezza della connessione

Ogni volta che si apre un file RDP, viene visualizzata una finestra di dialogo di sicurezza prima che venga stabilita una connessione. Mostra l'indirizzo del computer remoto e una casella di controllo per ogni risorsa locale a cui il file vuole accedere. L'accesso a tutte queste risorse è disattivato per impostazione predefinita . È necessario abilitare in modo esplicito ogni risorsa.

Questa finestra di dialogo esiste in due versioni a seconda che l'autore del file RDP possa essere verificato.

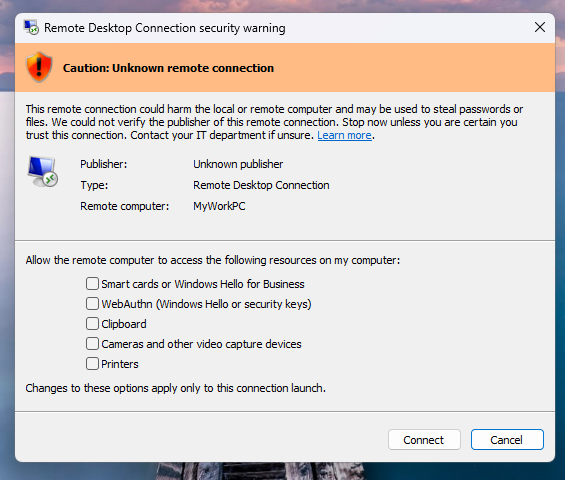

File RDP senza server di pubblicazione verificabile

Quando un file RDP non è firmato digitalmente, non è possibile verificare chi l'ha creato o se è stato manomesso. In questo caso, la finestra di dialogo di sicurezza mostra un banner denominato Caution: Connessione remota sconosciuta e imposta il campo Publisher su "Publisher sconosciuto", come illustrato nell'immagine seguente.

Avvertimento

Un file RDP non firmato può provenire da chiunque. Trattarlo con estrema cautela, soprattutto se lo hai ricevuto tramite posta elettronica o scaricato da Internet.

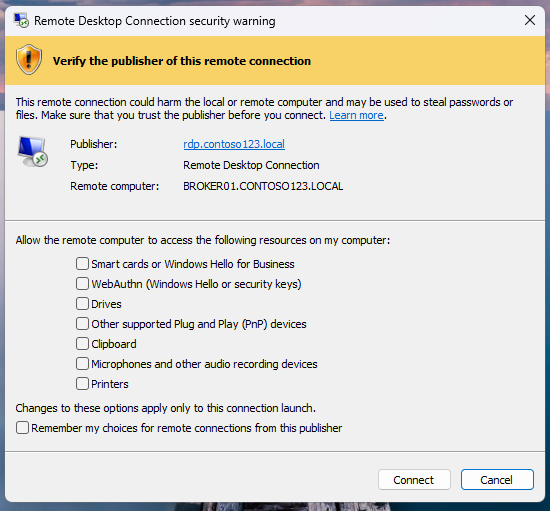

File RDP con un editore verificabile

Quando un editore firma digitalmente un file RDP, la firma conferma chi l'ha creata o distribuita. Il nome dell'autore viene visualizzato nella finestra di dialogo e il banner è denominato "Verify the publisher of this remote connection", come illustrato nell'immagine seguente.

Una firma conferma l'identità dell'entità che ha creato il file e che il file non è stato manomesso dopo la firma. Non garantisce che il file sia sicuro. I cyberattacker possono firmare i file usando nomi simili a organizzazioni legittime, ad esempio "Contoso Security" anziché "Contoso Ltd". Leggere sempre attentamente il nome dell'editore e verificare che corrisponda all'organizzazione prevista.

Annotazioni

Il reparto IT potrebbe configurare il computer in modo che consideri attendibili gli editori specifici. Quando un file RDP è firmato da un editore attendibile, l'esperienza potrebbe variare in base ai criteri dell'organizzazione.

Informazioni sui reindirizzamenti

Quando si apre un file RDP, può richiedere l'accesso alle risorse nel dispositivo locale. Queste richieste sono denominate reindirizzamenti. Condividono parti del dispositivo locale con il computer remoto. Dopo questo aggiornamento, tutti i reindirizzamenti richiesti dai file RDP vengono disattivati per impostazione predefinita , a meno che non si acconsenta esplicitamente.

L'elenco seguente illustra ogni tipo di reindirizzamento e il rischio che pone. Le versioni precedenti di Windows supportano un set diverso di reindirizzamenti, quindi non tutti questi potrebbero essere disponibili nel dispositivo.

Dischi

- Che cosa fa: Rende accessibili i dischi locali (unità disco rigido, unità USB, unità mappate alla rete) dal computer remoto. Il computer remoto può leggere i file da e scrivere file nelle unità locali.

-

Rischio: Questo reindirizzamento è uno dei più pericolosi. Un utente malintenzionato può:

- Rubare i file dalle unità locali, inclusi documenti, database e credenziali archiviati su disco.

- Installa malware su unità locali. Ad esempio, l'utente malintenzionato potrebbe scrivere un programma dannoso nella cartella startup, che viene eseguito al successivo accesso.

- Accedi alle condivisioni di rete mappate come unità disco sul tuo dispositivo, con la possibilità di raggiungere altri sistemi all'interno della tua organizzazione.

Clipboard

- Che cosa fa: Condivide il contenuto degli Appunti (qualsiasi elemento copiato e incollato) tra il dispositivo e il computer remoto.

- Rischio: Un cyberattacker potrebbe leggere qualsiasi elemento copiato nel dispositivo locale, incluse password, testo sensibile o informazioni riservate. Il cyberattaccante potrebbe anche inserire contenuti dannosi negli Appunti, che potresti poi incollare in un'applicazione locale.

Smart card o Windows Hello for Business

- Cosa fa: Consente al computer remoto di usare le smart card o le credenziali di Windows Hello for Business che colleghi o configuri sul dispositivo locale.

- Rischio: Un utente malintenzionato può utilizzare le credenziali della smart card reindirizzata o di Windows Hello for Business per autenticarsi come te sul sistema remoto o su altri sistemi accessibili dal computer remoto. Questa azione può causare l'accesso non autorizzato alle risorse dell'organizzazione usando l'identità.

WebAuthn (Windows Hello o chiavi di sicurezza)

- Che cosa fa: Consente al computer remoto di usare le chiavi di sicurezza FIDO2 locali o passkey per completare i problemi di autenticazione Web.

- Rischio: Le richieste di autenticazione potrebbero essere reindirizzate da una sessione remota dannosa al dispositivo locale e usate per il phishing.

Annotazioni

Quando una richiesta WebAuthn viene reindirizzata tramite una sessione remota, Windows visualizza queste informazioni nel prompt di autenticazione. Se viene visualizzata un'indicazione che la richiesta proviene da una connessione remota e che non è prevista, non approvare la richiesta.

Microfoni e altri dispositivi di registrazione audio

- Che cosa fa: Condivide il microfono locale e i dispositivi di registrazione audio con il computer remoto, in modo che le applicazioni remote possano registrare l'audio dall'ambiente.

- Rischio: Con l'accesso al microfono, un utente malintenzionato può intercettare conversazioni, riunioni o altro audio nell'ambiente senza la propria conoscenza.

Fotocamere e altri dispositivi di acquisizione video

- Che cosa fa: Condivide le fotocamere locali e i dispositivi di acquisizione video con il computer remoto, in modo che le applicazioni remote possano registrare video dall'ambiente.

- Rischio: Un utente malintenzionato con accesso alla fotocamera può vedere l'ambiente circostante, leggere i documenti sulla scrivania, osservare lo schermo o condurre la sorveglianza visiva senza la consapevolezza.

Ubicazione

- Che cosa fa: Condivide la posizione geografica del dispositivo con il computer remoto.

- Rischio: Un aggressore potrebbe determinare la tua posizione fisica, che potrebbe essere sensibile a seconda del ruolo o del contesto (ad esempio, militari, forze dell'ordine o dirigenti).

Printers

- Che cosa fa: Rende disponibili le stampanti locali dal computer remoto, in modo che le applicazioni remote possano stampare nelle stampanti locali.

- Rischio: Un attaccante informatico che controlla una sessione remota potrebbe inviare lavori di stampa alle tue stampanti, sprecando potenzialmente risorse o stampando documenti fuorvianti che appaiono locali.

Porte

- Che cosa fa: Condivide le porte seriali locali (COM) e parallele (LPT) con il computer remoto.

- Rischio: Un utente malintenzionato può accedere ai dispositivi connessi a queste porte, ad esempio hardware specializzato o periferiche legacy, e potenzialmente leggere o inviare dati attraverso di essi.

Dispositivi punto vendita

- Che cosa fa: Condivide dispositivi POS (Point-of-Service), ad esempio scanner di codice a barre e stampanti di ricevute, che si connettono al dispositivo locale.

- Rischio: Un utente malintenzionato potrebbe interagire con le apparecchiature POS, potenzialmente interferire con le transazioni o leggere i dati finanziari dai dispositivi connessi.

Altri dispositivi Plug and Play (PnP) supportati

- Attaforma: Condivide altri dispositivi Plug and Play supportati con il computer remoto, tra cui un'ampia gamma di periferiche USB e altre periferiche.

- Rischio: A seconda del dispositivo, un utente malintenzionato potrebbe leggere i dati, interagire con il dispositivo o usarlo come punto pivot per ulteriori attacchi.

Altri dispositivi USB RemoteFX supportati

- Che cosa fa: Condivide i dispositivi USB supportati con il computer remoto a basso livello usando il reindirizzamento USB RemoteFX. Il computer remoto ottiene un accesso più diretto al dispositivo rispetto al reindirizzamento standard.

- Rischio: Il reindirizzamento USB RemoteFX consente un accesso più approfondito ai dispositivi USB. Un utente malintenzionato potrebbe sfruttare questo accesso per interagire con dispositivi USB sensibili, ad esempio token di autenticazione, dispositivi di archiviazione o hardware specializzato, a un livello che ignora le protezioni tipiche a livello di applicazione.

Domande frequenti

Cosa accade se i file RDP dell'organizzazione visualizzano un avviso con un autore sconosciuto?

Questo avviso indica che i file RDP dell'organizzazione non sono firmati. Contattare il reparto IT: loro possono firmare i file in modo che visualizzino invece il loro editore.

Questo aggiornamento influisce sulle connessioni avviate manualmente da Connessione Desktop Remoto?

No. Questo aggiornamento influisce solo sulle connessioni avviate aprendo un file RDP. Se digiti un nome computer direttamente in Connessione Desktop Remoto, l'esperienza non cambia.

Vedo questo avviso da Desktop virtuale Azure o Windows 365. È sicuro?

I file RDP di servizi Microsoft come Desktop virtuale Azure e Windows 365 vengono in genere firmati da Microsoft. Non dovrebbe essere visualizzata la nuova finestra di dialogo di sicurezza durante la connessione a questi servizi. In caso contrario, non procedere: contattare il reparto IT per indagare.

Sono uno sviluppatore di app. L'app usa il controllo ActiveX Desktop remoto. Come si controlla questa finestra di dialogo?

Se l'applicazione si basa sul controllo ActiveX Desktop remoto (mstscax.dll), è possibile usare IMsRdpExtendedSettings Property per controllare il comportamento della finestra di dialogo. La RedirectionWarningDialogVersion proprietà consente di configurare se disabilitare la nuova versione della finestra di dialogo di sicurezza dopo l'aggiornamento.

Sono un amministratore IT. Come si ripristina temporaneamente la nuova finestra di dialogo di sicurezza?

Avvertimento

Se si usa l'editor del Registro di sistema in modo errato, è possibile che si verifichino gravi problemi che potrebbero richiedere la reinstallazione del sistema operativo. Microsoft non è possibile garantire che sia possibile risolvere i problemi derivanti dall'uso non corretto dell'editor del Registro di sistema. Utilizza l'Editor del Registro a tuo rischio e pericolo.

Se l'aggiornamento causa interruzioni temporanee nell'ambiente, è possibile ripristinare il comportamento precedente della finestra di dialogo impostando un valore del Registro di sistema.

Selezionare Start, digitare Editor del Registro di sistema e quindi aprirlo.

Passare a e modificare la chiave:

HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Clientcon i valori seguenti:Nome: RedirectionWarningDialogVersion

Tipo: REG_DWORD

Dati: 1

Avvertimento

Un aggiornamento Windows futuro potrebbe rimuovere il supporto per questa impostazione, anche nelle versioni precedenti di Windows. Pianificare la transizione dell'ambiente in modo che funzioni con la nuova finestra di dialogo di sicurezza.