Descrivere il concetto di Zero Trust

I modelli di sicurezza tradizionali presupponevano che tutto ciò che si trova all'interno della rete aziendale fosse sicuro. Quel presupposto non è più valido. Le organizzazioni ora operano con forza lavoro mobile, applicazioni cloud e dati distribuiti che si estendono ben oltre il perimetro di rete. Un approccio Zero Trust alla sicurezza risolve questa realtà.

Che cos'è Zero Trust?

Zero Trust è una strategia di sicurezza. Non è un prodotto o un servizio, ma un approccio alla progettazione e all'implementazione della sicurezza. Invece di presumere che tutto dietro il firewall aziendale sia sicuro, Zero Trust presuppone la violazione e verifica ogni richiesta come se provenise da una rete non controllata. Indipendentemente dall'origine di una richiesta o dalla risorsa a cui accede, Zero Trust ti insegna a "non fidarti mai, verifica sempre".

Zero Trust è progettato per adattarsi alle complessità dell'ambiente moderno. Protegge account utente, dispositivi, applicazioni e dati ovunque si trovino. Un approccio Zero Trust deve estendersi nell'intera organizzazione e fungere da filosofia di sicurezza integrata e strategia end-to-end.

Tre principi guida

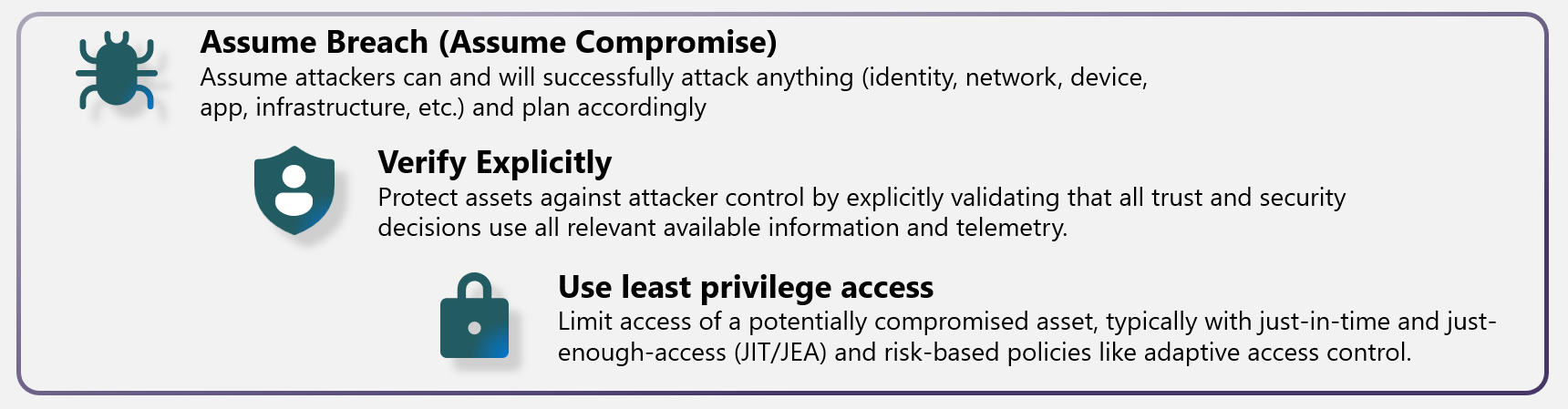

Zero Trust si basa su tre principi:

- Verificare in modo esplicito: Autenticare e autorizzare sempre in base a tutti i punti dati disponibili, tra cui identità utente, posizione, integrità del dispositivo, servizio o carico di lavoro, classificazione dei dati e anomalie.

- Usare l'accesso con privilegi minimi: Limitare l'accesso degli utenti con just-in-time e just-enough-access (JIT/JEA), criteri adattivi basati sui rischi e protezione dei dati. Questo limita il raggio di esplosione di una potenziale violazione in modo che, se un account viene compromesso, il possibile danno è contenuto.

- Assumere una violazione: Ridurre al minimo il raggio di esplosione e segmentare l'accesso. Verificare la crittografia end-to-end e usare l'analisi per ottenere visibilità, favorire il rilevamento delle minacce e migliorare le difese. Questo principio presuppone che un utente malintenzionato ottenga l'accesso a un account, un endpoint, un'applicazione o un altro asset e protegge di conseguenza.

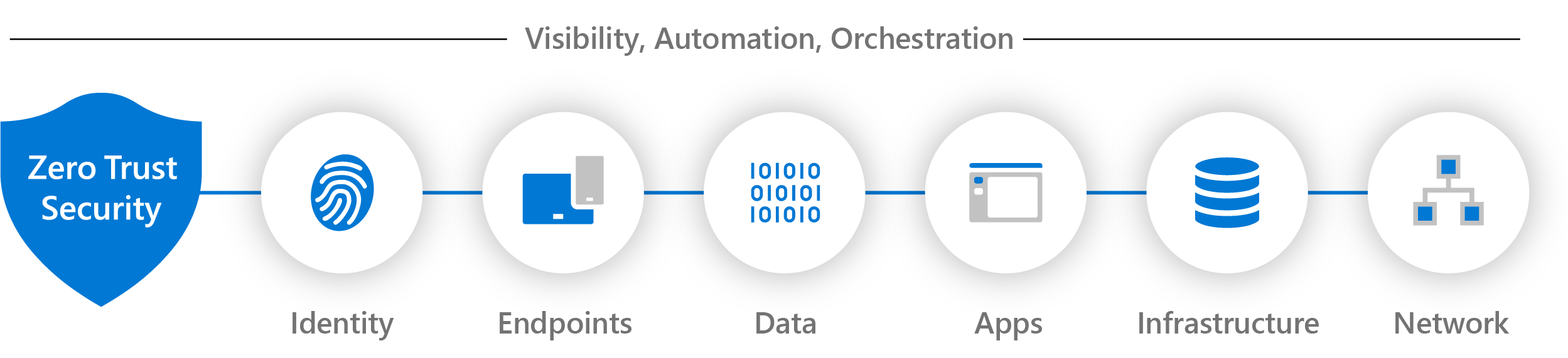

Sei pilastri tecnologici

I controlli e le tecnologie Zero Trust vengono implementati in sei elementi fondamentali. Ogni elemento è una fonte di segnale, un piano di controllo per l'imposizione e una risorsa critica da difendere.

| Pilastro della tecnologia | Descrzione |

|---|---|

| Identità | Le identità, sia che rappresentino persone, servizi o dispositivi IoT, definiscono il piano di controllo Zero Trust. Quando un'identità tenta di accedere a una risorsa, verificare che l'identità sia autenticata con autenticazione forte e assicurare che l'accesso sia conforme e consueto. Seguire i principi di accesso con privilegi minimi. |

| Endponti | Dopo aver concesso l'accesso a un'identità, i dati possono passare a endpoint diversi (dispositivi), da dispositivi IoT a smartphone, bring your own device (BYOD) ai dispositivi gestiti dai partner e carichi di lavoro locali ai server ospitati nel cloud. Questa diversità crea una grande superficie di attacco. Occorre monitorare e applicare l'integrità e la conformità dei dispositivi per l'accesso sicuro. |

| Dati | I team di sicurezza proteggono infine i dati. Se possibile, i dati devono rimanere sicuri anche se lasciano i dispositivi, le app, l'infrastruttura e le reti che controllano l'organizzazione. Classificare, etichettare e crittografare i dati e limitare l'accesso in base a tali attributi. |

| Applicazioni | Le applicazioni e le API forniscono l'interfaccia in base alla quale vengono utilizzati i dati. Applicare controlli e tecnologie per individuare shadow IT, garantire le autorizzazioni in-app appropriate, controllare l'accesso in base all'analisi in tempo reale, monitorare il comportamento anomalo e convalidare le opzioni di configurazione sicure. |

| Infrastruttura | L'infrastruttura, sia che si tratti di server locali, macchine virtuali basate sul cloud, contenitori o microservizi, rappresenta un vettore di minaccia critico. Valutare la versione, la configurazione e l'accesso JIT per rafforzare la difesa. Usare i dati di telemetria per rilevare attacchi e anomalie e bloccare e contrassegnare automaticamente il comportamento rischioso. |

| Network | Tutti i dati vengono infine accessibili tramite l'infrastruttura di rete. I controlli di rete possono fornire una visibilità critica e aiutare a impedire agli attaccanti di muoversi lateralmente. Segmentare le reti, distribuire la protezione dalle minacce in tempo reale, la crittografia end-to-end, il monitoraggio e l'analisi. |

Oltre a questi sei pilastri, visibilità, automazione e orchestrazione li lega insieme. Con ogni pilastro che genera i propri segnali e avvisi, è necessaria una funzionalità integrata per gestire l'afflusso di dati risultante, difendersi meglio dalle minacce e convalidare l'attendibilità in ogni transazione.

Requisiti organizzativi diversi, implementazioni tecnologiche esistenti e fasi di sicurezza influiscono su come pianificare e implementare un modello di sicurezza Zero Trust. Questi principi vengono in genere applicati tramite una serie di iniziative di modernizzazione o linee guida per la distribuzione del pilastro della tecnologia.