Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il Dipartimento della Difesa statunitense (DoD) ha istituito lo Zero Trust Portfolio Management Office (ZT PfMO) per orchestrare l'adozione e l'esecuzione del modello Zero Trust a livello di tutto il DoD. Nel novembre 2022, DoD ZT PfMO ha rilasciato la Strategia e Piano Zero Trust del DoD.

La strategia e i piani di esecuzione associati delineano un percorso per adottare un nuovo framework di cybersecurity per facilitare decisioni ben informate e basate sui rischi. Questo modello incorpora Zero Trust principi eliminando i tradizionali perimetri e presupposti di attendibilità, consentendo un'architettura più efficiente che migliora la sicurezza, l'esperienza utente e le prestazioni di missione. Il framework Zero Trust mira a ridurre al minimo la superficie di attacco DoD, ridurre i rischi, abilitare la condivisione e la collaborazione efficaci dei dati, salvaguardare in modo proattivo il proprio patrimonio tecnico e interrompere le attività antagoniste.

La strategia ha quattro obiettivi.

- Adozione culturale di Zero Trust - Framework e mentalità di sicurezza Zero Trust che guida la progettazione, lo sviluppo, l'integrazione e la distribuzione della tecnologia dell'informazione nell'ecosistema Zero Trust del DoD.

- Department of Defense Information Systems are Secured and Defended- Le pratiche di cybersecurity del DoD incorporano e operazionalizzano il concetto di Fiducia Zero per conseguire la resilienza dei sistemi informativi del DoD.

- Accelerazione della tecnologia - Le tecnologie Zero Trust vengono distribuite a un ritmo uguale o superiore ai progressi del settore per rimanere in anticipo rispetto all'ambiente di minacce in continua evoluzione.

- Zero Trust Enablement - L'esecuzione di Zero Trust DoD si integra con i processi DoD e a livello di componente, ottenendo un'esecuzione Zero Trust uniforme e coordinata.

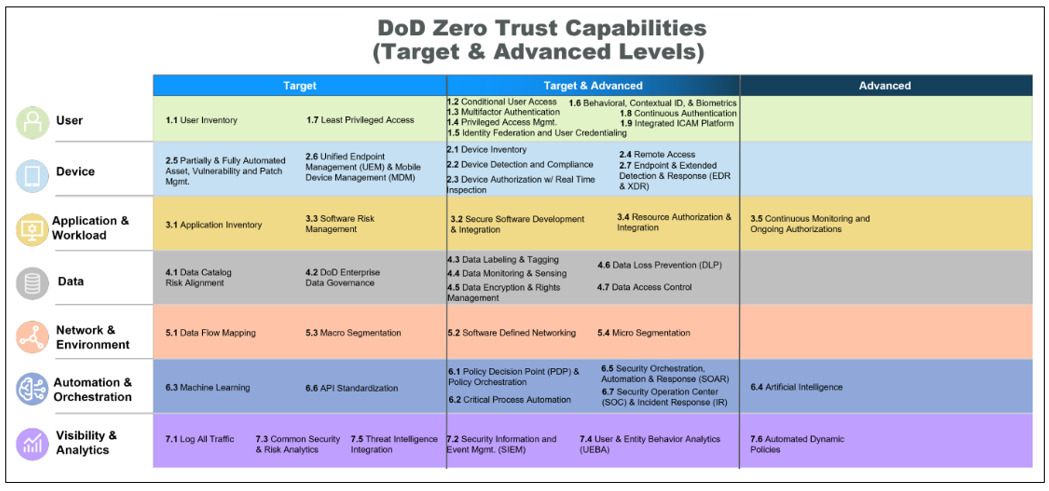

Microsoft offre una vasta gamma di funzionalità di Zero Trust basate su una piattaforma di gestione delle identità unificata e strumenti di sicurezza preintegrati e adatti allo scopo. Offrono una copertura completa e ripetibile nei sette pilastri della Strategia Zero Trust del DoD per le attività mirate e avanzate.

Pilastri, funzionalità e attività

La strategia di Zero Trust DoD copre sette pilastri che rappresentano aree di protezione per Zero Trust. Usare i collegamenti seguenti per passare alle sezioni della guida.

- Introduzione

- User

- Dispositivo

- Applicazioni e carichi di lavoro

- Data

- Network

- Automazione e orchestrazione

- Visibilità e analisi

I pilastri si estendono a 45 funzionalità Zero Trust. Le funzionalità vengono ottenute completando una o più attività di implementazione. Nelle tabelle seguenti le attività vengono contrassegnate con Target o Advanced, in base alle fasi di Zero Trust definite dal DoD. Una funzionalità può includere attività di destinazione, attività avanzate o entrambe. Vedere tabella 1. Ci sono 152 attività in totale, 92 target e 60 avanzate. DoD Zero Trust Capability Execution Roadmap imposta una sequenza temporale per ottenere Target Level ZT entro il 2027 e Advanced Level ZT by 2032.

I dettagli delle attività sono delineati nel Zero Trust Capabilities and Activities Execution Roadmap. Le attività comprendono una serie di attività tecniche e non tecniche. Le attività tecniche distribuiscono, configurano e adottano strumenti di sicurezza. Le attività non tecniche ottengono strumenti, creano criteri e standard e assemblano i team per rendere operativa la strategia di Zero Trust.

Ambito delle linee guida

Questo documento include indicazioni di riepilogo per 45 funzionalità Zero Trust e consigli dettagliati per completare 152 attività Zero Trust con i servizi cloud Microsoft. In ogni tabella, la colonna Indicazioni e consigli Di Microsoft include indicazioni a livello di attività in base alle descrizioni delle attività e ai risultati nel contesto della funzionalità padre dell'attività. Usare le linee guida a livello di attività con riepiloghi delle funzionalità per informazioni sull'allineamento dei servizi cloud Microsoft alla strategia di Zero Trust DoD. La guida è limitata alle funzionalità disponibili a livello generale o in anteprima pubblica nel cloud Microsoft 365 DoD e in Azure per il cloud del Governo degli Stati Uniti.

Importante

Quando le attività hanno più di una parte, le linee guida Microsoft presuppongono l'implementazione delle parti precedenti. Ad esempio, se un'attività ha tre parti, terminare Pt1, poi Pt2 e quindi Pt3.

Questo documento assegna priorità alle raccomandazioni in base al prodotto o all'area di funzionalità, elencando prima gli elementi più essenziali. Quando le azioni di implementazione si estendono su funzionalità in diversi servizi Microsoft, queste azioni vengono ordinate nella sequenza di configurazione richiesta. Le linee guida a livello di attività elencano tutte le raccomandazioni pertinenti per ogni attività. L'organizzazione potrebbe completare l'attività eseguendo una parte della configurazione consigliata o implementando soluzioni alternative.

La strategia Zero Trust del DoD assegna le attività alle fasi obiettivo o avanzate. Questa guida indica Target e Adanced nel titolo dell'attività. Il livello target ZT viene raggiunto completando tutte le attività target. La ZT di livello avanzato viene ottenuta completando tutte le attività avanzate. Non è necessario completare tutte le attività target prima di avviare attività avanzate. La configurazione di una funzionalità potrebbe completare le attività di destinazione e avanzate contemporaneamente. È consigliabile implementare prima le protezioni delle chiavi, seguendo il Microsoft Zero Trust piano di modernizzazione rapida.

Passaggi successivi

Configurare i servizi cloud Microsoft per la strategia di Zero Trust DoD: