Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Azure Data Lake Storage fornisce un modello di sicurezza a più livelli. Questo modello ti consente di proteggere e controllare il livello di accesso agli account di archiviazione richiesti dalle applicazioni e dagli ambienti aziendali, in base al tipo e al sottoinsieme di reti o risorse usate. Quando vengono configurate regole di rete, solo le applicazioni che richiedono dati sul set specificato di reti o tramite il set specificato di risorse Azure possono accedere a un account di archiviazione. È possibile limitare l'accesso all'account di archiviazione alle richieste provenienti da indirizzi IP, intervalli IP, subnet in una Azure Virtual Network (VNet) o istanze di risorse di alcuni servizi Azure.

Le identità gestite per Azure, in precedenza note come identità del servizio gestita (MSI), consentono di gestire i segreti. Microsoft Dataverse clienti che usano Azure funzionalità creano un'identità gestita (parte della creazione di criteri aziendali) che può essere usata per uno o più ambienti Dataverse. Questa identità gestita di cui verrà effettuato il provisioning nel tenant viene quindi usata da Dataverse per accedere al data lake Azure.

Con le identità gestite, l'accesso all'account di archiviazione è limitato alle richieste provenienti dall'ambiente Dataverse associato al tuo tenant. Quando Dataverse si connette all'archiviazione per tuo conto, include informazioni di contesto aggiuntive per dimostrare che la richiesta proviene da un ambiente sicuro e affidabile. Questo permette all'archiviazione di concedere l'accesso a Dataverse al tuo account di archiviazione. Le identità gestite vengono utilizzate per firmare le informazioni di contesto al fine di stabilire l'attendibilità. In questo modo viene aggiunta la sicurezza a livello di applicazione oltre alla sicurezza della rete e dell'infrastruttura fornita da Azure per le connessioni tra i servizi Azure.

Prima di iniziare

- Azure CLI è necessario nel computer locale. Scaricare e installare

- Sono necessari i moduli di PowerShell seguenti. Se non li hai, apri PowerShell ed esegui questi comandi:

- Azure modulo Az PowerShell:

Install-Module -Name Az - Il modulo PowerShell di Azure Az.Resources:

Install-Module -Name Az.Resources - Modulo PowerShell per amministratore di Power Platform:

Install-Module -Name Microsoft.PowerApps.Administration.PowerShell

- Azure modulo Az PowerShell:

- Clonare il repository PowerApps-Samples in GitHub in un percorso in cui è possibile eseguire i comandi di PowerShell:

git clone https://github.com/microsoft/PowerApps-Samples.git. Gli script sono organizzati in sottocartelle inpowershell/managed-identities/Source. Esegui ogni script dalla sottocartella specifica, ad esempioSource\Identity. - È consigliabile creare un nuovo contenitore di archiviazione nello stesso gruppo di risorse Azure per eseguire l'onboarding di questa funzionalità.

Importante

Non spostare gli script dalle cartelle. Gli script si basano su percorsi relativi e file condivisi nella struttura del repository.

Abilitare i criteri aziendali per la sottoscrizione Azure selezionata

Importante

Per completare questa attività, è necessario avere il ruolo di Proprietario della sottoscrizione di Azure. Ottieni l'ID della sottoscrizione Azure dalla pagina di panoramica per il gruppo di risorse Azure.

- Aprire Azure CLI con esegui come amministratore e accedere alla sottoscrizione di Azure usando il comando:

az loginAltre informazioni: Accedere con Azure CLI - (Facoltativo) se sono presenti più sottoscrizioni Azure, assicurarsi di eseguire

Update-AzConfig -DefaultSubscriptionForLogin { Azure subscription id }per aggiornare la sottoscrizione predefinita. - In PowerShell, vai alla

Sourcedirectory all'interno del repository clonato come parte di Prima di iniziare. - Per abilitare i criteri aziendali per la sottoscrizione Azure selezionata, eseguire lo script di PowerShell ./SetupSubscriptionForPowerPlatform.ps1.

- Specificare l'ID sottoscrizione Azure.

Crea un criterio aziendale

Importante

Per completare questa attività, è necessario avere accesso al ruolo di Proprietario del gruppo di risorse Azure. Ottieni ID sottoscrizione, Posizione e il nome del Gruppo di risorse dalla pagina Panoramica per il gruppo di risorse di Azure.

In PowerShell passare alla

Source\Identitysottocartella ed eseguire lo script per creare i criteri aziendali:cd <path-to-repo>\powershell\managed-identities\Source\Identity .\CreateIdentityEnterprisePolicy.ps1- Specificare l'ID sottoscrizione Azure.

- Specificare il nome del gruppo di risorse Azure.

- Immetti il nome del criterio aziendale preferito.

- Specificare la posizione del gruppo di risorse Azure.

Salva la versione di ResourceId dopo la creazione della policy.

Nota

Quanto segue sono gli input di posizione validi supportati per la creazione del criterio. Seleziona la posizione per te più appropriata.

Località disponibili per la politica aziendale

Stati Uniti EUAP

United States

Sudafrica

Regno Unito

Australia

Corea del Sud

Giappone

India

Francia

Europa

Asia

Norvegia

Germania

Svizzera

Canada

Brasile

UAE

Singapore

Concedere l'accesso in lettura alla policy aziendale tramite Azure

Gli amministratori di Dynamics 365 e di Power Platform possono accedere all'interfaccia di amministrazione di Power Platform per assegnare gli ambienti alla politica aziendale. Per accedere ai criteri aziendali, è necessaria l'appartenenza come amministratore di Azure Key Vault per concedere il ruolo Reader agli amministratori di Dynamics 365 o Power Platform. Una volta concesso il ruolo lettore, gli amministratori di Dynamics 365 o Power Platform vedranno i criteri aziendali nel centro di amministrazione di Power Platform.

Solo gli amministratori di Power Platform e Dynamics 365 a cui viene concesso il ruolo Lettore del criterio aziendale possono aggiungere un ambiente ai criteri. Altri Dynamics 365 e gli amministratori di PowerPlatform potrebbero essere in grado di visualizzare i criteri aziendali, ma riceveranno un errore quando tentano di aggiungere l'ambiente.

Importante

Devi disporre delle autorizzazioni di Microsoft.Authorization/roleAssignments/write, ad esempio Amministratore accessi utente o Proprietario per completare questa attività.

- Accedere al portale Azure.

- Ottenere l'

ObjectID0 dell'utente amministratore di Dynamics 365 Power Platform. - Vai all'area Utenti.

- Aprire l'utente amministratore di Dynamics 365 o Power Platform.

- Nella pagina della panoramica per l'utente, copia ObjectID.

- Ottieni l'ID delle politiche aziendali:

- Vai all'il Resource Graph Explorer di Azure.

- Esegui questa query:

resources | where type == 'microsoft.powerplatform/enterprisepolicies'

- Scorri a destra della pagina dei risultati e seleziona il collegamento Vedi dettagli.

- Nella pagina Dettagli, copia l'ID.

- Aprire Azure CLI ed eseguire il comando seguente, sostituendo il

<objId>con il ObjectID dell'utente e il<EP Resource Id>con l'ID dei criteri dell'organizzazione.New-AzRoleAssignment -ObjectId <objId> -RoleDefinitionName Reader -Scope <EP Resource Id>

Connettere un criterio aziendale all'ambiente Dataverse

Importante

Per completare questa attività, è necessario disporre del ruolo di amministratore di Power Platform o di amministratore di Dynamics 365. Devi disporre del ruolo Lettore per i criteri aziendali per completare questa attività.

- Ottieni l'ID ambiente Dataverse.

- Accedi all'interfaccia di amministrazione di Power Platform.

- Seleziona Gestisci>Ambienti, quindi apri l'ambiente.

- Nella sezione Dettagli, copia l'ID dell'ambiente.

-

Source\IdentityDalla sottocartella eseguire questo script di PowerShell:./NewIdentity.ps1- Immetti l'ID ambiente Dataverse.

- Immetti ResourceId.

StatusCode = 202 indica che il collegamento è stato creato correttamente.

- Accedi all'interfaccia di amministrazione di Power Platform.

- Seleziona Gestisci>Ambienti, quindi apri l'ambiente specificato in precedenza.

- Nell'area Operazioni recenti, seleziona Cronologia completa per convalidare la connessione della nuova identità.

Configurare l'accesso alla rete al Azure Data Lake Storage Gen2

Importante

Per completare questa attività, è necessario disporre di un ruolo Azure Data Lake Storage Gen2 Owner.

Passare al portale Azure.

Aprire l'account di archiviazione connesso al Synapse Link di Azure per il profilo Dataverse.

Nel riquadro di spostamento a sinistra, seleziona Rete. Quindi nella scheda Firewall e reti virtuali seleziona le impostazioni seguenti:

- Abilitata da reti virtuali e indirizzi IP selezionati.

- In Resource instances selezionare Allow Azure services nell'elenco dei servizi attendibili per accedere a questo account di archiviazione

Seleziona Salva.

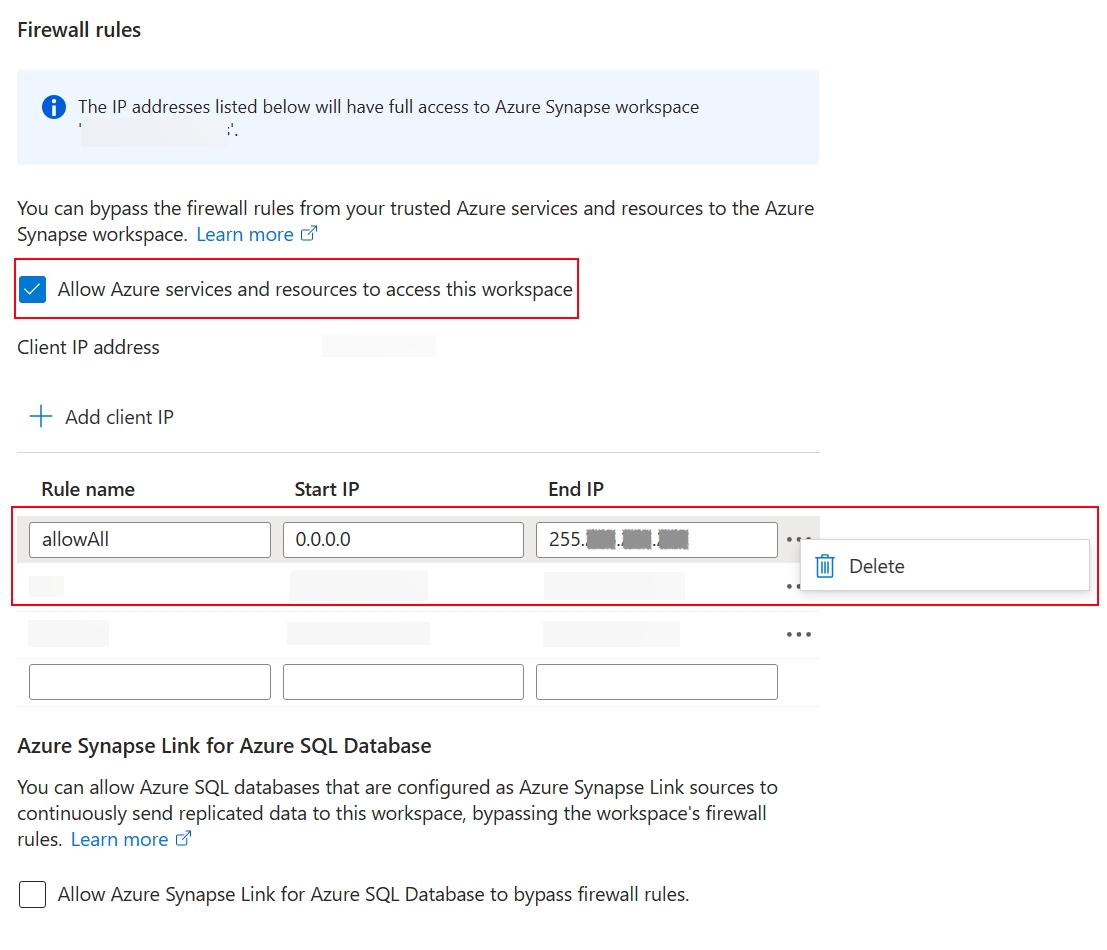

Configurare l'accesso di rete all'area di lavoro Azure Synapse

Importante

Per completare questa attività, è necessario disporre di un ruolo di amministratore Azure Synapse.

- Passare al portale Azure.

- Aprire l'area di lavoro Azure Synapse connessa al profilo Azure Synapse Link for Dataverse.

- Nel riquadro di spostamento a sinistra, seleziona Rete.

- Selezionare Consenti ai servizi e alle risorse di Azure di accedere a questo workspace.

- Se sono presenti regole firewall IP create per tutti gli intervalli IP, eliminale per limitare l'accesso alla rete pubblica.

- Aggiungi una nuova regola firewall IP basata sull'indirizzo IP del client.

- Al termine, selezionare Salva . Altre informazioni: Azure Synapse Analytics regole del firewall IP

Creare una nuova Synapse Link di Azure per Dataverse con identità gestita

Importante

Dataverse: è necessario avere il ruolo di sicurezza di amministratore di sistema Dataverse. Inoltre, le tabelle da esportare tramite Azure Synapse Link devono avere la proprietà Track changes abilitata. Altre informazioni: Opzioni avanzate

Azure Data Lake Storage Gen2: devi avere un account Azure Data Lake Storage Gen2 e accedere con il ruolo Proprietario e Collaboratore dati BLOB di archiviazione. L'account di archiviazione deve abilitare Spazio dei nomi gerarchico sia per la configurazione iniziale che per la sincronizzazione delta. Consenti l'accesso alla chiave dell'account di archiviazione è obbligatorio solo per la configurazione iniziale.

Area di lavoro di Synapse: è necessario avere un'area di lavoro synapse e l'accesso al ruolo Synapse Administrator all'interno del Synapse Studio. L'area di lavoro di Synapse deve trovarsi nella stessa area dell'account Azure Data Lake Storage Gen2. L'account di archiviazione deve essere aggiunto come servizio collegato all'interno del Synapse Studio. Per creare un'area di lavoro Synapse, vai a Creazione di un'area di lavoro Synapse.

Quando si crea il collegamento, Azure Synapse Link per Dataverse ottiene informazioni dettagliate sui criteri aziendali attualmente collegati nell'ambiente Dataverse e quindi memorizza nella cache l'URL del segreto client di identità per connettersi a Azure.

- Accedere a Power Apps e selezionare l'ambiente.

- Nel riquadro di spostamento a sinistra selezionare Azure Synapse Link e quindi selezionare + Nuovo collegamento. Se l'elemento non si trova nel riquadro del pannello laterale, seleziona …Altro, quindi l'elemento desiderato.

- Compila i campi appropriati, in base alla configurazione prevista. Seleziona Sottoscrizione, Gruppo di risorse e Account di archiviazione. Per connettere Dataverse all'area di lavoro di Synapse, selezionare l'opzione Connetti all'area di lavoro Azure Synapse. Per la conversione dei dati in Delta Lake seleziona un pool Spark.

- Seleziona Seleziona criteri aziendali con identità del servizio gestito e quindi Avanti.

- Aggiungi le tabelle che desideri esportare, quindi seleziona Salva.

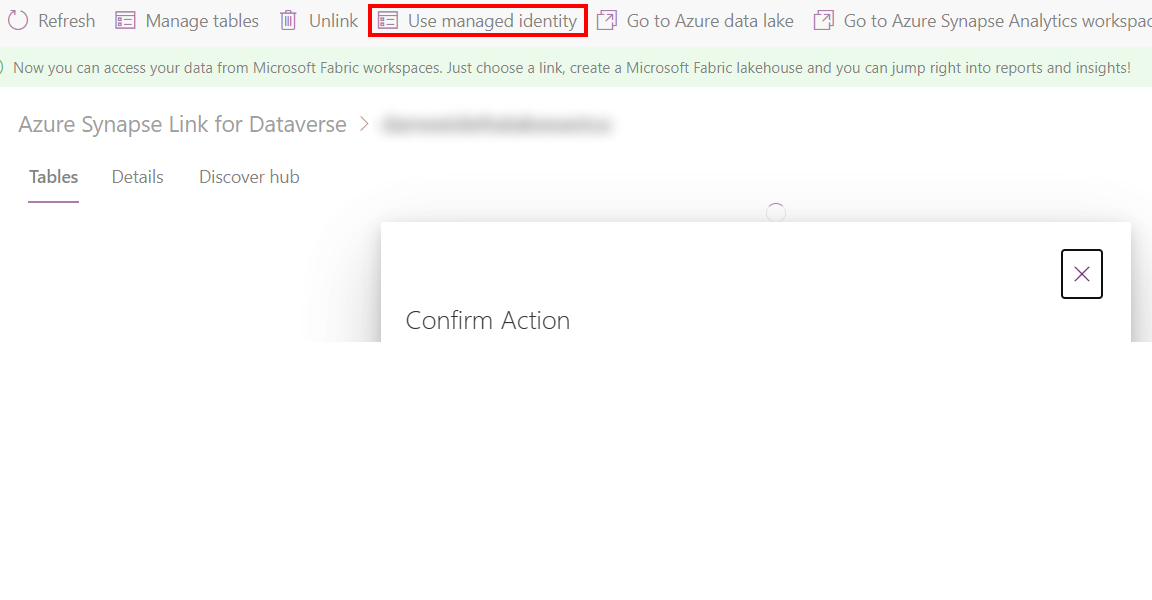

Abilitare l'identità gestita per un profilo di azure Synapse Link esistente

Nota

Per rendere disponibile il comando Use managed identity disponibile in Power Apps, è necessario completare la configurazione precedente per connettere i criteri aziendali all'ambiente Dataverse. Ulteriori informazioni: Connessione di criteri aziendali all'ambiente Dataverse

- Passare a un profilo di Synapse Link esistente da Power Apps (make.powerapps.com).

- Seleziona Utilizza identità gestita, quindi conferma.

Risoluzione dei problemi

Se vengono visualizzati errori 403 durante la creazione del collegamento:

- Le identità gestite impiegano più tempo per concedere autorizzazioni temporanee durante la sincronizzazione iniziale. Attendi e riprova l'operazione più tardi.

- Assicurati che l'archivio collegato non disponga del contenitore Dataverse esistente (dataverse-environmentName-organizationUniqueName) dello stesso ambiente.

- È possibile identificare i criteri aziendali collegati e

policyArmIdeseguendo lo script di PowerShell./GetIdentityEnterprisePolicyforEnvironment.ps1dalla sottocartellaSource\Identity, con il nome Azure Subscription ID e Nome gruppo di risorse. - È possibile scollegare la policy aziendale eseguendo lo script di PowerShell

./RevertIdentity.ps1dalla sottocartellaSource\Identity, utilizzando l'ID ambiente Dataverse epolicyArmId. - È possibile rimuovere i criteri aziendali eseguendo lo script di PowerShell .\RemoveIdentityEnterprisePolicy.ps1 dalla

Source\Identitysottocartella, conpolicyArmId.

Limitazione nota

Solo un criterio aziendale può connettersi contemporaneamente all'ambiente Dataverse. Se è necessario creare più collegamenti Azure Synapse Link con l'identità gestita abilitata, assicurarsi che tutte le risorse Azure collegate si trovino nello stesso gruppo di risorse.