Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questa esercitazione illustra come configurare Cloud Sync per sincronizzare i gruppi con i Active Directory Domain Services locali.

Importante

È consigliabile usare i gruppi di sicurezza selezionati come filtro di ambito predefinito quando si configura il provisioning dei gruppi in Active Directory Domain Services. Questo filtro di ambito predefinito consente di evitare eventuali problemi di prestazioni durante il provisioning dei gruppi.

Effettuare il provisioning di Microsoft Entra ID in Active Directory Domain Services - Prerequisiti

I prerequisiti seguenti sono necessari per implementare i gruppi di provisioning per Active Directory Domain Services (AD DS).

Requisiti di licenza

L'uso di questa funzionalità richiede Microsoft Entra ID licenze P1. Per trovare la licenza appropriata in base ai vostri requisiti, vedere Confronta le funzionalità generalmente disponibili di Microsoft Entra ID.

Requisiti generali

- Microsoft Entra account con almeno il ruolo di Amministratore delle identità ibride.

- Schema di Active Directory Domain Services locale con l'attributo msDS-ExternalDirectoryObjectId, disponibile in Windows Server 2016 e versioni successive.

- Agente di provisioning con build 1.1.1373.0 o successiva.

Nota

Le autorizzazioni per l'account del servizio vengono assegnate solo durante l'installazione pulita. Se si esegue l'aggiornamento dalla versione precedente, le autorizzazioni devono essere assegnate manualmente tramite PowerShell:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Se le autorizzazioni vengono impostate manualmente, è necessario assegnare tutte le proprietà Read, Write, Create e Delete per tutti gli oggetti User e i gruppi discendenti.

Queste autorizzazioni non vengono applicate agli oggetti AdminSDHolder per impostazione predefinita. Per ulteriori informazioni, vedere i cmdlet di PowerShell gMSA dell'agente di provisioning di Microsoft Entra.

- L'agente di provisioning deve essere installato in un server che esegue Windows Server 2022, Windows Server 2019 o Windows Server 2016.

- L'agente di provisioning deve essere in grado di comunicare con uno o più controller di dominio sulle porte TCP/389 (LDAP) e TCP/3268 (Catalogo globale).

- Obbligatorio per la ricerca del catalogo globale per escludere riferimenti di appartenenza non validi

- Microsoft Entra Connect Sync con versione build 2.2.8.0

- Necessario per supportare l'appartenenza utente locale sincronizzata tramite Microsoft Entra Connect Sync

- Obbligatorio per la sincronizzazione

AD DS:user:objectGUIDconAAD DS:user:onPremisesObjectIdentifier

Limiti di scalabilità per i gruppi di provisioning per Active Directory

Il provisioning di gruppi per la funzionalità Active Directory è influenzato dalle dimensioni del tenant e dal numero di gruppi e adesioni inclusi nell'ambito del provisioning su Active Directory. Questa sezione fornisce indicazioni su come determinare se GPAD supporta i requisiti della tua scala e come scegliere la modalità di ambito del gruppo corretta per ottenere cicli di sincronizzazione iniziale e delta più rapidi.

Cosa non è supportato?

- I gruppi con dimensioni superiori a 50.000 membri non sono supportati.

- L'uso dell'ambito "Tutti i gruppi di sicurezza" senza applicare il filtro dell'ambito dell'attributo non è supportato.

Limiti di scalabilità

| Modalità di delimitazione | Numero di gruppi nel perimetro di applicazione | Numero di collegamenti di appartenenza (solo membri diretti) | Note |

|---|---|---|---|

| Modalità "Gruppi di sicurezza selezionati" | Fino a 10.000 gruppi. Il riquadro CloudSync nel portale di Microsoft Entra consente solo di selezionare fino a 999 gruppi e di visualizzare fino a 999 gruppi. Se è necessario aggiungere più di 1000 gruppi nell'ambito, vedere: Selezione di gruppi espansi tramite API. | Fino a 250.000 membri totali in tutti i gruppi nell'ambito. | Usare questa modalità di definizione dell'ambito se il tenant supera UNO di questi limiti 1. Il tenant ha più di 200.000 utenti 2. Il tenant ha più di 40.000 gruppi 3. Il tenant ha più di 1M appartenenze ai gruppi. |

| Modalità "Tutti i gruppi di sicurezza" con almeno un filtro di ambito dell'attributo. | Fino a 20.000 gruppi. | Fino a 500.000 membri totali in tutti i gruppi presi in considerazione. | Usare questa modalità di delimitazione se il tenant soddisfa TUTTI i limiti seguenti: 1. Il tenant ha meno di 200.000 utenti 2. Il tenant ha meno di 40.000 gruppi 3. Il tenant ha meno di 1M appartenenze a gruppi. |

Cosa fare se si superano i limiti

Il superamento dei limiti consigliati rallenterà la sincronizzazione iniziale e differenziale, causando probabilmente errori di sincronizzazione. In questo caso, seguire questa procedura:

Troppi gruppi o membri del gruppo in modalità di ambito "Gruppi di sicurezza selezionati":

Ridurre il numero di gruppi nell'ambito, puntando a gruppi di valore più alto oppure dividere il provisioning in lavori multipli e distinti con ambiti disgiunti.

Troppi gruppi o membri del gruppo in modalità di delimitazione 'Tutti i gruppi di sicurezza':

Utilizzare la modalità di delimitazione Gruppi di sicurezza selezionati come consigliato.

Alcuni gruppi superano i 50.000 membri:

Suddividere l'appartenenza tra più gruppi o adottare gruppi a fasi (ad esempio, per area o business unit) per mantenere ogni gruppo al di sotto del limite.

Selezione di gruppi espansi tramite API

Se è necessario selezionare più di 999 gruppi, devi usare la chiamata API Grant an appRoleAssignment per un principale del servizio.

Di seguito è riportato un esempio di chiamate API:

POST https://graph.microsoft.com/v1.0/servicePrincipals/{servicePrincipalID}/appRoleAssignedTo

Content-Type: application/json

{

"principalId": "",

"resourceId": "",

"appRoleId": ""

}

where:

- principalId: ID oggetto gruppo.

- resourceId: ID principale del servizio del Job.

- appRoleId: identificatore del ruolo dell'app esposto dal principale del servizio risorsa.

La tabella seguente è un elenco degli ID ruolo dell'applicazione per le piattaforme Cloud:

| Cloud | appRoleId |

|---|---|

| Public | 1a0abf4d-b9fa-4512-a3a2-51ee82c6fd9f |

| AzureUSGovernment | d8fa317e-0713-4930-91d8-1dbeb150978f |

| AzureUSNatCloud | 50a55e47-aae2-425c-8dcb-ed711147a39f |

| AzureUSSecCloud | 52e862b9-0b95-43fe-9340-54f51248314f |

Maggiori informazioni

Ecco altri punti da considerare quando si effettua il provisioning dei gruppi in Servizi di dominio Active Directory.

- I gruppi di cui è stato effettuato il provisioning in Servizi di dominio Active Directory tramite Cloud Sync possono contenere solo utenti sincronizzati in locale o altri gruppi di sicurezza creati dal cloud.

- Questi utenti devono avere l'attributo onPremisesObjectIdentifier impostato sul proprio account.

- OnPremisesObjectIdentifier deve corrispondere a un objectGUID corrispondente nell'ambiente di Active Directory Domain Services di destinazione.

- Un attributo objectGUID utente locale può essere sincronizzato con un attributo onPremisesObjectIdentifier di un utente cloud usando entrambi i client di sincronizzazione.

- Solo i tenant Microsoft Entra ID globali possono eseguire il provisioning da Microsoft Entra ID ad Active Directory Domain Services. I tenant come B2C non sono supportati.

- Il processo di provisioning del gruppo è pianificato per avviarsi ogni venti minuti.

Scenari SOA di gruppo e utente

| Caso d'uso | Tipo di gruppo madre | Tipo di gruppo di membri utente | Direzione della sincronizzazione | Come funziona la sincronizzazione |

|---|---|---|---|---|

| Un gruppo di sicurezza il cui SOA è nel cloud e tutti i membri utente dispongono di SOA in locale | Gruppo di sicurezza il cui SOA si trova nel cloud | Utenti il cui SOA è locale | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo effettua il provisioning del gruppo padre con tutti i relativi riferimenti ai membri (utenti membri). |

| Un gruppo di sicurezza il cui SOA è nel cloud e tutti i membri utente hanno SOA nel cloud | Gruppo di sicurezza il cui SOA si trova nel cloud | Utenti il cui SOA è nel cloud | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo effettua il provisioning del gruppo di sicurezza ma non esegue il provisioning di riferimenti ai membri. |

| Un gruppo di sicurezza il cui SOA è nel cloud e alcuni membri utente hanno SOA nel cloud , mentre altri hanno SOA in locale | Gruppo di sicurezza il cui SOA si trova nel cloud | Alcuni utenti hanno SOA nel cloud, mentre alcuni hanno SOA in locale | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo effettua il provisioning del gruppo di sicurezza e include solo i riferimenti ai membri il cui SOA è locale. Ignora i riferimenti ai membri il cui SOA è nel cloud. |

| Un gruppo di sicurezza il cui SOA è nel cloud e non ha membri utente | Gruppo di sicurezza il cui SOA si trova nel cloud | Nessun membro utente | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo provvede al provisioning del gruppo di sicurezza (senza membri). |

| Un gruppo di sicurezza il cui SOA si trova in locale e tutti i membri utente dispongono di SOA in locale | Gruppo di sicurezza il cui SOA è locale | Utenti il cui SOA è locale | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo non esegue il provisioning del gruppo di sicurezza. |

| Un gruppo di sicurezza il cui SOA si trova in locale e tutti i membri utente hanno SOA nel cloud | Gruppo di sicurezza il cui SOA è locale | Utenti il cui SOA è nel cloud | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo non esegue il provisioning del gruppo di sicurezza. |

| Un gruppo di sicurezza il cui SOA si trova in locale e alcuni membri utente hanno SOA nel cloud , mentre altri hanno SOA in locale | Gruppo di sicurezza il cui SOA è locale | Alcuni utenti hanno SOA nel cloud, mentre alcuni hanno SOA in locale | Accesso a AD (Provisioning di AAD2ADGroup) | Il processo non esegue il provisioning del gruppo di sicurezza. |

| Un gruppo di sicurezza il cui SOA si trova in locale e tutti i membri utente dispongono di SOA in locale | Gruppo di sicurezza il cui SOA è locale | Utenti il cui SOA è locale | Da AD a Entra (AD2AADprovisioning) | Il processo effettua il provisioning del gruppo di sicurezza con tutti i relativi riferimenti ai membri (utenti membri). |

| Un gruppo di sicurezza il cui SOA si trova in locale e tutti i membri utente hanno SOA nel cloud | Gruppo di sicurezza il cui SOA è locale | Utenti il cui SOA è nel cloud | Da AD a Entra (AD2AADprovisioning) | Il processo effettua il provisioning del gruppo di sicurezza con tutti i relativi riferimenti ai membri (utenti membri). Verranno quindi sincronizzati anche i riferimenti ai membri il cui SOA viene convertito nel cloud per questi gruppi locali. |

| Un gruppo di sicurezza il cui SOA si trova in locale e alcuni membri utente hanno SOA nel cloud , mentre altri hanno SOA in locale | Gruppo di sicurezza il cui SOA è locale | Alcuni utenti hanno SOA nel cloud, mentre alcuni hanno SOA in locale | Da AD a Entra (AD2AADprovisioning) | Il processo effettua il provisioning del gruppo padre con tutti i relativi riferimenti ai membri (utenti membri). Verranno quindi sincronizzati anche i riferimenti ai membri il cui SOA viene convertito nel cloud per questi gruppi locali. |

| Gruppo di sicurezza il cui SOA si trova in locale e non ha membri utente | Gruppo di sicurezza il cui SOA è locale | Nessun membro utente | Da AD a Entra (AD2AADprovisioning) | Il processo provvede al provisioning del gruppo di sicurezza (senza membri). |

| Un gruppo di sicurezza il cui SOA è nel cloud e tutti i membri utente dispongono di SOA in locale | Gruppo di sicurezza il cui SOA è cloud | Utenti il cui SOA è locale | Da AD a Entra (AD2AADprovisioning) | Il processo non esegue il provisioning del gruppo di sicurezza. |

| Un gruppo di sicurezza il cui SOA è nel cloud e tutti i membri utente hanno SOA nel cloud | Gruppo di sicurezza il cui SOA è cloud | Utenti il cui SOA è nel cloud | Da AD a Entra (AD2AADprovisioning) | Il processo non esegue il provisioning del gruppo di sicurezza. |

| Un gruppo di sicurezza il cui SOA è nel cloud e alcuni membri utente hanno SOA nel cloud , mentre altri hanno SOA in locale | Gruppo di sicurezza il cui SOA è cloud | Alcuni utenti hanno SOA nel cloud, mentre alcuni hanno SOA in locale | Da AD a Entra (AD2AADprovisioning) | Il processo non esegue il provisioning del gruppo di sicurezza. |

Presupposti

Questa esercitazione presuppone:

Si dispone di un ambiente locale di Active Directory Domain Services

È disponibile la configurazione della sincronizzazione cloud per sincronizzare gli utenti con Microsoft Entra ID.

Sono presenti due utenti sincronizzati: Britta Simon e Lola Jacobson. Questi utenti esistono in locale e in Microsoft Entra ID.

Un'unità organizzativa viene creata in Servizi di dominio Active Directory per ognuno dei reparti seguenti:

Nome visualizzato Nome distinto Commercializzazione OU=Marketing,DC=contoso,DC=com Vendite OU=Vendite,DC=contoso,DC=com Gruppi OU=Gruppi,DC=contoso,DC=com

Aggiungere utenti a gruppi di sicurezza nativi del cloud o di origine autorevole (SOA)

Per aggiungere utenti sincronizzati, seguire questa procedura:

Nota

Viene effettuato il provisioning solo dei riferimenti ai membri utente sincronizzati in Servizi di dominio Active Directory.

- Accedere al centro di amministrazione Microsoft Entra come almeno un Amministratore Identità Ibrida.

- Passa a Entra ID>Gruppi>Tutti i gruppi.

- Nella parte superiore immettere Sales nella casella di ricerca.

- Selezionare il nuovo gruppo Vendite .

- A sinistra selezionare Membri.

- Nella parte superiore selezionare Aggiungi membri.

- Nella parte superiore della casella di ricerca immettere Britta Simon.

- Posizionare un segno di spunta accanto a Britta Simon e fare clic su Seleziona.

- Dovrebbe aggiungere correttamente l'utente al gruppo.

- A sinistra selezionare Tutti i gruppi. Ripetere questo processo usando il gruppo Sales e aggiungere Lola Jacobson a tale gruppo.

Preparare i gruppi SOA convertiti per l'inserimento nel percorso dell'unità organizzativa originale.

Completare questi passaggi per preparare i gruppi che si prevede di convertire in modo che siano gestiti dal cloud per il provisioning da Microsoft Entra ID al percorso dell'unità organizzativa originale in Active Directory Domain Services (AD DS) in locale:

- Modificare l'ambito del gruppo di Active Directory Domain Services in Gruppo Universale.

- Creare un'applicazione speciale.

- Creare la proprietà di estensione della directory per i gruppi.

Modificare l'ambito del gruppo per i gruppi di Active Directory Domain Services impostando Universale

- Aprire il Centro di amministrazione di Active Directory.

- Fare clic con il pulsante destro del mouse su un gruppo, scegliere Proprietà.

- Nella sezione Gruppo selezionare Universale come ambito del gruppo.

- Fare clic su Salva.

Creare l'estensione

Cloud Sync supporta solo le estensioni create in un'applicazione speciale denominata CloudSyncCustomExtensionsApp. Se l'app non esiste nel tenant, è necessario crearla. Questo passaggio viene eseguito una volta per ogni tenant.

Per ulteriori informazioni su come creare l'estensione, vedere Estensioni della directory di sincronizzazione cloud e mapping di attributi personalizzati.

Aprire una finestra di PowerShell con privilegi elevati ed eseguire i comandi seguenti per installare i moduli e connettersi:

Install-Module Microsoft.Graph -Scope CurrentUser -Force Connect-MgGraph -Scopes "Application.ReadWrite.All","Directory.ReadWrite.All","Directory.AccessAsUser.All"Controllare se l'applicazione esiste. In caso contrario, crearlo. Assicurarsi anche che sia presente un principale del servizio.

$tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" if (-not $app) { $app = New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "API://$tenantId/CloudSyncCustomExtensionsApp" } $app $sp = Get-MgServicePrincipal -Filter "AppId eq '$($app.AppId)'" if (-not $sp) { $sp = New-MgServicePrincipal -AppId $app.AppId } $spAggiungere ora una proprietà di estensione della directory denominata GroupDN. Si tratta di un attributo stringa disponibile per gli oggetti gruppo.

New-MgApplicationExtensionProperty ` -ApplicationId $app.Id ` -Name "GroupDN" ` -DataType "String" ` -TargetObjects Group

Per ulteriori informazioni su come creare la proprietà di estensione della directory per i gruppi, consulta Estensioni della directory di sincronizzazione cloud e mapping di attributi personalizzati.

Configurare il mapping degli attributi di Sincronizzazione Cloud

Successivamente, indicare a Cloud Sync di popolare questa proprietà di estensione con il Distinguished Name (DN) del gruppo da Active Directory. Questo passaggio garantisce che le informazioni originali sull'unità organizzativa e sulla cn vengano mantenute in Microsoft Entra ID.

- Aprire il centro di amministrazione di Microsoft Entra >Entra ID>Entra Connect>Cloud Sync.

- Selezionare la configurazione da AD a Microsoft Entra ID.

- Passare a Mapping attributi.

- Nella parte superiore impostare Tipo di oggetto su Gruppo.

- Aggiungere un nuovo mapping di attributi.

- Tipo di mapping: Diretto

- Attributo di origine: distinguishedName (DN del gruppo locale)

- Attributo di destinazione:

extension_<appIdWithoutHyphens>_GroupDN

- Salvare lo schema per attivare una sincronizzazione.

Eseguendo direttamente il mapping di distinguishedName, si acquisisce il DN completo del gruppo (CN + percorso OU) nella proprietà di estensione, rendendo più semplice ricostruire il CN e l'OU durante il provisioning di nuovo in Active Directory.

Verificare che il mapping abbia funzionato

Dopo l'esecuzione della sincronizzazione, è necessario verificare che la proprietà dell'estensione sia popolata con il DN (Distinguished Name). Usare Microsoft Graph PowerShell:

$groupDisplayName = 'My Security Group'

$clientId = $app.AppId

$propName = "extension_{0}_GroupDN" -f ($clientId -replace "-","")

$grp = Get-MgGroup -Filter "displayName eq '$groupDisplayName'" -ConsistencyLevel eventual

Get-MgGroup -GroupId $grp.Id -Property "id,displayName,$propName" |

Select-Object id, displayName, @{n=$propName; e={$_."$propName"}}

Questo comando restituisce il gruppo con il relativo DN archiviato nella proprietà dell'estensione. È anche possibile testare usando Graph Explorer eseguendo una query:

GET /v1.0/groups/{id}?$select=displayName,extension_<appIdNoHyphens>_GroupDN

Converti origine dell'autorità (SOA)

Dopo aver convalidato che il DN è archiviato nell'estensione, è possibile convertire l'origine dell'autorità del gruppo in Microsoft Entra ID. Questa modifica rende il gruppo gestito dal cloud mantenendo il nome di dominio originale nell'estensione per un uso successivo nel provisioning di gruppi in Active Directory Domain Services.

Configura il provisioning

Per configurare il provisioning, seguire questa procedura:

Accedere al centro di amministrazione Microsoft Entra come almeno un Amministratore Identità Ibrida.

Accedere a Entra ID>Entra Connect>Cloud sincronizzazione.

Selezionare Nuova configurazione.

Selezionare Microsoft Entra ID in Ad sync.

Nella schermata di configurazione selezionare il dominio. Fare clic su Crea.

La schermata Iniziamo si apre. Da qui è possibile continuare a configurare la sincronizzazione cloud.

A sinistra selezionare Filtri di ambito.

Per Ambito gruppi selezionare Gruppi di sicurezza selezionati.

Esistono tre possibili approcci per impostare l'unità organizzativa di destinazione in cui viene effettuato il provisioning dei gruppi:

È possibile usare una mappatura costante dell'unità organizzativa per fornire tutti i gruppi nella stessa unità organizzativa:

È possibile utilizzare espressioni personalizzate per garantire che il gruppo venga ricreato con la stessa OU. Questa espressione può rimuovere la parte CN del DN del gruppo e mantenere il percorso DN padre, gestire virgole precedute da escape e fornire un'unità organizzativa predefinita se il valore dell'estensione è vuoto. Usare la seguente espressione per il mapping di

ParentDistinguishedName, adattando l'espressione di esempio oppure eseguendo lo script di PowerShell per generare l'espressione finale.Nota

Questa espressione presuppone che sia già stata creata una proprietà di estensione per GroupDN. In caso contrario, eseguire questa operazione prima di usare l'espressione di esempio o eseguire lo script.

- Nell'espressione di esempio seguente, sostituire i segnaposto con i rispettivi valori per il nome dell'attributo di estensione

extension_<AppIdWithoutHyphens>_GroupDN. Per l'unità organizzativa di destinazione predefinita (nel caso in cui il valore dell'estensione siaNULL), sostituire<Default ParentDistinguishedName>:

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Mid( Mid( Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), Instr(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "<Default ParentDistinguishedName>" )- In alternativa, specificare il valore per il

$defaultGroupOUparametro ed eseguire lo script per generare l'espressione finale come file di testo:

# Provide the Default OU for groups that don't have the GroupDN extension populated. $defaultGroupOU = 'OU=Groups,OU=SYNC,DC=adatum,DC=com' # Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupDN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Mid( Mid( Replace([{groupDN_extension}], "\,", , , "\2C", , ), Instr(Replace([{groupDN_extension}], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "{defaultGroupOU}" ) '@ # Generate the expression by replacing the placeholders with actual values $groupDN_expression -replace ('{groupDN_extension}', $groupDN_extension) -replace ('{defaultGroupOU}', $defaultGroupOU) | Out-File -FilePath '.\GroupDN_expression.txt' -Encoding utf8 &'.\GroupDN_expression.txt'- Modificare tipo di mappatura in Espressione.

- Nella casella dell'espressione inserire l'espressione aggiornata e selezionare Applica.

- Seleziona Salva.

- Nell'espressione di esempio seguente, sostituire i segnaposto con i rispettivi valori per il nome dell'attributo di estensione

Se si desidera inserire gruppi in unità organizzative diverse in base al relativo DisplayName:

Adattare l'espressione seguente e inserirla nella casella dell'espressione:

Switch([displayName],"OU=Groups,DC=contoso,DC=com","Marketing","OU=Marketing,DC=contoso,DC=com","Sales","OU=Sales,DC=contoso,DC=com")Aggiornare il valore predefinito per diventare l'unità organizzativa predefinita di destinazione, ad esempio

OU=Groups,DC=contoso,DC=com.Seleziona Applica. Il contenitore di destinazione cambia a seconda dell'attributo displayName del gruppo.

Seleziona Salva.

Nota

Queste modifiche causano una sincronizzazione completa e non influiscono sui gruppi esistenti. Verificare l'impostazione dell'attributo GroupDN per un gruppo esistente usando Microsoft Graph e assicurarsi che venga riscritto nell'unità organizzativa originale.

È possibile usare un'espressione personalizzata per assicurarsi che il gruppo venga ricreato con lo stesso CommonName (CN). Questa espressione può estrarre il valore CN, gestire le virgole precedute da escape sostituendole temporaneamente con valori esadecimali e fornire un CN di fallback da DisplayName + ObjectId se l'estensione è vuota. Usare l'espressione seguente per il mapping di

cneseguendo lo script PowerShell per generare l'espressione finale o adattando l'espressione di esempio.Nota

Questa espressione presuppone che sia già stata creata una proprietà di estensione per GroupDN. In caso contrario, eseguire questa operazione prima di usare l'espressione di esempio o eseguire lo script.

- Se si vuole adattare un'espressione di esempio, sostituire i segnaposto con i rispettivi valori per il nome

extension_<AppIdWithoutHyphens>_GroupDNdell'attributo di estensione .

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Replace( Replace( Word(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) )- In alternativa, se si vuole usare uno script di PowerShell di Microsoft Graph:

# Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupCN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Replace( Replace( Word(Replace([{groupDN_extension}], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) ) '@ # Generate the expression by replacing the placeholders with actual values $groupCN_expression -replace ('{groupDN_extension}', $groupDN_extension) | Out-File -FilePath '.\GroupCN_expression.txt' -Encoding utf8 &'.\GroupCN_expression.txt'- Vai a Mappatura attributi.

- Modificare il mapping degli

cnattributi. - Modificare tipo di mappatura in Espressione.

- Nella casella dell'espressione inserire l'espressione aggiornata e selezionare Applica.

- Selezionare Salva schema.

- Se si vuole adattare un'espressione di esempio, sostituire i segnaposto con i rispettivi valori per il nome

A sinistra selezionare Panoramica.

Nella parte superiore selezionare Rivedi e abilita.

A destra selezionare Abilita configurazione.

configurazione di test

Nota

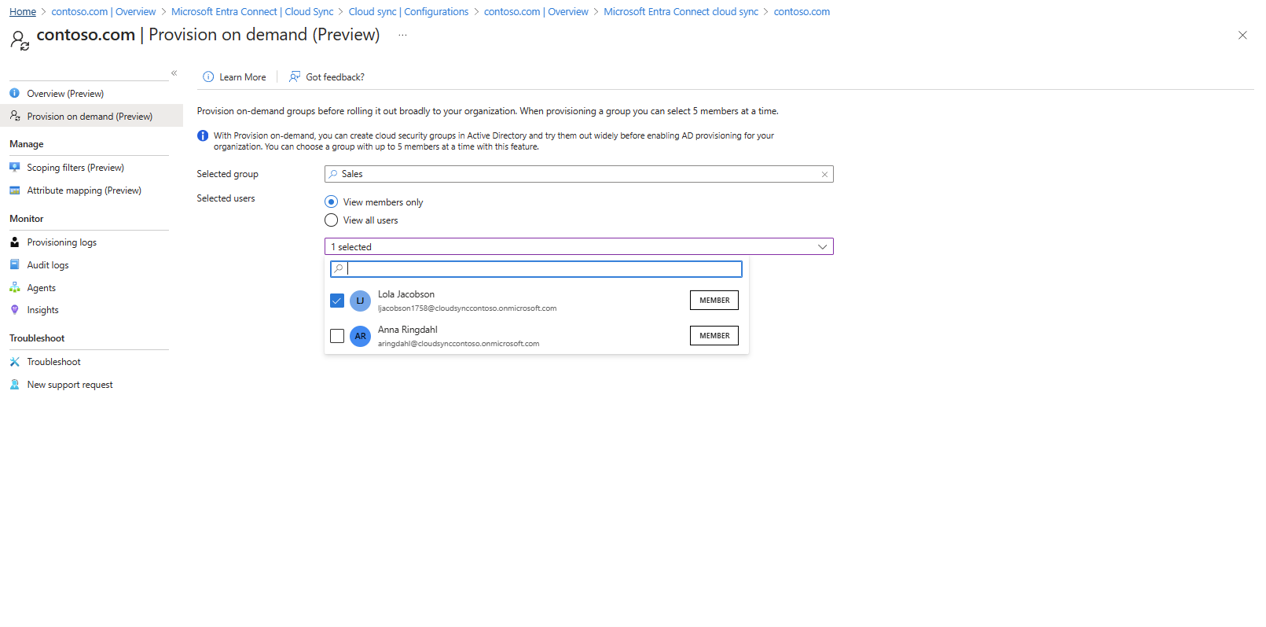

Quando si esegue il provisioning su richiesta, i membri non vengono forniti automaticamente. È necessario selezionare i membri da testare e il limite è di cinque membri. Se si vuole eseguire il test dopo la rimozione di un membro, selezionare Visualizza tutti gli utenti e quindi selezionare i membri che sono stati rimossi dal gruppo.

Accedere al centro di amministrazione Microsoft Entra come almeno un Amministratore Identità Ibrida.

Accedere a Entra ID>Entra Connect>Cloud sincronizzazione.

In Configurazione selezionare la configurazione.

A sinistra, selezionare Provision on demand.

Immettere Sales nella casella Gruppo selezionato .

Nella sezione Utenti selezionati selezionare alcuni utenti da testare.

Seleziona Provision.

Dovresti vedere il gruppo configurato.

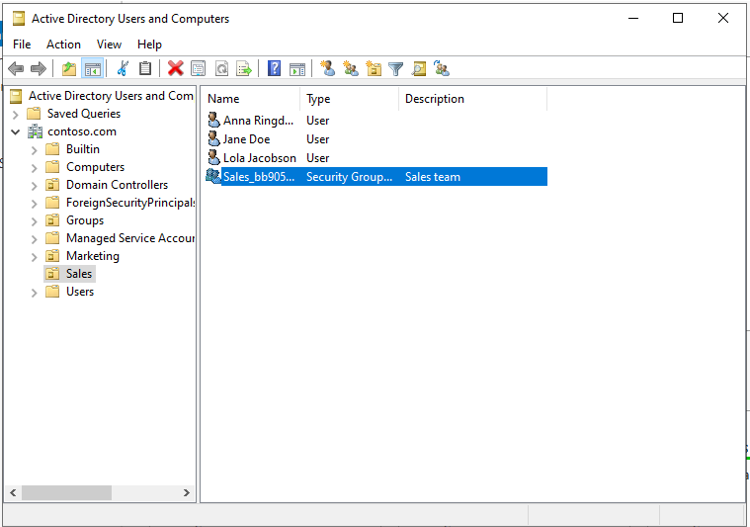

Verificare in AD DS

Seguire questa procedura per assicurarsi che il gruppo sia configurato su Servizi di dominio Active Directory.

Effettua l'accesso al tuo ambiente locale.

Avviare Active Directory Users and Computers.

Verificare che il nuovo gruppo sia stato provisionato.

Effettuare il provisioning del gruppo nel comportamento di Active Directory Domain Services per gli oggetti convertiti SOA

Quando si converte il Source of Authority (SOA) nel cloud per un gruppo locale on-premises, tale gruppo diventa idoneo per il provisioning dei gruppi nei Servizi di dominio Active Directory (AD DS).

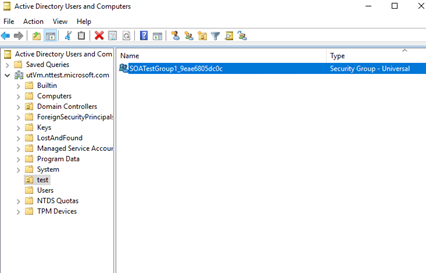

Nel diagramma seguente, ad esempio, SOA o SOATestGroup1 viene migrato al cloud. Di conseguenza, diventa disponibile per l'ambito lavorativo nel provisioning di gruppi in AD DS.

Quando viene eseguito un processo, viene effettuato correttamente il provisioning di SOATestGroup1.

Nei log di provisioning è possibile cercare SOATestGroup1 e verificare che sia stato effettuato il provisioning del gruppo.

I dettagli mostrano che SOATestGroup1 è stato associato a un gruppo di destinazione esistente.

È anche possibile verificare che adminDescription e cn del gruppo di destinazione siano aggiornati.

Quando si esamina Active Directory Domain Services (AD DS), è possibile verificare che il gruppo originale è aggiornato.

Il cloud salta il provisioning degli oggetti SOA convertiti in Microsoft Entra ID.

Se si tenta di modificare un attributo di un gruppo in Servizi di dominio Active Directory dopo la conversione di SOA nel cloud, Cloud Sync ignora l'oggetto durante il provisioning.

Si supponga di avere un gruppo SOAGroup3 e che il nome del gruppo venga aggiornato a SOA Group3.1.

Nei log di provisioning è possibile vedere che SOAGroup3 è stato ignorato.

I dettagli spiegano che l'oggetto non è sincronizzato perché il relativo SOA viene convertito nel cloud.

Gestione dei gruppi annidati e dei riferimenti alle appartenenze

Nella tabella seguente viene illustrato come il provisioning gestisce i riferimenti di appartenenza dopo la conversione di SOA in casi d'uso diversi.

| Caso d'uso | Tipo di gruppo madre | Tipo di gruppo di membri | Lavoro | Come funziona la sincronizzazione |

|---|---|---|---|---|

| Il gruppo di sicurezza padre di Microsoft Entra ha solo membri di Microsoft Entra. | Microsoft Entra gruppo di sicurezza | Microsoft Entra gruppo di sicurezza | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo fornisce al gruppo padre tutti i riferimenti ai gruppi membri. |

| Un gruppo di sicurezza principale di Microsoft Entra ha alcuni membri che sono gruppi sincronizzati. | Microsoft Entra gruppo di sicurezza | Gruppi di sicurezza di Active Directory Domain Services (gruppi sincronizzati) | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo fornisce il gruppo principale, ma tutti i riferimenti ai membri (gruppi di membri) che sono gruppi di Active Directory Domain Services (AD DS) non vengono forniti. |

| Un gruppo di sicurezza principale di Microsoft Entra include alcuni membri che sono gruppi sincronizzati il cui SOA è stato convertito nel cloud. | Microsoft Entra gruppo di sicurezza | Gruppi di sicurezza di Active Directory Domain Services i cui SOA vengono convertiti nel cloud. | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo fornisce al gruppo padre tutti i riferimenti ai gruppi membri. |

| Viene convertito l'SOA di un gruppo sincronizzato (padre) che ha come membri gruppi di proprietà del cloud. | Gruppi di sicurezza di Active Directory Domain Services con SOA convertito nel cloud | Microsoft Entra gruppo di sicurezza | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo fornisce al gruppo padre tutti i riferimenti ai gruppi membri. |

| Converti l'SOA di un gruppo sincronizzato (padre) che ha altri gruppi sincronizzati come membri. | Gruppi di sicurezza di Active Directory Domain Services con SOA convertito nel cloud | Gruppi di sicurezza di Active Directory Domain Services (gruppi sincronizzati) | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo effettua il provisioning del gruppo padre, ma non viene effettuato il provisioning di tutti i riferimenti ai membri (gruppi di membri) che sono gruppi di sicurezza di Active Directory Domain Services. |

| Si converte l'SOA di un gruppo sincronizzato (padre) i cui membri sono altri gruppi sincronizzati con SOA convertiti nel cloud. | Gruppi di sicurezza di Active Directory Domain Services con SOA convertito nel cloud | Gruppi di sicurezza di Active Directory Domain Services con SOA convertito nel cloud | AAD2ADGroupProvisioning (provisioning di gruppi nei Servizi di dominio Active Directory) | Il processo fornisce al gruppo padre tutti i riferimenti ai gruppi membri. |

Provisioning del gruppo nel comportamento di Active Directory Domain Services dopo il rollback dei gruppi convertiti SOA

Se nell'ambito vi sono gruppi convertiti SOA e si esegue il rollback del gruppo convertito SOA per renderlo di proprietà dei Servizi di dominio Active Directory, il provisioning del gruppo ai Servizi di dominio Active Directory interrompe la sincronizzazione delle modifiche, ma non elimina il gruppo in sede. Rimuove anche il gruppo dall'ambito di configurazione. Il controllo locale del gruppo riprende nel ciclo di sincronizzazione successivo.

È possibile verificare nei log di controllo che la sincronizzazione non si verifica per questo oggetto perché è gestita in locale.

È anche possibile controllare in Servizi di dominio Active Directory che il gruppo è ancora intatto e non eliminato.