Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il client Di accesso sicuro globale è una parte essenziale dell'accesso sicuro globale. Consente alle organizzazioni di gestire e proteggere il traffico di rete nei dispositivi utente. Il client instrada il traffico che deve essere protetto dall'accesso sicuro globale al servizio cloud. Tutto l'altro traffico passa direttamente alla rete. I profili di inoltro configurati nel portale determinano il traffico che il client di accesso sicuro globale instrada al servizio cloud.

Questo articolo descrive come scaricare e installare il client Di accesso sicuro globale per Windows. Il client Di accesso sicuro globale è disponibile anche per macOS, Android e iOS.

Prerequisiti

Un tenant di Microsoft Entra è stato integrato in Accesso Sicuro Globale.

Un dispositivo aggiunto o registrato (anteprima) nel tenant di cui è stato eseguito l'onboarding:

- Il dispositivo deve essere collegato a Microsoft Entra, collegato a Microsoft Entra ibrido o registrato su Microsoft Entra. Per altre informazioni, vedere Panoramica del client Global Secure Access.

- Se il dispositivo non è aggiunto o registrato, il client accesso sicuro globale lo registra al tenant quando l'utente accede.

- Se il dispositivo non è unito e ha più registrazioni, accedere con l'utente Microsoft Entra del tenant a cui dovrebbe connettersi Global Secure Access.

- Nei dispositivi registrati Microsoft Entra è supportato solo il traffico di accesso privato.

Versione a 64 bit di Windows 10 (LTSC 2021 o versione successiva), Windows 11 o arm64 di Windows 11:

- Desktop virtuale Azure sessione singola è supportata.

- Desktop virtuale Azure multisessione non è supportato.

- Windows 365 è supportato.

- Windows sui dispositivi ARM (ad esempio Surface Pro e Surface Laptop con processori Snapdragon) richiedono un programma di installazione client separato. Non usare il programma di installazione x64 standard nei dispositivi Arm64.

Credenziali di amministratore locale per installare o aggiornare il client Di accesso sicuro globale.

Una licenza. Per informazioni dettagliate, vedere la sezione relativa alle licenze di Che cos'è l'accesso sicuro globale?. Se necessario, è possibile acquistare licenze o ottenere licenze di valutazione.

Scarica il client

La versione più recente del client Accesso sicuro globale è disponibile per il download dal Interfaccia di amministrazione di Microsoft Entra:

Accedere al Interfaccia di amministrazione di Microsoft Entra come amministratore di accesso sicuro Global Secure Access Administrator.

Vai a Global Secure Access>Connect>Client download.

Selezionare Scarica Client.

Installare il client

Installazione automatica

Le organizzazioni possono installare il client Global Secure Access in modalità silenziosa usando l'opzione /quiet. Oppure possono usare soluzioni di gestione dei dispositivi mobili (MDM), ad esempio Microsoft Intune, per distribuire il client nei propri dispositivi.

Usare Microsoft Intune per distribuire il client Di accesso sicuro globale

Questa sezione illustra come usare Intune per installare il client Accesso sicuro globale in un dispositivo client Windows 11.

Prerequisiti

- un gruppo di sicurezza con dispositivi o utenti per individuare in cui installare il client di accesso sicuro globale.

Creare un pacchetto del client

Impacchetta lo script di installazione in un file .intunewin.

Salvare lo script di PowerShell seguente nel dispositivo. Inserisci lo script di PowerShell e il programma di installazione di Global Secure Access

.exein una cartella.Lo script di installazione di PowerShell installa il client accesso sicuro globale, imposta la

IPv4Preferredchiave del Registro di sistema per preferire IPv4 rispetto al traffico IPv6 e richiede un riavvio per rendere effettiva la modifica della chiave del Registro di sistema.Nota

Il nome del

.exefile deve essereGlobalSecureAccessClient.exeper il corretto funzionamento dello script di installazione di PowerShell. Se si modifica il nome del.exefile in un altro modo, è necessario modificare$installerPathanche nello script di PowerShell.# Create log directory and log helper $logFile = "$env:ProgramData\GSAInstall\install.log" New-Item -ItemType Directory -Path (Split-Path $logFile) -Force | Out-Null function Write-Log { param([string]$message) $timestamp = Get-Date -Format "yyyy-MM-dd HH:mm:ss" Add-Content -Path $logFile -Value "$timestamp - $message" } try { $ErrorActionPreference = 'Stop' Write-Log "Starting Global Secure Access client installation." # IPv4 preferred via DisabledComponents registry value $ipv4RegPath = "HKLM:\SYSTEM\CurrentControlSet\Services\Tcpip6\Parameters" $ipv4RegName = "DisabledComponents" $ipv4RegValue = 0x20 # Prefer IPv4 over IPv6 $rebootRequired = $false # Ensure the key exists if (-not (Test-Path $ipv4RegPath)) { New-Item -Path $ipv4RegPath -Force | Out-Null Write-Log "Created registry key: $ipv4RegPath" } # Get current value if present $existingValue = $null $valueExists = $false try { $existingValue = Get-ItemPropertyValue -Path $ipv4RegPath -Name $ipv4RegName -ErrorAction Stop $valueExists = $true } catch { $valueExists = $false } # Determine if we must change it $expected = [int]$ipv4RegValue $needsChange = -not $valueExists -or ([int]$existingValue -ne $expected) if ($needsChange) { if (-not $valueExists) { # Create as DWORD when missing New-ItemProperty -Path $ipv4RegPath -Name $ipv4RegName -PropertyType DWord -Value $expected -Force | Out-Null Write-Log ("IPv4Preferred value missing. Created '{0}' with value 0x{1} (dec {2})." -f $ipv4RegName, ([Convert]::ToString($expected,16)), $expected) } else { # Update if different Set-ItemProperty -Path $ipv4RegPath -Name $ipv4RegName -Value $expected Write-Log ("IPv4Preferred value differed. Updated '{0}' from 0x{1} (dec {2}) to 0x{3} (dec {4})." -f ` $ipv4RegName, ([Convert]::ToString([int]$existingValue,16)), [int]$existingValue, ([Convert]::ToString($expected,16)), $expected) } $rebootRequired = $true } else { Write-Log ("IPv4Preferred already set correctly: {0}=0x{1} (dec {2}). No change." -f ` $ipv4RegName, ([Convert]::ToString($expected,16)), $expected) } # Resolve installer path $ScriptRoot = if ($PSScriptRoot) { $PSScriptRoot } else { Split-Path -Parent $MyInvocation.MyCommand.Path } $installerPath = Join-Path -Path $ScriptRoot -ChildPath "GlobalSecureAccessClient.exe" Write-Log "Running installer from $installerPath" if (Test-Path $installerPath) { $installProcess = Start-Process -FilePath $installerPath -ArgumentList "/quiet" -Wait -PassThru if ($installProcess.ExitCode -eq 1618) { Write-Log "Another installation is in progress. Exiting with code 1618." exit 1618 } elseif ($installProcess.ExitCode -ne 0) { Write-Log "Installer exited with code $($installProcess.ExitCode)." exit $installProcess.ExitCode } Write-Log "Installer completed successfully." } else { Write-Log "Installer not found at $installerPath" exit 1 } if ($rebootRequired) { Write-Log "Reboot required due to registry value creation or update." exit 3010 # Soft reboot required } else { Write-Log "Installation complete. No reboot required." exit 0 } } catch { Write-Log "Fatal error: $_" exit 1603 }Passare allo strumento di preparazione contenuti Microsoft Win32. Seleziona

IntuneWinAppUtil.exe.

Nell'angolo superiore destro, seleziona Altre azioni file>Download.

Passare a ed eseguire

IntuneWinAppUtil.exe. Verrà aperto un prompt dei comandi.Immettere il percorso del file

.exedi Accesso Sicuro Globale. Selezionare Immettere.Immettere il nome del file di installazione di Global Secure Access

.ps1. Selezionare Immettere.Immettere il percorso della cartella in cui inserire il

.intunewinfile. Selezionare Immettere.Immettere N. Selezionare INVIO.

Il file .intunewin è pronto per la distribuzione di Microsoft Intune.

Distribuire il client

Per indicazioni dettagliate, vedere Aggiungere un'app Win32 a Intune.

Selezionare App>Tutte le app>Aggiungi.

In Selezionare il tipo di app in Other tipi di app selezionare Windows app (Win32).

Scegli Seleziona. Vengono visualizzati i passaggi Aggiungi app .

Scegliere Seleziona file del pacchetto dell'app.

Selezionare l'icona della cartella. Aprire il

.intunewinfile creato nella sezione precedente.

Seleziona OK.

Nella scheda Informazioni sull'app configurare questi valori:

- Nome: immettere un nome per l'app client.

- Descrizione: immetti una descrizione.

- Publisher: Inserire Microsoft.

- Versione app(facoltativo): immettere la versione client.

Usare i valori predefiniti per le impostazioni rimanenti.

Seleziona Avanti.

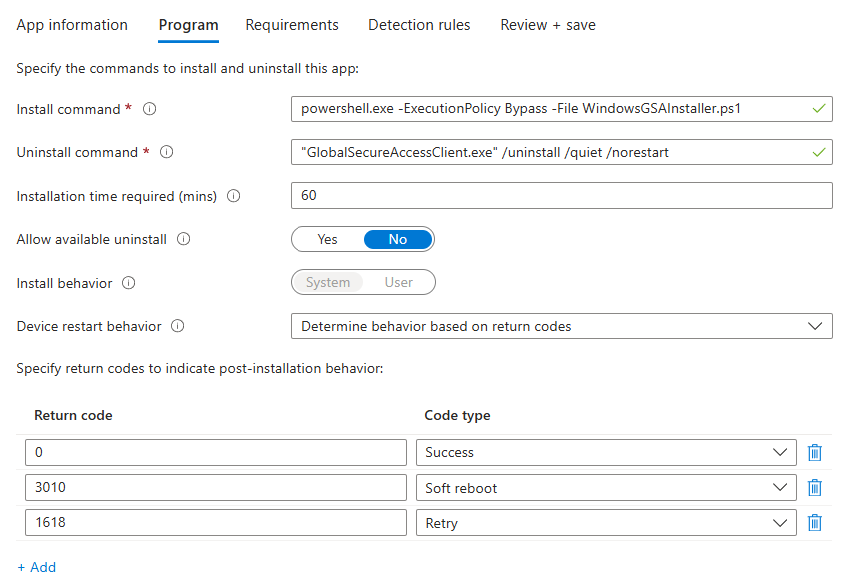

Nella scheda Programma configurare questi valori:

Comando di installazione: usare il nome originale del

.ps1file perpowershell.exe -ExecutionPolicy Bypass -File OriginalNameOfFile.ps1.Comando di disinstallazione: immettere

"GlobalSecureAccessClient.exe" /uninstall /quiet /norestart.Consenti disinstallazione disponibile: selezionare No.

Comportamento di installazione: selezionare Sistema.

Comportamento di riavvio del dispositivo: selezionare Determina il comportamento in base ai codici restituiti. Specificare i codici restituiti seguenti.

Codice restituito Tipo di codice 0 Successo 3010 Riavvio leggero 1618 Riprova

Seleziona Avanti.

Nella scheda Requisiti configurare questi valori:

- Controllare l'architettura del sistema operativo: selezionare Sì. Specificare i sistemi in cui è possibile installare l'app. Selezionare quindi le opzioni Installa in base al tipo di sistema in cui si esegue la distribuzione.

- Sistema operativo minimo: selezionare i requisiti minimi.

Lasciare vuote le caselle rimanenti.

Nota

Windows nei dispositivi Arm hanno il proprio client, disponibile in aka.ms/GlobalSecureAccess-WindowsOnArm.

Seleziona Avanti.

Nella scheda Regole di rilevamento , in Formato regole, selezionare Configura manualmente le regole di rilevamento.

Seleziona Aggiungi.

Per Tipo di regola selezionare File.

Configurare questi valori:

-

Percorso: immettere

C:\Program Files\Global Secure Access Client\TrayApp. -

File o cartella: immettere

GlobalSecureAccessClient.exe. - Metodo di rilevamento: selezionare String (versione).

- Operatore: selezionare Maggiore o uguale a.

- Valore: immettere il numero di versione del client.

- Associato a un'app a 32 bit nel client a 64 bit: selezionare No.

-

Percorso: immettere

Seleziona OK. Quindi, seleziona Avanti.

Selezionare Avanti due volte per passare a Assegnazioni.

In Obbligatorio selezionare +Aggiungi gruppo. Selezionare un gruppo di utenti o dispositivi e quindi scegliere Seleziona.

Impostare Periodo di tolleranza di riavvio su Abilitato per evitare di interrompere gli utenti con un riavvio improvviso del dispositivo.

Seleziona Avanti. Successivamente, seleziona Crea.

Nota

La distribuzione del client Di accesso sicuro globale in una macchina virtuale potrebbe eliminare la richiesta di riavvio del dispositivo.

Aggiornare la versione client

Per eseguire l'aggiornamento alla versione client più recente, seguire i passaggi di aggiornamento di un'applicazione line-of-business. Assicurarsi di aggiornare le impostazioni seguenti oltre a caricare il nuovo .intunewin file:

- Versione del client

- Il valore della regola di rilevamento è impostato sul numero di versione del nuovo client.

In un ambiente di produzione è consigliabile distribuire nuove versioni client in un approccio di distribuzione in più fasi:

Lasciare l'app esistente sul posto.

Aggiungere una nuova app per la nuova versione client ripetendo i passaggi precedenti.

Assegna la nuova app a un piccolo gruppo di utenti per testare la nuova versione del client. È possibile assegnare questi utenti all'app con la versione precedente del client per un aggiornamento in loco.

Aumentare lentamente l'appartenenza al gruppo pilota fino a quando non si distribuisce il nuovo client in tutti i dispositivi desiderati.

Eliminare l'app con la versione client precedente.

Configurare le impostazioni client di Accesso sicuro globale tramite Intune

Gli amministratori possono usare script di correzione in Intune per applicare controlli lato client, ad esempio impedire agli utenti generali di disabilitare il client o nascondere pulsanti specifici.

Importante

Impostare $gsaSettings sui valori richiesti dall'organizzazione sia negli script di rilevamento che di correzione.

Assicurarsi di configurare questi script per l'esecuzione in PowerShell a 64 bit.

Selezionare gli script di PowerShell per espanderli.

Script di rilevamento di PowerShell

Script di rilevamento

# Check Global Secure Access registry keys

$gsaPath = "HKLM:\SOFTWARE\Microsoft\Global Secure Access Client"

$gsaSettings = @{

"HideSignOutButton" = 1

"HideDisablePrivateAccessButton" = 1

"HideDisableButton" = 0

"RestrictNonPrivilegedUsers" = 0

}

$nonCompliant = $false

foreach ($setting in $gsaSettings.GetEnumerator()) {

$currentValue = (Get-ItemProperty -Path $gsaPath -Name $setting.Key -ErrorAction SilentlyContinue).$($setting.Key)

if ($currentValue -ne $setting.Value) {

Write-Output "Non-compliant: $($setting.Key) is $currentValue, expected $($setting.Value)"

$nonCompliant = $true

}

}

if (-not $nonCompliant) {

Write-Output "Compliant"

exit 0

} else {

Write-Output "Non-compliant"

exit 1

}

Script di correzione di PowerShell

Script di correzione

# Ensure Global Secure Access registry keys are present

$gsaPath = "HKLM:\SOFTWARE\Microsoft\Global Secure Access Client"

$gsaSettings = @{

"HideSignOutButton" = 1

"HideDisablePrivateAccessButton" = 1

"HideDisableButton" = 0

"RestrictNonPrivilegedUsers" = 0

}

if (-Not (Test-Path $gsaPath)) {

New-Item -Path $gsaPath -Force | Out-Null

}

foreach ($setting in $gsaSettings.GetEnumerator()) {

Set-ItemProperty -Path $gsaPath -Name $setting.Key -Value $setting.Value -Type DWord -Force | Out-Null

Write-Output "Set $($setting.Key) to $($setting.Value)"

}

Configurare le impostazioni per Accesso a Internet Microsoft Entra usando Intune

Accesso a Internet Microsoft Entra non supporta il DNS tramite HTTPS o il traffico Quick UDP Internet Connections (QUIC). Per attenuare questa limitazione, disabilitare questi protocolli nei browser degli utenti. Le istruzioni seguenti forniscono indicazioni su come applicare questi controlli usando Intune.

Disabilitare QUIC in Microsoft Edge e Chrome usando Intune

Nell'interfaccia di amministrazione di Microsoft Intune selezionare Dispositivi>Gestisci dispositivi>Configuration.

Nella scheda Criteri selezionare + Crea>+ Nuovo criterio.

Nella finestra di dialogo Crea un profilo :

- Impostare Platform su Windows 10 e versioni successive.

- Impostare Tipo di profilo su Catalogo impostazioni.

- Fare clic su Crea. Verrà aperto il modulo Crea profilo .

Nella scheda Informazioni di base assegnare al profilo un nome e una descrizione.

Seleziona Avanti.

Nella scheda Impostazioni di configurazione :

- Selezionare + Aggiungi impostazioni.

- In Selezione impostazioni, cerca QUIC.

- Dai risultati della ricerca:

- Selezionare Microsoft Edge e quindi selezionare l'impostazione Allow QUIC protocol.

- Selezionare Google Chrome e quindi selezionare l'impostazione Consenti protocollo QUIC .

- In Selettore delle impostazioni, cercare DNS-over-HTTPS.

- Dai risultati della ricerca:

- Selezionare Microsoft Edge e quindi selezionare l'impostazione Controllo della modalità DNS-over-HTTPS.

- Selezionare Google Chrome e quindi selezionare l'impostazione Controlla la modalità DNS-over-HTTPS .

- Chiudi selezione impostazioni.

Per Google Chrome, impostare entrambi gli interruttori su Disabilitato.

Per Microsoft Edge, impostare entrambi gli interruttori su Disabled.

Selezionare Avanti due volte.

Nella scheda Assegnazioni :

- Selezionare Aggiungi gruppi.

- Selezionare un gruppo di utenti o dispositivi per assegnare i criteri.

- Seleziona Seleziona.

Seleziona Avanti.

Nella scheda Rivedi e crea selezionare Crea.

Configurare le impostazioni del browser Firefox

Gli amministratori possono usare gli script di correzione in Intune per disabilitare IL DNS tramite HTTPS e i protocolli QUIC nel browser Firefox.

Assicurarsi di configurare questi script per l'esecuzione in PowerShell a 64 bit.

Selezionare gli script di PowerShell per espanderli.

Script di rilevamento di PowerShell

Script di rilevamento

# Define the path to the Firefox policies.json file

$destination = "C:\Program Files\Mozilla Firefox\distribution\policies.json" $compliant = $false

# Check if the file exists

if (Test-Path $destination) { try { # Read the file content $fileContent = Get-Content $destination -Raw if ($fileContent -and $fileContent.Trim().Length -gt 0) { # Parse JSON content $json = $fileContent | ConvertFrom-Json

# Check if Preferences exist under policies

if ($json.policies -and $json.policies.Preferences) {

$prefs = $json.policies.Preferences

# Convert Preferences to hashtable if needed

if ($prefs -isnot [hashtable]) {

$temp = @{}

$prefs.psobject.Properties | ForEach-Object {

$temp[$_.Name] = $_.Value

}

$prefs = $temp

}

# Initialize compliance flags

$quicCompliant = $false

$dohCompliant = $false

# Check if QUIC is disabled and locked

if ($prefs.ContainsKey("network.http.http3.enable")) {

$val = $prefs["network.http.http3.enable"]

if ($val.Value -eq $false -and $val.Status -eq "locked") {

$quicCompliant = $true

}

}

# Check if DNS over HTTPS is disabled and locked

if ($prefs.ContainsKey("network.trr.mode")) {

$val = $prefs["network.trr.mode"]

if ($val.Value -eq 0 -and $val.Status -eq "locked") {

$dohCompliant = $true

}

}

# Set overall compliance if both settings are correct

if ($quicCompliant -and $dohCompliant) {

$compliant = $true

}

}

}

} catch {

Write-Warning "Failed to parse policies.json: $_"

}

}

# Output compliance result

if ($compliant) { Write-Output "Compliant" Exit 0 } else { Write-Output "Non-compliant" Exit 1 }

Script di correzione di PowerShell

Script di correzione

# Define paths

$distributionDir = "C:\Program Files\Mozilla Firefox\distribution" $destination = Join-Path $distributionDir "policies.json" $backup = "$destination.bak"

# Initialize variable for existing JSON

$existingJson = $null

# Try to read and parse existing policies.json

if (Test-Path $destination) { $fileContent = Get-Content $destination -Raw if ($fileContent -and $fileContent.Trim().Length -gt 0) { try { $existingJson = $fileContent | ConvertFrom-Json } catch { Write-Warning "Existing policies.json is malformed. Starting fresh." } } }

#Create a new JSON structure if none exists

if (-not $existingJson) { $existingJson = [PSCustomObject]@{ policies = [PSCustomObject]@{ Preferences = @{} } } }

# Ensure policies and Preferences nodes exist

if (-not $existingJson.policies) { $existingJson | Add-Member -MemberType NoteProperty -Name policies -Value ([PSCustomObject]@{}) } if (-not $existingJson.policies.Preferences) { $existingJson.policies | Add-Member -MemberType NoteProperty -Name Preferences -Value @{} }

# Convert Preferences to hashtable if needed

if ($existingJson.policies.Preferences -isnot [hashtable]) { $prefs = @{} $existingJson.policies.Preferences.psobject.Properties | ForEach-Object { $prefs[$.Name] = $.Value } $existingJson.policies.Preferences = $prefs }

$prefObj = $existingJson.policies.Preferences $updated = $false

# Ensure QUIC is disabled and locked

if (-not $prefObj.ContainsKey("network.http.http3.enable") -or $prefObj["network.http.http3.enable"].Value -ne $false -or $prefObj["network.http.http3.enable"].Status -ne "locked") {

$prefObj["network.http.http3.enable"] = @{

Value = $false

Status = "locked"

}

$updated = $true

}

# Ensure DNS over HTTPS is disabled and locked

if (-not $prefObj.ContainsKey("network.trr.mode") -or $prefObj["network.trr.mode"].Value -ne 0 -or $prefObj["network.trr.mode"].Status -ne "locked") {

$prefObj["network.trr.mode"] = @{

Value = 0

Status = "locked"

}

$updated = $true

}

# If any updates were made, back up and write the new JSON

if ($updated) { if (Test-Path $destination) { Copy-Item $destination $backup -Force }

$jsonOut = $existingJson | ConvertTo-Json -Depth 10 -Compress

$utf8NoBomEncoding = New-Object System.Text.UTF8Encoding($false)

[System.IO.File]::WriteAllText($destination, $jsonOut, $utf8NoBomEncoding)

}

Installare manualmente il client Di accesso sicuro globale

Eseguire il file di

GlobalSecureAccessClient.exeinstallazione. Accettare le condizioni di licenza software.Il client viene installato e accede automaticamente con le credenziali di Microsoft Entra. Se l'accesso silenzioso non riesce, il programma di installazione richiede di accedere manualmente.

L'icona di connessione diventa verde. Passare il puntatore del mouse su di esso per aprire la notifica di stato del client, che dovrebbe essere visualizzata come Connesso.

Interfaccia client

Per aprire l'interfaccia client di Accesso sicuro globale, selezionare l'icona Accesso sicuro globale nella barra delle applicazioni. L'interfaccia client fornisce una visualizzazione dello stato di connessione corrente, dei canali configurati per il client e dell'accesso agli strumenti di diagnostica.

Visualizzazione Connessioni

La visualizzazione Connessioni mostra lo stato del client e i canali configurati per il client. Queste azioni sono disponibili per l'utente:

- Per disabilitare il client, selezionare il pulsante Disabilita .

- Per risolvere i problemi di connessione client, è possibile usare le informazioni nella sezione Dettagli aggiuntivi .

- Per espandere la sezione e visualizzare altre informazioni, selezionare Mostra altri dettagli.

Visualizzazione risoluzione dei problemi

Nella visualizzazione Risoluzione dei problemi è possibile:

- Eseguire varie attività di diagnostica.

- Esportare e condividere i log con l'amministratore IT.

- Accedere allo strumento Di diagnostica avanzata , che offre un'ampia gamma di strumenti per la risoluzione dei problemi. È anche possibile aprire lo strumento Diagnostica avanzata dal menu delle icone nella barra delle applicazioni del client.

Visualizzazione Impostazioni

Passare alla visualizzazione Settings per controllare la versione installata o accedere all'Informativa sulla privacy Microsoft.

Azioni cliente

Per visualizzare le azioni disponibili nel menu client, selezionare l'icona Global Secure Access nell'area di notifica.

Suggerimento

Le azioni di accesso sicuro globale nel menu client dipendono dalla configurazione delle chiavi del Registro di sistema client.

| Azione | Descrizione |

|---|---|

| Disconnettersi | Nascosto per impostazione predefinita. Usare questa azione quando è necessario accedere al client Di accesso sicuro globale con un utente Microsoft Entra diverso da quello usato per accedere a Windows. Per rendere questa azione disponibile, aggiornare le chiavi di registro del client appropriate. |

| Disabilita | Selezionare questa azione per disabilitare il client. Il client rimane disabilitato fino a quando non si abilita il client o si riavvia il computer. |

| Abilitazione | Selezionare questa azione per abilitare il client di accesso sicuro globale. |

| Disabilitare l'accesso privato | Nascosto per impostazione predefinita. Usare questa azione quando si vuole ignorare l'accesso sicuro globale ogni volta che si connette il dispositivo direttamente alla rete aziendale per accedere alle applicazioni private direttamente tramite la rete anziché tramite l'accesso sicuro globale. Per rendere disponibile questa azione, aggiornare le chiavi del Registro di sistema client appropriate. |

| Raccogliere i log | Selezionare questa azione per raccogliere i log client (informazioni sul computer client, i log eventi correlati per i servizi e i valori del Registro di sistema) e archiviarli in un file .zip da condividere con supporto tecnico Microsoft per l'analisi. Il percorso predefinito per i log è C:\Program Files\Global Secure Access Client\Logs. È anche possibile raccogliere i log client in Windows immettendo il comando seguente nel prompt dei comandi: C:\Program Files\Global Secure Access Client\LogsCollector\LogsCollector.exe" <username> <user>. |

| Diagnostica avanzata | Selezionare questa azione per aprire la diagnostica avanzata e accedere a un'ampia gamma di strumenti per la risoluzione dei problemi . |

Indicatori di stato del client

Notifica di stato

Selezionare l'icona Accesso sicuro globale per aprire la notifica di stato del client e visualizzare lo stato di ogni canale configurato per il client.

Stati del client nella barra delle applicazioni del sistema

| Icona | Messaggio | Descrizione |

|---|---|---|

| Accesso globale sicuro | Il client sta inizializzando e controllando la connessione ad Accesso sicuro globale. | |

| Accesso sicuro globale - Connesso | Il client è connesso all'accesso sicuro globale. | |

| Accesso sicuro globale - Disabilitato | Il client è disabilitato perché i servizi sono offline o l'utente ha disabilitato il client. | |

| Accesso sicuro globale - Disconnesso | Il client non è riuscito a connettersi all'accesso sicuro globale. | |

| Accesso sicuro globale- Alcuni canali non sono raggiungibili | Il client è parzialmente connesso all'accesso sicuro globale. Ovvero, la connessione ad almeno un canale non è riuscita: Microsoft Entra, Microsoft 365, Accesso privato, Accesso Internet. | |

| Accesso sicuro globale - Disabilitato dall'organizzazione | L'organizzazione ha disabilitato il client. Ovvero, tutti i profili di trasmissione del traffico sono disabilitati. | |

| Accesso sicuro globale : l'accesso privato è disabilitato | L'utente ha disabilitato l'accesso privato in questo dispositivo. | |

| Accesso sicuro globale: non è stato possibile connettersi a Internet | Il client non è riuscito a rilevare una connessione Internet. Il dispositivo è connesso a una rete che non dispone di una connessione Internet o di una rete che richiede l'accesso a Captive Portal. |

Limitazioni note

Per informazioni dettagliate su problemi noti e limitazioni, vedere Limitazioni note per l'accesso sicuro globale.

Risoluzione dei problemi

Per risolvere i problemi del client accesso sicuro globale, selezionare l'icona client sulla barra delle applicazioni e quindi selezionare una delle opzioni di risoluzione dei problemi: Esporta log o Strumento di diagnostica avanzata.

Suggerimento

Gli amministratori possono modificare le opzioni nel menu client accesso sicuro globale rivedendo le chiavi del Registro di sistema client.

Per altre informazioni sulla risoluzione dei problemi relativi al client Di accesso sicuro globale, vedere gli articoli seguenti:

- Risolvi i problemi del client Global Secure Access per Windows: diagnostica avanzata

- Risoluzione dei problemi del client Global Secure Access per Windows: scheda di controllo dello stato

Raccomandazioni sulla sicurezza

Per migliorare la sicurezza del client Di accesso sicuro globale, usare le configurazioni seguenti.

Eseguire l'aggiornamento alla versione client più recente

Testare e distribuire regolarmente la versione più recente del client Di accesso sicuro globale per sfruttare le nuove funzionalità, i miglioramenti delle prestazioni e le correzioni di sicurezza. Scaricare la versione più recente del client Global Secure Access dal Interfaccia di amministrazione di Microsoft Entra.

Limitare gli utenti senza privilegi alla disabilitazione del client

Gli amministratori possono impedire agli utenti senza privilegi nei dispositivi Windows di disabilitare o abilitare il client Accesso sicuro globale. Questa restrizione garantisce che il client rimanga attivo e che l'accesso sicuro globale continui a eseguire l'autenticazione e a proteggere il traffico di rete. L'abilitazione di questa restrizione richiede privilegi elevati per disabilitare il client.

Prima di applicare questa restrizione, consentire agli utenti di lavorare con il client Accesso sicuro globale in modalità senza restrizioni. Configurare il client per l'organizzazione per assicurarsi che gli utenti non debbano disabilitare il client in scenari specifici, ad esempio per accedere a siti Web specifici o per usare una VPN non Microsoft in parallelo.

Per arrestare il client di Accesso Sicuro Globale su un dispositivo con utenti limitati e senza privilegi, assicurarsi che sia presente un processo per, qualora necessario, utilizzare un utente con permessi di amministratore locale. Per altre informazioni sulla limitazione degli utenti senza privilegi, vedere Limitare gli utenti senza privilegi.

Nascondi il pulsante Disabilita

Oltre a impedire agli utenti senza privilegi di disabilitare il client, gli amministratori possono nascondere il pulsante Disabilita nel menu icona nella barra delle applicazioni del client. La rimozione del pulsante Disabilita dalla visualizzazione riduce ulteriormente la probabilità che gli utenti disabilitino il client per errore o senza autorizzazione.

Per ulteriori informazioni su come nascondere i pulsanti del menu del client, vedere Nascondere o visualizzare i pulsanti del menu nella barra delle applicazioni.

Chiavi del Registro di sistema utente

Il client Accesso sicuro globale usa chiavi specifiche del Registro di sistema per abilitare o disabilitare le funzionalità. Gli amministratori possono usare una soluzione MDM, ad esempio Microsoft Intune o Criteri di gruppo, per controllare i valori del Registro di sistema.

Attenzione

Non modificare altri valori del Registro di sistema, a meno che supporto tecnico Microsoft non vi indichi.

Limitare gli utenti senza privilegi

Gli amministratori possono impedire agli utenti senza privilegi nel dispositivo Windows di disabilitare o abilitare il client impostando la chiave del Registro di sistema seguente: Computer\HKEY_LOCAL_MACHINE\Software\Microsoft\Global Secure Access Client.

| Valore | Tipo | Dati | Descrizione |

|---|---|---|---|

RestrictNonPrivilegedUsers |

REG_DWORD |

0x0 |

Gli utenti senza privilegi nel dispositivo Windows possono disabilitare e abilitare il client. |

RestrictNonPrivilegedUsers |

REG_DWORD |

0x1 |

Gli utenti senza privilegi nel dispositivo Windows sono limitati alla disabilitazione e all'abilitazione del client. Un prompt del controllo dell'account utente richiede le credenziali di amministratore locale per disabilitare e abilitare le opzioni. L'amministratore può anche nascondere il pulsante Disabilita (vedere Nascondere o visualizzare i pulsanti di menu nell'area di notifica). |

Disabilitare o abilitare l'accesso privato nel client

Questo valore del Registro di sistema controlla se l'accesso privato è abilitato o disabilitato per il client. Se un utente è connesso alla rete aziendale, può scegliere di ignorare l'accesso sicuro globale e accedere direttamente alle applicazioni private.

Gli utenti possono disabilitare o abilitare l'accesso privato tramite il menu della barra delle applicazioni.

Suggerimento

Questa opzione è disponibile nel menu solo se non è nascosta (vedere Nascondere o visualizzare i pulsanti di menu nella barra delle applicazioni) e l'Accesso Privato è abilitato per questo tenant.

Gli amministratori possono disabilitare o abilitare l'accesso privato per l'utente impostando la chiave del Registro di sistema seguente: Computer\HKEY_CURRENT_USER\Software\Microsoft\Global Secure Access Client.

| Valore | Tipo | Dati | Descrizione |

|---|---|---|---|

IsPrivateAccessDisabledByUser |

REG_DWORD |

0x0 |

L'accesso privato è abilitato in questo dispositivo. Il traffico di rete verso applicazioni private passa attraverso l'accesso sicuro globale. |

IsPrivateAccessDisabledByUser |

REG_DWORD |

0x1 |

L'accesso privato è disabilitato in questo dispositivo. Il traffico di rete verso applicazioni private passa direttamente alla rete. |

Se il valore del Registro di sistema non esiste, il valore predefinito è 0x0 e l'accesso privato è abilitato.

Nascondere o visualizzare i pulsanti di menu nella barra delle applicazioni

Gli amministratori possono visualizzare o nascondere pulsanti specifici nel menu icona nella barra delle applicazioni del client. Creare i valori sotto la seguente chiave del Registro di sistema: Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client.

| Valore | Tipo | Dati | Comportamento predefinito | Descrizione |

|---|---|---|---|---|

HideSignOutButton |

REG_DWORD |

0x0 - visualizzato 0x1 - nascosto |

Nascosto | Configurare questa impostazione per visualizzare o nascondere l'azione Disconnetti . Questa opzione è per scenari specifici quando un utente deve accedere al client con un utente Microsoft Entra diverso da quello usato per accedere a Windows. Nota: è necessario accedere al client con un utente nello stesso tenant Microsoft Entra a cui viene aggiunto il dispositivo. È anche possibile usare l'azione Disconnetti per autenticare nuovamente l'utente esistente. |

HideDisablePrivateAccessButton |

REG_DWORD |

0x0 - visualizzato 0x1 - nascosto |

Nascosto | Configurare questa impostazione per visualizzare o nascondere l'azione Disabilita accesso privato. Questa opzione è per uno scenario in cui il dispositivo è connesso direttamente alla rete aziendale e l'utente preferisce accedere alle applicazioni private direttamente tramite la rete anziché tramite l'accesso sicuro globale. |

HideDisableButton |

REG_DWORD |

0x0 - visualizzato 0x1 - nascosto |

Mostrato | Configurare questa impostazione per visualizzare o nascondere l'azione Disabilita . Quando l'azione è visibile, l'utente può disabilitare il client accesso sicuro globale. Il client rimane disabilitato fino a quando l'utente non lo abilita nuovamente. Se l'azione Disabilita è nascosta, un utente senza privilegi non può disabilitare il client. |

Per altre informazioni, vedere Guidance per la configurazione di IPv6 in Windows per utenti avanzati.