Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come includere o escludere regole di analisi dal motore di correlazione Microsoft Defender XDR. Questa funzionalità consente alle organizzazioni di eseguire la migrazione da Microsoft Sentinel mantenere un comportamento prevedibile degli eventi imprevisti e garantire la compatibilità con i flussi di lavoro di automazione esistenti.

Panoramica

Microsoft Defender XDR raggruppa più avvisi e eventi imprevisti in storie di attacco unificate. Anche se questa funzionalità fornisce informazioni dettagliate sulla sicurezza avanzate, può comportare un comportamento imprevisto per le organizzazioni che eseguono la migrazione da Microsoft Sentinel, in cui gli eventi imprevisti sono statici e determinati esclusivamente dalle configurazioni delle regole di analisi.

Per impostazione predefinita, tutte le regole di analisi vengono escluse a livello di tenant quando si esegue l'onboarding per la prima volta in Microsoft Defender. A seconda delle esigenze dell'organizzazione, è possibile modificare questa impostazione per abilitare la correlazione per tutte le regole di analisi ed escludere solo regole specifiche oppure escludere tutte le regole di analisi e aggiungerne di specifiche per la correlazione.

Escludendo le regole di analisi dalla correlazione, è possibile assicurarsi che gli avvisi generati da tali regole ignorano il motore di correlazione e si raggruppano in eventi imprevisti esattamente come in Microsoft Sentinel, in base solo alla configurazione di raggruppamento della regola di analisi.

Per altre informazioni sul funzionamento della correlazione in Microsoft Defender XDR, vedere Correlazione degli avvisi e unione di eventi imprevisti nel portale di Microsoft Defender.

Prerequisiti

Per gestire le esclusioni delle regole di analisi dalla correlazione, sono necessarie le autorizzazioni seguenti:

Microsoft Sentinel Gli utenti collaboratori con questo ruolo Azure possono gestire Microsoft Sentinel dati dell'area di lavoro SIEM, inclusi avvisi e rilevamenti.

Funzionamento dell'esclusione

A seconda delle impostazioni del tenant, è possibile escludere tutte o solo regole di analisi specifiche dalla correlazione.

Quando si esclude una regola di analisi dalla correlazione:

- Qualsiasi avviso generato da tale regola ignora il motore di correlazione.

- Gli avvisi vengono raggruppati in eventi imprevisti in base esclusivamente alla configurazione di raggruppamento della regola di analisi.

- Il comportamento corrisponde al modo in cui gli eventi imprevisti sono stati creati in Microsoft Sentinel.

- La regola funziona indipendentemente dalla logica di correlazione che normalmente crea storie di attacco.

Configurare le impostazioni predefinite del comportamento di correlazione degli eventi imprevisti

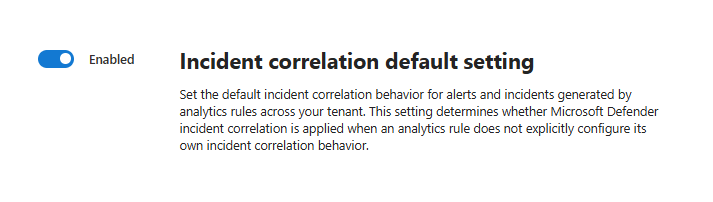

Impostare il comportamento di correlazione degli eventi imprevisti predefinito per gli avvisi e gli eventi imprevisti generati dalle regole di analisi nel tenant. Questa impostazione determina se Microsoft Defender include nel motore di correlazione tutte le regole di analisi che non hanno il comportamento di correlazione degli eventi imprevisti configurato in modo esplicito.

Per configurare il comportamento predefinito di correlazione degli eventi imprevisti del tenant, nel menu di spostamento del portale di Defender passare aImpostazioni>di>sistema> Microsoft Defender XDRCorrelazione evento imprevistodiRulese attivare o disattivare l'impostazione predefinita Correlazione eventi imprevisti>.

Importante

Questa impostazione è disattivata per impostazione predefinita.

Quando si disattiva l'impostazione predefinita del comportamento di correlazione degli eventi imprevisti, Microsoft Defender esclude tutte le regole di analisi dalla correlazione, a meno che non si configuri esplicitamente per includerle aggiungendo il #INC_CORR# tag . Quando si attiva l'impostazione predefinita, Defender correla tutte le regole di analisi, a meno che non si configuri esplicitamente per escluderle aggiungendo il #DONT_CORR# tag .

Gestire il comportamento di correlazione di una regola usando l'interfaccia utente

È possibile includere o escludere una regola di analisi specifica dalla correlazione usando la procedura guidata della regola di analisi.

Passare al portale di Microsoft Defender ed eseguire l'accesso.

Passare alla procedura guidata della regola di Analisi.

Nella scheda Generale della procedura guidata della regola immettere un nome e una descrizione.

Nella scheda Imposta logica regola configurare la logica della regola in base alle esigenze.

Nella scheda Impostazioni evento imprevisto scegliere una delle impostazioni seguenti nella casella a discesa Correlazione evento imprevisto:

- Impostazione predefinita tenant : usare l'impostazione relativa al comportamento di correlazione degli eventi imprevisti a livello di tenant

- Abilitato : includere la regola di analisi per la correlazione

- Disabilitato : escludere la regola di analisi dalla correlazione

Quando includi o escludi una regola usando l'interruttore dell'interfaccia utente, il #INC_CORR# tag o #DONT_CORR# viene aggiunto automaticamente all'inizio della descrizione della regola.

La visualizzazione regole di analisi include ora una colonna per lo stato di correlazione, in modo da poter vedere facilmente quali regole sono incluse o escluse e filtrare l'elenco per visualizzare le regole in uno stato specifico.

Gestire manualmente il comportamento di correlazione di una regola

È possibile aggiungere o rimuovere manualmente i #INC_CORR# tag e #DONT_CORR# per controllare lo stato di correlazione di una regola di analisi.

Aggiungere manualmente il tag

- Aprire la regola di analisi in modalità di modifica.

- Nel campo Descrizione della regola aggiungere

#INC_CORR#o#DONT_CORR#all'inizio del testo. - Salvare la regola.

Gestire il comportamento di correlazione tramite l'API

È possibile controllare a livello di codice lo stato di esclusione delle regole di analisi aggiungendo o rimuovendo il #INC_CORR# tag o #DONT_CORR# tramite l'API di analisi.

Per modificare lo stato di correlazione di una regola:

- Usare l'API Microsoft Defender XDR per recuperare la configurazione corrente della regola.

- Aggiungere o rimuovere il

#INC_CORR#tag o#DONT_CORR#all'inizio del campo di descrizione della regola. - Aggiornare la regola usando l'API.

Per altre informazioni sull'uso dell'API Microsoft Defender XDR, vedere Panoramica delle API Microsoft Defender XDR.

Considerazioni importanti

Quando si usa l'esclusione di correlazione, tenere presente quanto segue:

Lo stato di correlazione corrisponde sempre al tag . Ad esempio, se escludi una regola usando l'interruttore dell'interfaccia utente e rimuovi manualmente il

#DONT_CORR#tag dalla descrizione, lo stato di correlazione della regola torna a Correlazione abilitato.Anche quando si esclude una regola dalla correlazione, se si definisce una regola di analisi con un titolo dinamico, il titolo dell'evento imprevisto nel portale di Defender potrebbe essere diverso dal titolo in Microsoft Sentinel. Il titolo Microsoft Sentinel è il titolo del primo avviso e in Defender rientra nella tattica MITRE comune di tutti gli avvisi.

La modifica dello stato di correlazione di una regola non influisce sugli avvisi creati prima della modifica. Gli avvisi ricevono lo stato di correlazione al momento della creazione e questo stato rimane statico.

Il motore di correlazione è progettato per creare storie di attacco complete e aiuta in modo significativo gli analisti del Centro operativo di sicurezza (SOC) a comprendere gli attacchi e a rispondere in modo efficiente. Escludere le regole dalla correlazione solo se necessario per requisiti aziendali o operativi specifici.

Regole di formattazione dei tag:

-

Non distinzione tra maiuscole e minuscole : è possibile usare qualsiasi combinazione di lettere maiuscole e minuscole (ad esempio,

#dont_corr#o#DONT_CORR#). - La spaziatura è flessibile : è possibile aggiungere un numero qualsiasi di spazi tra il tag e il resto della descrizione o nessun spazio.

- Deve essere all'inizio : il tag deve essere visualizzato all'inizio del campo della descrizione.

Ad esempio, tutte le descrizioni seguenti sono valide:

- #DONT_CORR# Questa regola rileva i tentativi di accesso sospetti

- #dont_corr# Questa regola monitora le modifiche ai file

- La regola #DONT_CORR#This non ha spazio dopo il tag

-

Non distinzione tra maiuscole e minuscole : è possibile usare qualsiasi combinazione di lettere maiuscole e minuscole (ad esempio,

Passaggi successivi

- Correlazione degli avvisi e unione di eventi imprevisti nel portale di Microsoft Defender

- Creare regole di rilevamento personalizzate

- Gestire i rilevamenti personalizzati

- Gestire gli eventi imprevisti in Microsoft Defender

Consiglio

Per saperne di più, Visitare la community di Microsoft Security nella Tech Community: Tech Community di Microsoft Defender XDR.