Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Di gran lunga il tipo più comune di regola di analisi, le regole pianificate si basano su query Kusto configurate per l'esecuzione a intervalli regolari ed esaminano i dati non elaborati da un periodo di "lookback" definito. Le query possono eseguire operazioni statistiche complesse sui dati di destinazione, rivelando baseline e outlier in gruppi di eventi. Se il numero di risultati acquisiti dalla query supera la soglia configurata nella regola, la regola genera un avviso.

Questo articolo consente di comprendere come vengono compilate le regole di analisi pianificata e presenta tutte le opzioni di configurazione e i relativi significati. Le informazioni contenute in questo articolo sono utili in due scenari:

Creare una regola di analisi da un modello: usare la logica di query e le impostazioni di pianificazione e lookback definite nel modello oppure personalizzarle per creare nuove regole.

Creare una regola di analisi da zero: creare una query e una regola personalizzate da zero. Per eseguire questa operazione in modo efficace, è necessario disporre di una base approfondita nel linguaggio di query di data science e Kusto.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Modelli di regole di analisi

Le query nei modelli di regole pianificate sono state scritte da esperti di sicurezza e data science, da Microsoft o dal fornitore della soluzione che fornisce il modello.

Usare un modello di regola di analisi selezionando un nome di modello dall'elenco di modelli e creando una regola basata su di essa.

Ogni modello include un elenco di origini dati necessarie. Quando si apre il modello, le origini dati vengono controllate automaticamente per la disponibilità. La disponibilità significa che l'origine dati è connessa e che i dati vengono inseriti regolarmente tramite tale origine. Se una delle origini dati necessarie non è disponibile, non sarà possibile creare la regola e potrebbe essere visualizzato anche un messaggio di errore a tale scopo.

Quando si crea una regola da un modello, viene aperta la creazione guidata della regola in base al modello selezionato. Tutti i dettagli vengono compilati automaticamente ed è possibile personalizzare la logica e altre impostazioni delle regole in base alle esigenze specifiche. È possibile ripetere questo processo per creare altre regole basate sul modello. Quando si raggiunge la fine della creazione guidata delle regole, le personalizzazioni vengono convalidate e la regola viene creata. Le nuove regole vengono visualizzate nella scheda Regole attive nella pagina Analisi . Analogamente, nella scheda Modelli di regola il modello da cui è stata creata la regola viene ora visualizzato con il In use tag .

I modelli di regola di analisi vengono costantemente gestiti dagli autori, per correggere i bug o per perfezionare la query. Quando un modello riceve un aggiornamento, tutte le regole basate su tale modello vengono visualizzate con il Update tag e si ha la possibilità di modificare tali regole per includere le modifiche apportate al modello. È anche possibile ripristinare le modifiche apportate in una regola alla versione originale basata su modello. Per altre informazioni, vedere Gestire le versioni dei modelli per le regole di analisi pianificate in Microsoft Sentinel.

Dopo aver familiarità con le opzioni di configurazione in questo articolo, vedere Creare regole di analisi pianificate dai modelli.

Il resto di questo articolo illustra tutte le possibilità di personalizzazione della configurazione delle regole.

Configurazione delle regole di analisi

Questa sezione illustra le considerazioni chiave che è necessario prendere in considerazione prima di iniziare a configurare le regole.

Nome e dettagli della regola di analisi

La prima pagina della procedura guidata della regola di analisi contiene le informazioni di base della regola.

Nome: Nome della regola visualizzata nell'elenco di regole e in qualsiasi filtro basato su regole. Il nome deve essere univoco per l'area di lavoro.

Descrizione: Descrizione in testo libero dello scopo della regola.

ID: GUID della regola come risorsa Azure, usata, tra le altre cose, nelle richieste e nelle risposte API. Questo GUID viene assegnato solo quando viene creata la regola, quindi viene visualizzato solo quando si modifica una regola esistente. Poiché si tratta di un campo di sola lettura, viene visualizzato come disattivato e non può essere modificato. Non esiste ancora quando si crea una nuova regola, da un modello o da zero.

Gravità: Classificazione per fornire gli avvisi generati da questa regola. La gravità di un'attività è un calcolo del potenziale impatto negativo dell'occorrenza dell'attività.

| Gravità | Descrizione |

|---|---|

| Informativa | Nessun impatto sul sistema, ma le informazioni potrebbero essere indicative dei passaggi futuri pianificati da un attore di minacce. |

| Basso | L'impatto immediato sarebbe minimo. È probabile che un attore di minacce debba eseguire più passaggi prima di ottenere un impatto su un ambiente. |

| Medium | L'attore della minaccia potrebbe avere un impatto sull'ambiente con questa attività, ma sarebbe limitato nell'ambito o richiederebbe attività aggiuntive. |

| High | L'attività identificata fornisce all'attore della minaccia un ampio accesso per condurre azioni nell'ambiente o viene attivata dall'impatto sull'ambiente. |

Le impostazioni predefinite del livello di gravità non sono una garanzia del livello di impatto corrente o ambientale. Personalizzare i dettagli dell'avviso per personalizzare la gravità, le tattiche e altre proprietà di una determinata istanza di un avviso con i valori di tutti i campi pertinenti di un output di query.

Le definizioni di gravità per i modelli di regola di analisi Microsoft Sentinel sono rilevanti solo per gli avvisi creati dalle regole di analisi. Per gli avvisi inseriti da altri servizi, la gravità è definita dal servizio di sicurezza di origine.

MITRE ATT&CK: Specifica delle tattiche e delle tecniche di attacco rappresentate dalle attività acquisite da questa regola. Questi sono basati sulle tattiche e le tecniche del framework MITRE ATT&CK®.

Le tattiche e le tecniche mitre ATT&CK definite qui nella regola si applicano a tutti gli avvisi generati dalla regola. Si applicano anche a eventuali eventi imprevisti creati da questi avvisi.

Per altre informazioni sull'ottimizzazione della copertura del panorama delle minacce di MITRE ATT&CK, vedere Informazioni sulla copertura della sicurezza da parte del framework MITRE ATT&CK®.

Stato: Quando si crea la regola, il relativo stato è Abilitato per impostazione predefinita, ovvero viene eseguito immediatamente dopo aver completato la creazione. Se non si vuole che venga eseguito immediatamente, sono disponibili due opzioni:

- Selezionare Disabilitato e la regola viene creata senza essere in esecuzione. Quando si vuole che la regola venga eseguita, trovarla nella scheda Regole attive e abilitarla da qui.

- Pianificare la prima esecuzione della regola in una data e un'ora specifiche. Questo metodo è attualmente disponibile in ANTEPRIMA. Vedere Pianificazione delle query più avanti in questo articolo.

Query sulle regole

Questa è l'essenza della regola: si decide quali informazioni sono negli avvisi creati da questa regola e come vengono organizzate le informazioni. Questa configurazione ha effetti di follow-on sull'aspetto degli eventi imprevisti risultanti e su quanto siano facili o difficili da analizzare, correggere e risolvere. È importante rendere gli avvisi il più ricchi possibile di informazioni e renderli facilmente accessibili.

Visualizzare o immettere la query Kusto che analizza i dati del log non elaborati. Se si crea una regola da zero, è consigliabile pianificare e progettare la query prima di aprire questa procedura guidata. È possibile compilare e testare le query nella pagina Log .

Tutto ciò che si digita nella finestra della query delle regole viene convalidato immediatamente, in modo da scoprire subito se si commette qualsiasi errore.

Procedure consigliate per le query sulle regole di analisi

È consigliabile usare un parser ASIM (Advanced Security Information Model) come origine della query, anziché usare una tabella nativa. In questo modo, la query supporta qualsiasi origine dati o famiglia di dati pertinente corrente o futura, anziché basarsi su una singola origine dati.

La lunghezza della query deve essere compresa tra 1 e 10.000 caratteri e non può contenere "

search *" o "union *". È possibile usare funzioni definite dall'utente per superare la limitazione della lunghezza della query, in quanto una singola funzione può sostituire decine di righe di codice.L'uso delle funzioni ADX per creare query Azure Esplora dati all'interno della finestra di query di Log Analytics non è supportato.

Quando si usa la

bag_unpackfunzione in una query, se si proiettano le colonne come campi usando "project field1" e la colonna non esiste, la query ha esito negativo. Per evitare questo problema, è necessario proiettare la colonna nel modo seguente:project field1 = column_ifexists("field1","")

Per altre informazioni, vedere:

- Linguaggio di query Kusto in Microsoft Sentinel

- Guida di riferimento rapido KQL

- Procedure consigliate per le query Linguaggio di query Kusto

Miglioramento degli avvisi

Se si desidera che gli avvisi eservino i risultati in modo che possano essere immediatamente visibili negli eventi imprevisti e monitorati e analizzati in modo appropriato, usare la configurazione del miglioramento degli avvisi per visualizzare tutte le informazioni importanti negli avvisi.

Questo miglioramento degli avvisi offre l'ulteriore vantaggio di presentare i risultati in modo facilmente visibile e accessibile.

È possibile configurare tre tipi di miglioramenti degli avvisi:

- Mapping di entità

- Dettagli personalizzati

- Dettagli dell'avviso (noto anche come contenuto dinamico)

Mapping di entità

Le entità sono i giocatori su entrambi i lati di qualsiasi storia di attacco. L'identificazione di tutte le entità in un avviso è essenziale per rilevare e analizzare le minacce. Per assicurarsi che Microsoft Sentinel identifichi le entità nei dati non elaborati, è necessario eseguire il mapping dei tipi di entità riconosciuti da Microsoft Sentinel ai campi nei risultati della query. Questo mapping integra le entità identificate nel campo Entità nello schema di avviso.

Per altre informazioni sul mapping delle entità e per ottenere istruzioni complete, vedere Eseguire il mapping dei campi dati alle entità in Microsoft Sentinel.

Dettagli personalizzati

Per impostazione predefinita, solo le entità di avviso e i metadati sono visibili negli eventi imprevisti senza eseguire il drill-down negli eventi non elaborati nei risultati della query. Per fornire agli altri campi dei risultati della query una visibilità immediata negli avvisi e negli eventi imprevisti, definirli come dettagli personalizzati. Microsoft Sentinel integra questi dettagli personalizzati nel campo ExtendedProperties degli avvisi, in modo che vengano visualizzati in anticipo negli avvisi e in tutti gli eventi imprevisti creati da tali avvisi.

Per altre informazioni sull'esplorazione di dettagli personalizzati e per ottenere istruzioni complete, vedere Dettagli degli eventi personalizzati di Surface negli avvisi in Microsoft Sentinel.

Dettagli avviso

Questa impostazione consente di personalizzare le proprietà degli avvisi altrimenti standard in base al contenuto dei vari campi in ogni singolo avviso. Queste personalizzazioni sono integrate nel campo ExtendedProperties negli avvisi. Ad esempio, è possibile personalizzare il nome o la descrizione dell'avviso per includere un nome utente o un indirizzo IP in primo piano nell'avviso.

Per altre informazioni sulla personalizzazione dei dettagli degli avvisi e per ottenere istruzioni complete, vedere Personalizzare i dettagli dell'avviso in Microsoft Sentinel.

Nota

Nel portale di Microsoft Defender, il motore di correlazione Defender XDR è responsabile esclusivamente della denominazione degli eventi imprevisti, pertanto qualsiasi nome di avviso personalizzato potrebbe essere sostituito quando vengono creati eventi imprevisti da questi avvisi.

Pianificazione delle query

I parametri seguenti determinano la frequenza di esecuzione della regola pianificata e il periodo di tempo esaminato ogni volta che viene eseguita.

| Impostazione | Comportamento |

|---|---|

| Eseguire query ogni | Controlla l'intervallo di query: la frequenza di esecuzione della query. |

| Ricerca dei dati dell'ultimo | Determina il periodo di lookback: il periodo di tempo coperto dalla query. |

L'intervallo consentito per entrambi questi parametri è compreso tra 5 minuti e 14 giorni.

L'intervallo di query deve essere più breve o uguale al periodo di lookback. Se è più breve, i periodi di query si sovrappongono, il che può causare una duplicazione dei risultati. La convalida della regola non consente tuttavia di impostare un intervallo più lungo del periodo di lookback, in quanto ciò comporterebbe lacune nella copertura.

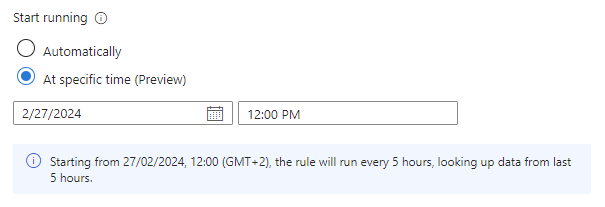

L'impostazione Avvia esecuzione , ora in ANTEPRIMA, consente di creare una regola con stato Abilitato, ma di ritardare la prima esecuzione fino a una data e un'ora predeterminate. Questa impostazione è utile se si vuole temporizzare l'esecuzione delle regole in base al momento in cui si prevede che i dati vengano inseriti dall'origine o al momento in cui gli analisti SOC iniziano la giornata lavorativa.

| Impostazione | Comportamento |

|---|---|

| Automaticamente | La regola viene eseguita per la prima volta immediatamente dopo la creazione e successivamente all'intervallo impostato nell'impostazione Esegui query ogni . |

| In un momento specifico (anteprima) | Impostare una data e un'ora per la prima esecuzione della regola, dopo di che viene eseguita all'intervallo impostato nell'impostazione Esegui query ogni . |

Il tempo di esecuzione dell'avvio deve essere compreso tra 10 minuti e 30 giorni dopo l'ora di creazione (o abilitazione) della regola.

La riga di testo sotto l'impostazione Avvia esecuzione (con l'icona delle informazioni a sinistra) riepiloga le impostazioni correnti di pianificazione delle query e lookback.

Nota

Ritardo inserimento

Per tenere conto della latenza che potrebbe verificarsi tra la generazione di un evento all'origine e la relativa inserimento in Microsoft Sentinel e per garantire una copertura completa senza duplicazione dei dati, Microsoft Sentinel esegue le regole di analisi pianificate con un ritardo di cinque minuti rispetto all'ora pianificata.

Per altre informazioni, vedere Gestire il ritardo di inserimento nelle regole di analisi pianificate.

Soglia di avviso

Molti tipi di eventi di sicurezza sono normali o addirittura previsti in numero ridotto, ma sono un segno di una minaccia in numero maggiore. Scale diverse di numeri elevati possono significare diversi tipi di minacce. Ad esempio, due o tre tentativi di accesso non riusciti nello spazio di un minuto è un segno che un utente non ricorda una password, ma 50 in un minuto potrebbe essere un segno di un attacco umano e un migliaio è probabilmente un attacco automatizzato.

A seconda del tipo di attività che la regola sta tentando di rilevare, è possibile impostare un numero minimo di eventi (risultati della query) necessari per attivare un avviso. La soglia si applica separatamente a ogni esecuzione della regola, non collettivamente.

La soglia può anche essere impostata su un numero massimo di risultati o su un numero esatto.

Raggruppamento di eventi

Esistono due modi per gestire il raggruppamento degli eventi in avvisi:

Raggruppare tutti gli eventi in un singolo avviso: Si tratta dell'impostazione predefinita. La regola genera un singolo avviso ogni volta che viene eseguito, purché la query restituisca più risultati rispetto alla soglia di avviso specificata illustrata nella sezione precedente. Questo singolo avviso riepiloga tutti gli eventi restituiti nei risultati della query.

Attivare un avviso per ogni evento: La regola genera un avviso univoco per ogni evento (risultato) restituito dalla query. Questa modalità è utile se si desidera che gli eventi vengano visualizzati singolarmente o se si desidera raggrupparli in base a determinati parametri, per utente, nome host o altro. È possibile definire questi parametri nella query.

Le regole di analisi possono generare fino a 150 avvisi. Se il raggruppamento di eventi è impostato su Attiva un avviso per ogni evento e la query della regola restituisce più di 150 eventi, i primi 149 eventi genereranno ognuno un avviso univoco (per 149 avvisi) e il 150° avviso riepilogerà l'intero set di eventi restituiti. In altre parole, il 150° avviso è quello che sarebbe stato generato se il raggruppamento di eventi fosse stato impostato su Raggruppa tutti gli eventi in un singolo avviso.

La sezione Query dell'avviso è diversa in ognuna di queste due modalità. In Raggruppa tutti gli eventi in una singola modalità di avviso, l'avviso restituisce una query che consente di visualizzare tutti gli eventi che hanno attivato l'avviso. È possibile eseguire il drill-down dei risultati della query per visualizzare i singoli eventi. In Trigger an alert for each event mode (Attiva un avviso per ogni modalità evento ) l'avviso restituisce un risultato con codifica base64 nell'area di query. Copiare ed eseguire questo output in Log Analytics per decodificare la base64 e visualizzare l'evento originale.

L'impostazione Attiva un avviso per ogni evento potrebbe causare un problema in cui i risultati della query sembrano mancanti o diversi dal previsto. Per altre informazioni su questo scenario, vedere Risoluzione dei problemi relativi alle regole di analisi in Microsoft Sentinel | Problema: nei risultati della query non vengono visualizzati eventi.

Soppressione

Se si vuole che questa regola smetta di funzionare per un periodo di tempo dopo la generazione di un avviso, attivare l'impostazioneArresta l'esecuzione della query dopo la generazione dell'avviso. È quindi necessario impostare Interrompi esecuzione query per la quantità di tempo in cui la query deve arrestarsi, fino a 24 ore.

Simulazione dei risultati

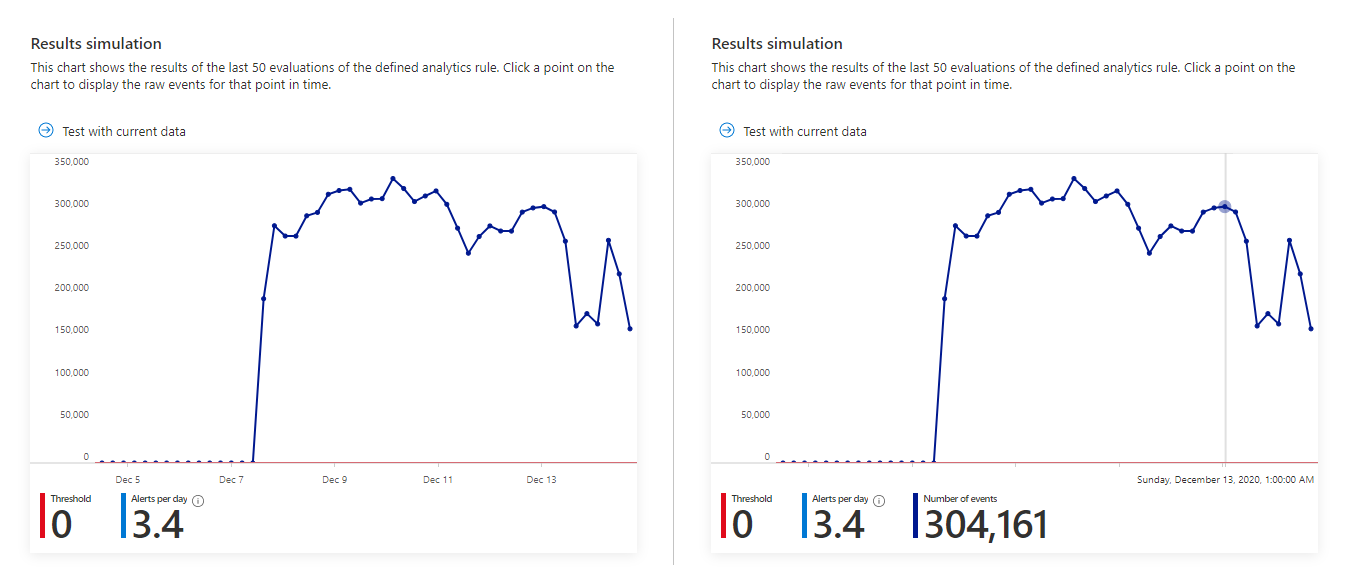

La procedura guidata della regola di analisi consente di testarne l'efficacia eseguendola nel set di dati corrente. Quando si esegue il test, nella finestra Simulazione risultati viene visualizzato un grafico dei risultati che la query avrebbe generato negli ultimi 50 volte che sarebbe stata eseguita, in base alla pianificazione attualmente definita. Se si modifica la query, è possibile eseguire di nuovo il test per aggiornare il grafico. Il grafico mostra il numero di risultati nel periodo di tempo definito, determinato dalla pianificazione della query definita.

Ecco l'aspetto della simulazione dei risultati per la query nello screenshot precedente. Il lato sinistro è la visualizzazione predefinita e il lato destro è quello visualizzato quando si passa il mouse su un punto nel tempo sul grafico.

Se si noterà che la query attiverebbe troppi avvisi o troppo frequenti, è possibile sperimentare le impostazioni di pianificazione e soglia ed eseguire di nuovo la simulazione.

Impostazioni degli eventi imprevisti

Scegliere se Microsoft Sentinel trasforma gli avvisi in eventi imprevisti interattivi.

La creazione di eventi imprevisti è abilitata per impostazione predefinita. Microsoft Sentinel crea un singolo evento imprevisto separato da ogni avviso generato dalla regola.

Se non si vuole che questa regola comporti la creazione di eventi imprevisti, ad esempio se questa regola è solo per raccogliere informazioni per l'analisi successiva, impostare questa opzione su Disabilitato.

Importante

Se è stato eseguito l'onboarding di Microsoft Sentinel nel portale di Defender, Microsoft Defender è responsabile della creazione di eventi imprevisti. Tuttavia, se si vuole Defender XDR creare eventi imprevisti per questo avviso, è necessario lasciare questa impostazione Abilitata. Defender XDR accetta l'istruzione definita qui.

Ciò non deve essere confuso con il tipo di sicurezza Microsoft della regola di analisi che crea eventi imprevisti per gli avvisi generati nei servizi Microsoft Defender. Queste regole vengono disabilitate automaticamente quando si esegue l'onboarding Microsoft Sentinel nel portale di Defender.

Se si vuole creare un singolo evento imprevisto da un gruppo di avvisi, anziché uno per ogni singolo avviso, vedere la sezione successiva.

Raggruppamento di avvisi

Scegliere se raggruppare gli avvisi in caso di eventi imprevisti. Per impostazione predefinita, Microsoft Sentinel crea un evento imprevisto per ogni avviso generato. È invece possibile raggruppare più avvisi in un singolo evento imprevisto.

L'evento imprevisto viene creato solo dopo la generazione di tutti gli avvisi. Tutti gli avvisi vengono aggiunti all'evento imprevisto immediatamente dopo la creazione.

È possibile raggruppare fino a 150 avvisi in un singolo evento imprevisto. Se più di 150 avvisi vengono generati da una regola che li raggruppa in un singolo evento imprevisto, viene generato un nuovo evento imprevisto con gli stessi dettagli dell'evento imprevisto originale e gli avvisi in eccesso vengono raggruppati nel nuovo evento imprevisto.

Per raggruppare gli avvisi, impostare l'impostazione di raggruppamento degli avvisi su Abilitato.

Quando si raggruppano gli avvisi, è necessario prendere in considerazione alcune opzioni:

Intervallo di tempo: Per impostazione predefinita, gli avvisi creati fino a 5 ore dopo il primo avviso in un evento imprevisto vengono aggiunti allo stesso evento imprevisto. Dopo 5 ore, viene creato un nuovo evento imprevisto. È possibile modificare questo periodo di tempo in qualsiasi punto compreso tra 5 minuti e sette giorni.

Criteri di raggruppamento: Scegliere come determinare quali avvisi sono inclusi nel gruppo. La tabella seguente illustra le opzioni possibili:

Opzione Descrizione Raggruppare gli avvisi in un singolo evento imprevisto se tutte le entità corrispondono Gli avvisi vengono raggruppati se condividono valori identici per ognuna delle entità mappate definite in precedenza. Si tratta dell'impostazione consigliata. Raggruppare tutti gli avvisi attivati da questa regola in un singolo evento imprevisto Tutti gli avvisi generati da questa regola vengono raggruppati anche se non condividono valori identici. Raggruppare gli avvisi in un singolo evento imprevisto se le entità e i dettagli selezionati corrispondono Gli avvisi vengono raggruppati se condividono valori identici per tutte le entità mappate, i dettagli degli avvisi e i dettagli personalizzati selezionati per questa impostazione. Scegliere le entità e i dettagli negli elenchi a discesa visualizzati quando si seleziona questa opzione.

È possibile usare questa impostazione se, ad esempio, si desidera creare eventi imprevisti separati in base agli indirizzi IP di origine o di destinazione oppure se si desidera raggruppare gli avvisi che corrispondono a un'entità e a una gravità specifiche.

Nota: quando si seleziona questa opzione, è necessario selezionare almeno un'entità o un dettaglio per la regola. In caso contrario, la convalida della regola ha esito negativo e la regola non viene creata.Riapertura degli eventi imprevisti: se un evento imprevisto è stato risolto e chiuso e successivamente viene generato un altro avviso che deve appartenere a tale evento imprevisto , impostare questa impostazione su Abilitato se si vuole riaprire l'evento imprevisto chiuso e lasciare disabilitato se si desidera che il nuovo avviso crei un nuovo evento imprevisto.

L'opzione per riaprire gli eventi imprevisti chiusi non è disponibile se è stato eseguito l'onboarding Microsoft Sentinel nel portale di Defender.

Risposta automatizzata

Microsoft Sentinel consente di impostare risposte automatizzate in modo che si verifichino quando:

- Questa regola di analisi genera un avviso.

- Viene creato un evento imprevisto dagli avvisi generati da questa regola di analisi.

- Un evento imprevisto viene aggiornato con gli avvisi generati da questa regola di analisi.

Per informazioni sui diversi tipi di risposte che possono essere create e automatizzate, vedere Automatizzare la risposta alle minacce in Microsoft Sentinel con le regole di automazione.

Nell'intestazione Regole di automazione viene visualizzato un elenco delle regole di automazione già definite nell'intera area di lavoro, le cui condizioni si applicano a questa regola di analisi. È possibile modificare una qualsiasi di queste regole esistenti oppure creare una nuova regola di automazione che si applica solo a questa regola di analisi.

Usare le regole di automazione per eseguire la valutazione, l'assegnazione, il flusso di lavoro e la chiusura di eventi imprevisti di base.

Automatizzare le attività più complesse e richiamare le risposte dai sistemi remoti per correggere le minacce chiamando i playbook da queste regole di automazione. È possibile richiamare playbook per gli eventi imprevisti e per i singoli avvisi.

Per altre informazioni e istruzioni sulla creazione di playbook e regole di automazione, vedere Automatizzare le risposte alle minacce.

Per altre informazioni su quando usare il trigger creato dall'evento imprevisto, il trigger aggiornato dell'evento imprevisto o il trigger creato dall'avviso, vedere Usare trigger e azioni nei playbook Microsoft Sentinel.

Sotto l'intestazione Automazione avvisi (versione classica) è possibile che venga visualizzato un elenco di playbook configurati per l'esecuzione automatica usando un metodo precedente che dovrebbe essere deprecato a marzo 2026. Non è possibile aggiungere nulla a questo elenco. Tutti i playbook elencati qui devono avere regole di automazione create, in base al trigger creato dall'avviso, per richiamare i playbook. Dopo aver eseguito questa operazione, selezionare i puntini di sospensione alla fine della riga del playbook elencato qui e selezionare Rimuovi. Per istruzioni complete, vedere Eseguire la migrazione dei playbook di Microsoft Sentinel trigger di avviso alle regole di automazione.

Passaggi successivi

Quando si usano regole di analisi Microsoft Sentinel per rilevare le minacce nell'ambiente, assicurarsi di abilitare tutte le regole associate alle origini dati connesse per garantire una copertura di sicurezza completa per l'ambiente.

Per automatizzare l'abilitazione delle regole, eseguire il push delle regole in Microsoft Sentinel tramite API e PowerShell, anche se questa operazione richiede maggiore impegno. Quando si usa l'API o PowerShell, è prima necessario esportare le regole in JSON prima di abilitare le regole. L'API o PowerShell può essere utile quando si abilitano regole in più istanze di Microsoft Sentinel con impostazioni identiche in ogni istanza.

Per altre informazioni, vedere:

- Esportare e importare regole di analisi da e verso i modelli di Resource Manager

- Risoluzione dei problemi relativi alle regole di analisi in Microsoft Sentinel

- Esplorare e analizzare gli eventi imprevisti in Microsoft Sentinel

- Entità in Microsoft Sentinel

- Esercitazione: Usare playbook con regole di automazione in Microsoft Sentinel

Inoltre, imparare da un esempio di uso di regole di analisi personalizzate durante il monitoraggio di Zoom con un connettore personalizzato.