Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il rilevamento di comportamenti anomali all'interno di un'organizzazione è spesso complesso e richiede molto tempo. L'analisi del comportamento di utenti ed entità (UEBA) di Microsoft Sentinel semplifica questa sfida imparando continuamente dai dati per individuare anomalie significative che consentono agli analisti di rilevare e analizzare le potenziali minacce in modo più efficace.

Questo articolo illustra cosa Microsoft Sentinel'analisi del comportamento di utenti ed entità (UEBA), come funziona, come eseguirne l'onboarding e come usare UEBA per rilevare e analizzare le anomalie per migliorare le funzionalità di rilevamento delle minacce.

Funzionamento di UEBA

Microsoft Sentinel UEBA usa l'apprendimento automatico per creare profili comportamentali dinamici per utenti, host, indirizzi IP, applicazioni e altre entità. Rileva quindi le anomalie confrontando l'attività corrente con le baseline stabilite, consentendo ai team di sicurezza di identificare minacce come account compromessi, attacchi Insider e spostamento laterale.

Quando Microsoft Sentinel inserisce dati da origini connesse, si applica UEBA:

- Modellazione comportamentale per rilevare deviazioni

- Analisi del gruppo peer e valutazione del raggio di esplosione per valutare l'impatto dell'attività anomala

UEBA assegna punteggi di rischio a comportamenti anomali, tenendo conto delle entità associate, della gravità dell'anomalia e del contesto, tra cui:

- Deviazioni tra posizioni geografiche, dispositivi e ambienti

- Modifiche nel tempo e nella frequenza delle attività rispetto al comportamento cronologico dell'entità

- Differenze rispetto ai gruppi peer

- Deviazioni dai modelli di comportamento a livello di organizzazione

Questo diagramma illustra come abilitare UEBA e come UEBA analizza i dati e assegna punteggi di rischio per assegnare priorità alle indagini:

Per altre informazioni sulle tabelle UEBA, vedere Analizzare le anomalie usando i dati UEBA.

Per altre informazioni sulle anomalie rilevate da UEBA, vedere Anomalie rilevate dal motore di Machine Learning Microsoft Sentinel.

UEBA è integrato in modo nativo in Microsoft Sentinel e nel portale di Microsoft Defender, offrendo un'esperienza facile per i team delle operazioni di sicurezza e le esperienze incorporate che migliorano l'analisi e la risposta alle minacce.

Abilitare UEBA per creare profili di comportamento e rilevare anomalie

Per sfruttare appieno le funzionalità avanzate di rilevamento delle minacce di UEBA:

Abilitare UEBA in Microsoft Sentinel e connettere origini dati chiave, ad esempio Microsoft Entra ID, Defender per identità e Office 365. Per altre informazioni, vedere Abilitare l'analisi del comportamento delle entità.

Installare la soluzione UEBA Essentials, una raccolta di decine di query di ricerca predefinite curate e gestite da esperti di sicurezza Microsoft. La soluzione include query di rilevamento anomalie multi-cloud in Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) e Okta. L'installazione della soluzione consente di iniziare rapidamente con la ricerca delle minacce e le indagini usando i dati UEBA, anziché creare queste funzionalità di rilevamento da zero.

Per informazioni sull'installazione di soluzioni Microsoft Sentinel, vedere Installare o aggiornare soluzioni Microsoft Sentinel.

Integrare informazioni dettagliate UEBA in cartelle di lavoro, flussi di lavoro degli eventi imprevisti e query di ricerca per ottimizzarne il valore nei flussi di lavoro SOC.

Analizzare le anomalie usando i dati UEBA

Microsoft Sentinel archivia informazioni dettagliate UEBA in diverse tabelle, ognuna ottimizzata per uno scopo diverso. Gli analisti in genere correlano i dati tra queste tabelle per analizzare il comportamento anomalo end-to-end.

Questa tabella offre una panoramica dei dati in ognuna delle tabelle UEBA:

| Tabella | Finalità | Dettagli chiave |

|---|---|---|

| IdentityInfo | Profili dettagliati delle entità (utenti, dispositivi, gruppi) | Compilata da Microsoft Entra ID e facoltativamente Active Directory locale attraverso Microsoft Defender per identità. Essenziale per comprendere il comportamento dell'utente. |

| BehaviorAnalytics | Dati comportamentali arricchiti con georilevazione e intelligence sulle minacce | Contiene deviazioni dalla linea di base con punteggi di priorità. I dati dipendono dai connettori abilitati (ID Entra, AWS, GCP, Okta e così via). |

| UserPeerAnalytics | Gruppi di peer calcolati dinamicamente per le baseline comportamentali | Classifica i primi 20 peer in base all'appartenenza ai gruppi di sicurezza, alle liste di distribuzione e ad altre associazioni. Usa l'algoritmo TF-IDF (frequenza termini-frequenza del documento inversa) (i gruppi più piccoli hanno un peso maggiore). |

| Anomalie | Eventi identificati come anomali | Supporta i flussi di lavoro di rilevamento e analisi. |

| SentinelBehaviorInfo | Riepilogo dei comportamenti identificati nei log non elaborati | Converte i log di sicurezza non elaborati in riepiloghi strutturati "chi ha fatto cosa a chi" con spiegazioni del linguaggio naturale e mapping MITRE ATT&CK. |

| SentinelBehaviorEntities | Profili delle entità coinvolte nei comportamenti identificati | Informazioni sulle entità, ad esempio file, processi, dispositivi e utenti, coinvolte nei comportamenti rilevati. |

Nota

Il livello comportamenti UEBA è una funzionalità separata che viene abilitata indipendentemente da UEBA. Le SentinelBehaviorInfo tabelle e SentinelBehaviorEntities vengono create nell'area di lavoro solo se si abilita il livello dei comportamenti.

Questo screenshot mostra un esempio di dati nella UserPeerAnalytics tabella con gli otto peer con il punteggio più alto per l'utente Kendall Collins. Sentinel usa l'algoritmo TF-IDF per normalizzare i pesi durante il calcolo delle classificazioni peer. I gruppi più piccoli hanno un peso maggiore.

Per informazioni più dettagliate sui dati UEBA e su come usarli, vedere:

- Riferimento UEBA per un riferimento dettagliato di tutte le tabelle e i campi correlati a UEBA.

- Anomalie rilevate dal motore di Machine Learning Microsoft Sentinel per un elenco di anomalie rilevate da UEBA.

Punteggio UEBA

UEBA fornisce due punteggi per aiutare i team di sicurezza a dare priorità alle indagini e a rilevare in modo efficace le anomalie:

| Aspetto | Punteggio di priorità dell'indagine | Punteggio anomalie |

|---|---|---|

| Tabella | BehaviorAnalytics |

Anomalies |

| Campo | InvestigationPriority |

AnomalyScore |

| Range | 0–10 (0 = benigno, 10 = altamente anomalo) |

0–1 (0 = benigno, 1 = altamente anomalo) |

| Indicatore di | Quanto è insolito un singolo evento, in base alla logica guidata dal profilo | Comportamento anomalo olistico tra più eventi tramite Machine Learning |

| Utilizzato per | Valutazione rapida ed esecuzione di drill-in singoli eventi | Identificazione di modelli e anomalie aggregate nel tempo |

| Elaborazione | Quasi in tempo reale, a livello di evento | Elaborazione batch, livello di comportamento |

| Modalità di calcolo | Combina il punteggio anomalie dell'entità (rarità di entità come utente, dispositivo, paese/area geografica) con il punteggio della serie temporale (modelli anomali nel tempo, ad esempio picchi negli accessi non riusciti). | Rilevamento anomalie ai/ML sottoposto a training sui dati di telemetria dell'area di lavoro |

Ad esempio, quando un utente esegue un'operazione di Azure per la prima volta:

- Punteggio di priorità dell'indagine: Alto, perché è un evento per la prima volta.

- Punteggio anomalie: Basso, perché occasionalmente le azioni di Azure per la prima volta sono comuni e non intrinsecamente rischiose.

Anche se questi punteggi hanno scopi diversi, è possibile prevedere una correlazione. I punteggi di anomalie elevati si allineano spesso con la priorità di indagine elevata, ma non sempre. Ogni punteggio fornisce informazioni dettagliate univoche per il rilevamento a più livelli.

Usare esperienze UEBA incorporate nel portale di Defender

Visualizzando anomalie nei grafici di indagine e nelle pagine utente e richiedendo agli analisti di incorporare dati sulle anomalie nelle query di ricerca, UEBA facilita il rilevamento delle minacce più veloce, la definizione più intelligente delle priorità e una risposta agli eventi imprevisti più efficiente.

Questa sezione descrive le principali esperienze degli analisti UEBA disponibili nel portale di Microsoft Defender.

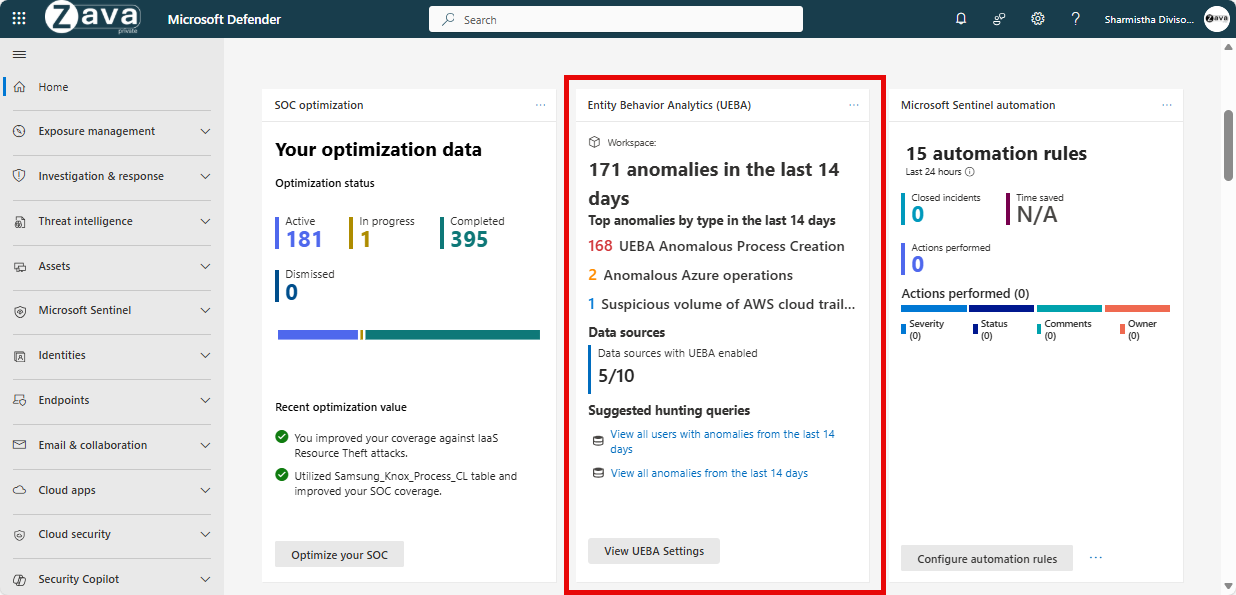

Widget della home page UEBA

La home page del portale di Defender include un widget UEBA in cui gli analisti hanno immediatamente visibilità sul comportamento anomalo degli utenti e quindi accelerano i flussi di lavoro di rilevamento delle minacce. Se il tenant non è ancora stato caricato in UEBA, questo widget offre anche agli amministratori della sicurezza un accesso rapido al processo di onboarding.

Informazioni dettagliate UEBA nelle indagini degli utenti

Gli analisti possono valutare rapidamente i rischi utente usando il contesto UEBA visualizzato nei pannelli laterali e la scheda Panoramica in tutte le pagine utente del portale di Defender. Quando viene rilevato un comportamento insolito, il portale contrassegna automaticamente gli utenti con anomalie UEBA che consentono di assegnare priorità alle indagini in base alle attività recenti. Per altre informazioni, vedere Pagina Entità utente in Microsoft Defender.

Ogni pagina utente include una sezione Principali anomalie UEBA, che mostra le prime tre anomalie degli ultimi 30 giorni, oltre a collegamenti diretti a query anomalie predefinite e la sequenza temporale degli eventi Sentinel per un'analisi più approfondita.

Query sulle anomalie utente predefinite nelle indagini sugli eventi imprevisti

Durante le indagini sugli eventi imprevisti, gli analisti possono avviare query predefinite direttamente dai grafici degli eventi imprevisti nel portale di Defender per recuperare tutte le anomalie utente correlate al caso.

Per altre informazioni, vedere Analizzare gli eventi imprevisti nel portale di Microsoft Defender.

Arricchire query di ricerca avanzate e rilevamenti personalizzati con dati UEBA

Quando gli analisti scrivono query di ricerca avanzata o di rilevamento personalizzato usando tabelle correlate a UEBA, nel portale di Microsoft Defender viene visualizzato un banner che richiede loro di aggiungere la tabella Anomalies. Ciò arricchisce le indagini con informazioni dettagliate sul comportamento e rafforza l'analisi complessiva.

Per altre informazioni, vedere:

- Cercare in modo proattivo le minacce con ricerca avanzata in Microsoft Defender.

- Operatore join KQL.

- Origini dati UEBA.

- Anomalie rilevate dal motore di Machine Learning Microsoft Sentinel.

Aggregare informazioni dettagliate sul comportamento con il livello dei comportamenti UEBA

Mentre UEBA crea profili di base per rilevare attività anomale, il nuovo livello comportamenti UEBA aggrega gli eventi correlati dai log di sicurezza non elaborati ad alto volume in comportamenti chiari, strutturati e significativi che spiegano "chi ha fatto cosa a chi" a colpo d'occhio.

Il livello dei comportamenti arricchisce i log non elaborati con:

- Spiegazioni del linguaggio naturale che rendono immediatamente comprensibili le attività complesse

- MITRE ATT&mapping CK che allineano i comportamenti con tattiche e tecniche note

- Identificazione del ruolo dell'entità che chiarisce gli attori e gli obiettivi coinvolti

Convertendo i log frammentati in oggetti comportamento coerenti, il livello dei comportamenti accelera la ricerca delle minacce, semplifica la creazione del rilevamento e fornisce un contesto più completo per il rilevamento delle anomalie UEBA. Insieme, queste funzionalità aiutano gli analisti a comprendere rapidamente non solo che è successo qualcosa di anomalo, ma cosa è successo e perché è importante.

Per altre informazioni, vedere Tradurre i log di sicurezza non elaborati in informazioni dettagliate sul comportamento usando comportamenti UEBA in Microsoft Sentinel.

Modello tariffario

UEBA è incluso con Microsoft Sentinel senza costi aggiuntivi. I dati UEBA vengono archiviati nelle tabelle di Log Analytics e seguono i prezzi standard Microsoft Sentinel. Per altre informazioni, vedere prezzi Microsoft Sentinel.

Passaggi successivi

Per indicazioni pratiche sull'implementazione e sull'utilizzo di UEBA, vedere:

- Abilitare l'analisi del comportamento delle entità in Microsoft Sentinel.

- Analizzare gli eventi imprevisti con dati UEBA.

- Elenco di anomalie UEBA rilevate dal motore UEBA.

- Informazioni di riferimento su UEBA.

- Cercare le minacce alla sicurezza.

Per le risorse di training, vedere: