Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Molte organizzazioni devono rispettare le normative di settore o regionali prima di adottare i servizi cloud di Azure. Ogni regolamento definisce domini di conformità e controlli specifici. Ad esempio, CMMC L3 AC 1.001 fa riferimento al dominio di Controllo di accesso (AC) e all'ID di controllo 1.001 nel framework cmmc (Cybersecurity Maturity Model Certification). Come procedura consigliata, eseguire il mapping dei controlli di conformità necessari al benchmark della sicurezza del cloud Microsoft (MCSB). Identificare eventuali controlli personalizzati non coperti da MCSB.

MCSB fornisce un elenco di criteri predefiniti e GUID dell'iniziativa di criteri (Identificatori univoci globali) che indirizzano i controlli necessari. Per i controlli non coperti da MCSB, seguire le linee guida per il mapping dei controlli per creare criteri e iniziative personalizzati usando il processo dettagliato fornito.

Il mapping dei controlli necessari a MCSB consente di velocizzare il processo di onboarding sicuro di Azure. MCSB offre un set standard di controlli di sicurezza tecnici incentrati sul cloud basati su framework di conformità ampiamente usati. Gli esempi includono national institute of standards and technology (NIST), Center for Internet Security (CIS) e Payment Card Industry (PCI). Azure offre iniziative di conformità alle normative predefinite. Per trovare iniziative per un dominio di conformità specifico, vedere Iniziative predefinite per la conformità alle normative.

Note

I mapping dei controlli tra MCSB e benchmark del settore, ad esempio CIS, NIST e PCI, mostrano che una funzionalità specifica di Azure può soddisfare completamente o parzialmente un requisito di controllo. Tuttavia, l'uso di queste funzionalità non garantisce la piena conformità con i controlli corrispondenti in questi benchmark del settore.

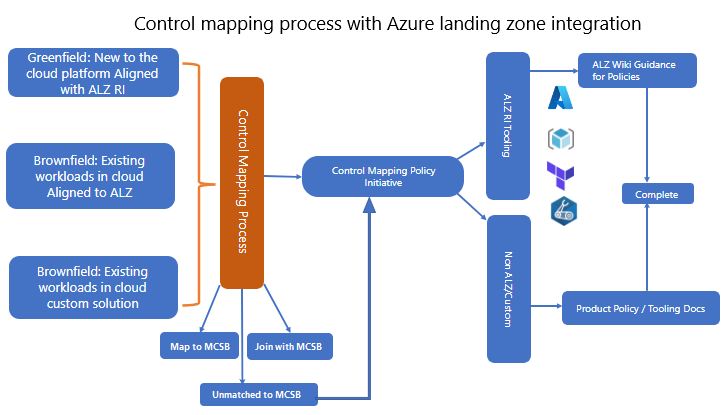

Il diagramma seguente illustra il flusso del processo di mapping dei controlli:

Procedura per eseguire il mapping dei controlli di sicurezza in Azure

- Identificare i controlli necessari.

- Eseguire il mapping dei controlli necessari a MCSB.

- Identificare i controlli non mappati a MCSB e alle rispettive politiche.

- Eseguire la valutazione a livello di piattaforma e di servizio.

- Implementare protezioni con iniziative di policy usando strumenti della zona di atterraggio di Azure, strumenti nativi o strumenti di terze parti.

Tip

Esaminare le indicazioni su come personalizzare la landing zone di Azure per supportare i requisiti di mappatura dei controlli.

1. Identificare i controlli necessari

Dal team di sicurezza, raccogli tutti i controlli di conformità esistenti e necessari. Se non esiste alcun elenco, documentare i requisiti di controllo in un foglio di calcolo di Excel. Usare il formato seguente come guida. L'elenco può includere controlli di uno o più framework di conformità.

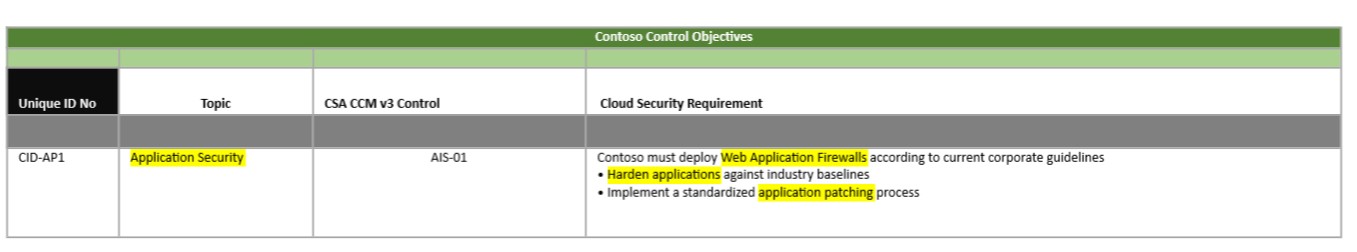

Esempio di elenco di controlli formalizzati.

2. Eseguire il mapping dei controlli al benchmark della sicurezza cloud Microsoft e creare controlli personalizzati

Per ogni controllo acquisito, usare il titolo del controllo, la categoria di dominio e la descrizione corretti per identificare i controlli correlati. Allinea la finalità di ogni controllo nel modo più vicino possibile. Annotare eventuali differenze o lacune nel foglio di calcolo.

È inoltre possibile utilizzare un framework comune che mappi sia i controlli dell'organizzazione che MCSB, se disponibile. Ad esempio, se i tuoi controlli e MCSB mappano su NIST 800-53 Revisione 4 o CIS 7.1, puoi unire i set di dati usando quel framework condiviso. Trovare framework comuni intermedi nella sezione risorse.

Esempio di mapping dei controlli singoli: obiettivi di controllo dell'organizzazione

La tabella precedente mostra uno degli obiettivi di controllo univoci con le parole chiave evidenziate.

In questo esempio esaminare la categorizzazione di un controllo con etichetta 'Application Security' per identificarlo come controllo correlato all'applicazione. Il requisito consiste nell'implementare i firewall delle applicazioni e per rafforzare e applicare patch alle applicazioni. Quando si esaminano i controlli e le linee guida MCSB, è possibile trovare diversi controlli che si applicano e sono correlati a questo requisito.

Per cercare rapidamente una versione specifica di MCSB, scaricare i file di Excel per ogni versione. Cercare questi file in base all'ID di controllo o alle parole chiave nella descrizione. Usare questo passaggio per identificare e mappare i controlli coperti da MCSB.

3. Identificare i controlli non mappati con il benchmark di sicurezza del cloud Microsoft e i rispettivi criteri

Contrassegnare i controlli che non mappano direttamente come bisognosi di mitigazione. Sviluppare un criterio personalizzato o uno script di automazione per questi controlli durante il processo di implementazione della protezione.

Tip

AzAdvertizer è uno strumento basato sulla community approvato da Cloud Adoption Framework. Utilizzalo per scoprire i criteri integrati dalle zone di destinazione di Azure o dal repository di Criteri di Azure della community in un'unica posizione.

4. Eseguire la valutazione a livello di piattaforma e di servizio

Dopo aver mappato i controlli e gli obiettivi a MCSB e raccogliere informazioni di supporto su responsabilità, indicazioni e monitoraggio, l'ufficio di sicurezza IT o l'organizzazione di supporto devono esaminare tutte le informazioni in una valutazione ufficiale della piattaforma.

Questa valutazione della piattaforma determina se MCSB soddisfa i requisiti minimi per l'uso e soddisfa tutte le esigenze di sicurezza e conformità imposte dalle normative.

Se si identificano le lacune, è comunque possibile usare MCSB, ma potrebbe essere necessario sviluppare controlli di mitigazione fino a quando non si chiudono questi gap o gli aggiornamenti delle versioni del benchmark per risolverli. È anche possibile eseguire il mapping dei controlli personalizzati creando una definizione di criteri e, se necessario, aggiungerli a una definizione di iniziativa.

Elenchi di controllo per l'approvazione

Il team di sicurezza ha approvato la piattaforma Azure per l'utilizzo.

Sarà necessario aggiungere una singola baseline del servizio Microsoft Cloud Security Benchmark Excel ai mapping di controllo a livello di piattaforma completati in precedenza.

- Aggiungere colonne per supportare la valutazione, ad esempio copertura, imposizione, effetti consentiti.

Eseguire un'analisi line-by-line del modello di valutazione baseline del servizio risultante:

Per ogni obiettivo di controllo, indicare:

- Se può essere soddisfatta dal servizio o comporta un rischio.

- Valore del rischio, se disponibile.

- Stato della revisione per l'elemento della riga.

- Controlli di mitigazione necessari, se presenti.

- Quali criteri di Azure possono applicare/monitorare il controllo.

In caso di lacune nel monitoraggio o nell'applicazione per il servizio e il controllo:

- Segnalare al team di benchmark della sicurezza cloud Microsoft le lacune nel contenuto, nel monitoraggio o nell'applicazione.

Per tutte le aree che non soddisfano i requisiti, annota il rischio coinvolto se scegli di escludere tale requisito, l'impatto e se è accettabile approvare o se sei bloccato a causa della lacuna.

Lo stato del servizio è determinato:

- Il servizio soddisfa tutti i requisiti, oppure il rischio è accettabile e viene inserito in un elenco di elementi consentiti da utilizzare dopo che sono in atto le misure di sicurezza.

- OPPURE, le lacune del servizio sono troppo grandi/ il rischio è troppo grande e il servizio viene inserito in un elenco di blocchi. Non può essere usato fino a quando le lacune non vengono chiuse da Microsoft.

Input - livello piattaforma

- Modello di valutazione dei servizi (Excel)

- Obiettivi di controllo per la mappatura dei benchmark di sicurezza del cloud di Microsoft

- Servizio di destinazione

Output - livello piattaforma

- Valutazione del servizio completata (Excel)

- Mitigazione dei controlli

- Lacune

- Approvazione/non approvazione per l'utilizzo del servizio

Dopo che il team di sicurezza o controllo interno approva che la piattaforma e i servizi di base soddisfino le proprie esigenze, implementare il monitoraggio e le protezioni concordate. Se sono stati identificati controlli di mitigazione che si estendono oltre MCSB, implementare controlli predefiniti o Criteri di Azure usando le definizioni dei criteri. Aggiungere questi controlli a una definizione di iniziativa , se necessario.

Elenco di controllo - Livello di servizio

- Riepilogare i criteri identificati come necessari come output delle valutazioni della piattaforma e dei servizi.

- Sviluppare le definizioni di criteri personalizzate necessarie per supportare la mitigazione di controlli/lacune.

- Creare un'iniziativa di politica personalizzata.

- Assegna l'iniziativa di politica tramite la strumentazione delle landing zone di Azure, la strumentazione nativa o quella di terze parti.

Input - livello di servizio

- Valutazione del servizio completata (Excel)

Output - Livello di servizio

- Iniziativa di policy personalizzate

5. Implementare protezioni usando la zona di destinazione di Azure o gli strumenti nativi

Le sezioni seguenti descrivono come identificare, mappare e implementare controlli di conformità alle normative come parte di una distribuzione della zona di destinazione di Azure. Questa distribuzione include criteri allineati a MCSB per i controlli di sicurezza a livello di piattaforma.

Tip

Quando si usano architetture di riferimento per la zona di destinazione di Azure, ad esempio il portale, Bicep o Terraform, la distribuzione assegna l'iniziativa dei criteri MCSB al gruppo di gestione radice intermedio per impostazione predefinita.

Altre informazioni sui criteri assegnati come parte di una distribuzione dell'architettura di riferimento della zona di destinazione di Azure.

Linee guida per l'implementazione dei criteri nelle zone di destinazione di Azure

A seconda degli obiettivi di controllo, potrebbe essere necessario creare definizioni di criteri personalizzate, definizioni di iniziative di criteri e assegnazioni di criteri.

Per ogni opzione di implementazione di riferimento per la zona di destinazione di Azure, vedere le indicazioni seguenti.

Portale dell'architettura di riferimento per la zona di destinazione di Azure

Quando si usa l'acceleratore del portale della zona di destinazione di Azure:

- Creare criteri di sicurezza personalizzati in Microsoft Defender for Cloud

- Esercitazione: Creare una definizione di criteri personalizzata

- Assegnare Criteri di Azure o iniziative di Criteri

Moduli Terraform

Quando si usano i moduli verificati di Azure (AVM) per la zona di destinazione della piattaforma (ALZ) - Terraform, vedere le indicazioni seguenti sull'uso di una libreria personalizzata.

Bicep

Quando si usano i moduli verificati di Azure (AVM) per la zona di atterraggio della piattaforma (ALZ) - Bicep, consultare le seguenti indicazioni sulla modifica delle assegnazioni dei criteri.

Implementare criteri personalizzati quando non si usa un'implementazione delle zone di destinazione di Azure

Azure portal

Quando si usa il portale di Azure, vedere gli articoli seguenti.

- Creare criteri di sicurezza personalizzati in Microsoft Defender for Cloud

- Creare una definizione di criteri personalizzata

- Creare e gestire criteri per applicare la conformità

- Assegnare iniziative politiche

Modelli di Azure Resource Manager

Quando si usano i modelli di Resource Manager, vedere gli articoli seguenti.

- Creare una definizione di criteri personalizzata

- Assegnare iniziative politiche

- Creare un'assegnazione di criteri per identificare le risorse non conformi tramite un modello di Azure Resource Manager

- Informazioni di riferimento sul modello di definizione dei criteri Bicep e Resource Manager

- Riferimento al modello di set (iniziativa) di Bicep e Resource Manager

- Informazioni di riferimento sui modelli di assegnazione dei criteri di Bicep e Resource Manager

Terraform

Quando si usa Terraform, fare riferimento agli articoli seguenti.

- Aggiunta di definizioni di criteri Azure e iniziative personalizzate

- Aggiunta della definizione del set di criteri di Azure

- Assegnazione dei criteri di gestione dei gruppi

- Assegnazione di Criteri di Azure o iniziativa di criteri

Bicep

Quando si usano i modelli Bicep, vedere gli articoli seguenti.

- Guida introduttiva: Creare un'assegnazione di criteri per identificare le risorse non conformi usando un file Bicep

- Informazioni di riferimento sul modello di definizione dei criteri Bicep e Resource Manager

- Modello di riferimento di Bicep e Resource Manager per set di politiche (iniziativa)

- Informazioni di riferimento sui modelli di assegnazione dei criteri di Bicep e Resource Manager

Usare Microsoft Defender for Cloud per monitorare la conformità

Microsoft Defender for Cloud confronta continuamente le configurazioni delle risorse con i requisiti degli standard, delle normative e dei benchmark del settore. Il dashboard di conformità alle normative mostra il comportamento di conformità. Altre informazioni sul miglioramento della conformità alle normative.

Domande frequenti

Come si esegue l'onboarding degli obiettivi di controllo se il framework non è mappato al benchmark di sicurezza del cloud Microsoft?

Microsoft fornisce mapping MCSB (Cloud Security Benchmark) a molti framework di settore leader. Se i controlli necessari non sono coperti, eseguire una mappatura manuale. Seguire la procedura descritta in questo articolo per la mappatura manuale dei controlli.

Esempio: Se è necessario soddisfare la conformità con il Canada Federal Protected B (PBMM) e il benchmark di sicurezza del cloud di Microsoft non è ancora mappato a PBMM, trovare un framework condiviso, come ad esempio la pubblicazione speciale NIST (SP) 800-53, edizione 4. Se sia PBMM che MCSB v2 mappano a NIST SP 800-53 R4, usare questo framework comune per identificare in Azure, le raccomandazioni e indicazioni da seguire.

Come si affrontano gli obiettivi di controllo non coperti dal benchmark della sicurezza del cloud Microsoft?

MCSB è incentrato sui controlli tecnici di Azure. Non include obiettivi non tecnici, ad esempio formazione o controlli non direttamente correlati alla sicurezza tecnica, ad esempio la sicurezza del data center. Contrassegnare questi elementi come responsabilità di Microsoft e usare le prove del contenuto MCSB o dei report di controllo Microsoft per dimostrare la conformità. Se si determina che un obiettivo è un controllo tecnico, creare un controllo di mitigazione oltre ai controlli di base per il rilevamento. È anche possibile inviare una richiesta a per MCSBteam@microsoft.com risolvere i controlli mancanti nelle versioni future.