Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Applica a:Azure SQL Managed Instance

Questo articolo illustra come preparare l'ambiente per un collegamento Managed Instance in modo da poter eseguire la replica tra SQL Server installate in Windows o Linux e Azure SQL Managed Instance.

Nota

È possibile automatizzare la preparazione dell'ambiente per il collegamento Managed Instance usando uno script scaricabile. Per altre informazioni, vedere il blog sulla configurazione automatica dei collegamenti.

Prerequisiti

Per creare un collegamento tra SQL Server e Azure SQL Managed Instance, sono necessari i prerequisiti seguenti:

- Sottoscrizione attiva Azure. Se non se ne ha una, creare un account gratuito.

- Versione supportata di SQL Server con l'aggiornamento del servizio richiesto.

- Azure SQL Managed Instance con un criterio di aggiornamento appropriato. Iniziare se non ne hai uno.

- Un server destinato a essere il server primario iniziale. Questa scelta determina da dove creare il collegamento.

- La configurazione di un collegamento da un'istanza gestita SQL primaria a un secondario SQL Server 2025 è supportata solo con le istanze gestite SQL configurate con i criteri di aggiornamento SQL Server 2025.

- La configurazione di un collegamento da un'istanza gestita di SQL primario a un'istanza secondaria di SQL Server 2022 è supportata solo a partire da SQL Server 2022 CU10 e con le istanze gestite di SQL configurate con il criterio di aggiornamento SQL Server 2022.

Attenzione

Quando si crea un'istanza gestita di SQL da usare con la funzionalità di collegamento, tenere presente i requisiti di memoria per tutte le funzionalità In-Memory OLTP che SQL Server utilizza. Per altre informazioni, vedere Panoramica dei limiti delle risorse Azure SQL Managed Instance.

Autorizzazioni

Per SQL Server è necessario disporre delle autorizzazioni sysadmin.

Per Azure SQL Managed Instance, è necessario essere membri del SQL Managed Instance Collaboratore oppure disporre delle autorizzazioni seguenti per un ruolo personalizzato:

| Microsoft. Sql/ risorsa | Autorizzazioni necessarie |

|---|---|

| Microsoft.Sql/managedInstances | /leggere, /scrivere |

| Microsoft.Sql/managedInstances/hybridCertificate | /azione |

| Microsoft.Sql/managedInstances/databases | /leggi, /elimina, /scrivi, /completaRipristino/azione, /leggiBackup/azione, /dettagliRipristino/leggi |

| Microsoft.Sql/managedInstances/distributedAvailabilityGroups | /leggi, /scrivi, /elimina, /impostaRuolo/azione |

| Microsoft.Sql/managedInstances/endpointCertificates | /read |

| Microsoft.Sql/managedInstances/hybridLink | N/A |

| Microsoft. Sql/managedInstances/serverTrustCertificates | /scrivere, /cancellare, /leggere |

Allineare la capacità di prestazione tra le repliche

Quando si utilizza la funzionalità di collegamento, è importante armonizzare la capacità di prestazione tra SQL Server e SQL Managed Instance. Questo abbinamento consente di evitare problemi di prestazioni se la replica secondaria non riesce a sincronizzarsi con la sincronizzazione dalla replica primaria o in seguito al failover. La capacità delle prestazioni include core CPU (o vCore in Azure), memoria e velocità effettiva di I/O.

Preparare l'istanza di SQL Server

Per preparare l'istanza di SQL Server, è necessario verificare che:

- Sei sulla versione minima supportata.

- Hai creato una chiave master del database nel database

master. - È stata abilitata la funzionalità dei gruppi di disponibilità.

- Hai aggiunto i flag di traccia appropriati all'avvio.

- I tuoi backup utilizzano i checksum.

- È stato abilitato il ripristino del database accelerato se si è in SQL Server 2019 o versione successiva e si prevede di usarlo nell'istanza gestita di SQL di destinazione.

- È stato abilitato Service Broker se si prevede di usarlo nell'istanza gestita di SQL di destinazione.

Per rendere effettive queste modifiche, è necessario riavviare SQL Server.

Installare gli aggiornamenti di manutenzione

Assicurarsi che la versione SQL Server abbia installato l'aggiornamento di manutenzione appropriato, come indicato nella tabella version supportability. Se è necessario installare eventuali aggiornamenti, è necessario riavviare l'istanza di SQL Server durante l'aggiornamento.

Per controllare la versione SQL Server, eseguire lo script di Transact-SQL (T-SQL) seguente in SQL Server:

-- Run on SQL Server

-- Shows the version and CU of the SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

Creare una chiave principale nel database master

Il collegamento usa i certificati per crittografare l'autenticazione e la comunicazione tra SQL Server e SQL Managed Instance. La chiave master del database protegge i certificati usati dal collegamento. Se si dispone già di una chiave master del database, è possibile ignorare questo passaggio.

Creare la chiave master del database nel master database. Inserire la password al posto di <strong_password> nello script seguente e mantenerla in un luogo riservato e sicuro. Eseguire questo script T-SQL in SQL Server:

-- Run on SQL Server

-- Create a master key

USE master;

GO

CREATE MASTER KEY ENCRYPTION BY PASSWORD = '<strong_password>';

Per assicurarsi di disporre della chiave master del database, usare lo script T-SQL seguente in SQL Server:

-- Run on SQL Server

USE master;

GO

SELECT * FROM sys.symmetric_keys WHERE name LIKE '%DatabaseMasterKey%';

Abilitare i gruppi di disponibilità

La funzionalità di collegamento è basata sulla funzionalità Gruppi di disponibilità Always On, disabilitata per impostazione predefinita. Per altre informazioni, vedere Abilitare la funzionalità Gruppi di disponibilità AlwaysOn.

Nota

Per il SQL Server su Linux, vedere Enable Always On availability groups.

Per verificare che la funzionalità dei gruppi di disponibilità sia abilitata, eseguire lo script T-SQL seguente in SQL Server:

-- Run on SQL Server

-- Is the availability groups feature enabled on this SQL Server

DECLARE @IsHadrEnabled sql_variant = (select SERVERPROPERTY('IsHadrEnabled'))

SELECT

@IsHadrEnabled as 'Is HADR enabled',

CASE @IsHadrEnabled

WHEN 0 THEN 'Availability groups DISABLED.'

WHEN 1 THEN 'Availability groups ENABLED.'

ELSE 'Unknown status.'

END

as 'HADR status'

Importante

Per SQL Server 2016 (13.x), se è necessario abilitare la funzionalità dei gruppi di disponibilità, è necessario completare i passaggi aggiuntivi descritti in Prepare SQL Server 2016 prerequisiti - collegamento Azure SQL Managed Instance. Questi passaggi aggiuntivi non sono necessari per SQL Server 2017 (14.x) e versioni successive supportate dal collegamento.

Se la funzionalità dei gruppi di disponibilità non è abilitata, seguire questa procedura per abilitarla:

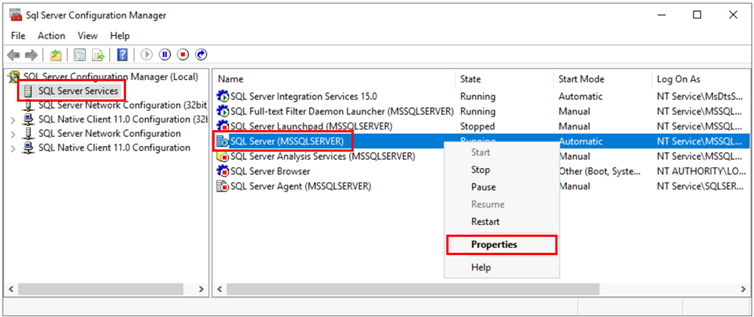

Aprire SQL Server Configuration Manager.

Selezionare SQL Server Services nel riquadro sinistro.

Fare clic con il pulsante destro del mouse sul servizio SQL Server, quindi scegliere Proprietà.

Passare alla scheda Gruppi di disponibilità AlwaysOn.

Selezionare la casella di controllo Abilita gruppi di disponibilità Always On, quindi scegliere OK.

- Se si usa SQL Server 2016 (13.x) e se Enable Always On Availability Groups opzione è disabilitata con il messaggio

This computer is not a node in a failover cluster, seguire i passaggi aggiuntivi descritti in Prepare SQL Server 2016 prerequisiti - Azure SQL Managed Instance link. Dopo aver completato questi altri passaggi, tornare indietro e riprovare a eseguire questo passaggio.

- Se si usa SQL Server 2016 (13.x) e se Enable Always On Availability Groups opzione è disabilitata con il messaggio

Nella finestra di dialogo, selezionare OK.

Riavviare il servizio SQL Server.

Abilitare i segnalibri di traccia all'avvio

Per ottimizzare le prestazioni del collegamento, è consigliabile abilitare i seguenti flag di traccia all'avvio:

-

-T1800: Questo flag di traccia ottimizza le prestazioni quando i file di log per le repliche primarie e secondarie in un gruppo di disponibilità sono ospitati su dischi con settori di dimensioni diverse, ad esempio 512 byte e 4 KB. Se le repliche primarie e secondarie hanno entrambe una dimensione del settore del disco di 4 KB, questa flag di traccia non è necessaria. Per altre informazioni, vedere KB3009974. -

-T9567: Il trace flag abilita la compressione del flusso di dati per i gruppi di disponibilità durante il seeding automatico. La compressione aumenta il carico sul processore, ma può ridurre significativamente i tempi di trasferimento durante il seeding.

Nota

Per SQL Server su Linux, vedere abilitare i flag di traccia.

Per abilitare questi flag di traccia all'avvio, seguire questa procedura:

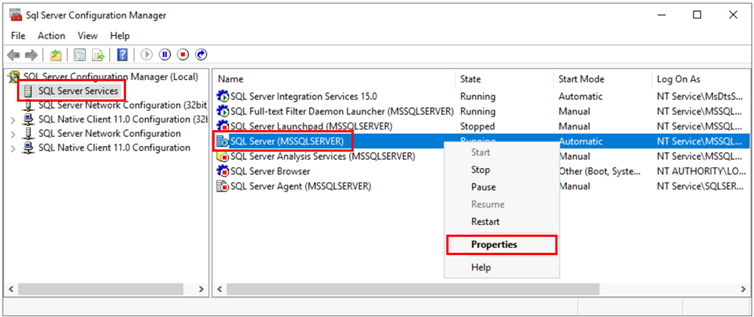

Aprire SQL Server Configuration Manager.

Selezionare SQL Server Services nel riquadro sinistro.

Fare clic con il pulsante destro del mouse sul servizio SQL Server, quindi scegliere Proprietà.

Passare alla scheda Parametri di avvio. In Specificare un parametro di avvio, digitare il parametro

-T1800e selezionare Aggiungi per aggiungere il parametro di avvio. Immettere, quindi,-T9567e selezionare Aggiungi per aggiungere l'altro flag di traccia. Selezionare Applica per salvare le modifiche.

Selezionare OK per chiudere la finestra Proprietà.

Per altre informazioni, vedere la sintassi per abilitare i flag di traccia.

Usare i backup con checksum

Quando si crea un collegamento, il seeding iniziale tra le repliche primarie e secondarie viene eseguito eseguendo un backup completo del database nella replica primaria, trasferendolo nella replica secondaria e ripristinandolo. Quando si esegue il backup completo, è consigliabile usare l'opzione WITH CHECKSUM per assicurarsi che il backup sia valido e non abbia alcun danneggiamento. Per altre informazioni, vedere BACKUP (Transact-SQL).

Riavviare SQL Server e convalidare la configurazione

Dopo aver verificato di essere in una versione supportata di SQL Server, aver abilitato la funzionalità Gruppi di disponibilità AlwaysOn e aggiunto i flag di traccia di avvio, riavviare l'istanza di SQL Server per applicare tutte le modifiche seguenti:

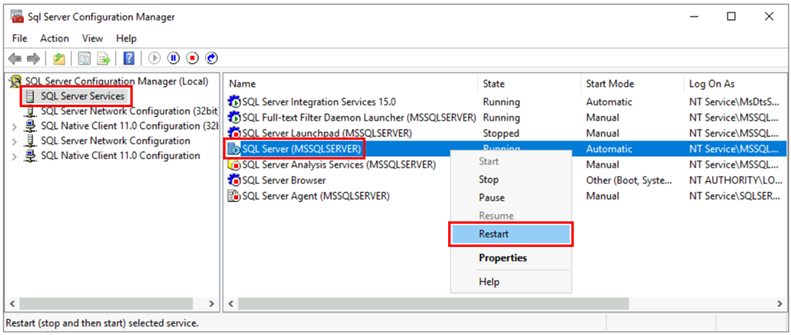

Aprire SQL Server Configuration Manager.

Selezionare SQL Server Services nel riquadro sinistro.

Fare clic con il pulsante destro del mouse sul servizio SQL Server e quindi selezionare Restart.

Dopo il riavvio, eseguire lo script T-SQL seguente in SQL Server per convalidare la configurazione dell'istanza di SQL Server:

-- Run on SQL Server

-- Shows the version and CU of SQL Server

USE master;

GO

SELECT @@VERSION as 'SQL Server version';

GO

-- Shows if the Always On availability groups feature is enabled

SELECT SERVERPROPERTY ('IsHadrEnabled') as 'Is Always On enabled? (1 true, 0 false)';

GO

-- Lists all trace flags enabled on SQL Server

DBCC TRACESTATUS;

La versione di SQL Server deve essere una delle versioni supportate e deve avere applicati gli aggiornamenti del servizio appropriati; inoltre, la funzionalità gruppi di disponibilità Always On deve essere abilitata e devono essere abilitati i flag di traccia -T1800 e -T9567. Lo screenshot seguente è un esempio del risultato previsto per un'istanza di SQL Server configurata correttamente:

Abilitare il ripristino accelerato del database

Per SQL Server 2019 e versioni successive, abilitare il ripristino del database accelerato e assicurarsi che l'archivio versioni permanente sia impostato su PRIMARY. Se il ripristino accelerato del database non è abilitato nel database di SQL Server di origine, non è possibile abilitarlo nell'istanza gestita di SQL di destinazione dopo la migrazione del database. Se l'archivio versioni permanenti (PVS) non è impostato su PRIMARY, è possibile riscontrare problemi con le operazioni di ripristino nell'istanza gestita di SQL di destinazione.

Per SQL Server 2017 e versioni precedenti, il ripristino accelerato del database non è supportato, quindi questo passaggio non è necessario.

Per configurare correttamente il ripristino accelerato del database nel database di SQL Server di origine, seguire questa procedura:

Abilitare il ripristino accelerato del database eseguendo lo script di Transact-SQL seguente in SQL Server:

ALTER DATABASE [<database name>] SET ACCELERATED_DATABASE_RECOVERY = ON;L'archivio versioni permanenti (PVS) deve essere impostato su

PRIMARYnel database di origine, ovvero la configurazione predefinita. Se è stato modificato in precedenza, è necessario tornare a PRIMARY prima di avviare la migrazione.

Abilitare Service Broker

Service Broker è abilitato per impostazione predefinita per tutte le versioni di SQL Server. Se Service Broker è stato disabilitato e si prevede di usarlo in SQL Managed Instance, abilitare Service Broker nel database di origine SQL Server prima di eseguire la migrazione a SQL Managed Instance. Se Service Broker non è abilitato nel database SQL Server di origine, non è possibile usarlo nell'istanza gestita di SQL di destinazione.

Per verificare se Service Broker è abilitato, eseguire lo script di Transact-SQL seguente nell'istanza di SQL Server:

SELECT name AS [Database Name], is_broker_enabled AS [Service Broker Enabled]

FROM sys.databases

WHERE name = '<database name>';

Se Service Broker è disabilitato, abilitarlo eseguendo lo script di Transact-SQL seguente nel database di origine SQL Server:

USE master;

GO

ALTER DATABASE [<database name>]

SET ENABLE_BROKER;

GO

Configurare la connettività di rete

Per il funzionamento del collegamento, è necessario disporre della connettività di rete tra SQL Server e SQL Managed Instance. L'opzione di rete scelta dipende dal fatto che l'istanza di SQL Server si trovi in una rete Azure.

SQL Server su Macchine Virtuali Azure

La distribuzione di SQL Server on Azure Virtual Machines nella stessa rete virtuale Azure che ospita SQL Managed Instance è il metodo più semplice, perché la connettività di rete esiste automaticamente tra le due istanze. Per altre informazioni, vedere Quickstart: Configurare una macchina virtuale Azure per la connessione a Azure SQL Managed Instance.

Se l'istanza di SQL Server on Azure Virtual Machines si trova in una rete virtuale diversa dall'istanza gestita di SQL, è necessario connettere le due reti virtuali. Per il funzionamento di questo scenario, le reti virtuali non devono trovarsi nella stessa sottoscrizione.

Sono disponibili due opzioni per connettere le reti virtuali:

- Peering di rete virtuale di Azure

- Gateway VPN tra reti virtuali (portale Azure, PowerShell, Azure CLI)

Il peering è preferibile perché usa la rete backbone Microsoft. Quindi, dal punto di vista della connettività, non esiste alcuna differenza evidente nella latenza tra le macchine virtuali in una rete virtuale con peering e nella stessa rete virtuale. Il peering di rete virtuale è supportato tra reti nella stessa regione. Il peering globale di reti virtuali è supportato per le istanze ospitate nelle subnet create a partire dal 22 settembre 2020. Per ulteriori informazioni, vedere Domande frequenti (FAQ).

SQL Server all'esterno di Azure

Se l'istanza di SQL Server è ospitata all'esterno di Azure, stabilire una connessione VPN tra SQL Server e SQL Managed Instance usando una di queste opzioni:

Suggerimento

È consigliabile Usare ExpressRoute per ottenere prestazioni di rete ottimali quando si replicano i dati. Effettuare il provisioning di un gateway con larghezza di banda sufficiente per il caso d'uso.

Porte di rete tra ambienti

Indipendentemente dal meccanismo di connettività, è necessario soddisfare i requisiti per il flusso del traffico di rete tra ambienti:

Le regole del gruppo di sicurezza di rete (NSG) nella subnet che ospitano SQL Managed Instance devono consentire:

- Porta in ingresso 5022 e intervallo di porte 11000-11999 per ricevere traffico dall'indirizzo IP di origine SQL Server

- Porta in uscita 5022 per inviare traffico alla destinazione SQL Server IP

Tutti i firewall nella rete che ospitano SQL Server e il sistema operativo host deve consentire:

- Porta in ingresso 5022 aperta per ricevere traffico dall'intervallo IP di origine della subnet MI /24 (ad esempio 10.0.0.0/24)

- Le porte in uscita 5022 e l'intervallo di porte 11000-11999 sono aperte per inviare il traffico all'intervallo IP di destinazione della sottorete MI (ad esempio 10.0.0.0/24)

La tabella seguente descrive le azioni delle porte per ciascun ambiente:

| Ambiente | Cosa fare |

|---|---|

| SQL Server (in Azure) | Aprire sia il traffico in ingresso che in uscita sulla porta 5022 nel firewall di rete per coprire l'intero intervallo di indirizzi IP della subnet di SQL Managed Instance. Se necessario, eseguire la stessa operazione nel firewall del sistema operativo host SQL Server (Windows/Linux). Per consentire la comunicazione sulla porta 5022, creare una regola del gruppo di sicurezza di rete (NSG) nella rete virtuale che ospita la macchina virtuale .To allow communication on port 5022, create a network security group (NSG) rule in the virtual network that hosts the virtual machine (VM). |

| SQL Server (all'esterno di Azure) | Aprire sia il traffico in ingresso che in uscita sulla porta 5022 nel firewall di rete per coprire l'intero intervallo di indirizzi IP della subnet di SQL Managed Instance. Se necessario, eseguire la stessa operazione nel firewall del sistema operativo host SQL Server (Windows/Linux). |

| Istanza Gestita SQL | Creare una regola del gruppo di sicurezza di rete nel portale di Azure per consentire il traffico in ingresso e in uscita dall'indirizzo IP e dalla rete che ospita SQL Server sulla porta 5022 e l'intervallo di porte 11000-11999. |

Per aprire le porte in Windows Firewall, usare lo script di PowerShell seguente nel sistema operativo host Windows dell'istanza di SQL Server:

New-NetFirewallRule -DisplayName "Allow TCP port 5022 inbound" -Direction inbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

New-NetFirewallRule -DisplayName "Allow TCP port 5022 outbound" -Direction outbound -Profile Any -Action Allow -LocalPort 5022 -Protocol TCP

Il diagramma seguente mostra un esempio di ambiente di rete locale, che indica che tutti i firewall nell'ambiente devono avere porte aperte, incluso il firewall del sistema operativo che ospita il SQL Server ed eventuali firewall e/o gateway aziendali:

Importante

- Le porte devono essere aperte in ogni firewall nell'ambiente di rete, incluso il server host e tutti i firewall o i gateway aziendali nella rete. Negli ambienti aziendali, potrebbe essere necessario mostrare all'amministratore di rete le informazioni contenute in questa sezione per consentire l'apertura di porte aggiuntive nel livello di rete aziendale.

- Anche se è possibile scegliere di personalizzare l'endpoint sul lato SQL Server, i numeri di porta per SQL Managed Instance non possono essere modificati o personalizzati.

- Gli intervalli di indirizzi IP delle subnet che ospitano istanze gestite e SQL Server non devono sovrapporsi.

Aggiungere URL a una lista di accesso consentito

A seconda delle impostazioni di sicurezza di rete, potrebbe essere necessario aggiungere URL all'elenco elementi consentiti per l'FQDN SQL Managed Instance e alcuni degli endpoint di Gestione risorse usati da Azure.

Di seguito sono elencate le risorse che devono essere aggiunte all'elenco elementi consentiti:

- Nome di dominio completo (FQDN) del SQL Managed Instance. Ad esempio:

managedinstance.a1b2c3d4e5f6.database.windows.net. - Autorità Microsoft Entra

- ID risorsa endpoint Microsoft Entra

- Endpoint di Resource Manager

- Endpoint del servizio

Seguire la procedura descritta nella sezione Configurare SSMS per i cloud per enti pubblici per accedere all'interfaccia Tools in SQL Server Management Studio (SSMS) e identificare gli URL specifici per le risorse all'interno del cloud da aggiungere all'elenco di elementi consentiti.

Testare la connettività di rete

La connettività di rete bidirezionale tra SQL Server e SQL Managed Instance è necessaria per il funzionamento del collegamento. Dopo aver aperto le porte sul lato SQL Server e aver configurato una regola del gruppo di sicurezza di rete sul lato SQL Managed Instance, testare la connettività usando SQL Server Management Studio (SSMS) o Transact-SQL.

Testare la rete creando un processo temporaneo di SQL Agent sia in SQL Server che in SQL Managed Instance per verificare la connessione tra le due istanze. Quando si usa Controllo di rete in SSMS, il processo viene creato automaticamente ed eliminato al termine del test. È necessario eliminare manualmente il processo di SQL Agent se si testa la rete usando T-SQL.

Nota

L'esecuzione di script di PowerShell dal SQL Server Agent in SQL Server on Linux non è attualmente supportata, pertanto non è attualmente possibile eseguire Test-NetConnection dal processo di SQL Server Agent in SQL Server on Linux.

Per usare SQL Agent per testare la connettività di rete, sono necessari i requisiti seguenti:

- L'utente che esegue il test deve avere autorizzazioni per creare un job (come sysadmin o appartiene al

msdbruolo di SQLAgentOperator) sia per SQL Server che per SQL Managed Instance. - Il servizio SQL Server Agent deve essere in esecuzione in SQL Server. Poiché l'agente è attivato per impostazione predefinita in SQL Managed Instance, non è necessaria alcuna azione aggiuntiva.

Tenere presente quanto segue:

- Per evitare falsi negativi, tutti i firewall lungo il percorso di rete devono consentire il traffico ICMP (Internet Control Message Protocol).

- Per evitare falsi positivi, tutti i firewall lungo il percorso di rete devono consentire il traffico sul protocollo proprietario SQL Server UCS. Il blocco del protocollo può portare a un test di connessione riuscito, ma non riesce a creare il collegamento.

- Le configurazioni avanzate del firewall con protezioni a livello di pacchetto devono essere configurate correttamente per consentire correttamente il traffico tra SQL Server e SQL Managed Instance.

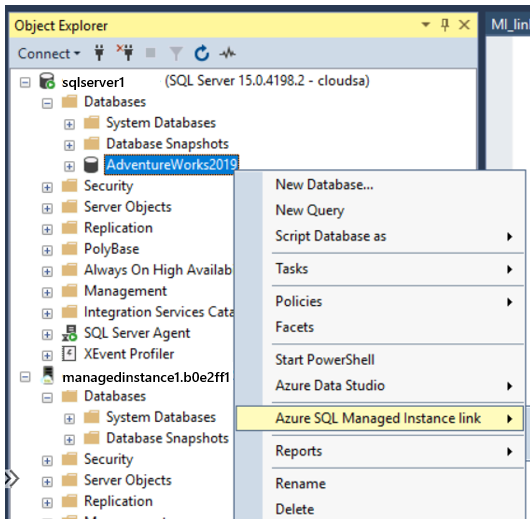

Per testare la connettività di rete tra SQL Server e SQL Managed Instance in SSMS, seguire questa procedura:

Connettersi all'istanza che sarà la replica primaria in SSMS.

In Object Explorer espandere i database e fare clic con il pulsante destro del mouse sul database che si intende collegare al database secondario. Selezionare Tasks>Azure SQL Managed Instance link>Test Connection per aprire la procedura guidata Network Checker:

Selezionare Avanti nella pagina Introduzione della procedura guidata Controllo rete.

Se tutti i requisiti sono soddisfatti nella pagina Prerequisiti, selezionare Avanti. Altrimenti, risolvere eventuali prerequisiti non soddisfatti e quindi selezionare Esegui nuovamente la convalida.

Nella pagina Accedi, selezionare Accedi per connettersi all'altra istanza che sarà la replica secondaria. Selezionare Avanti.

Controllare i dettagli nella pagina Specifica opzioni di rete e specificare un indirizzo IP, se necessario. Selezionare Avanti.

Nella pagina Riepilogo, esaminare le azioni eseguite dalla procedura guidata, quindi selezionare Fine per testare la connessione tra le due repliche.

Esaminare la pagina Risultati per convalidare l'esistenza della connettività tra le due repliche, quindi selezionare Chiudi per terminare.

Attenzione

Procedere con i passaggi successivi soltanto se è stata convalidata la connettività di rete tra gli ambienti di origine e di destinazione. Altrimenti, risolvere i problemi di connettività di rete prima di procedere.

Eseguire la migrazione di un certificato di un database protetto con TDE (facoltativo)

Se si collega un database SQL Server protetto da Transparent Data Encryption (TDE) a un'istanza gestita di SQL, è necessario eseguire la migrazione del certificato di crittografia corrispondente dall'istanza locale o Azure macchina virtuale SQL Server all'istanza gestita di SQL prima di usare il collegamento. Per i passaggi dettagliati, vedere Migrate un certificato di un database protetto da TDE per Azure SQL Managed Instance.

SQL Managed Instance database crittografati con chiavi TDE gestite dal servizio non possono essere collegati a SQL Server. È possibile collegare un database crittografato a SQL Server solo se è stato crittografato con una chiave gestita dal cliente e il server di destinazione ha accesso alla stessa chiave usata per crittografare il database. Per altre informazioni, vedere Impostare SQL Server TDE con Azure Key Vault.

Nota

Azure Key Vault è supportato da SQL Server on Linux a partire da Cumulative Update 14 per SQL Server 2022.

Installare SSMS

SQL Server Management Studio (SSMS) è il modo più semplice per usare il collegamento Managed Instance. Installare la versione più recente di SQL Server Management Studio (SSMS) nel computer client.

Al termine dell'installazione, aprire SSMS e connettersi all'istanza di SQL Server supportata. Fare clic con il pulsante destro del mouse su un database utente e verificare che l'opzione collegamento di Azure SQL Managed Instance appaia nel menu.

Configurare SSMS per i cloud per enti pubblici

Se si vuole distribuire il SQL Managed Instance in un cloud per enti pubblici, è necessario modificare le impostazioni di SQL Server Management Studio (SSMS) per usare il cloud corretto. Se non si distribuisce il SQL Managed Instance in un cloud per enti pubblici, ignorare questo passaggio.

Per aggiornare le impostazioni SSMS, effettuare le seguenti operazioni:

- Aprire SSMS.

- Dal menu, scegliere Strumenti, quindi selezionare Opzioni.

- Espandere Azure Services e selezionare Azure Cloud.

- In Selezionare un Azure Cloud usare l'elenco a discesa per scegliere AzureUSGovernment o un altro cloud per enti pubblici, ad esempio AzureChinaCloud:

Per tornare al cloud pubblico, scegliere AzureCloud dall'elenco a discesa.

Contenuto correlato

Per usare il collegamento:

- Configurare il collegamento tra SQL Server e Istanza gestita di SQL con SSMS

- Configurare il collegamento tra SQL Server e Istanza gestita di SQL con script

- Eseguire il failover con il collegamento

- Eseguire la migrazione tramite il collegamento

- Procedure consigliate per la gestione del collegamento

Per altre informazioni sul collegamento:

- Panoramica del collegamento di Managed Instance

- Ripristino di emergenza con collegamento di Istanza gestita

Per altri scenari di replica e migrazione, prendere in considerazione:

- Replica transazionale con Istanza Gestita di SQL

- Servizio di riproduzione log (LRS)