Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Applica a:Istanza gestita di SQL di Azure

Questo articolo illustra come usare entità server (account di accesso) supportate da Microsoft Entra ID (formerly Azure Active Directory) per proteggere un Istanza gestita di SQL di Azure.

In questa esercitazione apprenderai a:

- Creare un account di accesso Microsoft Entra per un'istanza gestita di SQL.

- Concedere permessi agli account di accesso in un'istanza SQL gestita.

- Creare utenti di Microsoft Entra dalle credenziali.

- Assegnare autorizzazioni agli utenti e gestire la sicurezza del database.

- Usare l'impersonificazione con gli utenti.

- Usare query tra database da parte degli utenti.

- Informazioni sulle funzionalità di sicurezza, ad esempio protezione dalle minacce, controllo, maschera dati e crittografia.

Nota

Microsoft Entra ID era precedentemente noto come Azure Active Directory (Azure AD).

Prerequisiti

Per completare questa esercitazione, verificare di avere i prerequisiti seguenti:

- SQL Server Management Studio (SSMS)

- Istanza gestita di SQL

- Seguire questo articolo : Avvio rapido: Creare un'istanza gestita di SQL

- È possibile accedere all'istanza gestita di SQL e ha fornito un amministratore di Microsoft Entra per l'istanza gestita di SQL. Per altre informazioni, vedere:

Limitare l'accesso

È possibile accedere alle istanze gestite di SQL tramite un indirizzo IP privato. Analogamente a un ambiente SQL Server isolato, le applicazioni o gli utenti devono accedere alla rete Istanza gestita di SQL prima di poter stabilire una connessione. Per altre informazioni, vedere Connettere l'applicazione a Istanza gestita di SQL.

È anche possibile configurare un endpoint di servizio in un'istanza gestita di SQL, che consente connessioni pubbliche nello stesso modo di database SQL di Azure. Per altre informazioni, vedere Configurare l'endpoint pubblico in Istanza gestita di SQL di Azure.

Creare un account di accesso Microsoft Entra con SSMS

L'amministratore SQL può creare il primo account di accesso Microsoft Entra, oppure utilizzare l'amministratore Microsoft Entra creato durante il provisioning. Per ulteriori informazioni, vedere Provisiona un amministratore Microsoft Entra per Istanza gestita di SQL.

Vedere gli articoli seguenti per esempi di connessione a Istanza gestita di SQL:

- Quickstart: Configurare Azure macchina virtuale per la connessione a Istanza gestita di SQL

- Quickstart: Configurare una connessione da punto a sito per Istanza gestita di SQL da locale

Connetti all'istanza SQL gestita con un account di accesso sysadmin o con l'amministratore di Microsoft Entra usando SQL Server Management Studio (SSMS).

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare la sintassi seguente per creare un account di accesso per un account Microsoft Entra locale:

USE master GO CREATE LOGIN login_name FROM EXTERNAL PROVIDER GOQuesto esempio mostra come creare un account di accesso per l'account

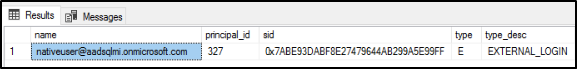

nativeuser@aadsqlmi.onmicrosoft.com.USE master GO CREATE LOGIN [nativeuser@aadsqlmi.onmicrosoft.com] FROM EXTERNAL PROVIDER GOSulla barra degli strumenti selezionare Esegui per creare l'account di accesso.

Controllare l'account di accesso appena aggiunto eseguendo il comando T-SQL seguente:

SELECT * FROM sys.server_principals; GO

Per altre informazioni, vedere CREATE LOGIN.

Concedere le autorizzazioni per la creazione degli account di accesso

Gli account di accesso esistenti devono avere autorizzazioni appropriate o far parte dei ruoli del server appropriati per creare altri account di accesso Microsoft Entra.

Accessi autenticazione SQL

Se il login è un principale del server basato sull'autenticazione SQL, è necessario assegnare il ruolo sysadmin per creare login per gli account Microsoft Entra.

Microsoft Entra logins di autenticazione

- Se il login è un principale server Microsoft Entra, deve essere assegnato il ruolo server sysadmin o securityadmin per creare login per altri utenti, gruppi e applicazioni Microsoft Entra.

- È necessario concedere almeno l'autorizzazione

ALTER ANY LOGINper creare altri account di accesso Microsoft Entra. - Per impostazione predefinita, le autorizzazioni standard concesse agli account di accesso Microsoft Entra appena creati in

mastersonoCONNECT SQLeVIEW ANY DATABASE. - Il ruolo del server sysadmin può essere concesso a diversi accessi Microsoft Entra all'interno di un'istanza gestita di SQL Server.

Per aggiungere le informazioni di accesso al ruolo del server sysadmin:

Accedere di nuovo all'istanza gestita di SQL oppure usare la connessione esistente con l'amministratore Microsoft Entra o l'entità SQL sysadmin.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Concedere all'account di accesso Microsoft Entra il ruolo del server sysadmin usando la sintassi T-SQL seguente:

ALTER SERVER ROLE sysadmin ADD MEMBER login_name GONell'esempio seguente viene concesso il ruolo del server sysadmin all'account di accesso

nativeuser@aadsqlmi.onmicrosoft.com:ALTER SERVER ROLE sysadmin ADD MEMBER [nativeuser@aadsqlmi.onmicrosoft.com] GO

Creare account di accesso aggiuntivi Microsoft Entra con SSMS

Dopo aver creato e concesso l'account di accesso Microsoft Entra sysadmin, tale account di accesso può creare account di accesso aggiuntivi usando la clausola FROM EXTERNAL PROVIDER con CREATE LOGIN.

Connettersi all'istanza gestita di SQL con l'account di accesso Microsoft Entra selezionando Connetti al server in SQL Server Management Studio (SSMS).

- Immettere il nome host dell'istanza SQL gestita in nome server.

- Per Authentication selezionare Microsoft Entra MFA per visualizzare una finestra di accesso con autenticazione a più fattori. Accedi. Per altre informazioni, vedere Autenticazione universale (supporto di SSMS per autenticazione a più fattori).

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare la sintassi seguente per creare un account di accesso per un altro account Microsoft Entra:

USE master GO CREATE LOGIN login_name FROM EXTERNAL PROVIDER GOQuesto esempio crea un account di accesso per l'utente Microsoft Entra

bob@aadsqlmi.net, il cui dominioaadsqlmi.netè federated con il dominio Microsoft Entraaadsqlmi.onmicrosoft.com.Eseguire il comando T-SQL seguente. Gli account federati di Microsoft Entra sono i rimpiazzi per le istanze gestite di SQL per gli accessi e gli utenti Windows locali.

USE master GO CREATE LOGIN [bob@aadsqlmi.net] FROM EXTERNAL PROVIDER GOCreare un database nell'istanza gestita di SQL usando la sintassi CREATE DATABASE . Questo database verrà usato per testare gli account di accesso nella sezione successiva.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare la sintassi seguente per creare un database denominato MyMITestDB.

CREATE DATABASE MyMITestDB; GO

Creare un account di accesso Istanza gestita di SQL per un gruppo in Microsoft Entra ID. Il gruppo deve esistere in Microsoft Entra ID prima di aggiungere l'account di accesso a Istanza gestita di SQL. Vedere Creare un gruppo di base e aggiungere membri usando Microsoft Entra ID. Creare un gruppo mygroup e aggiungere membri a questo gruppo.

Aprire una nuova finestra di query in SQL Server Management Studio.

In questo esempio si presuppone che esista un gruppo denominato mygroup in Microsoft Entra ID. Eseguire il comando seguente:

USE master GO CREATE LOGIN [mygroup] FROM EXTERNAL PROVIDER GOCome test, accedere all'istanza gestita di SQL con l'account di accesso o il gruppo appena creato. Aprire una nuova connessione all'istanza gestita di SQL e usare il nuovo account di accesso durante l'autenticazione.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query per la nuova connessione.

Controllare le autorizzazioni del server per l'account di accesso Microsoft Entra appena creato eseguendo il comando seguente:

SELECT * FROM sys.fn_my_permissions (NULL, 'DATABASE') GO

Il supporto di Azure SQL per i principali di Microsoft Entra come utenti e credenziali di accesso si estende agli utenti guest interni ed esterni di Microsoft Entra per ID esterno. Gli utenti guest, sia singolarmente che come parte di un gruppo, possono essere usati come qualsiasi altro utente Microsoft Entra in Azure SQL. Se si vuole che gli utenti guest possano creare altri account di accesso o utenti di database del server di Microsoft Entra, devono disporre delle autorizzazioni per leggere altre identità nella directory Microsoft Entra. Questa autorizzazione è configurata a livello di directory. Per altre informazioni, vedere autorizzazioni di accesso guest in Microsoft Entra ID.

Creare un utente Microsoft Entra dall'account di accesso Microsoft Entra

L'autorizzazione ai singoli database funziona allo stesso modo in Istanza gestita di SQL dei database in SQL Server. È possibile creare un utente da un account di accesso esistente in un database a cui sono state concesse le autorizzazioni per tale database o aggiunte a un ruolo del database.

Dopo aver creato un database denominato MyMITestDB e un account di accesso con autorizzazioni predefinite, il passaggio successivo consiste nel creare un utente da tale account di accesso. Al momento, l'account di accesso può connettersi all'istanza gestita di SQL e visualizzare tutti i database, ma non può interagire con i database. Se si accede con l'account Microsoft Entra con le autorizzazioni predefinite e si tenta di espandere il database appena creato, verrà visualizzato l'errore seguente:

Per altre informazioni sulla concessione delle autorizzazioni per il database, vedere Introduzione alle autorizzazioni motore di database.

Creare un utente Microsoft Entra e creare una tabella di esempio

Nota

Esistono alcune limitazioni quando un utente accede come parte di un gruppo di Microsoft Entra.

Ad esempio, una chiamata a SUSER_SID restituisce NULL, poiché l'utente Microsoft Entra specificato non fa parte della tabella sys.server_principals.

Pertanto, l'accesso a determinate stored procedure o a un elenco di autorizzazioni concesse potrebbe essere limitato in questo caso.

Accedere all'istanza gestita di SQL con un account sysadmin in SQL Server Management Studio.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare la sintassi seguente per creare un utente da un account di accesso Microsoft Entra:

USE <Database Name> -- provide your database name GO CREATE USER user_name FROM LOGIN login_name GOL'esempio seguente mostra come creare un utente

bob@aadsqlmi.netdall'account di accessobob@aadsqlmi.net:USE MyMITestDB GO CREATE USER [bob@aadsqlmi.net] FROM LOGIN [bob@aadsqlmi.net] GOÈ anche supportata la creazione di un utente Microsoft Entra a partire da un login Microsoft Entra che è un gruppo.

L'esempio seguente crea un account di accesso per il gruppo Microsoft Entra mygroup esistente nel tenant Microsoft Entra:

USE MyMITestDB GO CREATE USER [mygroup] FROM LOGIN [mygroup] GOTutti gli utenti che appartengono a mygroup possono accedere al database MyMITestDB.

Importante

Quando si crea un USER da un account di accesso Microsoft Entra, specificare il user_name come lo stesso login_name di

LOGIN.Per altre informazioni, vedere CREATE USER.

In una nuova finestra di query creare una tabella di test usando il comando T-SQL seguente:

USE MyMITestDB GO CREATE TABLE TestTable ( AccountNum varchar(10), City varchar(255), Name varchar(255), State varchar(2) );Creare una connessione in SQL Server Management Studio con l'utente che è stato creato. Si noterà che non è possibile visualizzare la tabella TestTable creata in precedenza da sysadmin . È necessario fornire all'utente le autorizzazioni per leggere i dati dal database.

È possibile verificare l'autorizzazione corrente disponibile per l'utente eseguendo il comando seguente:

SELECT * FROM sys.fn_my_permissions('MyMITestDB','DATABASE') GO

Aggiungere utenti a ruoli a livello di database

Per consentire all'utente di visualizzare i dati nel database, è possibile concedergli i ruoli a livello di database.

Accedere all'istanza gestita di SQL con un account sysadmin usando SQL Server Management Studio.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Concedere all'utente Microsoft Entra il ruolo del database db_datareader usando la sintassi T-SQL seguente:

Use <Database Name> -- provide your database name ALTER ROLE db_datareader ADD MEMBER user_name GOL'esempio seguente fornisce all'utente

bob@aadsqlmi.nete al gruppo mygroup le autorizzazioni di db_datareader per il database MyMITestDB :USE MyMITestDB GO ALTER ROLE db_datareader ADD MEMBER [bob@aadsqlmi.net] GO ALTER ROLE db_datareader ADD MEMBER [mygroup] GOVerificare che l'utente Microsoft Entra creato nel database esista eseguendo il comando seguente:

SELECT * FROM sys.database_principals GOCreare una nuova connessione all'istanza gestita di SQL con l'utente aggiunto al ruolo db_datareader .

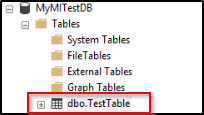

Espandere il database in Esplora oggetti per visualizzare la tabella.

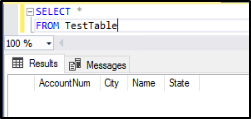

Aprire una nuova finestra di query ed eseguire l'istruzione seguente

SELECT:SELECT * FROM TestTableI dati della tabella sono visibili? Verranno visualizzate le colonne restituite come illustrato nello screenshot seguente:

Assumere l'identità degli account di accesso Microsoft Entra

Istanza gestita di SQL supporta l'impersonazione dei login di Microsoft Entra.

Test di impersonificazione

Accedere all'istanza gestita di SQL con un account sysadmin usando SQL Server Management Studio.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare il comando seguente per creare una nuova stored procedure:

USE MyMITestDB GO CREATE PROCEDURE dbo.usp_Demo WITH EXECUTE AS 'bob@aadsqlmi.net' AS SELECT user_name(); GOUsare il comando seguente per verificare che l'utente impersonato durante l'esecuzione della stored procedure sia

bob@aadsqlmi.net.Exec dbo.usp_DemoSimulare l'impersonificazione con l'istruzione

EXECUTE AS LOGIN:EXECUTE AS LOGIN = 'bob@aadsqlmi.net' GO SELECT SUSER_SNAME() REVERT GO

Nota

Solo gli account di accesso a livello di SQL Server che fanno parte del ruolo sysadmin possono eseguire le operazioni seguenti destinate alle entità di Microsoft Entra:

EXECUTE AS USEREXECUTE AS LOGIN

Usare le query inter-database

Le query tra database sono supportate per gli account di Microsoft Entra con accessi Microsoft Entra. Per testare una query tra database con un gruppo di Microsoft Entra, è necessario creare un altro database e un'altra tabella. È possibile non creare un altro database e un'altra tabella se esistono già.

Accedere all'istanza gestita di SQL con un account sysadmin usando SQL Server Management Studio.

In Esplora oggetti fare clic con il pulsante destro del mouse sul server e scegliere Nuova query.

Nella finestra di query usare il comando seguente per creare un database denominato MyMITestDB2 e una tabella denominata TestTable2:

CREATE DATABASE MyMITestDB2; GO USE MyMITestDB2 GO CREATE TABLE TestTable2 ( EmpId varchar(10), FirstName varchar(255), LastName varchar(255), Status varchar(10) );In una nuova finestra di query eseguire il comando seguente per creare l'utente mygroup nel nuovo database MyMITestDB2 e concedere

SELECTle autorizzazioni per tale database a mygroup:USE MyMITestDB2 GO CREATE USER [mygroup] FROM LOGIN [mygroup] GO GRANT SELECT TO [mygroup] GOEsegui l'accesso all'istanza gestita di SQL utilizzando SQL Server Management Studio in qualità di membro del gruppo Microsoft Entra mygroup. Aprire una nuova finestra di query ed eseguire l'istruzione trasversale tra database

SELECT.USE MyMITestDB SELECT * FROM MyMITestDB2..TestTable2 GODovrebbero essere visualizzati i risultati della tabella di TestTable2.

Altri scenari supportati

- Il supporto per le esecuzioni dei lavori e la gestione di SQL Agent è garantito per gli account di login Microsoft Entra.

- Gli accessi di Microsoft Entra possono eseguire operazioni di backup e ripristino del database.

- Auditing di tutte le dichiarazioni relative ai tentativi di accesso e agli eventi di autenticazione di Microsoft Entra.

- Connessione amministrativa dedicata per gli account di accesso Microsoft Entra membri del ruolo server sysadmin.

- Gli accessi Microsoft Entra sono supportati utilizzando l'utilità sqlcmd e lo strumento SQL Server Management Studio.

- I trigger di logon sono supportati per gli eventi di accesso provenienti dai logon di Microsoft Entra.

- Service Broker e posta elettronica di database possono essere configurati usando le credenziali di accesso Microsoft Entra.

Contenuti correlati

- Istanza gestita di SQL funzionalità di sicurezza

- Introduzione al controllo Istanza gestita di SQL di Azure

- Always Encrypted

- Configurare Advanced Threat Protection in Istanza gestita di SQL di Azure

- Maschera dati dinamica

- Sicurezza a livello di riga

- Transparent Data Encryption (TDE)

- Che è Istanza gestita di SQL di Azure?