Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le organizzazioni che usano un'autorità di certificazione interna o non integrata spesso si basano su processi manuali per rinnovare i certificati TLS (Transport Layer Security) e Secure Sockets Layer (SSL). Il rinnovo manuale può causare certificati scaduti che causano interruzioni del servizio, ad esempio quando un certificato del server Web scade e interrompe le applicazioni rivolte ai clienti.

Azure Key Vault supporta il rinnovo automatico dei certificati per ca integrate come DigiCert o GlobalSign, ma le ca non integrate richiedono un approccio manuale. Questo articolo presenta un'architettura che automatizza il rinnovo dei certificati per ca non integrato usando Key Vault, Griglia di eventi di Azure, Automazione di Azure e l'estensione Key Vault. La soluzione riduce l'errore umano, riduce al minimo le interruzioni del servizio e applica il principio dei privilegi minimi per tutte le identità nel processo di rinnovo.

Architettura

Questa sezione offre una panoramica dell'architettura sottostante che supporta questa soluzione.

Scaricare un file Visio di questa architettura.

L'ambiente Azure comprende le risorse PaaS (Platform as a Service) seguenti:

Archivio di chiavi che archivia solo i certificati emessi dalla stessa Autorità di Certificazione (CA) non integrata

Un argomento del sistema di Event Grid

Coda di un account di archiviazione

Un account di Automazione che espone un webhook destinato a Griglia di eventi

Per monitorare il processo e lo stato dei certificati scaduti e in scadenza, Log Analytics archivia i dati e l'area di lavoro li presenta sotto forma di dashboard tabulari e grafici.

Questo scenario presuppone che un'infrastruttura a chiave pubblica esistente (PKI) sia già attiva ed è costituita da una CA Microsoft Enterprise aggiunta a un dominio di Active Directory. L'infrastruttura a chiave pubblica, il dominio di Active Directory e i server che richiedono il rinnovo del certificato possono risiedere in ambienti Azure o locali.

Non è necessario aggiungere le macchine virtuali (VM) che ospitano i certificati per monitorare il rinnovo ad Active Directory o all'ID Microsoft Entra. È sufficiente aggiungere la CA e il ruolo di lavoro ibrido, se si trova in una macchina virtuale diversa dalla CA, in Active Directory.

Le sezioni seguenti forniscono informazioni dettagliate sul processo di rinnovo automatico.

Flusso di lavoro

Il diagramma seguente illustra il flusso di lavoro automatico per il rinnovo dei certificati all'interno dell'ecosistema di Azure.

Scaricare un file di Visio del flusso di lavoro.

Il flusso di lavoro seguente corrisponde al diagramma precedente:

Configurazione di Key Vault: La fase iniziale del processo di rinnovo comporta l'archiviazione dell'oggetto certificato nella sezione dei certificati designati dell'insieme di credenziali delle chiavi.

È consigliabile usare i tag certificato per configurare notifiche di posta elettronica personalizzate contrassegnando ogni certificato con l'indirizzo di posta elettronica del destinatario. Questo approccio consente di inviare notifiche a amministratori specifici per ogni certificato anziché applicare lo stesso destinatario a tutti i certificati. Usare il tag Recipient e impostarne il valore su uno o più indirizzi di posta elettronica separati da una virgola o da un punto e virgola. Le notifiche basate su tag garantiscono avvisi tempestivi quando il rinnovo del certificato viene completato nella CA interna e quando il certificato rinnovato diventa disponibile in Key Vault.

È possibile usare le notifiche predefinite dei certificati di Key Vault in combinazione con questo approccio, ma servono uno scopo diverso. Le notifiche integrate si applicano a livello globale a tutti i certificati nel key vault e sono limitate agli avvisi di scadenza imminenti dei certificati. Usano lo stesso destinatario per tutti i certificati.

Configurazione dell'estensione di Key Vault: È necessario equipaggiare i server che devono utilizzare i certificati con l'estensione di Key Vault. L'estensione è compatibile con i sistemi Windows e Linux . Supporta i server IaaS (Infrastructure as a Service) di Azure e server locali o altri server cloud che si integrano tramite Azure Arc. Configurare l'estensione Key Vault per eseguire periodicamente il polling di Key Vault per tutti i certificati aggiornati. L'intervallo di polling è personalizzabile e flessibile, in modo che possa essere allineato a requisiti operativi specifici.

Nota

In alcune distribuzioni Linux o immagini aziendali con protezione avanzata, l'estensione Key Vault potrebbe non essere disponibile o supportata. In questi casi, pianificare lo script_for_not_supported_ARC_on_Linux_distro come fallback consigliato. Lo script verifica periodicamente la presenza di aggiornamenti dei certificati in Key Vault e li applica al server. Può essere eseguito in macchine virtuali native di Azure (IaaS) e server locali integrati con Azure Arc.

Integrazione di Event Grid: Quando un certificato si avvicina alla scadenza, due sottoscrizioni di Event Grid intercettano questo importante evento relativo al ciclo di vita dal Key Vault.

Trigger di Event Grid: Una sottoscrizione di Event Grid invia le informazioni di rinnovo del certificato a una coda dell'account di storage. L'altra sottoscrizione attiva l'avvio di un runbook tramite il webhook configurato nell'account di Automazione. Se il runbook non rinnova il certificato o se la CA non è disponibile, un processo pianificato ritenta il rinnovo del runbook da quel punto fino a quando la coda non viene cancellata. Questo processo rende affidabile la soluzione.

Per migliorare la resilienza della soluzione, configurare un meccanismo di posizione dei messaggi non recapitabili . Gestisce potenziali errori che possono verificarsi durante il transito dei messaggi da Griglia di eventi alle destinazioni della sottoscrizione, alla coda di archiviazione e al webhook.

Coda dell'account di archiviazione: Il runbook viene avviato nel server CA configurato come Automation Hybrid Runbook Worker ibrido. Riceve tutti i messaggi nella coda dell'account di archiviazione che contengono il nome del certificato in scadenza e il Key Vault che ospita il runbook. I passaggi seguenti si verificano per ogni messaggio nella coda.

Certificate renewal: Lo script nel runbook si connette a Azure per recuperare il nome del modello del certificato configurato durante la generazione. Il modello è il componente di configurazione della CA che definisce gli attributi e lo scopo dei certificati generati.

Dopo che gli script si interfacciano con Key Vault, avvia una richiesta di rinnovo del certificato. Questa richiesta attiva Key Vault per generare una richiesta di firma del certificato (CSR) e applica lo stesso modello che ha generato il certificato originale. Questo processo garantisce che il certificato rinnovato sia allineato ai criteri di sicurezza predefiniti. Per altre informazioni sulla sicurezza nel processo di autenticazione e autorizzazione, vedere Sicurezza.

Lo script scarica la richiesta di firma del certificato (CSR) e la invia alla CA.

La CA genera un nuovo certificato x509 basato sul modello corretto e lo invia allo script. Questo passaggio garantisce che il certificato rinnovato sia allineato ai criteri di sicurezza predefiniti.

Unione del certificato e aggiornamento del Key Vault: Lo script unisce nuovamente il certificato rinnovato nel Key Vault. Questo passaggio finalizza il processo di aggiornamento e rimuove il messaggio dalla coda. Durante l'intero processo, la chiave privata del certificato non viene mai estratta dall'archivio delle chiavi.

Monitoraggio e notifica tramite posta elettronica: Tutti i log correlati alle operazioni eseguite in vari componenti di Azure, tra cui l'account di Automazione, Key Vault, la coda dell'account di archiviazione e Griglia di eventi, devono essere inviati all'area di lavoro Log di Monitoraggio di Azure. Dopo l'integrazione del certificato nell'archivio chiavi, lo script invia un messaggio di posta elettronica agli amministratori per notificarli del risultato.

Certificate retrieval: L'estensione Key Vault nel server svolge un ruolo importante durante questa fase. Scarica automaticamente la versione più recente del certificato dal Key Vault nel negozio locale del server che utilizza il certificato. È possibile configurare più server con l'estensione di Key Vault per recuperare lo stesso certificato dal Key Vault, inclusi i certificati wildcard o con più certificati SAN (Subject Alternative Name).

Per le distribuzioni Linux in cui non è possibile installare l'estensione Key Vault, pianificare il script_for_not_supported_ARC_on_Linux_distro per ottenere la stessa funzionalità dell'estensione.

Componenti

Questa soluzione usa vari componenti per gestire il rinnovo automatico dei certificati in Azure. Le sezioni seguenti descrivono ogni componente e il relativo scopo specifico.

estensione Key Vault

L'estensione Key Vault è uno strumento installato nei server che fornisce l'aggiornamento automatico dei certificati archiviati in un insieme di credenziali delle chiavi di Azure. In questa architettura è necessario installare l'estensione Key Vault nei server che richiedono il rinnovo automatico del certificato. Per altre informazioni sulle procedure di installazione per vari server, vedere gli articoli seguenti:

- Estensione Key Vault per Windows

- Estensione Key Vault per Linux

- Estensione Key Vault per i server abilitati per Azure Arc

Nota

Gli script seguenti sono esempi che è possibile eseguire da Azure Cloud Shell per configurare l'estensione Key Vault:

I parametri di configurazione dell'estensione Key Vault includono:

Key Vault: Il Key Vault che contiene il certificato per il rinnovo.

Nome certificato: Nome del certificato da rinnovare.

Archivio certificati, Nome e Posizione: Archivio certificati in cui è archiviato il certificato. Nei server Windows il valore predefinito per Name è

Mye Location èLocalMachine, ovvero l'archivio certificati personale del computer. Nei server Linux è possibile specificare un percorso del file system, presupponendo che il valore predefinito siaAzureKeyVault, ovvero l'archivio certificati per Key Vault.linkOnRenewal: Flag che indica se il certificato deve essere collegato al server in fase di rinnovo. Se il flag è impostato su

truenei computer Windows, il nuovo certificato viene copiato nell'archivio e associato al certificato precedente, riassociando effettivamente il certificato. Il valore predefinito èfalse, il che significa che è necessaria un'associazione esplicita.pollingIntervalInS: Intervallo di polling per l'estensione Key Vault per verificare la disponibilità di aggiornamenti del certificato. Il valore predefinito è

3600secondi (1 ora).authenticationSetting: L'impostazione di autenticazione per l'estensione Key Vault. Per i server di Azure, è possibile omettere questa impostazione in modo che l'estensione utilizzi l'identità gestita assegnata dal sistema della VM per autenticarsi al Key Vault. Per i server locali, se si specifica l'impostazione

msiEndpoint = "http://localhost:40342/metadata/identity", l'estensione usa l'entità servizio associata all'oggetto computer creato durante l'onboarding di Azure Arc.

Nota

Specificare i parametri di estensione Key Vault solo durante l'installazione iniziale. Questo approccio garantisce che i parametri rimangano invariati durante il processo di rinnovo.

Account di automazione

Un account di Automazione è un servizio basato sul cloud che automatizza le attività tramite runbook. In questa architettura gestisce il processo di rinnovo del certificato. È necessario configurare l'account con un runbook usando lo script PowerShell.

È anche necessario creare un gruppo di lavoratori ibridi. Associare il gruppo di ruoli di lavoro ibridi a un membro Windows Server dello stesso dominio Active Directory della CA, idealmente la CA stessa, per l'avvio di runbook.

Il runbook deve avere un webhook associato, avviato dal Hybrid Runbook Worker. Configurare l'URL del webhook nella sottoscrizione di eventi per l'argomento di sistema nel Event Grid.

Coda dell'account di archiviazione

La coda dell'account di archiviazione è una coda di messaggi all'interno di Archiviazione di Azure. In questa architettura vengono archiviati i messaggi che contengono il nome del certificato da rinnovare e il key vault che contiene il certificato. Configurare la coda dell'account di archiviazione nella sottoscrizione agli eventi dell'argomento del sistema di Event Grid. La coda si occupa di separare lo script dall'evento di notifica di scadenza del certificato. Supporta la persistenza dell'evento in un messaggio di coda. Questo approccio consente di garantire che il processo di rinnovo per i certificati venga ripetuto tramite processi pianificati anche se si verificano problemi durante l'esecuzione dello script.

Agente ibrido Runbook

Il lavoratore ibrido per runbook è una funzionalità di Automazione che viene utilizzata per eseguire runbook su computer situati in un data center. In questa architettura viene eseguito il runbook di rinnovo del certificato. Installare il Lavoratore Ibrido per Runbook utilizzando il metodo dell'estensione Azure Hybrid Worker, che è la modalità supportata per una nuova installazione. Crea il lavoratore e associarlo a un membro di Windows Server nello stesso dominio di Active Directory della CA, idealmente la CA stessa.

Key Vault

Key Vault è il repository sicuro per i certificati. In questa architettura vengono archiviati i certificati emessi solo dalla stessa CA non integrata. Nella sezione evento del Key Vault, associare l'argomento del sistema Event Grid al webhook dell'account di Automazione e a una sottoscrizione.

Griglia di eventi

La griglia di eventi è un servizio di instradamento eventi. In questa architettura gestisce le comunicazioni guidate dagli eventi all'interno di Azure. Configurare Griglia di eventi configurando l'argomento di sistema e la sottoscrizione di eventi per monitorare gli eventi pertinenti. Gli eventi rilevanti includono avvisi di scadenza del certificato, azioni attivate all'interno del flusso di lavoro di automazione e messaggi pubblicati nella coda dell'account di archiviazione. Configurare l'argomento di sistema di Griglia di eventi usando i parametri seguenti:

Fonte: Nome dell'archivio delle chiavi che contiene i certificati.

Tipo di origine: Tipo dell'origine. Ad esempio, il tipo di origine per questa soluzione è

Azure Key Vault.Tipo di evento: Tipo di evento da monitorare. Ad esempio, il tipo di evento per questa soluzione è

Microsoft.KeyVault.CertificateNearExpiry. Questo evento si attiva quando un certificato è vicino alla scadenza.Sottoscrizione per webhook:

Nome sottoscrizione: Nome della sottoscrizione di eventi.

Tipo di endpoint: Tipo di endpoint da usare. Ad esempio, il tipo di endpoint per questa soluzione è

Webhook.Endpoint: URL del webhook associato al runbook dell'account di Automazione. Per ulteriori informazioni, vedere Account di automazione.

Sottoscrizione per StorageQueue:

Nome sottoscrizione: Nome della sottoscrizione di eventi.

Tipo di endpoint: Tipo di endpoint da usare. Ad esempio, il tipo di endpoint per questa soluzione è

StorageQueue.Endpoint: Coda dell'account di archiviazione.

Area di lavoro di Log Analytics e Cartella di lavoro di Azure

Le aree di lavoro Log Analytics e le cartelle di lavoro di Azure sono risorse di Azure che raccolgono, aggregano e analizzano i dati. In questa architettura migliorano il monitoraggio e la visualizzazione degli stati dei certificati archiviati in Key Vault. Questi componenti sono fondamentali per mantenere la visibilità sull'integrità dei certificati:

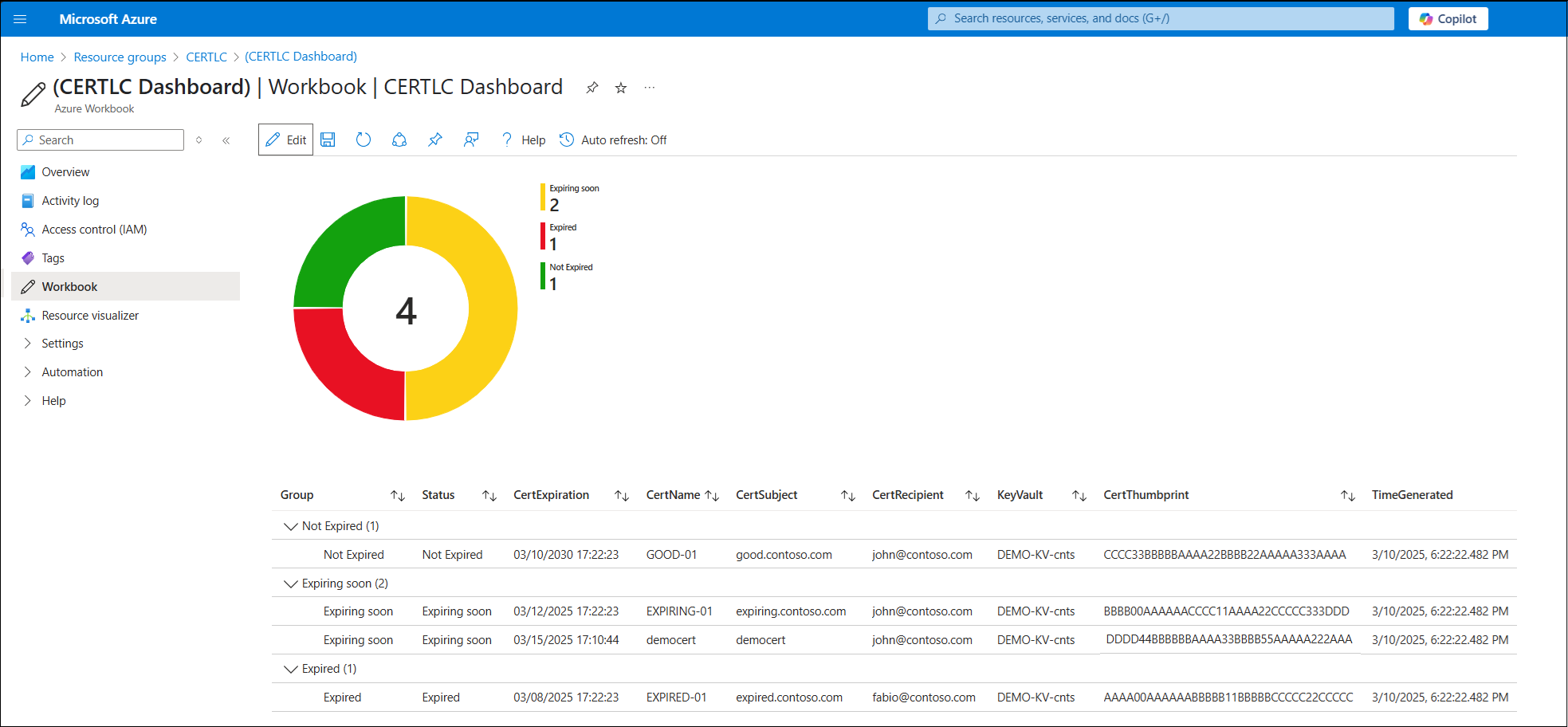

Area di lavoro Log Analytics: Raccoglie e archivia i dati sugli stati del certificato. Identifica i certificati scaduti, i certificati che scadono a breve e i certificati validi.

Cartella di lavoro di Azure: Recupera i dati dall'area di lavoro Log Analytics e lo presenta in un dashboard con rappresentazioni visive, ad esempio grafici a torta e tabelle dettagliate. Classifica i certificati in Not Expired (verde), Expiring Soon (giallo) e Expired (rosso).

I componenti seguenti recuperano e presentano le informazioni sul certificato nella cartella di lavoro:

Esecuzione del runbook di inserimento dati: Un runbook viene eseguito direttamente da Azure, senza richiedere il contesto di un ruolo di lavoro ibrido. Il runbook recupera i dati del certificato dall'archivio chiavi e li invia a una tabella personalizzata definita nel workspace di Log Analytics. Il runbook viene eseguito con frequenza pianificata.

Visualizzazione della cartella di lavoro: Una cartella di lavoro esegue una query sui dati della tabella personalizzata e la visualizza in un grafico a torta e in una tabella dettagliata. Evidenzia i certificati in base allo stato di scadenza.

Integrando questi componenti aggiuntivi, la soluzione crea un approccio più completo alla gestione del ciclo di vita dei certificati.

Alternative

Questa soluzione usa un account di Automazione per orchestrare il processo di rinnovo del certificato. Usa anche Hybrid Runbook Worker per offrire la flessibilità necessaria per l'integrazione con un'autorità di certificazione (CA) locale o in altri cloud.

Un approccio alternativo consiste nell'usare App per la logica di Azure. La differenza principale tra i due approcci è che l'account di Automazione è una soluzione PaaS e App per la logica è una soluzione SaaS (Software as a Service).

Logic Apps è un servizio completamente gestito, quindi non è necessario gestire l'infrastruttura sottostante. Può anche integrarsi con connettori esterni. Questa funzionalità espande la gamma di opzioni di notifica, ad esempio l'engagement con Microsoft Teams o Microsoft 365.

Logic Apps non dispone di una funzionalità simile a Hybrid Runbook Worker, il che comporta un'integrazione meno flessibile con la CA, pertanto, un account di automazione è l'approccio preferito.

Dettagli dello scenario

Ogni organizzazione richiede una gestione sicura ed efficiente del ciclo di vita dei certificati. Se non si aggiorna un certificato prima della scadenza, possono verificarsi interruzioni del servizio e comportare costi significativi per l'azienda.

Le aziende in genere gestiscono infrastrutture IT complesse che coinvolgono più team responsabili del ciclo di vita dei certificati. La natura manuale del processo di rinnovo del certificato spesso introduce errori e consuma tempo prezioso.

Questa soluzione risolve questi problemi automatizzando il rinnovo dei certificati rilasciato dal servizio certificati Microsoft. Il servizio è ampiamente usato per varie applicazioni server, ad esempio server Web e server SQL, e per la crittografia, il non controllo, la firma e garantire aggiornamenti tempestivi e archiviazione sicura dei certificati all'interno di Key Vault. La compatibilità del servizio con i server Azure e i server locali supporta la distribuzione flessibile.

Potenziali casi d'uso

Questa soluzione è adatta alle organizzazioni in diversi settori che:

Usare il servizio certificati Microsoft per la generazione di certificati server.

Richiedere l'automazione nel processo di rinnovo dei certificati per accelerare le operazioni e ridurre al minimo gli errori, evitando perdite aziendali e violazioni del contratto di servizio.

Richiedere l'archiviazione sicura dei certificati nei repository, ad esempio Key Vault.

Questa architettura funge da approccio di distribuzione fondamentale nelle sottoscrizioni dell'area di destinazione dell'applicazione.

Nota

È possibile estendere lo stesso modello di ciclo di vita al servizio app di Azure, al gateway applicazione di Azure e ai carichi di lavoro Kubernetes che si integrano con Key Vault.

Considerazioni

Queste considerazioni implementano i pilastri di Azure Well-Architected Framework, che è un set di set di principi guida che è possibile usare per migliorare la qualità di un carico di lavoro. Per altre informazioni, vedere Well-Architected Framework.

Sicurezza

La sicurezza offre garanzie contro attacchi intenzionali e l'uso improprio dei dati e dei sistemi preziosi. Per maggiori informazioni, consultare la sezione Elenco di controllo per la revisione della progettazione per la sicurezza.

Key Vault archivia in modo sicuro i certificati come segreti crittografati protetti dal controllo degli accessi in base al ruolo di Azure.

Suggerimento

Negli ambienti con requisiti di conformità rigorosi, come NIS2 o le normative del settore pubblico, prendere in considerazione l'uso di Azure Key Vault Premium per la protezione delle chiavi con supporto HSM, se è necessario mantenere il flusso di lavoro di rinnovo del certificato descritto in questo articolo.

Durante il processo di rinnovo del certificato, i componenti seguenti usano le identità:

Account di sistema del Hybrid Runbook Worker, che opera con l'account della macchina virtuale

L'estensione Key Vault, che usa l'identità gestita associata alla macchina virtuale

L'account di automazione, che utilizza l'identità gestita designata

Il privilegio minimo viene applicato rigorosamente in tutte le identità coinvolte nella procedura di rinnovo del certificato.

L'account di sistema del server Hybrid Runbook Worker deve avere il diritto di iscrivere certificati su uno o più modelli di certificato per la generazione di nuovi certificati.

Nel key vault che contiene i certificati, l'identità dell'account di Automazione deve avere il ruolo Key Vault Certificate Officer. Inoltre, i server che richiedono l'accesso ai certificati devono avere autorizzazioni Get e List all'interno dell'archivio certificati Key Vault.

Nella coda dell'account di archiviazione, l'identità dell'account di Automazione deve avere i ruoli Storage Queue Data Contributor, Reader and Data Access, e Reader.

Negli scenari in cui l'estensione Key Vault viene distribuita in una macchina virtuale di Azure, l'autenticazione avviene tramite l'identità gestita della macchina virtuale. Tuttavia, quando l'estensione viene distribuita su un server abilitato Azure Arc, un principal del servizio gestisce l'autenticazione. È necessario assegnare il ruolo utente segreto di Key Vault all'interno dell'insieme di credenziali delle chiavi che archivia il certificato sia all'identità gestita che all'entità servizio. È necessario utilizzare una secret role perché il certificato è archiviato nel Key Vault come segreto.

Ottimizzazione dei costi

L'ottimizzazione dei costi è incentrata sui modi per ridurre le spese non necessarie e migliorare l'efficienza operativa. Per altre informazioni, vedere Elenco di controllo per la revisione della progettazione per l'ottimizzazione dei costi.

Questa soluzione usa Azure soluzioni PaaS che operano con un framework con pagamento in base al consumo per ottimizzare i costi. Le spese dipendono dal numero di certificati che richiedono il rinnovo e dal numero di server dotati dell'estensione Key Vault, con un sovraccarico ridotto.

Le spese derivanti dall'estensione Key Vault e dal lavoratore ibrido per runbook dipendono dalle scelte di installazione e dagli intervalli di polling. Il costo di Griglia di eventi corrisponde al volume di eventi generati da Key Vault. Il costo dell'account di Automazione è correlato al numero di runbook usati.

Il costo di Key Vault dipende da vari fattori, tra cui SKU Standard o Premium, la quantità di certificati archiviati e la frequenza delle operazioni eseguite sui certificati.

Considerazioni simili per la configurazione di Key Vault si applicano all'account di archiviazione. In questo scenario, per l'account di archiviazione è sufficiente uno SKU Standard con replica di archiviazione a ridondanza locale. In genere, il costo della coda dell'account di archiviazione è minimo.

Per stimare il costo di implementazione di questa soluzione, usare il calcolatore prezzi Azure. Immettere i servizi descritti in questo articolo.

Eccellenza operativa

L'eccellenza operativa copre i processi operativi che distribuiscono un'applicazione e lo mantengono in esecuzione nell'ambiente di produzione. Per ulteriori informazioni, vedere Lista di controllo per la revisione del design per l'Eccellenza Operativa.

La procedura di rinnovo automatico dei certificati archivia in modo sicuro i certificati applicando processi standardizzati per tutti i certificati all'interno del Key Vault.

L'integrazione con Griglia di eventi attiva azioni supplementari, ad esempio la notifica a Microsoft Teams o Microsoft 365 e la semplificazione del processo di rinnovo. Questa integrazione riduce significativamente il tempo di rinnovo dei certificati e riduce il rischio di errori che potrebbero causare interruzioni aziendali e violazioni del contratto di servizio.

L'integrazione con Monitoraggio di Azure, Microsoft Sentinel, Microsoft Security Copilot e Microsoft Defender per il cloud facilita il monitoraggio continuo del processo di rinnovo dei certificati. Supporta il rilevamento anomalie e garantisce che vengano mantenute misure di sicurezza affidabili. Defender per il cloud contribuisce principalmente tramite la gestione del comportamento e la correlazione degli avvisi anziché la gestione diretta degli eventi di rinnovo del certificato.

Distribuire lo scenario

Selezionare il pulsante seguente per distribuire l'ambiente descritto in questo articolo. Il completamento della distribuzione richiede circa due minuti e crea un Key Vault, un argomento di sistema di Event Grid configurato con le due subscription, un account di archiviazione che contiene la coda CERTLC e un account di Automazione che contiene il runbook e il webhook collegato a Event Grid.

Per ulteriori informazioni sui parametri necessari per la distribuzione, vedere il portale codice di esempio.

Importante

È possibile distribuire un ambiente lab completo per illustrare l'intero flusso di lavoro di rinnovo automatico dei certificati. Usare l'esempio di codice per distribuire le risorse seguenti:

Active Directory Domain Services (AD DS) all'interno di una macchina virtuale del controller di dominio.

Active Directory Servizi certificati (AD CS) all'interno di una macchina virtuale della CA, aggiunta al dominio, configurata con un modello, WebServerShort, per registrare i certificati da rinnovare.

Un server SMTP (Simple Mail Transfer Protocol) di Windows installato nella stessa macchina virtuale della CA per l'invio di notifiche tramite posta elettronica. MailViewer installa anche per verificare le notifiche di posta elettronica inviate.

L'estensione Key Vault installata nella macchina virtuale del controller di dominio per recuperare i certificati rinnovati dall'estensione Key Vault.

Collaboratori

Microsoft gestisce questo articolo. I collaboratori seguenti hanno scritto questo articolo.

Autori principali:

- Fabio Masciotra | Senior Cloud Solution Architect

- Angelo Mazzucchi | Consulente principale

Per visualizzare i profili di LinkedIn non pubblici, accedere a LinkedIn.