Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

✔️ Si applica a: condivisioni file SMB e NFS classiche create con il provider di risorse Microsoft.Storage

✖️ Non si applica a: Condivisioni file create con il provider di risorse Microsoft.FileShares (anteprima)

Azure crittografa tutti i dati in un account di archiviazione inattivi, inclusi i dati File di Azure, usando la crittografia AES-256. Per impostazione predefinita, Microsoft gestisce le chiavi di crittografia per un account di archiviazione. Per un maggiore controllo sulle chiavi di crittografia, è possibile usare chiavi gestite dal cliente (CMK) anziché chiavi gestite da Microsoft per proteggere e controllare l'accesso alla chiave di crittografia che crittografa i dati. Questo articolo illustra come configurare le chiavi gestite dal cliente per i carichi di lavoro File di Azure.

Quando si configurano chiavi gestite dal cliente per un account di archiviazione, File di Azure i dati in tale account di archiviazione vengono crittografati automaticamente usando la chiave del cliente. Non è necessario alcun consenso esplicito per condivisione.

Queste istruzioni sono per l'archiviazione delle chiavi gestite dal cliente in Azure Key Vault. Alcuni passaggi e comandi per Azure Key Vault modulo di protezione hardware gestito (modulo di sicurezza hardware) potrebbero essere leggermente diversi.

Seguire questa procedura per configurare le chiavi gestite dal cliente per un account di archiviazione.

Passaggio 1: Creare o configurare un archivio di chiavi

Per abilitare le chiavi gestite dal cliente, è necessario un account di archiviazione Azure insieme a un Azure Key Vault con la protezione dell'eliminazione abilitata. È possibile usare un insieme di credenziali delle chiavi esistente o crearne uno nuovo. L'account di archiviazione e il Key Vault possono trovarsi in regioni o sottoscrizioni diverse all'interno dello stesso tenant Microsoft Entra. Per gli scenari tra tenant, vedere Configurare chiavi gestite dal cliente tra tenant per un account di archiviazione esistente.

Per creare un nuovo insieme di credenziali delle chiavi usando il portale di Azure, seguire questa procedura:

- Nel portale di Azure, cercare Key Vault e selezionare Crea.

- Compilare i campi obbligatori (sottoscrizione, gruppo di risorse, nome, area).

- In Opzioni di ripristino selezionare Abilita protezione ripulitura.

- Seleziona Rivedi e crea e quindi seleziona Crea.

Se si vuole usare un key vault esistente, seguire questa procedura:

- Vai al Key Vault nel portale di Azure.

- Dal menu del servizio, in Impostazioni, selezionare Proprietà.

- Nella sezione Protezione da eliminazione, selezionare Abilita protezione da eliminazione, e quindi selezionare Salva.

- Verifica che il soft delete sia abilitato nel Key Vault. È abilitata per impostazione predefinita per i nuovi insiemi di credenziali delle chiavi.

Assegnare il ruolo Key Vault Crypto Officer

Per creare e gestire le chiavi nel key vault, è necessario il ruolo Key Vault Crypto Officer nel key vault. È possibile assegnare questo ruolo a se stessi usando il portale di Azure, PowerShell o interfaccia della riga di comando di Azure. Se si dispone già di questo ruolo nella Key Vault, è possibile ignorare questa sezione e procedere al passaggio 2.

È necessario avere il ruolo RBAC Owner o Amministratore accesso utente nell'ambito del key vault per assegnare il ruolo Key Vault Crypto Officer. Se necessario, contattare l'amministratore.

Per assegnare il ruolo Key Vault Crypto Officer a se stessi usando il portale di Azure, seguire questa procedura:

- Passare all'insieme di credenziali delle chiavi.

- Dal menu del servizio selezionare Controllo di accesso (IAM).

- Sotto Concedi accesso a questa risorsa, selezionare Aggiungi assegnazione di ruolo.

- Cercare e selezionare Key Vault Crypto Officer e quindi selezionare Next.

- In Assegna accesso a selezionare Utente, gruppo o entità servizio.

- In Membri scegliere +Seleziona membri.

- Cercare e selezionare il proprio account, quindi scegliere Seleziona.

- Selezionare Rivedi e assegna e quindi rivedi e assegna di nuovo.

Passaggio 2: Creare o importare una chiave di crittografia

È necessaria una chiave RSA o RSA-HSM di dimensione 2048, 3072 o 4096. Generare o importare una chiave RSA nell'archivio delle chiavi. Prima di generare una chiave, assicurarsi di avere il ruolo Key Vault Crypto Officer nel key vault.

Per generare una nuova chiave di crittografia RSA usando il portale di Azure, seguire questa procedura.

- Vai al Key Vault nel portale di Azure.

- Nel menu del servizio, in Oggetti, selezionare Chiavi.

- Seleziona Genera/Importa. In Opzioni selezionare Genera.

- Immettere un nome per la chiave. I nomi delle chiavi possono contenere solo caratteri alfanumerici e trattini.

- Impostare Tipo di chiave su RSA e dimensioni chiave RSA su 2048 (o 3072/4096).

- Fare clic su Crea.

Per importare una chiave di crittografia RSA esistente usando il portale di Azure, seguire questa procedura.

- Vai al Key Vault nel portale di Azure.

- Nel menu del servizio, in Oggetti, selezionare Chiavi.

- Seleziona Genera/Importa. In Opzioni selezionare Importa.

- Selezionare la chiave da caricare.

- Immettere un nome per la chiave. I nomi delle chiavi possono contenere solo caratteri alfanumerici e trattini.

- Impostare Tipo di chiave su RSA.

- Fare clic su Crea.

Passaggio 3: Creare un'identità gestita e assegnare autorizzazioni

L'account di archiviazione richiede un'identità gestita per autenticarsi con il Key Vault. Usando un'identità gestita, l'account di archiviazione può accedere in modo sicuro alla chiave di crittografia nel Key Vault senza memorizzare le credenziali.

Creare un'identità gestita assegnata dall'utente e concedere a tale identità il ruolo di Utente del Servizio Crittografia di Key Vault nel key vault.

Creare un'identità gestita assegnata dall'utente

Creare un'identità gestita assegnata dall'utente usando il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure.

Per creare un'identità gestita assegnata dall'utente usando il portale di Azure, seguire questa procedura.

- Cercare Identità gestite e selezionare Crea.

- Scegliere una sottoscrizione, un gruppo di risorse, un'area e un nome.

- Seleziona Rivedi e crea e quindi seleziona Crea.

Assegnare il ruolo di utente del servizio di crittografia di Key Vault all'identità gestita

Assegna il ruolo Key Vault Crypto Service Encryption User all'identità gestita creata utilizzando il portale di Azure, PowerShell o interfaccia della riga di comando di Azure.

Per assegnare il ruolo Key Vault Crypto Service Encryption User all'identità gestita usando il portale di Azure, seguire questa procedura:

- Vai al Key Vault nel portale di Azure.

- Dal menu del servizio selezionare Controllo di accesso (IAM).

- Sotto Concedi accesso a questa risorsa, selezionare Aggiungi assegnazione di ruolo.

- Cercare e selezionare Key Vault Crypto Service Encryption User, e quindi selezionare Avanti.

- In Assegna accesso a , selezionare Identità gestita.

- In Membri scegliere +Seleziona membri.

- Verrà visualizzata la finestra Seleziona identità gestite . In Identità gestita selezionare Identità gestita assegnata dall'utente.

- Selezionare l'identità gestita creata e quindi scegliere Seleziona.

- Selezionare Rivedi e assegna e quindi rivedi e assegna di nuovo.

Passaggio 4: Configurare le chiavi gestite dal cliente nell'account di archiviazione

Con il vault delle chiavi, la chiave e l'identità gestita disponibili, è possibile abilitare le chiavi gestite dal cliente nell'account di archiviazione.

Seguire questa procedura per configurare l'account di archiviazione per l'uso della chiave per la crittografia. Il portale di Azure usa sempre l'aggiornamento automatico della versione della chiave. Per usare invece la gestione manuale delle versioni delle chiavi, usare Azure PowerShell o interfaccia della riga di comando di Azure e specificare una versione della chiave.

Importante

Per gli account di archiviazione associati a un perimetro di sicurezza di rete, il Key Vault deve trovarsi idealmente nello stesso perimetro di sicurezza di rete. In caso contrario, è necessario configurare il profilo di sicurezza perimetrale della rete del Key Vault per consentire all'account di archiviazione di comunicare con esso.

Configurare le chiavi gestite dal cliente per un account di archiviazione esistente

È possibile configurare chiavi gestite dal cliente in un account di archiviazione esistente usando il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure.

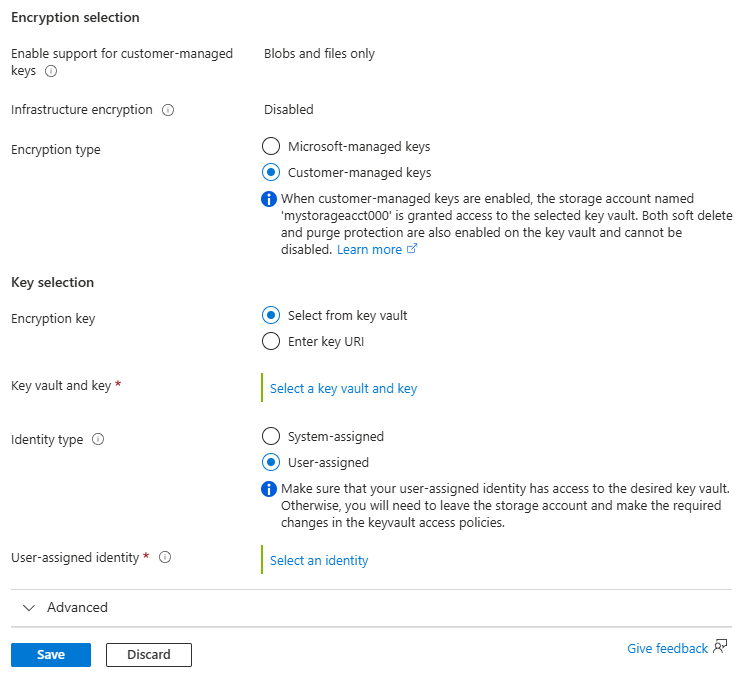

Per configurare le chiavi gestite dal cliente in un account di archiviazione esistente usando il portale di Azure, seguire questa procedura. Il portale usa l'aggiornamento automatico della versione della chiave per impostazione predefinita. Non è possibile specificare una versione chiave.

- Vai al tuo account di archiviazione.

- Dal menu del servizio, in Sicurezza e rete, selezionare Crittografia.

- In Tipo di crittografia, selezionare Chiavi gestite dal cliente. Se l'account di archiviazione è già configurato per CMK, selezionare Cambia chiave.

- Per Chiave di crittografia, selezionare Seleziona da Key Vault.

- Selezionare Selezionare un insieme di credenziali delle chiavi e una chiave e quindi scegliere l'insieme di credenziali delle chiavi e la chiave.

- In Tipo di identità scegliere Assegnato dall'utente per usare l'identità gestita assegnata dall'utente creata in precedenza.

- Cercare e selezionare l'identità gestita assegnata dall'utente e quindi selezionare Aggiungi.

- Seleziona Salva.

Configurare le chiavi gestite dal cliente per un nuovo account di archiviazione

È possibile configurare chiavi gestite dal cliente quando si crea un nuovo account di archiviazione usando il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure.

Non è possibile usare un'identità assegnata dal sistema durante la creazione dell'account di archiviazione perché l'identità non esiste finché non viene creato l'account di archiviazione. È necessario usare un'identità gestita assegnata dall'utente.

Per configurare le chiavi gestite dal cliente per un nuovo account di archiviazione usando il portale di Azure, seguire questa procedura. Il portale usa per impostazione predefinita l'aggiornamento automatico della versione della chiave. Non è possibile specificare una versione chiave.

- Nella scheda Crittografia durante la creazione dell'account di archiviazione selezionare Chiavi gestite dal cliente (CMK) per Tipo di crittografia.

- In Chiave di crittografia scegliere Selezionare un insieme di credenziali delle chiavi e una chiave, quindi selezionare l'insieme di credenziali delle chiavi e la chiave.

- In Identità assegnata dall'utente scegliere Seleziona un'identità. Verrà visualizzata la finestra Seleziona identità gestita assegnata dall'utente .

- Cerca e seleziona la tua identità gestita assegnata dall'utente già creata. I nuovi account di archiviazione non possono usare un'identità gestita assegnata dal sistema.

- Seleziona Aggiungi.

- Completare le schede rimanenti e selezionare Rivedi e crea.

Passaggio 5: Verificare la configurazione

Dopo aver abilitato le chiavi gestite dal cliente, verificare che la crittografia sia configurata correttamente nell'account di archiviazione. A tale scopo, è possibile usare il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure.

Per verificare la configurazione dell'account di archiviazione usando il portale di Azure, seguire questa procedura:

- Accedi al tuo account di archiviazione nel portale di Azure.

- Dal menu del servizio, in Sicurezza e rete, selezionare Crittografia.

- Verificare che tipo di crittografia mostri Chiavi gestite dal cliente.

- Verificare che le informazioni in Selezione chiave siano corrette.

Rotazione delle chiavi

Ruotare regolarmente la chiave di crittografia limita l'esposizione se una chiave dovesse mai essere compromessa. Esistono due modi per ruotare la crittografia per un account di archiviazione che usa chiavi gestite dal cliente:

- Ruota la versione della chiave - creare una nuova versione della stessa chiave nell'insieme di credenziali di chiavi. Il nome della chiave rimane invariato, ma la versione cambia.

- Modificare la chiave - Cambiare l'account di archiviazione per utilizzare una chiave completamente diversa (con un nome diverso) nello stesso insieme di credenziali delle chiavi o in un insieme diverso.

Importante

Azure controlla l'Azure Key Vault per una nuova versione della chiave solo una volta al giorno. Dopo aver ruotato una chiave, attendere 24 ore prima di disabilitare la versione precedente della chiave.

Ruotare la versione della chiave

Per seguire le migliori pratiche di sicurezza, ruotare la versione della chiave almeno una volta ogni due anni.

Rotazione automatica delle versioni delle chiavi (scelta consigliata)

Se sono state configurate chiavi gestite dal cliente senza specificare una versione della chiave (impostazione predefinita quando si usa il portale di Azure), Azure verifica automaticamente la presenza di nuove versioni delle chiavi ogni giorno. Se si crea una nuova versione della chiave nell'Azure Key Vault, viene rilevata da Azure entro 24 ore. È anche possibile configurare rotazione automatica delle chiavi in Azure Key Vault per generare nuove versioni delle chiavi in base a una pianificazione.

Rotazione manuale della versione delle chiavi

Se è stata specificata una versione della chiave durante la configurazione delle chiavi gestite dal cliente tramite PowerShell o interfaccia della riga di comando di Azure, Azure usa tale versione specifica e non verifica automaticamente la presenza di nuove versioni. È necessario aggiornare manualmente la configurazione dell'account di archiviazione in modo che punti alla nuova versione della chiave.

La rotazione manuale della versione delle chiavi non è supportata nel portale di Azure. Per ruotare manualmente la versione della chiave, usare Azure PowerShell o interfaccia della riga di comando di Azure.

Modificare la chiave

Per cambiare l'account di archiviazione per usare una chiave completamente diversa, creare o importare una nuova chiave nell'insieme di credenziali delle chiavi (vedere Creare o importare una chiave di crittografia) e quindi aggiornare la configurazione della crittografia dell'account di archiviazione per usare la nuova chiave.

Per modificare la chiave usando il portale di Azure, seguire questa procedura:

- Vai al tuo account di archiviazione.

- Dal menu del servizio, in Sicurezza e rete, selezionare Crittografia.

- Selezionare Cambia chiave.

- Selezionare un insieme di credenziali e una chiave, e quindi scegliere l'insieme di credenziali e la nuova chiave.

- Seleziona Salva.

Revocare l'accesso ai dati di condivisione file disabilitando la chiave

È possibile bloccare immediatamente l'accesso ai dati della condivisione file crittografata disabilitando o eliminando la chiave gestita dal cliente. Mentre la chiave è disabilitata, tutte le operazioni del piano dati File di Azure hanno esito negativo con HTTP 403 (Accesso negato), tra cui:

- Elencare directory e file

- Creare/ottenere/impostare directory o file

- Ottenere/impostare i metadati dei file

- Imposta intervallo, copia file, rinomina file

Per revocare l'accesso ai dati della condivisione file, disabilitare la chiave nel Key Vault usando il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure. Riabilitare la chiave per ripristinare l'accesso.

Per disabilitare la chiave usando il portale di Azure, seguire questa procedura:

- Vai al Key Vault nel portale di Azure.

- Nel menu del servizio, in Oggetti, selezionare Chiavi.

- Fare clic con il pulsante destro del mouse sulla chiave e scegliere Disabilita.

Passare nuovamente alle chiavi gestite da Microsoft

Se non sono più necessarie chiavi gestite dal cliente, è possibile tornare all'account di archiviazione usando chiavi gestite da Microsoft per la crittografia usando il portale di Azure, Azure PowerShell o interfaccia della riga di comando di Azure.

Per tornare alle chiavi gestite da Microsoft tramite il portale di Azure, seguire questa procedura:

- Accedi al tuo account di archiviazione nel portale di Azure.

- Dal menu del servizio, in Sicurezza e rete, selezionare Crittografia.

- Modificare il Tipo di crittografia in Microsoft-Managed Keys.

- Seleziona Salva.

Contenuti correlati

Per altre informazioni sulla crittografia e sulla gestione delle chiavi, vedere gli articoli seguenti.

- Crittografia di Archiviazione di Azure per dati a riposo

- Chiavi gestite dal cliente per la crittografia di Archiviazione di Azure (panoramica)

- Configurare le chiavi gestite dal cliente nello stesso tenant per un account di archiviazione esistente

- Configurare chiavi gestite dal cliente tra tenant diversi

- Crittografia di File di Azure

- Che cos'è Azure Key Vault?