Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Si applica a: App per la logica di Azure (A consumo e Standard)

Configurare un'identità gestita quando si vogliono autenticare le connessioni dai flussi di lavoro dell'app per la logica alle risorse di Azure protette da Microsoft Entra. Questa identità accede alle risorse protette per conto dell'app per la logica e rimuove la necessità di archiviare e gestire credenziali, segreti o token di accesso. A causa di questo comportamento, è consigliabile usare un'identità gestita per l'autenticazione. Azure gestisce questa identità per proteggere i dettagli di autenticazione.

In App per la logica di Azure molti connettori supportano entrambi i tipi di identità gestita:

- Identità assegnata dal sistema

- Identità assegnata dall'utente

Questa guida illustra come completare le attività seguenti:

- Configurare l'identità assegnata dal sistema nella risorsa dell'app per la logica.

- Creare e configurare un'identità assegnata dall'utente nella risorsa dell'app per la logica.

Questa guida illustra i passaggi per il portale di Azure e il modello di Azure Resource Manager (ARM template). Per Azure PowerShell, l'interfaccia della riga di comando di Azure e l'API REST di Azure, vedere:

| Strumento | Documentazione |

|---|---|

| Azure PowerShell |

-

Assegnato dal sistema - Assegnata dall'utente |

| Interfaccia della riga di comando di Azure |

-

Assegnato dal sistema - Assegnata dall'utente |

| API REST di Azure |

-

Assegnato dal sistema - Assegnata dall'utente |

Per ulteriori informazioni, vedere:

- Che cosa sono le identità gestite

- Tipi di identità gestiti

- Connettori che supportano le identità gestite

- Risorse di Azure che supportano le identità gestite

Prerequisiti

Un account e una sottoscrizione di Azure. Ottenere un account Azure gratuito.

È necessario usare la stessa sottoscrizione di Azure per la risorsa dell'app per la logica, la risorsa dell'identità gestita e la risorsa di Azure di destinazione a cui si desidera accedere.

Risorsa dell'app logica e flusso di lavoro in cui si desidera utilizzare l'identità gestita.

Per ulteriori informazioni, vedere:

La risorsa di destinazione di Azure a cui si vuole accedere.

Autorizzazioni di amministratore di Microsoft Entra.

Più avanti in questa guida è necessario assegnare un ruolo di Azure all'identità gestita con l'accesso richiesto nella risorsa di destinazione. Per questa attività sono necessarie autorizzazioni che consentono di assegnare ruoli di Azure alle identità in un tenant di Microsoft Entra.

Considerazioni sull'uso delle identità gestite

Prima di configurare e usare un'identità gestita con un'app per la logica, esaminare le considerazioni seguenti:

La risorsa dell'applicazione logica ha una sola identità univoca assegnata dal sistema.

Per impostazione predefinita, le app per la logica Standard abilitano automaticamente l'identità assegnata dal sistema.

La risorsa dell'app per la logica può avere l'identità assegnata dal sistema e una o più identità assegnate dall'utente abilitate contemporaneamente.

L'app per la logica può usare l'identità assegnata dal sistema o assegnata dall'utente, ma non entrambe contemporaneamente.

L'app per la logica può usare una sola identità assegnata dall'utente alla volta.

La risorsa dell'app per la logica può condividere la stessa identità assegnata dall'utente tra altre risorse dello stesso tipo.

È possibile usare un'identità gestita a livello di risorsa per la logica e a livello di connessione.

Per le app per la logica Standard, l'opzione di distribuzione ibrida non supporta l'autenticazione dell'identità gestita. È invece necessario creare e usare una registrazione dell'app.

Per ulteriori informazioni, vedere:

Connettori che supportano le identità gestite

Per supportare l'autenticazione tramite identità gestita, le operazioni predefinite e gestite del connettore in App per la logica di Azure devono supportare OAuth con Microsoft Entra.

Le tabelle seguenti illustrano i connettori di esempio che supportano l'autenticazione dell'identità gestita, in base al tipo di app per la logica.

| Tipo di connettore | Connettori supportati |

|---|---|

| Predefinito | - Gestione API di Azure - Servizi app di Azure - Funzioni di Azure - HTTP - HTTP + Webhook Nota: le operazioni HTTP possono autenticare le connessioni agli account di archiviazione di Azure dietro i firewall di Azure usando l'identità assegnata dal sistema. Tuttavia, le operazioni HTTP non supportano l'identità assegnata dall'utente per l'autenticazione delle stesse connessioni. |

| Gestito | - Servizio app di Azure - Automazione di Azure - Archiviazione BLOB di Azure - Istanza di Azure Container - Azure Cosmos DB - Esplora dati di Azure - Azure Data Factory - Azure Data Lake - Gemelli digitali di Azure - Griglia di eventi di Azure - Hub eventi di Azure - Azure IoT Central V2 - Azure Key Vault - Log di Monitoraggio di Azure - Code di Azure - Azure Resource Manager - Bus di servizio di Azure - Microsoft Sentinel - Archiviazione tabelle di Azure - Macchina virtuale di Azure - SQL Server |

Per un elenco più completo, vedere:

- Tipi di autenticazione per trigger e azioni che supportano l'autenticazione

- Servizi di Azure che supportano le identità gestite per le risorse di Azure

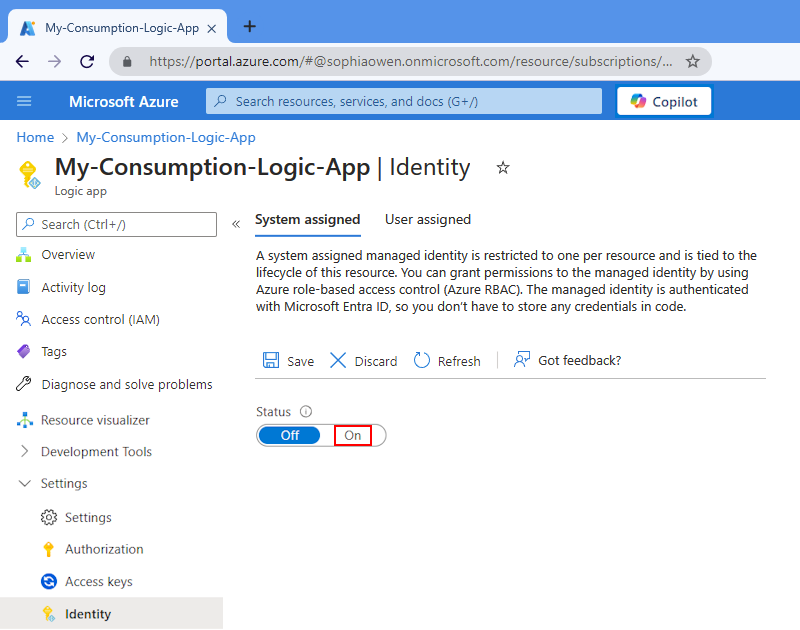

Abilitare l'identità assegnata dal sistema (portale)

In base al tipo di app per la logica, seguire i passaggi corrispondenti per il portale di Azure:

In una risorsa di un'app per la logica A consumo, abilitare manualmente l'identità assegnata dal sistema.

Nel portale di Azure aprire la risorsa dell'app per la logica A consumo.

Nella barra laterale dell'app per la logica, in Impostazioni selezionare Identità.

Nella pagina Identità , in Assegnata dal sistema, selezionare Sì e quindi selezionare Salva. Per confermare, selezionare Sì.

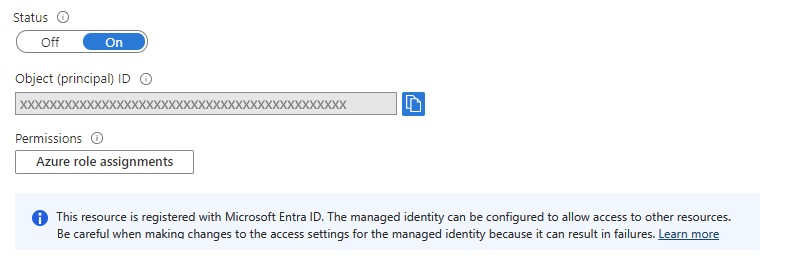

La risorsa dell'app per la logica può ora usare l'identità assegnata dal sistema. Questa identità viene registrata con Microsoft Entra ID ed è rappresentata da un ID oggetto.

Proprietà Valore Descrizione ID oggetto (entità di sicurezza) < identity-resource-ID> Un identificatore univoco globale (GUID) che rappresenta l'identità assegnata dal sistema per l'app per la logica in un tenant di Microsoft Entra.

Abilitare l'identità assegnata dal sistema (modello arm)

Per automatizzare la creazione e la distribuzione delle risorse dell'app per la logica, usare un modello ARM.

Nel tuo modello, al livello radice, la definizione della risorsa dell'applicazione logica richiede un identity oggetto con la type proprietà impostata su SystemAssigned, ad esempio:

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "SystemAssigned"

},

"properties": {},

<...>

}

Quando Azure crea la definizione di risorsa dell'app per la logica, l'oggetto identity ottiene le principalId e tenantId proprietà seguenti:

"identity": {

"type": "SystemAssigned",

"principalId": "<principal-ID>",

"tenantId": "<Entra-tenant-ID>"

}

| Proprietà (JSON) | Valore | Descrizione |

|---|---|---|

principalId |

< principal-ID> | Identificatore univoco globale (GUID) usato da Microsoft Entra per gestire l'oggetto del servizio principale per l'identità gestita nel tenant Microsoft Entra. Questo GUID a volte viene visualizzato come "ID oggetto" o objectID. |

tenantId |

< Microsoft-Entra-tenant-ID> | L'identificatore univoco globale (GUID) che rappresenta il tenant di Microsoft Entra di cui l'app per la logica è ora membro. All'interno del tenant di Microsoft Entra, l'entità servizio ha lo stesso nome dell'istanza dell'app per la logica. |

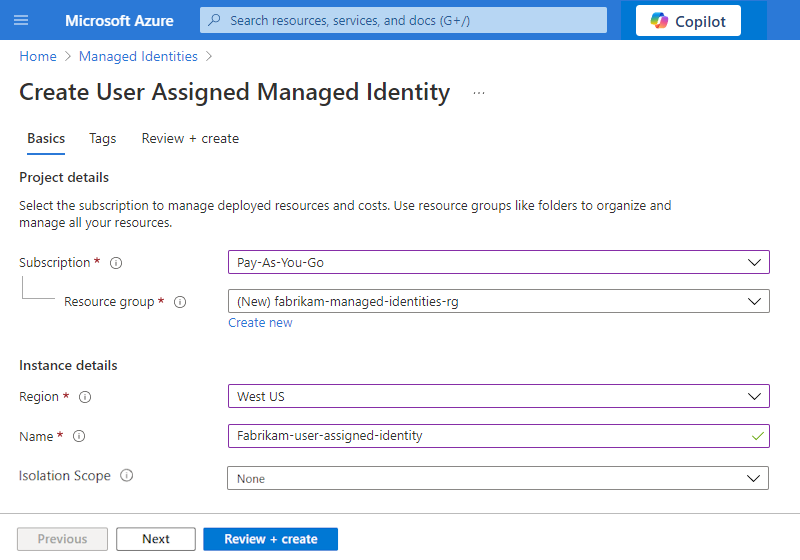

Creare un'identità assegnata dall'utente (portale)

È necessario creare l'identità come risorsa di Azure separata prima di poter abilitare l'identità assegnata dall'utente in una risorsa logica di tipo Consumption o Standard.

Nella casella di ricerca del portale di Azure immettere

managed identities. Nell'elenco dei risultati selezionare Identità gestite.Sulla barra degli strumenti della pagina Identità gestite selezionare Crea.

Immettere le informazioni sull'identità gestita, ad esempio:

Proprietà Obbligatoria Valore Descrizione Sottoscrizione Sì < Azure-subscription-name> Nome della sottoscrizione di Azure. Gruppo di risorse Sì < Azure-resource-group-name> Nome del gruppo di risorse di Azure. Creare un nuovo gruppo o selezionare un gruppo esistente. In questo esempio viene creato un nuovo gruppo denominato fabrikam-managed-identities-RG.Area Sì < Regione di Azure> Area di Azure in cui archiviare le informazioni sulla risorsa. Questo esempio usa West US.Nome Sì < nome-identità-assegnata-dall'utente> Nome da assegnare all'identità assegnata dall'utente. Questo esempio usa Fabrikam-user-assigned-identity.Ambito di isolamento No - Nessuno (impostazione predefinita)

- RegioneScopo effettivo dell'identità gestita. Al termine, selezionare Rivedi e crea.

Dopo che Azure convalida le informazioni, Azure crea l'identità gestita. A questo punto è possibile aggiungere l'identità assegnata dall'utente alla risorsa dell'app per la logica.

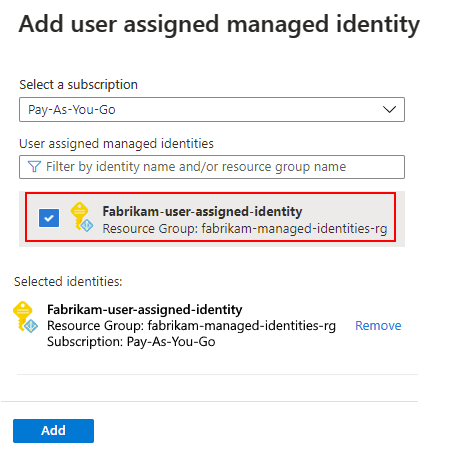

Aggiungere un'identità assegnata dall'utente alla Logic App (portale)

Dopo aver creato l'identità assegnata dall'utente, aggiungi l'identità alla risorsa dell'app di logica Consumption o Standard.

Nel portale di Azure aprire la risorsa dell'app per la logica A consumo.

Nella barra laterale dell'app per la logica, in Impostazioni selezionare Identità.

Nella pagina Identità selezionare Assegnata dall'utente quindi selezionare Aggiungi.

Nel riquadro Aggiungi identità gestita assegnata dall'utente seguire questa procedura:

Nell'elenco Selezionare una sottoscrizione selezionare la sottoscrizione di Azure.

Nell'elenco delle identità gestite selezionare l'identità assegnata dall'utente desiderata.

Per filtrare l'elenco, nella casella di ricerca Identità gestite assegnate dall'utente immettere il nome per l'identità o il gruppo di risorse, ad esempio:

Al termine, selezionare Aggiungi.

L'app per la logica è ora associata all'identità assegnata dall'utente.

Creare un'identità assegnata dall'utente (modello arm)

Per automatizzare la creazione e la distribuzione delle risorse dell'app per la logica, usare un modello ARM. Questi modelli supportano le identità assegnate dall'utente per l'autenticazione.

Nella sezione resources del tuo modello, la definizione della risorsa della tua logic app richiede i seguenti elementi:

- Oggetto

identitycon latypeproprietà impostata suUserAssigned. - Oggetto figlio

userAssignedIdentitiesche specifica la risorsa e il nome assegnati dall'utente.

L'esempio seguente mostra una risorsa dell'app per la logica a consumo e una definizione del flusso di lavoro per una richiesta HTTP PUT con un oggetto non parametrizzato identity . La risposta alla PUT richiesta e all'operazione successiva GET include anche questo identity oggetto .

Una risorsa dell'app per la logica A consumo può abilitare e avere definite sia l'identità assegnata dal sistema che più identità assegnate dall'utente.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {<template-parameters>},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"/subscriptions/<Azure-subscription-ID>/resourceGroups/<Azure-resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<user-assigned-identity-name>": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": []

},

],

"outputs": {}

}

Se il modello include la definizione di risorsa dell'identità gestita, è possibile parametrizzare l'oggetto identity . Nell'esempio seguente viene illustrato come l'oggetto userAssignedIdentities figlio faccia riferimento a una userAssignedIdentityName variabile definita nella sezione variables del modello. Questa variabile fa riferimento all'ID risorsa per l'identità assegnata dall'utente.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"Template_LogicAppName": {

"type": "string"

},

"Template_UserAssignedIdentityName": {

"type": "securestring"

}

},

"variables": {

"logicAppName": "[parameters('Template_LogicAppName')]",

"userAssignedIdentityName": "[parameters('Template_UserAssignedIdentityName')]"

},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicAppName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]"

]

},

{

"apiVersion": "2018-11-30",

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"name": "[parameters('Template_UserAssignedIdentityName')]",

"location": "[resourceGroup().location]",

"properties": {}

}

]

}

Quando il modello crea la definizione della risorsa dell'app per la logica, l'oggetto identity include le seguenti proprietà principalId e clientId:

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"<resource-ID>": {

"principalId": "<principal-ID>",

"clientId": "<client-ID>"

}

}

}

| Proprietà (JSON) | Valore | Descrizione |

|---|---|---|

principalId |

< principal-ID> | Identificatore univoco globale (GUID) che Microsoft Entra utilizza per amministrare l'oggetto dell'entità servizio dell'identità gestita nel tenant di Microsoft Entra. Questo GUID a volte viene visualizzato come "ID oggetto" o objectID. Nel tenant di Microsoft Entra, l'entità servizio ha lo stesso nome dell'istanza dell’app per la logica. |

clientId |

< ID client> | Identificatore univoco globale (GUID) che rappresenta l'identità dell'app per la logica e specifica l'identità da usare durante le chiamate di runtime. |

Per ulteriori informazioni sui modelli di Azure Resource Manager e sulle identità gestite per Azure Functions, vedere Modello ARM - Funzioni di Azure.

Concedere alla risorsa l'accesso a un'identità

Prima di poter usare l'identità gestita per l'autenticazione, è necessario concedere all'identità l'accesso alla risorsa di Azure protetta di destinazione. Il modo in cui si configura l'accesso può variare in base alla risorsa di destinazione, ad esempio:

Controllo degli accessi basato sui ruoli di Azure

Alcune risorse di Azure, come gli account di archiviazione, richiedono l'RBAC per assegnare un ruolo alla risorsa di destinazione con le autorizzazioni necessarie per il tuo identificativo.

Ad esempio, per concedere a un'identità gestita l'accesso a un conto di archiviazione BLOB in Azure, è necessario assegnare all'identità il ruolo di Azure appropriato nella risorsa del conto di archiviazione.

Questa sezione illustra come assegnare un ruolo usando il portale di Azure e il modello di Azure Resource Manager (modello arm).

Per Azure PowerShell, l'interfaccia della riga di comando di Azure e l'API REST di Azure, vedere:

Strumento Documentazione Azure PowerShell Aggiungere un'assegnazione di ruolo Interfaccia della riga di comando di Azure Aggiungere un'assegnazione di ruolo API REST di Azure Aggiungere un'assegnazione di ruolo Criteri di accesso

Altre risorse di Azure, come i Key Vault, consentono anche di creare un criterio di accesso per la risorsa di destinazione con le autorizzazioni necessarie per l'identità.

Ad esempio, è possibile creare un criterio di accesso sulla risorsa del key vault per assegnare i permessi necessari alla tua identità gestita.

Questa sezione illustra come creare criteri di accesso usando il portale di Azure.

Per i modelli di Resource Manager, Azure PowerShell e l'interfaccia della riga di comando di Azure, vedere:

Strumento Documentazione Modello di Azure Resource Manager (modello di ARM) Definizione della risorsa dei criteri di accesso di Key Vault Azure PowerShell Assegnare criteri di accesso a Key Vault Interfaccia della riga di comando di Azure Assegnare criteri di accesso a Key Vault

Accesso delle identità gestite alle risorse di livello superiore

Se un'identità gestita ha accesso a una risorsa nella stessa sottoscrizione, l'identità può accedere solo a tale risorsa, non ad altre risorse nella gerarchia padre di tale risorsa. Nella finestra di progettazione del flusso di lavoro alcuni trigger e azioni richiedono di selezionare prima una sottoscrizione o un gruppo di risorse prima di poter selezionare la risorsa di destinazione. Se l'identità non ha accesso a queste risorse di livello superiore, nella finestra di progettazione non viene mostrata la risorsa di destinazione.

Per risolvere il problema, concedere all'identità l'accesso a ogni risorsa di livello superiore che è necessario prima selezionare.

In altri casi, l'identità deve anche accedere alla risorsa in cui è stata abilitata. Si supponga di avere un'azione del flusso di lavoro che aggiorna le configurazioni di un'applicazione nell'applicazione logica principale del flusso di lavoro, ad esempio. Se l'azione usa un'identità gestita per accedere a queste impostazioni, concedere all'identità l'accesso a tale istanza padre dell'app per la logica.

Assegnare l'accesso basato sui ruoli a un'identità gestita (portale)

Per le risorse di Azure che richiedono di assegnare un ruolo per l'identità gestita, seguire questa procedura:

Nel portale di Azure apri la risorsa a cui l'identità deve avere accesso.

Questo esempio usa un account di archiviazione come risorsa di Azure di destinazione.

Nella barra laterale della risorsa selezionare Controllo di accesso (IAM).

Nella barra degli strumenti della pagina Controllo di accesso (IAM), selezionare Aggiungi>Aggiungi assegnazione di ruolo.

Note

Se non è possibile selezionare Aggiungi assegnazione di ruolo, non si hanno le autorizzazioni per assegnare i ruoli. Sono necessarie autorizzazioni di amministratore di Microsoft Entra per poter assegnare ruoli alle identità gestite.

Per assegnare il ruolo necessario all'identità gestita, seguire questa procedura:

Nella scheda Ruolo individuare e selezionare il ruolo predefinito Microsoft Entra che fornisce all'identità l'accesso necessario alla risorsa corrente e quindi selezionare Avanti.

In questo esempio viene selezionato il ruolo Collaboratore ai dati del BLOB di archiviazione. Questo ruolo consente l'accesso in scrittura al contenuto BLOB in un contenitore di archiviazione di Azure.

Per altre informazioni, vedere Ruoli che accedono al contenuto BLOB in un contenitore di archiviazione di Azure.

Nella scheda Membri seguire questa procedura per selezionare l'identità gestita:

In Assegna accesso a, selezionare Identità gestita.

Per Aggiungi membri selezionare + Seleziona membri.

Nel riquadro Seleziona identità gestite selezionare la sottoscrizione di Azure.

In base all'identità gestita, selezionare il tipo di identità gestita e quindi selezionare l'identità gestita.

Tipo di identità gestita Descrizione Identità gestita assegnata dall'utente Visualizza e seleziona un'identità gestita assegnata dall'utente abilitata su qualsiasi risorsa di Azure. Tutte le identità gestite assegnate dal sistema Visualizzare e selezionare un'identità gestita assegnata dal sistema abilitata in qualsiasi risorsa di Azure. App per la logica Visualizzare e selezionare un'identità gestita abilitata solo sulle risorse dell'app per la logica. Al termine, Seleziona.

Per ulteriori informazioni, vedere:

Autenticate il trigger o l'azione usando l'identità gestita.

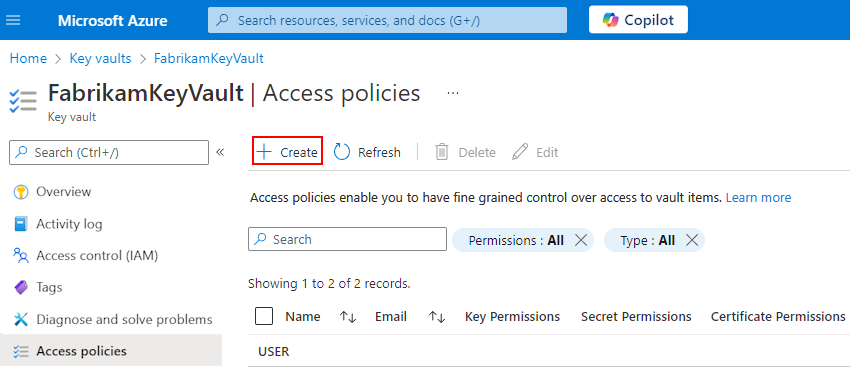

Creare criteri di accesso nel portale di Azure

Per le risorse di Azure in cui si vuole creare criteri di accesso per l'identità gestita, seguire questa procedura:

Aprire nel portale di Azure la risorsa in cui l'identità deve accedere.

Questo esempio usa un insieme di credenziali delle chiavi come risorsa di Azure di destinazione.

Nella barra laterale della risorsa selezionare Criteri di accesso.

Note

Se la risorsa non ha l'opzione Criteri di accesso , assegnare invece un ruolo.

Sulla barra degli strumenti della pagina selezionare Crea per aprire il riquadro Crea criteri di accesso .

Nella scheda Autorizzazioni selezionare le autorizzazioni necessarie all'identità per l'accesso alla risorsa di destinazione.

Ad esempio, per usare l'identità con l'azione List secrets del connettore gestito di Azure Key Vault, l'identità necessita delle autorizzazioni List . In questo scenario, quindi, nella colonna Autorizzazioni segrete selezionare Elenco.

Al termine dell'operazione, seleziona Avanti.

Nella scheda Principale, selezionare l'identità gestita.

In questo esempio viene selezionata un'identità assegnata dall'utente.

Ignorare il passaggio facoltativo Applicazione, selezionare Avantie completare la creazione dei criteri di accesso.

Autentica il trigger o l'azione utilizzando l'identità gestita.

Autenticare l'accesso usando l'identità gestita

Questa sezione illustra come usare un'identità gestita per autenticare l'accesso per un trigger o un'azione del flusso di lavoro che supporta l'autenticazione dell'identità gestita. L'esempio prosegue dal punto in cui è stato configurato l'accesso per un'identità gestita tramite RBAC e un account di archiviazione di Azure. Anche se la risorsa di Azure di destinazione potrebbe essere diversa, i passaggi generali sono per lo più simili.

Importante

Se si ha una funzione di Azure in cui si vuole usare l'identità assegnata dal sistema, abilitare prima l'autenticazione per le funzioni di Azure.

La procedura seguente illustra come usare l'identità gestita usando il portale di Azure. Per usare l'identità gestita nella definizione JSON sottostante usando l'editor di codice, vedere Autenticazione dell'identità gestita.

Nel portale di Azure aprire la risorsa dell'app per la logica A consumo.

Aggiungi il trigger o l'azione che supporta le identità gestite, se non l'hai già fatto.

Nel trigger o nell'azione, seguire questa procedura:

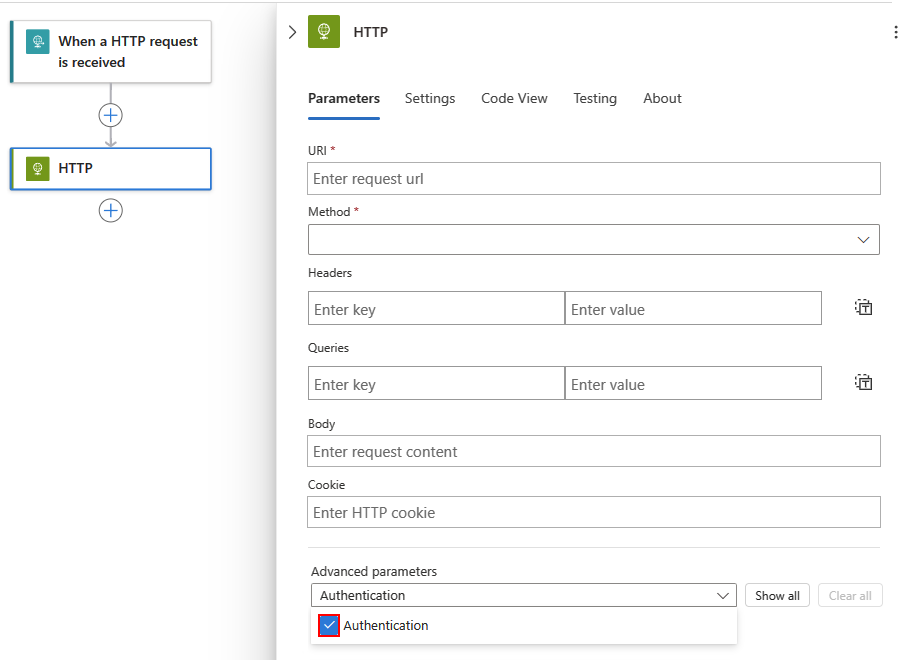

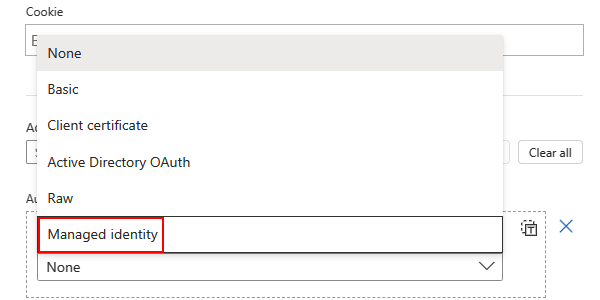

Operazioni predefinite

Questi passaggi usano l'azione HTTP come esempio.

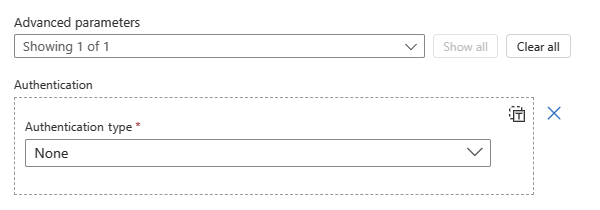

Nell'elenco Parametri avanzati selezionare il parametro Authentication .

Vengono visualizzati sia il parametro Authentication che l'elenco Tipo di autenticazione , ad esempio:

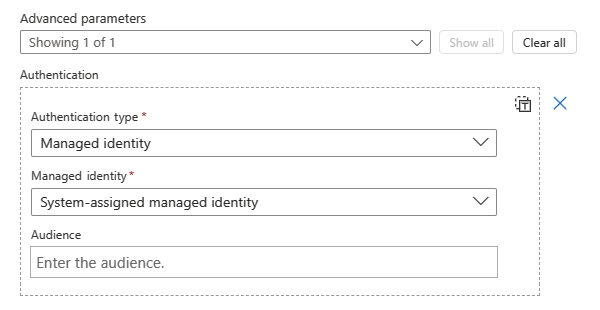

Nell'elenco Tipo di autenticazione selezionare Identità gestita.

La sezione Autenticazione mostra ora le opzioni seguenti:

Parametro Descrizione Identità gestita Identità gestita da usare. Destinatari Viene visualizzato in trigger e azioni specifici in modo da poter impostare l'ID risorsa per la risorsa o il servizio di destinazione di Azure.

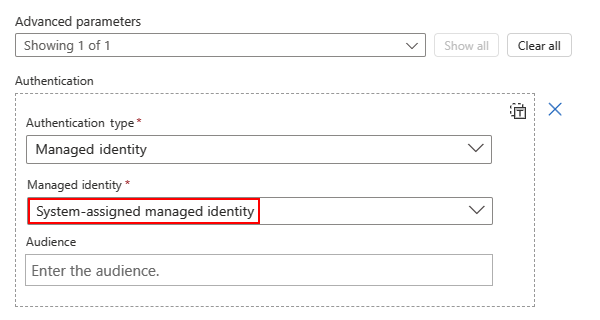

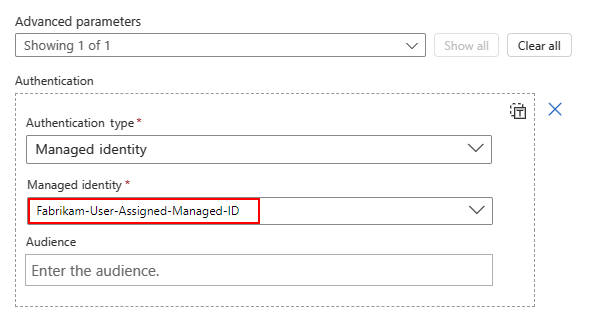

Per impostazione predefinita, il parametro Audience usa l'IDhttps://management.azure.com/risorsa, ovvero l'ID risorsa per Azure Resource Manager.Nell'elenco Identità gestita selezionare l'identità desiderata, ad esempio:

Note

Per impostazione predefinita, l'identità gestita assegnata dal sistema è l'opzione selezionata, anche quando non si abilitano identità gestite. Tuttavia, per usare correttamente l'identità gestita, è prima necessario abilitare tale identità nell'app per la logica. Le app per la logica a consumo non abilitano automaticamente l'identità del sistema a differenza delle app per la logica Standard.

Per altre informazioni, vedere Esempio: Autenticare un trigger o un'azione predefinita con un'identità gestita.

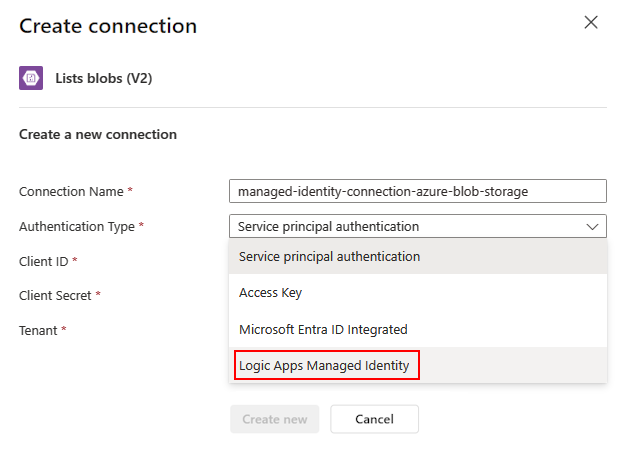

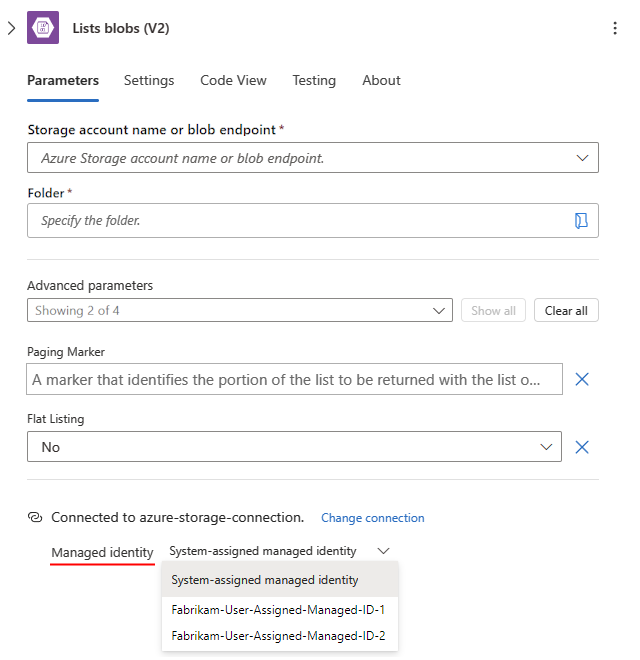

Operazioni del connettore gestito

Nell'elenco Autenticazione del riquadro Crea connessione selezionare Identità gestita, ad esempio:

Nel riquadro successivo, per Nome connessione, inserire un nome da utilizzare per la connessione.

In base al connettore, scegliere una delle opzioni seguenti:

Autenticazione singola: questi connettori supportano un solo tipo di autenticazione, ovvero l'identità gestita in questo caso.

La procedura seguente usa un'azione risorsa di Azure come esempio:

Nell'elenco Identità gestita selezionare l'identità gestita attualmente abilitata.

Seleziona Crea nuovo.

Autenticazione multipla: questi connettori supportano più tipi di autenticazione, ma è possibile selezionare e usare un solo tipo alla volta.

La procedura seguente usa un'azione di Archiviazione BLOB di Azure come esempio:

Nell'elenco Tipo di autenticazione selezionare Identità gestita di App per la logica.

Seleziona Crea nuovo.

Per altre informazioni, vedere Esempio: Autenticare un trigger o un'azione di connettore gestito con un'identità gestita.

Esempio: autenticare un trigger o un'azione predefinita con un'identità gestita

Il trigger HTTP predefinito o l'azione possono usare l'identità assegnata dal sistema abilitata nella risorsa dell'app per la logica. In generale, il trigger HTTP o l'azione usa le proprietà seguenti per specificare la risorsa o l'entità a cui si vuole accedere:

| Proprietà | Obbligatoria | Descrizione |

|---|---|---|

| Metodo | Sì | Metodo HTTP per l'operazione che si vuole eseguire |

| URI | Sì | L'URL dell'endpoint per l'accesso alla risorsa o all'entità di destinazione di Azure. La sintassi dell'URI include in genere l'ID risorsa per la risorsa o il servizio di Azure di destinazione. |

| Intestazioni | No | Eventuali valori di intestazione necessari o che si vuole includere nella richiesta in uscita, ad esempio il tipo di contenuto |

| Query | No | Tutti i parametri di query necessari o da includere nella richiesta. Ad esempio, i parametri di query per un'operazione specifica o per la versione API dell'operazione che si vuole eseguire. |

| autenticazione | Sì | Il tipo di autenticazione da usare per autenticare l'accesso alla risorsa o al servizio di destinazione di Azure |

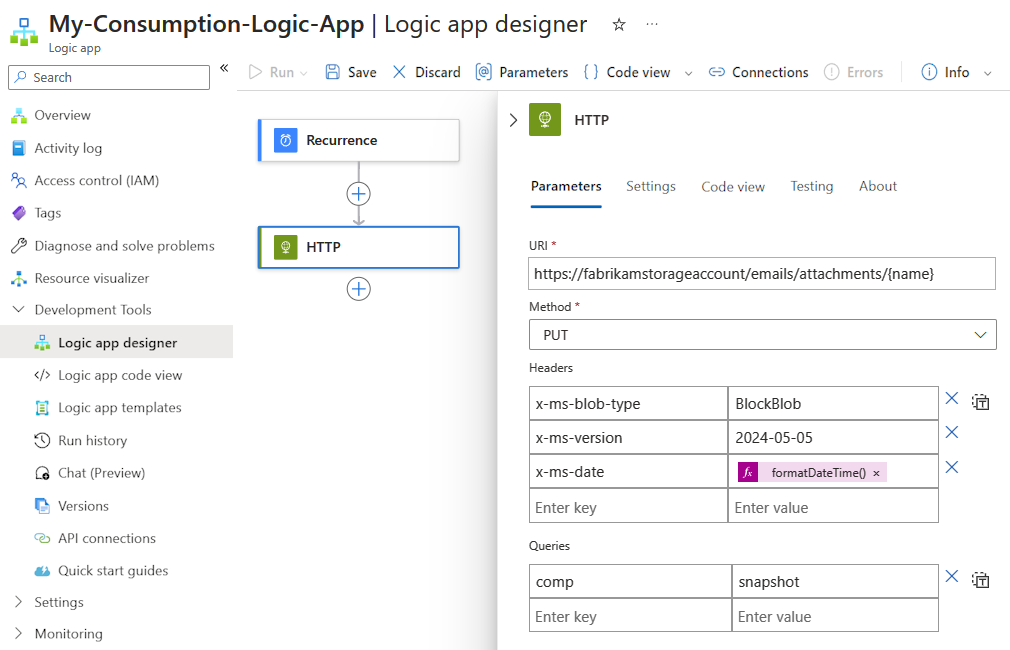

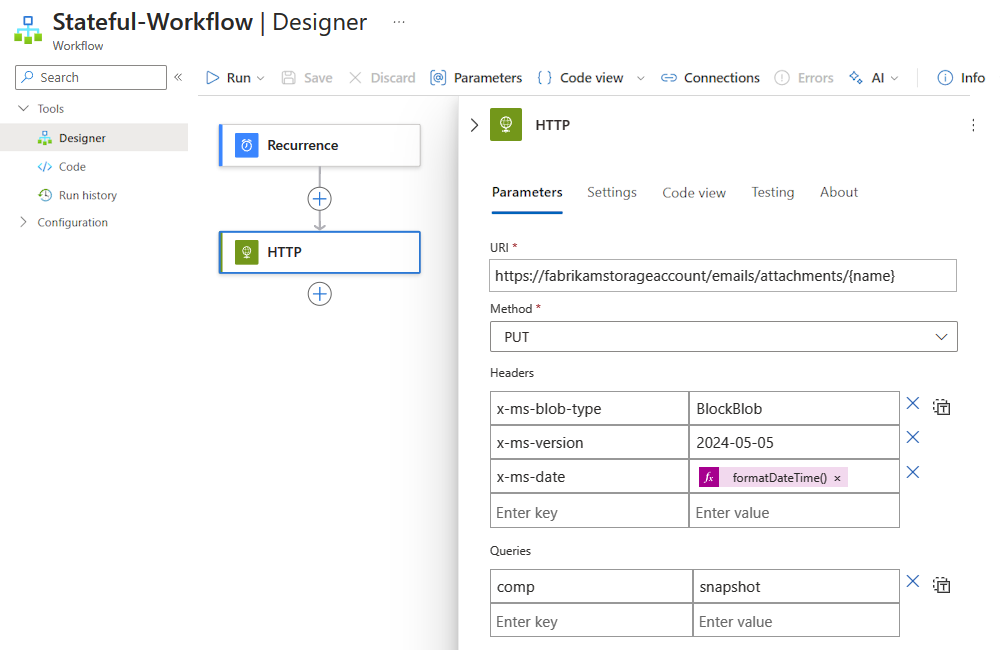

Come esempio specifico, si supponga di voler eseguire l'operazione Snapshot BLOB in un BLOB nell'account di archiviazione di Azure in cui è stato precedentemente configurato l'accesso per l'identità. Tuttavia, il connettore di archiviazione BLOB di Azure attualmente non offre questa operazione. In alternativa, è possibile eseguire questa operazione usando l'azione HTTP o un'altra operazione dell'API REST del servizio BLOB.

Importante

Per accedere agli account di archiviazione di Azure dietro i firewall usando le identità connettore e gestite di Archiviazione BLOB di Azure, assicurarsi di configurare anche l'account di archiviazione con l'eccezione che consente l'accesso da parte di servizi Microsoft attendibili.

Per eseguire l'operazione Snapshot Blob, l'azione HTTP specifica le proprietà seguenti:

| Proprietà | Obbligatoria | Valore di esempio | Descrizione |

|---|---|---|---|

| URI | Sì | https://<storage-account-name>/<folder-name>/{name} |

L'ID della risorsa per un file di archiviazione blob di Azure nell'ambiente globale (pubblico) di Azure, che utilizza questa sintassi. |

| Metodo | Sì | PUT |

Metodo HTTP utilizzato dall'operazione Snapshot Blob. |

| Intestazioni | Per Archiviazione di Azure | x-ms-blob-type = BlockBlob x-ms-version = 2024-05-05 x-ms-date = formatDateTime(utcNow(),'r') |

I valori di intestazione x-ms-blob-type, x-ms-version e x-ms-date richiesti per le operazioni di Archiviazione di Azure. Importante: nel trigger HTTP in uscita e nelle richieste di azione per Archiviazione di Azure, l'intestazione richiede la proprietà x-ms-version e la versione dell'API per l'operazione da eseguire. Il x-ms-date valore deve essere la data corrente. In caso contrario, il flusso di lavoro ha esito negativo con un errore 403 FORBIDDEN. Per ottenere la data corrente nel formato richiesto, è possibile usare l'espressione nel valore di esempio. Per altre informazioni, vedere: - Intestazioni delle richieste - Snapshot BLOB - Controllo delle versioni per i servizi di Archiviazione di Azure |

| Query | Solo per l'operazione snapshot BLOB | comp = snapshot |

Nome e valore del parametro di query per l'operazione. |

Nella finestra di progettazione del flusso di lavoro aggiungere qualsiasi trigger desiderato, quindi aggiungere l'azione HTTP.

L'esempio seguente mostra un'azione HTTP di esempio con tutti i valori di proprietà descritti in precedenza da usare per l'operazione SNAPSHOT BLOB:

Nell'azione HTTP selezionare Autenticazione nell'elenco Parametri avanzati.

La sezione Autenticazione viene visualizzata nell'azione HTTP .

Nell'elenco Tipo di autenticazione selezionare Identità gestita.

Nell'elenco Identità gestita selezionare tra le opzioni disponibili in base allo scenario.

Se si configura l'identità assegnata dal sistema, selezionare Identità gestita assegnata dal sistema.

Se si configura l'identità assegnata dall'utente, selezionare tale identità.

Questo esempio continua con l'Identità gestita assegnata dal sistema.

Alcuni trigger e azioni mostrano il parametro Audience in modo da poter immettere l'ID risorsa per la risorsa o il servizio di Azure di destinazione.

Ad esempio, per autenticare l'accesso a una risorsa di Key Vault nel cloud di Azure globale, impostare il parametro Audience su esattamente l'ID risorsa seguente:

https://vault.azure.netIn caso contrario, per impostazione predefinita, il parametro Audience usa l'ID

https://management.azure.com/risorsa, ovvero l'ID risorsa per Azure Resource Manager.Importante

L'ID risorsa di destinazione deve corrispondere esattamente al valore previsto dall'ID Microsoft Entra. In caso contrario, è possibile che venga visualizzato un errore 400 Richiesta non valida o un errore 401 Non autorizzato . Se l'ID risorsa prevede barre finali, includerle. In caso contrario, non includerli.

Ad esempio, l'ID risorsa per tutti gli account di archiviazione BLOB di Azure richiede una barra finale. Tuttavia, l'ID risorsa per un account di archiviazione specifico non richiede una barra finale. Controllare gli ID risorsa per i servizi di Azure che supportano Microsoft Entra ID.

Nell'esempio seguente il parametro Audience viene impostato su

https://storage.azure.com/. Questo valore significa che i token di accesso per l'autenticazione sono validi per tutti gli account di archiviazione. Per un account di archiviazione specifico, specificare l'URL del servizio radice,https://<your-storage-account>.blob.core.windows.net.Per ulteriori informazioni, vedere:

Continuare a compilare il flusso di lavoro in base allo scenario in uso.

Esempio: Autenticare il trigger o l'azione del connettore gestito usando un'identità gestita

Il connettore gestito di Azure Resource Manager ha un'azione denominata Lettura di una risorsa che può usare l'identità gestita abilitata nella risorsa dell'app per la logica. Questo esempio illustra come usare l'identità gestita assegnata dal sistema con un connettore gestito.

Nella finestra di progettazione del flusso di lavoro aggiungere l'azione Azure Resource Manager denominata Leggere una risorsa.

Nell'elenco Autenticazione del riquadro Crea connessione selezionare Identità gestita e quindi selezionare Accedi.

Note

In alcuni connettori, l'elenco Tipo di autenticazione mostra invece Identità gestita delle Logic Apps. Se lo scenario mostra questa opzione, selezionare questa opzione.

Immettere un nome per la connessione e selezionare l'identità gestita desiderata.

Se è stata abilitata l'identità assegnata dal sistema, l'elenco Identità gestita seleziona automaticamente l'identità gestita assegnata dal sistema. Se invece è stata abilitata un'identità assegnata dall'utente, l'elenco seleziona automaticamente l'identità assegnata dall'utente.

In questo esempio, l'identità gestita assegnata dal sistema è l'unica selezione disponibile.

Note

Se non si abilita l'identità gestita quando si tenta di creare o modificare la connessione o se si rimuove l'identità gestita mentre esiste ancora una connessione abilitata per l'identità gestita, viene visualizzato un errore che indica che è necessario abilitare l'identità e concedere l'accesso alla risorsa di destinazione.

Al termine, selezionare Crea nuovo.

Dopo aver creato la connessione, il designer può recuperare qualsiasi valore dinamico, contenuto o schema tramite l'autenticazione con identità gestita.

Continuare a compilare il flusso di lavoro in base allo scenario in uso.

Connessioni con identità gestite nelle definizioni delle risorse delle app logiche

Un tipo di connessione autenticata con identità gestita è un tipo di connessione speciale che funziona solo con un'identità gestita. In fase di esecuzione del flusso di lavoro, la connessione usa l'identità gestita abilitata nella risorsa dell'app per la logica. App per la logica di Azure controlla se le operazioni del connettore gestito nel flusso di lavoro usano l'identità gestita e se tutte le autorizzazioni necessarie esistono per usare l'identità gestita per accedere alle risorse di destinazione corrispondenti. Se questo controllo viene superato correttamente, App per la logica di Azure ottiene il token Microsoft Entra associato all'identità gestita, usa tale identità per autenticare l'accesso alle risorse di Azure di destinazione ed esegue le operazioni corrispondenti nel flusso di lavoro.

In una risorsa dell'app per la logica A consumo, viene salvata la configurazione della connessione nell'oggetto parameters di definizione della risorsa. Questo oggetto contiene l'oggetto $connections che include puntatori all'ID risorsa della connessione insieme all'ID risorsa dell'identità gestita quando si abilita l'identità assegnata dall'utente.

L'esempio seguente mostra l'oggetto parameters quando l'identità assegnata dal sistema è abilitata in un'app per la logica:

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

L'esempio seguente mostra l'oggetto parameters quando l'identità gestita assegnata dall'utente è abilitata in un'app per la logica:

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity",

"identity": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/microsoft.managedidentity/userassignedidentities/<managed-identity-name>"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

Modello di ARM per le connessioni API e le identità gestite

Se si usa un modello ARM per automatizzare la distribuzione e il flusso di lavoro include una connessione API creata da un connettore gestito e utilizza un'identità gestita, è necessario compiere un passaggio extra.

In un modello ARM, la definizione della risorsa connettore sottostante differisce a seconda che si utilizzi una risorsa dell'app per la logica di tipo Consumption o Standard, e a seconda che il connettore mostri opzioni di autenticazione singola o autenticazione multipla.

Gli esempi seguenti si applicano alle risorse dell'app per la logica di consumo. Mostrano in che modo la definizione di risorsa connettore sottostante differisce tra un connettore di autenticazione singola e un connettore multiautenticazione.

Autenticazione singola

Questo esempio mostra la definizione di risorsa di connessione sottostante per un'azione del connettore che supporta un solo tipo di autenticazione e usa un'identità gestita in un flusso di lavoro dell'app per la logica a consumo. La definizione include gli attributi seguenti:

La

kindproprietà è impostata suV1per il flusso di lavoro Consumption.La proprietà

parameterValueTypeè impostata suAlternative.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {},

"parameterValueType": "Alternative"

}

},

Più metodi di autenticazione

Questo esempio mostra la definizione di risorsa di connessione sottostante per un'azione del connettore che supporta più tipi di autenticazione e usa un'identità gestita in un flusso di lavoro dell'app per la logica a consumo. La definizione include gli attributi seguenti:

La proprietà

kindè impostata suV1per un flusso di lavoro di consumo.L'oggetto

parameterValueSetinclude una proprietànameimpostata sumanagedIdentityAuthe unavaluesimpostata su un oggetto vuoto.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {

"name": "managedIdentityAuth",

"values": {}

}

}

}

Configurare il controllo avanzato per l'autenticazione della connessione API

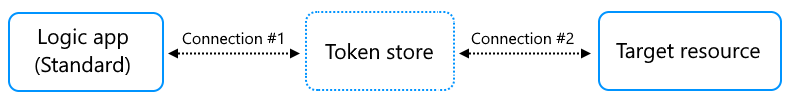

Quando il workflow dell'app logica Standard utilizza una connessione API che un connettore gestito crea, Azure Logic Apps utilizza due connessioni per comunicare con la risorsa di destinazione, ad esempio l'account di posta elettronica o l'archivio chiavi.

La connessione n. 1 viene configurata con l'autenticazione per l'archivio token interno.

La connessione n. 2 è configurata con l'autenticazione per la risorsa di destinazione.

Tuttavia, quando un flusso di lavoro dell'app per la logica a consumo usa una connessione API, non è possibile visualizzare o configurare la connessione n. 1. Se si usa una risorsa dell'app per la logica Standard, si ottiene un maggiore controllo sull'app per la logica e sui flussi di lavoro. Per impostazione predefinita, la connessione 1 usa l'identità assegnata dal sistema.

Se lo scenario richiede un controllo più corretto sull'autenticazione delle connessioni API, modificare l'autenticazione per la connessione #1 dall'identità assegnata dal sistema predefinita a qualsiasi identità assegnata dall'utente aggiunta all'app per la logica. Questa autenticazione si applica a ogni connessione API, quindi è possibile combinare identità assegnate dal sistema e assegnate dall'utente tra connessioni diverse alla stessa risorsa di destinazione.

Nel file connections.json dell'app di logica Standard, che archivia informazioni su ogni connessione API, ogni definizione di connessione ha due authentication oggetti, ad esempio:

"keyvault": {

"api": {

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault"

},

"authentication": {

"type": "ManagedServiceIdentity",

},

"connection": {

"id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>"

},

"connectionProperties": {

"authentication": {

"audience": "https://vault.azure.net",

"type": "ManagedServiceIdentity"

}

},

"connectionRuntimeUrl": "<connection-runtime-URL>"

}

Il primo

authenticationoggetto corrisponde alla connessione numero 1.Questo oggetto descrive l'autenticazione usata per comunicare con l'archivio token interno. In passato, la

typeproprietà era sempre impostata suManagedServiceIdentityper un'app che distribuisce in Azure e non aveva opzioni configurabili.Il secondo

authenticationoggetto corrisponde alla connessione n. 2.Questo oggetto descrive l'autenticazione usata per comunicare con la risorsa di destinazione e può variare in base al tipo di autenticazione selezionato per tale connessione.

Perché modificare l'autenticazione per l'archivio token?

In alcuni scenari, è possibile condividere e usare la stessa connessione API tra più risorse dell'app per la logica, ma non si vuole aggiungere l'identità assegnata dal sistema per ogni risorsa dell'app per la logica ai criteri di accesso della risorsa di destinazione.

In altri scenari, potrebbe non essere necessario configurare l'identità assegnata dal sistema nell'app per la logica. Per usare invece un'identità assegnata dall'utente, è possibile modificare l'autenticazione in un'identità assegnata dall'utente e disabilitare completamente l'identità assegnata dal sistema.

Modificare l'autenticazione per l'archivio token

Nel portale di Azure, aprire la risorsa dell’app per la logica Standard.

Nella barra laterale della risorsa, in Flussi di lavoro, selezionare Connessioni.

Nel riquadro Connessioni selezionare Vista JSON.

Nell'editor JSON trovare l'oggetto

managedApiConnections. Questo oggetto contiene le connessioni API in tutti i flussi di lavoro nella risorsa dell'app per la logica.Trovare la connessione in cui si vuole aggiungere un'identità gestita assegnata dall'utente.

Si supponga, ad esempio, che il flusso di lavoro abbia una connessione di Azure Key Vault:

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }Nella definizione di connessione seguire questa procedura:

Trovare il primo

authenticationoggetto. Se in questoidentityoggetto non esiste alcunaauthenticationproprietà, l'app per la logica usa in modo implicito l'identità assegnata dal sistema.Aggiungere una proprietà

identityusando l'esempio in questo passaggio.Impostare il valore della proprietà sull'ID risorsa per l'identità assegnata dall'utente.

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity", // Add "identity" property here "identity": "/subscriptions/<Azure-subscription-ID>/resourcegroups/<resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<identity-resource-ID>" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }Nel portale di Azure passare alla risorsa di destinazione e concedere l'accesso all'identità gestita assegnata dall'utente, in base alle esigenze della risorsa di destinazione.

Ad esempio, per Azure Key Vault, aggiungere l'identità ai criteri di accesso dell'insieme di credenziali delle chiavi. Per Archiviazione BLOB di Azure assegnare il ruolo necessario per l'identità all'account di archiviazione.

Disabilitare l'identità gestita

Per interrompere l'uso dell'identità gestita per l'autenticazione, seguire questa procedura:

Rimuovere l'accesso dell'identità alla risorsa di destinazione.

Nella risorsa dell'app per la logica, disabilitare l'identità assegnata dal sistema o rimuovere l'identità assegnata dall'utente.

Quando si disattiva l'identità gestita nella risorsa dell'app per la logica, si rimuove la funzionalità per tale identità per richiedere l'accesso alle risorse di Azure a cui l'identità ha accesso.

Note

Se si disabilita l'identità assegnata dal sistema, tutte le connessioni che usano l'identità nei flussi di lavoro dell'app per la logica smetteno di funzionare in fase di esecuzione, anche se si abilita immediatamente l'identità.

Questo comportamento si verifica perché la disabilitazione dell'identità elimina l'ID oggetto. Ogni volta che si abilita l'identità, Azure genera l'identità con un ID oggetto diverso e univoco. Per risolvere questo problema, ricreare le connessioni in modo che utilizzino l'ID oggetto attuale per l'identità assegnata dal sistema.

Evitare di disabilitare l'identità assegnata dal sistema il più possibile. Per rimuovere l'accesso dell'identità alle risorse di Azure, rimuovere l'assegnazione di ruolo dell'identità dalla risorsa di destinazione. Se si elimina la risorsa dell'app per la logica, Azure rimuove automaticamente l'identità gestita da Microsoft Entra ID.

Le sezioni seguenti illustrano come disabilitare l'identità gestita usando il Portale di Azure e il modello di Azure Resource Manager (ARM template). Per Azure PowerShell, l'interfaccia della riga di comando di Azure e l'API REST di Azure, vedere:

| Strumento | Documentazione |

|---|---|

| Azure PowerShell | 1. Rimuovere l'assegnazione di ruolo. 2. Eliminare l'identità assegnata dall'utente. |

| Interfaccia della riga di comando di Azure | 1. Rimuovere l'assegnazione di ruolo. 2. Eliminare l'identità assegnata dall'utente. |

| API REST di Azure | 1. Rimuovere l'assegnazione di ruolo. 2. Eliminare l'identità assegnata dall'utente. |

Per altre informazioni, vedere Rimuovere le assegnazioni di ruolo di Azure.

Disabilitare l'identità gestita nel portale di Azure

Per rimuovere l'accesso per l'identità gestita, rimuovere l'assegnazione di ruolo dell'identità dalla risorsa di destinazione e quindi disabilitare l'identità gestita.

Rimuovere l'assegnazione di ruolo

La procedura seguente consente di rimuovere l'accesso alla risorsa di destinazione dall'identità gestita:

Nel portale di Azure passare alla risorsa di destinazione di Azure in cui si vuole rimuovere l'accesso per l'identità gestita.

Nella barra laterale della risorsa di destinazione selezionare Controllo di accesso (IAM). Nella barra degli strumenti selezionare Assegnazioni di ruoli.

Nell'elenco dei ruoli selezionare le identità gestite che si vuole rimuovere. Nella barra degli strumenti selezionare Rimuovi.

Note

Se l'opzione Rimuovi è disabilitata, è probabile che non si abbiano le autorizzazioni. Per altre informazioni sulle autorizzazioni che consentono di gestire i ruoli per le risorse, vedere Autorizzazioni del ruolo di amministratore in Microsoft Entra ID.

Disabilitare l'identità gestita nella risorsa dell'app per la logica

Nel portale di Azure aprire la risorsa app per la logica.

Nella barra laterale della risorsa dell'app per la logica, in Impostazioni selezionare Identità e quindi seguire la procedura per l'identità:

Selezionare Assegnata dal sistema>Attiva>Salva. Quando Azure chiede di confermare, selezionare Sì.

Selezionare Assegnata dall'utente e l'identità gestita, quindi selezionare Rimuovi. Quando Azure chiede di confermare, selezionare Sì.

Disabilitare l'identità gestita in un modello di ARM

Se l'identità gestita dell'app per la logica è stata creata con un modello di ARM, impostare la proprietà figlio identity dell'oggetto type su None.

"identity": {

"type": "None"

}