Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Visualizzazione attuale:Versione del portale Foundry (versione classica) - Passa alla versione per il nuovo portale Foundry

Suggerimento

È disponibile una versione alternativa incentrata sull'hub di questo articolo: Come configurare un collegamento privato per un hub foundry Microsoft.

Quando si usa un progetto Foundry, è possibile usare un collegamento privato per proteggere la comunicazione con il progetto. Questo articolo descrive come stabilire una connessione privata al progetto usando un collegamento privato.

Prerequisiti

Importante

L'isolamento della rete end-to-end non è supportato nella nuova esperienza del portale Foundry. Usare l'esperienza classica del portale Foundry o l'SDK o l'interfaccia della riga di comando per accedere in modo sicuro ai progetti Foundry quando è abilitato l'isolamento di rete. Per altre informazioni sulle limitazioni con la rete privata in Foundry, vedere limitazioni.

Una rete virtuale Azure esistente e una subnet in cui creare l'endpoint privato.

Azure autorizzazioni per creare e approvare connessioni endpoint private:

- Nella rete virtuale: Collaboratore della rete (o equivalente) per creare l'endpoint privato.

- Nella risorsa del progetto Foundry: Collaboratore (o Proprietario) per creare connessioni endpoint private. Se non si dispone delle autorizzazioni di approvazione, la connessione all'endpoint privato rimane in stato In sospeso fino a quando il proprietario della risorsa non lo approva.

- Se si gestiscono zone DNS private: Collaboratore zona DNS privata (o equivalente) per la zona DNS privata che si collega alla rete virtuale.

Importante

Non usare l'intervallo di indirizzi IP 172.17.0.0/16 per la rete virtuale. Questo intervallo è l'intervallo di subnet predefinito usato dalla rete bridge Docker locale.

Scegliere un metodo di connessione sicura

Per connettersi a Foundry protetto da una rete virtuale, usare uno dei metodi seguenti:

Gateway VPN di Azure - Connettere reti locali alla rete virtuale tramite una connessione privata su Internet pubblico. Scegliere tra due tipi di gateway VPN:

- Da punto a sito: ogni computer client usa un client VPN per connettersi alla rete virtuale.

- Da sito a sito: un dispositivo VPN connette la rete virtuale alla rete locale.

ExpressRoute : connettere reti locali a Azure tramite una connessione privata tramite un provider di connettività.

Azure Bastion: creare una macchina virtuale Azure (jump box) nella rete virtuale, quindi connettersi tramite Azure Bastion usando RDP o SSH dal browser. Usare la macchina virtuale come ambiente di sviluppo. Poiché si trova nella rete virtuale, può accedere direttamente all'area di lavoro.

Creare un progetto Foundry

Quando si crea un nuovo progetto, seguire questa procedura per creare il progetto.

Nel portale Azure cercare Foundry e selezionare Crea una risorsa.

Dopo aver configurato la scheda Informazioni di base , selezionare la scheda Rete e quindi l'opzione Disabilitata .

Nella sezione Endpoint privato selezionare + Aggiungi endpoint privato.

Quando si passano i moduli per creare un endpoint privato, assicurarsi di:

- In Informazioni di base selezionare la stessa area della rete virtuale.

- Nel modulo Rete virtuale selezionare il virtual network e la subnet a cui connettersi.

Nota

Nell'interfaccia utente del portale la destinazione a cui si crea l'endpoint privato potrebbe essere etichettata come "account" o "risorsa". Selezionare la risorsa del progetto Foundry quando richiesto.

Continuare con i moduli per creare il progetto. Quando si raggiunge la scheda Rivedi e crea , esaminare le impostazioni e selezionare Crea per creare il progetto.

Aggiungere un endpoint privato a una risorsa

Nel portale Azure selezionare il progetto.

Dal lato sinistro della pagina selezionare Gestione risorse, Rete e quindi selezionare la scheda Connessioni endpoint privato . Selezionare + Endpoint privato.

Quando si passano i moduli per creare un endpoint privato, assicurarsi di:

- In Informazioni di base selezionare la stessa area della rete virtuale.

- Nel modulo Rete virtuale selezionare il virtual network e la subnet a cui connettersi.

Dopo aver popolato i moduli con tutte le altre configurazioni di rete necessarie, usare la scheda Rivedi e crea per esaminare le impostazioni e selezionare Crea per creare l'endpoint privato.

Rimuovere un endpoint privato da un progetto

È possibile rimuovere uno o tutti gli endpoint privati per un progetto. La rimozione di un endpoint privato rimuove il progetto dal Rete virtuale di Azure a cui è stato associato l'endpoint. La rimozione dell'endpoint privato potrebbe impedire al progetto di accedere alle risorse nella rete virtuale o alle risorse nella rete virtuale di accedere all'area di lavoro. Ad esempio, se la rete virtuale non consente l'accesso a o dalla rete Internet pubblica.

Avviso

La rimozione degli endpoint privati per un progetto non lo rende accessibile pubblicamente. Per rendere il progetto accessibile pubblicamente, seguire la procedura descritta nella sezione Abilitare l'accesso pubblico .

Per rimuovere un endpoint privato, usare le informazioni seguenti:

- Nel portale Azure selezionare il progetto.

- Dal lato sinistro della pagina selezionare Gestione risorse, Rete e quindi selezionare la scheda Connessioni endpoint privato .

- Selezionare l'endpoint da rimuovere e quindi selezionare Rimuovi.

Abilitare l'accesso pubblico

In alcune situazioni, potrebbe essere necessario consentire a un utente di connettersi al progetto protetto tramite un endpoint pubblico, anziché tramite la rete virtuale. In alternativa, è possibile rimuovere il progetto dalla rete virtuale e riabilitare l'accesso pubblico.

Importante

L'abilitazione dell'accesso pubblico non rimuove gli endpoint privati esistenti. Tutte le comunicazioni tra i componenti dietro la rete virtuale a cui si connettono gli endpoint privati sono ancora protette. Consente l'accesso pubblico solo al progetto, oltre all'accesso privato tramite qualsiasi endpoint privato.

Nel portale Azure selezionare il progetto.

Dal lato sinistro della pagina selezionare Gestione risorse, Rete e quindi selezionare la scheda Firewall e reti virtuali .

Selezionare Tutte le reti e quindi Salva.

Configurazione DNS

I client su una rete virtuale che utilizzano l'endpoint privato impiegano la stessa stringa di connessione per la risorsa Foundry e i progetti come i client che si connettono all'endpoint pubblico. La risoluzione DNS instrada automaticamente le connessioni dalla rete virtuale alla risorsa Foundry e ai progetti tramite un collegamento privato.

Applicare le modifiche DNS per gli endpoint privati

Quando si crea un endpoint privato, Azure aggiorna il record di risorse CNAME DNS per la risorsa Foundry a un alias in un sottodominio con il prefisso privatelink. Per impostazione predefinita, Azure crea anche una zona DNS privata che corrisponde al sottodominio privatelink, con i record di risorse DNS A per gli endpoint privati. Per altre informazioni, vedere che è Azure DNS privato.

Quando si tenta di risolvere l'URL dell'endpoint dall'esterno della rete virtuale utilizzando l'endpoint privato, si ottiene l'endpoint pubblico della risorsa Foundry. Quando lo si risolve dalla rete virtuale che ospita l'endpoint privato, viene risolto nell'indirizzo IP privato dell'endpoint privato.

Questo approccio consente l'accesso alla risorsa Foundry usando la stessa stringa di connessione per i client nella rete virtuale che ospita gli endpoint privati e i client all'esterno della rete virtuale.

Se si usa un server DNS personalizzato nella rete, i client devono essere in grado di risolvere il nome di dominio completo (FQDN) per l'endpoint della risorsa Foundry nell'indirizzo IP dell'endpoint privato. Configurare il server DNS per delegare il sottodominio di collegamento privato alla zona DNS privata per la rete virtuale.

Suggerimento

Quando si utilizza un server DNS personalizzato o locale, configurare il server DNS in modo che risolva il nome della risorsa Foundry nel sottodominio a cui si riferisce l'indirizzo IP dell'endpoint privato privatelink. Delegare il privatelink sottodominio alla zona DNS privata della rete virtuale. In alternativa, configurare la zona DNS del server DNS e aggiungere i record DNS A.

Per altre informazioni sulla configurazione del proprio server DNS per supportare gli endpoint privati, usare gli articoli seguenti:

Convalidare la configurazione

Utilizzare la seguente procedura per convalidare che l'endpoint privato sia approvato e che il DNS venga risolto verso l'indirizzo IP privato dall'interno della rete virtuale.

Nel portale di Azure passare alla risorsa del progetto. Sotto Rete>connessioni endpoint privati, verificare che lo stato della connessione sia Approvato.

Da una macchina virtuale connessa alla rete virtuale (o da un computer locale connesso tramite VPN/ExpressRoute), risolvere l'endpoint Foundry e verificare che venga risolto nell'indirizzo IP privato dell'endpoint privato.

nslookup <your-foundry-endpoint-hostname>Testare la connettività all'indirizzo IP dell'endpoint privato sulla porta 443.

Test-NetConnection <private-endpoint-ip-address> -Port 443

Riferimenti

Concedere l'accesso ai servizi di Azure attendibili

Se il progetto Foundry usa Azure OpenAI e si limita l'accesso alla rete, concedere a un subset di servizi di Azure attendibili l'accesso a Azure OpenAI mantenendo le regole di rete per altre app. Questi servizi attendibili usano quindi l'identità gestita per eseguire l'autenticazione per Azure OpenAI. Nella tabella seguente sono elencati i servizi che possono accedere Azure OpenAI se l'identità gestita di tali servizi ha l'assegnazione di ruolo appropriata:

| Servizio | Nome fornitore di risorse |

|---|---|

| Strumenti di fonderia | Microsoft.CognitiveServices |

| Azure AI Search | Microsoft.Search |

| Azure Machine Learning | Microsoft.MachineLearningServices |

Concedere l'accesso alla rete ai servizi di Azure attendibili creando un'eccezione di regola di rete usando l'API REST o il portale di Azure.

Limitazioni

- È necessario distribuire l'endpoint privato nella stessa area e nella stessa sottoscrizione della rete virtuale.

- Solo gli endpoint privati in uno stato Approvato possono inviare traffico a una risorsa di collegamento privato.

- L'isolamento della rete end-to-end in Foundry non è supportato nella nuova interfaccia del portale Foundry. L'isolamento di rete end-to-end in Foundry non è supportato per la nuova versione del servizio Agent. Usare l'esperienza classica del portale Foundry con la versione corrente del servizio Agent per accedere in modo sicuro ai progetti Foundry quando è abilitato l'isolamento di rete.

- Gli agenti ospitati in Microsoft Foundry non supportano l'isolamento di rete end-to-end.

Per gli scenari di isolamento della rete del servizio Agent (inclusi l'inserimento di rete, l'isolamento end-to-end e le limitazioni), vedere Come usare una rete virtuale con il servizio agente di intelligenza artificiale Azure.

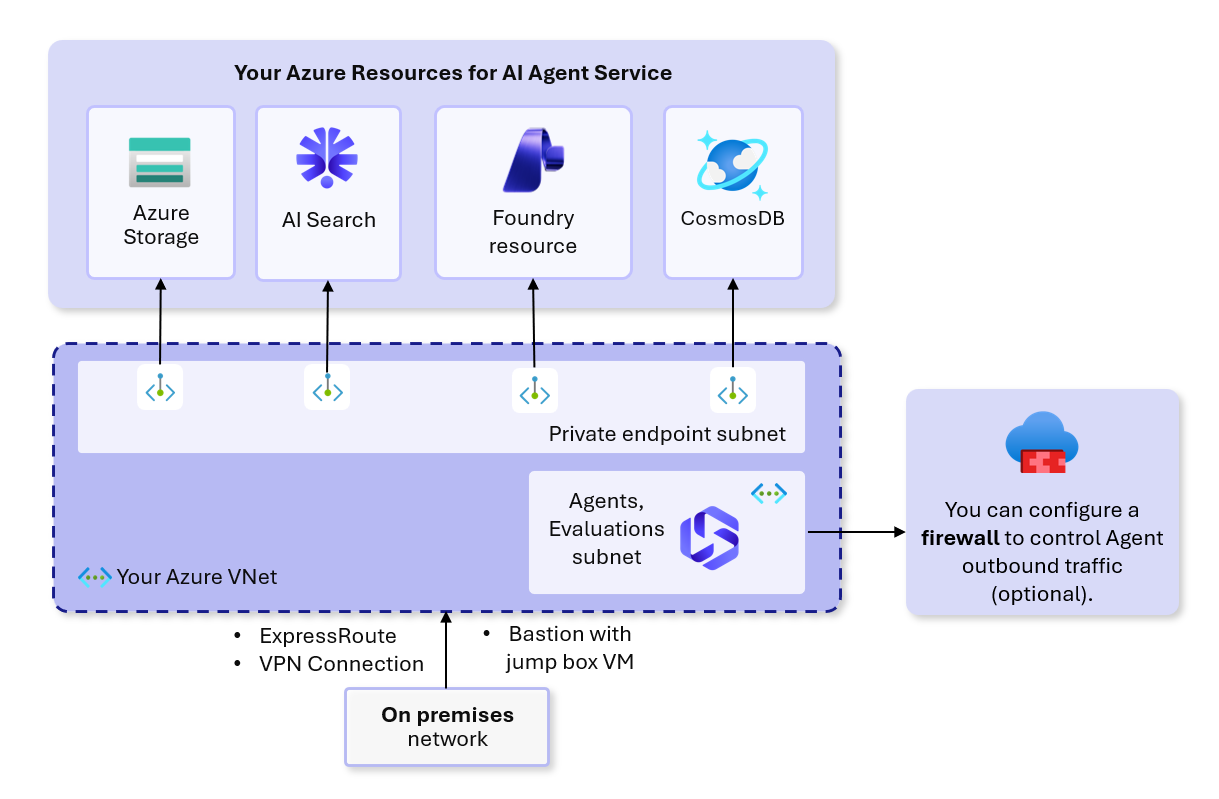

Connessioni di rete sicure end-to-end per il “Foundry Agent Service” e le valutazioni

Se si creano agenti o si eseguono valutazioni e si vuole l'isolamento di rete end-to-end, usare le indicazioni in Come usare una rete virtuale con il servizio agente di intelligenza artificiale Azure. Questo articolo include le zone DNS necessarie, un'architettura di riferimento e le limitazioni note.

Iniezione di rete per il Servizio Agente e valutazioni

Gli agenti standard sicuri di rete e le valutazioni supportano il completo isolamento della rete e proteggono dall'esfiltrazione dei dati tramite iniezione di rete. L'inserimento di rete supporta solo la distribuzione e le valutazioni dell'agente Standard, non la distribuzione di Light Agent.

Configurazione del firewall per l'agente e le valutazioni in uscita

Per proteggere il traffico in uscita tramite l'iniezione di rete, configurare Firewall di Azure o un altro firewall. Questa configurazione consente di controllare e controllare il traffico in uscita prima di uscire dalla rete virtuale.

Risolvere i problemi relativi ai collegamenti privati

Se si verificano problemi di connettività dopo la configurazione di un endpoint privato, provare questa procedura:

- Endpoint privato bloccato nello stato In sospeso: Verificare di avere le autorizzazioni Collaboratore o Proprietario per la risorsa del progetto Foundry. In caso contrario, chiedere al proprietario della risorsa di approvare la connessione dalla scheda Connessioni endpointprivate di >.

-

La risoluzione DNS restituisce un indirizzo IP pubblico: verificare che esista una zona DNS privata per il

privatelinksottodominio ed è collegata alla rete virtuale. Eseguirenslookup <your-foundry-endpoint-hostname>dall'interno della rete virtuale per verificare che viene risolto all'indirizzo IP privato. - Il tempo di connessione è scaduto sulla porta 443: verificare che le regole del gruppo di sicurezza di rete (NSG) consentano il traffico in uscita verso l'indirizzo IP dell'endpoint privato sulla porta 443. Verificare anche che nessun firewall blocchi la connessione.

-

Server DNS personalizzato che non risolve: se si usa un server DNS personalizzato, assicurarsi che le query per il sottodominio

privatelinkvengano inoltrate alla zona DNS privata Azure. Per informazioni dettagliate, vedere Configurazione DNS .