Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Zero Trust è una strategia di sicurezza per la progettazione e l'implementazione dei seguenti set di principi di sicurezza:

| Verificare esplicitamente | Usare l'accesso con privilegi minimi | Presupporre le violazioni |

|---|---|---|

| Eseguire sempre l'autenticazione e l'autorizzazione in base a tutti i punti dati disponibili. | Limitare l'accesso utente con ji-in-time e just-enough-access (JIT/JEA), criteri adattivi basati sui rischi e protezione dei dati. | Ridurre al minimo l'accesso ai segmenti e il raggio blast. Verificare la crittografia end-to-end e usare l'analisi per ottenere visibilità, guidare il rilevamento delle minacce e migliorare le difese. |

Defender per IoT usa definizioni di sito e zona nella rete OT per garantire che si mantenga l'igiene della rete e che ogni sottosistema sia separato e protetto.

Questa esercitazione descrive come monitorare la rete OT con Defender per IoT e i principi di Zero Trust.

In questa esercitazione si apprenderà come:

Importante

La pagina Raccomandazioni nel portale di Azure è attualmente disponibile in ANTEPRIMA. Per altre condizioni legali applicabili alle funzionalità di Azure in versione beta, in anteprima o non ancora rilasciate in disponibilità generale, vedere le Condizioni aggiuntive per l'utilizzo per Microsoft Azure Previews.

Prerequisiti

Per eseguire le attività in questa esercitazione, è necessario:

Piano di Defender per IoT OT nella sottoscrizione di Azure

Più sensori OT connessi al cloud distribuiti, in streaming dei dati del traffico in Defender per IoT. Ogni sensore deve essere assegnato a un sito e a una zona diversi, mantenendo separati e sicuri ogni segmento di rete. Per altre informazioni, vedere Onboarding di sensori OT in Defender per IoT.

Le autorizzazioni seguenti:

Accesso al portale di Azure come amministratore della sicurezza, collaboratore o utente proprietario. Per altre informazioni, vedere Azure ruoli utente e autorizzazioni per Defender per IoT.

Accesso ai sensori come utente Amministrazione o analista della sicurezza. Per altre informazioni, vedere Utenti e ruoli locali per il monitoraggio OT con Defender per IoT.

Cercare avvisi sul traffico tra subnet

Il traffico tra subnet è il traffico che si sposta tra siti e zone.

Il traffico tra subnet potrebbe essere legittimo, ad esempio quando un sistema interno invia messaggi di notifica ad altri sistemi. Tuttavia, se un sistema interno invia comunicazioni a server esterni, si vuole verificare che la comunicazione sia legittima. Se sono presenti messaggi in uscita, includono informazioni che possono essere condivise? Se c'è traffico in arrivo, proviene da origini sicure?

La rete è stata separata in siti e zone per mantenere ogni sottosistema separato e sicuro e potrebbe aspettarsi che la maggior parte del traffico in un sito o in una zona specifica rimanga interna a tale sito o zona. Se viene visualizzato il traffico tra subnet, potrebbe indicare che la rete è a rischio.

Per cercare il traffico tra subnet:

Accedere a un sensore di rete OT che si vuole analizzare e selezionare Mappa del dispositivo a sinistra.

Espandere il riquadro Gruppi a sinistra della mappa e quindi selezionare Filtra>connessione tra subnet.

Sulla mappa eseguire lo zoom avanti in modo da poter visualizzare le connessioni tra i dispositivi. Selezionare dispositivi specifici per visualizzare un riquadro dei dettagli del dispositivo a destra in cui è possibile analizzare ulteriormente il dispositivo.

Ad esempio, nel riquadro dei dettagli del dispositivo selezionare Report attività per creare un report attività e altre informazioni sui modelli di traffico specifici.

Cercare avvisi in dispositivi sconosciuti

Si sa con quali dispositivi si trovano nella rete e con chi comunicano? Defender per IoT attiva avvisi per qualsiasi nuovo dispositivo sconosciuto rilevato nelle subnet OT in modo che sia possibile identificarlo e garantire sia la sicurezza del dispositivo che la sicurezza di rete.

I dispositivi sconosciuti possono includere dispositivi temporanei, che si spostano tra le reti. Ad esempio, i dispositivi temporanei possono includere il portatile di un tecnico, che si connettono alla rete quando si mantengono i server, o lo smartphone di un visitatore, che si connette a una rete guest nel tuo ufficio.

Importante

Dopo aver identificato i dispositivi sconosciuti, assicurarsi di analizzare eventuali altri avvisi attivati da tali dispositivi, poiché qualsiasi traffico sospetto su dispositivi sconosciuti crea un rischio aggiuntivo.

Per verificare la presenza di dispositivi non autorizzati/sconosciuti e siti e zone rischiosi:

In Defender per IoT nel portale di Azure selezionare Avvisi per visualizzare gli avvisi attivati da tutti i sensori connessi al cloud. Per trovare avvisi per dispositivi sconosciuti, filtrare per gli avvisi con i nomi seguenti:

- Nuovo asset rilevato

- Dispositivo sul campo individuato in modo imprevisto

Eseguire ogni azione di filtro separatamente. Per ogni azione di filtro, eseguire le operazioni seguenti per identificare i siti e le zone rischiosi nella rete, che potrebbero richiedere criteri di sicurezza aggiornati:

Raggruppare gli avvisi in base al sito per verificare se si dispone di un sito specifico che genera molti avvisi per dispositivi sconosciuti.

Aggiungere il filtro Zona agli avvisi visualizzati per limitare gli avvisi a zone specifiche.

Siti o zone specifici che generano molti avvisi per dispositivi sconosciuti sono a rischio. È consigliabile aggiornare i criteri di sicurezza per evitare che così tanti dispositivi sconosciuti si connettono alla rete.

Per analizzare un avviso specifico per i dispositivi sconosciuti:

Nella pagina Avvisi selezionare un avviso per visualizzare altri dettagli nel riquadro a destra e nella pagina dei dettagli dell'avviso.

Se non si è ancora certi che il dispositivo sia legittimo, esaminare ulteriormente il sensore di rete OT correlato.

- Accedere al sensore di rete OT che ha attivato l'avviso, quindi individuare l'avviso e aprire la pagina dei dettagli dell'avviso.

- Usare le schede Visualizzazione mappa e Sequenza temporale eventi per individuare la posizione nella rete in cui è stato rilevato il dispositivo e tutti gli altri eventi che potrebbero essere correlati.

Ridurre il rischio in base alle esigenze eseguendo una delle azioni seguenti:

- Informazioni sull'avviso se il dispositivo è legittimo in modo che l'avviso non venga attivato di nuovo per lo stesso dispositivo. Nella pagina dei dettagli dell'avviso selezionare Learn.

- Bloccare il dispositivo se non è legittimo.

Cercare dispositivi non autorizzati

È consigliabile controllare in modo proattivo la presenza di nuovi dispositivi non autorizzati rilevati nella rete. La verifica periodica della presenza di dispositivi non autorizzati consente di evitare minacce di dispositivi non autorizzati o potenzialmente dannosi che potrebbero infiltrarsi nella rete.

Ad esempio, usare la raccomandazione Rivedi dispositivi non autorizzati per identificare tutti i dispositivi non autorizzati.

Per esaminare i dispositivi non autorizzati:

- In Defender per IoT nel portale di Azure selezionare Raccomandazioni (anteprima) e cercare la raccomandazione Rivedi dispositivi non autorizzati.

- Visualizzare i dispositivi elencati nella scheda Dispositivi non integri . Ognuno di questi dispositivi in non autorizzato e potrebbe essere un rischio per la rete.

Seguire i passaggi di correzione, ad esempio per contrassegnare il dispositivo come autorizzato se il dispositivo è noto all'utente o disconnetterlo dalla rete se il dispositivo rimane sconosciuto dopo l'indagine.

Per altre informazioni, vedere Migliorare il comportamento di sicurezza con le raccomandazioni sulla sicurezza.

Consiglio

È anche possibile esaminare i dispositivi non autorizzati filtrando l'inventario dei dispositivi in base al campo Autorizzazione , visualizzando solo i dispositivi contrassegnati come Non autorizzati.

Cercare i sistemi vulnerabili

Se nella rete sono presenti dispositivi con software o firmware obsoleti, potrebbero essere vulnerabili agli attacchi. I dispositivi che sono alla fine del ciclo di vita e non hanno più aggiornamenti della sicurezza sono particolarmente vulnerabili.

Per cercare i sistemi vulnerabili:

In Defender per IoT nel portale di Azure selezionareVulnerabilitàcartelle di lavoro> per aprire la cartella di lavoro Vulnerabilità.

Nel selettore sottoscrizione nella parte superiore della pagina selezionare la sottoscrizione Azure in cui vengono caricati i sensori OT.

La cartella di lavoro viene popolata con dati provenienti dall'intera rete.

Scorrere verso il basso per visualizzare gli elenchi di dispositivi vulnerabili e componenti vulnerabili. Questi dispositivi e componenti nella rete richiedono attenzione, ad esempio un aggiornamento del firmware o del software, o la sostituzione se non sono disponibili altri aggiornamenti.

In SiteName selezionare nella parte superiore della pagina selezionare uno o più siti per filtrare i dati in base al sito. Il filtro dei dati in base al sito consente di identificare i problemi in siti specifici, che possono richiedere aggiornamenti a livello di sito o sostituzioni di dispositivi.

Simulare il traffico dannoso per testare la rete

Per verificare il comportamento di sicurezza di un dispositivo specifico, eseguire un report del vettore di attacco per simulare il traffico verso tale dispositivo. Usare il traffico simulato per individuare e attenuare le vulnerabilità prima che vengano sfruttate.

Per eseguire un report del vettore di attacco:

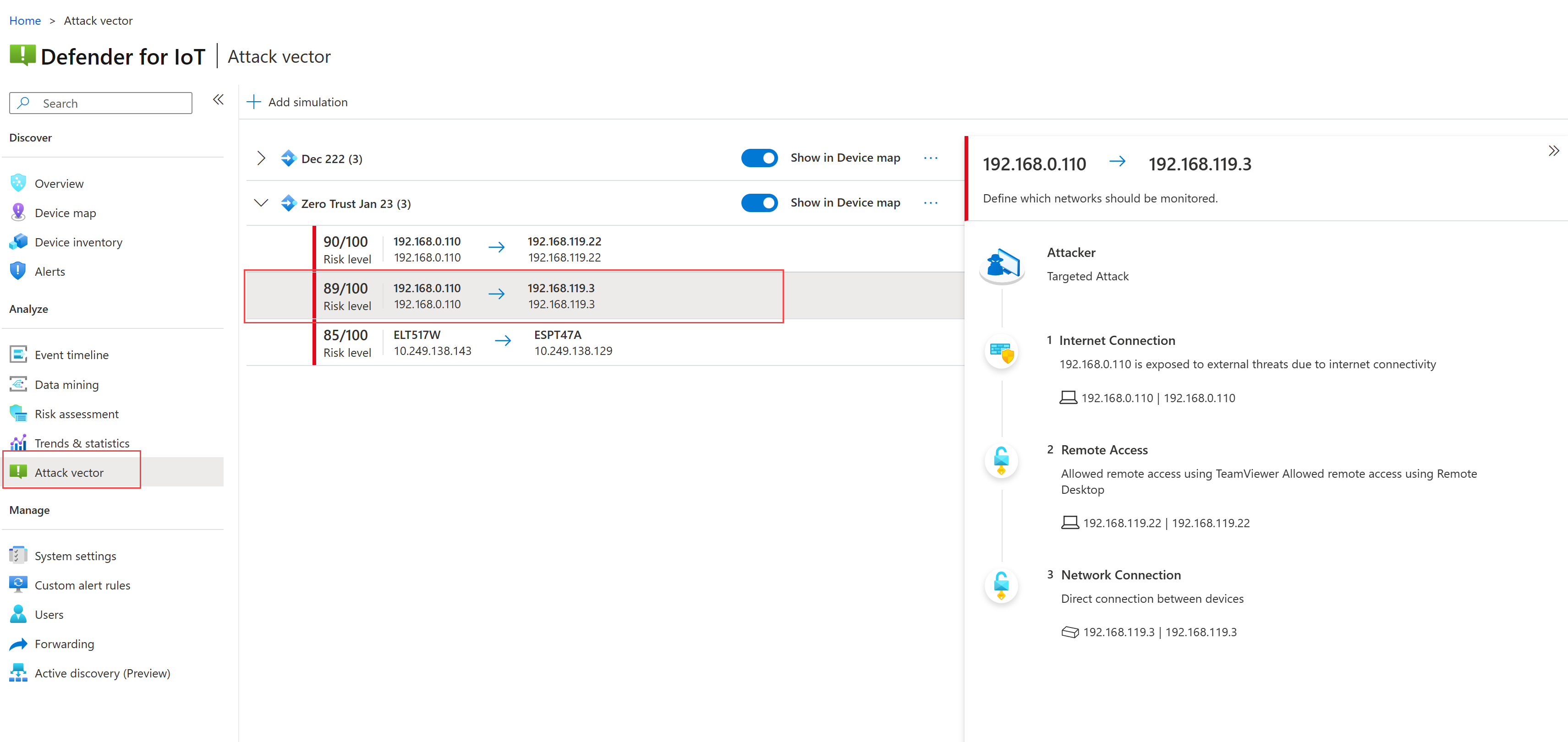

Accedere a un sensore di rete OT che rileva il dispositivo da analizzare e selezionare Vettore di attacco a sinistra.

Selezionare + Aggiungi simulazione e quindi immettere i dettagli seguenti nel riquadro Aggiungi simulazione vettore di attacco :

Campo/Opzione Descrizione Nome Immettere un nome significativo per la simulazione, ad esempio Zero Trust e la data. Numero massimo di vettori Selezionare 20 per includere il numero massimo supportato di connessioni tra dispositivi. Mostra nella mappa del dispositivo Facoltativo. Selezionare questa opzione per visualizzare la simulazione nella mappa del dispositivo del sensore, che consente di analizzare ulteriormente in seguito. Mostra tutti i dispositivi di / origineMostra tutti i dispositivi di destinazione Selezionare entrambi per visualizzare tutti i dispositivi rilevati del sensore nella simulazione come possibili dispositivi di origine e di destinazione. Lasciare vuoto l'opzione Escludi dispositivi ed Escludi subnet per includere tutto il traffico rilevato nella simulazione.

Selezionare Salva e attendere il completamento dell'esecuzione della simulazione. Il tempo necessario dipende dalla quantità di traffico rilevato dal sensore.

Espandere la nuova simulazione e selezionare uno degli elementi rilevati per visualizzare altri dettagli a destra. Ad esempio:

Cercare in particolare una delle vulnerabilità seguenti:

Vulnerabilità Descrizione Dispositivi esposti a Internet Ad esempio, queste vulnerabilità potrebbero essere visualizzate con un messaggio Esposto a minacce esterne a causa della connettività Internet. Dispositivi con porte aperte Le porte aperte possono essere usate legittimo per l'accesso remoto, ma possono anche costituire un rischio.

Ad esempio, queste vulnerabilità potrebbero essere visualizzate con un messaggio simile a Accesso remoto consentito tramite TeamViewer Accesso remoto consentito tramite Desktop remotoConnessioni tra dispositivi che attraversano subnet Ad esempio, potrebbe essere visualizzato un messaggio di connessione diretta tra dispositivi, che potrebbe essere accettabile autonomamente, ma rischioso nel contesto dell'attraversamento delle subnet.

Monitorare i dati rilevati per sito o zona

Nel portale di Azure visualizzare i dati di Defender per IoT per sito e zona dalle posizioni seguenti:

Inventario dei dispositivi: raggruppare o filtrare l'inventario dei dispositivi in base al sito o alla zona.

Avvisi: raggruppare o filtrare gli avvisi solo per sito. Aggiungere la colonna Sito o Zona alla griglia per ordinare i dati all'interno del gruppo.

Cartelle di lavoro: aprire la cartella di lavoro Vulnerabilità di Defender per IoT per visualizzare le vulnerabilità rilevate per sito. È anche possibile creare cartelle di lavoro personalizzate per la propria organizzazione per visualizzare altri dati in base al sito e alla zona.

Siti e sensori: filtrare i sensori elencati in base al sito o alla zona.

Avvisi di esempio da controllare

Quando si esegue il monitoraggio per Zero Trust, l'elenco seguente è un esempio di avvisi importanti di Defender per IoT da controllare:

- Dispositivo non autorizzato connesso alla rete, in particolare qualsiasi richiesta di ip/nome di dominio dannoso

- Rilevato malware noto

- Connessione non autorizzata a Internet

- Accesso remoto non autorizzato

- È stata rilevata un'operazione di analisi di rete

- Programmazione PLC non autorizzata

- Modifiche alle versioni del firmware

- "PLC Stop" e altri comandi potenzialmente dannosi

- Si sospetta che il dispositivo sia disconnesso

- Errore della richiesta del servizio Ethernet/IP CIP

- Operazione BACnet non riuscita

- Operazione DNP3 non valida

- Accesso SMB non autorizzato

Passaggi successivi

Potrebbe essere necessario apportare modifiche alla segmentazione della rete in base ai risultati del monitoraggio o quando persone e sistemi nell'organizzazione cambiano nel tempo.

Modificare la struttura dei siti e delle zone e riassegnare i criteri di accesso basati sul sito per assicurarsi che corrispondano sempre alle realtà di rete correnti.

Oltre a usare la cartella di lavoro predefinita di Defender per vulnerabilità IoT, creare altre cartelle di lavoro personalizzate per ottimizzare il monitoraggio continuo.

Per altre informazioni, vedere: