Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Defender per IoT fornisce strumenti per la gestione dell'accesso utente locale nel sensore di rete OT. Azure gli utenti vengono gestiti a livello di sottoscrizione Azure usando Azure controllo degli accessi in base al ruolo.

Questo articolo descrive come gestire gli utenti locali direttamente in un sensore di rete OT.

Utenti con privilegi predefiniti

Per impostazione predefinita, ogni sensore di rete OT viene installato con l'utente amministratore con privilegi, che ha accesso agli strumenti avanzati per la risoluzione dei problemi e la configurazione.

Quando si configura un sensore per la prima volta, accedere all'utente amministratore, creare un utente iniziale con un ruolo di Amministrazione e quindi creare utenti aggiuntivi per gli analisti della sicurezza e gli utenti di sola lettura.

Per altre informazioni, vedere Installare e configurare il sensore OT e Gli utenti locali con privilegi predefiniti.

Le versioni dei sensori precedenti alla 23.1.x includono anche gli utenti con privilegi cyberx e cyberx_host . Nelle versioni 23.1.x e successive questi utenti vengono installati, ma non abilitati per impostazione predefinita.

Per abilitare gli utenti cyberx e cyberx_host nelle versioni 23.1.x e successive, ad esempio usarli con l'interfaccia della riga di comando di Defender per IoT, reimpostare la password. Per altre informazioni, vedere Modificare la password di un utente sensore.

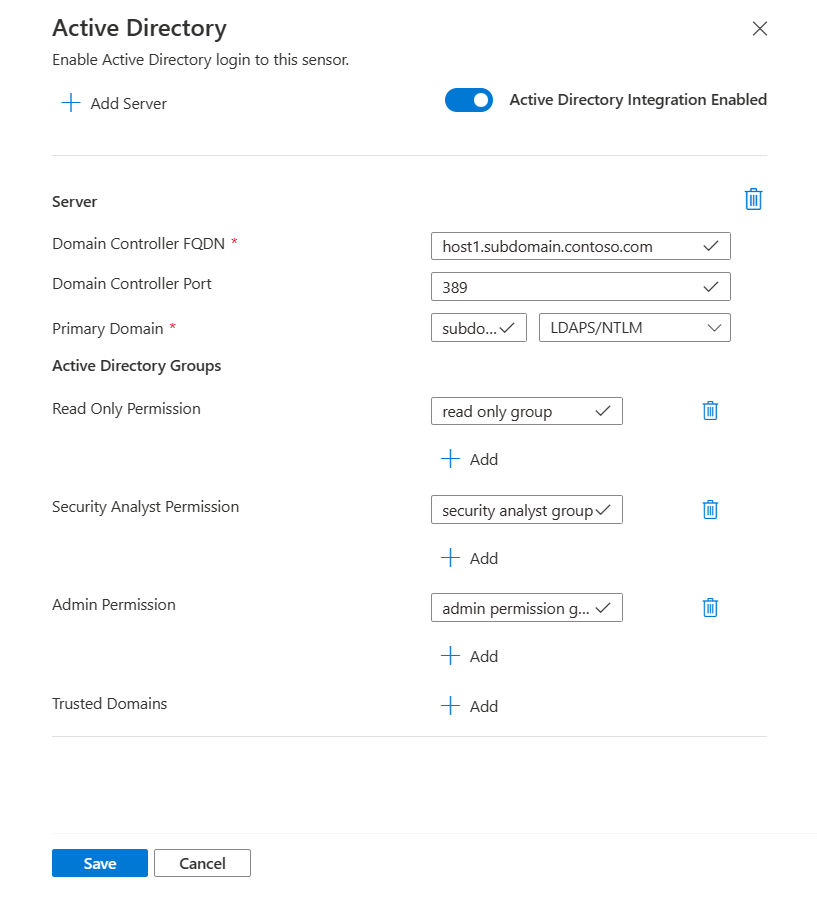

Configurare una connessione active directory

È consigliabile configurare gli utenti locali nel sensore OT con Active Directory per consentire agli utenti di Active Directory di accedere al sensore e usare i gruppi di Active Directory, con autorizzazioni collettive assegnate a tutti gli utenti del gruppo.

Ad esempio, usare Active Directory quando si dispone di un numero elevato di utenti a cui si vuole assegnare l'accesso in sola lettura e si vuole gestire tali autorizzazioni a livello di gruppo.

Consiglio

Quando si è pronti per iniziare a gestire le impostazioni del sensore OT su larga scala, definire le impostazioni di Active Directory dal portale di Azure. Dopo aver applicato le impostazioni dal portale di Azure, le impostazioni nella console del sensore sono di sola lettura. Per altre informazioni, vedere Configurare le impostazioni del sensore OT dalla portale di Azure (anteprima pubblica).

Per eseguire l'integrazione con Active Directory:

Accedere al sensore OT e selezionareSystem Settings IntegrationsActive Directory (Integrazioni impostazioni >>di sistemaActive Directory).

Attivare o disattivare l'opzione Active Directory Integration Enabled .

Immettere i valori seguenti per il server Active Directory:

Nome Descrizione FQDN controller di dominio Nome di dominio completo (FQDN), esattamente come viene visualizzato nel server LDAP. Immettere ad esempio host1.subdomain.contoso.com.

Se si verifica un problema con l'integrazione usando il nome di dominio completo, controllare la configurazione DNS. Quando si configura l'integrazione, è anche possibile immettere l'INDIRIZZO IP esplicito del server LDAP anziché il nome di dominio completo.Porta controller di dominio Porta in cui è configurato LDAP. Ad esempio, usare la porta 636 per le connessioni LDAPS (SSL). Dominio primario Il nome di dominio, ad subdomain.contoso.comesempio , e quindi selezionare il tipo di connessione per la configurazione LDAP.

I tipi di connessione supportati includono: LDAPS/NTLMv3 (scelta consigliata), LDAP/NTLMv3 o LDAP/SASL-MD5Gruppi di Active Directory Selezionare + Aggiungi per aggiungere un gruppo di Active Directory a ogni livello di autorizzazione elencato, in base alle esigenze.

Quando si immette un nome di gruppo, assicurarsi di immettere il nome del gruppo esattamente come definito nella configurazione di Active Directory nel server LDAP. Usare questi nomi di gruppo quando si aggiungono nuovi utenti del sensore con Active Directory.

I livelli di autorizzazione supportati includono sola lettura, analista della sicurezza, Amministrazione e domini attendibili.Importante

Quando si immettono parametri LDAP:

- Definire i valori esattamente come vengono visualizzati in Active Directory, ad eccezione del caso.

- Solo caratteri minuscoli utente, anche se la configurazione in Active Directory usa lettere maiuscole.

- LDAP e LDAPS non possono essere configurati per lo stesso dominio. Tuttavia, è possibile configurare ognuno in domini diversi e quindi usarli contemporaneamente.

Per aggiungere un altro server Active Directory, selezionare + Aggiungi server nella parte superiore della pagina e definire i valori del server.

Dopo aver aggiunto tutti i server Active Directory, selezionare Salva.

Ad esempio:

Aggiungere nuovi utenti del sensore OT

Questa procedura descrive come creare nuovi utenti per un sensore di rete OT specifico.

Prerequisiti: questa procedura è disponibile per gli utenti amministratore, cyberx e cyberx_host e per qualsiasi utente con il ruolo di Amministrazione.

Per aggiungere un utente:

Accedere alla console del sensore e selezionare Utenti>+ Aggiungi utente.

In Crea un utente | Pagina Utenti , immettere i dettagli seguenti:

Nome Descrizione Nome utente Immettere un nome utente significativo per l'utente. Posta elettronica Immettere l'indirizzo di posta elettronica dell'utente. Nome Immettere il nome dell'utente. Cognome Immettere il cognome dell'utente. Ruolo Selezionare uno dei ruoli utente seguenti: Amministrazione, Security Analyst o Read Only. Per altre informazioni, vedere Ruoli utente locali. Password Selezionare il tipo di utente, Local o Active Directory User.Select the user type, either Local or Active Directory User.

Per gli utenti locali, immettere una password per l'utente. I requisiti delle password includono:

- Almeno otto caratteri

- Caratteri alfabetici sia minuscoli che maiuscoli

- Almeno un numero

- Almeno un simbolo

Le password utente locali possono essere modificate solo dagli utenti Amministrazione.Consiglio

L'integrazione con Active Directory consente di associare gruppi di utenti a livelli di autorizzazione specifici. Se si desidera creare utenti usando Active Directory, configurare prima una connessione Active Directory e quindi tornare a questa procedura.

Al termine scegliere Salva.

Il nuovo utente viene aggiunto ed è elencato nella pagina Utenti del sensore.

Per modificare un utente, selezionare l'icona Modifica![]() per l'utente da modificare e modificare i valori in base alle esigenze.

per l'utente da modificare e modificare i valori in base alle esigenze.

Per eliminare un utente, selezionare il pulsante Elimina per l'utente da eliminare.

Modificare la password di un utente sensore

Questa procedura descrive come Amministrazione utenti possono modificare le password degli utenti locali. Amministrazione gli utenti possono modificare le password per se stessi o per altri utenti di sicurezza o di sola lettura. Gli utenti con privilegi possono modificare le proprie password e le password per gli utenti Amministrazione.

Consiglio

Se è necessario ripristinare l'accesso a un account utente con privilegi, vedere Ripristinare l'accesso con privilegi a un sensore.

Prerequisiti: questa procedura è disponibile solo per gli utenti cyberx, amministratore o cyberx_host o per gli utenti con il ruolo Amministrazione.

Per modificare la password di un utente in un sensore:

Accedere al sensore e selezionare Utenti.

Nella pagina Utenti del sensore individuare l'utente la cui password deve essere modificata.

A destra di tale riga utente selezionare il menu > opzioni (...) Modifica per aprire il riquadro utente.

Nel riquadro utente a destra, nell'area Modifica password immettere e confermare la nuova password. Se stai modificando la tua password, dovrai anche immettere la password corrente.

I requisiti delle password includono:

- Almeno otto caratteri

- Caratteri alfabetici sia minuscoli che maiuscoli

- Almeno un numero

- Almeno un simbolo

Al termine scegliere Salva.

Ripristinare l'accesso con privilegi a un sensore

Questa procedura descrive come recuperare l'accesso con privilegi a un sensore, per gli utenti di cyberx, amministratore o cyberx_host . Per altre informazioni, vedere Utenti locali con privilegi predefiniti.

Prerequisiti: questa procedura è disponibile solo per gli utenti cyberx, amministratore o cyberx_host .

Per ripristinare l'accesso con privilegi a un sensore:

Avviare l'accesso al sensore di rete OT. Nella schermata di accesso selezionare il collegamento Reimposta . Ad esempio:

Nel menu Scegli utente della finestra di dialogo Reimposta password selezionare l'utente di cui si sta recuperando la password, ovvero Cyberx, Amministrazione o CyberX_host.

Copiare il codice identificatore univoco visualizzato in Reimposta identificatore password negli Appunti. Ad esempio:

Passare alla pagina Defender per i siti e i sensori IoT nel portale di Azure. È possibile aprire il portale di Azure in una nuova scheda o finestra del browser, mantenendo aperta la scheda del sensore.

Nelle impostazioni > di portale di Azure Directory e sottoscrizioni assicurarsi di aver selezionato la sottoscrizione in cui è stato eseguito l'onboarding del sensore in Defender per IoT.

Nella pagina Siti e sensori individuare il sensore con cui si sta lavorando e selezionare il menu delle opzioni (...) sulla destra >Recupera la password. Ad esempio:

Nella finestra di dialogo Ripristina visualizzata immettere l'identificatore univoco copiato negli Appunti dal sensore e selezionare Ripristina. Un filepassword_recovery.zip viene scaricato automaticamente.

Tutti i file scaricati dal portale di Azure sono firmati dalla radice dell'attendibilità in modo che i computer usno solo gli asset firmati.

Nella scheda sensore selezionare Seleziona file nella schermata Ripristino password. Passare a e caricare il file password_recovery.zip scaricato in precedenza dal portale di Azure.

Nota

Se viene visualizzato un messaggio di errore che indica che il file non è valido, potrebbe essere stata selezionata una sottoscrizione non corretta nelle impostazioni di portale di Azure.

Tornare a Azure e selezionare l'icona delle impostazioni nella barra degli strumenti superiore. Nella pagina Directory e sottoscrizioni assicurarsi di aver selezionato la sottoscrizione in cui è stato eseguito l'onboarding del sensore in Defender per IoT. Ripetere quindi i passaggi in Azure per scaricare il file password_recovery.zip e caricarlo di nuovo nel sensore.

Seleziona Avanti. Viene visualizzata una password generata dal sistema per il sensore da usare per l'utente selezionato. Assicurarsi di annotare la password perché non verrà visualizzata di nuovo.

Selezionare di nuovo Avanti per accedere al sensore con la nuova password.

Definire il numero massimo di accessi non riusciti

Usare l'accesso dell'interfaccia della riga di comando del sensore OT per definire il numero massimo di accessi non riusciti prima che un sensore OT impedisca all'utente di accedere di nuovo dallo stesso indirizzo IP.

Per altre informazioni, vedere Utenti e accesso dell'interfaccia della riga di comando di Defender per IoT.

Prerequisiti: questa procedura è disponibile solo per l'utente cyberx .

Accedere al sensore OT tramite SSH ed eseguire:

nano /var/cyberx/components/xsense-web/cyberx_web/settings.pyNel file settings.py impostare il

"MAX_FAILED_LOGINS"valore sul numero massimo di accessi non riusciti che si desidera definire. Assicurarsi di considerare il numero di utenti simultanei nel sistema.Uscire dal file ed eseguire

sudo monit restart allper applicare le modifiche.

Passaggi successivi

Per altre informazioni, vedere Controllare l'attività utente.