Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo descrive come installare e configurare il sensore di Microsoft Defender per i contenitori nei cluster di Azure Kubernetes Service (AKS), EKS e GKE usando Helm.

Defender per contenitori supporta più modelli di per la distribuzione del sensore, tra cui provisioning automatico e installazione basata su Helm. La distribuzione basata su Helm offre un maggiore controllo sulla gestione delle versioni dei sensori e sulla tempistica dell'aggiornamento, ma trasferisce alcune responsabilità operative a te. Quando si usa la distribuzione basata su Helm, tenere in considerazione quanto segue:

Aggiornamenti dei sensori: usando la distribuzione basata su Helm, è possibile gestire gli aggiornamenti dei sensori e i tempi di aggiornamento. Il provisioning automatico segue le pianificazioni di implementazione gestite da Microsoft.

Flussi di installazione automatica: quando si distribuisce il sensore usando Helm, ignorare le richieste di installazione automatica e le raccomandazioni nel portale di Azure per evitare conflitti con la distribuzione esistente.

Prerequisiti

Prima di installare il sensore usando Helm, assicurarsi che:

Si implementano tutti i requisiti preliminari per il sensore Defender for Containers, come descritto nei requisiti di rete del sensore Defender.

Defender for Containers è abilitato nell'abbonamento di destinazione o nel connettore di sicurezza:

- Sottoscrizione di Azure: abilitare Defender per contenitori sul servizio Azure Kubernetes tramite il portale

- Amazon Web Services (AWS): Abilitare Defender per contenitori in AWS (EKS) tramite il portale

- Google Cloud Project (GCP): abilitare Defender per container in GCP (GKE) tramite il portale

- Kubernetes abilitato ad Arc: Abilita Defender per Containers su Kubernetes abilitato ad Arc tramite il portale

Sono abilitati i componenti seguenti del piano Defender per i Contenitori.

- Sensore Defender

- Accesso all'API Kubernetes

Per gli ambienti AWS e GCP: assicurarsi che l'opzione "Sensore di Defender per Azure Arc auto provisioning" è disattivata.

Se si vuole mantenere abilitato il provisioning automatico per altri cluster abilitati per Arc nell'account AWS o nel progetto GCP, applicare il

ms_defender_e2e_discovery_exclude=truetag ai cluster in cui si intende distribuire il sensore usando Helm.L'ambiente non dispone di assegnazioni di criteri in conflitto che possono distribuire la versione disponibile a livello generale del sensore.

Esaminare le assegnazioni di criteri che usano l'ID definizione dei criteri seguente e rimuovere eventuali assegnazioni in conflitto:

64def556-fbad-4622-930e-72d1d5589bf5Per esaminare le definizioni dei criteri, passare a Definizioni di Criteri nel portale di Azure e cercare l'ID delle definizioni dei criteri.

Installare il grafico Helm

Defender per i container e i chart Helm vengono pubblicati su mcr.microsoft.com/azuredefender/microsoft-defender-for-containers.

Il grafico richiede valori di identificatore cluster in global.cloudIdentifiers. È possibile fornire questi valori inline con --set, come illustrato negli esempi seguenti o usando un file di valori.

Per installare l'ultima versione del chart, usare il comando Helm base di installazione. Specificare i valori richiesti global.cloudIdentifiers usando un file di valori o in linea con --set, come mostrato negli esempi specifici per l'ambiente:

helm install defender-k8s oci://mcr.microsoft.com/azuredefender/microsoft-defender-for-containers

È possibile elencare le versioni pubblicate eseguendo il comando seguente:

curl https://mcr.microsoft.com/v2/azuredefender/microsoft-defender-for-containers/tags/list

Per installare una versione specifica, includere il tag di versione:

helm install defender-k8s oci://mcr.microsoft.com/azuredefender/microsoft-defender-for-containers:<tag>

Per esaminare i valori configurabili del grafico, ad esempio flag di funzionalità o limiti delle risorse dei pod, eseguire il pull del grafico ed esaminare il values.yaml file:

helm pull oci://mcr.microsoft.com/azuredefender/microsoft-defender-for-containers

Per installare il sensore nel tuo ambiente:

Per i cluster standard di Azure Kubernetes Service (AKS), usare il namespace mdc.

Per i cluster automatici AKS, usare lo spazio dei nomi kube-system.

Se il tuo cluster AKS dispone già di una distribuzione esistente di Defender per i Contenitori, disabilita la distribuzione esistente come descritto in Configurare Defender per i Contenitori per Azure e rimuovi le risorse rimanenti eseguendo i seguenti comandi:

kubectl delete crd/policies.defender.microsoft.com || true

kubectl delete crd/runtimepolicies.defender.microsoft.com || true

kubectl delete crd/securityartifactpolicies.defender.microsoft.com || true

kubectl delete ClusterRole defender-admission-controller-cluster-role || true

kubectl delete ClusterRole defender-admission-controller-resource-cluster-role || true

kubectl delete ClusterRoleBinding defender-admission-controller-cluster-role-binding || true

kubectl delete ClusterRoleBinding defender-admission-controller-cluster-resource-role-binding || true

Installare il sensore:

helm install defender-k8s oci://mcr.microsoft.com/azuredefender/microsoft-defender-for-containers \

--create-namespace --namespace <namespace> \

--set global.cloudIdentifiers.Azure.subscriptionId="<cluster-subscription-id>" \

--set global.cloudIdentifiers.Azure.resourceGroupName="<cluster-resource-group>" \

--set global.cloudIdentifiers.Azure.clusterName="<cluster-name>" \

--set global.cloudIdentifiers.Azure.region="<cluster-region>"

Sostituire <namespace> con:

-

mdcper i cluster del servizio Azure Kubernetes standard. -

kube-systemper cluster automatici di AKS.

Verificare l'installazione

Verificare che l'installazione sia riuscita usando lo spazio dei nomi usato durante l'installazione.

helm list --namespace mdc

L'installazione ha esito positivo se il STATUS campo visualizza deployed.

Configurare le regole di sicurezza per la distribuzione controllata

Annotazioni

La distribuzione controllata di Kubernetes è supportata solo sui cluster di servizio Azure Kubernetes automatico, quando il sensore viene installato usando Helm nello spazio dei nomi kube-system. La distribuzione del componente aggiuntivo non è supportata per questo scenario.

Importante

Quando si creano regole, la sottoscrizione selezionata potrebbe essere visualizzata come not supported for Gated deployment. Questo stato si verifica perché sono stati installati i componenti di Defender per contenitori usando Helm anziché tramite l'installazione automatica del dashboard.

Definire le regole di sicurezza per controllare gli elementi che è possibile distribuire nei cluster Kubernetes. Queste regole consentono di bloccare o controllare le immagini del contenitore in base ai criteri di sicurezza, ad esempio immagini con troppe vulnerabilità.

Accedi al portale di Azure.

Passare a Defender per il cloud>Impostazioni ambiente.

Selezionare Regole di sicurezza.

Selezionare Distribuzione controllata>Valutazione della vulnerabilità.

Selezionare una regola per modificarla oppure selezionare + Aggiungi regola per crearne una nuova.

Gestire le raccomandazioni esistenti

Importante

Se si installa il sensore usando Helm, non usare le raccomandazioni Defender per il cloud esistenti per installare il profilo di Defender o l'estensione Arc per lo stesso cluster. La correzione di queste raccomandazioni può creare una distribuzione in conflitto.

A seconda del tipo di distribuzione, le raccomandazioni seguenti potrebbero essere ancora visualizzate in Defender per il cloud:

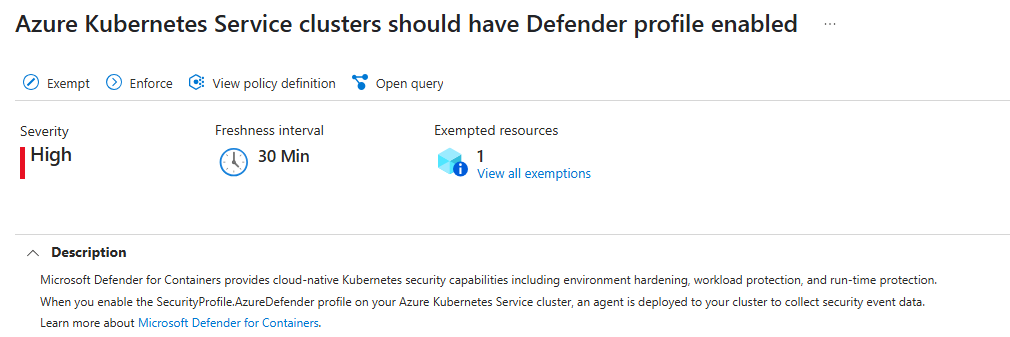

Azure: i cluster del servizio Azure Kubernetes devono avere il profilo defender abilitato - Microsoft Azure

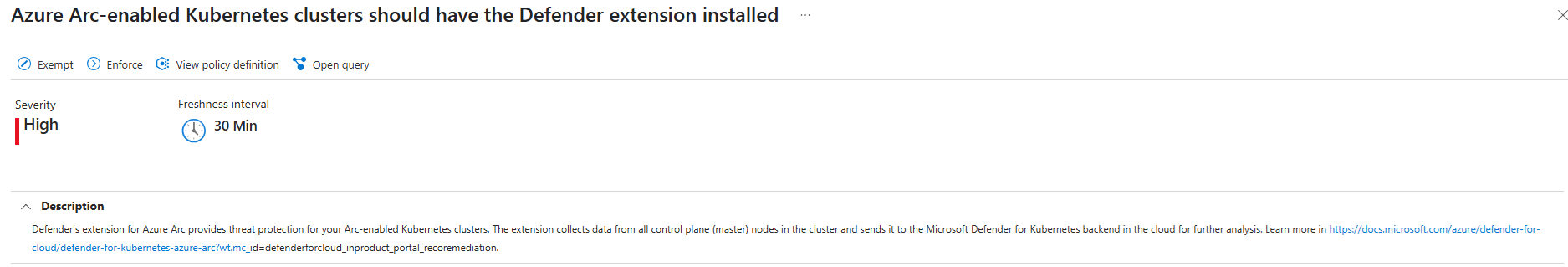

cluster Kubernetes abilitati per Arc: i cluster Kubernetes abilitati per Azure Arc devono avere l'estensione Defender installata - Microsoft Azure

Aggiornare una distribuzione basata su Helm esistente

Con la distribuzione basata su Helm, si gestiscono gli aggiornamenti dei sensori. Defender per il cloud non li applica automaticamente.

Esegui il comando seguente per aggiornare una distribuzione esistente basata su Helm. Utilizza lo stesso spazio dei nomi utilizzato durante l'installazione.

helm upgrade defender-k8s \

oci://mcr.microsoft.com/azuredefender/microsoft-defender-for-containers \

--namespace <namespace> \

--reuse-values

Per <namespace>, usare:

-

mdcper i cluster standard di Azure Kubernetes Service (AKS), Amazon Elastic Kubernetes Service (EKS) e Google Kubernetes Engine (GKE). -

kube-systemper cluster automatici AKS.

Se l'aggiornamento non riesce a causa di conflitti di risorse, aggiungere le opzioni seguenti al comando di aggiornamento:

--server-side=true --resolve-conflicts