Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo fornisce suggerimenti per l'integrazione di una distribuzione di soluzione Azure VMware in un'architettura hub-spoke esistente o nuova in Azure.

Lo scenario hub-spoke presuppone un ambiente cloud ibrido con carichi di lavoro in:

- Azure nativo con i servizi IaaS o PaaS

- Soluzione Azure VMware

- vSphere locale

Architettura

L'hub è un Rete virtuale di Azure che funge da punto centrale di connettività al cloud locale e soluzione Azure VMware privato. Gli Spoke sono reti virtuali che si collegano al hub per abilitare la comunicazione tra reti virtuali.

Il traffico tra il data center locale, soluzione Azure VMware cloud privato e l'hub passa attraverso le connessioni di Azure ExpressRoute. Le reti virtuali spoke in genere contengono carichi di lavoro basati su IaaS, ma possono avere servizi PaaS come ambiente del servizio app, con integrazione diretta con Rete virtuale o altri servizi PaaS con collegamento privato di Azure abilitato.

Importante

È possibile usare un gateway ExpressRoute esistente per connettersi a soluzione Azure VMware purché non superi il limite di quattro circuiti ExpressRoute per ogni rete virtuale. Tuttavia, per accedere alle soluzione Azure VMware dall'ambiente locale tramite ExpressRoute, è necessario disporre di Copertura globale di ExpressRoute poiché il gateway ExpressRoute non fornisce il routing transitivo tra i circuiti connessi.

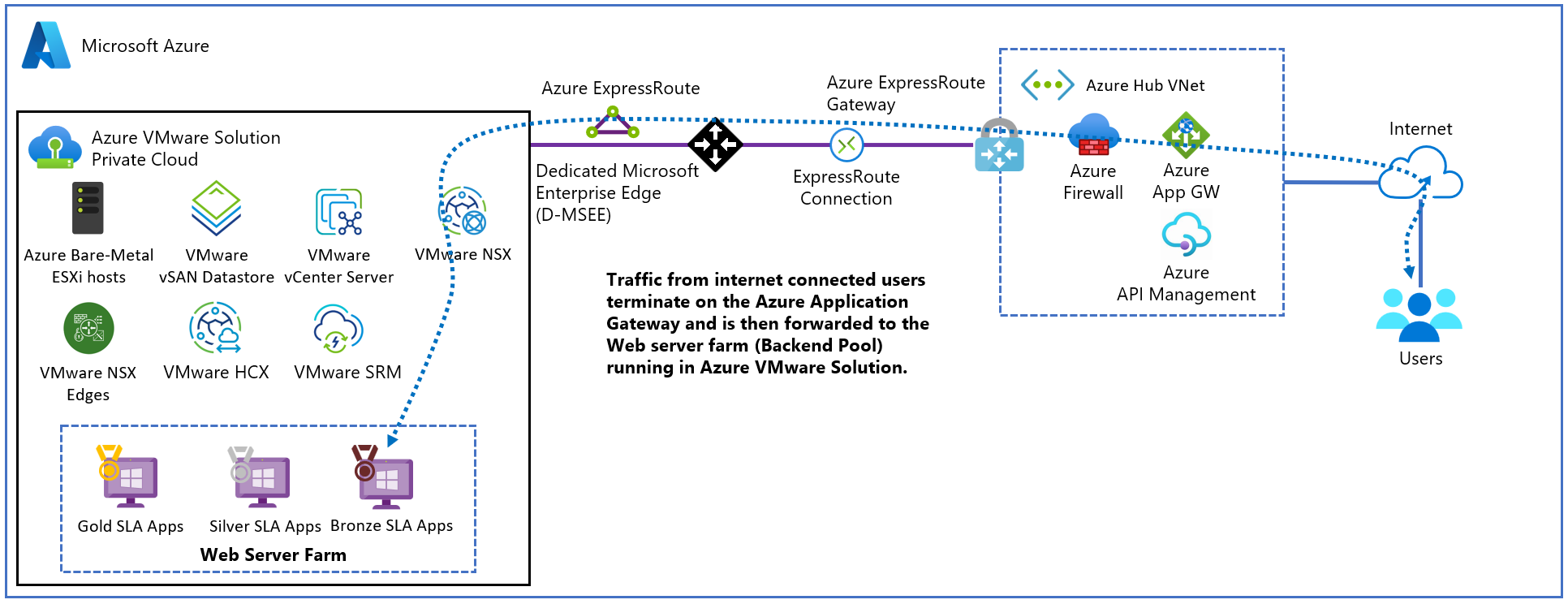

Il diagramma mostra un esempio di distribuzione Hub e Spoke in Azure connessa all'ambiente locale e ad soluzione Azure VMware tramite ExpressRoute Global Reach.

L'architettura include i componenti principali seguenti:

Sito locale: Data center locali del cliente connessi a Azure tramite una connessione ExpressRoute.

Soluzione Azure VMware Cloud Privato: Data Center Software-Defined di soluzione Azure VMware formato da uno o più cluster vSphere, ciascuno con un massimo di 16 host.

Gateway ExpressRoute: abilita la comunicazione tra soluzione Azure VMware cloud privato, servizi condivisi nella rete virtuale hub e carichi di lavoro in esecuzione su reti virtuali spoke tramite una connessione ExpressRoute.

Copertura globale di ExpressRoute: abilita la connettività tra l'ambiente locale e soluzione Azure VMware cloud privato. La connettività tra soluzione Azure VMware e l'infrastruttura di Azure è solo tramite Copertura globale di ExpressRoute.

Considerazioni sulla VPN da sito a sito: la connettività al cloud privato della soluzione Azure VMware tramite VPN S2S di Azure è supportata purché soddisfi i requisiti minimi di rete per VMware HCX.

Rete virtuale hub: funge da punto centrale di connettività alla rete locale e soluzione Azure VMware cloud privato.

Rete virtuale spoke

IaaS Spoke: ospita carichi di lavoro basati su IaaS di Azure, inclusi i set di disponibilità delle macchine virtuali e i set di scalabilità di macchine virtuali e i componenti di rete corrispondenti.

PaaS Spoke: ospita i servizi PaaS di Azure usando l'indirizzamento privato grazie a endpoint privato e collegamento privato.

Firewall di Azure: Funge da pezzo centrale per segmentare il traffico tra gli spoke e soluzione Azure VMware.

Gateway Applicativo: Espone e protegge le applicazioni web eseguite in Azure IaaS/PaaS o nelle macchine virtuali (VM) di soluzione Azure VMware. Si integra con altri servizi come Gestione API.

Considerazioni sulla rete e sulla sicurezza

Le connessioni ExpressRoute consentono il flusso del traffico tra l'infrastruttura di rete locale, soluzione Azure VMware e l'infrastruttura di rete di Azure. La Soluzione Azure VMware usa ExpressRoute Global Reach per implementare questa connettività.

Poiché un gateway ExpressRoute non fornisce il routing transitivo tra i circuiti connessi, anche la connettività locale deve usare ExpressRoute Global Reach per comunicare tra l'ambiente vSphere on-premises e la soluzione Azure VMware.

Flusso del traffico dalle installazioni locali alla soluzione Azure VMware

soluzione Azure VMware al flusso del traffico della rete virtuale dell'hub

Per altre informazioni sui concetti relativi alla rete e alla connettività soluzione Azure VMware, vedere la documentazione del prodotto soluzione Azure VMware.

Segmentazione del traffico

Firewall di Azure è la parte centrale della topologia Hub-Spoke, distribuita nella rete virtuale hub. Usare Firewall di Azure o un'altra appliance virtuale di rete supportata da Azure per stabilire regole di traffico e segmentare la comunicazione tra i diversi "spoke" e i carichi di lavoro della soluzione Azure VMware.

Creare tabelle di route per indirizzare il traffico a Firewall di Azure. Per le reti virtuali Spoke, è necessario creare un instradamento che imposti l'instradamento predefinito verso l'interfaccia interna del Firewall di Azure. In questo modo, quando un carico di lavoro nella Rete virtuale deve raggiungere lo spazio degli indirizzi soluzione Azure VMware, il firewall può valutarlo e applicare la regola di traffico corrispondente per consentire o rifiutarla.

Importante

Non è supportata una route con prefisso di indirizzo 0.0.0.0/0 nell'impostazione GatewaySubnet .

Impostare le route per reti specifiche nella tabella di route corrispondente. Ad esempio, le rotte per raggiungere la soluzione Azure VMware per i prefissi IP di gestione e i carichi di lavoro dai carichi di lavoro spoke e viceversa.

Secondo livello di segmentazione del traffico usando i gruppi di sicurezza di rete all'interno degli spoke e dell'hub per creare criteri di traffico più granulari.

Nota

Traffico dall'ambiente locale a soluzione Azure VMware: Il traffico tra carichi di lavoro locali, sia basati su vSphere che su altri sistemi, è abilitato da Global Reach, ma il traffico non passa attraverso Firewall di Azure nell'hub. In questo scenario è necessario implementare meccanismi di segmentazione del traffico, in locale o in soluzione Azure VMware.

Gateway Applicativo

Applicazioni gateway di Azure V1 e V2 sono state testate con applicazioni web eseguite su macchine virtuali di soluzione Azure VMware come pool di back-end. Application Gateway è attualmente l'unico metodo supportato per esporre le app Web in esecuzione su macchine virtuali di soluzione Azure VMware su Internet. Può anche esporre le app agli utenti interni in modo sicuro.

Per ulteriori informazioni, vedere l'articolo specifico della soluzione Azure VMware su Application Gateway.

Jump box e Azure Bastion

Per accedere all'ambiente della soluzione Azure VMware, utilizza un jump box, ovvero una macchina virtuale Windows 10 o Windows Server distribuita nella subnet del servizio condiviso all'interno della rete virtuale hub.

Importante

Azure Bastion è il servizio consigliato per connettersi alla jump box per evitare di esporre la soluzione Azure VMware a Internet. Non è possibile usare Azure Bastion per connettersi alle macchine virtuali della soluzione Azure VMware perché non sono oggetti IaaS di Azure.

Come procedura consigliata per la sicurezza, distribuire il servizio Microsoft Azure Bastion all'interno della rete virtuale hub. Azure Bastion offre accesso RDP e SSH facile alle macchine virtuali distribuite in Azure senza fornire indirizzi IP pubblici a tali risorse. Dopo aver distribuito il servizio Azure Bastion, è possibile accedere alla macchina virtuale selezionata dal portale di Azure. Dopo aver stabilito la connessione, viene aperta una nuova scheda che mostra il jump box desktop e da tale desktop è possibile accedere al piano di gestione del cloud privato soluzione Azure VMware.

Importante

Non assegnare un indirizzo IP pubblico alla macchina virtuale jump box o esporre la porta 3389/TCP alla rete Internet pubblica.

Considerazioni sulla risoluzione DNS di Azure

Per la risoluzione DNS di Azure sono disponibili due opzioni:

Utilizzare i controller di dominio distribuiti nel Hub (descritti in Considerazioni sull'identità) come server DNS.

Distribuire e configurare una zona privata DNS di Azure.

L'approccio migliore consiste nel combinare entrambe le soluzioni per fornire una risoluzione dei nomi affidabile per la soluzione Azure VMware, on-premises e Azure.

Raccomandazione di progettazione generale: usare il DNS integrato Active Directory esistente distribuito in almeno due macchine virtuali Azure nella rete virtuale hub e configurato nelle reti virtuali spoke per usare tali server DNS di Azure nelle impostazioni DNS.

È possibile usare DNS privato di Azure, in cui la zona DNS privato di Azure collega alla rete virtuale. I server DNS vengono usati come resolver ibridi con inoltro condizionale verso i sistemi locali o la soluzione Azure VMware che esegue il DNS tramite l'infrastruttura di Azure DNS privato del cliente.

Per gestire automaticamente il ciclo di vita dei record DNS per le macchine virtuali distribuite all'interno delle reti virtuali spoke, abilitare la registrazione automatica. Se abilitata, il numero massimo di zone DNS private è solo uno. Se disabilitato, il numero massimo è 1000.

I server locali e la Soluzione Azure VMware possono essere configurati con server d'inoltro condizionale per risolvere le macchine virtuali in Azure per la zona DNS privata di Azure.

Considerazioni sull'identità

Ai fini dell'identità, l'approccio migliore consiste nel distribuire almeno un controller di dominio nell'hub. Usare due subnet del servizio condiviso distribuite in maniera zonale o un set di disponibilità per VM. Per altre informazioni sull'estensione del dominio locale di Active Directory (AD) ad Azure, vedere Centro architettura di Azure.

Distribuire inoltre un altro controller di dominio sul lato soluzione Azure VMware per fungere da origine DNS e identità all'interno dell'ambiente vSphere.

Come procedura consigliata, integrare il dominio AD con Microsoft Entra ID.