Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come proteggere una risorsa del servizio di Azure con un perimetro di sicurezza di rete di Azure e accedervi tramite Gestione API di Azure.

Ad esempio, si configura un account di archiviazione di Azure con un perimetro di sicurezza di rete per consentire il traffico dalla sottoscrizione (contenente l'istanza di Gestione API), usare l'identità gestita di Gestione API per eseguire l'autenticazione in Archiviazione di Azure e verificare l'accesso con la console di test di Gestione API. La connettività del servizio attendibile e l'accesso pubblico all'account di archiviazione verranno disabilitati.

Perché usare un perimetro di sicurezza di rete con Gestione API?

Un perimetro di sicurezza di rete fornisce un perimetro centralizzato supportato per consentire in modo esplicito il traffico mantenendo disabilitato l'accesso pubblico. Fornisce:

- Modello di attendibilità dei token moderno: I token di identità gestita includono ora attestazioni in modalità trust che non consentono più il bypass di rete implicito. Un perimetro di sicurezza di rete stabilisce il percorso di rete esplicito richiesto dal back-end.

- Governance centralizzata: Un perimetro di sicurezza di rete consolida le regole di rete per servizio in un singolo perimetro, migliorando la coerenza e l'osservabilità tra le risorse protette.

- Funziona senza una rete virtuale: Per le istanze di Gestione API non isolate con una rete virtuale, il perimetro di sicurezza di rete consente l'accesso sicuro per sottoscrizione o intervallo IP. Se l'isolamento della rete virtuale è disponibile e preferito, è possibile continuare a usare tale approccio.

Annotazioni

A partire da marzo 2026, API Management ritira la connettività di servizio attendibile dal gateway ad alcuni servizi back-end di Azure. Se tali back-end, ad esempio gli account di archiviazione di Azure, si basano su servizi Microsoft attendibili o istanze di risorse per l'accesso alla rete, è necessario eseguire la migrazione. Un perimetro di sicurezza di rete fornisce il perimetro centralizzato supportato per consentire in modo esplicito il traffico mantenendo disabilitato l'accesso pubblico.

Prerequisiti

- Una sottoscrizione di Azure e le autorizzazioni Proprietario o Collaboratore.

- Istanza di Gestione API di Azure con un'identità gestita assegnata dal sistema o assegnata dall'utente abilitata.

- Un account di archiviazione di Azure

- Configurare un contenitore e almeno un BLOB di test, ad esempio un file JSON.

- Per iniziare, abilitare l'accesso alla rete pubblica all'account di archiviazione. Per impostazione predefinita, questa impostazione consente anche ai servizi Microsoft attendibili e alle istanze delle risorse di accedere all'account di archiviazione. È possibile modificare l'accesso in un secondo momento quando si associa il perimetro di sicurezza di rete.

Panoramica dei passaggi

Configurare API Management per chiamare Archiviazione Azure usando un'identità gestita.

Bloccare l'accesso alla rete pubblica all'account di archiviazione.

Creare un profilo perimetrale di sicurezza di rete e associare l'account di archiviazione.

Aggiungere una regola di accesso in ingresso per consentire il traffico di Gestione API.

Spostare la modalità di accesso perimetrale della sicurezza di rete dalla transizione a forzato.

Passaggio 1: Configurare la gestione delle API per chiamare l'archiviazione di Azure usando l'identità gestita

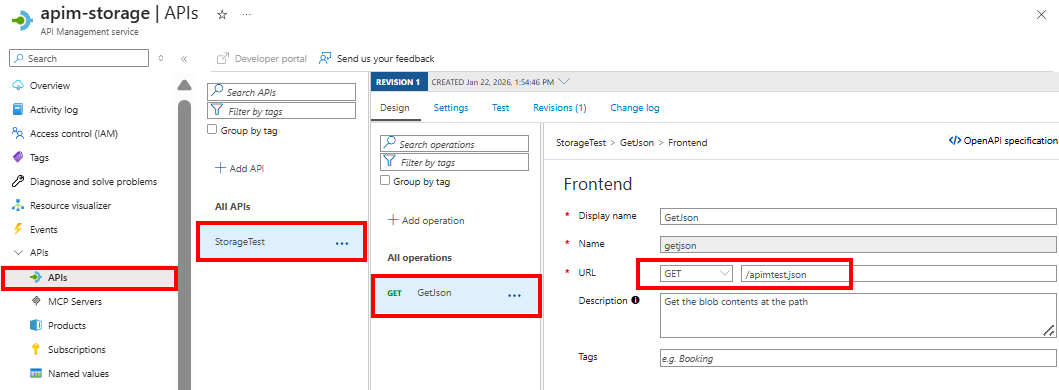

Configurare API Management per chiamare Archiviazione di Azure. Aggiungere un'API e un'operazione di test e configurare un criterio per l'autenticazione usando l'identità gestita di Gestione API.

- Nel portale di Azure passare all'istanza di Gestione API.

- Assicurarsi che sia abilitata un'identità gestita assegnata dal sistema o assegnata dall'utente. Per la procedura, vedere Usare le identità gestite in Gestione API.

- Passare all'account di archiviazione e concedere l'accesso all'identità gestita:

- Nel menu a sinistra selezionare Controllo di accesso (IAM)>Aggiungi assegnazione di ruolo.

- Selezionare il ruolo Lettore dati BLOB di Archiviazione (o Collaboratore, se è necessario l'accesso in scrittura) e assegnarlo all'identità gestita di API Management.

- Completare i passaggi di assegnazione dei ruoli.

Configurare un'operazione API per chiamare Azure Storage

Aggiungere un'API HTTP che precede l'URI del BLOB di Archiviazione di Azure (ad esempio,

https://<storage-account-name>.blob.core.windows.net/apimtest).Aggiungere un'operazione GET destinata al contenitore.

Nella scheda Progettazione selezionare l'operazione e quindi selezionare l'editor dei criteri (

</>). Modificare la definizione della politica dell'operazione per aggiungere l'intestazione della versione API e l'autenticazione dell'identità gestita.

Nell'esempio seguente :

Il

authentication-managed-identitycriterio presuppone che l'istanza di API Management abbia un'identità gestita assegnata dal sistema abilitata e possa accedere ad Archiviazione Azure. Per usare un'identità gestita assegnata dall'utente, impostare un attributoclient-idnei criteri. Per altre informazioni, vedere le informazioni di riferimento sui criteri.Il criterio

set-headerimposta l'intestazione della versione dell'API REST di archiviazione richiesta.<policies> <inbound> <base /> <!-- Authenticate to Storage using API Management managed identity --> <authentication-managed-identity resource="https://storage.azure.com/" /> <!-- Set Storage API version header --> <set-header name="x-ms-version" exists-action="override"> <value>2025-11-05</value> </set-header> </inbound> <backend> <forward-request /> </backend> <outbound> <base /> </outbound> <on-error> <base /> </on-error> </policies>

Annotazioni

- Il

resourcevalore deve esserehttps://storage.azure.com/per Azure Storage. - Verificare che all'identità gestita sia assegnato il ruolo RBAC appropriato.

Testare l'operazione dell'API

Prima di configurare il perimetro di sicurezza di rete, verificare che l'operazione API possa raggiungere l'account di archiviazione.

- Nel menu a sinistra, in API, selezionare l'API e l'operazione.

- Selezionare la scheda Test.

- Selezionare Test e chiamare l'operazione. Facoltativamente, selezionare Traccia per acquisire dati di telemetria dettagliati.

Risultati previsti:

- La chiamata ha esito positivo con una risposta

200 OKe restituisce il contenuto del BLOB. - Se è stata abilitata l'opzione Trace, è possibile verificare che Gestione API abbia aggiunto il token di identità gestita all'intestazione Autorizzazione.

Passaggio 2. Bloccare l'accesso alla rete pubblica all'account di archiviazione

Se ora si blocca l'accesso alla rete pubblica all'account di archiviazione, la chiamata API da API Management non riesce perché la connettività del servizio attendibile è disabilitata.

- Nel portale di Azure passare all'account di archiviazione.

- Nel menu a sinistra, in Sicurezza e rete selezionare Rete.

- Nella scheda Accesso pubblico selezionare Gestisci. Disabilitare l'accesso alla rete pubblica.

- Seleziona Salva.

Testare l'operazione dell'API

Verificare che l'operazione API non possa più raggiungere l'account di archiviazione.

- Nel portale di Azure, passare all'istanza di Gestione API.

- Nel menu a sinistra, in API, selezionare l'API e l'operazione.

- Selezionare la scheda Test.

- Selezionare Test e chiamare l'operazione. Facoltativamente, selezionare Traccia per acquisire dati di telemetria dettagliati.

Risultato previsto:

- La chiamata fallisce con risposta

403 Forbidden.

Passaggio 3. Creare un profilo perimetrale di sicurezza di rete e associare l'account di archiviazione

Per i passaggi tipici per creare un perimetro di sicurezza di rete e associare una risorsa di Azure a un profilo, vedere Creare un perimetro e un profilo di sicurezza di rete. Brevi passaggi sotto:

- Nel portale di Azure cercare i perimetri di sicurezza di rete e selezionarlo.

- Selezionare + Crea e specificare un nome e un'area. Accettare le impostazioni predefinite per altre impostazioni e creare il perimetro.

- Dopo la distribuzione, passare al pannello Impostazioni>Risorse associate per associare l'account di archiviazione a un profilo esistente o nuovo.

Passaggio 4: Aggiungere una regola di accesso in ingresso per consentire il traffico di Gestione API

Per consentire alla Gestione delle API di raggiungere l'account di archiviazione attraverso il perimetro, aggiungere una regola di ingresso. L'approccio più semplice consiste nella sottoscrizione di Azure.

- Nel menu a sinistra del perimetro di sicurezza di rete selezionare Profili impostazioni>, quindi selezionare il profilo associato all'account di archiviazione.

- Nel menu a sinistra selezionare Impostazioni> Regole di>+ Aggiungi:

- Immettere un nome per la regola.

- Selezionare Sottoscrizionitipo di origine, quindi in Origini consentite selezionare la sottoscrizione che contiene l'istanza di Gestione API.

- Seleziona Aggiungi.

Annotazioni

Se si seleziona il controllo basato su indirizzi IP, specificare l'intervallo di indirizzi IP pubblici in uscita di Gestione API nella regola in ingresso. Assicurarsi di includere tutti gli indirizzi IP in uscita per l'istanza di Gestione API.

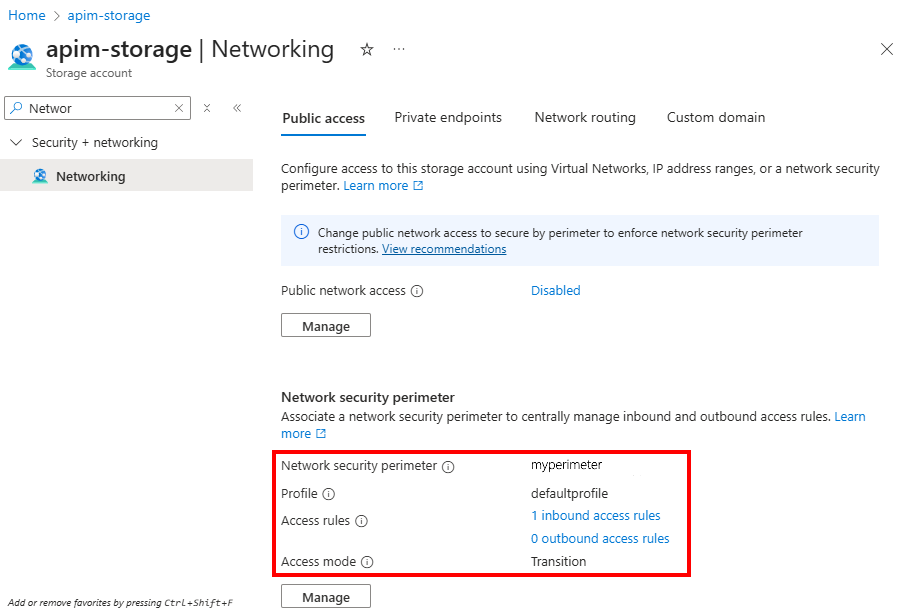

Verificare la configurazione di rete nell'account di archiviazione

- Nel portale di Azure passare all'account di archiviazione.

- Nel menu a sinistra, in Sicurezza e rete selezionare Rete.

- In Perimetro di sicurezza di rete verificare che l'account di archiviazione sia associato al profilo perimetrale della sicurezza di rete e che la regola di accesso sia elencata.

Testare l'operazione dell'API

Verificare che la funzione API possa raggiungere l'account di storage nel perimetro di sicurezza di rete.

- Nel portale di Azure, passare all'istanza di Gestione API.

- Nel menu a sinistra, in API, selezionare l'API e l'operazione.

- Selezionare la scheda Test.

- Selezionare Test e chiamare l'operazione. Facoltativamente, selezionare Traccia per acquisire dati di telemetria dettagliati.

Risultato previsto:

- La chiamata ha esito positivo con una risposta

200 OKe restituisce il contenuto del blob.

Passaggio 5. Spostare la modalità di accesso su imposto

Un perimetro di sicurezza di rete supporta le modalità di accesso seguenti:

- Transizione: Applica sia le impostazioni di rete per risorsa che le regole del perimetro di sicurezza di rete esistenti. Questa modalità è l'impostazione predefinita quando si associa per la prima volta una risorsa.

- Forzato: applica solo le regole del perimetro di sicurezza di rete. Usare questa modalità dopo aver convalidato l'accesso.

Dopo aver convalidato l'accesso in modalità di transizione , impostare la modalità di accesso del perimetro di sicurezza di rete su applicata. Per altre informazioni, vedere Passaggi per configurare le proprietà publicNetworkAccess e accessMode.

Contenuti correlati

- Altre informazioni sui concetti e sulle funzionalità del perimetro di sicurezza di rete

- Opzioni di rete in Gestione API