Comprendre l’analytique comportementale

Identifier les menaces au sein de votre organisation et leur impact potentiel , qu’il s’agisse d’une entité compromise ou d’un insider malveillant, est un processus fastidieux et gourmand en main-d’œuvre. Lorsque vous passez en revue les alertes, établissez des liens et menez une recherche active, cela entraîne des quantités énormes de temps et d'efforts dépensés avec des retours minimes. Et la possibilité de menaces sophistiquées qui évitent la découverte. Des menaces insaisissables, telles que des menaces persistantes zero-day, ciblées et avancées, peuvent être des plus dangereuses pour votre organisation, ce qui rend leur détection d’autant plus critique.

La fonctionnalité Comportement de l’entité dans Microsoft Sentinel élimine la corvée des charges de travail de vos analystes et l’incertitude de leurs efforts. La fonctionnalité Comportement de l’entité fournit une intelligence haute fidélité et actionnable, afin qu’elle puisse se concentrer sur l’investigation et la correction.

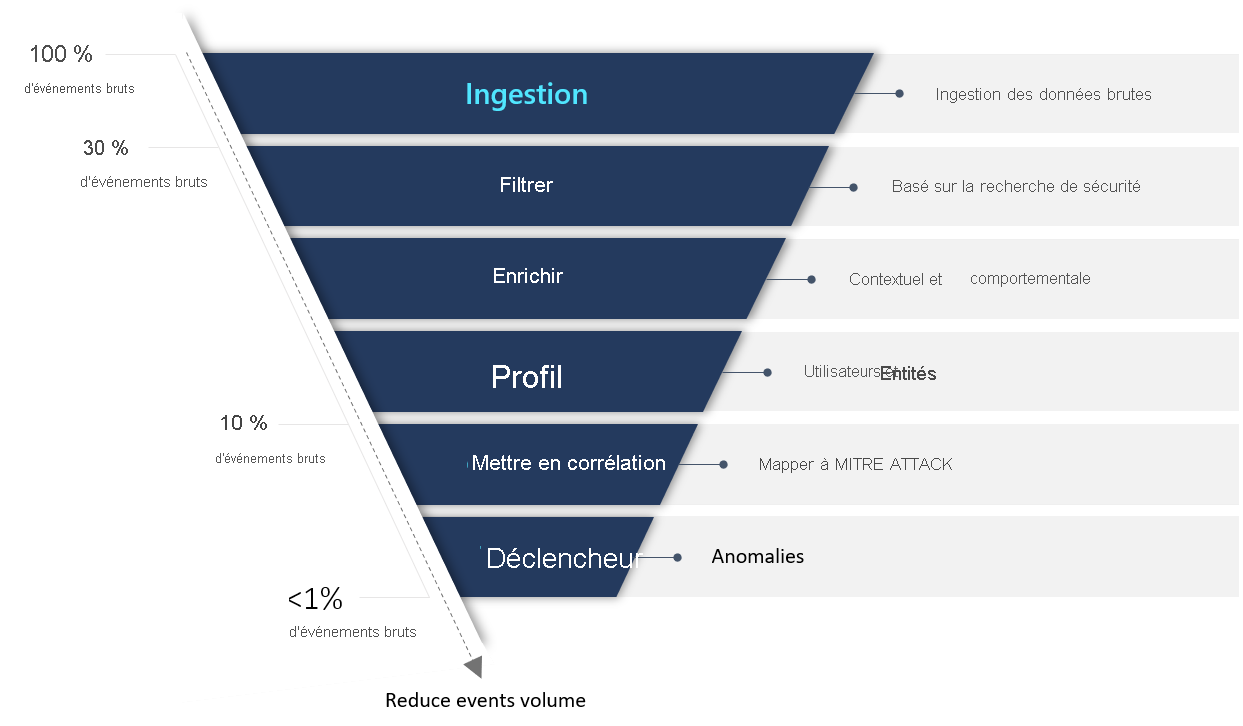

Comme Microsoft Sentinel collecte les journaux et les alertes de toutes les sources de données connectées, il analyse et génère des profils comportementaux de référence des entités de votre organisation (utilisateurs, hôtes, adresses IP, applications, etc.). L’analyse s’effectue à travers l’horizon de temps et de groupe de pairs. Microsoft Sentinel utilise différentes techniques et fonctionnalités de Machine Learning, puis peut identifier une activité anormale et vous aider à déterminer si une ressource est compromise. Il peut également déterminer la sensibilité relative de ressources particulières, identifier des groupes homologues de ressources et évaluer l’impact potentiel (« rayon d’impact ») de la compromission de quelconque ressource. Ces informations vous permettent de hiérarchiser efficacement l’investigation et la gestion de l’incident.

Vue d’ensemble de l’architecture

Analyse pilotée par la sécurité

Microsoft adopté le paradigme de Gartner pour les solutions UEBA, Microsoft Sentinel fournit une approche « extérieure », basée sur trois cadres de référence :

Data Sources : Tout en prenant d’abord en charge les sources de données Azure, Microsoft Sentinel sélectionne soigneusement des sources de données tierces pour fournir des données qui correspondent à nos scénarios de menace.

Analytics : Microsoft Sentinel utilise des algorithmes machine learning (ML) et identifie les activités anormales qui présentent des preuves clairement et concises sous la forme d’enrichissements contextuels. Considérons les exemples ci-dessous.

Microsoft Sentinel présente des artefacts qui aident vos analystes de sécurité à comprendre clairement les activités anormales dans le contexte et en comparaison avec le profil de base de l'utilisateur. Les actions effectuées par un utilisateur (ou un hôte ou une adresse) sont évaluées dans leur contexte. Un résultat « true » indique une anomalie identifiée :

À travers différents emplacements géographiques, appareils et environnements.

À travers les horizons de temps et de fréquence (par rapport à l’historique de l’utilisateur).

Par rapport au comportement des pairs.

Par rapport au comportement de l’organisation.

Scoring

Chaque activité est notée avec « Score de priorité d’investigation ». Le score détermine la probabilité qu’un utilisateur spécifique effectue une activité spécifique en fonction de l’apprentissage comportemental de l’utilisateur et de ses pairs. Les activités identifiées comme les plus anormales reçoivent les scores les plus élevés (sur une échelle de 0-10).