Décrire Copilot dans Microsoft Defender XDR

Microsoft Security Copilot est incorporé dans le portail Microsoft Defender pour permettre aux équipes de sécurité d’examiner et de répondre rapidement et efficacement aux incidents, de rechercher des menaces et de protéger leur organisation avec des renseignements pertinents sur les menaces.

La brève vidéo qui suit montre quelques-unes des fonctionnalités Copilot incorporées dans Microsoft Defender et comment elles peuvent aider les analystes de sécurité à être plus productifs.

Remarque

La liste des fonctionnalités de Copilot incorporées dans Microsoft Defender augmente continuellement. Cette unité fournit simplement un échantillon de certaines de ces fonctionnalités Copilot. Pour plus d’informations, consultez la documentation sur Microsoft Security Copilot dans Microsoft Defender.

Il existe également certaines options communes à toutes ces fonctionnalités, notamment la possibilité d'envoyer des commentaires sur les réponses aux invitations et de passer sans interruption à l'expérience autonome.

Comme indiqué dans l’unité d’introduction, dans l’expérience incorporée, Copilot est capable d’appeler directement les capacités propres au produit, ce qui accroît l’efficacité du traitement. Pour garantir l’accès à ces fonctionnalités de Microsoft Security Copilot, le plug-in Microsoft Defender XDR doit être activé et cela est effectué via l’expérience autonome. Pour plus d’informations, consultez Décrire les fonctionnalités disponibles dans l’expérience autonome de Microsoft Security Copilot.

Résumer des incidents

Copilot crée automatiquement un résumé lorsque vous accédez à la page d'un incident, fournissant une vue d'ensemble de l'attaque contenant des informations essentielles, notamment ce qui s'est passé, les ressources impliquées, la chronologie de l'attaque, les indicateurs de compromission (IOC) et les noms des acteurs de menace impliqués. Les incidents contenant jusqu'à 100 alertes peuvent être résumés dans un seul résumé d'incident.

Copilot suggère également des suggestions de suivi sur les identités, les appareils et les adresses IP connexes pour vous aider à comprendre les ressources impliquées et sur la manière d'agir.

Réponses guidées

Copilot utilise l’IA et le Machine Learning pour contextualiser un incident et apprendre des enquêtes précédentes pour générer des actions de réponse appropriées. Les réponses guidées recommandent des actions dans les catégories suivantes :

- Triage : inclut une recommandation pour classer les incidents en tant qu’informations, vrais positifs ou faux positifs.

- Confinement : inclut les actions recommandées pour contenir un incident.

- Investigation : inclut les actions recommandées pour une investigation plus approfondie.

- Correction : inclut les actions de réponse recommandées pour s’appliquer à des entités spécifiques impliquées dans un incident.

Chaque carte contient des informations sur l’action recommandée, y compris la raison pour laquelle l’action est recommandée. Les administrateurs peuvent également téléverser des instructions de réponse spécifiques à l'organisation pour adapter spécifiquement les recommandations à leur environnement. Les réponses guidées sont disponibles pour les types d’incidents comme le hameçonnage, la compromission des e-mails professionnels et les ransomwares.

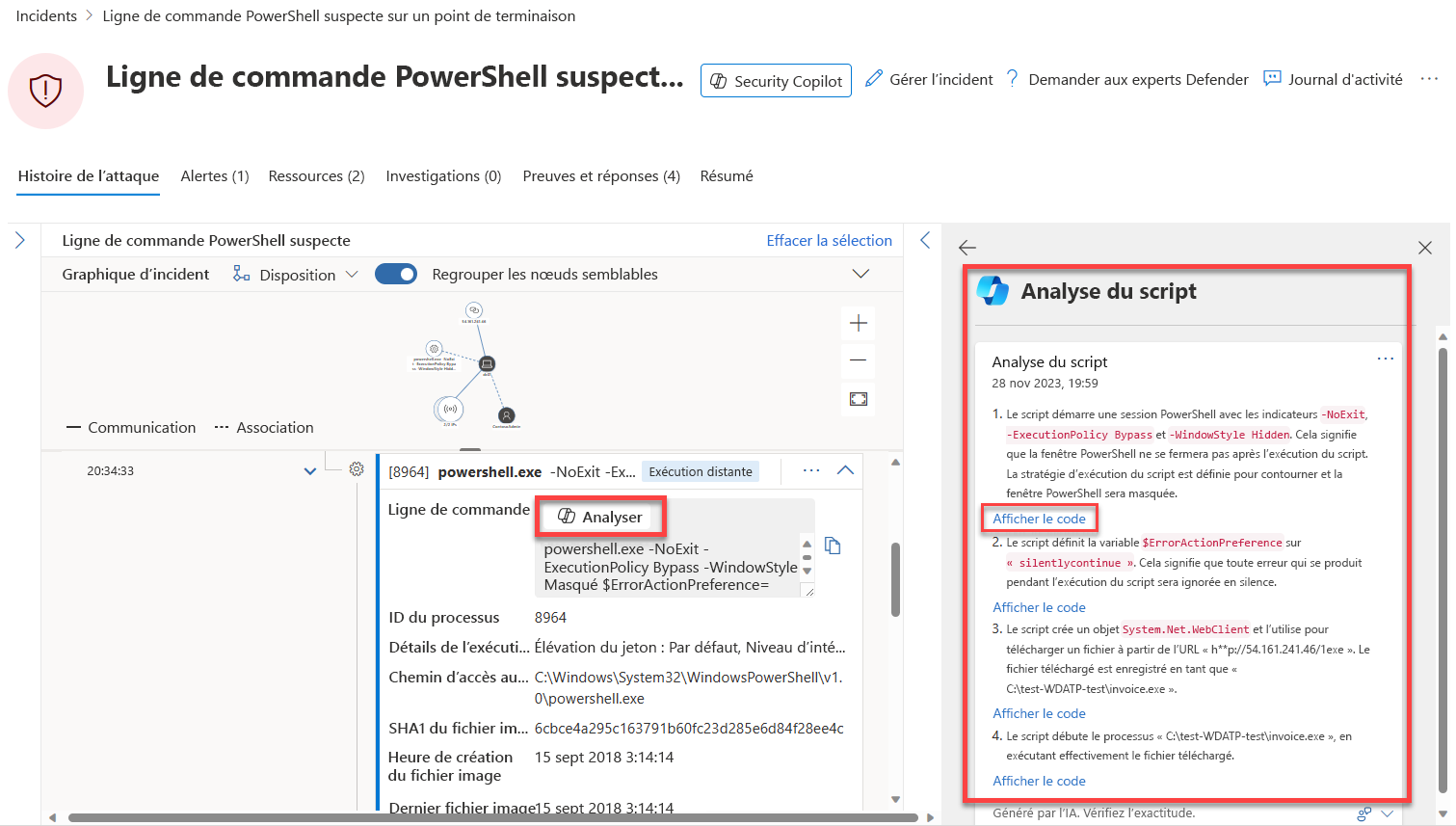

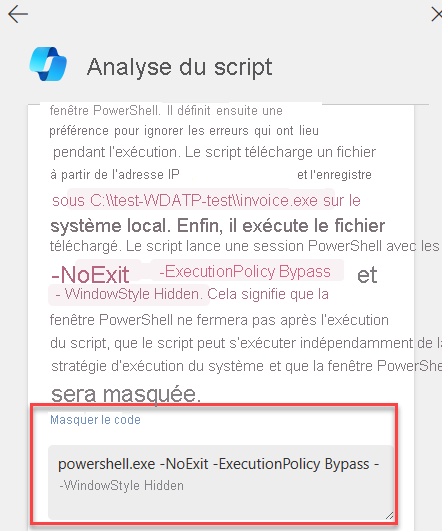

Analyse de script et de ligne de commande

Les attaques sophistiquées évitent généralement la détection à l’aide de scripts obfusqués et de lignes de commande. La fonctionnalité d’analyse de script permet aux équipes de sécurité d’inspecter des scripts et du code sans utiliser d’outils externes, en évaluant rapidement si un script est malveillant ou bénin.

Copilot analyse le script et affiche les résultats dans une carte d'analyse de script, y compris une explication en langage simple de ce que fait le script, s'il est malveillant, et quelles techniques MITRE ATT&CK il utilise. Les utilisateurs peuvent sélectionner Afficher le code pour afficher des lignes de code spécifiques liées à l’analyse. Vous pouvez accéder à l’analyse de script dans la chronologie des alertes d'un incident, pour une entrée de chronologie consistant en un script ou un code.

Remarque

Les fonctions d’analyse de script sont en développement en continu. L’analyse des scripts dans d’autres langages que PowerShell, batch et bash est en cours d'évaluation.

Générer des requêtes KQL

Copilot dans Microsoft Defender inclut une fonctionnalité d’assistant de requêtes dans la chasse avancée qui convertit les questions en langage naturel en requêtes KQL prêtes à exécuter. Cette fonctionnalité réduit le temps nécessaire à l’écriture d’une requête de chasse à partir de zéro, ce qui permet aux chasseurs de menaces et aux analystes de sécurité de se concentrer sur la chasse et l’examen des menaces.

À l’aide de la barre d’invite, les analystes peuvent demander une requête de chasse aux menaces à l’aide du langage naturel, par exemple « Donnez-moi tous les appareils connectés au cours des 10 dernières minutes ». La requête générée peut ensuite être exécutée automatiquement, ajoutée à l’éditeur de requête pour des ajustements supplémentaires ou copiée pour une utilisation ailleurs.

Créer des rapports d'incidents

Copilot permet aux équipes de sécurité de créer instantanément un rapport d’incident complet dans le portail. Bien qu’un résumé des incidents donne une vue d’ensemble de ce qui s’est passé, un rapport d’incident consolide les informations sur les incidents provenant de diverses sources de données disponibles dans Microsoft Sentinel et Microsoft Defender XDR.

Le rapport d’incident comprend des horodatages pour les actions de gestion clés, les analystes impliqués, la classification des incidents avec les commentaires des analystes, les actions d’investigation et de correction (manuelles et automatisées, y compris Microsoft Sentinel playbooks) et les actions de suivi notées par les analystes.

Analyser les fichiers

Copilot permet aux équipes de sécurité d’identifier rapidement les fichiers malveillants et suspects par le biais de fonctionnalités d’analyse de fichiers optimisées par l’IA. Lorsqu’un analyste ouvre une page de fichiers, Copilot peut générer un résumé qui inclut des informations de détection, des certificats de fichiers associés, une liste d’appels d’API et des chaînes trouvées dans le fichier. Les fichiers sont accessibles à partir de l’onglet preuve et réponse d’un incident, du graphique des incidents ou de la fonctionnalité de recherche.

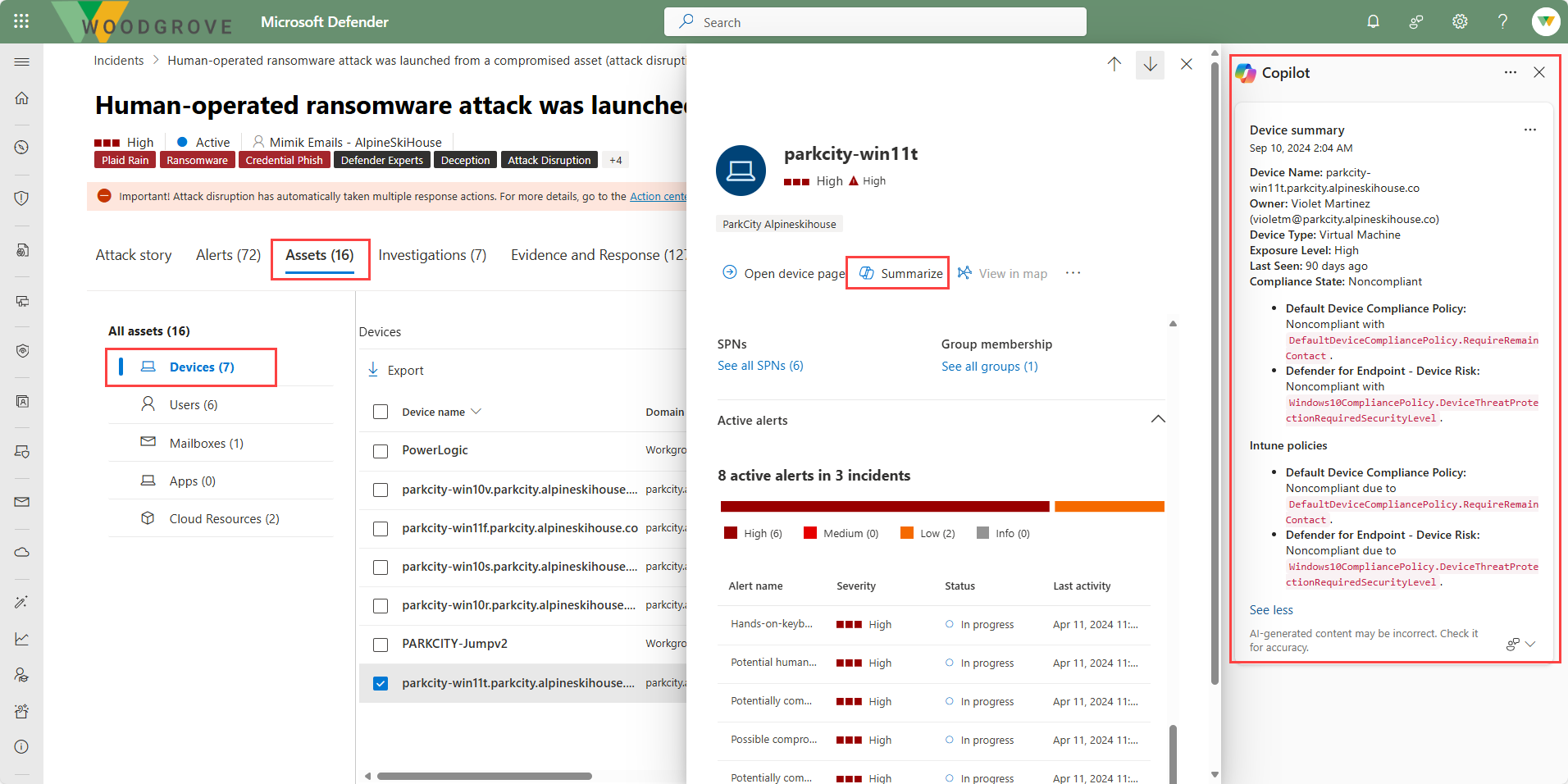

Résumer les appareils et les identités

Copilot dans Defender peut générer des résumés pour les appareils et les identités afin d’aider les équipes de sécurité à évaluer rapidement leur posture de sécurité lors d’une enquête.

les résumés Device incluent la posture de sécurité de l'appareil avec des informations sur l'état des fonctionnalités de protection, telles que la réduction de la surface d'attaque et la protection contre les falsifications, toute activité inhabituelle de l'utilisateur, une liste de logiciels vulnérables, des paramètres de pare-feu et des informations Microsoft Intune pertinentes.

les résumés Identity fournissent une vue d’ensemble contextuelle d’une identité utilisateur, notamment la date de création de compte, le niveau de critique, le rôle et les changements de rôle, les comportements de connexion et les modèles, les méthodes d’authentification, les risques liés à Microsoft Entra ID et les informations de contact.

Renseignement sur les menaces

Copilot est incorporé dans la section renseignement sur les menaces du portail Microsoft Defender, ce qui aide les équipes de sécurité à prendre des décisions éclairées en regroupant et en récapitulant les données de renseignement sur les menaces. Vous pouvez demander Copilot pour résumer les menaces pertinentes qui affectent votre environnement, hiérarchiser les menaces en fonction des niveaux d'exposition de votre organisation ou trouver des acteurs de menace susceptibles de cibler votre secteur. Copilot utilise le plug-in Microsoft Defender Threat Intelligence pour présenter des résumés des rapports d’analyse des menaces, des profils Intel et des divulgations de vulnérabilités, tous en langage naturel.

Fonctionnalités communes aux principales caractéristiques

Il existe certaines options courantes dans les fonctionnalités de Copilot pour Microsoft Defender.

Formulation de commentaires

Comme avec l’expérience autonome, l’expérience incorporée fournit aux utilisateurs un mécanisme permettant de fournir des commentaires sur la précision de la réponse générée par l’IA. Pour tout contenu généré par l’IA, vous pouvez sélectionner l’invite de commentaires en bas à droite de la fenêtre de contenu et sélectionner parmi les options disponibles.

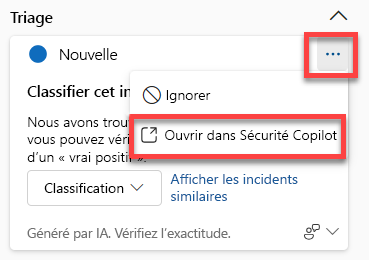

Passer à l’expérience autonome

Les enquêteurs qui commencent dans le portail Defender peuvent facilement passer à l’expérience autonome pour une enquête inter-produits plus détaillée qui intègre toutes les capacités Copilot activées pour leur rôle. Pour passer à l’expérience autonome, sélectionnez l'icône des points de suspension dans la fenêtre du contenu généré, puis choisissez Ouvrir dans Security Copilot.