Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article décrit les étapes de configuration de l’approvisionnement de Microsoft Entra ID vers SAP Cloud Identity Services. L’objectif est de configurer Microsoft Entra ID pour approvisionner et déprovisionner automatiquement les utilisateurs dans SAP Cloud Identity Services, afin que ces utilisateurs puissent s’authentifier auprès de SAP Cloud Identity Services et avoir accès à d’autres charges de travail SAP. SAP Cloud Identity Services prend en charge l’approvisionnement à partir de son répertoire d’identité local vers d’autres applications SAP en tant que systèmes cibles.

Remarque

Cet article décrit un connecteur intégré au service d’approvisionnement d’utilisateurs Microsoft Entra. Pour plus d’informations sur ce que fait ce service, son fonctionnement et ses questions fréquemment posées, consultez Automater l’approvisionnement et le déprovisionnement d’utilisateurs sur des applications SaaS avec Microsoft Entra ID. SAP Cloud Identity Services dispose également de son propre connecteur distinct pour lire les utilisateurs et les groupes de Microsoft Entra ID. Pour plus d’informations, consultez SAP Cloud Identity Services - Identity Provisioning - Microsoft Entra ID en tant que système source.

Remarque

Une nouvelle version du connecteur SAP Cloud Identity Services est généralement disponible et est désormais la valeur par défaut de la liste SAP Cloud Identity Services dans la galerie d’applications Microsoft Entra. Cette version actuelle du connecteur présente les modifications suivantes :

- Mise à jour vers la norme SCIM 2.0

- Prise en charge de l’approvisionnement et de la déprovisionnement de groupes sur SAP Cloud Identity Services

- Prise en charge des attributs d’extension personnalisés

- Prise en charge de l’octroi d’informations d’identification du client OAuth 2.0

Important

Si vous intégrez avec SAP IAG, mappez Microsoft Entra ObjectId au nom d’utilisateur en sélectionnant EDIT dans la ligne du nom d’utilisateur et définissez les attributs Source et Cible comme suit :

- Attribut source : Identifiant d'objet

- Attribut cible : userName

Prérequis

Le scénario décrit dans cet article suppose que vous disposez déjà des conditions préalables suivantes :

- Un compte d’utilisateur Microsoft Entra avec un abonnement actif. Si vous n’en avez pas encore, vous pouvez créer un compte gratuitement.

- L’un des rôles suivants :

- Un tenant SAP Cloud Identity Services

- Un compte d’utilisateur dans les services d’identité de SAP Cloud disposant d’autorisations d’administrateur.

- Une licence Microsoft Entra ID P1 est nécessaire pour utiliser les fonctionnalités d’approvisionnement de groupe.

Remarque

Cette intégration est également disponible à partir de l’environnement cloud Microsoft Entra US Government. Vous pouvez trouver cette application dans la Microsoft Entra us Government Cloud Application Gallery et la configurer de la même façon que vous le faites à partir de l’environnement de cloud public.

Si vous n'avez pas encore d'utilisateurs dans Microsoft Entra ID, commencez par l'article plan de déploiement de Microsoft Entra pour l'approvisionnement d'utilisateurs avec des applications source et cible SAP. Cet article montre comment connecter Microsoft Entra avec des sources faisant autorité pour la liste des travailleurs d’une organisation, comme SAP SuccessFactors. Il vous montre également comment utiliser Microsoft Entra pour configurer des identités pour ces travailleurs, afin qu’ils puissent se connecter à une ou plusieurs applications SAP, telles que SAP ECC ou SAP S/4HANA.

Si vous configurez l'approvisionnement dans SAP Cloud Identity Services dans un environnement de production, où vous gérez l'accès aux charges de travail SAP à l'aide de Gouvernance Microsoft Entra ID, passez en revue les prerequisites avant de configurer Microsoft Entra ID pour la gouvernance des identités avant de continuer.

Configurer les services d’identité de SAP Cloud pour l’approvisionnement

Dans cet article, vous ajoutez un système d’administration dans SAP Cloud Identity Services, puis configurez Microsoft Entra.

Connectez-vous à votre console d’administration de SAP Cloud Identity Services,

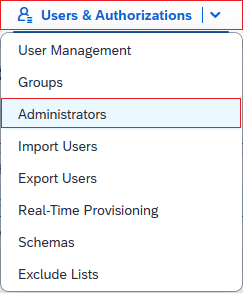

https://<tenantID>.accounts.ondemand.com/adminouhttps://<tenantID>.trial-accounts.ondemand.com/adminen cas d’essai gratuit. Accédez à Utilisateurs et autorisations > Administrateurs.

Appuyez sur le bouton +Add (+Ajouter) dans le panneau de gauche afin d’ajouter un nouvel administrateur à la liste. Choisissez Add System (Ajouter un système) et entrez le nom du système.

Remarque

L’identité d’administrateur(-trice) dans les services d’identité de SAP Cloud doit être de type Système. Un utilisateur administrateur ne peut pas s’authentifier auprès de l’API SCIM SAP lors de l’approvisionnement. SAP Cloud Identity Services n’autorise pas la modification du nom d’un système après sa création.

Sous Configurer les autorisations, activez le bouton à bascule en regard de Gérer les utilisateurs. Sélectionnez Ensuite Enregistrer pour créer le système.

Une fois le système administrateur créé, ajoutez un nouveau secret à ce système.

Copiez l’ID client et la clé secrète client générées par SAP. Ces valeurs sont entrées dans les champs Nom d’utilisateur administrateur et Mot de passe administrateur respectivement. Cette opération est effectuée sous l’onglet Approvisionnement de votre application SAP Cloud Identity Services, que vous avez configurée dans la section suivante.

SAP Cloud Identity Services peut avoir des correspondances avec une ou plusieurs applications SAP comme systèmes cibles. Vérifiez s’il existe des attributs sur les utilisateurs dont ces applications SAP ont besoin pour être approvisionnées via SAP Cloud Identity Services. Cet article suppose que SAP Cloud Identity Services et les systèmes cibles nécessitent deux attributs,

userNameetemails[type eq "work"].value. Si vos systèmes cibles SAP nécessitent d'autres attributs et que ceux-ci ne font pas partie de votre schéma utilisateur Microsoft Entra ID, vous devrez peut-être configurer des attributs d'extension synching.

Ajouter les services d’identité de SAP Cloud à partir de la galerie

Avant de configurer Microsoft Entra ID pour avoir un approvisionnement automatique des utilisateurs dans SAP Cloud Identity Services, vous devez ajouter SAP Cloud Identity Services depuis la galerie d'applications Microsoft Entra dans la liste des applications d'entreprise de votre locataire. Vous pouvez effectuer cette étape dans le centre d’administration Microsoft Entra ou via le API Graph.

Si SAP Cloud Identity Services est déjà configuré pour l’authentification unique à partir de Microsoft Entra à l’aide de SAML et qu’une application est déjà présente dans votre liste Microsoft Entra d’applications d’entreprise, continuez à la section suivante.

Remarque

Si vous avez précédemment configuré une inscription d’application pour l’intégration d’OpenID Connect, vous ne pourrez pas configurer l’approvisionnement pour cette inscription d’application. Au lieu de cela, créez une application d’entreprise distincte pour l’approvisionnement.

Ajout de SAP Cloud Identity Services à l’aide de l’centre d’administration Microsoft Entra

Pour ajouter SAP Cloud Identity Services à partir de la galerie d’applications Microsoft Entra à l’aide du centre d’administration Microsoft Entra, procédez comme suit :

- Connectez-vous au centre d’administration Microsoft Entra comme au moins un administrateur d’application Cloud.

- Accédez à Entra ID>Applications d'entreprise>Nouvelle application.

- Pour ajouter l’application à partir de la galerie, tapez SAP Cloud Identity Services dans la zone de recherche.

- Sélectionnez SAP Cloud Identity Services dans le volet d’informations, puis ajoutez l’application. Patientez quelques secondes pendant que l’application est ajoutée à votre locataire.

- Passez à la section suivante pour configurer l’approvisionnement.

Ajout de SAP Cloud Identity Services à l’aide de Microsoft Graph

Vous pouvez créer une application et un principal de service via the API Graph.

Tout d’abord, récupérez l’identificateur du modèle d’application de la galerie pour SAP Cloud Identity Services.

GET https://graph.microsoft.com/v1.0/applicationTemplates?$filter=displayName eq 'SAP Cloud Identity Services'

Extrayez de la réponse le modèle d’application id. Ensuite, créez l’application de la galerie et le principal de service.

POST https://graph.microsoft.com/v1.0/applicationTemplates/{applicationTemplateId}/instantiate

Content-type: application/json

{

"displayName": "SAP Cloud Identity Services"

}

La réponse contiendra les nouveaux objets application et principal de service.

Ensuite, récupérez le modèle pour la configuration d’approvisionnement, en utilisant le id du principal de service qui vient d’être créé.

GET https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/templates

Pour activer l’approvisionnement, vous devez créer un travail. Utilisez la requête suivante pour créer une tâche d’approvisionnement. Utilisez l’étape id précédente comme templateId lors de la spécification du modèle à utiliser pour le travail.

POST https://graph.microsoft.com/beta/servicePrincipals/{id}/synchronization/jobs

Content-type: application/json

{

"templateId": "sapcloudidentityservices"

}

Comme décrit dans la section suivante, vous pouvez ensuite configurer davantage le travail d’approvisionnement et le schéma de modèle associé au principal de service. Ensuite, autoriser l’accès pour Microsoft Entra pour s’authentifier auprès de SAP Cloud Identity Services, puis démarrer le travail d’approvisionnement.

Configurez l’approvisionnement automatique d’utilisateurs pour les services d’identité de SAP Cloud

Cette section vous guide tout au long des étapes de configuration du service d’approvisionnement Microsoft Entra pour créer, mettre à jour et désactiver des utilisateurs et des groupes dans SAP Cloud Identity Services en fonction des affectations d’utilisateurs et de groupes à une application dans Microsoft Entra ID.

Pour configurer l’approvisionnement automatique d’utilisateurs pour SAP Cloud Identity Services dans Microsoft Entra ID :

Connectez-vous au centre d’administration Microsoft Entra comme au moins un administrateur d’application Cloud.

Accédez à Entra ID>Enterprise apps

Dans la liste des applications, sélectionnez l’application, SAP Cloud Identity Services.

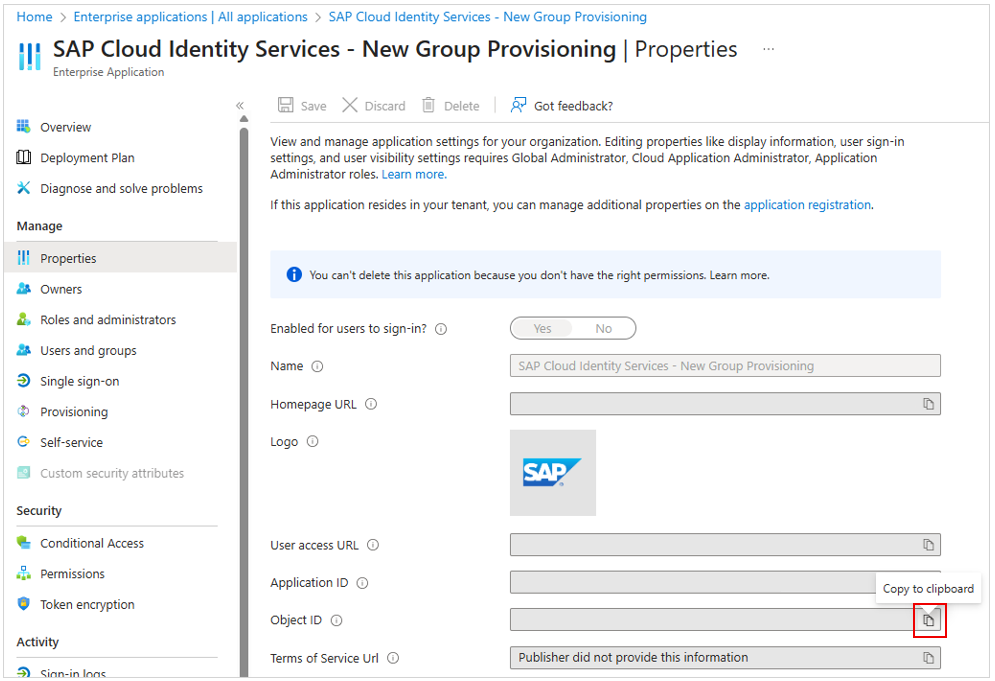

Sélectionnez l’onglet Propriétés.

Vérifiez que l’option Affectation requise ? est définie sur Oui. Si elle est définie sur Non, tous les utilisateurs de votre répertoire, y compris les identités externes, peuvent accéder à l’application et vous ne pouvez pas réviser l’accès à l’application.

Sélectionnez l’onglet Approvisionnement.

Définissez + Nouvelle configuration.

Dans le champ URL du locataire, saisissez l’URL de votre locataire SAP Cloud Identity Services ainsi que le jeton secret. Sélectionnez Test Connection pour vous assurer que les Microsoft Entra ID peuvent se connecter à SAP Cloud Identity Services. Si la connexion échoue, vérifiez que votre compte SAP Cloud Identity Services dispose des autorisations d’administrateur requises et réessayez.

Sélectionnez Créer pour créer votre configuration.

Sélectionnez Propriétés dans la page Vue d’ensemble .

Sélectionnez le crayon pour modifier les propriétés. Activez les e-mails de notification et fournissez un e-mail pour recevoir des e-mails de quarantaine. Activer la prévention des suppressions accidentelles. Cliquez sur Appliquer pour enregistrer les modifications.

Sélectionnez Mappage d’attributs dans le volet gauche et sélectionnez utilisateurs.

Passez en revue les attributs utilisateur et de groupe qui sont synchronisés entre Microsoft Entra ID et SAP Cloud Identity Services dans la section Attribute Mapping. Si vous ne voyez pas les attributs dans vos services SAP Cloud Identity Services disponibles en tant que cible pour le mappage, sélectionnez Afficher les options avancées et sélectionnez Modifier la liste des attributs pour SAP Cloud Platform Identity Authentication Service pour modifier la liste des attributs pris en charge. Ajoutez les attributs de votre instance SAP Cloud Identity Services.

Examinez et consignez les attributs source et cible sélectionnés comme propriétés de Correspondance, les mappages ayant une Priorité de correspondance, car ces attributs sont utilisés pour faire correspondre les utilisateurs et groupes dans SAP Cloud Identity Services afin que le service d’approvisionnement Microsoft Entra détermine s’il doit créer un nouvel utilisateur/groupe ou mettre à jour un utilisateur/groupe existant. Pour plus d’informations sur la correspondance, consultez Correspondance des utilisateurs dans les systèmes source et cible. Dans une étape suivante, vous vous assurez que tous les utilisateurs déjà dans SAP Cloud Identity Services ont les attributs sélectionnés en tant que propriétés correspondantes remplies, afin d’empêcher la création d’utilisateurs en double.

Confirmez qu’il existe une correspondance d’attribut pour

IsSoftDeleted, ou qu’une fonction contenantIsSoftDeleted, est associée à un attribut de l’application. Lorsqu'un utilisateur est désaffecté de l'application, supprimé de façon réversible dans Microsoft Entra ID, ou bloqué pour la connexion, le service d'approvisionnement Microsoft Entra met à jour l'attribut mappé àisSoftDeleted. Si aucun attribut n'est associé, les utilisateurs qui sont ultérieurement désassignés du rôle d'application continueront d'exister dans la base de données de l'application.Ajoutez tous les mappages supplémentaires requis par vos services SAP Cloud Identity Services ou systèmes SAP cibles en aval.

Cliquez sur le bouton Enregistrer pour valider les modifications.

Attribut utilisateur Type Compatible avec le filtrage Requis par SAP Cloud Identity Services userNameChaîne ✓ ✓ emails[type eq "work"].valueChaîne ✓ activeBooléen displayNameChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:managerRéférence addresses[type eq "work"].countryChaîne addresses[type eq "work"].localityChaîne addresses[type eq "work"].postalCodeChaîne addresses[type eq "work"].regionChaîne addresses[type eq "work"].streetAddressChaîne name.givenNameChaîne name.familyNameChaîne name.honorificPrefixChaîne phoneNumbers[type eq "fax"].valueChaîne phoneNumbers[type eq "mobile"].valueChaîne phoneNumbers[type eq "work"].valueChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:costCenterChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:departmentChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:divisionChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumberChaîne urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organizationChaîne localeChaîne timezoneChaîne userTypeChaîne companyChaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute1Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute2Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute3Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute4Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute5Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute6Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute7Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute8Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute9Chaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:User:attributes:customAttribute10Chaîne sendMailChaîne mailVerifiedChaîne Attribut de groupe Type Compatible avec le filtrage Requis par SAP Cloud Identity Services idChaîne ✓ ✓ externalIdChaîne displayNameChaîne ✓ urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:nameChaîne urn:sap:cloud:scim:schemas:extension:custom:2.0:Group:descriptionChaîne membersRéférence ✓ Pour configurer des filtres d’étendue, reportez-vous aux instructions suivantes fournies dans l’article sur le filtre d’étendue .

Utilisez l’approvisionnement à la demande pour valider la synchronisation avec un petit nombre d’utilisateurs avant de déployer plus largement dans votre organisation.

Lorsque vous êtes prêt à provisionner, sélectionnez Démarrer l’approvisionnement dans la page Vue d’ensemble .

Approvisionner un nouvel utilisateur de test de Microsoft Entra ID vers SAP Cloud Identity Services

Il est recommandé qu'un nouvel utilisateur de test Microsoft Entra soit affecté à SAP Cloud Identity Services pour tester la configuration d'approvisionnement automatique d'utilisateurs.

- Connectez-vous au centre d’administration Microsoft Entra comme au moins un administrateur d’application Cloud et un administrateur d’utilisateurs.

- Accédez à Entra ID>Utilisateurs.

- Sélectionnez Nouvel utilisateur>Créer un nouvel utilisateur.

- Saisissez le nom d’utilisateur principal et le nom d’affichage du ou de la nouvel(-le) utilisateur(-trice) test. Le nom d’utilisateur principal doit être unique et non identique à l’utilisateur actuel ou précédent Microsoft Entra ou à l’utilisateur SAP Cloud Identity Services. Sélectionnez Vérifier + créer, puis Créer.

- Une fois l’utilisateur de test créé, accédez à Entra ID>Enterprise apps.

- Sélectionnez l’application SAP Cloud Identity Services.

- Sélectionnez Utilisateurs et groupes, puis Ajouter un(e) utilisateur(-trice)/groupe.

- Dans le Utilisateurs et groupes, sélectionnez Aucun(e) sélectionné(e), puis, dans la zone de texte, tapez le nom d’utilisateur principal de l’utilisateur(-trice) de test.

- Sélectionnez Sélectionner, puis Affecter.

- Sélectionnez Approvisionnement, puis Approvisionner à la demande.

- Dans le Sélectionnez un(e) utilisateur(-trice) ou un groupe zone de texte, tapez le nom d’utilisateur principal de l’utilisateur(-trice) de test.

- Sélectionnez Approvisionner.

- Attendez la fin de l'approvisionnement. En cas de réussite, le message

Modified attributes (successful)s’affiche.

Vous pouvez également vérifier ce que le service d’approvisionnement Microsoft Entra provisionnera lorsqu’un utilisateur sort de l’étendue de l’application.

- Sélectionnez Utilisateurs et groupes.

- Sélectionnez l’utilisateur(-trice) test, puis Supprimer.

- Une fois l’utilisateur(-trice) test est supprimé. sélectionnez Approvisionnement, puis Approvisionner à la demande.

- Dans le Sélectionnez un(e) utilisateur(-trice) ou un groupe zone de texte, tapez le nom d’utilisateur principal de l’utilisateur(-trice) de test qui vient d’être désaffecté(e).

- Sélectionnez Approvisionner.

- Attendez la fin de l'approvisionnement.

Enfin, vous pouvez supprimer l’utilisateur de test de Microsoft Entra ID.

- Accédez à Entra ID>Utilisateurs.

- Sélectionnez l’utilisateur(-trice) de test, sélectionnez Supprimer, puis OK. Cette action effectue une suppression temporaire de l’utilisateur de test dans Microsoft Entra ID.

Vous pouvez également supprimer l’utilisateur(-trice) de test de SAP Cloud Identity Services.

Identifier les utilisateurs existants dans votre application et les affecter à l’application d’entreprise

Microsoft Entra pouvez découvrir les utilisateurs existants dans votre application et simplifier leur affectation à l’application d’entreprise. Cliquez sur le bouton Découvrir les identités dans la vue d'ensemble de la page de provisionnement. Une fois que le rapport est généré, vous aurez une vue de tous les utilisateurs de votre application, que les utilisateurs de l’application correspondent à un utilisateur Microsoft Entra ID, que les utilisateurs sont déjà affectés à l’application d’entreprise dans Microsoft Entra ID, et quels utilisateurs de l’application ne sont pas mis en correspondance avec un utilisateur Microsoft Entra ID. Vous pouvez ensuite exécuter un script PowerShell simple pour affecter les utilisateurs découverts à l’application :

Téléchargez le fichier CorrelatedUsers.ps1.

Créez des attributions de rôles d’application pour les utilisateurs qui n’ont pas actuellement d’attributions de rôles (exécution sèche) :

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..." -DryRunCréez des attributions de rôle d’application pour les utilisateurs qui n’ont pas actuellement d’attributions de rôle :

.\Assign-CorrelatedUsers.ps1 -ServicePrincipalId "7A22..."Attendez une minute pour que les modifications se propagent dans Microsoft Entra ID.

La fonctionnalité de découverte nécessite des licences Entra ID Governance. Les organisations sans licences nécessaires peuvent toujours suivre les étapes ci-dessous pour identifier les utilisateurs existants dans SAP CLout Identity Services et les affecter à l’application d’entreprise dans Microsoft Entra.

Vérifiez que les utilisateurs SAP Cloud Identity Services existants ont les attributs de correspondance nécessaires

Avant d’affecter des utilisateurs non-test à l’application SAP Cloud Identity Services dans Microsoft Entra ID, vous devez vous assurer que tous les utilisateurs déjà dans SAP Cloud Identity Services qui représentent les mêmes personnes que les utilisateurs de Microsoft Entra ID, ont les attributs de mappage renseignés dans les services SAP Cloud Identity.

Dans le mappage d’approvisionnement, les attributs sélectionnés en tant que propriétés Matching sont utilisés pour faire correspondre les comptes d’utilisateur dans Microsoft Entra ID avec les comptes d’utilisateur dans SAP Cloud Identity Services. S’il existe un utilisateur dans Microsoft Entra ID sans correspondance dans SAP Cloud Identity Services, le service d’approvisionnement Microsoft Entra tente de créer un nouvel utilisateur. S’il existe un utilisateur dans Microsoft Entra ID et une correspondance dans SAP Cloud Identity Services, le service d’approvisionnement Microsoft Entra met à jour cet utilisateur SAP Cloud Identity Services. Pour cette raison, vous devez vous assurer que les attributs sélectionnés comme propriétés de correspondance sont remplis pour les utilisateurs déjà présents dans SAP Cloud Identity Services, sinon des utilisateurs en double risquent d’être créés. Si vous devez modifier l’attribut correspondant dans votre mappage d’attributs d’application Microsoft Entra, consultez la correspondance des utilisateurs dans les systèmes source et cible.

Connectez-vous à votre console d’administration de SAP Cloud Identity Services,

https://<tenantID>.accounts.ondemand.com/adminouhttps://<tenantID>.trial-accounts.ondemand.com/adminen cas d’essai gratuit.Accédez à Utilisateurs et autorisations > Exporter des utilisateurs.

Sélectionnez tous les attributs requis, pour la correspondance des utilisateurs de Microsoft Entra avec ceux de SAP. Ces attributs comprennent

SCIM ID,userNameetemailsd’autres attributs que vous utilisez peut-être dans vos Systèmes SAP en tant qu’identifiants.Sélectionnez Exporter et attendre que le navigateur télécharge le fichier CSV.

Ouvrez une fenêtre PowerShell.

Tapez le script suivant dans un éditeur. Dans la ligne 1, si vous avez sélectionné un attribut de correspondance différent de

userName, remplacez la valeur de la variablesapScimUserNameFieldpar le nom de l’attribut SAP Cloud Identity Services. À la ligne 2, remplacez l’argument par le nom du fichier CSV exporté deUsers-exported-from-sap.csvpar le nom de votre fichier téléchargé.$sapScimUserNameField = "userName" $existingSapUsers = import-csv -Path ".\Users-exported-from-sap.csv" -Encoding UTF8 $count = 0 $warn = 0 foreach ($u in $existingSapUsers) { $id = $u.id if (($null -eq $id) -or ($id.length -eq 0)) { write-error "Exported CSV file doesn't contain the ID attribute of SAP Cloud Identity Services users." throw "ID attribute not available, re-export" return } $count++ $userName = $u.$sapScimUserNameField if (($null -eq $userName) -or ($userName.length -eq 0)) { write-warning "SAP Cloud Identity Services user $id doesn't have a $sapScimUserNameField attribute populated" $warn++ } } write-output "$warn of $count users in SAP Cloud Identity Services did not have the $sapScimUserNameFIeld attribute populated."Exécutez le script. Une fois le script terminé, s’il y avait un ou plusieurs utilisateurs qui n’avaient pas l’attribut correspondant requis, recherchez ces utilisateurs dans le fichier CSV exporté ou dans la console d’administration SAP Cloud Identity Services. Si ces utilisateurs sont également présents dans Microsoft Entra, vous devez d’abord mettre à jour la représentation SAP Cloud Identity Services de ces utilisateurs afin qu’ils aient l’attribut correspondant renseigné.

Une fois que vous avez mis à jour les attributs de ces utilisateurs dans SAP Cloud Identity Services, réexportez les utilisateurs de SAP Cloud Identity Services, comme décrit dans les étapes 2 à 5 et les étapes PowerShell de cette section, pour confirmer qu’aucun(e) utilisateur(-trice) de SAP Cloud Identity Services ne manque d’attributs de correspondance qui empêcheraient l’approvisionnement de ces utilisateurs.

Maintenant que vous disposez d'une liste de tous les utilisateurs obtenus à partir de SAP Cloud Identity Services, vous associez ces utilisateurs du magasin de données de l'application avec ceux déjà présents dans Microsoft Entra ID, afin de déterminer quels utilisateurs doivent être inclus dans le périmètre de l'approvisionnement.

Récupérer les ID des utilisateurs dans Microsoft Entra ID

Cette section montre comment interagir avec Microsoft Entra ID à l’aide des applets de commande PowerShell Microsoft Graph PowerShell.

La première fois que votre organisation utilise ces applets de commande pour ce scénario, vous devez être dans un rôle d’administrateur général pour permettre à Microsoft Graph PowerShell d’être utilisé dans votre locataire. Les interactions suivantes peuvent utiliser un rôle avec des privilèges inférieurs, par exemple :

- Administrateur d’utilisateurs si vous prévoyez de créer des utilisateurs

- Administrateur d’application ou Administrateur de gouvernance des identités si vous gérez simplement des attributions de rôles d’application

Ouvrez PowerShell.

Si vous ne disposez pas des modules PowerShell Microsoft Graph déjà installés, installez le module

Microsoft.Graph.Userset d'autres à l'aide de cette commande :Install-Module Microsoft.GraphSi les modules sont déjà installés, vérifiez que vous utilisez une version récente :

Update-Module microsoft.graph.users,microsoft.graph.identity.governance,microsoft.graph.applicationsConnectez-vous à Microsoft Entra ID :

$msg = Connect-MgGraph -ContextScope Process -Scopes "User.ReadWrite.All,Application.ReadWrite.All,AppRoleAssignment.ReadWrite.All,EntitlementManagement.ReadWrite.All"Si c’est la première fois que vous avez utilisé cette commande, vous devrez peut-être donner votre consentement pour autoriser les outils de ligne de commande Microsoft Graph à disposer de ces autorisations.

Lisez la liste des utilisateurs obtenue à partir du magasin de données de l’application dans la session PowerShell. Si la liste des utilisateurs était stockée dans un fichier CSV, vous pouvez utiliser la cmdlet PowerShell

Import-Csvet fournir le nom du fichier de la section précédente comme argument.Par exemple, si le fichier obtenu depuis SAP Cloud Identity Services se nomme Users-exported-from-sap.csv et se trouve dans le répertoire actif, entrez cette commande.

$filename = ".\Users-exported-from-sap.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Dans le cas où vous utilisez une base de données ou un répertoire, si le fichier est nommé users.csv et se trouve dans le répertoire actif, entrez cette commande :

$filename = ".\users.csv" $dbusers = Import-Csv -Path $filename -Encoding UTF8Choisissez la colonne du fichier users.csv qui correspond à un attribut d’un utilisateur dans Microsoft Entra ID.

Si vous utilisez SAP Cloud Identity Services, le mappage par défaut est l’attribut SCIM SAP

userNameavec l’attribut Microsoft Entra IDuserPrincipalName:$db_match_column_name = "userName" $azuread_match_attr_name = "userPrincipalName"Pour un autre exemple si vous utilisez une base de données ou un répertoire, vous pouvez avoir des utilisateurs dans une base de données où la valeur de la colonne nommée

EMailest la même que dans l’attribut Microsoft EntrauserPrincipalName:$db_match_column_name = "EMail" $azuread_match_attr_name = "userPrincipalName"Récupérez les ID de ces utilisateurs dans Microsoft Entra ID.

Le script PowerShell suivant utilise les valeurs

$dbusers,$db_match_column_nameet$azuread_match_attr_namespécifiées précédemment. Il interroge Microsoft Entra ID pour localiser un utilisateur disposant d’un attribut avec une valeur correspondante pour chaque enregistrement dans le fichier source. Si de nombreux utilisateurs existent dans le fichier obtenu depuis la source SAP Cloud Identity Services, la base de données ou le répertoire, ce script peut prendre plusieurs minutes. Si vous n'avez pas d'attribut dans Microsoft Entra ID qui a la valeur et que vous devez utiliser uncontainsou une autre expression de filtre, vous devez personnaliser ce script et cela à l'étape 11 ci-dessous pour utiliser une autre expression de filtre.$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } }Examinez les résultats des requêtes précédentes. Vérifiez si l'un des utilisateurs de SAP Cloud Identity Services, de la base de données ou du répertoire n'a pas pu se trouver dans Microsoft Entra ID, en raison d'erreurs ou de correspondances manquantes.

Le script PowerShell suivant affiche le nombre d’enregistrements qui n’ont pas été localisés :

$dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Error "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."Une fois le script terminé, il indique une erreur si des enregistrements de la source de données n'ont pas été situés dans Microsoft Entra ID. Si tous les enregistrements des utilisateurs du magasin de données de l'application ne peuvent pas être situés en tant qu'utilisateurs dans Microsoft Entra ID, vous devez examiner les enregistrements qui ne correspondent pas et pourquoi.

Par exemple, l'adresse e-mail d'une personne et userPrincipalName a peut-être été modifiée dans Microsoft Entra ID sans la propriété

mailcorrespondante mise à jour dans la source de données de l'application. Ou encore, l’utilisateur peut avoir déjà quitté l’organisation et figurer encore dans la source de données de l’application. Ou il peut y avoir un compte fournisseur ou super-administrateur dans la source de données de l'application qui ne correspond à aucune personne spécifique dans Microsoft Entra ID.S'il y avait des utilisateurs qui n'ont pas pu se trouver dans Microsoft Entra ID, ou qui n'étaient pas actifs et capables de se connecter, mais vous souhaitez que leur accès soit révisé ou que leurs attributs soient mis à jour dans SAP Cloud Identity Services, la base de données ou l'annuaire, vous devez mettre à jour l'application, la règle de correspondance ou mettre à jour ou créer Microsoft Entra utilisateurs pour eux. Pour plus d’informations sur la modification à apporter, consultez gérer les mappages et les comptes d’utilisateurs dans les applications qui ne correspondent pas aux utilisateurs de Microsoft Entra ID.

Si vous choisissez l’option de création d’utilisateurs dans Microsoft Entra ID, vous pouvez créer des utilisateurs en bloc à l’aide de l’une ou l’autre des options suivantes :

- Un fichier CSV, comme décrit dans Créer des utilisateurs en masse dans le centre d'administration de Microsoft Entra

- La cmdlet New-MgUser

Vérifiez que ces nouveaux utilisateurs sont remplis avec les attributs requis pour Microsoft Entra ID pour les faire correspondre ultérieurement aux utilisateurs existants de l’application, ainsi que les attributs requis par Microsoft Entra ID, notamment

userPrincipalName,mailNicknameetdisplayName. LeuserPrincipalNamedoit être unique parmi tous les utilisateurs de l’annuaire.Par exemple, vous pouvez avoir des utilisateurs dans une base de données où la valeur de la colonne nommée

EMailest la valeur que vous souhaitez utiliser comme nom d'utilisateur principal Microsoft Entra, la valeur de la colonneAliascontient le surnom de messagerie Microsoft Entra ID et la valeur de la colonneFull namecontient le nom d'affichage de l'utilisateur :$db_display_name_column_name = "Full name" $db_user_principal_name_column_name = "Email" $db_mail_nickname_column_name = "Alias"Vous pouvez ensuite utiliser ce script pour créer des utilisateurs Microsoft Entra pour ceux qui se trouvent dans SAP Cloud Identity Services, la base de données ou le répertoire qui ne correspondent pas aux utilisateurs dans Microsoft Entra ID. Notez que vous devrez peut-être modifier ce script pour ajouter des attributs Microsoft Entra supplémentaires nécessaires dans votre organisation, ou si le

$azuread_match_attr_namen’est nimailNicknameniuserPrincipalName, afin de fournir cet attribut Microsoft Entra.$dbu_missing_columns_list = @() $dbu_creation_failed_list = @() foreach ($dbu in $dbu_not_matched_list) { if (($null -ne $dbu.$db_display_name_column_name -and $dbu.$db_display_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_user_principal_name_column_name -and $dbu.$db_user_principal_name_column_name.Length -gt 0) -and ($null -ne $dbu.$db_mail_nickname_column_name -and $dbu.$db_mail_nickname_column_name.Length -gt 0)) { $params = @{ accountEnabled = $false displayName = $dbu.$db_display_name_column_name mailNickname = $dbu.$db_mail_nickname_column_name userPrincipalName = $dbu.$db_user_principal_name_column_name passwordProfile = @{ Password = -join (((48..90) + (96..122)) * 16 | Get-Random -Count 16 | % {[char]$_}) } } try { New-MgUser -BodyParameter $params } catch { $dbu_creation_failed_list += $dbu; throw } } else { $dbu_missing_columns_list += $dbu } }Après avoir ajouté des utilisateurs manquants à Microsoft Entra ID, réexécutez le script à l’étape 7. Exécutez ensuite le script de l’étape 8. Vérifiez qu’aucune erreur n’est signalée.

$dbu_not_queried_list = @() $dbu_not_matched_list = @() $dbu_match_ambiguous_list = @() $dbu_query_failed_list = @() $azuread_match_id_list = @() $azuread_not_enabled_list = @() $dbu_values = @() $dbu_duplicate_list = @() foreach ($dbu in $dbusers) { if ($null -ne $dbu.$db_match_column_name -and $dbu.$db_match_column_name.Length -gt 0) { $val = $dbu.$db_match_column_name $escval = $val -replace "'","''" if ($dbu_values -contains $escval) { $dbu_duplicate_list += $dbu; continue } else { $dbu_values += $escval } $filter = $azuread_match_attr_name + " eq '" + $escval + "'" try { $ul = @(Get-MgUser -Filter $filter -All -Property Id,accountEnabled -ErrorAction Stop) if ($ul.length -eq 0) { $dbu_not_matched_list += $dbu; } elseif ($ul.length -gt 1) {$dbu_match_ambiguous_list += $dbu } else { $id = $ul[0].id; $azuread_match_id_list += $id; if ($ul[0].accountEnabled -eq $false) {$azuread_not_enabled_list += $id } } } catch { $dbu_query_failed_list += $dbu } } else { $dbu_not_queried_list += $dbu } } $dbu_not_queried_count = $dbu_not_queried_list.Count if ($dbu_not_queried_count -ne 0) { Write-Error "Unable to query for $dbu_not_queried_count records as rows lacked values for $db_match_column_name." } $dbu_duplicate_count = $dbu_duplicate_list.Count if ($dbu_duplicate_count -ne 0) { Write-Error "Unable to locate Microsoft Entra ID users for $dbu_duplicate_count rows as multiple rows have the same value" } $dbu_not_matched_count = $dbu_not_matched_list.Count if ($dbu_not_matched_count -ne 0) { Write-Error "Unable to locate $dbu_not_matched_count records in Microsoft Entra ID by querying for $db_match_column_name values in $azuread_match_attr_name." } $dbu_match_ambiguous_count = $dbu_match_ambiguous_list.Count if ($dbu_match_ambiguous_count -ne 0) { Write-Error "Unable to locate $dbu_match_ambiguous_count records in Microsoft Entra ID as attribute match ambiguous." } $dbu_query_failed_count = $dbu_query_failed_list.Count if ($dbu_query_failed_count -ne 0) { Write-Error "Unable to locate $dbu_query_failed_count records in Microsoft Entra ID as queries returned errors." } $azuread_not_enabled_count = $azuread_not_enabled_list.Count if ($azuread_not_enabled_count -ne 0) { Write-Warning "$azuread_not_enabled_count users in Microsoft Entra ID are blocked from sign-in." } if ($dbu_not_queried_count -ne 0 -or $dbu_duplicate_count -ne 0 -or $dbu_not_matched_count -ne 0 -or $dbu_match_ambiguous_count -ne 0 -or $dbu_query_failed_count -ne 0 -or $azuread_not_enabled_count -ne 0) { Write-Output "You will need to resolve those issues before access of all existing users can be reviewed." } $azuread_match_count = $azuread_match_id_list.Count Write-Output "Users corresponding to $azuread_match_count records were located in Microsoft Entra ID."

Vérifier que les Microsoft Entra utilisateurs existants ont les attributs nécessaires

Avant d’activer l’approvisionnement automatique d’utilisateurs, vous devez décider quels utilisateurs de Microsoft Entra ID ont besoin d’accéder à SAP Cloud Identity Services, puis vérifier que ces utilisateurs ont les attributs nécessaires dans Microsoft Entra ID, et ces attributs sont mappés au schéma attendu de SAP Cloud Identity Services.

- Par défaut, la valeur de l’attribut Microsoft Entra utilisateur

userPrincipalNameest mappée aux attributsuserNameetemails[type eq "work"].valuede SAP Cloud Identity Services. Si les adresses e-mail de l’utilisateur(-trice) sont différentes de leur nom d’utilisateur principal, vous devrez peut-être modifier ce mappage. - SAP Cloud Identity Services peut ignorer les valeurs de l’attribut

postalCodesi le format du code postal/postal de l’entreprise ne correspond pas au pays ou à la région de l’entreprise. - Par défaut, l’attribut Microsoft Entra

countryest mappé au champ SAP Cloud Identity Servicesaddresses[type eq "work"].country. Si les valeurs de l’attributcountryne sont pas deux codes de pays ISO 3166 caractère, la création de ces utilisateurs dans SAP Cloud Identity Services peut échouer. Pour plus d’informations, consultez countries.properties. - Par défaut, l’attribut Microsoft Entra

departmentest mappé à l’attribut SAP Cloud Identity Servicesurn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department. Si Microsoft Entra utilisateurs ont des valeurs de l’attributdepartment, ces valeurs doivent correspondre à ces services déjà configurés dans SAP Cloud Identity Services, sinon la création ou la mise à jour de l’utilisateur échoue. Pour plus d’informations, consultez departments.properties. Si les valeursdepartmentdans vos Microsoft Entra utilisateurs ne sont pas cohérentes avec celles de votre environnement SAP, mettez à jour les valeurs du service dans Microsoft Entra, mettez à jour les valeurs de service autorisées dans SAP Cloud Identity Services ou supprimez le mappage, avant d'affecter des utilisateurs. - Le point de terminaison SCIM de services d’identité de SAP Cloud demande un format particulier pour certains attributs. Vous pouvez en savoir plus sur ces attributs et leur format spécifique ici.

Affecter des utilisateurs à l’application SAP Cloud Identity Services dans Microsoft Entra ID

Microsoft Entra ID utilise un concept appelé assignments pour déterminer quels utilisateurs doivent recevoir l’accès aux applications sélectionnées. Dans le contexte de l’approvisionnement automatique d’utilisateurs, si la valeur Paramètres de Scope est Sync uniquement affectée aux utilisateurs et groupes, seuls les utilisateurs et groupes qui ont été affectés à un rôle d’application de cette application dans Microsoft Entra ID sont synchronisés avec SAP Cloud Identity Services. Lorsque vous affectez un utilisateur aux services d’identité de SAP Cloud, vous devez sélectionner un rôle valide propre à l’application (si disponible) dans la boîte de dialogue d’affectation. Les utilisateurs dont le rôle est Accès par défaut sont exclus de l’approvisionnement. Actuellement, le seul rôle disponible pour SAP Cloud Identity Services est utilisateur(-trice).

Si l’approvisionnement a déjà été activé pour l’application, vérifiez que l’approvisionnement de l’application n’est pas en quarantaine avant d’affecter davantage d’utilisateurs à l’application. Résolvez les problèmes éventuels provoquant la mise en quarantaine avant de continuer.

Recherchez les utilisateurs présents dans SAP Cloud Identity Services et ne sont pas déjà affectés à l'application dans Microsoft Entra ID

Les étapes précédentes ont évalué si les utilisateurs de SAP Cloud Identity Services existent également en tant qu’utilisateurs dans Microsoft Entra ID. Toutefois, il se peut qu'ils ne soient pas tous affectés aux rôles de l'application dans Microsoft Entra ID. Les étapes suivantes visent donc à identifier les utilisateurs qui ne sont pas affectés aux rôles d’application.

À l’aide de PowerShell, recherchez l’identifiant du principal de service de l’application.

Par exemple, si l’application d’entreprise s’appelle

SAP Cloud Identity Services, entrez les commandes suivantes :$azuread_app_name = "SAP Cloud Identity Services" $azuread_sp_filter = "displayName eq '" + ($azuread_app_name -replace "'","''") + "'" $azuread_sp = Get-MgServicePrincipal -Filter $azuread_sp_filter -AllRécupérez les utilisateurs qui ont actuellement des affectations à l’application dans Microsoft Entra ID.

Cela s’appuie sur l’ensemble de variables

$azuread_spde la commande précédente.$azuread_existing_assignments = @(Get-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -All)Comparez la liste des ID d’utilisateur des utilisateurs déjà dans SAP Cloud Identity Services et Microsoft Entra ID aux utilisateurs actuellement affectés à l’application dans Microsoft Entra ID. Cela s’appuie sur l’ensemble de variables

$azuread_match_id_listdes sections précédentes :$azuread_not_in_role_list = @() foreach ($id in $azuread_match_id_list) { $found = $false foreach ($existing in $azuread_existing_assignments) { if ($existing.principalId -eq $id) { $found = $true; break; } } if ($found -eq $false) { $azuread_not_in_role_list += $id } } $azuread_not_in_role_count = $azuread_not_in_role_list.Count Write-Output "$azuread_not_in_role_count users in the application's data store aren't assigned to the application roles."Si aucun utilisateur n’est not affecté aux rôles d’application, indiquant que tous les utilisateurs are affectés aux rôles d’application, cela indique qu’il n’y a pas d’utilisateurs communs entre Microsoft Entra ID et SAP Cloud Identity Services, de sorte qu’aucune modification n’est nécessaire. Toutefois, si un ou plusieurs utilisateurs déjà dans SAP Cloud Identity Services ne sont pas actuellement affectés aux rôles d’application, vous devez continuer la procédure et les ajouter à l’un des rôles de l’application.

Sélectionnez le rôle

Userdu principal du service d’application.$azuread_app_role_name = "User" $azuread_app_role_id = ($azuread_sp.AppRoles | where-object {$_.AllowedMemberTypes -contains "User" -and $_.DisplayName -eq "User"}).Id if ($null -eq $azuread_app_role_id) { write-error "role $azuread_app_role_name not located in application manifest"}Créez des attributions de rôles d'application pour les utilisateurs qui sont déjà présents dans SAP Cloud Identity Services et Microsoft Entra et n'ont pas actuellement d'attributions de rôles à l'application :

foreach ($u in $azuread_not_in_role_list) { $res = New-MgServicePrincipalAppRoleAssignedTo -ServicePrincipalId $azuread_sp.Id -AppRoleId $azuread_app_role_id -PrincipalId $u -ResourceId $azuread_sp.Id }Attendez une minute pour que les modifications se propagent dans Microsoft Entra ID.

Dans le prochain cycle d’approvisionnement Microsoft Entra, le service d’approvisionnement Microsoft Entra compare la représentation de ces utilisateurs affectés à l’application, avec la représentation dans SAP Cloud Identity Services et met à jour les utilisateurs sap Cloud Identity Services pour avoir les attributs de Microsoft Entra ID.

Affecter les utilisateurs restants et surveiller la synchronisation initiale

Une fois que les tests sont terminés, qu’un(e) utilisateur(-trice) est approvisionné(e) avec succès dans SAP Cloud Identity Services et que tous les utilisateurs existants de SAP Cloud Identity Services sont affectés au rôle de l’application, vous pouvez affecter d’autres utilisateurs autorisés à l’application SAP Cloud Identity Services en suivant l’une des instructions ci-dessous :

- Vous pouvez asigner chaque utilisateur individuel à l’application dans le centre d’administration Microsoft Entra,

- Vous pouvez affecter des utilisateurs individuels à l’application via l’applet de commande PowerShell

New-MgServicePrincipalAppRoleAssignedTocomme indiqué dans la section précédente, ou - si votre organisation dispose d’une licence pour Gouvernance Microsoft Entra ID, vous pouvez également déployer des stratégies de gestion des droits d’utilisation pour automatiser l’attribution d’accès.

Une fois que les utilisateurs sont affectés au rôle d’application et sont éligibles à la mise en service, le service de mise en service Microsoft Entra les provisionnera dans SAP Cloud Identity Services. Notez que la synchronisation initiale prend plus de temps que les synchronisations suivantes, qui se produisent environ toutes les 40 minutes tant que le service d’approvisionnement Microsoft Entra est en cours d’exécution.

Si vous ne voyez pas d’utilisateurs approvisionnés, consultez les étapes de la section Guide de résolution des problèmes en cas d’absence d’approvisionnement d’utilisateurs. Vérifiez ensuite le journal d’approvisionnement via les API centre d’administration Microsoft Entra ou Graph. Filtrez le journal sur l’état Échec. S’il existe des échecs avec un ErrorCode de DuplicateTargetEntries, cela indique une ambiguïté dans vos règles de correspondance d’approvisionnement, et vous devez mettre à jour les utilisateurs Microsoft Entra ou les mappages utilisés pour la correspondance afin de garantir que chaque utilisateur Microsoft Entra corresponde à un utilisateur d’application. Filtrez ensuite le journal sur l’action Créer et l’état Ignoré. Si des utilisateurs ont été ignorés avec le code SkipReason NotEffectivelyEntitled, cela peut indiquer que les comptes d’utilisateurs dans Microsoft Entra ID n’ont pas été mis en correspondance parce que l’état du compte utilisateur était Disabled.

Configurez l’authentification unique

Vous pouvez également choisir d’activer l’authentification unique basée sur SAML pour SAP Cloud Identity Services, en suivant les instructions fournies dans l’article SAP Cloud Identity Services concernant l’authentification unique. L’authentification unique peut être configurée indépendamment de l’attribution automatique d’utilisateurs, bien que ces deux fonctionnalités se complètent.

Surveiller l’approvisionnement

Vous pouvez utiliser la section Synchronization Details pour surveiller la progression et suivre les liens vers le rapport d’activité d’approvisionnement, qui décrit toutes les actions effectuées par le service d’approvisionnement Microsoft Entra sur SAP Cloud Identity Services. Vous pouvez également surveiller le projet d’approvisionnement via les API Microsoft Graph.

Pour plus d’informations sur la lecture des journaux de provisionnement Microsoft Entra, consultez Rapports sur le provisionnement automatique des comptes d’utilisateur.

Maintenez les affectations de rôles d’application

À mesure que les utilisateurs affectés à l’application sont mis à jour dans Microsoft Entra ID, ces modifications sont automatiquement approvisionnées dans SAP Cloud Identity Services.

Si vous avez Gouvernance Microsoft Entra ID, vous pouvez automatiser les modifications apportées aux attributions de rôles d’application pour SAP Cloud Identity Services dans Microsoft Entra ID, pour ajouter ou supprimer des affectations en tant que personnes qui rejoignent l’organisation, ou quitter ou modifier des rôles.

- Vous pouvez effectuer une révision d’accès ponctuelle ou périodique des affectations de rôles d’application.

- Vous pouvez créer un package d’accès de gestion des droits d’utilisation pour cette application. Vous pouvez avoir des stratégies d’accès affecté à des utilisateurs, soit à leur demande, par un(e) administrateur(-trice), soit automatiquement en fonction des règles ou via des workflows de cycle de vie.

Mettre à jour une application SAP Cloud Identity Services pour utiliser le point de terminaison SAP Cloud Identity Services SCIM 2.0

En septembre 2025, Microsoft a publié un connecteur SCIM 2.0 pour SAP Cloud Identity Services qui a ajouté la prise en charge de l’approvisionnement et de la déprovisionnement de groupes à SAP Cloud Identity Services, des attributs d’extension personnalisés et l’octroi des informations d’identification du client OAuth 2.0.

L’exécution des étapes ci-dessous permet aux clients qui utilisaient déjà le connecteur SAP Cloud Identity Services de passer du point de terminaison SCIM 1.0 au point de terminaison SCIM 2.0.

Connectez-vous au centre d’administration Microsoft Entra comme au moins un administrateur d’application Cloud.

Accédez à Entra ID > Enterprise Apps > SAP Cloud Identity Services.

Dans la section Propriétés , copiez l’ID d’objet.

Dans une nouvelle fenêtre de navigateur web, accédez à https://developer.microsoft.com/graph/graph-explorer et connectez-vous en tant qu’administrateur pour le locataire Microsoft Entra où votre application est ajoutée.

Vérifiez que le compte utilisé dispose des autorisations appropriées. L’autorisation « Directory.ReadWrite.All » est nécessaire pour apporter cette modification.

À l’aide de l’ID d’objet sélectionné à partir de l’application précédemment, exécutez la commande suivante.

GET https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/

- En prenant la valeur « ID » du corps de la réponse de l’exemple

GETprécédent, exécutez la commande suivante, en remplaçant « [job-id] » par la valeur d’ID de laGETrequête. La valeur doit être au format « sapcloudidentityservices.xxxxxxxxxxxxxxx.xxxxxxxxxxxxxxx ».

DELETE https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs/[job-id]

- Dans l’Explorateur Microsoft Graph, exécutez la commande suivante. Remplacez « [object-id] » par l’ID du principal de service (ID d’objet) copié à partir de la troisième étape.

POST https://graph.microsoft.com/beta/servicePrincipals/[object-id]/synchronization/jobs { "templateId": "sapcloudidentityservices" }

Revenez à la première fenêtre du navigateur web et sélectionnez l’onglet Provisionnement de votre application. Votre configuration est réinitialisée. Vous pouvez confirmer que la mise à niveau réussit en confirmant que l’ID de travail commence par « sapcloudidentityservices ».

Mettez à jour l'URL du client dans la section Informations d'identification de l'administrateur par la suivante :

https://<tenantID>.accounts.ondemand.com/scim, ouhttps://<tenantid>.trial-accounts.ondemand.com/service/scimsi version d'évaluation.Restaurez les modifications précédentes apportées à l’application (détails de l’authentification, filtres d’étendue, mappages d’attributs personnalisés) et réactivez l’approvisionnement.

Remarque

L’échec de la restauration des paramètres précédents peut entraîner la mise à jour inattendue des attributs (name.formatted par exemple) dans SAP Cloud Identity Services. Veillez à vérifier la configuration avant d’activer l’approvisionnement.

Journal des modifications

- 30/9/2025 : publiée en disponibilité générale une nouvelle version du connecteur SAP Cloud Identity Services qui utilise un point de terminaison SCIM 2.0. La nouvelle version prend en charge l’approvisionnement de groupes et le déprovisionnement sur SAP Cloud Identity Services, les attributs d’extension personnalisés et l’octroi des informations d’identification du client OAuth 2.0.

Plus de ressources

- Gestion de l’approvisionnement de comptes d’utilisateur pour les applications d’entreprise

- Quel est l’accès aux applications et l’authentification unique avec Microsoft Entra ID ?

- Gérez l’accès à vos applications SAP

- Régir l’accès aux applications dans votre environnement