Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

User and Entity Behavior Analytics (UEBA) dans Microsoft Sentinel analyse les journaux et les alertes à partir de sources de données connectées pour créer des profils comportementaux de base des entités de votre organization, telles que les utilisateurs, les hôtes, les adresses IP et les applications. À l’aide du machine learning, UEBA identifie les activités anormales qui peuvent indiquer une ressource compromise.

Vous pouvez activer l’analyse du comportement des utilisateurs et des entités de deux manières, les deux avec le même résultat :

- À partir des paramètres Microsoft Sentinel de l’espace de travail : activez UEBA pour votre espace de travail et sélectionnez les sources de données à connecter dans le portail Microsoft Defender ou Portail Azure.

- À partir des connecteurs de données pris en charge : activez UEBA lorsque vous configurez les connecteurs de données pris en charge par UEBA dans le portail Microsoft Defender.

Cet article explique comment activer UEBA et configurer des sources de données à partir des paramètres de votre espace de travail Microsoft Sentinel et des connecteurs de données pris en charge.

Pour plus d’informations sur UEBA, consultez Identifier les menaces avec l’analytique du comportement des entités.

Remarque

Pour plus d’informations sur la disponibilité des fonctionnalités dans les clouds du gouvernement des États-Unis, consultez les tables Microsoft Sentinel dans Disponibilité des fonctionnalités cloud pour les clients du gouvernement des États-Unis.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Configuration requise

Pour activer ou désactiver cette fonctionnalité (ces prérequis ne sont pas requis pour utiliser la fonctionnalité) :

Votre utilisateur doit être affecté au rôle Administrateur de la sécurité Microsoft Entra ID dans votre locataire ou aux autorisations équivalentes.

Votre utilisateur doit se voir attribuer au moins l’un des rôles Azure suivants (En savoir plus sur Azure RBAC) :

- Propriétaire au niveau du groupe de ressources ou au-dessus.

- Contributeur au niveau du groupe de ressources ou au-dessus.

- (Privilèges minimum) Microsoft Sentinel Contributeur au niveau de l’espace de travail ou au-dessus et Contributeur Log Analytics au niveau du groupe de ressources ou au-dessus.

Aucun verrou de ressource Azure ne doit être appliqué à votre espace de travail. En savoir plus sur Azure verrouillage des ressources.

Remarque

- Aucune licence spéciale n’est nécessaire pour ajouter des fonctionnalités UEBA à Microsoft Sentinel, et son utilisation n’entraîne aucun coût supplémentaire.

- Toutefois, étant donné que UEBA génère de nouvelles données et les stocke dans de nouvelles tables créées par UEBA dans votre espace de travail Log Analytics, des frais de stockage de données supplémentaires s’appliquent.

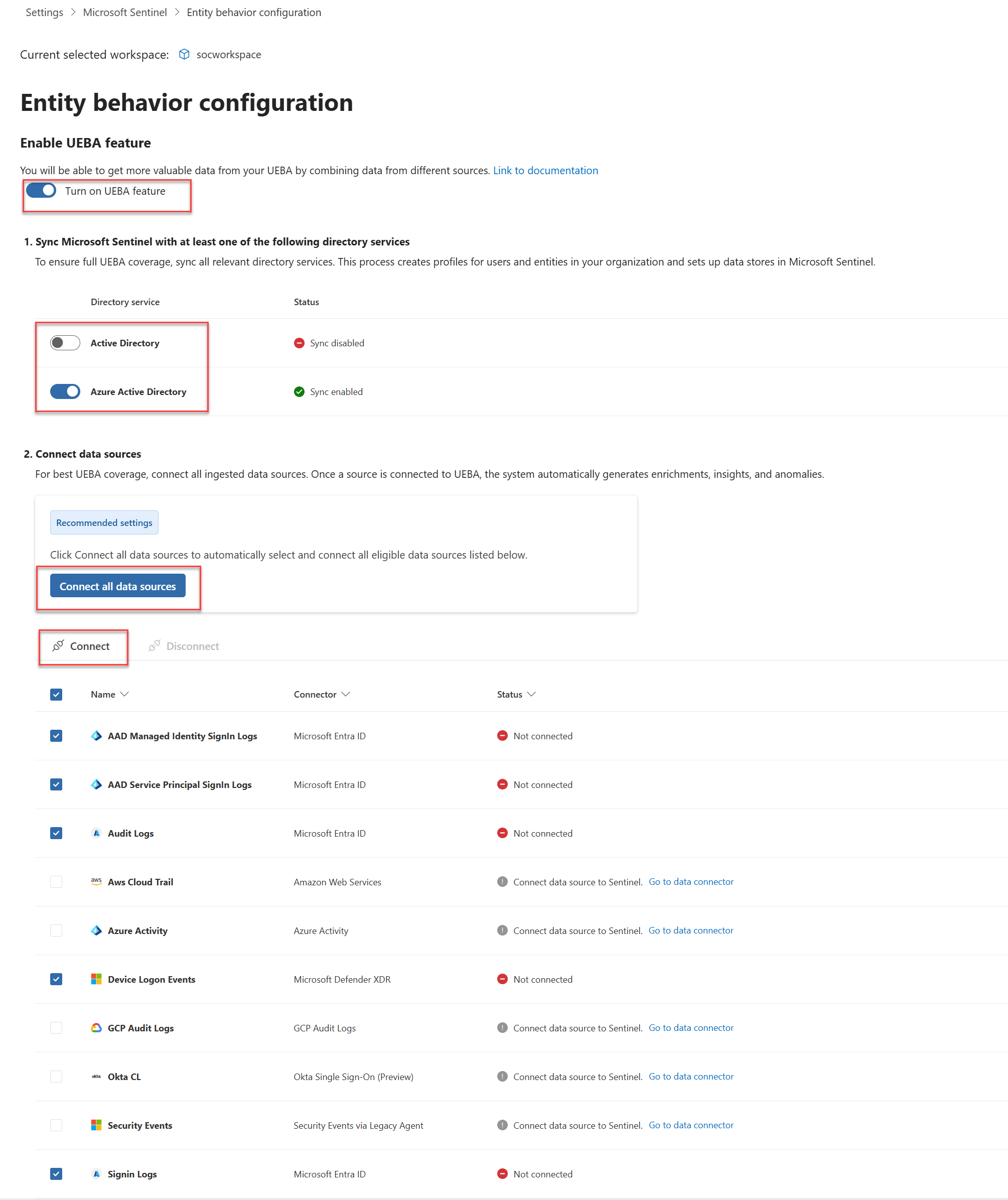

Activer UEBA à partir des paramètres de l’espace de travail

Pour activer UEBA à partir de vos paramètres d’espace de travail Microsoft Sentinel :

Accédez à la page Configuration du comportement de l’entité .

Utilisez l’une des trois méthodes suivantes pour accéder à la page de configuration du comportement de l’entité :

Sélectionnez Comportement de l’entité dans le menu de navigation Microsoft Sentinel, puis sélectionnez Paramètres de comportement de l’entité dans la barre de menus supérieure.

Sélectionnez Paramètres dans le menu de navigation Microsoft Sentinel, sélectionnez l’onglet Paramètres, puis sous le développeur Analyse du comportement des entités, sélectionnez Définir UEBA.

Dans la page du connecteur de données Microsoft Defender XDR, sélectionnez le lien Accéder à la page de configuration UEBA.

Dans la page configuration du comportement de l’entité, activez Activer la fonctionnalité UEBA.

Sélectionnez les services d’annuaire à partir desquels vous souhaitez synchroniser les entités utilisateur avec Microsoft Sentinel.

- Active Directory local (préversion)

- Identifiant Microsoft Entra

Pour synchroniser des entités utilisateur à partir de Active Directory local, vous devez intégrer votre locataire Azure à Microsoft Defender pour Identity (autonome ou dans le cadre de Microsoft Defender XDR) et le capteur MDI doit être installé sur votre instance Active Directory. contrôleur de domaine. Pour plus d’informations, consultez Microsoft Defender pour Identity prérequis.

Sélectionnez Connecter toutes les sources de données pour connecter toutes les sources de données éligibles, ou sélectionnez des sources de données spécifiques dans la liste.

Vous pouvez uniquement activer ces sources de données à partir des portails Defender et Azure :

- Journaux de connexion

- Journaux d’audit

- activité Azure

- Événements de sécurité

Vous pouvez activer ces sources de données à partir du portail Defender uniquement (préversion) :

- Journaux de connexion d’identité managée AAD (Microsoft Entra ID)

- Journaux de connexion du principal du service AAD (Microsoft Entra ID)

- AWS CloudTrail

- Événements d’ouverture de session d’appareil

- Okta CL

- Journaux d’audit GCP

Pour plus d’informations sur les sources de données UEBA et les anomalies, consultez Microsoft Sentinel référence UEBA et anomalies UEBA.

Remarque

Après avoir activé UEBA, vous pouvez activer les sources de données prises en charge pour UEBA directement à partir du volet du connecteur de données ou de la page Paramètres du portail Defender, comme décrit dans cet article.

Sélectionnez Connexion.

Activez la détection des anomalies dans votre espace de travail Microsoft Sentinel :

- Dans le menu de navigation du portail Microsoft Defender, sélectionnez Paramètres>Microsoft Sentinel>Espaces de travailSIEM.

- Sélectionnez l’espace de travail que vous souhaitez configurer.

- Dans la page de configuration de l’espace de travail, sélectionnez Anomalies et activez Détecter les anomalies.

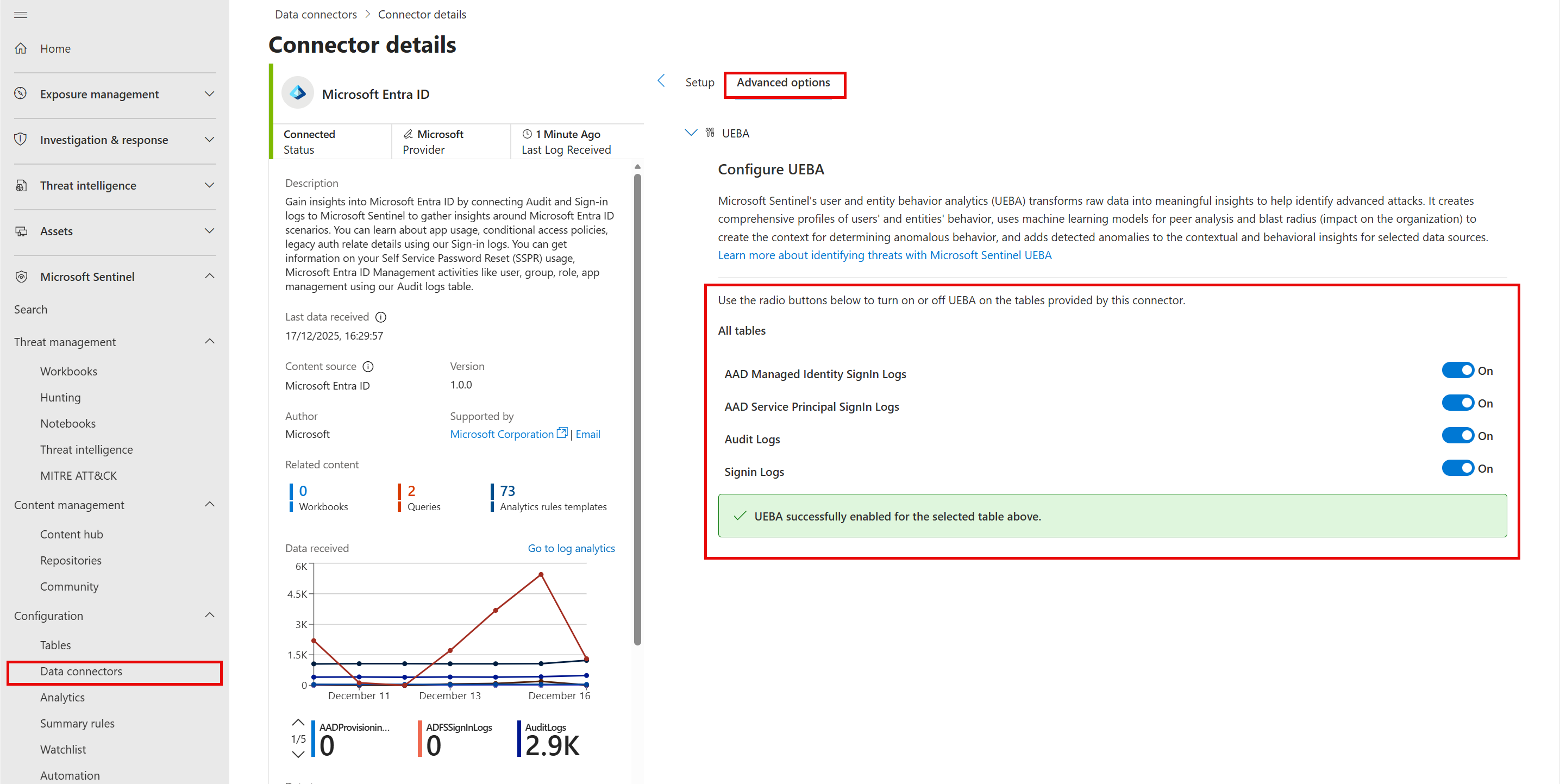

Activer UEBA à partir de connecteurs pris en charge

Pour activer UEBA à partir des connecteurs de données pris en charge dans Microsoft Defender portail :

Dans le menu de navigation du portail Microsoft Defender, sélectionnez Microsoft Sentinel > Connecteurs de données de configuration>.

Sélectionnez un connecteur de données pris en charge par UEBA qui prend en charge UEBA. Pour plus d’informations sur les tables et connecteurs de données pris en charge par UEBA, consultez Microsoft Sentinel référence UEBA.

Dans le volet connecteur de données, sélectionnez Ouvrir la page du connecteur.

Dans la page Détails du connecteur , sélectionnez Options avancées.

Sous Configurer UEBA, activez les tables que vous souhaitez activer pour UEBA.

Pour plus d’informations sur la configuration des connecteurs de données Microsoft Sentinel, consultez Connecter des sources de données à Microsoft Sentinel à l’aide de connecteurs de données.

Installer la solution UEBA Essentials (facultatif)

La solution UEBA Essentials est une collection de dizaines de requêtes de repérage prédéfinies organisées et gérées par des experts en sécurité Microsoft. La solution inclut des requêtes de détection d’anomalie multicloud dans Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) et Okta.

Installez la solution pour commencer rapidement avec la chasse aux menaces et les investigations à l’aide des données UEBA, au lieu de créer ces fonctionnalités de détection à partir de zéro.

Pour plus d’informations, consultez Installer ou mettre à jour Microsoft Sentinel solutions.

Activer la couche de comportements UEBA (préversion)

La couche comportements UEBA génère des résumés enrichis de l’activité observée sur plusieurs sources de données. Contrairement aux alertes ou anomalies, les comportements n’indiquent pas nécessairement un risque : ils créent une couche d’abstraction qui optimise vos données pour les investigations, la chasse et la détection en améliorant la clarté, le contexte et la corrélation.

Pour plus d’informations sur la couche de comportements UEBA et sur la façon de l’activer, consultez Activer la couche de comportements UEBA dans Microsoft Sentinel.

Étapes suivantes

Découvrez comment examiner les anomalies UEBA et utiliser des données UEBA dans vos investigations :