Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Gestion de surface d’attaque externe Microsoft Defender (Defender EASM) utilise la technologie de découverte propriétaire de Microsoft pour rechercher de manière récursive l’infrastructure par le biais de connexions observées à des ressources légitimes connues (graines de découverte). Il fait des inférences sur la relation de cette infrastructure avec le organization pour découvrir des propriétés inconnues et non supervisées auparavant.

Defender EASM découverte comprend les types de ressources suivants :

- Domaines

- Blocs d’adresses IP

- Hôtes

- Email contacts

- Numéros de système autonomes (ASN)

- Organisations Whois

Ces types de ressources constituent votre inventaire des surfaces d’attaque dans Defender EASM. La solution découvre les ressources exposées à l’extérieur qui sont exposées à l’Internet ouvert en dehors de la protection pare-feu traditionnelle. Les ressources externes doivent être surveillées et gérées pour réduire les risques et améliorer la posture de sécurité du organization. Defender EASM détecte et surveille activement les ressources, puis expose des informations clés qui vous aident à résoudre efficacement les vulnérabilités de votre organization.

États des ressources

Toutes les ressources sont étiquetées avec l’un des états suivants :

| Nom de l’état | Description |

|---|---|

| Inventaire approuvé | Élément qui fait partie de votre surface d’attaque. C’est un élément dont vous êtes directement responsable. |

| Dépendance | Infrastructure détenue par un tiers, mais qui fait partie de votre surface d’attaque, car elle prend directement en charge le fonctionnement de vos ressources détenues. Par exemple, vous pouvez dépendre d’un fournisseur informatique pour héberger votre contenu web. Le domaine, le nom d’hôte et les pages font partie de votre inventaire approuvé. Vous pouvez donc traiter l’adresse IP qui exécute l’hôte comme une dépendance. |

| Surveiller uniquement | Une ressource qui est pertinente pour votre surface d’attaque, mais qui n’est pas directement contrôlée ou une dépendance technique. Par exemple, les franchisés indépendants ou les actifs appartenant à des sociétés associées peuvent être étiquetés Surveiller uniquement plutôt que Inventaire approuvé pour séparer les groupes à des fins de création de rapports. |

| Candidat | Ressource qui a une relation avec les ressources initiales connues de votre organization, mais qui n’a pas de connexion suffisamment forte pour l’étiqueter immédiatement Inventaire approuvé. Vous devez examiner manuellement ces ressources candidates pour déterminer la propriété. |

| Nécessite une investigation | État similaire à l’état Candidat , mais cette valeur est appliquée aux ressources qui nécessitent une investigation manuelle pour être validées. L’état est déterminé en fonction de nos scores de confiance générés en interne qui évaluent la puissance des connexions détectées entre les ressources. Il n’indique pas la relation exacte de l’infrastructure avec l’organization, mais il indique que la ressource doit être examinée plus en détail afin de déterminer comment elle doit être catégorisée. |

Gestion des différents états des ressources

Ces états de ressources sont traités et surveillés de manière unique pour vous assurer que vous disposez d’une visibilité claire de vos ressources les plus critiques par défaut. Par exemple, les ressources à l’état Inventaire approuvé sont toujours représentées dans les graphiques de tableau de bord et sont analysées quotidiennement pour garantir la récurrence des données. Tous les autres types de ressources ne sont pas inclus dans les graphiques de tableau de bord par défaut. Toutefois, vous pouvez ajuster vos filtres d’inventaire pour afficher les ressources dans différents états en fonction des besoins. De même, les ressources d’état candidat sont analysées uniquement pendant le processus de découverte. Si ces types de ressources appartiennent à votre organization, il est important de passer en revue ces ressources et de remplacer leur état par Inventaire approuvé.

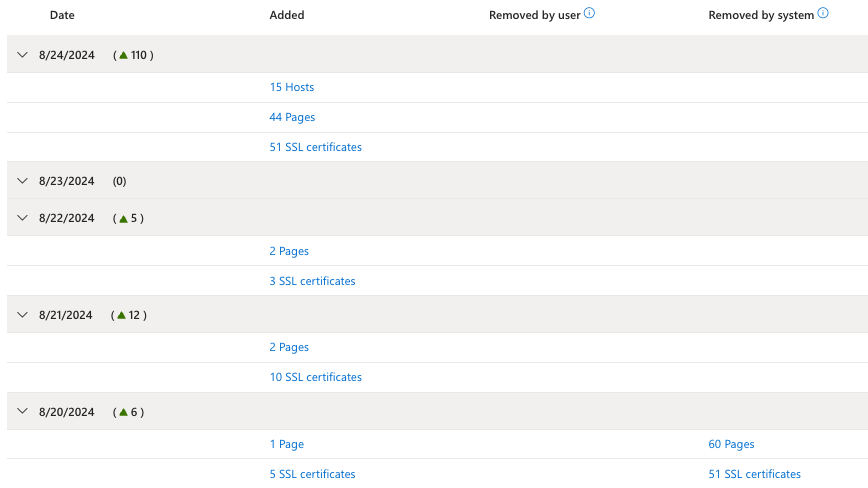

Suivi des modifications d’inventaire

Votre surface d’attaque change constamment. Defender EASM analyse et met à jour en permanence votre inventaire pour garantir l’exactitude. Les ressources étant fréquemment ajoutées et supprimées de l’inventaire, il est important de suivre ces modifications pour comprendre votre surface d’attaque et identifier les tendances clés. Le tableau de bord des modifications d’inventaire fournit une vue d’ensemble de ces modifications. Vous pouvez facilement afficher les nombres « ajoutés » et « supprimés » pour chaque type de ressource. Vous pouvez filtrer le tableau de bord par deux plages de dates : les 7 derniers jours ou les 30 derniers jours. Pour obtenir une vue plus précise des modifications d’inventaire, consultez la section Modifications par date du tableau de bord.