Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Gestion de surface d’attaque externe Microsoft Defender (Defender EASM) propose une série de quatre tableaux de bord conçus pour aider les utilisateurs à exposer rapidement des informations précieuses dérivées de leur inventaire approuvé. Ces tableaux de bord aident les organisations à hiérarchiser les vulnérabilités, les risques et les problèmes de conformité qui constituent la plus grande menace pour leur surface d’attaque, ce qui facilite l’atténuation rapide des problèmes clés.

Defender EASM fournit huit tableaux de bord :

- Vue d’ensemble : ce tableau de bord est la page d’accueil par défaut lorsque vous accédez à Defender EASM. Il fournit le contexte clé qui peut vous aider à vous familiariser avec votre surface d’attaque.

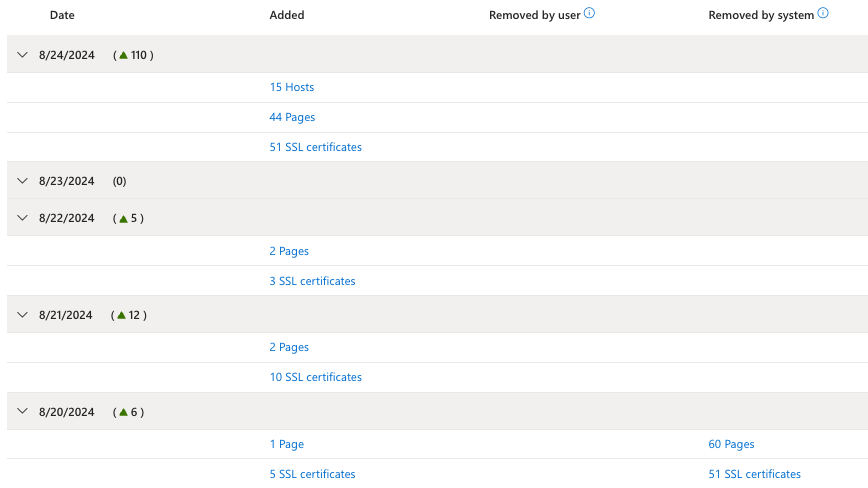

- Modifications d’inventaire : ce tableau de bord affiche toutes les modifications apportées au nombre de vos ressources, en répertoriant séparément les ajouts et les suppressions de votre inventaire. Ce tableau de bord affiche également les ressources qui ont été automatiquement supprimées de l’inventaire, car le système a déterminé que la ressource n’est plus active ou n’appartient plus à votre organization.

- Résumé de la surface d’attaque : ce tableau de bord résume les principales observations dérivées de votre inventaire. Il fournit une vue d’ensemble générale de votre surface d’attaque et des types de ressources qui la composent, et met en évidence les vulnérabilités potentielles par gravité (élevée, moyenne, faible). Ce tableau de bord fournit également un contexte clé sur l’infrastructure qui comprend votre surface d’attaque. Ce contexte inclut des informations sur l’hébergement cloud, les services sensibles, l’expiration du certificat SSL et du domaine, ainsi que la réputation IP.

- Posture de sécurité : ce tableau de bord aide les organisations à comprendre la maturité et la complexité de leur programme de sécurité en fonction des métadonnées dérivées des ressources de votre inventaire approuvé. Il est composé de stratégies, de processus et de contrôles techniques et non techniques qui atténuent les risques de menaces externes. Ce tableau de bord fournit des informations sur l’exposition cve, l’administration et la configuration du domaine, l’hébergement et la mise en réseau, les ports ouverts et la configuration des certificats SSL.

- Conformité au RGPD : ce tableau de bord présente les principaux risques de conformité en fonction des exigences du Règlement général sur la protection des données (RGPD) pour l’infrastructure en ligne accessible aux pays européens. Ce tableau de bord fournit des informations sur la status de vos sites web, les problèmes de certificat SSL, les informations d’identification personnelle (PII) exposées, les protocoles de connexion et la conformité des cookies.

- OWASP Top 10 : ce tableau de bord présente toutes les ressources vulnérables en fonction de la liste des risques de sécurité des applications web les plus critiques de l’OWASP. Sur ce tableau de bord, les organisations peuvent identifier rapidement les ressources avec un contrôle d’accès rompu, des échecs de chiffrement, des injections, des conceptions non sécurisées, des erreurs de configuration de sécurité et d’autres risques critiques définis par OWASP.

- CWE top 25 des faiblesses logicielles : ce tableau de bord est basé sur la liste CWE (Top 25 Common Weakness Enumeration) fournie chaque année par MITRE. Ces ÉLÉMENTS représentent les faiblesses logicielles les plus courantes et les plus percutantes qui sont faciles à trouver et à exploiter.

- Exploits connus CISA : ce tableau de bord affiche toutes les ressources potentiellement affectées par les vulnérabilités qui ont conduit à des attaques connues telles que définies par CISA. Ce tableau de bord vous aide à hiérarchiser les efforts de correction en fonction des vulnérabilités qui ont été exploitées par le passé, indiquant un niveau de risque plus élevé pour votre organization.

Accès aux tableaux de bord

Pour accéder à vos tableaux de bord Defender EASM, commencez par accéder à votre Defender EASM instance. Dans la colonne de navigation de gauche, sélectionnez le tableau de bord que vous souhaitez afficher. Vous pouvez accéder à ces tableaux de bord à partir de nombreuses pages de votre Defender EASM instance à partir de ce volet de navigation.

Téléchargement des données de graphique

Les données sous-jacentes d’un graphique de tableau de bord peuvent être exportées vers un fichier CSV. Cette exportation est utile pour les utilisateurs qui souhaitent importer des données Defender EASM dans des outils tiers ou travailler sur un fichier CSV lors de la correction des problèmes. Pour télécharger des données de graphique, sélectionnez d’abord le segment de graphique spécifique qui contient les données que vous souhaitez télécharger. Les exportations de graphiques prennent actuellement en charge des segments de graphique individuels ; pour télécharger plusieurs segments à partir du même graphique, vous devez exporter chaque segment individuel.

La sélection d’un segment de graphique individuel ouvre une vue d’exploration des données, répertoriant toutes les ressources qui composent le nombre de segments. En haut de cette page, sélectionnez Télécharger le rapport CSV pour commencer votre exportation. Cette action crée une notification du gestionnaire de tâches dans laquelle vous pouvez suivre les status de votre exportation.

Microsoft Excel applique une limite de caractères de 32 767 caractères par cellule. Certains champs, comme la colonne « Dernière bannière », peuvent être affichés de manière incorrecte en raison de cette limitation. Si vous rencontrez un problème, essayez d’ouvrir le fichier dans un autre programme qui prend en charge les fichiers CSV.

Marquage des CVE comme non applicables

De nombreux tableaux de bord Defender EASM comportent des données CVE, attirant votre attention sur des vulnérabilités potentielles basées sur l’infrastructure de composants web qui alimente votre surface d’attaque. Par instance, les cve sont répertoriés dans le tableau de bord récapitulatif de la surface d’attaque, classés en fonction de leur gravité potentielle. Lors de l’examen de ces CVC, vous pouvez déterminer que certains ne sont pas pertinents pour votre organization. Cela peut être dû au fait que vous exécutez une version non appliquée du composant web ou que votre organization a mis en place différentes solutions techniques pour vous protéger contre cette vulnérabilité spécifique.

Dans la vue d’exploration d’un graphique lié à CVE, à côté du bouton « Télécharger le rapport CSV », vous avez maintenant la possibilité de définir une observation comme non applicable. Cliquez sur cette valeur pour vous diriger vers une liste d’inventaire de toutes les ressources associées à cette observation, et vous pouvez ensuite choisir de marquer toutes les observations comme non applicables à partir de cette page. Pour plus d’informations sur le marquage des observations comme non applicables, consultez Modification des ressources d’inventaire.

Modifications d’inventaire

Votre surface d’attaque change constamment, c’est pourquoi Defender EASM analyse et met à jour en permanence votre inventaire pour garantir la précision. Les ressources étant fréquemment ajoutées et supprimées de l’inventaire, il est important de suivre ces modifications pour comprendre votre surface d’attaque et identifier les tendances clés. Le tableau de bord des modifications d’inventaire fournit une vue d’ensemble de ces modifications, en affichant les nombres « ajoutés » et « supprimés » pour chaque type de ressource. Vous pouvez filtrer le tableau de bord par deux plages de dates : les 7 ou 30 derniers jours.

La section « Modifications par date » fournit un contexte plus précis sur la façon dont votre surface d’attaque a changé quotidiennement. Cette section classe les suppressions comme « supprimées par l’utilisateur » ou « supprimées par le système ». Les suppressions d’utilisateurs incluent toutes les suppressions manuelles, y compris les changements d’état individuels, en bloc ou en cascade des ressources, ainsi que les suppressions déclenchées par des stratégies de ressources configurées par l’utilisateur. Les suppressions système se produisent automatiquement. Le système supprime les ressources qui ne sont plus pertinentes pour votre surface d’attaque, car les analyses récentes n’ont plus observé leur connexion à votre inventaire. Les ressources sont éligibles pour l’élagage si elles n’ont pas été observées dans une analyse pendant 30 à 60 jours, selon le type de ressource. Les ressources ajoutées manuellement à l’inventaire ne peuvent pas être supprimées. Dans la section « Modifications par date », vous pouvez cliquer sur n’importe quelle valeur répertoriée pour afficher la liste complète des ressources ajoutées ou supprimées.

Résumé de la surface d’attaque

Le tableau de bord résumé surface d’attaque est conçu pour fournir un résumé de haut niveau de la composition de votre surface d’attaque, en exposant les observations clés qui doivent être traitées pour améliorer votre posture de sécurité. Ce tableau de bord identifie et hiérarchise les risques au sein des ressources d’une organization par gravité élevée, moyenne et faible, et permet aux utilisateurs d’explorer chaque section, en accédant à la liste des ressources affectées. En outre, le tableau de bord révèle des détails clés sur la composition de votre surface d’attaque, l’infrastructure cloud, les services sensibles, les délais d’expiration SSL et de domaine, et la réputation IP.

Microsoft identifie les surfaces d’attaque des organisations par le biais d’une technologie propriétaire qui découvre des ressources accessibles sur Internet qui appartiennent à un organization en fonction des connexions d’infrastructure à un ensemble de ressources initialement connues. Les données du tableau de bord sont mises à jour quotidiennement en fonction des nouvelles observations.

Priorités de la surface d’attaque

En haut de ce tableau de bord, Defender EASM fournit une liste de priorités de sécurité organisées par gravité (élevée, moyenne, faible). Les surfaces d’attaque des grandes organisations peuvent être incroyablement larges. La hiérarchisation des principaux résultats dérivés de nos données volumineuses permet aux utilisateurs de traiter rapidement et efficacement les éléments exposés les plus importants de leur surface d’attaque. Ces priorités peuvent inclure des CVC critiques, des associations connues à une infrastructure compromise, l’utilisation de technologies déconseillées, des violations des meilleures pratiques d’infrastructure ou des problèmes de conformité.

Les priorités des insights sont déterminées par l’évaluation par Microsoft de l’impact potentiel de chaque insight. Par instance, les insights de gravité élevée peuvent inclure des vulnérabilités nouvelles, fréquemment exploitées, particulièrement nuisibles ou facilement exploitées par des pirates informatiques ayant un niveau de compétence inférieur. Les insights de faible gravité peuvent inclure l’utilisation d’une technologie déconseillée qui n’est plus prise en charge, l’infrastructure arrivant bientôt à expiration ou des problèmes de conformité qui ne s’alignent pas sur les meilleures pratiques de sécurité. Chaque insight contient des suggestions d’actions de correction pour vous protéger contre les attaques potentielles.

Les insights récemment ajoutés à la plateforme Defender EASM sont marqués d’une étiquette « NOUVEAU » sur ce tableau de bord. Lorsque nous ajoutons de nouvelles informations qui ont un impact sur les ressources dans votre inventaire confirmé, le système envoie également une notification Push qui vous achemine vers une vue détaillée de ces nouvelles informations avec une liste des ressources affectées.

Certains insights sont marqués de « Potentiel » dans le titre. Un insight « potentiel » se produit quand Defender EASM est incapable de confirmer qu’une ressource est affectée par une vulnérabilité. Les insights potentiels se produisent lorsque notre système d’analyse détecte la présence d’un service spécifique, mais ne peut pas détecter le numéro de version. Par exemple, certains services permettent aux administrateurs de masquer les informations de version. Les vulnérabilités étant souvent associées à des versions spécifiques du logiciel, une investigation manuelle est nécessaire pour déterminer si la ressource est affectée. D’autres vulnérabilités peuvent être corrigées par des étapes que Defender EASM ne parvient pas à détecter. Par instance, les utilisateurs peuvent apporter des modifications recommandées aux configurations de service ou exécuter des correctifs rétroportés. Si un insight est précédé de « Potentiel », le système a des raisons de croire que la ressource est affectée par la vulnérabilité, mais ne peut pas la confirmer pour l’une des raisons répertoriées ci-dessus. Pour examiner manuellement, cliquez sur le nom de l’insight pour passer en revue les conseils de correction qui peuvent vous aider à déterminer si vos ressources sont affectées.

Un utilisateur décide généralement d’examiner d’abord les observations de gravité élevée. Vous pouvez cliquer sur l’observation répertoriée en haut pour être directement routé vers une liste de ressources affectées, ou sélectionner « Afficher tout __ Insights » pour afficher une liste complète et extensible de toutes les observations potentielles au sein de ce groupe de gravité.

La page Observations contient une liste de tous les insights potentiels dans la colonne de gauche. Cette liste est triée par le nombre de ressources affectées par chaque risque de sécurité, affichant en premier les problèmes qui affectent le plus grand nombre de ressources. Pour afficher les détails des risques de sécurité, cliquez simplement dessus dans cette liste.

Cette vue détaillée pour toute observation inclut le titre du problème, une description et des conseils de correction de l’équipe Defender EASM. Dans cet exemple, la description explique comment les certificats SSL expirés peuvent entraîner l’indisponibilité des fonctions métier critiques, empêchant les clients ou les employés d’accéder au contenu web et endommageant ainsi la marque de votre organization. La section Correction fournit des conseils sur la façon de résoudre rapidement le problème. Dans cet exemple, Microsoft vous recommande de passer en revue les certificats associés aux ressources de l’hôte concernées, de mettre à jour les certificats SSL coïncidants et de mettre à jour vos procédures internes pour vous assurer que les certificats SSL sont mis à jour en temps voulu.

Enfin, la section Ressource répertorie toutes les entités qui ont été affectées par ce problème de sécurité spécifique. Dans cet exemple, un utilisateur souhaite examiner les ressources affectées pour en savoir plus sur le certificat SSL expiré. Vous pouvez cliquer sur n’importe quel nom de ressource dans cette liste pour afficher la page Détails de la ressource.

Dans la page Détails de la ressource, nous allons ensuite cliquer sur l’onglet « Certificats SSL » pour afficher plus d’informations sur le certificat expiré. Dans cet exemple, le certificat listé affiche une date « Expire » dans le passé, indiquant que le certificat a actuellement expiré et est donc probablement inactif. Cette section fournit également le nom du certificat SSL que vous pouvez ensuite envoyer à l’équipe appropriée au sein de votre organization pour une correction rapide.

Composition de la surface d’attaque

La section suivante fournit un résumé général de la composition de votre surface d’attaque. Ce graphique fournit le nombre de chaque type de ressource, ce qui aide les utilisateurs à comprendre comment leur infrastructure est répartie entre les domaines, les hôtes, les pages, les certificats SSL, les ASN, les blocs IP, les adresses IP et les contacts de messagerie.

Chaque valeur est cliquable, en acheminant les utilisateurs vers leur liste d’inventaire filtrée pour afficher uniquement les ressources du type désigné. À partir de cette page, vous pouvez cliquer sur n’importe quelle ressource pour afficher plus de détails, ou vous pouvez ajouter d’autres filtres pour affiner la liste en fonction de vos besoins.

Sécurisation du cloud

Cette section du tableau de bord Résumé de la surface d’attaque fournit des informations sur les technologies cloud utilisées dans votre infrastructure. À mesure que la plupart des organisations s’adaptent progressivement au cloud, la nature hybride de votre infrastructure en ligne peut être difficile à surveiller et à gérer. Defender EASM aide les organisations à comprendre l’utilisation de technologies cloud spécifiques sur votre surface d’attaque, en mappant les fournisseurs d’hôtes cloud à vos ressources confirmées pour informer votre programme d’adoption du cloud et garantir la conformité avec le processus de votre organisation.

Par instance, votre organization peut décider de migrer toute l’infrastructure cloud vers un seul fournisseur pour simplifier et consolider leur surface d’attaque. Ce graphique peut vous aider à identifier les ressources qui doivent encore être migrées. Chaque barre du graphique est cliquable, en acheminant les utilisateurs vers une liste filtrée qui affiche les ressources qui composent la valeur du graphique.

Services sensibles

Cette section affiche les services sensibles détectés sur votre surface d’attaque qui doivent être évalués et éventuellement ajustés pour garantir la sécurité de votre organization. Ce graphique met en évidence tous les services qui sont historiquement vulnérables aux attaques ou qui sont des vecteurs courants de fuite d’informations vers des acteurs malveillants. Toutes les ressources de cette section doivent être examinées, et Microsoft recommande aux organisations d’envisager d’autres services avec une meilleure posture de sécurité pour atténuer les risques.

Le graphique est organisé par le nom de chaque service ; Le fait de cliquer sur une barre individuelle retourne une liste des ressources qui exécutent ce service particulier. Le graphique ci-dessous est vide, indiquant que le organization n’exécute actuellement aucun service particulièrement susceptible d’être attaqué.

Expirations SSL et de domaine

Ces deux graphiques d’expiration affichent les expirations de certificat SSL et de domaine à venir, garantissant ainsi qu’une organization dispose d’une visibilité suffisante sur les renouvellements à venir de l’infrastructure de clé. Un domaine expiré peut soudainement rendre le contenu de clé inaccessible, et le domaine peut même être acheté rapidement par un acteur malveillant qui a l’intention de cibler votre organization. Un certificat SSL expiré laisse les ressources correspondantes vulnérables aux attaques.

Les deux graphiques sont organisés par délai d’expiration, allant de « supérieur à 90 jours » à déjà expiré. Microsoft recommande aux organisations de renouveler immédiatement tous les certificats ou domaines SSL expirés et d’organiser de manière proactive le renouvellement des ressources qui expirent dans 30 à 60 jours.

Réputation de l’adresse IP

Les données de réputation IP aident les utilisateurs à comprendre la fiabilité de votre surface d’attaque et à identifier les hôtes potentiellement compromis. Microsoft développe des scores de réputation ip basés sur nos données propriétaires ainsi que sur les informations IP collectées à partir de sources externes. Nous vous recommandons d’examiner plus en détail toutes les adresses IP identifiées ici, car un score suspect ou malveillant associé à une ressource détenue indique que la ressource est susceptible d’être attaquée ou a déjà été exploitée par des acteurs malveillants.

Ce graphique est organisé par la stratégie de détection qui a déclenché un score de réputation négatif. Par instance, la valeur DDOS indique que l’adresse IP a été impliquée dans une attaque par déni de service distribué. Les utilisateurs peuvent cliquer sur n’importe quelle valeur de barre pour accéder à la liste des ressources qui la composent. Dans l’exemple ci-dessous, le graphique est vide, ce qui indique que toutes les adresses IP de votre inventaire ont des scores de réputation satisfaisants.

Tableau de bord de la posture de sécurité

Le tableau de bord Posture de sécurité aide les organisations à mesurer la maturité de leur programme de sécurité en fonction de la status des ressources dans votre inventaire confirmé. Il est composé de stratégies, de processus et de contrôles techniques et non techniques qui atténuent le risque de menaces externes. Ce tableau de bord fournit des informations sur l’exposition cve, l’administration et la configuration du domaine, l’hébergement et la mise en réseau, les ports ouverts et la configuration des certificats SSL.

Exposition CVE

Le premier graphique du tableau de bord Posture de sécurité concerne la gestion du portefeuille de sites web d’un organization. Microsoft analyse les composants de site web tels que les frameworks, les logiciels serveur et les plug-ins tiers, puis les fait correspondre à une liste actuelle d’expositions de vulnérabilités courantes (CVE) pour identifier les risques de vulnérabilité pour votre organization. Les composants web qui composent chaque site web sont inspectés quotidiennement pour garantir la récurrence et la précision.

Il est recommandé aux utilisateurs de résoudre immédiatement les vulnérabilités liées à CVE, en atténuant les risques en mettant à jour vos composants web ou en suivant les instructions de correction pour chaque CVE. Chaque barre du graphique est cliquable, affichant une liste des ressources impactées.

Administration des domaines

Ce graphique fournit des informations sur la façon dont un organization gère ses domaines. Les entreprises disposant d’un programme de gestion de portefeuille de domaine décentralisé sont vulnérables à des menaces inutiles, notamment le détournement de domaine, l’analyse de domaine, l’usurpation d’e-mail, le hameçonnage et les transferts de domaine illégaux. Un processus d’inscription de domaine cohérent atténue ce risque. Par instance, les organisations doivent utiliser les mêmes bureaux d’enregistrement et les mêmes informations de contact d’inscription pour leurs domaines afin de s’assurer que tous les domaines peuvent être mappables aux mêmes entités. Cela permet de s’assurer que les domaines ne passent pas entre les mailles du filet à mesure que vous les mettez à jour et les gérez.

Chaque barre du graphique est cliquable, en acheminant vers une liste de toutes les ressources qui composent la valeur.

Hébergement et mise en réseau

Ce graphique fournit des informations sur la posture de sécurité liée à l’emplacement des hôtes d’un organization. Le risque associé à la propriété des systèmes autonomes dépend de la taille et de la maturité du service informatique d’un organization.

Chaque barre du graphique est cliquable, en acheminant vers une liste de toutes les ressources qui composent la valeur.

Configuration des domaines

Cette section aide les organisations à comprendre la configuration de leurs noms de domaine, en exposant tous les domaines susceptibles d’être exposés à des risques inutiles. Les codes de status de domaine EPP (Extensible Provisioning Protocol) indiquent le status d’une inscription de nom de domaine. Tous les domaines ont au moins un code, bien que plusieurs codes puissent s’appliquer à un seul domaine. Cette section est utile pour comprendre les stratégies en place pour gérer vos domaines, ou les stratégies manquantes qui laissent des domaines vulnérables.

Par instance, le code de status « clientUpdateProhibited » empêche les mises à jour non autorisées de votre nom de domaine ; un organization doit contacter son bureau d’enregistrement pour supprimer ce code et effectuer des mises à jour. Le graphique ci-dessous recherche les ressources de domaine qui n’ont pas ce code status, indiquant que le domaine est actuellement ouvert aux mises à jour qui peuvent potentiellement entraîner une fraude. Les utilisateurs doivent cliquer sur n’importe quelle barre de ce graphique pour afficher la liste des ressources auxquelles les codes de status appropriés ne sont pas appliqués afin de pouvoir mettre à jour leurs configurations de domaine en conséquence.

Ports ouverts

Cette section aide les utilisateurs à comprendre comment leur espace IP est géré, en détectant les services exposés sur l’Internet ouvert. Les attaquants analysent généralement les ports sur Internet pour rechercher les attaques connues liées aux vulnérabilités ou aux erreurs de configuration du service. Microsoft identifie ces ports ouverts pour compléter les outils d’évaluation des vulnérabilités, en signalant les observations pour révision afin de s’assurer qu’elles sont correctement gérées par votre équipe informatique.

En effectuant des analyses TCP SYN/ACK de base sur tous les ports ouverts sur les adresses d’un espace IP, Microsoft détecte les ports qui peuvent être limités à l’accès direct à l’Internet ouvert. Par exemple, les bases de données, les serveurs DNS, les appareils IoT, les routeurs et les commutateurs. Ces données peuvent également être utilisées pour détecter les ressources informatiques fantômes ou les services d’accès à distance non sécurisés. Toutes les barres de ce graphique sont cliquables, ce qui ouvre une liste de ressources qui composent la valeur afin que votre organization puisse examiner le port ouvert en question et corriger tout risque.

Configuration et organization SSL

Les graphiques de configuration et de organization SSL affichent des problèmes courants liés au protocole SSL susceptibles d’avoir un impact sur les fonctions de votre infrastructure en ligne.

Par instance, le graphique de configuration SSL affiche tous les problèmes de configuration détectés qui peuvent perturber votre services en ligne. Cela inclut les certificats SSL expirés et les certificats utilisant des algorithmes de signature obsolètes tels que SHA1 et MD5, ce qui entraîne des risques de sécurité inutiles pour votre organization.

Le graphique organization SSL fournit des informations sur l’inscription de vos certificats SSL, indiquant les organization et les unités commerciales associées à chaque certificat. Cela peut aider les utilisateurs à comprendre la propriété désignée de ces certificats ; il est recommandé que les entreprises consolident leurs organization et leur liste d’unités lorsque cela est possible pour assurer une gestion appropriée à l’avenir.

Tableau de bord de conformité RGPD

Le tableau de bord de conformité RGPD présente une analyse des ressources dans votre inventaire confirmé, car elles se rapportent aux exigences décrites dans le Règlement général sur la protection des données (RGPD). Le RGPD est un règlement de la législation de l’Union européenne (UE) qui applique les normes de protection des données et de confidentialité pour toutes les entités en ligne accessibles à l’UE. Ces réglementations étant devenues un modèle pour des lois similaires en dehors de l’UE, elles constituent un excellent guide sur la façon de gérer la confidentialité des données dans le monde entier.

Ce tableau de bord analyse les propriétés web publiques d’un organization pour exposer toutes les ressources potentiellement non conformes au RGPD.

Sites web par status

Ce graphique organise les ressources de votre site web par réponse HTTP status code. Ces codes indiquent si une requête HTTP spécifique a été effectuée avec succès ou fournit un contexte sur la raison pour laquelle le site est inaccessible. Les codes HTTP peuvent également vous avertir des redirections, des réponses aux erreurs du serveur et des erreurs du client. La réponse HTTP « 451 » indique qu’un site web n’est pas disponible pour des raisons juridiques. Cela peut indiquer qu’un site a été bloqué pour les personnes dans l’UE parce qu’il n’est pas conforme au RGPD.

Ce graphique organise vos sites web par status code. Les options incluent Actif, Inactif, Nécessite une autorisation, Rompue et Erreur de navigateur ; les utilisateurs peuvent cliquer sur n’importe quel composant du graphique à barres pour afficher une liste complète des ressources qui composent la valeur.

Sites en direct avec des problèmes de certificat

Ce graphique affiche les pages qui servent activement du contenu et présentent aux utilisateurs un avertissement indiquant que le site n’est pas sécurisé. L’utilisateur doit accepter manuellement l’avertissement pour afficher le contenu de ces pages. Cela peut se produire pour diverses raisons ; ce graphique organise les résultats en fonction de la raison spécifique de l’atténuation facile. Les options incluent les certificats rompus, les problèmes de certificat actif, les erreurs de certificat de navigateur et d’autorisation requises.

Expiration du certificat SSL

Ce graphique affiche les expirations de certificat SSL à venir, garantissant ainsi qu’une organization dispose d’une bonne visibilité des renouvellements à venir. Un certificat SSL expiré laisse les ressources correspondantes susceptibles d’être attaquées et peut rendre le contenu d’une page inaccessible à Internet.

Ce graphique est organisé en fonction de la fenêtre d’expiration détectée, allant de l’expiration déjà expirée à l’expiration dans plus de 90 jours. Les utilisateurs peuvent cliquer sur n’importe quel composant du graphique à barres pour accéder à une liste de ressources applicables, ce qui facilite l’envoi d’une liste de noms de certificats à votre service informatique pour correction.

Sites par posture de certificat

Cette section analyse les algorithmes de signature qui alimentent un certificat SSL. Les certificats SSL peuvent être sécurisés avec différents algorithmes de chiffrement ; certains algorithmes plus récents sont considérés comme plus fiables et plus sécurisés que les algorithmes plus anciens. Il est donc conseillé aux entreprises de mettre hors service les algorithmes plus anciens comme SHA-1.

Les utilisateurs peuvent cliquer sur n’importe quel segment du graphique à secteurs pour afficher la liste des ressources qui composent la valeur sélectionnée. SHA256 est considéré comme sécurisé, tandis que les organisations doivent mettre à jour tous les certificats à l’aide de l’algorithme SHA1.

Sites d’informations d’identification personnelle en direct par protocole

La protection des informations d’identification personnelle (PII) est un élément essentiel du Règlement général sur la protection des données. Les informations d’identification personnelle sont définies comme toutes les données qui peuvent identifier une personne, y compris les noms, les adresses, les anniversaires ou les adresses e-mail. Tout site web qui accepte ces données par le biais d’un formulaire doit être entièrement sécurisé conformément aux directives du RGPD. En analysant le modèle DOM (Document Object Model) de vos pages, Microsoft identifie les formulaires et les pages de connexion qui peuvent accepter les informations d’identification personnelle et qui doivent donc être évalués conformément au droit de l’Union européenne. Le premier graphique de cette section affiche les sites en direct par protocole, identifiant les sites à l’aide des protocoles HTTP et HTTPS.

Sites d’informations d’identification personnelle en direct par posture de certificat

Ce graphique affiche les sites piI en direct en fonction de leur utilisation des certificats SSL. En référençant ce graphique, vous pouvez rapidement comprendre les algorithmes de hachage utilisés sur vos sites qui contiennent des informations d’identification personnelles.

Connexion de sites web par protocole

Une page de connexion est une page sur un site web dans laquelle un utilisateur a la possibilité d’entrer un nom d’utilisateur et un mot de passe pour accéder aux services hébergés sur ce site. Les pages de connexion ayant des exigences spécifiques en vertu du RGPD, Defender EASM référence le DOM de toutes les pages analysées pour rechercher du code corrélé à une connexion. Pour instance, les pages de connexion doivent être sécurisées pour être conformes. Ce premier graphique affiche les sites web de connexion par protocole (HTTP ou HTTPS) et le second par posture de certificat.

Posture des cookies

Un cookie est une information sous la forme d’un petit fichier texte placé sur le disque dur de l’ordinateur exécutant un navigateur web lors de la navigation sur un site. Chaque fois qu’un site web est visité, le navigateur renvoie le cookie au serveur pour informer le site web de votre activité précédente. Le RGPD a des exigences spécifiques pour obtenir le consentement pour émettre un cookie, et des réglementations de stockage différentes pour les cookies internes et tiers.

Tableau de bord OWASP top 10

Le tableau de bord OWASP Top 10 est conçu pour fournir des informations sur les recommandations de sécurité les plus critiques désignées par OWASP, une base open source réputée pour la sécurité des applications web. Cette liste est mondialement reconnue comme une ressource critique pour les développeurs qui souhaitent s’assurer que leur code est sécurisé. OWASP fournit des informations clés sur ses 10 principaux risques de sécurité, ainsi que des conseils sur la façon d’éviter ou de corriger le problème. Ce tableau de bord Defender EASM recherche des preuves de ces risques de sécurité dans votre surface d’attaque et les expose, en répertoriant les ressources applicables et en indiquant comment y remédier.

La liste actuelle des 10 principaux titres critiques de l’OWASP comprend :

- Contrôle d’accès rompu : échec de l’infrastructure de contrôle d’accès qui applique des stratégies de sorte que les utilisateurs ne peuvent pas agir en dehors des autorisations prévues.

- Échec de chiffrement : échecs liés au chiffrement (ou à son absence) qui entraînent souvent l’exposition de données sensibles.

- Injection : applications vulnérables aux attaques par injection en raison d’une gestion incorrecte des données et d’autres problèmes liés à la conformité.

- Conception non sécurisée : mesures de sécurité manquantes ou inefficaces qui entraînent des faiblesses pour votre application.

- Configuration incorrecte de la sécurité : configurations de sécurité manquantes ou incorrectes qui sont souvent le résultat d’un processus de configuration mal défini.

- Composants vulnérables et obsolètes : composants obsolètes qui courent le risque d’exposition supplémentaire par rapport aux logiciels à jour.

- Échecs d’identification et d’authentification : échec de la confirmation correcte de l’identité, de l’authentification ou de la gestion de session d’un utilisateur pour se protéger contre les attaques liées à l’authentification.

- Échecs d’intégrité des logiciels et des données : code et infrastructure qui ne protège pas contre les violations d’intégrité, telles que les plug-ins de sources non approuvées.

- Journalisation et surveillance de la sécurité : absence de journalisation et d’alertes de sécurité appropriées, ou de configurations incorrectes associées, qui peuvent avoir un impact sur la visibilité d’un organization et la responsabilité ultérieure sur sa posture de sécurité.

- Falsification de requête côté serveur : applications web qui extraient une ressource distante sans valider l’URL fournie par l’utilisateur.

Ce tableau de bord fournit une description de chaque risque critique, des informations sur son importance et des conseils de correction, ainsi qu’une liste des ressources potentiellement impactées. Pour plus d’informations, consultez le site web OWASP.

Tableau de bord des 25 principales faiblesses logicielles de CWE

Ce tableau de bord est basé sur la liste CWE (Top 25 Common Weakness Enumeration) fournie annuellement par MITRE. Ces ÉLÉMENTS représentent les faiblesses logicielles les plus courantes et les plus percutantes qui sont faciles à trouver et à exploiter. Ce tableau de bord affiche tous les éléments DPE inclus dans la liste au cours des cinq dernières années, et répertorie toutes vos ressources d’inventaire susceptibles d’être affectées par chaque CWE. Pour chaque CWE, le tableau de bord fournit une description et des exemples de vulnérabilité, et répertorie les CPE associées. Les CPE sont organisés par année, et chaque section est extensible ou réductible. Le référencement de ce tableau de bord aide vos efforts de médiation des vulnérabilités en vous aidant à identifier les risques les plus importants pour votre organization en fonction d’autres attaques observées.

Exploits connus CISA

Bien qu’il existe des centaines de milliers de vulnérabilités CVE identifiées, seul un petit sous-ensemble a été identifié par l’Agence de sécurité de l’infrastructure & de cybersécurité (CISA) comme étant récemment exploité par les acteurs des menaces. Cette liste comprend moins de 0,5 % de tous les CVC identifiés ; C’est pourquoi il est essentiel d’aider les professionnels de la sécurité à hiérarchiser la correction des risques les plus importants pour leurs organization. Ceux qui corrigent les menaces basées sur cette liste fonctionnent avec la plus grande efficacité, car ils hiérarchisent les vulnérabilités qui ont entraîné des incidents de sécurité réels.