Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Ce sprint intègre la recherche de code intégrée à Azure DevOps sans nécessiter d’extension, la configuration par défaut de CodeQL en préversion publique pour GitHub Advanced Security pour Azure DevOps, améliore les expériences de mise à jour et de filtrage d'Azure Boards, et améliore les détails de connexion de service GitHub dans Azure Pipelines.

Pour plus d’informations, consultez les notes de publication.

Généralités

GitHub Advanced Security for Azure DevOps

- Configuration par défaut de CodeQL pour l’analyse du code (préversion publique)

- Vue d’ensemble des alertes combinées et campagnes de sécurité dans la vue d’ensemble de la sécurité

- Améliorations de l’expérience utilisateur des alertes : filtre de confiance « Tout »

Azure Boards

- Amélioration de l’éditeur Markdown pour les éléments de travail

- Filtrer les tableaux et les backlogs par des champs supplémentaires

Azure Pipelines

Généralités

Recherche de code intégrée, aucune extension n’est requise

La recherche de code fonctionne désormais prête à l’emploi sur Azure DevOps. Les clients nouveaux et existants qui n’ont pas utilisé la recherche de code avant de pouvoir commencer immédiatement sans installer d’extension de la Place de marché ou effectuer une configuration supplémentaire.

Pour commencer, entrez votre requête dans la zone de recherche Azure DevOps, basculez vers l’onglet Code dans les résultats, puis commencez à explorer votre code.

GitHub Advanced Security for Azure DevOps

Configuration par défaut de CodeQL pour l’analyse du code (préversion publique)

Important

Mise à jour (1er mai 2026) : Le déploiement de l’installation par défaut de CodeQL a été retardé en raison de problèmes détectés pendant le processus de déploiement. L’équipe travaille activement à résoudre ces problèmes et prévoit de reprendre le déploiement dès que possible.

La configuration par défaut de CodeQL est désormais disponible en préversion publique pour GitHub Advanced Security pour Azure DevOps. Avec la configuration par défaut de CodeQL, vous pouvez activer l’analyse du code pour vos référentiels sans configuration manuelle du pipeline. Une fois activé, CodeQL analyse automatiquement votre code à l’aide de Azure Pipelines et expose les vulnérabilités de sécurité directement dans vos alertes de référentiel.

Pour commencer, activez la configuration par défaut de CodeQL à partir de vos paramètres d’organisation, de projet ou de référentiel. Vous pouvez éventuellement configurer ou modifier le pool d’agents utilisé pour l’analyse par le biais des paramètres de l’organisation sous Tous les référentiels.

Vue d’ensemble des alertes combinées et campagnes de sécurité dans la vue d’ensemble de la sécurité

La vue d’ensemble de la sécurité inclut désormais une vue d’alerte combinée, ce qui permet aux administrateurs de sécurité d’afficher et d’agir sur les alertes de sécurité dans tous les référentiels de leur organisation. Au lieu de naviguer individuellement vers chaque référentiel, vous pouvez désormais rechercher, filtrer et hiérarchiser les alertes à partir d’un tableau de bord centralisé.

Les campagnes de sécurité vous permettent de créer et de partager des vues filtrées d’alertes pour coordonner les efforts de correction entre les équipes. Utilisez des filtres pour vous concentrer sur des types de vulnérabilités, des niveaux de gravité ou des référentiels spécifiques, puis partagez la vue avec votre équipe.

Améliorations de l'expérience utilisateur des alertes : filtre de confiance « Tous »

Nous avons ajouté un filtre de confiance « All » qui vous permet de voir toutes les alertes secrètes en même temps, sans avoir à parcourir les filtres High et Other individuellement. « Tout » est désormais la valeur par défaut lorsque vous ouvrez l’onglet Secrets. Il s’agit d’une modification apportée uniquement dans l’interface utilisateur : continuez à utiliser High,Other via l’API si nécessaire pour afficher toutes les confiances pour les alertes secrètes.

Azure Boards

Amélioration de l’éditeur Markdown pour les éléments de travail

Les champs multilignes Markdown dans Azure DevOps éléments de travail ont désormais une séparation plus claire entre les modes d’aperçu et d’édition.

Par défaut, les champs s’ouvrent en mode aperçu, ce qui vous permet de lire et d’interagir avec le contenu sans entrer accidentellement en mode d’édition. Lorsque vous êtes prêt à apporter des modifications, sélectionnez l’icône de modification en haut du champ pour basculer en modification.

Une fois vos mises à jour terminées, vous pouvez quitter le mode d’édition et revenir en mode aperçu.

Ces modifications traitent de ce ticket de suggestion de la communauté.

Filtrer les tableaux et les backlogs par champs supplémentaires

Nous sommes heureux d’introduire la possibilité d’utiliser des champs supplémentaires en tant que filtres sur les tableaux backlog et Kanban. Il s’agit d’une demande de longue date de la communauté des développeurs.

Avec cette mise à jour, vous allez continuer à voir les mêmes filtres par défaut que vous connaissez. En outre, vous pouvez maintenant ouvrir les paramètres de filtre et ajouter n’importe quel champ déjà affiché sur les colonnes du backlog ou les cartes Kanban. Une fois appliqués, vos champs sélectionnés deviennent immédiatement disponibles dans les contrôles de filtre, ce qui facilite l’amélioration et la concentration de votre travail.

Les filtres pour le backlog de sprint et le tableau seront bientôt disponibles.

Azure Pipelines

Améliorations apportées aux connexions de service

Nous avons amélioré la page d’administration des connexions de service pour améliorer la visibilité de vos connexions. Vous pouvez maintenant afficher des détails supplémentaires, notamment le type de connexion et la méthode d’authentification.

Nous avons également ajouté la prise en charge du filtrage pour ces champs, ce qui facilite la recherche, l’organisation et la compréhension de l’objectif de vos connexions de service.

Note

Les détails de connexion de service supplémentaires sont disponibles uniquement pour les connexions de service nouvellement créées.

Étapes suivantes

Note

Ces fonctionnalités seront déployées au cours des deux à trois prochaines semaines. Passez à Azure DevOps et regardez.

Comment fournir des commentaires

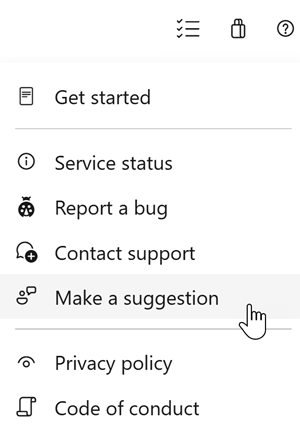

Nous aimerions entendre ce que vous pensez de ces fonctionnalités. Utilisez le menu d’aide pour signaler un problème ou fournir une suggestion.

Vous pouvez également obtenir des conseils et répondre à vos questions par la communauté sur Stack Overflow.