Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

L'intégration de GitHub Advanced Security (GHAS) à Microsoft Defender for Cloud lie votre code source à vos charges de travail cloud en cours d’exécution et réciproquement, de sorte que les équipes de sécurité puissent hiérarchiser les vulnérabilités qui atteignent réellement la production, et que les équipes d’ingénierie puissent les corriger sans avoir à quitter GitHub.

Utilisez cette intégration pour :

Tracez les vulnérabilités du runtime vers le référentiel d’origine et le propriétaire du code.

Hiérarchisez les correctifs en fonction du déploiement du code, de l’exposition à la production et du risque d’exécution.

Coordonnez la correction entre les référentiels de code GitHub et les environnements cloud avec un contexte et un état partagés.

Accélérez les correctifs avec la correction basée sur l’IA (Copilot).

Cette vue d’ensemble explique le fonctionnement de l’intégration et vous aide à comprendre ses fonctionnalités principales avant le déploiement.

Disponibilité et conditions préalables

Vérifiez ce qui suit avant de commencer l'intégration :

| Catégorie | Détails |

|---|---|

| Exigences environnementales | - Un compte GitHub avec un connecteur créé dans Defender for Cloud - Licence GHAS - Defender Cloud Security Posture Management (DCSPM) activé sur l’abonnement - Microsoft Security Copilot (facultatif pour la correction automatisée) |

| Rôles et autorisations | - Autorisations d’administrateur de sécurité - Administrateur de sécurité sur l’abonnement Azure (pour afficher les résultats dans Defender for Cloud) - Propriétaire de l’organisation GitHub |

| Environnements cloud | - Disponible uniquement dans les clouds commerciaux (pas dans Azure Government, Azure géré par 21Vianet ou d’autres clouds souverains) |

Personnages et points de douleur

Flux principaux

Fonctionnalités principales

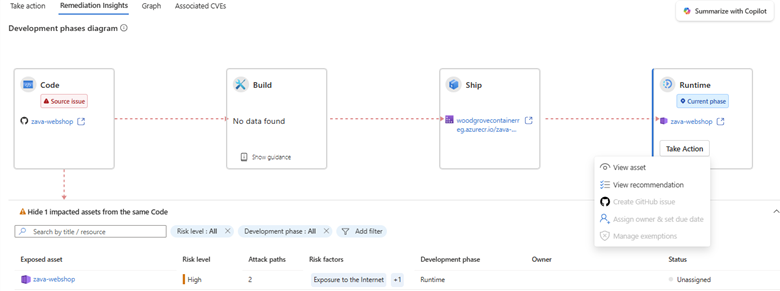

Correspondance automatique du code à l'environnement d'exécution

Lorsque vous connectez votre organisation ou référentiel GitHub à Microsoft Defender for Cloud via GitHub connecteur, le système mappe automatiquement les référentiels sources aux charges de travail cloud en cours d’exécution. Il utilise les méthodes propriétaires de code à l'exécution de Defender for Cloud pour s’assurer que chaque charge de travail est suivie dans son référentiel d’origine (et vice versa).

Cette fonctionnalité vous offre une visibilité instantanée de bout en bout. Vous savez donc quel code alimente chaque application déployée et qui exécute des charges de travail conteneurisées mappées à quel référentiel de code source sans le mappage manuel fastidieux.

Priorisation des alertes sensibles à la production

Coupez les alertes de sécurité bruyantes et concentrez-vous sur les vulnérabilités qui comptent vraiment.

Les résultats de la sécurité GHAS dans GitHub sont hiérarchisés par le contexte d’exécution réel de Defender for Cloud. Ils mettent en évidence des facteurs de risque d’exécution tels que l’exposition à Internet, les données sensibles, les ressources critiques et le mouvement latéral. Ces facteurs de risque proviennent de l’analyse du chemin d’attaque de CSPM Defender :

- Exposition à Internet - Charge de travail accessible à partir de l’Internet public

- Données sensibles : la charge de travail gère les données réglementées ou confidentielles

- Ressources critiques : charge de travail marquée ou classifiée comme critique pour l’entreprise

- Mouvement latéral : la charge de travail se trouve sur un vecteur d'attaque qu’un attaquant peut exploiter pour se déplacer.

Ces risques, identifiés dans les charges de travail d’exécution, sont liés dynamiquement aux référentiels de code de ces charges de travail d’origine et aux artefacts de build spécifiques dans GitHub.

Vous pouvez filtrer, trier et agir uniquement sur les problèmes de sécurité qui ont un impact réel sur la production dans les Defender for Cloud et les GitHub. Cette capacité permet à votre équipe de rester efficace et de sécuriser vos applications les plus importantes.

Dans la pratique

Une image conteneur créée à partir du référentiel contoso/payments-api est déployée sur AKS. Defender for Cloud détecte l’exposition à Internet et la gestion des données sensibles sur la charge de travail. La CVE à l’intérieur de l’image est automatiquement élevée à Critique dans l’onglet sécurité de GitHub, et un problème d’GitHub en un clic est affecté au codeOWNERS du référentiel avec le contexte SDLC et le runtime complet attaché.

Correction unifiée basée sur l’IA

Combler le fossé entre les équipes de sécurité et d’ingénierie avec des flux de travail intégrés et un contexte pertinent.

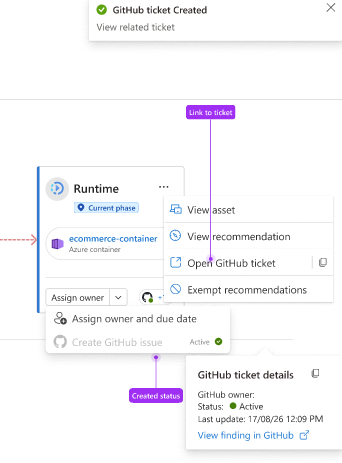

Dans Defender pour cloud, les responsables de sécurité peuvent voir quels problèmes de sécurité l’équipe d’ingénierie connaît déjà, ainsi que l’état de ces problèmes. Les gestionnaires de sécurité ouvrent cette vue en sélectionnant le lien Voir sur GitHub.

Les responsables de sécurité peuvent attribuer des recommandations de sécurité pour la résolution aux équipes d’ingénierie pertinentes en générant une affectation de problème GitHub.

L’affectation est générée sur le référentiel d’origine. Il fournit des informations et un contexte d’exécution pour faciliter le correctif d’ingénierie.

Les responsables d’ingénierie peuvent affecter un problème à un développeur pour une résolution plus poussée. Le bénéficiaire peut utiliser un agent de codage Copilot pour les correctifs automatiques alimentés par l’IA.

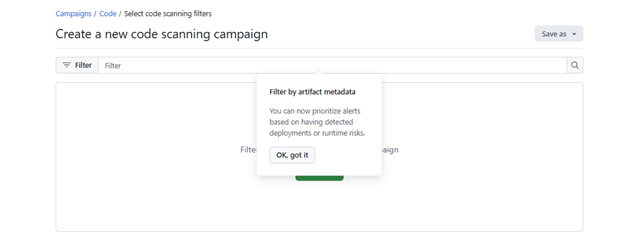

Les équipes AppSec peuvent utiliser des facteurs de risque runtime dans le cadre des résultats du GHAS, en concentrant le travail d’ingénierie sur les résultats associés au code réellement déployé et en cours d’exécution.

Ces filtres peuvent être utilisés pour filtrer directement les alertes GHAS ou pour poursuivre la hiérarchisation planifiée via des campagnes.

Les résolutions de problèmes, progrès et avancements de campagne GitHub sont suivis en temps réel. Les états sont reflétés à la fois dans GitHub et dans Defender for Cloud.

Cette approche garantit que les correctifs sont fournis rapidement, crée une responsabilité claire et simplifie la collaboration. Tous ces avantages se produisent dans les outils que vos équipes utilisent déjà.

Contenu connexe

- Aperçu de la sécurité Microsoft Defender for Cloud DevOps

- Déployer l'intégration de GitHub Advanced Security avec Microsoft Defender for Cloud.

- Quickstart : Connecter votre environnement GitHub à Microsoft Defender for Cloud