Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cette page présente des outils permettant de sécuriser l’accès réseau entre les ressources de calcul dans le plan de calcul serverless Azure Databricks et les ressources client. Pour en savoir plus sur le plan de contrôle et le plan de calcul serverless, consultez l’architecture de sécurité réseau.

Pour en savoir plus sur le calcul classique et le calcul serverless, consultez Calcul.

Remarque

Azure Databricks facture les frais de réseau lorsque les charges de travail sans serveur se connectent aux ressources des clients. Consultez Comprendre les coûts de mise en réseau sans serveur de Databricks.

Vue d’ensemble de la mise en réseau d’un plan de calcul serverless

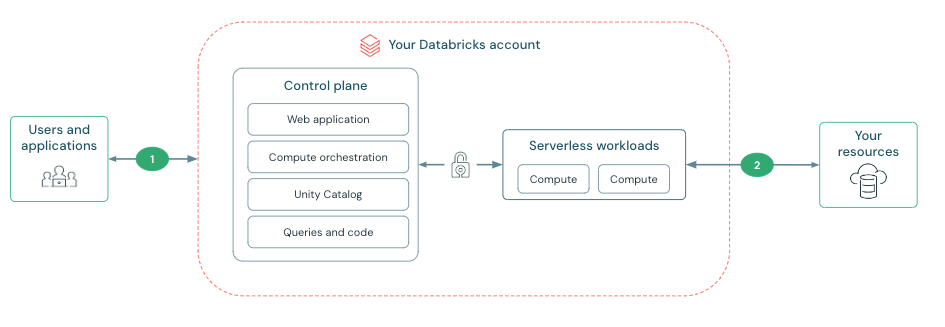

Les ressources de calcul serverless s’exécutent dans le plan de calcul serverless, qui est géré par Azure Databricks. Les administrateurs de compte peuvent configurer une connectivité sécurisée entre le plan de calcul serverless et leurs ressources. Cette connexion réseau est étiquetée comme 2 dans le diagramme ci-dessous :

La connectivité entre le plan de contrôle et le plan de calcul serverless s’effectue toujours via la dorsale principale du réseau cloud et non via l’Internet public. Pour plus d’informations sur la configuration des fonctionnalités de sécurité sur les autres connexions réseau dans le diagramme, consultez Mise en réseau.

Qu’est-ce qu’une configuration de connectivité réseau (CCN) ?

La connectivité réseau sans serveur est gérée avec des configurations de connectivité réseau (CCN). Les NCCs sont des concepts régionaux au niveau du compte qui gèrent la création de points de terminaison privés.

Important

Le 9 juin 2026, tout compte de stockage Azure existant qui autorise les listes de contrôle Azure Databricks ID de sous-réseau serverless doit être intégré à un périmètre de sécurité réseau et doit autoriser la liste des étiquettes de service AzureDatabricksServerless. Consultez Configurer un périmètre de sécurité réseau Azure pour les ressources Azure.

Les administrateurs de compte créent des NCC dans la console du compte. Une CCN peut être attachée à un ou plusieurs espaces de travail pour gérer l’accès à partir du calcul serverless à vos ressources de Azure.

Lorsque vous ajoutez un point de terminaison privé à une CCN, Azure Databricks crée une demande de point de terminaison privé à votre ressource Azure. Après avoir accepté la demande, Azure Databricks utilise le point de terminaison privé pour accéder à votre ressource Azure à partir du plan de calcul serverless. Consultez Configurer la connectivité privée aux ressources Azure.

Si aucun point de terminaison privé n’est configuré, le calcul serverless se connecte à Azure stockage à l’aide de points de terminaison de service et à d’autres ressources à l’aide d’adresses IP NAT. Vous pouvez identifier le trafic de Azure Databricks points de terminaison de service vers votre stockage à l’aide de la balise de service AzureDatabricksServerless, qui peut être étendue à votre région (par exemple, AzureDatabricksServerless.EastUS2). Pour utiliser cette balise, intégrez votre compte de stockage à un périmètre de sécurité réseau. Consultez Configurer un périmètre de sécurité réseau Azure pour les ressources Azure.

Remarque

Azure Databricks utilise des points de terminaison de service, des adresses IP privées et des adresses IP publiques pour se connecter aux ressources en fonction de leur emplacement et de leur type. Ces méthodes de connectivité sont généralement disponibles, sauf indication explicite.