Tutustu käyttäytymisanalytiikkaan

Uhkien tunnistaminen organisaatiosi sisällä ja niiden mahdollisten vaikutusten – olipa kyseessä sitten vaarantunut taho tai pahantahtoinen sisäpiiriläinen – on aikaa vievä ja työläs prosessi. Kun selaat ilmoituksia, yhdistät pisteitä ja metsästät aktiivisesti, se lisää valtavasti aikaa ja vaivaa, ja se vie vain vähän palautuksia. Ja mahdollisuus kehittyneiden uhkien välttämiseen. Yleisimmät uhat, kuten nollapäivä, kohdennetut ja kehittyneet pysyvät uhat, voivat olla vaarallisimpia organisaatiollesi, mikä tekee niiden havaitsemisesta entistä kriittisempää.

Microsoft Sentinel Entity Behavior -ominaisuus poistaa analyytikoiden työkuorman raskaan vaivalluksen ja epävarmuuden heidän työstään. Entiteetin toiminta -ominaisuus tarjoaa oikean ja toiminnallisen älykkyyden, joten se voi keskittyä tutkimukseen ja korjaamiseen.

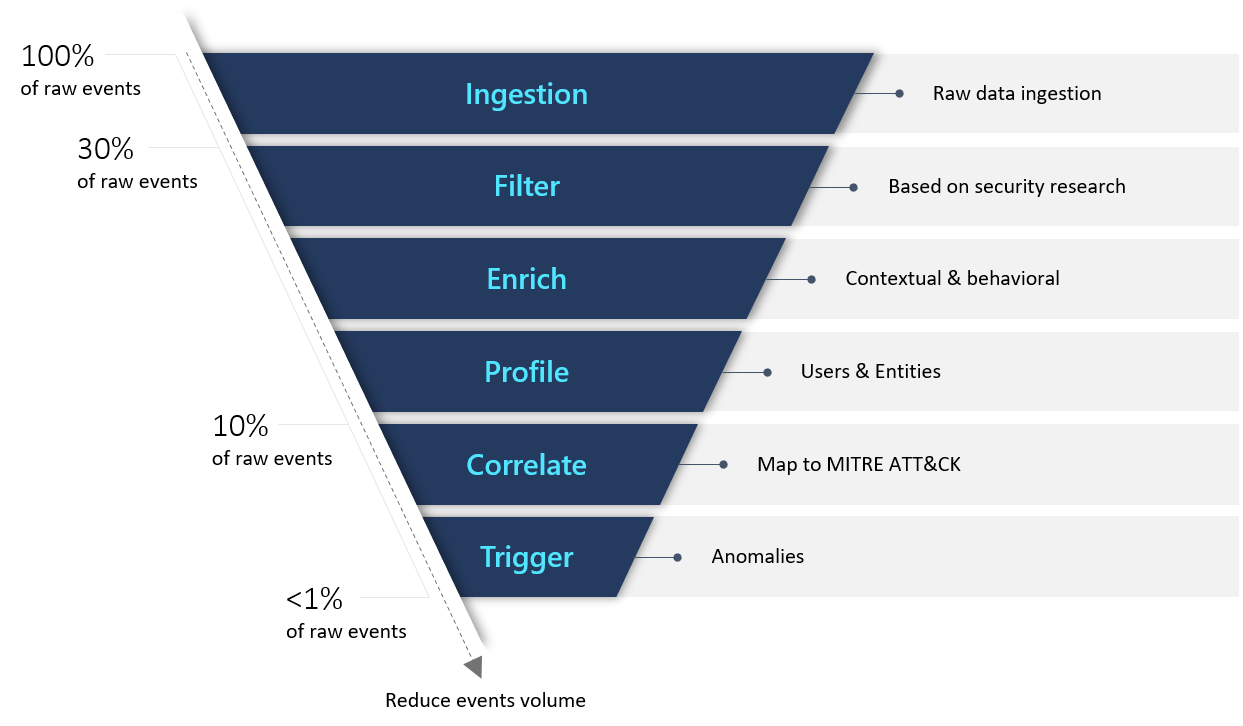

Kun Microsoft Sentinel kerää lokit ja hälytykset kaikista yhdistetyistä tietolähteistä, se analysoi ja rakentaa organisaatiosi yksiköiden (käyttäjät, isännät, IP-osoitteet, sovellukset jne.) perus käyttäytymisprofiilit. Analyysi tapahtuu aika- ja vertaisryhmäjakson aikana. Microsoft Sentinel käyttää erilaisia tekniikoita ja koneoppimisominaisuuksia, ja voi tunnistaa poikkeavaa toimintaa sekä auttaa sinua selvittämään, onko assetti vaarantunut. Lisäksi se voi selvittää tiettyjen omaisuuserien suhteellisen herkkyyden, tunnistaa omaisuuserien vertaisryhmät ja arvioida minkä tahansa vaarantuneen omaisuuden ("räjähdyssäteen") mahdollisia vaikutuksia. Näillä tiedoilla varustettuna voit tehokkaasti priorisoida tutkimuksesi ja tapausten käsittelyn.

Yleiskatsaus arkkitehtuuriin

Suojauspohjainen analytiikka

Microsoft omaksui Gartnerin UEBA-ratkaisujen paradigman, Microsoft Sentinel tarjoaa "ulkopuolisen" lähestymistavan, joka perustuu kolmeen viitekehykseen:

Data Sources: Vaikka Microsoft Sentinel ensisijaisesti tukee Azure tietolähteitä, valitsee harkiten kolmannen osapuolen tietolähteitä tarjoamaan dataa, joka vastaa uhkatilanteitamme.

Analytics: Microsoft Sentinel käyttää koneoppimisalgoritmeja (ML) ja tunnistaa poikkeavia toimintoja, jotka esittävät todisteita selkeästi ja ytimekkäästi kontekstuaalisten rikastusten muodossa. Katso alla olevat esimerkit.

Microsoft Sentinel esittelee artefakteja, jotka auttavat tietoturva-analyytikkojasi saamaan selkeän käsityksen poikkeavista toiminnoista kontekstissa ja verrattuna käyttäjän perusprofiiliin. Käyttäjän (tai isännän tai osoitteen) suorittamat toiminnot arvioidaan kontekstuaalisesti, jossa true-tulos ilmaisee tunnistettua poikkeamaa:

Maantieteellisten sijaintien, laitteiden ja ympäristöjen välillä.

Aika- ja taajuusnäkymissä (verrattuna käyttäjän omaan historiaan).

Verrattuna vertaisten käyttäytymiseen.

Verrattuna organisaation toimintaan.

Pisteytys

Jokainen aktiviteetti pisteytetään "Tutkinnan prioriteettipisteellä". Pisteet määrittävät tietyn käyttäjän todennäköisyyden tietyn toiminnon suorittamiselle käyttäjän ja hänen ikätovereidensa käyttäytymisoppimisen perusteella. Epänormaaleimmaksi määritetyt aktiviteetit saavat korkeimmat pistemäärät (asteikolla 0–10).