Descripción del análisis de comportamiento

La identificación de amenazas dentro de su organización y su posible impacto , ya sea una entidad en peligro o un usuario interno malintencionado, es un proceso que consume mucho tiempo y requiere mucho trabajo. Cuando estás revisando las alertas, conectas los puntos y buscas activamente, se traduce en grandes cantidades de tiempo y esfuerzo invertidos con resultados mínimos. Y la posibilidad de que las amenazas sofisticadas evadan el descubrimiento. Las amenazas elusivas, como las de día cero, las dirigidas y las amenazas persistentes avanzadas, pueden ser sumamente peligrosas para su organización, lo que hace que su detección sea aún más crítica.

La funcionalidad Comportamiento de entidades en Microsoft Sentinel elimina la carga de trabajo de los analistas y la incertidumbre de sus esfuerzos. La funcionalidad Comportamiento de entidades ofrece alta fidelidad e inteligencia accionable, por lo que pueden centrarse en la investigación y corrección.

A medida que Microsoft Sentinel recopila registros y alertas de todos los orígenes de datos conectados, analiza y crea perfiles de comportamiento de línea base de las entidades de la organización (usuarios, hosts, direcciones IP, aplicaciones, etc.). El análisis se realiza en el tiempo y el grupo del mismo nivel. Microsoft Sentinel usa varias técnicas y funcionalidades de aprendizaje automático y, a continuación, puede identificar actividades anómalas y ayudarle a determinar si un recurso está en peligro. No solo eso, sino que también puede averiguar la sensibilidad relativa de los recursos concretos, identificar los grupos de homólogos y evaluar el impacto potencial de cualquier recurso en peligro determinado (su "radio de la explosión"). Gracias a esta información, puede priorizar la investigación y el tratamiento de incidentes de manera eficaz.

Introducción a la arquitectura

Análisis basado en la seguridad

Microsoft adoptó el paradigma de Gartner para las soluciones UEBA, Microsoft Sentinel proporciona un enfoque "de afuera hacia adentro", basado en tres marcos de referencia:

Fuentes de datos: Aunque, ante todo, se da soporte a las fuentes de datos de Azure, Microsoft Sentinel selecciona cuidadosamente orígenes de datos de terceros para proporcionar datos que coincidan con nuestros escenarios de amenazas.

Analytics: Microsoft Sentinel usa algoritmos de aprendizaje automático (ML) e identifica actividades anómalas que presentan evidencias claramente y concisamente en forma de enriquecimientos contextuales. Consulte los ejemplos más abajo.

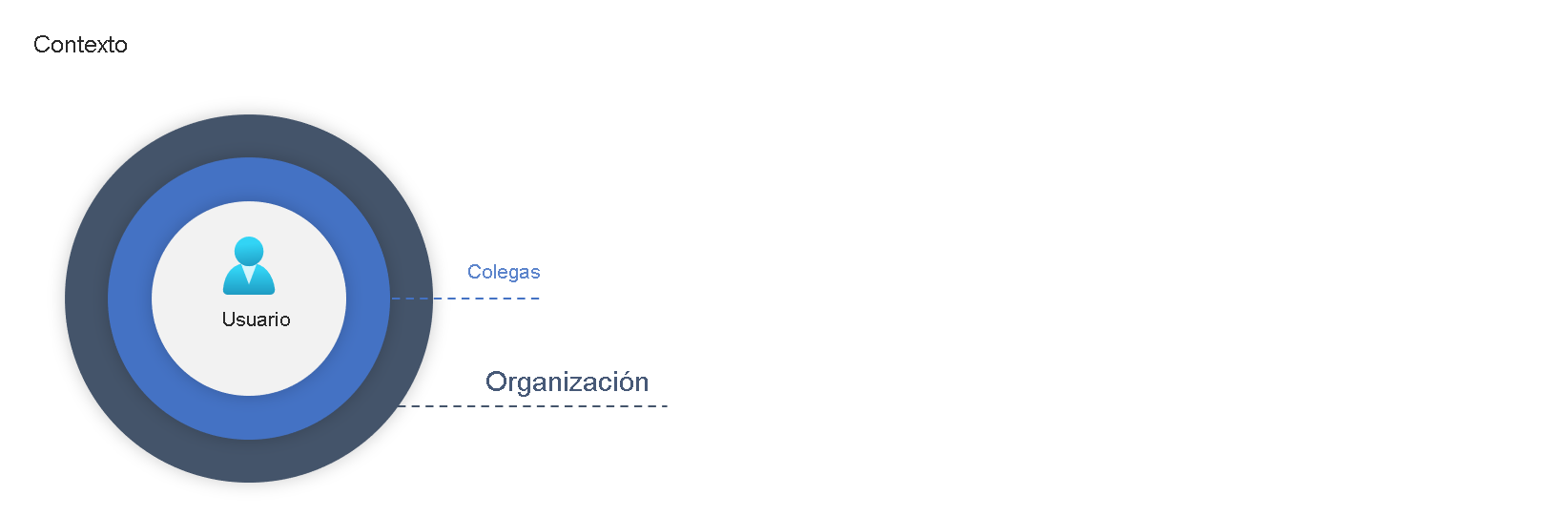

Microsoft Sentinel presenta artefactos que ayudan a los analistas de seguridad a comprender claramente las actividades anómalas en contexto y, en comparación con el perfil de línea de base del usuario. Las acciones realizadas por un usuario (o un host o una dirección) se evalúan en función del contexto, donde un resultado "true" indica que se ha identificado una anomalía:

Entre ubicaciones geográficas, dispositivos y entornos.

Entre los horizontes de tiempo y frecuencia (en comparación con el propio historial del usuario).

En comparación con el comportamiento de los homólogos.

En comparación con el comportamiento de la organización.

Puntuación

Cada actividad se califica con el "Puntaje de Prioridad de Investigación". La puntuación determina la probabilidad de que un usuario específico realice una actividad específica en función del aprendizaje del comportamiento del usuario y de sus compañeros. Las actividades identificadas como las más anómalas reciben las puntuaciones más altas (en una escala del 0 al 10).