Planificación de los valores predeterminados de seguridad

La administración de la seguridad puede resultar difícil porque los ataques comunes relacionados con la identidad, como la difusión o reproducción de contraseñas y la suplantación de identidad, se están volviendo cada vez más populares. Los valores predeterminados de seguridad proporcionan configuraciones predeterminadas seguras que Microsoft administra en nombre de las organizaciones para mantener a los clientes seguros hasta que las organizaciones estén preparadas para administrar su propia historia de seguridad de identidad. Los valores predeterminados de seguridad proporcionan opciones de configuración de seguridad preconfiguradas, como:

Exigir que todos los usuarios se registren en la autenticación multifactor.

Requerir que los administradores realicen la autenticación multifactor.

Bloquear los protocolos de autenticación heredados.

Exigir a los usuarios que realicen la autenticación multifactor cuando sea necesario.

Proteger las actividades con privilegios, como el acceso a Azure Portal.

Disponibilidad

Los valores predeterminados de seguridad de Microsoft están disponibles para todos. El objetivo es asegurarse de que todas las organizaciones gocen de un nivel básico de seguridad sin ningún costo adicional. Si su entidad se creó el 22 de octubre de 2019 o después, es posible que los valores predeterminados de seguridad ya estén habilitados. Para proteger a todos los usuarios, los valores predeterminados de seguridad están habilitados en los nuevos arrendatarios desde su creación.

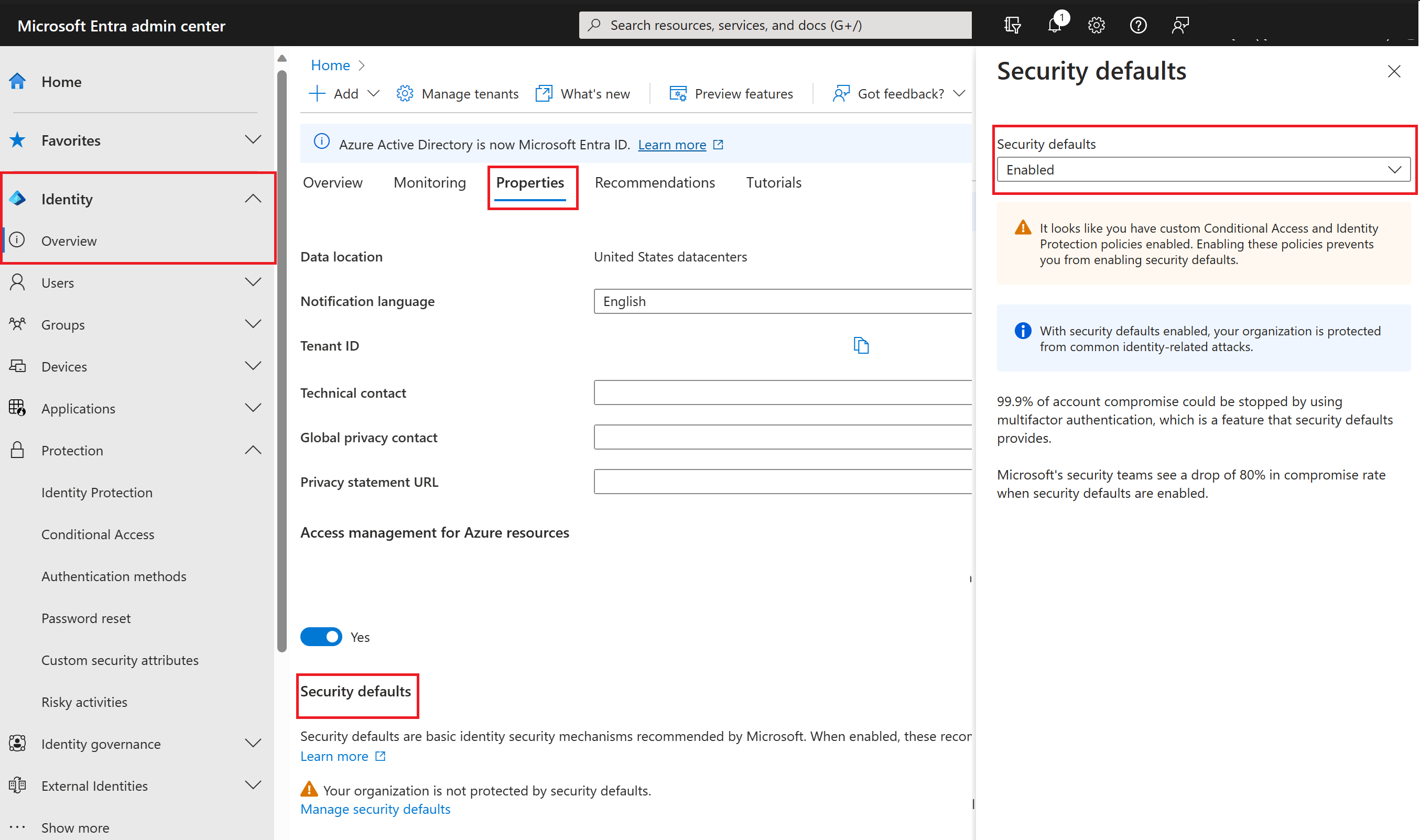

Para habilitar o deshabilitar los valores predeterminados de seguridad, inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de acceso condicional, vaya aPropiedades de> general > y seleccione Administrar valores predeterminados de seguridad.

¿Para quiénes son?

| ¿Quién debe usar los valores predeterminados de seguridad? | ¿Quién no debe usar los valores predeterminados de seguridad? |

|---|---|

| Organizaciones que quieren aumentar su posición de seguridad, pero que no saben cómo o dónde empezar | Organizaciones que actualmente usan el acceso condicional para reunir las señales, tomar decisiones y aplicar las directivas de la organización |

| Organizaciones que usan el nivel gratuito de licencias de Microsoft Entra ID | Organización con licencias de Microsoft Entra ID Premium |

| Organizaciones con requisitos de seguridad complejos que garantizan el uso del acceso condicional |

Directivas aplicadas

Registro unificado de autenticación multifactor

Todos los usuarios del inquilino deben registrarse para la autenticación multifactor (MFA) mediante la aplicación Microsoft Authenticator. El registro es necesario inmediatamente: no hay ningún período de gracia. Cuando los usuarios inician sesión después de habilitar los valores predeterminados de seguridad, se les pedirá que se registren antes de que puedan acceder a los recursos. El mensaje de MFA usa la coincidencia de números, donde los usuarios escriben un número mostrado en pantalla en la aplicación Microsoft Authenticator, lo que ayuda a evitar ataques de fatiga de MFA.

Protección de los administradores

Los usuarios con acceso con privilegios suelen aumentar el acceso a su entorno. Debido al poder de estas cuentas, usted debería tratarlas con un cuidado especial. Un método común para mejorar la protección de las cuentas con privilegios es exigir una forma de verificación de la cuenta más estricta para iniciar sesión. En Microsoft Entra ID, puede exigir el uso de la autenticación multifactor para conseguir una verificación de cuentas más estricta.

Una vez finalizado el registro con la autenticación multifactor, se requieren los siguientes roles de administrador de Microsoft Entra para realizar otra autenticación cada vez que inicien sesión:

- Administrador global

- Administrador de aplicaciones

- Administrador de autenticación

- Administrador de directivas de autenticación

- Administrador de facturación

- Administrador de aplicaciones en la nube

- Administrador de acceso condicional

- Administrador de Exchange

- Administrador del departamento de soporte técnico

- Administrador de gobernanza de identidades

- Administrador de contraseñas

- Administrador de autenticación con privilegios

- Administrador de roles con privilegios

- Administrador de seguridad

- Administrador de SharePoint

- Administrador de usuarios

Protección de todos los usuarios

Se tiende a pensar que las cuentas de administrador son las únicas cuentas que necesitan capas adicionales de autenticación. Los administradores tienen un amplio acceso a información confidencial y pueden realizar cambios en la configuración de toda la suscripción. Sin embargo, los atacantes suelen dirigirse a los usuarios finales.

Una vez que estos atacantes obtienen acceso, pueden solicitar acceso a información privilegiada en nombre del titular de la cuenta original. Incluso pueden descargar todo el directorio para realizar un ataque de suplantación de identidad (phishing) en toda la organización.

Un método común para mejorar la protección de todos los usuarios es exigir a todos una forma más estricta de verificación de cuentas, como la autenticación multifactor. Una vez que los usuarios completen el registro de autenticación multifactor, se les pedirá autenticación adicional siempre que sea necesario. Esta funcionalidad protege todas las aplicaciones registradas con Microsoft Entra ID, incluidas las aplicaciones SaaS.

Bloqueo de la autenticación heredada

Para proporcionar a los usuarios un acceso sencillo a las aplicaciones en la nube, microsoft Entra ID admite varios protocolos de autenticación, incluida la autenticación heredada. La autenticación heredada es una solicitud de autenticación realizada por:

- Clientes que no usan la autenticación moderna (por ejemplo, el cliente de Office 2010). La autenticación moderna engloba a los clientes que implementan protocolos, como OAuth 2.0, para admitir características como la autenticación multifactor y las tarjetas inteligentes. La autenticación heredada normalmente solo admite mecanismos menos seguros, como contraseñas.

- Cliente que usa protocolos de correo, como IMAP, SMTP o POP3.

En la actualidad, la mayoría de los intentos de inicio de sesión riesgosos provienen de métodos de autenticación antiguos. La autenticación heredada no admite la autenticación multifactor. Incluso si tiene una directiva de autenticación multifactor habilitada en el directorio, un atacante puede autenticarse mediante un protocolo antiguo y omitir la autenticación multifactor.

Después de habilitar los valores de seguridad predeterminados en el inquilino, se bloquearán todas las solicitudes de autenticación realizadas con un protocolo antiguo. Los valores predeterminados de seguridad bloquean la autenticación básica de Exchange Active Sync.