Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Cuando se genera una alerta de seguridad o se detecta actividad sospechosa, es fundamental investigar el dispositivo afectado para comprender el ámbito de las posibles amenazas y reducir el riesgo. Microsoft Defender para punto de conexión proporciona herramientas completas para investigar los dispositivos, incluidas las escalas de tiempo de los dispositivos, la evaluación de la exposición de la red, las evaluaciones de seguridad y las acciones de respuesta.

En este artículo se explica el proceso de investigación del dispositivo y las herramientas disponibles para los analistas de seguridad.

Introducción a la investigación del dispositivo

La investigación de dispositivos en Microsoft Defender para punto de conexión sigue un enfoque sistemático para comprender las amenazas de seguridad:

| Fase de investigación | Qué hacer | Herramientas que se van a usar |

|---|---|---|

| 1. Acceso a los detalles del dispositivo | Vaya al dispositivo desde la cola de alertas, el inventario de dispositivos o la búsqueda. | Inventario de dispositivos, Cola de alertas, Búsqueda global |

| 2. Revisión de la información general del dispositivo | Comprobación de alertas activas, usuarios que han iniciado sesión, evaluación de seguridad y estado del dispositivo | Pestaña Información general del dispositivo, Tarjeta de alertas activas |

| 3. Analizar escala de tiempo | Revisión de eventos cronológicos, identificación de actividad sospechosa y correlación de eventos | Escala de tiempo del dispositivo, Filtros de eventos, Árboles de proceso |

| 4. Investigar alertas e incidentes | Revisar los incidentes asociados, la gravedad de la alerta y el estado de investigación | Pestaña Incidentes y alertas |

| 5. Evaluar la posición de seguridad | Revise las recomendaciones de seguridad, las vulnerabilidades detectadas y las actualizaciones que faltan | Recomendaciones de seguridad, vulnerabilidades detectadas, KB que faltan |

| 6. Comprobar la exposición de la red | Identificar si el dispositivo está accesible desde Internet y revisar las conexiones externas | Etiqueta accesible desde Internet, Eventos de red en la escala de tiempo |

| 7. Realizar acciones de respuesta | Aislar el dispositivo, restringir la ejecución de la aplicación, recopilar un paquete de investigación o ejecutar el examen antivirus | Menú Acciones de respuesta |

Formas de acceder a la investigación del dispositivo

Puede acceder a páginas de investigación de dispositivos desde varias ubicaciones en el portal de Microsoft Defender:

| Ubicación | Cómo acceder a | Cuándo usarlo |

|---|---|---|

| Inventario de dispositivos | Vaya a Dispositivos activos> y seleccione un dispositivo. | Punto de partida para las revisiones proactivas de dispositivos o cuando se conoce el nombre del dispositivo |

| Cola de alertas | Vaya a Incidentes & alertas Alertas> y seleccione el nombre del dispositivo de una alerta. | Al investigar una alerta específica y necesitar contexto de dispositivo |

| Incidentes | Vaya a Incidentes & alertas>Incidentes, seleccione un incidente y, a continuación, seleccione un dispositivo en el gráfico de incidentes. | Durante la respuesta a incidentes cuando varios dispositivos pueden verse afectados |

| Búsqueda global | Use el cuadro de búsqueda de la parte superior del portal y seleccione Dispositivo en la lista desplegable. | Acceso rápido cuando se conoce el nombre del dispositivo o la dirección IP |

| Detalles del archivo | Vaya a una página de detalles del archivo y seleccione los dispositivos donde se observó el archivo. | Al realizar el seguimiento de amenazas basadas en archivos en varios dispositivos |

| Dirección IP o detalles de dominio | Vaya a la dirección IP o a los detalles del dominio y seleccione los dispositivos que se comunicaron con él. | Al investigar amenazas basadas en red o comunicaciones C2 |

Nota:

Como parte del proceso de investigación o respuesta, puede recopilar un paquete de investigación de un dispositivo. A continuación se muestra cómo: Recopilar el paquete de investigación de los dispositivos.

Nota:

Debido a las restricciones del producto, el perfil del dispositivo no tiene en cuenta todas las pruebas cibernéticas al determinar el período de tiempo "Última vista" (como se ve también en la página del dispositivo). Por ejemplo, el valor "Última vez" de la página Dispositivo puede mostrar un período de tiempo anterior aunque haya alertas o datos más recientes disponibles en la escala de tiempo del equipo.

Detalles del dispositivo

La sección de detalles del dispositivo proporciona información como el dominio, el sistema operativo y el estado de mantenimiento del dispositivo. Si hay un paquete de investigación disponible en el dispositivo, verá un vínculo que le permite descargar el paquete.

Acciones de respuesta

Las acciones de respuesta se ejecutan en la parte superior de una página de dispositivo específica e incluyen:

- Visualización en el mapa

- Valor del dispositivo

- Establecimiento de la importancia crítica

- Administrar etiquetas

- Aislar el dispositivo

- Restringir ejecución de aplicación

- Ejecutar examen de antivirus

- Recopilar el paquete de investigación

- Iniciar sesión de respuesta dinámica

- Inicio de una investigación automatizada

- Consultar a un experto en amenazas

- Centro de actividades

Puede realizar acciones de respuesta en el Centro de acciones, en una página de dispositivo específica o en una página de archivo específica.

Para obtener más información sobre cómo realizar acciones en un dispositivo, consulte Acción de respuesta en un dispositivo.

Para obtener más información, vea Investigar entidades de usuario.

Nota:

Ver en el mapa y establecer la importancia crítica son características de Microsoft Exposure Management, que se encuentra actualmente en versión preliminar pública.

Pestañas

Las pestañas proporcionan información de seguridad y prevención de amenazas pertinente relacionada con el dispositivo. En cada pestaña, puede personalizar las columnas que se muestran seleccionando Personalizar columnas en la barra situada encima de los encabezados de columna.

Información general

En la pestaña Información general se muestran las tarjetas para las alertas activas, los usuarios que han iniciado sesión y la evaluación de seguridad.

Incidentes y alertas

La pestaña Incidentes y alertas proporciona una lista de incidentes y alertas asociados al dispositivo. Esta lista es una versión filtrada de la cola de alertas y muestra una breve descripción del incidente, alerta, gravedad (alta, media, baja, informativa), estado en la cola (nuevo, en curso, resuelto), clasificación (no establecida, alerta falsa, alerta verdadera), estado de investigación, categoría de alerta, quién está abordando la alerta y última actividad. También puede filtrar las alertas.

Cuando se selecciona una alerta, aparece un control flotante. Desde este panel puede administrar la alerta y ver más detalles, como el número de incidente y los dispositivos relacionados. Se pueden seleccionar varias alertas a la vez.

Para ver una vista de página completa de una alerta, seleccione el título de la alerta.

Escala de tiempo

La pestaña Escala de tiempo proporciona una vista cronológica de los eventos y las alertas asociadas observadas en el dispositivo. Para obtener un tutorial detallado que incluya técnicas de MITRE ATT&CK, marcado de eventos y árboles de proceso, consulte Investigar escala de tiempo del dispositivo.

Recomendaciones de seguridad

Las recomendaciones de seguridad se generan a partir de la funcionalidad de administración de vulnerabilidades de Microsoft Defender para punto de conexión. Al seleccionar una recomendación se muestra un panel en el que puede ver detalles pertinentes, como la descripción de la recomendación y los posibles riesgos asociados a no aplicarla. Consulte Recomendación de seguridad para obtener más información.

Administración de configuración: directivas de seguridad

La pestaña Directivas de seguridad muestra las directivas de seguridad de punto de conexión que se aplican en el dispositivo. Verá una lista de directivas, tipo, estado y hora de última entrada. Al seleccionar el nombre de una directiva, se le lleva a la página de detalles de la directiva, donde puede ver el estado de la configuración de directiva, los dispositivos aplicados y los grupos asignados.

Administración de configuración: configuración efectiva

La pestaña Configuración efectiva proporciona visibilidad sobre el valor real de cada configuración de seguridad e identifica el origen que lo configuró. Enumera los nombres de configuración, los tipos de directiva, los valores efectivos, el origen de cada valor efectivo y la hora del último informe.

Los orígenes de configuración pueden incluir herramientas como Microsoft Defender para punto de conexión, directiva de grupo, Intune o la configuración predeterminada. También pueden ser rutas de acceso específicas del Registro, como MDM o directiva de grupo subárboles. Si el origen es una ubicación del Registro, el campo Configurado por se muestra como Desconocido junto con la ruta de acceso del Registro.

Seleccione una configuración para abrir un panel lateral con más detalles. Verá el valor actual, cualquier otro intento de configuración que no surtió efecto y, para configuraciones complejas como reglas ASR o exclusiones de AV, un desglose de todas las reglas configuradas, sus orígenes y cualquier exclusión.

Nota:

La configuración presentada es la configuración de seguridad de AV, las reglas de reducción de superficie expuesta a ataques y las exclusiones para las plataformas Windows.

Inventario de software

La pestaña Inventario de software le permite ver el software en el dispositivo, junto con cualquier debilidad o amenaza. Al seleccionar el nombre del software, se le lleva a la página de detalles del software, donde puede ver recomendaciones de seguridad, vulnerabilidades detectadas, dispositivos instalados y distribución de versiones. Consulte Inventario de software para obtener más información.

Vulnerabilidades detectadas

La pestaña Vulnerabilidades detectadas muestra el nombre, la gravedad y la información sobre amenazas de las vulnerabilidades detectadas en el dispositivo. Si selecciona una vulnerabilidad específica, verá una descripción y detalles.

KB que faltan

En la pestaña Missing KBs (Faltan KBs ) se enumeran las actualizaciones de seguridad que faltan para el dispositivo.

Tarjetas

Alertas activas

La tarjeta Azure Protección contra amenazas avanzada muestra información general de alto nivel de las alertas relacionadas con el dispositivo y su nivel de riesgo, si usa la característica Microsoft Defender for Identity y hay alertas activas. Hay más información disponible en la exploración en profundidad de alertas .

Nota:

Tendrá que habilitar la integración en Microsoft Defender for Identity y Defender para punto de conexión para usar esta característica. En Defender para punto de conexión, puede habilitar esta característica en características avanzadas. Para obtener más información sobre cómo habilitar características avanzadas, consulte Activar características avanzadas.

Usuarios que han iniciado sesión

La tarjeta Usuarios conectados muestra cuántos usuarios han iniciado sesión en los últimos 30 días, junto con los usuarios más y menos frecuentes. Al seleccionar el vínculo Ver todos los usuarios , se abre el panel de detalles, que muestra información como el tipo de usuario, el tipo de inicio de sesión y la primera y última vez que se vio al usuario. Para obtener más información, vea Investigar entidades de usuario.

Nota:

El valor de usuario "Más frecuente" solo se calcula en función de la evidencia de los usuarios que iniciaron sesión correctamente de forma interactiva. Sin embargo, el panel lateral Todos los usuarios calcula todo tipo de inicios de sesión de usuario, por lo que se espera que vea usuarios más frecuentes en el panel lateral, dado que es posible que esos usuarios no sean interactivos.

Evaluaciones de seguridad

La tarjeta Evaluaciones de seguridad muestra el nivel de exposición general, las recomendaciones de seguridad, el software instalado y las vulnerabilidades detectadas. El nivel de exposición de un dispositivo viene determinado por el impacto acumulativo de sus recomendaciones de seguridad pendientes.

Estado de mantenimiento del dispositivo

La tarjeta estado de mantenimiento del dispositivo muestra un informe de estado resumido para el dispositivo específico. Uno de los siguientes mensajes se muestra en la parte superior de la tarjeta para indicar el estado general del dispositivo (en orden de mayor a menor prioridad):

- Antivirus de Defender no está activo

- La inteligencia de seguridad no está actualizada

- El motor no está actualizado

- Error en el examen rápido

- Error en el examen completo

- La plataforma no está actualizada

- El estado de actualización de inteligencia de seguridad es desconocido

- El estado de actualización del motor es desconocido

- El estado del examen rápido es desconocido

- El estado del examen completo es desconocido

- El estado de actualización de la plataforma es desconocido

- El dispositivo está actualizado

- Estado no disponible para macOS & Linux

Otra información de la tarjeta incluye: el último examen completo, el último examen rápido, la versión de actualización de inteligencia de seguridad, la versión de actualización del motor, la versión de actualización de la plataforma y el modo Antivirus de Defender.

Un círculo gris indica que los datos son desconocidos.

Nota:

El mensaje de estado general para dispositivos macOS y Linux se muestra actualmente como "Estado no disponible para macOS & Linux". Actualmente, el resumen de estado solo está disponible para dispositivos Windows. El resto de la información de la tabla está actualizada para mostrar los estados individuales de cada señal de estado de dispositivo para todas las plataformas admitidas.

Para obtener una vista detallada del informe de estado del dispositivo, puede ir a Informes > del estado de los dispositivos. Para obtener más información, consulte Informe de cumplimiento y estado del dispositivo en Microsoft Defender para punto de conexión.

Nota:

La fecha y hora del modo Antivirus de Defender no está disponible actualmente.

Investigar escala de tiempo del dispositivo

La escala de tiempo del dispositivo proporciona una vista cronológica de los eventos y las alertas asociadas observadas en un dispositivo, lo que le ayuda a investigar comportamientos anómalos y posibles ataques. Puede explorar eventos específicos, revisar MITRE ATT&técnicas de CK, usar árboles de proceso y marcar eventos para el seguimiento.

Para acceder a la escala de tiempo del dispositivo:

- Vaya a la página del dispositivo desde:

- Inventario dedispositivos (dispositivos activos>)

- Una alerta en la cola de alertas

- Un incidente en las alertas de incidentes &

- Seleccione la pestaña Escala de tiempo .

Funcionalidades clave de escala de tiempo

La escala de tiempo del dispositivo incluye varias características que le ayudarán a investigar eventos de forma eficaz:

| Característica | Descripción | Cómo se usa |

|---|---|---|

| Selector de intervalo de tiempo personalizado | Selección de intervalos de fechas específicos para centrar la investigación | Seleccione el selector de intervalo de fechas en la parte superior de la escala de tiempo. |

| Vista de árbol de procesos | Visualización de relaciones entre elementos primarios y secundarios entre procesos | Selección de un evento para abrir el panel lateral con el árbol de procesos |

| Técnicas&CK de MITRE ATT | Visualización de todas las técnicas de MITRE relacionadas para eventos | Las técnicas aparecen como texto en negrita con iconos azules; seleccionar para ver los detalles |

| Integración de páginas de usuario | Ver qué cuentas de usuario están asociadas a eventos | Selección de nombres de usuario en eventos para navegar a la página de investigación del usuario |

| Filtros visibles | Ver qué filtros se aplican actualmente a la escala de tiempo | Los filtros activos aparecen en la parte superior de la escala de tiempo |

| Marca de eventos | Marcar eventos importantes para el seguimiento durante la investigación | Seleccione el icono de marca junto a un evento. |

Nota:

Para que se muestren los eventos de firewall, debe habilitar la directiva de auditoría, consulte Conexión de la plataforma de filtrado de auditoría.

El firewall cubre los siguientes eventos:

Eventos de búsqueda, filtrado y exportación

- Buscar eventos específicos: use la barra de búsqueda para buscar eventos de escala de tiempo específicos.

- Filtrar eventos de una fecha específica: seleccione el icono de calendario en la parte superior izquierda de la tabla para mostrar los eventos del último día, semana, 30 días o intervalo personalizado. De forma predeterminada, la escala de tiempo del dispositivo muestra los eventos de los últimos 30 días. Use la escala de tiempo para ir a un momento específico en el tiempo resaltando la sección. Las flechas de la escala de tiempo identifican las investigaciones automatizadas.

- Exportar eventos detallados de escala de tiempo del dispositivo: exporte la escala de tiempo del dispositivo para la fecha actual o un intervalo de fechas especificado de hasta siete días.

En la sección Información adicional aparecen más detalles sobre determinados eventos. Estos detalles varían en función del tipo de evento, por ejemplo:

- Contenido en Application Guard: el evento del explorador web estaba restringido por un contenedor aislado

- Se detectó una amenaza activa: la detección de amenazas se produjo mientras se estaba ejecutando la amenaza.

- Corrección incorrecta: se invocó un intento de corregir la amenaza detectada, pero se produjo un error

- Corrección correcta: la amenaza detectada se ha detenido y limpiado.

- Advertencia omitida por el usuario: la advertencia SmartScreen de Windows Defender fue descartada y reemplazada por un usuario.

- Script sospechoso detectado: se encontró un script potencialmente malintencionado en ejecución

- Categoría de alerta: si el evento produjo la generación de una alerta, se proporciona la categoría de alerta (movimiento lateral, por ejemplo).

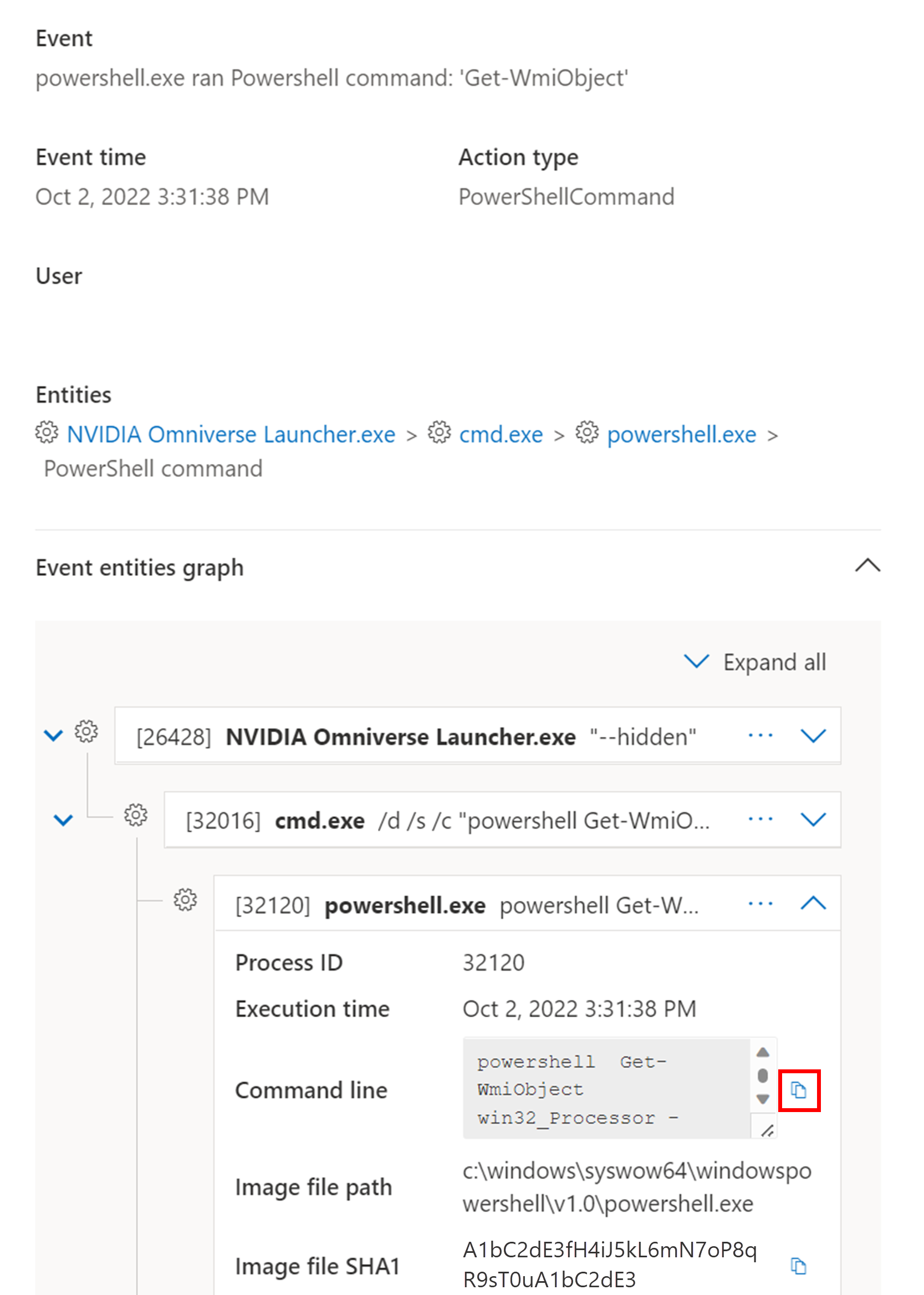

Detalles del evento

Seleccione un evento para ver los detalles pertinentes sobre ese evento. Un panel muestra información general del evento. Cuando corresponda y los datos estén disponibles, también se muestra un gráfico que muestra las entidades relacionadas y sus relaciones.

Para inspeccionar aún más el evento y los eventos relacionados, puede ejecutar rápidamente una consulta de búsqueda avanzada seleccionando Buscar eventos relacionados. La consulta devuelve el evento seleccionado y la lista de otros eventos que se produjeron aproximadamente al mismo tiempo en el mismo punto de conexión.

Técnicas de MITRE ATT&CK en la escala de tiempo del dispositivo

Las técnicas son un tipo de datos adicional en la escala de tiempo de eventos que proporciona más información sobre las actividades asociadas a MITRE ATT& técnicas de CK o subtecniques. Esta característica simplifica la experiencia de investigación al ayudar a los analistas a comprender las actividades que se observaron en un dispositivo.

Las técnicas se resaltan en negrita y aparecen con un icono azul a la izquierda. El id. de CK y el nombre de la técnica de MITRE AT&T correspondientes también aparecen como etiquetas en Información adicional. Las opciones de búsqueda y exportación también están disponibles para Técnicas.

Seleccione una técnica para abrir su panel lateral correspondiente. Aquí puede ver información adicional e información, como técnicas, tácticas y descripciones relacionadas con ATT&CK. Seleccione la técnica de ataque específica para abrir la página de técnica de ATT&CK relacionada, donde puede encontrar más información al respecto.

Puede copiar los detalles de una entidad cuando vea un icono azul a la derecha. Por ejemplo, para copiar sha1 de un archivo relacionado, seleccione el icono de página azul.

Puede hacer lo mismo con las líneas de comandos.

Para usar la búsqueda avanzada para buscar eventos relacionados con la técnica seleccionada, seleccione Buscar eventos relacionados. Esto conduce a la página de búsqueda avanzada con una consulta para buscar eventos relacionados con la técnica.

Nota:

La consulta mediante el botón Buscar eventos relacionados de un panel lateral Técnica muestra todos los eventos relacionados con la técnica identificada, pero no incluye la propia técnica en los resultados de la consulta.

Cliente EDR (MsSense.exe) Resource Manager

Cuando el cliente EDR de un dispositivo se está quedando sin recursos, entra en modo crítico para mantener el funcionamiento normal del dispositivo. El dispositivo no procesará nuevos eventos hasta que el cliente de EDR vuelva a un estado normal. Aparece un nuevo evento en la escala de tiempo de ese dispositivo que indica que el cliente EDR cambió al modo crítico .

Cuando el uso de recursos del cliente EDR vuelve a los niveles normales, vuelve automáticamente al modo normal.

Marca de eventos para seguimiento

Las marcas de eventos en la escala de tiempo del dispositivo ayudan a filtrar y organizar eventos específicos al investigar posibles ataques.

Después de pasar por una escala de tiempo del dispositivo, puede ordenar, filtrar y exportar los eventos específicos que ha marcado. Puede establecer marcas de eventos mediante:

- Resaltar los eventos más importantes

- Marcado de eventos que requieren un análisis profundo

- Creación de una escala de tiempo de infracción limpia

Para marcar un evento:

- Busque el evento que desea marcar.

- Seleccione el icono de marca en la columna Marca.

Para ver eventos marcados:

- En la sección Filtros de escala de tiempo, habilite Eventos marcados.

- Seleccione Aplicar. Solo se muestran los eventos marcados.

Puede aplicar más filtros haciendo clic en la barra de tiempo. Esto solo muestra los eventos anteriores al evento marcado.

Personalización de la escala de tiempo del dispositivo

En la parte superior derecha de la escala de tiempo del dispositivo, puede elegir un intervalo de fechas para limitar el número de eventos y técnicas en la escala de tiempo. Puede personalizar qué columnas se van a exponer y filtrar para los eventos marcados por tipo de datos o por grupo de eventos.

Para ver solo eventos o técnicas, seleccione Filtros en la escala de tiempo del dispositivo y elija el tipo de datos que quiera ver.

Retención de datos de escala de tiempo

Los eventos de escala de tiempo del dispositivo en Microsoft Defender para punto de conexión se conservan según la directiva de retención de datos de la organización configurada en el portal de seguridad y la configuración del área de trabajo subyacente. De forma predeterminada, los datos de eventos de seguridad (incluidos los elementos de escala de tiempo del dispositivo) en Defender para punto de conexión se conservan durante 90 días. Si el inquilino envía registros a una Microsoft Sentinel conectada o un área de trabajo de Log Analytics con un período de retención personalizado, es posible que los eventos de escala de tiempo retenidos allí estén disponibles durante más tiempo, tal como se define en esa configuración de retención.

Importante

La disponibilidad de los datos de escala de tiempo histórica depende de la configuración de retención. Si la retención predeterminada de 90 días es insuficiente para sus necesidades de investigación o cumplimiento, considere la posibilidad de exportar eventos al almacenamiento a largo plazo o aumentar el período de retención en el área de trabajo conectada.

Investigación de dispositivos accesibles desde Internet

Los dispositivos accesibles desde Internet se pueden conectar o acceder desde el exterior, lo que supone una amenaza significativa para la organización. La asignación de la superficie expuesta a ataques externos de la organización es una parte clave de la administración de la posición de seguridad. Microsoft Defender para punto de conexión identifica y marca automáticamente los dispositivos incorporados, expuestos y accesibles desde Internet en el portal de Microsoft Defender.

Nota:

Actualmente, solo los dispositivos Windows incorporados a Microsoft Defender para punto de conexión se pueden identificar como accesibles desde Internet. La compatibilidad con otras plataformas está disponible en próximas versiones.

Cómo se marcan los dispositivos como accesibles desde Internet

Los dispositivos que se conectan correctamente a través de TCP o que se identifican como host accesibles a través de UDP se marcan como accesibles desde Internet. Defender para punto de conexión usa dos orígenes de datos:

| Origen de datos | Descripción |

|---|---|

| Exámenes externos | Identificar qué dispositivos son accesibles desde el exterior |

| Conexiones de red de dispositivo | Capturada como parte de las señales de Defender para punto de conexión para identificar las conexiones entrantes externas que llegan a los dispositivos internos |

Los dispositivos se pueden marcar cuando una directiva de firewall configurada (regla de firewall de host o regla de firewall de empresa) permite la comunicación entrante de Internet. Comprender la directiva de firewall y distinguir los dispositivos que están orientados intencionadamente a Internet de aquellos que podrían poner en peligro la organización proporcionan información crítica para asignar la superficie expuesta a ataques externos.

Visualización de dispositivos accesibles desde Internet

Para ver dispositivos accesibles desde Internet en el portal de Microsoft Defender:

Vaya a Dispositivo de recursos> en el portal de Microsoft Defender.

Busque dispositivos con la etiqueta de conexión a Internet en la columna Etiquetas .

Mantenga el puntero sobre la etiqueta para ver por qué se aplicó:

- Este dispositivo se detectó mediante un examen externo

- Este dispositivo recibió comunicación entrante externa

En la parte superior de la página, puede ver un contador que muestra el número de dispositivos identificados como accesibles desde Internet y potencialmente menos seguros.

Filtro para dispositivos accesibles desde Internet

Use filtros para centrarse en los dispositivos accesibles desde Internet e investigar el riesgo que pueden presentar:

La etiqueta de dispositivo accesible desde Internet también aparece en Administración de vulnerabilidades de Microsoft Defender, lo que le permite filtrar los dispositivos accesibles desde Internet desde las páginas de puntos débiles y recomendaciones de seguridad del portal de Microsoft Defender.

Nota:

Si no se produce ningún evento nuevo para un dispositivo durante 48 horas, se quita la etiqueta accesible desde Internet y ya no está visible en el portal de Microsoft Defender.

Investigación de un dispositivo accesible desde Internet

Para ver información detallada sobre un dispositivo accesible desde Internet, seleccione el dispositivo en el inventario de dispositivos para abrir su panel flotante:

El control flotante incluye:

| Información | Descripción |

|---|---|

| Método de detección | Si el dispositivo se detectó mediante un examen externo de Microsoft o si recibió una comunicación entrante externa |

| Interfaz de red externa | Dirección IP externa y puerto que se examinaron cuando el dispositivo se identificó como accesible desde Internet |

| Interfaz de red local | Dirección y puerto de la interfaz de red local para este dispositivo |

| Última vez que se ha visto | La última vez que se identificó el dispositivo como accesible desde Internet |

Uso de consultas de búsqueda avanzadas

Use consultas de búsqueda avanzadas para obtener visibilidad e información sobre los dispositivos accesibles desde Internet en su organización.

Obtener todos los dispositivos accesibles desde Internet

Use esta consulta para buscar todos los dispositivos accesibles desde Internet:

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

Esta consulta devuelve los campos siguientes para cada dispositivo accesible desde Internet:

| Campo | Descripción |

|---|---|

| InternetFacingReason | Si el dispositivo se detectó mediante un examen externo o si recibió comunicación entrante desde Internet |

| InternetFacingLocalIp | La dirección IP local de la interfaz accesible desde Internet |

| InternetFacingLocalPort | El puerto local donde se observó la comunicación accesible desde Internet |

| InternetFacingPublicScannedIp | La dirección IP pública que se ha examinado externamente |

| InternetFacingPublicScannedPort | El puerto accesible desde Internet que se ha examinado externamente |

| InternetFacingTransportProtocol | Protocolo de transporte usado (TCP/UDP) |

Obtener información sobre las conexiones entrantes

En el caso de las conexiones TCP, obtenga información sobre las aplicaciones o servicios identificados como escuchas en un dispositivo consultando DeviceNetworkEvents.

| Escenario | Query | Notas |

|---|---|---|

| Dispositivo recibido comunicación entrante externa | InboundExternalNetworkEvents("<DeviceId>") |

Devuelve los últimos 7 días de comunicación entrante del dispositivo desde direcciones IP públicas. Reemplace por <DeviceId> el identificador de dispositivo que desea investigar. La información relacionada con el proceso solo está disponible para las conexiones TCP. |

| Dispositivo detectado por examen externo (TCP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

Uso para dispositivos etiquetados con Este dispositivo se detectó mediante un examen externo. Reemplace el valor vacío DeviceId por el identificador de dispositivo que desea investigar. |

| Dispositivo detectado por examen externo (UDP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

Identifica los dispositivos que eran accesibles para el host, pero que pueden no haber establecido una conexión (por ejemplo, como resultado de la directiva de firewall de host). Reemplace el valor vacío DeviceId por el identificador de dispositivo que desea investigar. |

Si las consultas anteriores no proporcionan las conexiones pertinentes, puede usar métodos de colección de socket para recuperar el proceso de origen. Para obtener más información sobre las distintas herramientas y funcionalidades disponibles para ello, consulte:

- Respuesta dinámica de Defender para punto de conexión

- Microsoft Network Monitor

- Netstat para Windows

Imprecisión del informe

Si un dispositivo tiene información incorrecta orientada a Internet, puede notificar una imprecisión:

- Abra el control flotante del dispositivo desde la página Inventario de dispositivos.

- Seleccione Notificar imprecisión del dispositivo.

- En la lista desplegable Qué parte es inexacta , seleccione Información del dispositivo.

- En Qué información es inexacta , seleccione la casilla de clasificación accesible desde Internet en la lista desplegable.

- Rellene los detalles solicitados sobre cuál debe ser la información correcta.

- Proporcione una dirección de correo electrónico (opcional).

- Seleccione Enviar informe.

Artículos relacionados

- Ver y organizar la cola de alertas de Microsoft Defender para punto de conexión

- Administrar alertas de Microsoft Defender para punto de conexión

- Investigar alertas de Microsoft Defender para punto de conexión

- Investigación de un archivo asociado a una alerta de Defender para punto de conexión

- Investigación de una dirección IP asociada a una alerta de Defender para punto de conexión

- Investigación de un dominio asociado a una alerta de Defender para punto de conexión

- Investigación de una cuenta de usuario en Defender para punto de conexión

- Recomendación de seguridad

- Inventario de software