Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

User and Entity Behavior Analytics (UEBA) en Microsoft Sentinel analiza registros y alertas de orígenes de datos conectados para crear perfiles de comportamiento de línea base de las entidades de la organización, como usuarios, hosts, direcciones IP y aplicaciones. Mediante el aprendizaje automático, UEBA identifica la actividad anómala que puede indicar un recurso en peligro.

Puede habilitar Análisis de comportamiento de usuario y entidad de dos maneras, ambas con el mismo resultado:

- En la configuración Microsoft Sentinel área de trabajo: habilite UEBA para el área de trabajo y seleccione qué orígenes de datos se conectarán en el portal de Microsoft Defender o Azure Portal.

- Desde conectores de datos admitidos: habilite UEBA al configurar conectores de datos compatibles con UEBA en el portal de Microsoft Defender.

En este artículo se explica cómo habilitar UEBA y configurar orígenes de datos a partir de la configuración del área de trabajo de Microsoft Sentinel y de los conectores de datos admitidos.

Para obtener más información sobre UEBA, consulte Identificación de amenazas con análisis de comportamiento de entidad.

Nota:

Para obtener información sobre la disponibilidad de características en las nubes del Gobierno de EE. UU., consulte las tablas de Microsoft Sentinel en disponibilidad de características en la nube para los clientes de US Government.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Requisitos previos

Para habilitar o deshabilitar esta característica (estos requisitos previos no son necesarios para usar la característica):

El usuario debe estar asignado al rol administrador de seguridad Microsoft Entra ID en el inquilino o a los permisos equivalentes.

Al usuario se le debe asignar al menos uno de los siguientes roles de Azure (obtenga más información sobre Azure RBAC):

- Propietario en el nivel de grupo de recursos o superior.

- Colaborador en el nivel de grupo de recursos o superior.

- (Con privilegios mínimos) Microsoft Sentinel Colaborador en el nivel de área de trabajo o superior y Colaborador de Log Analytics en el nivel de grupo de recursos o superior.

El área de trabajo no debe tener ningún bloqueo de recursos de Azure aplicado. Obtenga más información sobre Azure bloqueo de recursos.

Nota:

- No se requiere ninguna licencia especial para agregar la funcionalidad de UEBA a Microsoft Sentinel y no hay ningún costo adicional por usarla.

- Sin embargo, dado que UEBA genera nuevos datos y los almacena en tablas nuevas que UEBA crea en el área de trabajo de Log Analytics, se aplican cargos de almacenamiento de datos adicionales .

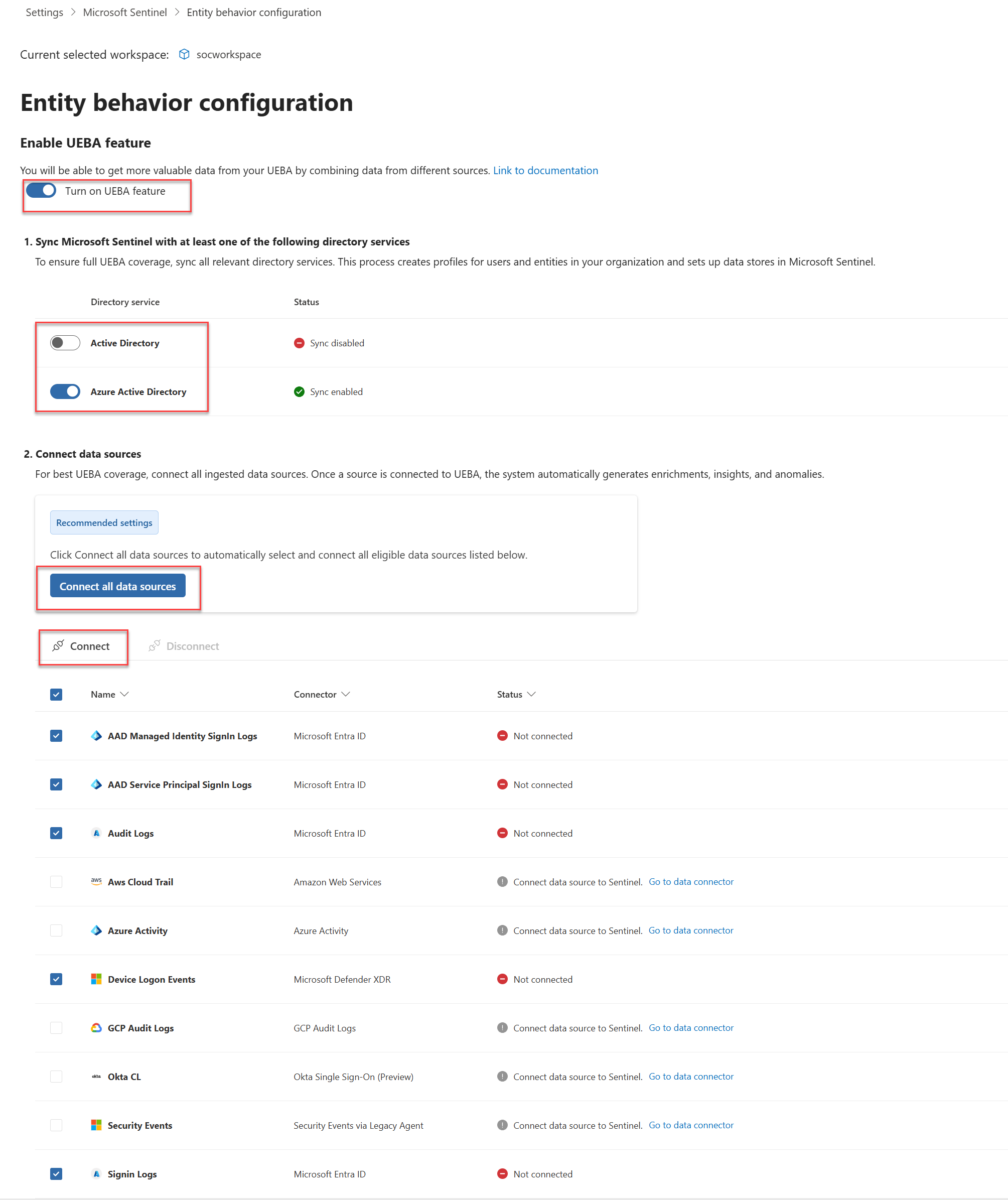

Habilitación de UEBA desde la configuración del área de trabajo

Para habilitar UEBA desde la configuración del área de trabajo de Microsoft Sentinel:

Vaya a la página Configuración del comportamiento de la entidad .

Use cualquiera de estas tres maneras de acceder a la página de configuración Comportamiento de entidad :

Seleccione Comportamiento de entidad en el menú de navegación Microsoft Sentinel y, a continuación, seleccione Configuración de comportamiento de entidad en la barra de menús superior.

Seleccione Configuración en el menú de navegación Microsoft Sentinel, seleccione la pestaña Configuración y, a continuación, en el expansor análisis de comportamiento de entidades, seleccione Establecer UEBA.

En la página Microsoft Defender XDR del conector de datos, seleccione el vínculo Go the UEBA configuration page (Ir a la página de configuración de UEBA).

En la página Configuración del comportamiento de la entidad , active activar la característica UEBA.

Seleccione los servicios de directorio desde los que desea sincronizar las entidades de usuario con Microsoft Sentinel.

- Active Directory local (versión preliminar)

- Microsoft Entra ID

Para sincronizar entidades de usuario de Active Directory local, debe incorporar el inquilino de Azure a Microsoft Defender for Identity (independiente o como parte de Microsoft Defender XDR) y debe tener instalado el sensor MDI en Active Directory. controlador de dominio. Para obtener más información, consulte Microsoft Defender for Identity requisitos previos.

Seleccione Conectar todos los orígenes de datos para conectar todos los orígenes de datos aptos o seleccione orígenes de datos específicos de la lista.

Solo puede habilitar estos orígenes de datos desde defender y los portales de Azure:

- Registros de inicio de sesión

- Registros de auditoría

- Actividad de Azure

- Eventos de seguridad

Puede habilitar estos orígenes de datos solo desde el portal de Defender (versión preliminar):

- Registros de inicio de sesión de identidad administrada de AAD (Microsoft Entra ID)

- Registros de inicio de sesión de la entidad de servicio de AAD (Microsoft Entra ID)

- AWS CloudTrail

- Eventos de inicio de sesión de dispositivo

- Okta CL

- Registros de auditoría de GCP

Para obtener más información sobre los orígenes de datos y las anomalías de UEBA, consulte Microsoft Sentinel referencia de UEBA y anomalías de UEBA.

Nota:

Después de habilitar UEBA, puede habilitar los orígenes de datos admitidos para UEBA directamente desde el panel del conector de datos o desde la página Configuración del portal de Defender, como se describe en este artículo.

Seleccione Conectar.

Habilite la detección de anomalías en el área de trabajo de Microsoft Sentinel:

- En el menú de navegación del portal de Microsoft Defender, seleccione Configuración>Microsoft Sentinel>ÁREAS de trabajo deSIEM.

- Seleccione el área de trabajo que desea configurar.

- En la página de configuración del área de trabajo, seleccione Anomalías y active Detectar anomalías.

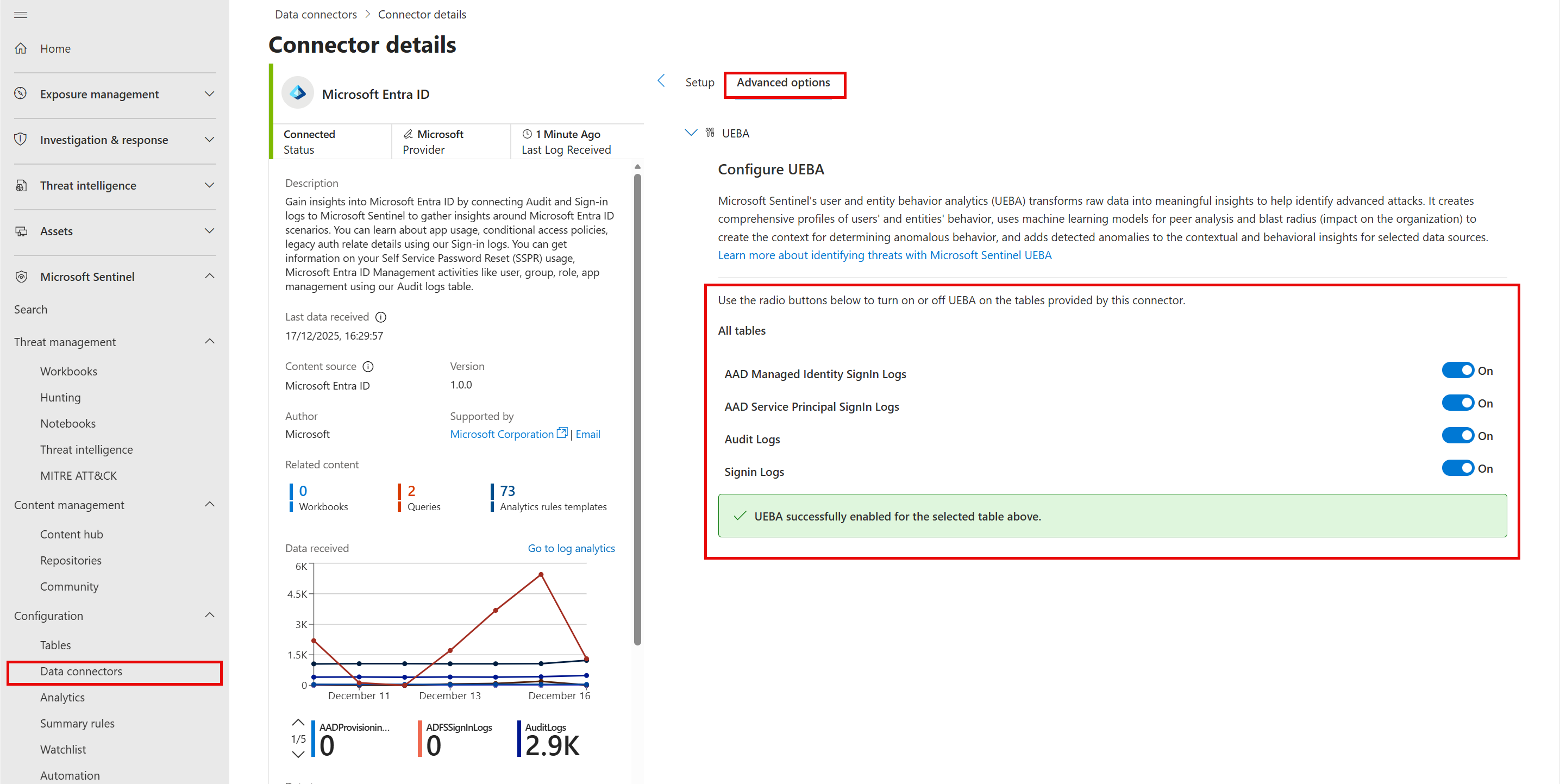

Habilitación de UEBA a partir de conectores admitidos

Para habilitar UEBA a partir de conectores de datos admitidos en Microsoft Defender portal:

En el menú de navegación del portal de Microsoft Defender, seleccione Microsoft Sentinel > Conectores de datos de configuración>.

Seleccione un conector de datos compatible con UEBA que admita UEBA. Para obtener más información sobre las tablas y conectores de datos compatibles con UEBA, consulte Microsoft Sentinel referencia de UEBA.

En el panel del conector de datos, seleccione Abrir página del conector.

En la página Detalles del conector , seleccione Opciones avanzadas.

En Configurar UEBA, active las tablas que desea habilitar para UEBA.

Para obtener más información sobre la configuración de conectores de datos Microsoft Sentinel, consulte Conexión de orígenes de datos a Microsoft Sentinel mediante conectores de datos.

Instalación de la solución UEBA Essentials (opcional)

La solución UEBA Essentials es una colección de docenas de consultas de búsqueda precompiladas curadas y mantenidas por expertos en seguridad de Microsoft. La solución incluye consultas de detección de anomalías en varias nubes en Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) y Okta.

Instale la solución para empezar a trabajar rápidamente con la búsqueda de amenazas y las investigaciones mediante datos de UEBA, en lugar de compilar estas funcionalidades de detección desde cero.

Para obtener más información, vea Instalar o actualizar soluciones de Microsoft Sentinel.

Habilitación de la capa de comportamientos de UEBA (versión preliminar)

La capa de comportamientos de UEBA genera resúmenes enriquecidos de la actividad observada en varios orígenes de datos. A diferencia de las alertas o anomalías, los comportamientos no indican necesariamente el riesgo: crean una capa de abstracción que optimiza los datos para las investigaciones, la búsqueda y la detección mediante la mejora de la claridad, el contexto y la correlación.

Para obtener más información sobre la capa de comportamientos de UEBA y cómo habilitarla, consulte Habilitación de la capa de comportamientos de UEBA en Microsoft Sentinel.

Pasos siguientes

Obtenga información sobre cómo investigar anomalías de UEBA y usar datos de UEBA en las investigaciones: