Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Administración de superficie expuesta a ataques externos de Microsoft Defender (Defender EASM) usa la tecnología de detección propietaria de Microsoft para buscar de forma recursiva la infraestructura a través de conexiones observadas a activos legítimos conocidos (semillas de detección). Hace inferencias sobre la relación de esa infraestructura con la organización para descubrir propiedades previamente desconocidas y no supervisadas.

Defender EASM detección incluye los siguientes tipos de recursos:

- Dominios

- Bloques de direcciones IP

- Hosts

- contactos Email

- Números de sistema autónomo (ASN)

- Organizaciones whois

Estos tipos de recursos componen el inventario de superficie expuesta a ataques en Defender EASM. La solución detecta recursos externos que se exponen a Internet abierto fuera de la protección del firewall tradicional. Los recursos externos deben supervisarse y mantenerse para minimizar el riesgo y mejorar la posición de seguridad de la organización. Defender EASM detecta y supervisa activamente los recursos y, a continuación, expone información clave que le ayuda a abordar de forma eficaz las vulnerabilidades de su organización.

Estados del recurso

Todos los recursos se etiquetan con uno de los siguientes estados:

| Nombre de estado | Description |

|---|---|

| Inventario aprobado | Elemento que forma parte de la superficie de ataque de su propiedad. Es un elemento del que eres directamente responsable. |

| Dependencia | Infraestructura que es propiedad de un tercero, pero forma parte de la superficie expuesta a ataques porque admite directamente el funcionamiento de los recursos de su propiedad. Por ejemplo, puede depender de un proveedor de TI para hospedar el contenido web. El dominio, el nombre de host y las páginas formarían parte del inventario aprobado, por lo que es posible que desee tratar la dirección IP que ejecuta el host como una dependencia. |

| Solo supervisar | Un recurso que es relevante para la superficie expuesta a ataques, pero no está controlado directamente ni es una dependencia técnica. Por ejemplo, los franquiciados o activos independientes que pertenecen a empresas relacionadas pueden etiquetarse como Solo supervisión en lugar de Inventario aprobado para separar los grupos con fines de informes. |

| Candidato | Un recurso que tiene alguna relación con los recursos de inicialización conocidos de la organización, pero que no tiene una conexión lo suficientemente fuerte como para etiquetarlo inmediatamente como Inventario aprobado. Debe revisar manualmente estos recursos candidatos para determinar la propiedad. |

| Requiere investigación | Un estado similar al estado Candidato , pero este valor se aplica a los recursos que requieren una investigación manual para validarlo. El estado se determina en función de nuestras puntuaciones de confianza generadas internamente que evalúan la solidez de las conexiones detectadas entre los recursos. No indica la relación exacta de la infraestructura con la organización, pero marca el recurso para una revisión más detallada para determinar cómo se debe clasificar. |

Control de diferentes estados de recursos

Estos estados de recursos se procesan y supervisan de forma única para asegurarse de que tiene una visibilidad clara de los recursos más críticos de forma predeterminada. Por ejemplo, los recursos del estado Inventario aprobado siempre se representan en los gráficos del panel y se examinan diariamente para garantizar la recencia de los datos. De forma predeterminada, todos los demás tipos de recursos no se incluyen en los gráficos de paneles. Pero puede ajustar los filtros de inventario para ver los recursos en distintos estados según sea necesario. De forma similar, los recursos de estado candidatos solo se examinan durante el proceso de detección. Si estos tipos de recursos pertenecen a su organización, es importante revisar estos recursos y cambiar su estado a Inventario aprobado.

Seguimiento de los cambios de inventario

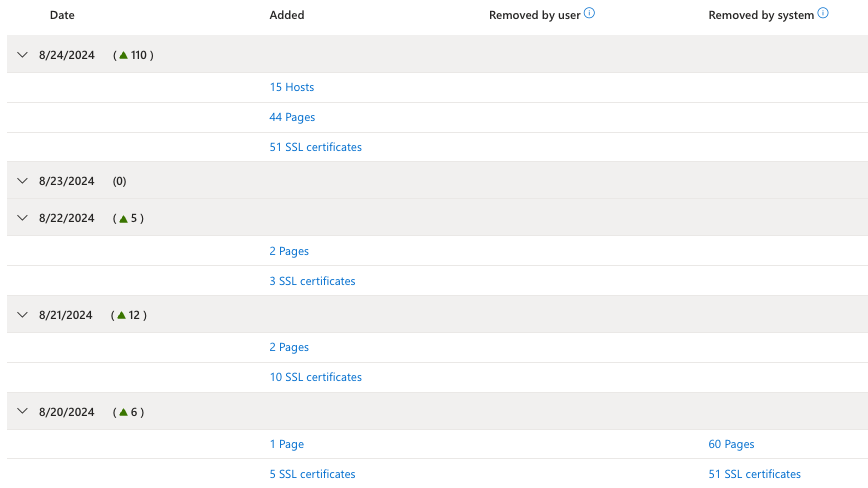

La superficie expuesta a ataques cambia constantemente. Defender EASM analiza y actualiza continuamente el inventario para garantizar la precisión. Los recursos se agregan y quitan con frecuencia del inventario, por lo que es importante realizar un seguimiento de estos cambios para comprender la superficie expuesta a ataques e identificar tendencias clave. El panel de cambios de inventario proporciona información general sobre estos cambios. Puede ver fácilmente los recuentos "agregados" y "quitados" para cada tipo de recurso. Puede filtrar el panel por dos intervalos de fechas: los últimos 7 días o los últimos 30 días. Para obtener una vista más detallada de los cambios de inventario, consulte la sección Cambios por fecha del panel.