Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Administración de superficie expuesta a ataques externos de Microsoft Defender (Defender EASM) ofrece una serie de cuatro paneles diseñados para ayudar a los usuarios a exponer rápidamente información valiosa derivada de su inventario aprobado. Estos paneles ayudan a las organizaciones a priorizar las vulnerabilidades, riesgos y problemas de cumplimiento que representan la mayor amenaza para su Superficie expuesta a ataques, lo que facilita la mitigación rápida de los problemas clave.

Defender EASM proporciona ocho paneles:

- Información general: este panel es la página de aterrizaje predeterminada al acceder a Defender EASM. Proporciona el contexto clave que puede ayudarle a familiarizarse con la superficie expuesta a ataques.

- Cambios en el inventario: este panel muestra los cambios en los recuentos de activos, enumerando por separado las adiciones y eliminaciones del inventario. Este panel también muestra los recursos que se han quitado automáticamente del inventario porque el sistema determinó que el recurso ya no está activo ni pertenece a su organización.

- Resumen de la superficie expuesta a ataques: en este panel se resumen las observaciones clave derivadas del inventario. Proporciona una visión general de alto nivel de la superficie expuesta a ataques y los tipos de recursos que la componen, y expone posibles vulnerabilidades por gravedad (alta, media, baja). Este panel también proporciona un contexto clave en la infraestructura que comprende la superficie expuesta a ataques. Este contexto incluye información sobre el hospedaje en la nube, los servicios confidenciales, la expiración del certificado SSL y el dominio, y la reputación de IP.

- Posición de seguridad: este panel ayuda a las organizaciones a comprender la madurez y la complejidad de su programa de seguridad en función de los metadatos derivados de los recursos del inventario aprobado. Se compone de directivas técnicas y no técnicas, procesos y controles que mitigan el riesgo de amenazas externas. Este panel proporciona información sobre la exposición de CVE, la administración y configuración del dominio, el hospedaje y las redes, los puertos abiertos y la configuración de certificados SSL.

- Cumplimiento del RGPD: este panel muestra áreas clave de riesgo de cumplimiento en función de los requisitos del Reglamento general de protección de datos (RGPD) para la infraestructura en línea accesible para las naciones europeas. Este panel proporciona información sobre el estado de los sitios web, los problemas de certificados SSL, la información de identificación personal (PII) expuesta, los protocolos de inicio de sesión y el cumplimiento de cookies.

- OWASP Top 10: este panel muestra los recursos vulnerables según la lista de OWASP de los riesgos de seguridad de aplicaciones web más críticos. En este panel, las organizaciones pueden identificar rápidamente los recursos con control de acceso roto, errores criptográficos, inyecciones, diseños no seguros, configuraciones incorrectas de seguridad y otros riesgos críticos, tal como se define en OWASP.

- Las 25 principales debilidades de software de CWE: este panel se basa en la lista de las 25 principales enumeraciones de debilidades comunes (CWE) proporcionada anualmente por MITRE. Estos CWE representan las debilidades de software más comunes e impactantes que son fáciles de encontrar y aprovechar.

- Vulnerabilidades de seguridad conocidas de CISA: este panel muestra todos los recursos potencialmente afectados por vulnerabilidades que provocaron vulnerabilidades conocidas tal como las define CISA. Este panel le ayuda a priorizar los esfuerzos de corrección en función de las vulnerabilidades que se aprovecharon en el pasado, lo que indica un mayor nivel de riesgo para su organización.

Acceso a paneles

Para acceder a los paneles de Defender EASM, vaya primero a la instancia de Defender EASM. En la columna de navegación izquierda, seleccione el panel que desea ver. Puede acceder a estos paneles desde muchas páginas de la instancia de Defender EASM desde este panel de navegación.

Descarga de datos de gráficos

Los datos subyacentes a cualquier gráfico de panel se pueden exportar a un archivo CSV. Esta exportación es útil para los usuarios que desean importar Defender EASM datos en herramientas de terceros o trabajar con un archivo CSV al corregir cualquier problema. Para descargar los datos del gráfico, seleccione primero el segmento de gráfico específico que contiene los datos que desea descargar. Actualmente, las exportaciones de gráficos admiten segmentos de gráfico individuales; para descargar varios segmentos del mismo gráfico, debe exportar cada segmento individual.

Al seleccionar un segmento de gráfico individual, se abre una vista de obtención de detalles de los datos, donde se enumeran los recursos que componen el recuento de segmentos. En la parte superior de esta página, seleccione Descargar informe CSV para comenzar la exportación. Esta acción crea una notificación del administrador de tareas donde puede realizar un seguimiento del estado de la exportación.

Microsoft Excel aplica un límite de caracteres de 32 767 caracteres por celda. Algunos campos, como la columna "Último banner", podrían mostrarse incorrectamente debido a esta limitación. Si se produce un problema, intente abrir el archivo en otro programa que admita archivos CSV.

Marcar los CVE como no aplicables

Muchos paneles de Defender EASM incluyen datos de CVE, lo que atrae la atención sobre posibles vulnerabilidades basadas en la infraestructura de componentes web que alimenta la superficie expuesta a ataques. Por ejemplo, los CVE aparecen en el panel resumen de La superficie expuesta a ataques, categorizados por su gravedad potencial. Al investigar estos CVE, puede determinar que algunos no son relevantes para su organización. Esto puede deberse a que está ejecutando una versión sin obstáculos del componente web o que su organización tiene diferentes soluciones técnicas para protegerle de esa vulnerabilidad específica.

En la vista de obtención de detalles de cualquier gráfico relacionado con CVE, junto al botón "Descargar informe CSV", ahora tiene la opción de establecer una observación como no aplicable. Al hacer clic en este valor, se le redirigirá a una lista de inventario de todos los activos asociados a esa observación y, a continuación, puede elegir marcar todas las observaciones como no aplicables desde esta página. Para obtener más información sobre cómo marcar las observaciones como no aplicables, consulte Modificación de recursos de inventario.

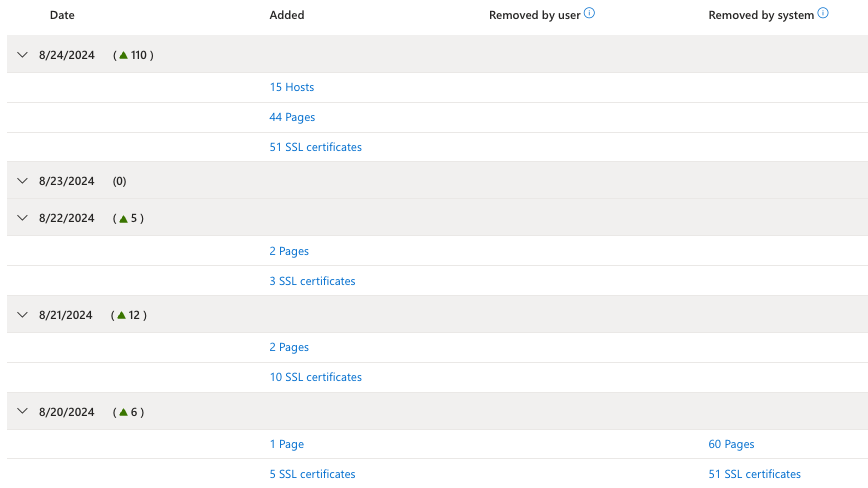

Cambios en el inventario

La superficie expuesta a ataques cambia constantemente, por lo que Defender EASM analiza y actualiza continuamente el inventario para garantizar la precisión. Los recursos se agregan y quitan con frecuencia del inventario, por lo que es importante realizar un seguimiento de estos cambios para comprender la superficie expuesta a ataques e identificar tendencias clave. El panel de cambios de inventario proporciona información general sobre estos cambios y muestra los recuentos "agregados" y "quitados" para cada tipo de recurso. Puede filtrar el panel por dos intervalos de fechas: los últimos 7 o 30 días.

La sección "Cambios por fecha" proporciona un contexto más pormenorizada sobre cómo ha cambiado la superficie expuesta a ataques diariamente. En esta sección se clasifican las eliminaciones como "eliminadas por el usuario" o "eliminadas por el sistema". Las eliminaciones de usuarios incluyen todas las extracciones manuales, incluidos los cambios individuales, masivos o en cascada del estado de los recursos, así como las eliminaciones desencadenadas por las directivas de recursos configuradas por el usuario. Las eliminaciones del sistema se producen automáticamente. El sistema quita los recursos que ya no son relevantes para la superficie expuesta a ataques porque los exámenes recientes ya no han observado su conexión con el inventario. Los recursos son aptos para la eliminación si no se han observado en un examen durante 30-60 días, según el tipo de recurso. Los recursos que se agregan manualmente al inventario no son aptos para su eliminación. En la sección "Cambios por fecha", puede hacer clic en cualquier valor de la lista para ver una lista completa de los recursos que se agregaron o quitaron.

Resumen de la superficie expuesta a ataques

El panel resumen de La superficie expuesta a ataques está diseñado para proporcionar un resumen de alto nivel de la composición de la superficie expuesta a ataques, con las observaciones clave que se deben abordar para mejorar la posición de seguridad. Este panel identifica y prioriza los riesgos dentro de los recursos de una organización por gravedad alta, media y baja, y permite a los usuarios explorar en profundidad cada sección y acceder a la lista de recursos afectados. Además, el panel revela detalles clave sobre la composición de La superficie expuesta a ataques, la infraestructura en la nube, los servicios confidenciales, las escalas de tiempo de expiración de SSL y dominio y la reputación de IP.

Microsoft identifica las superficies de ataque de las organizaciones a través de tecnología propietaria que detecta los recursos accesibles desde Internet que pertenecen a una organización en función de las conexiones de infraestructura a algún conjunto de recursos inicialmente conocidos. Los datos del panel se actualizan diariamente en función de las nuevas observaciones.

Prioridades de superficie expuesta a ataques

En la parte superior de este panel, Defender EASM proporciona una lista de prioridades de seguridad organizadas por gravedad (alta, media, baja). Las superficies expuestas a ataques de grandes organizaciones pueden ser increíblemente amplias, por lo que priorizar los hallazgos clave derivados de nuestros datos expansivos ayuda a los usuarios a abordar de forma rápida y eficaz los elementos expuestos más importantes de su superficie expuesta a ataques. Estas prioridades pueden incluir los CVE críticos, las asociaciones conocidas para la infraestructura en peligro, el uso de tecnología en desuso, infracciones de procedimientos recomendados de infraestructura o problemas de cumplimiento.

Las prioridades de información se determinan mediante la evaluación por parte de Microsoft del posible impacto de cada información. Por ejemplo, la información de gravedad alta puede incluir vulnerabilidades nuevas, explotadas con frecuencia, especialmente perjudiciales o explotadas fácilmente por hackers con un nivel de aptitud inferior. La información de gravedad baja puede incluir el uso de tecnología en desuso que ya no se admite, la expiración de la infraestructura o problemas de cumplimiento que no se alinean con los procedimientos recomendados de seguridad. Cada información contiene acciones de corrección sugeridas para protegerse frente a posibles vulnerabilidades de seguridad.

Las conclusiones que se agregaron recientemente a la plataforma de Defender EASM se marcan con una etiqueta "NEW" en este panel. Cuando agregamos nuevas conclusiones que afectan a los recursos del inventario confirmado, el sistema también ofrece una notificación push que le enruta a una vista detallada de esta nueva información con una lista de los recursos afectados.

Algunas conclusiones se marcan con "Potencial" en el título. Se produce una información "potencial" cuando Defender EASM no puede confirmar que un recurso se ve afectado por una vulnerabilidad. La información potencial se produce cuando nuestro sistema de examen detecta la presencia de un servicio específico, pero no puede detectar el número de versión. Por ejemplo, algunos servicios permiten a los administradores ocultar la información de versión. Las vulnerabilidades suelen estar asociadas a versiones específicas del software, por lo que se requiere una investigación manual para determinar si el recurso se ve afectado. Otras vulnerabilidades se pueden corregir mediante pasos que Defender EASM no pueden detectar. Por ejemplo, los usuarios pueden realizar cambios recomendados en las configuraciones del servicio o ejecutar revisiones de backported. Si una información está precedida de "Potencial", el sistema tiene motivos para creer que el recurso se ve afectado por la vulnerabilidad, pero no puede confirmarlo por una de las razones enumeradas anteriormente. Para investigar manualmente, haga clic en el nombre de la información para revisar las instrucciones de corrección que pueden ayudarle a determinar si los recursos se ven afectados.

Normalmente, un usuario decide investigar primero las observaciones de gravedad alta. Puede hacer clic en la observación de la lista superior para enrutarse directamente a una lista de recursos afectados o, en su lugar, seleccionar "Ver todo __ Insights" para ver una lista completa y ampliable de todas las posibles observaciones dentro de ese grupo de gravedad.

En la página Observaciones se muestra una lista de todas las conclusiones posibles de la columna izquierda. Esta lista se ordena por el número de recursos que se ven afectados por cada riesgo de seguridad, mostrando primero los problemas que afectan al mayor número de recursos. Para ver los detalles de cualquier riesgo de seguridad, simplemente haga clic en él en esta lista.

Esta vista detallada para cualquier observación incluye el título del problema, una descripción y una guía de corrección del equipo de Defender EASM. En este ejemplo, la descripción explica cómo los certificados SSL expirados pueden provocar que las funciones empresariales críticas no estén disponibles, lo que impide que los clientes o empleados accedan al contenido web y, por tanto, dañen la marca de su organización. La sección Corrección proporciona consejos sobre cómo corregir rápidamente el problema; En este ejemplo, Microsoft recomienda revisar los certificados asociados a los recursos de host afectados, actualizar los certificados SSL coincidentes y actualizar los procedimientos internos para asegurarse de que los certificados SSL se actualizan a tiempo.

Por último, en la sección Recurso se enumeran las entidades que se han visto afectadas por este problema de seguridad específico. En este ejemplo, un usuario quiere investigar los recursos afectados para obtener más información sobre el certificado SSL expirado. Puede hacer clic en cualquier nombre de recurso de esta lista para ver la página Detalles del recurso.

En la página Detalles del recurso, haremos clic en la pestaña "Certificados SSL" para ver más información sobre el certificado expirado. En este ejemplo, el certificado enumerado muestra una fecha "Expira" en el pasado, lo que indica que el certificado ha expirado y, por tanto, es probable que esté inactivo. En esta sección también se proporciona el nombre del certificado SSL que puede enviar al equipo adecuado de su organización para una corrección rápida.

Composición de superficie expuesta a ataques

En la sección siguiente se proporciona un resumen de alto nivel de la composición de la superficie expuesta a ataques. Este gráfico proporciona recuentos de cada tipo de recurso, lo que ayuda a los usuarios a comprender cómo se distribuye su infraestructura entre dominios, hosts, páginas, certificados SSL, ASN, bloques IP, direcciones IP y contactos de correo electrónico.

Se puede hacer clic en cada valor y enrutar a los usuarios a su lista de inventario filtrados para mostrar solo los recursos del tipo designado. Desde esta página, puede hacer clic en cualquier recurso para ver más detalles, o puede agregar más filtros para restringir la lista según sus necesidades.

Protección de la nube

En esta sección del panel Resumen de Superficie expuesta a ataques se proporciona información sobre las tecnologías en la nube que se usan en toda la infraestructura. A medida que la mayoría de las organizaciones se adaptan a la nube gradualmente, la naturaleza híbrida de la infraestructura en línea puede ser difícil de supervisar y administrar. Defender EASM ayuda a las organizaciones a comprender el uso de tecnologías en la nube específicas en Attack Surface, asignando proveedores de hosts en la nube a los recursos confirmados para informar al programa de adopción de la nube y garantizar el cumplimiento con el proceso de las organizaciones.

Por ejemplo, su organización puede decidir migrar toda la infraestructura en la nube a un único proveedor para simplificar y consolidar su Superficie expuesta a ataques. Este gráfico puede ayudarle a identificar los recursos que todavía deben migrarse. Se puede hacer clic en cada barra del gráfico y enrutar a los usuarios a una lista filtrada que muestra los recursos que componen el valor del gráfico.

Servicios confidenciales

En esta sección se muestran los servicios confidenciales detectados en la superficie expuesta a ataques que se deben evaluar y ajustar potencialmente para garantizar la seguridad de la organización. En este gráfico se resaltan los servicios que son históricamente vulnerables a ataques o que son vectores comunes de fuga de información a actores malintencionados. Todos los recursos de esta sección deben investigarse y Microsoft recomienda que las organizaciones consideren servicios alternativos con una mejor posición de seguridad para mitigar el riesgo.

El gráfico se organiza por el nombre de cada servicio; Al hacer clic en cualquier barra individual, se devuelve una lista de recursos que ejecutan ese servicio determinado. El siguiente gráfico está vacío, lo que indica que la organización no está ejecutando actualmente ningún servicio que sea especialmente susceptible a ataques.

Expiraciones de SSL y dominio

Estos dos gráficos de expiración muestran las próximas expiraciones de certificados SSL y dominio, lo que garantiza que una organización tenga una amplia visibilidad sobre las próximas renovaciones de la infraestructura clave. Un dominio expirado de repente puede hacer que el contenido clave no sea accesible e incluso un actor malintencionado podría comprar rápidamente el dominio que tiene la intención de dirigirse a su organización. Un certificado SSL expirado deja los recursos correspondientes susceptibles a ataques.

Ambos gráficos están organizados por el período de expiración, que va desde "más de 90 días" hasta que ya han expirado. Microsoft recomienda que las organizaciones renueve inmediatamente los certificados o dominios SSL expirados y organice proactivamente la renovación de los recursos que expirarán en 30-60 días.

Reputación de la P.I.

Los datos de reputación de IP ayudan a los usuarios a comprender la confiabilidad de la superficie expuesta a ataques e identificar hosts potencialmente comprometidos. Microsoft desarrolla puntuaciones de reputación de IP basadas en nuestros datos propietarios, así como en la información de IP recopilada de orígenes externos. Se recomienda investigar más a fondo las direcciones IP identificadas aquí, ya que una puntuación sospechosa o malintencionada asociada a un recurso propiedad indica que el recurso es susceptible a ataques o que ya ha sido aprovechado por actores malintencionados.

Este gráfico está organizado por la directiva de detección que desencadenó una puntuación de reputación negativa. Por ejemplo, el valor de DDOS indica que la dirección IP ha estado implicada en un ataque de denegación de servicio distribuida. Los usuarios pueden hacer clic en cualquier valor de barra para acceder a una lista de recursos que lo componen. En el ejemplo siguiente, el gráfico está vacío, lo que indica que todas las direcciones IP del inventario tienen puntuaciones de reputación satisfactorias.

Panel de la posición de seguridad

El panel Posición de seguridad ayuda a las organizaciones a medir la madurez de su programa de seguridad en función del estado de los recursos del inventario confirmado. Se compone de directivas técnicas y no técnicas, procesos y controles que mitigan el riesgo de amenazas externas. Este panel proporciona información sobre la exposición de CVE, la administración y configuración del dominio, el hospedaje y las redes, los puertos abiertos y la configuración de certificados SSL.

Exposición de CVE

El primer gráfico del panel Posición de seguridad se relaciona con la administración de la cartera de sitios web de una organización. Microsoft analiza componentes del sitio web como marcos, software de servidor y complementos de terceros y, a continuación, los coincide con una lista actual de exposiciones de vulnerabilidades comunes (CVE) para identificar los riesgos de vulnerabilidad para su organización. Los componentes web que componen cada sitio web se inspeccionan diariamente para garantizar la recencia y la precisión.

Se recomienda que los usuarios solucionen inmediatamente las vulnerabilidades relacionadas con CVE, mitigando el riesgo actualizando los componentes web o siguiendo las instrucciones de corrección de cada CVE. Se puede hacer clic en cada barra del gráfico, que muestra una lista de los recursos afectados.

Administración de dominios

Este gráfico proporciona información sobre cómo una organización administra sus dominios. Las empresas con un programa descentralizado de administración de carteras de dominios son susceptibles a amenazas innecesarias, como secuestro de dominios, sombreado de dominios, suplantación de identidad por correo electrónico, suplantación de identidad (phishing) y transferencias ilegales de dominios. Un proceso de registro de dominio coherente mitiga este riesgo. Por ejemplo, las organizaciones deben usar los mismos registradores y la misma información de contacto del registrador para sus dominios para asegurarse de que todos los dominios se pueden aplicar a las mismas entidades. Esto ayuda a garantizar que los dominios no se deslizan a través de las grietas a medida que los actualiza y los mantiene.

Se puede hacer clic en cada barra del gráfico y se enruta a una lista de todos los recursos que componen el valor.

Hospedaje y redes

En este gráfico se proporciona información sobre la posición de seguridad relacionada con la ubicación de los hosts de una organización. El riesgo asociado a la propiedad de los sistemas autónomos depende del tamaño y la madurez del departamento de TI de una organización.

Se puede hacer clic en cada barra del gráfico y se enruta a una lista de todos los recursos que componen el valor.

Configuración de dominios

Esta sección ayuda a las organizaciones a comprender la configuración de sus nombres de dominio y a explorar los dominios que podrían ser susceptibles a riesgos innecesarios. Los códigos de estado de dominio del Protocolo de aprovisionamiento extensible (EPP) indican el estado de un registro de nombre de dominio. Todos los dominios tienen al menos un código, aunque se pueden aplicar varios códigos a un solo dominio. Esta sección es útil para comprender las directivas implementadas para administrar los dominios o las directivas que faltan que dejan los dominios vulnerables.

Por ejemplo, el código de estado "clientUpdateProhibited" impide actualizaciones no autorizadas en el nombre de dominio; una organización debe ponerse en contacto con su registrador para levantar este código y realizar las actualizaciones. En el gráfico siguiente se buscan recursos de dominio que no tienen este código de estado, lo que indica que el dominio está abierto actualmente a actualizaciones que pueden dar lugar a fraudes. Los usuarios deben hacer clic en cualquier barra de este gráfico para ver una lista de recursos que no tienen aplicados los códigos de estado adecuados para que puedan actualizar sus configuraciones de dominio en consecuencia.

Abrir puertos

Esta sección ayuda a los usuarios a comprender cómo se administra su espacio IP, detectando los servicios que se exponen en Internet abierto. Los atacantes suelen examinar los puertos a través de Internet para buscar vulnerabilidades de seguridad conocidas relacionadas con vulnerabilidades de servicio o configuraciones incorrectas. Microsoft identifica estos puertos abiertos para complementar las herramientas de evaluación de vulnerabilidades y marca las observaciones para su revisión con el fin de asegurarse de que el equipo de tecnología de la información los administra correctamente.

Al realizar exámenes básicos de TCP SYN/ACK en todos los puertos abiertos en las direcciones de un espacio IP, Microsoft detecta los puertos que podrían tener que estar restringidos desde el acceso directo a Internet abierto. Entre los ejemplos se incluyen bases de datos, servidores DNS, dispositivos IoT, enrutadores y conmutadores. Estos datos también se pueden usar para detectar recursos de TI alternativos o servicios de acceso remoto no seguros. Se puede hacer clic en todas las barras de este gráfico, lo que abre una lista de recursos que componen el valor para que su organización pueda investigar el puerto abierto en cuestión y corregir cualquier riesgo.

Configuración y organización de SSL

Los gráficos de organización y configuración SSL muestran problemas comunes relacionados con SSL que podrían afectar a las funciones de la infraestructura en línea.

Por ejemplo, el gráfico de configuración SSL muestra los problemas de configuración detectados que pueden interrumpir el servicios en línea. Esto incluye certificados SSL expirados y certificados que usan algoritmos de firma obsoletos como SHA1 y MD5, lo que da lugar a un riesgo de seguridad innecesario para la organización.

El organigrama SSL proporciona información sobre el registro de los certificados SSL, lo que indica la organización y las unidades de negocio asociadas a cada certificado. Esto puede ayudar a los usuarios a comprender la propiedad designada de estos certificados; se recomienda que las empresas consoliden su organización y lista de unidades siempre que sea posible para ayudar a garantizar una gestión adecuada en el futuro.

Panel de cumplimiento del RGPD

El panel de cumplimiento del RGPD presenta un análisis de los recursos del inventario confirmado, ya que se relacionan con los requisitos descritos en el Reglamento general de protección de datos (RGPD). RGPD es un reglamento de la Unión Europea (UE) que aplica los estándares de privacidad y protección de datos para las entidades en línea accesibles para la UE. Estas regulaciones se han convertido en un modelo para leyes similares fuera de la UE, por lo que sirve como una excelente guía sobre cómo controlar la privacidad de los datos en todo el mundo.

Este panel analiza las propiedades web orientadas al público de una organización para exponer los recursos que potencialmente no son compatibles con el RGPD.

Sitios web por estado

Este gráfico organiza los recursos del sitio web por código de estado de respuesta HTTP. Estos códigos indican si una solicitud HTTP específica se ha completado correctamente o proporciona contexto sobre por qué no se puede acceder al sitio. Los códigos HTTP también pueden alertar de redireccionamientos, respuestas de error del servidor y errores de cliente. La respuesta HTTP "451" indica que un sitio web no está disponible por motivos legales. Esto podría indicar que un sitio se ha bloqueado para los usuarios de la UE porque no cumple con el RGPD.

Este gráfico organiza los sitios web por código de estado. Las opciones incluyen Active, Inactive, Requires Authorization, Broken y Browser Error; Los usuarios pueden hacer clic en cualquier componente del gráfico de barras para ver una lista completa de los recursos que componen el valor.

Sitios en directo con problemas de certificados

En este gráfico se muestran páginas que ofrecen contenido de forma activa y presentan a los usuarios una advertencia de que el sitio no es seguro. El usuario debe aceptar manualmente la advertencia para ver el contenido de estas páginas. Esto puede ocurrir por varias razones; este gráfico organiza los resultados por el motivo específico para facilitar la mitigación. Las opciones incluyen certificados rotos, problemas de certificados activos, requiere autorización y errores de certificado de explorador.

Expiración del certificado SSL

En este gráfico se muestran las próximas expiraciones de certificados SSL, lo que garantiza que una organización tenga una amplia visibilidad de las próximas renovaciones. Un certificado SSL expirado deja los recursos correspondientes susceptibles a ataques y puede hacer que el contenido de una página sea inaccesible para Internet.

Este gráfico está organizado por la ventana de expiración detectada, que va desde que ya ha expirado hasta que expira en más de 90 días. Los usuarios pueden hacer clic en cualquier componente del gráfico de barras para acceder a una lista de recursos aplicables, lo que facilita el envío de una lista de nombres de certificado al departamento de TI para su corrección.

Sitios por posición de certificado

En esta sección se analizan los algoritmos de firma que alimentan un certificado SSL. Los certificados SSL se pueden proteger con varios algoritmos criptográficos; algunos algoritmos más recientes se consideran más confiables y seguros que los algoritmos anteriores, por lo que se recomienda a las empresas que retiren algoritmos más antiguos como SHA-1.

Los usuarios pueden hacer clic en cualquier segmento del gráfico circular para ver una lista de recursos que componen el valor seleccionado. SHA256 se considera seguro, mientras que las organizaciones deben actualizar los certificados mediante el algoritmo SHA1.

Sitios de PII en directo por protocolo

La protección de la información de identificación personal (PII) es un componente fundamental del Reglamento general de protección de datos. PII se define como cualquier dato que pueda identificar a un individuo, incluidos nombres, direcciones, cumpleaños o direcciones de correo electrónico. Cualquier sitio web que acepte estos datos a través de un formulario debe protegerse exhaustivamente de acuerdo con las directrices del RGPD. Al analizar el modelo de objetos de documento (DOM) de las páginas, Microsoft identifica formularios y páginas de inicio de sesión que pueden aceptar PII y, por tanto, deben evaluarse de acuerdo con la legislación de la Unión Europea. El primer gráfico de esta sección muestra los sitios activos por protocolo, identificando sitios mediante protocolos HTTP frente a HTTPS.

Sitios de PII en directo por posición de certificado

En este gráfico se muestran los sitios de PII activos por su uso de certificados SSL. Al hacer referencia a este gráfico, puede comprender rápidamente los algoritmos hash que se usan en los sitios que contienen información de identificación personal.

Sitios web de inicio de sesión por protocolo

Una página de inicio de sesión es una página de un sitio web donde un usuario tiene la opción de escribir un nombre de usuario y una contraseña para obtener acceso a los servicios hospedados en ese sitio. Las páginas de inicio de sesión tienen requisitos específicos en virtud del RGPD, por lo que Defender EASM hace referencia al DOM de todas las páginas examinadas para buscar código que se correlaciona con un inicio de sesión. Por ejemplo, las páginas de inicio de sesión deben ser seguras para que sean compatibles. En este primer gráfico se muestran los sitios web de inicio de sesión por protocolo (HTTP o HTTPS) y el segundo por posición de certificado.

Posición de las cookies

Una cookie es información en forma de un pequeño archivo de texto que se coloca en el disco duro del equipo que ejecuta un explorador web al explorar un sitio. Cada vez que se visita un sitio web, el navegador envía la cookie de vuelta al servidor para notificar al sitio web de su actividad anterior. EL RGPD tiene requisitos específicos para obtener el consentimiento para emitir una cookie y diferentes regulaciones de almacenamiento para las cookies de primera o de terceros.

Panel de los 10 principales de OWASP

El panel OWASP Top 10 está diseñado para proporcionar información sobre las recomendaciones de seguridad más críticas designadas por OWASP, una base de código abierto de confianza para la seguridad de aplicaciones web. Esta lista se reconoce globalmente como un recurso crítico para los desarrolladores que quieren asegurarse de que su código es seguro. OWASP proporciona información clave sobre sus 10 principales riesgos de seguridad, así como instrucciones sobre cómo evitar o corregir el problema. En este panel de Defender EASM se busca evidencia de estos riesgos de seguridad dentro de la superficie expuesta a ataques y se exponen, enumerando los recursos aplicables y cómo corregir el riesgo.

La lista actual de los 10 valores críticos de OWASP incluye:

- Control de acceso roto: el error de la infraestructura de control de acceso que aplica directivas de modo que los usuarios no puedan actuar fuera de sus permisos previstos.

- Error criptográfico: errores relacionados con la criptografía (o su falta) que a menudo conducen a la exposición de datos confidenciales.

- Inyección: aplicaciones vulnerables a ataques por inyección debido a un control incorrecto de datos y otros problemas relacionados con el cumplimiento.

- Diseño no seguro: faltan medidas de seguridad o no son eficaces que dan lugar a debilidades en la aplicación.

- Configuración incorrecta de la seguridad: faltan configuraciones de seguridad o son incorrectas que suelen ser el resultado del proceso de configuración no definido de forma insuficiente.

- Componentes vulnerables y obsoletos: componentes obsoletos que ejecutan el riesgo de exposiciones agregadas en comparación con el software actualizado.

- Errores de identificación y autenticación: error al confirmar correctamente la identidad, autenticación o administración de sesiones de un usuario para protegerse frente a ataques relacionados con la autenticación.

- Errores de integridad de datos y software: código e infraestructura que no protege contra infracciones de integridad, como complementos de orígenes que no son de confianza.

- Registro y supervisión de seguridad: falta de registro y alertas de seguridad adecuados, o configuraciones incorrectas relacionadas, que pueden afectar a la visibilidad de una organización y a la responsabilidad posterior sobre su posición de seguridad.

- Falsificación de solicitudes del lado servidor: aplicaciones web que capturan un recurso remoto sin validar la dirección URL proporcionada por el usuario.

Este panel proporciona una descripción de cada riesgo crítico, información sobre por qué importa y instrucciones de corrección junto con una lista de los recursos que pueden verse afectados. Para obtener más información, consulte el sitio web de OWASP.

Panel de las 25 principales debilidades de software de CWE

Este panel se basa en la lista de las 25 principales enumeraciones de puntos débiles comunes (CWE) proporcionada anualmente por MITRE. Estos CWE representan las debilidades de software más comunes e impactantes que son fáciles de encontrar y aprovechar. Este panel muestra todos los CWE incluidos en la lista durante los últimos cinco años y enumera todos los recursos de inventario que podrían verse afectados por cada CWE. Para cada CWE, el panel proporciona una descripción y ejemplos de la vulnerabilidad, y enumera los CVE relacionados. Los CWE se organizan por año y cada sección se puede expandir o contraer. Hacer referencia a este panel ayuda a los esfuerzos de mediación de vulnerabilidades al ayudarle a identificar los mayores riesgos para su organización en función de otras vulnerabilidades de seguridad observadas.

Vulnerabilidades de seguridad conocidas de CISA

Aunque hay cientos de miles de vulnerabilidades de CVE identificadas, solo un pequeño subconjunto ha sido identificado por la Cybersecurity & Infrastructure Security Agency (CISA) como explotado recientemente por los actores de amenazas. Esta lista incluye menos del .5 % de todos los CVE identificados; por este motivo, es fundamental ayudar a los profesionales de seguridad a priorizar la corrección de los mayores riesgos para su organización. Aquellos que corrigen amenazas basadas en esta lista funcionan con la máxima eficacia porque están priorizando las vulnerabilidades que han dado lugar a incidentes de seguridad reales.