Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Muchas organizaciones deben cumplir las normativas regionales o del sector antes de adoptar servicios en la nube de Azure. Cada reglamento define dominios de cumplimiento y controles específicos. Por ejemplo, CMMC L3 AC 1.001 hace referencia al dominio de Control de acceso (AC) y al identificador de control 1.001 en el marco de certificación de modelos de madurez de ciberseguridad (CMMC). Como procedimiento recomendado, asigne los controles de cumplimiento necesarios al banco de pruebas de seguridad en la nube (MCSB) de Microsoft. Identifique los controles personalizados que MCSB no cubre.

MCSB proporciona una lista de las políticas integradas y los GUID de iniciativas de políticas (identificadores únicos globales) que abordan los controles requeridos. Para los controles no cubiertos por MCSB, siga las instrucciones de asignación de controles para crear directivas e iniciativas personalizadas mediante el proceso paso a paso proporcionado.

La asignación de los controles necesarios a MCSB puede acelerar el proceso seguro de incorporación de Azure. MCSB ofrece un conjunto estándar de controles de seguridad técnicos centrados en la nube basados en marcos de cumplimiento ampliamente usados. Entre los ejemplos se incluyen el Instituto Nacional de Estándares y Tecnología (NIST), el Centro de Seguridad de Internet (CIS) y el Sector de tarjetas de pago (PCI). Azure proporciona iniciativas de cumplimiento normativo integradas. Para buscar iniciativas para un dominio de cumplimiento específico, consulte Iniciativas integradas de cumplimiento normativo.

Note

Las asignaciones de control entre MCSB y las pruebas comparativas del sector, como CIS, NIST y PCI, muestran que una característica específica de Azure puede abordar completamente o parcialmente un requisito de control. Sin embargo, el uso de estas características no garantiza el cumplimiento total de los controles correspondientes en estas pruebas comparativas del sector.

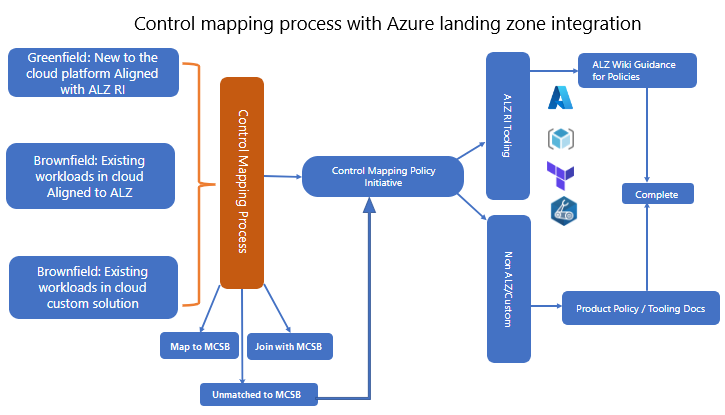

En el diagrama siguiente se muestra el flujo del proceso de asignación de controles:

Pasos para asignar controles de seguridad en Azure

- Identifique los controles necesarios.

- Asigne controles necesarios a MCSB.

- Identifique los controles no asignados con MCSB y sus respectivas directivas.

- Realice la evaluación de la plataforma y del nivel de servicio.

- Implemente barreras de seguridad con iniciativas de políticas mediante herramientas de zonas de aterrizaje de Azure, herramientas nativas y/o de terceros.

Tip

Revisa las instrucciones sobre cómo adaptar la arquitectura de la zona de aterrizaje de Azure para admitir los requisitos de mapeo de controles.

1. Identificar los controles necesarios

Recopile todos los controles de cumplimiento existentes y necesarios del equipo de seguridad. Si no existe ninguna lista, documente los requisitos de control en una hoja de cálculo de Excel. Use el formato siguiente como guía. La lista puede incluir controles de uno o varios marcos de cumplimiento.

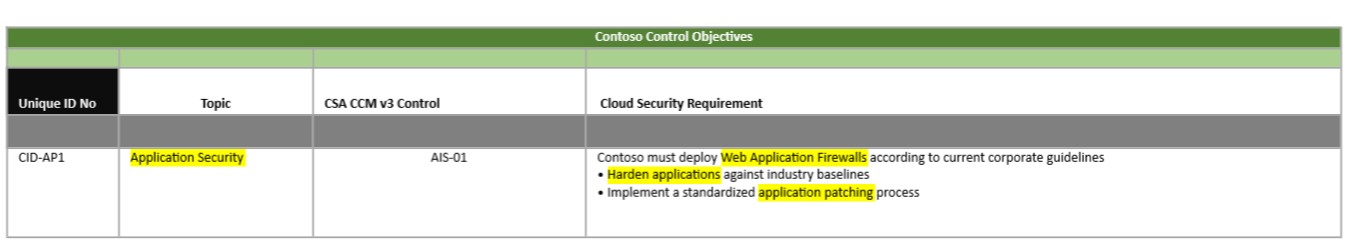

Ejemplo de lista de controles formalizados.

2. Asignar controles a la prueba comparativa de seguridad en la nube de Microsoft y crear controles personalizados

Para cada control que capture, use el título de control correcto, la categoría de dominio y la descripción para identificar los controles relacionados. Alinee el propósito de cada control lo más exactamente posible. Tenga en cuenta las diferencias o brechas en la hoja de cálculo.

Además, puede optar por usar marcos comunes que se correlacionan con los controles de su organización y MCSB, si están disponibles. Por ejemplo, si tanto sus controles como MCSB se asignan a NIST 800-53 Revisión 4 o CIS 7.1, puede integrar los conjuntos de datos mediante ese marco compartido. Busque marcos comunes intermedios en la sección de recursos.

Ejemplo de asignación de control único: objetivos de control de su organización

En la tabla anterior se muestra uno de los objetivos de control únicos con palabras clave resaltadas.

En este ejemplo, revise la categorización de un control etiquetado como "Application Security" para identificarlo como un control relacionado con la aplicación. El requisito es implementar cortafuegos de aplicaciones y endurecer y aplicar parches a las aplicaciones. Al revisar los controles y las instrucciones de MCSB, puede encontrar varios controles que se aplican y se asignan a este requisito.

Para buscar rápidamente una versión específica de MCSB, descargue los archivos de Excel para cada versión. Busque estos archivos por identificador de control o palabras clave en la descripción. Usa este paso para identificar y mapear los controles que cubre MCSB.

3. Identificación de controles no mapeados con la referencia de seguridad en la nube de Microsoft y las directivas respectivas

Marque los controles que no se asignan directamente y que necesiten mitigación. Desarrolle una directiva personalizada o un script de automatización para estos controles durante el proceso de implementación del límite de protección.

Tip

AzAdvertizer es una herramienta controlada por la comunidad aprobada por Cloud Adoption Framework. Úselo para detectar directivas integradas desde zonas de aterrizaje de Azure o desde el repositorio de Azure Policy de la comunidad en un solo lugar.

4. Realizar la evaluación de nivel de servicio y plataforma

Después de asignar sus controles y objetivos a MCSB y recopilar información complementaria sobre responsabilidad, orientación y supervisión, su oficina de seguridad de TI o la organización auxiliar deben revisar toda la información en una evaluación oficial de la plataforma.

Esta evaluación de la plataforma determina si MCSB cumple los requisitos mínimos para su uso y satisface todas las necesidades de seguridad y cumplimiento impuestas por las normativas.

Si identifica brechas, puede seguir usando MCSB, pero es posible que tenga que desarrollar controles de mitigación hasta que cierre estas brechas o las actualizaciones de las versiones comparativas para abordarlas. También puede asignar controles personalizados creando una definición de directiva y, si es necesario, agréguelos a una definición de iniciativa.

Listas de comprobación para su aprobación

El equipo de seguridad ha aprobado la plataforma Azure para su uso.

Deberá unir un archivo Excel de base de referencia del servicio Microsoft Cloud Security Benchmark individual a las asignaciones de control de nivel de plataforma completadas anteriormente.

- Agregue columnas para dar cabida a la evaluación como: cobertura, cumplimiento, efectos permitidos.

Realice un análisis de línea a línea de la plantilla de evaluación de línea base del servicio resultante:

Para cada objetivo de control, indique:

- Si el servicio o un riesgo pueden cumplirlo.

- Valor de riesgo, si existe.

- Estado de revisión de ese artículo de línea.

- Se necesitan controles de mitigación, si los hay.

- Qué Azure Policy puede aplicar o supervisar el control.

Si hay brechas en la supervisión o aplicación del servicio y el control:

- Informe al equipo de pruebas comparativas de seguridad en la nube de Microsoft para cerrar las brechas en el contenido, la supervisión o el cumplimiento.

En el caso de las áreas que no cumplan sus requisitos, tenga en cuenta el riesgo implicado si decide excluir ese requisito, el impacto y si es aceptable aprobar o si está bloqueado debido a la brecha.

Se determina el estado del servicio:

- El servicio cumple todos los requisitos o que el riesgo es aceptable y se coloca en una lista de permitidos para usarse después de que se hayan implementado límites de protección.

- O bien, las brechas de servicio son demasiado grandes o el riesgo es demasiado grande y el servicio se coloca en una lista de bloqueados. No se puede usar hasta que Microsoft cierre espacios.

Entradas a nivel de plataforma

- Plantilla de evaluación de servicios (Excel)

- Objetivos de control para el mapeo del referente de seguridad en la nube de Microsoft

- Servicio de destino

Resultados - nivel de plataforma

- Evaluación del servicio completada (Excel)

- Mitigación de controles

- Brechas

- Aprobación o no aprobación para el uso del servicio

Una vez que el equipo de seguridad interno o auditoría apruebe que la plataforma y los servicios principales satisfagan sus necesidades, implemente los límites de protección y supervisión acordados. Si identificó controles de mitigación que van más allá de MCSB, implemente controles integrados o Azure Policy mediante definiciones de directiva. Agregue estos controles a una definición de iniciativa si es necesario.

Lista de comprobación: nivel de servicio

- Resuma las directivas identificadas como necesarias como salida de la evaluación de la plataforma y las evaluaciones del servicio.

- Desarrolla las definiciones de políticas personalizadas necesarias para apoyar la mitigación de brechas de control.

- Cree una iniciativa de directiva personalizada.

- Asigne la iniciativa de directiva con herramientas de zona de aterrizaje de Azure, herramientas nativas o herramientas de terceros.

Entradas: nivel de servicio

- Evaluación del servicio completada (Excel)

Resultados - nivel de servicio

- Iniciativa de política personalizada

5. Implementación de límites de protección mediante la zona de aterrizaje de Azure o herramientas nativas

En las secciones siguientes se describe cómo identificar, asignar e implementar controles de cumplimiento normativo como parte de una implementación de zona de aterrizaje de Azure. Esta implementación incluye directivas alineadas con MCSB para controles de seguridad de nivel de plataforma.

Tip

Cuando se usan arquitecturas de referencia de zona de aterrizaje de Azure(como Portal, Bicep o Terraform), la implementación asigna la iniciativa de directiva MCSB al grupo de administración raíz intermedio de forma predeterminada.

Obtenga más información sobre las directivas asignadas como parte de una implementación de arquitectura de referencia de zona de aterrizaje de Azure.

Guía para implementar directivas en zonas de aterrizaje de Azure

En función de los objetivos de control, es posible que tenga que crear definiciones de directivas personalizadas, definiciones de iniciativa de directiva y asignaciones de directivas.

Consulte las instrucciones siguientes para cada opción de implementación de referencia de zona de aterrizaje de Azure.

Portal de arquitectura de referencia de la zona de aterrizaje de Azure

Al usar el acelerador del portal de la zona de aterrizaje de Azure:

- Creación de directivas de seguridad personalizadas en Microsoft Defender for Cloud

- Tutorial: Creación de una definición de directiva personalizada

- Asignar Azure Policy o iniciativas de directiva

Módulos de Terraform

Al usar los módulos comprobados de Azure (AVM) para la zona de aterrizaje de plataforma (ALZ): Terraform, consulte las instrucciones siguientes sobre el uso de una biblioteca personalizada.

Bicep

Al usar los módulos comprobados de Azure (AVM) para la zona de aterrizaje de la plataforma (ALZ): Bicep, consulte las instrucciones siguientes sobre cómo modificar las asignaciones de directiva.

Implementación de directivas personalizadas cuando no se usa una implementación de zonas de aterrizaje de Azure

Azure portal

Al usar Azure Portal, consulte los artículos siguientes.

- Creación de directivas de seguridad personalizadas en Microsoft Defender for Cloud

- Creación de una definición de directiva personalizada

- Creación y administración de directivas para aplicar el cumplimiento

- Asignar iniciativas de política

Las plantillas de Azure Resource Manager

Al usar las plantillas de Resource Manager, consulte los artículos siguientes.

- Creación de una definición de directiva personalizada

- Asignar iniciativas de política

- Inicio rápido: Creación de una asignación de directiva para identificar recursos no compatibles mediante una plantilla de Resource Manager

- Referencia de plantilla de definición de directiva de bicep y Resource Manager

- Referencia de plantilla de conjunto (iniciativa) de Bicep y Resource Manager

- Referencia de plantilla de asignación de directiva de bicep y Resource Manager

Terraform

Al usar Terraform, consulte los artículos siguientes.

- Adición de definiciones e iniciativas personalizadas de Azure Policy

- Adición de la definición del conjunto de Azure Policy

- Asignación de la directiva de grupo de administración

- Asignación de Azure Policy o iniciativa de directiva

Bicep

Al usar las plantillas de Bicep, consulte los artículos siguientes.

- Creación de una asignación de directiva para identificar recursos no compatibles mediante un archivo Bicep

- Referencia de plantilla de definición de directiva de bicep y Resource Manager

- Referencia de plantilla de conjunto de directivas (iniciativa) de Bicep y Resource Manager

- Referencia de plantilla de asignación de directiva de bicep y Resource Manager

Uso de Microsoft Defender for Cloud para supervisar el cumplimiento

Microsoft Defender for Cloud compara continuamente las configuraciones de recursos con los requisitos de estándares del sector, normativas y pruebas comparativas. El panel de cumplimiento normativo muestra su posición de cumplimiento. Obtenga más información sobre cómo mejorar el cumplimiento normativo.

Preguntas más frecuentes

¿Cómo puedo incorporar objetivos de control si mi marco no está asignado a la prueba comparativa de seguridad en la nube de Microsoft?

Microsoft proporciona mapeos de referencias de seguridad en la nube (MCSB) a muchos marcos líderes de la industria. Si los controles requeridos no están cubiertos, realice una asignación manual. Siga los pasos de este artículo para el mapeo manual de controles.

Ejemplo: Si necesita cumplir el cumplimiento de Canada Federal Protected B (PBMM) y el banco de pruebas de seguridad en la nube de Microsoft aún no se asigna a PBMM, busque un marco compartido como la publicación especial de NIST (SP) 800-53 Revisión 4. Si tanto PBMM como MCSB v2 se asignan a NIST SP 800-53 R4, use este marco común para identificar las recomendaciones y orientaciones que debe seguir en Azure.

¿Cómo se abordan los objetivos de control no cubiertos por el banco de pruebas de seguridad en la nube de Microsoft?

MCSB se centra en los controles técnicos de Azure. No incluye objetivos no técnicos, como el entrenamiento o los controles que no están directamente relacionados con la seguridad técnica, como la seguridad del centro de datos. Marque estos elementos como responsabilidad de Microsoft y use evidencias del contenido mcSB o los informes de auditoría de Microsoft para demostrar el cumplimiento. Si determina que un objetivo es un control técnico, cree un control de mitigación además de los controles base para el seguimiento. También puede enviar una solicitud a MCSBteam@microsoft.com para abordar los controles que faltan en futuras versiones.