Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En esta guía se muestra cómo conceder a los usuarios vpn acceso a los recursos mediante Acceso condicional de Microsoft Entra. Mediante el uso de Acceso condicional de Microsoft Entra para la conectividad de red privada virtual (VPN), puede ayudar a proteger las conexiones VPN. El acceso condicional es un motor de evaluación basado en directivas que puede usar para crear reglas de acceso para cualquier aplicación conectada Microsoft Entra.

Prerequisites

Antes de empezar a configurar el acceso condicional para la VPN, complete los siguientes requisitos previos:

- Revisar el Acceso condicional en Microsoft Entra ID.

- Los administradores que interactúan con el acceso condicional deben tener una de las siguientes asignaciones de roles en función de las tareas que realicen. Para seguir el principio de Confianza cero de privilegios mínimos, considere usar Privileged Identity Management (PIM) para activar "just-in-time" las asignaciones de roles con privilegios.

- Visor de seguridad para leer directivas y configuraciones condicionales de acceso.

- Acceso de administrador de acceso condicional para crear o modificar directivas de acceso condicional.

- Los administradores que interactúan con el acceso condicional deben tener una de las siguientes asignaciones de roles en función de las tareas que realicen. Para seguir el principio de Confianza cero de privilegios mínimos, considere usar Privileged Identity Management (PIM) para activar "just-in-time" las asignaciones de roles con privilegios.

- Configura VPN y Acceso Condicional.

- Configure la infraestructura de VPN AlwaysOn en su entorno o complete tutorial: Implementación de VPN AlwaysOn: infraestructura de configuración para VPN AlwaysOn.

- Configure el equipo cliente de Windows con una conexión VPN mediante Intune. Para obtener más información, consulte Implementar el perfil de Always On VPN en clientes de Windows con Microsoft Intune.

Configurar EAP-TLS para omitir la comprobación de la lista de revocación de certificados (CRL)

Un cliente de EAP-TLS no se puede conectar a menos que el servidor de directivas de red (NPS) complete una comprobación de revocación de la cadena de certificados (incluido el certificado raíz). Los certificados en la nube emitidos al usuario por Microsoft Entra ID no tienen una CRL porque son certificados de corta duración con una duración de una hora. Debe configurar EAP en NPS para ignorar la falta de una CRL. Dado que el método de autenticación es EAP-TLS, solo tiene que agregar este valor del Registro en EAP\13. Si usa otros métodos de autenticación de EAP, agregue también el valor del Registro en esos métodos.

En esta sección, agrega IgnoreNoRevocationCheck y NoRevocationCheck. De forma predeterminada, IgnoreNoRevocationCheck y NoRevocationCheck se establecen en 0 (deshabilitado).

Para obtener más información acerca de la configuración del Registro CRL de NPS, consulte Configuración de la configuración del Registro de comprobación de la lista de revocación de certificados del servidor de directivas de red.

Important

Si un servidor de enrutamiento y acceso remoto de Windows (RRAS) utiliza NPS para retransmitir las llamadas RADIUS a un segundo NPS, entonces debe establecer IgnoreNoRevocationCheck=1 en ambos servidores.

Si no implementa este cambio en el registro, las conexiones IKEv2 con certificados en la nube con PEAP producen un error, pero las conexiones IKEv2 mediante certificados de autenticación de cliente emitidos desde la CA local siguen funcionando.

Abra regedit.exe en el NPS.

Vaya a HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13.

Seleccione Editar > Nuevo y seleccione Valor DWORD (32 bits). Escriba IgnoreNoRevocationCheck.

Haga doble clic en IgnoreNoRevocationCheck y establezca los datos de valor en 1.

Seleccione Editar > nuevo y seleccione Valor DWORD (32 bits). Escriba NoRevocationCheck.

Haga doble clic en NoRevocationCheck y establezca los datos de valor en 1.

Seleccione Aceptar y reinicie el servidor. Reiniciar los servicios RRAS y NPS no es suficiente.

| Ruta de acceso del Registro | Extensión EAP |

|---|---|

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\13 | EAP-TLS |

| HKLM\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\25 | PEAP |

Creación de certificados raíz para la autenticación de VPN con Microsoft Entra ID

En esta sección, configurará los certificados raíz de acceso condicional para la autenticación vpn con Microsoft Entra ID. Al crear el primer certificado, Microsoft Entra ID crea automáticamente una aplicación en la nube denominada VPN Server en el inquilino. Un administrador debe conceder el consentimiento del administrador para esta aplicación una vez antes de que la conectividad VPN esté totalmente operativa. Para configurar el acceso condicional para la conectividad VPN, siga estos pasos:

Cree un certificado VPN en el portal de Azure.

Descargar el certificado VPN.

Implemente el certificado en los servidores VPN y NPS.

Important

Al crear un certificado VPN en el portal de Azure, Microsoft Entra ID empieza inmediatamente a usarlo para emitir certificados de corta duración al cliente VPN. Para evitar problemas con la validación de credenciales para el cliente VPN, es fundamental implementar inmediatamente el certificado VPN en el servidor VPN.

Cuando un usuario intenta una conexión VPN, el cliente VPN realiza una llamada al Administrador de cuentas web (WAM) en el cliente de Windows. WAM realiza una llamada a la aplicación en la nube del servidor VPN. Cuando se cumplen las condiciones y los controles de la directiva de acceso condicional, Microsoft Entra ID emite un token en forma de certificado de corta duración (una hora) al WAM. WAM coloca el certificado en el almacén de certificados del usuario y pasa el control al cliente VPN.

A continuación, el cliente VPN envía el certificado emitido por Microsoft Entra ID a la VPN para la validación de credenciales.

Note

Microsoft Entra ID usa el certificado creado más recientemente en el panel conectividad VPN como emisor. Los certificados de hoja de conexión VPN de Acceso condicional de Microsoft Entra admiten ahora asignaciones de certificados seguras, un requisito de autenticación basado en certificados establecido por KB5014754. Los certificados de hoja de conexión VPN ahora incluyen una extensión de SID de (1.3.6.1.4.1.311.25.2), que contiene una versión codificada del SID del usuario obtenida del atributo onPremisesSecurityIdentifier.

Creación de certificados raíz

Inicie sesión en el portal de Azure como administrador Global.

En el menú de la izquierda, seleccione Microsoft Entra ID.

En la página Microsoft Entra ID, en la sección Manage, seleccione Security.

En la página Seguridad , en la sección Proteger , seleccione Acceso condicional.

En la página Acceso condicional | Directivas, en la sección Administrar, seleccione Conectividad VPN.

En la página conectividad VPN , seleccione Nuevo certificado.

En la página Nuevo :

- Para Seleccionar duración, seleccione 1, 2 o 3 años.

- Selecciona Crear.

Para el primer certificado VPN que cree en su arrendatario, aparece un banner de advertencia que solicita el consentimiento del administrador para la aplicación VPN Server. Seleccione Conceder consentimiento del administrador (requiere el rol Administrador global ) y acepte los permisos solicitados. Debe realizar esta acción solo una vez por inquilino. Las operaciones de certificado posteriores no requieren consentimiento de nuevo.

Note

Si no ve el banner de consentimiento, la aplicación servidor VPN tiene los permisos necesarios.

Configuración de la directiva de acceso condicional

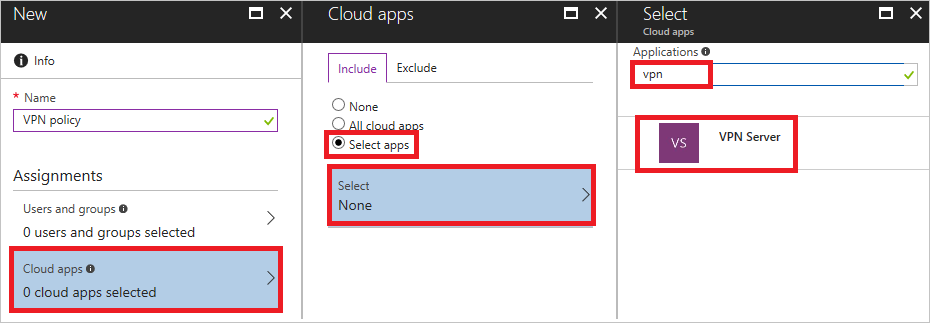

En esta sección, configurará la directiva de acceso condicional para la conectividad de VPN. Al crear el primer certificado raíz en el panel de conectividad VPN, se crea automáticamente una aplicación en la nube VPN Server en el entorno.

Cree una directiva de acceso condicional para asignar al grupo usuarios de VPN y definir el ámbito de la aplicación en la nube al servidor VPN:

- Usuarios: usuarios de VPN

- Aplicación en la nube: servidor VPN

- Concesión (control de acceso):requerir autenticación multifactor. Si lo desea, puede usar otros controles.

Procedimiento: En este paso se explica la creación de la directiva de acceso condicional más básica. Si lo desea, puede agregar más condiciones y controles.

En la página Acceso condicional , en la barra de herramientas de la parte superior, seleccione Agregar.

En la página Nuevo, en el cuadro Nombre, escriba un nombre para su directiva. Por ejemplo, escriba directiva de VPN.

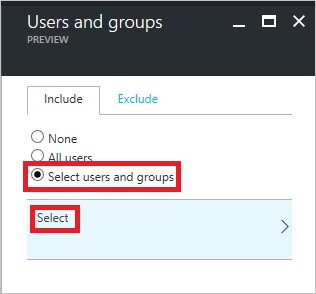

En la sección Asignación , seleccione Usuarios y grupos.

En la página Usuarios y grupos :

Seleccione Seleccionar usuarios y grupos.

Seleccione Seleccionar.

En la página Seleccionar , seleccione el grupo Usuarios de VPN y, a continuación, seleccione Seleccionar.

En la página Usuarios y grupos, seleccione Listo.

En la página Nuevo :

En la sección Asignaciones , seleccione Aplicaciones en la nube.

En la página Aplicaciones en la nube , seleccione Seleccionar aplicaciones.

Seleccione Seleccionar.

En la página Seleccionar , seleccione SERVIDOR VPN.

En la página Nuevo para abrir la página Conceder en la sección Controles seleccione Conceder.

En la página Permisos:

Seleccione Requerir autenticación multifactor.

Seleccione Seleccionar.

En la página Nuevo, establezca Habilitar política en Encendido.

En la página Nuevo , seleccione Crear.

Implementación de certificados raíz de acceso condicional en AD local

En esta sección, se implementa un certificado raíz de confianza para la autenticación de VPN en una instancia de AD local.

En la página conectividad VPN , seleccione Descargar certificado.

Note

La opción Descargar certificado Base 64 está disponible para algunas configuraciones que requieren certificados Base 64 para la implementación.

Inicie sesión en un equipo unido a un dominio con derechos de administrador de empresa (Enterprise Admin rights) y ejecute estos comandos desde un símbolo del sistema de administrador para agregar los certificados raíz de la nube al almacén Enterprise NTauth:

Note

En entornos en los que el servidor VPN no está unido al dominio de Active Directory, debe agregar los certificados raíz de la nube al almacén de Entidades de certificación raíz de confianza de forma manual.

Command Description certutil -dspublish -f VpnCert.cer RootCACrea dos contenedores Microsoft VPN root CA gen 1 bajo los contenedores CN=AIA y CN=Entidades de certificación, y publica cada certificado raíz como un valor en el atributo cACertificate de ambos contenedores Microsoft VPN root CA gen 1. certutil -dspublish -f VpnCert.cer NTAuthCACrea un contenedor CN=NTAuthCertificates en los contenedores CN=AIA y CN=Entidades de certificación y publica cada certificado raíz como un valor en el atributo cACertificate del contenedor CN=NTAuthCertificates . gpupdate /forceAcelera la adición de los certificados raíz a los equipos cliente y servidor de Windows. Compruebe que los certificados raíz están presentes en el almacén Enterprise NTauth y que se muestran como de confianza:

Inicie sesión en un servidor con derechos de administrador empresarial que tenga instaladas las herramientas de administración de la autoridad de certificación.

Note

De forma predeterminada, las herramientas de administración de entidades de certificación se instalan en los servidores de la entidad de certificación. Puede instalarlos en los servidores de otros miembros como parte de las herramientas de administración de Role en Administrador del servidor.

En el menú Inicio , escriba pkiview.msc para abrir el cuadro de diálogo PKI empresarial .

Haga clic con el botón derecho en PKI empresarial y seleccione Administrar contenedores de AD.

Compruebe que cada certificado de CA raíz de VPN gen 1 de Microsoft esté presente en:

- NTAuthCertificates

- Contenedor de AIA

- Contenedor de entidades de certificación

Creación de perfiles de VPNv2 basados en OMA-DM para dispositivos Windows 10

En esta sección, creará perfiles de VPNv2 basados en OMA-DM mediante Intune para implementar una directiva de configuración de dispositivos VPN.

En el portal de Azure, seleccione

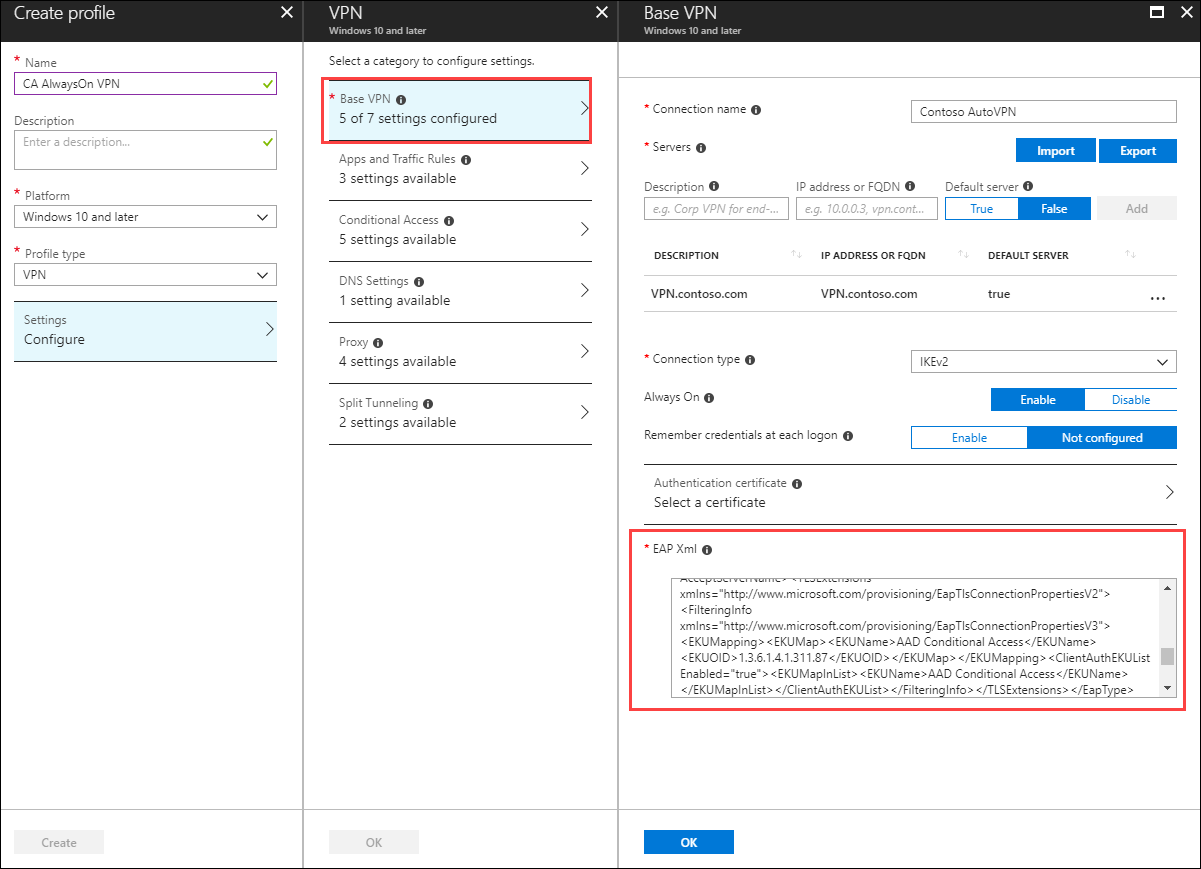

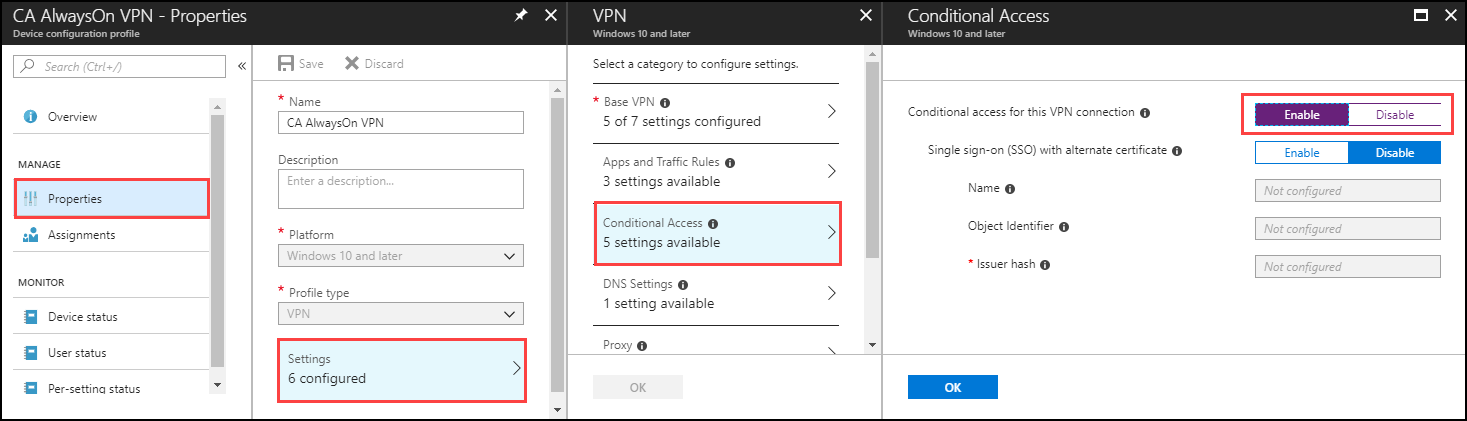

Intune Configuración del dispositivo Profiles y seleccione el perfil de VPN que creó enConfigurar el cliente VPN mediante Intune .En el editor de directivas, seleccione Configuración> propiedades >VPN base. Amplíe el EAP Xml existente para incluir un filtro que proporcione al cliente VPN la lógica que necesita para recuperar el certificado Acceso condicional de Microsoft Entra del almacén de certificados del usuario en lugar de usar el primer certificado detectado.

Note

Sin este filtro, el cliente VPN podría recuperar el certificado de usuario emitido desde la entidad de certificación local, lo que da lugar a un error en la conexión VPN.

Busque la sección que termina con </AcceptServerName></EapType> e inserte la siguiente cadena entre estos dos valores para proporcionar al cliente VPN la lógica para seleccionar el certificado Acceso condicional de Microsoft Entra:

<TLSExtensions xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV2"><FilteringInfo xmlns="http://www.microsoft.com/provisioning/EapTlsConnectionPropertiesV3"><EKUMapping><EKUMap><EKUName>AAD Conditional Access</EKUName><EKUOID>1.3.6.1.4.1.311.87</EKUOID></EKUMap></EKUMapping><ClientAuthEKUList Enabled="true"><EKUMapInList><EKUName>AAD Conditional Access</EKUName></EKUMapInList></ClientAuthEKUList></FilteringInfo></TLSExtensions>En el panel Acceso condicional , establezca Acceso condicional para esta conexión VPN en Habilitar.

Al habilitar esta configuración, se cambia la opción <DeviceCompliance><Enabled>true</Enabled> en el XML del perfil VPNv2.

Selecciona Aceptar.

Seleccione Asignaciones. En la pestaña Incluir , seleccione Seleccionar grupos para incluir.

Seleccione el grupo correcto que recibe esta directiva y seleccione Guardar.

Forzar la sincronización de directivas MDM en el cliente

Si el perfil de VPN no aparece en el dispositivo cliente, en Configuración>Red e internet>, VPN, puede forzar la sincronización de la directiva MDM.

Inicie sesión en un equipo cliente unido a un dominio como miembro del grupo Usuarios de VPN .

En el menú Inicio , escriba cuenta y presione Entrar.

En el panel de navegación izquierdo, seleccione Acceso al trabajo o a la escuela.

En Acceso a trabajo o escuela, seleccione Conectado a <\domain> MDM, y, a continuación, seleccione Información.

Seleccione Sincronizar y compruebe que el perfil de VPN aparece en Configuración>Red e VPN de Internet>.

Contenido relacionado

Para más información sobre cómo funciona el acceso condicional con VPN, consulte VPN y acceso condicional.

Para más información sobre las características avanzadas de VPN, consulte Características avanzadas de VPN.

Para ver información general sobre EL CSP de VPNv2, consulte CSP de VPNv2.