Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se proporcionan instrucciones paso a paso sobre cómo habilitar la seguridad de red en los recursos de almacenamiento integrados con el conector de Azure Storage. Azure perímetro de seguridad de red (NSP) es una característica nativa de Azure que crea un límite de aislamiento lógico para los recursos de PaaS. Al asociar recursos como cuentas de almacenamiento o bases de datos a un NSP, puede administrar de forma centralizada el acceso a la red mediante un conjunto de reglas simplificado. Para obtener más información, consulte Conceptos del perímetro de seguridad de red.

Requisitos previos

Antes de habilitar la seguridad de red, cree los recursos del conector. Consulte Configuración del conector de Azure Storage para transmitir registros a Microsoft Sentinel, incluido el tema del sistema de Event Grid que se usa para transmitir eventos de creación de blobs a la cola de Azure Storage.

Para completar esta configuración, asegúrese de que tiene los permisos siguientes:

- Propietario o colaborador de la suscripción para crear recursos perimetrales de seguridad de red.

- Colaborador de la cuenta de almacenamiento para asociar la cuenta de almacenamiento al NSP.

- Administrador o propietario de acceso de usuario de la cuenta de almacenamiento para asignar roles RBAC a la identidad administrada de Event Grid.

- Colaborador de Event Grid para habilitar la identidad administrada y administrar las suscripciones a eventos.

Habilitación de la seguridad de red

Para habilitar la seguridad de red en los recursos de almacenamiento integrados con el conector de Azure Storage, cree un perímetro de seguridad de red (NSP), asocie la cuenta de almacenamiento con ella y configure las reglas para permitir el tráfico desde Event Grid y otros orígenes necesarios mientras se bloquea el acceso no autorizado. Siga estos pasos para completar la configuración.

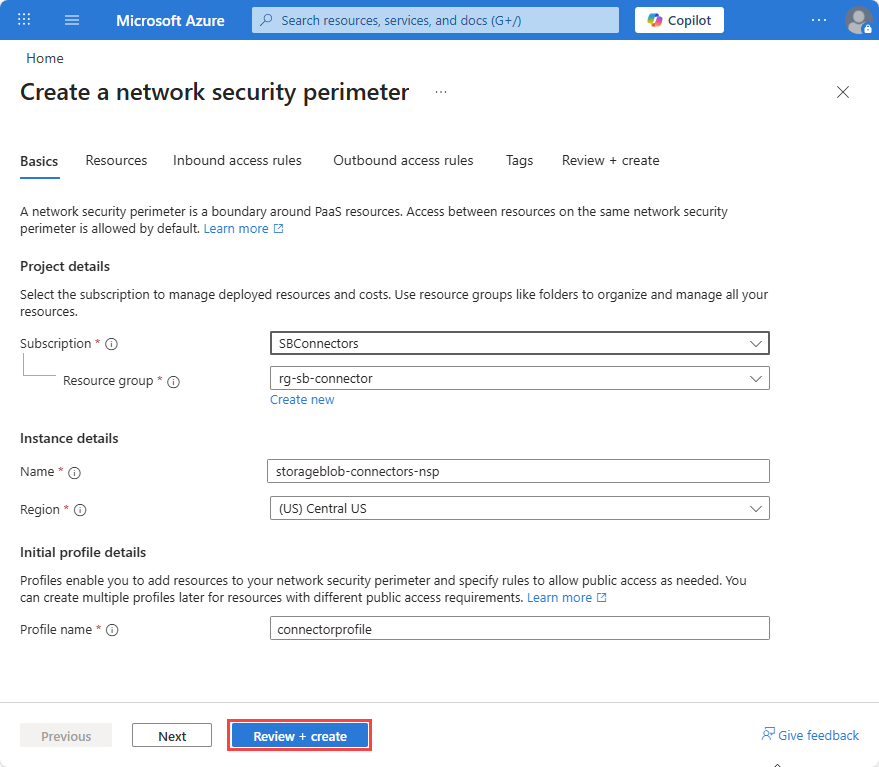

Creación de un perímetro de seguridad de red

En el Azure Portal, busque Perímetros de seguridad de red.

Seleccione Crear.

Seleccione una suscripción y un grupo de recursos.

Escriba El nombre, por ejemplo.

storageblob-connectors-nspSeleccione una región. La región debe ser la misma región que la cuenta de almacenamiento.

Escriba un nombre de perfil o acepte el valor predeterminado. El perfil define el conjunto de reglas que se aplican a los recursos asociados. Puede tener varios perfiles dentro de un único NSP para aplicar reglas diferentes a diferentes recursos si es necesario.

Seleccione Revisar y crear y, a continuación, Crear.

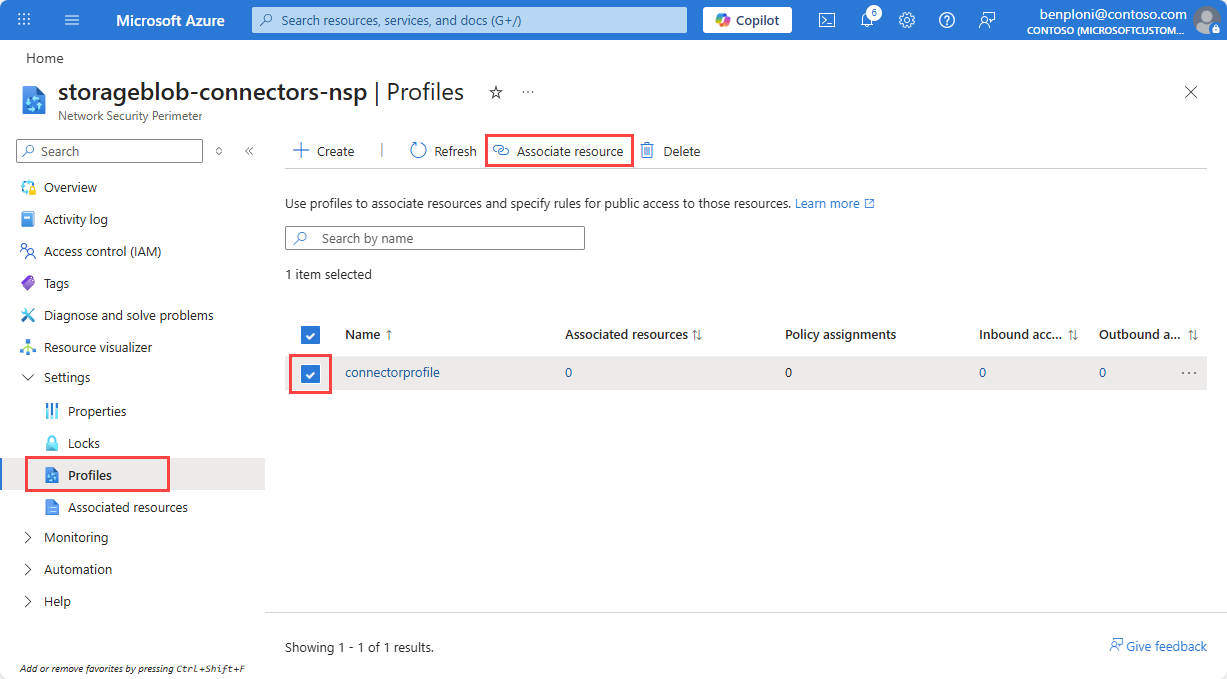

Asociación de la cuenta de almacenamiento con el perímetro de seguridad de red

Abra el recurso network security perimeter recién creado en el Azure Portal.

Seleccione Perfiles y, a continuación, seleccione el nombre de perfil que usó al crear el recurso NSP.

Seleccione Recursos asociados.

Seleccione Agregar.

Busque y agregue la cuenta de almacenamiento y seleccione Seleccionar.

Seleccione Asociar.

El modo de acceso se establece en Transición de forma predeterminada, lo que le permite validar la configuración antes de aplicar las restricciones.

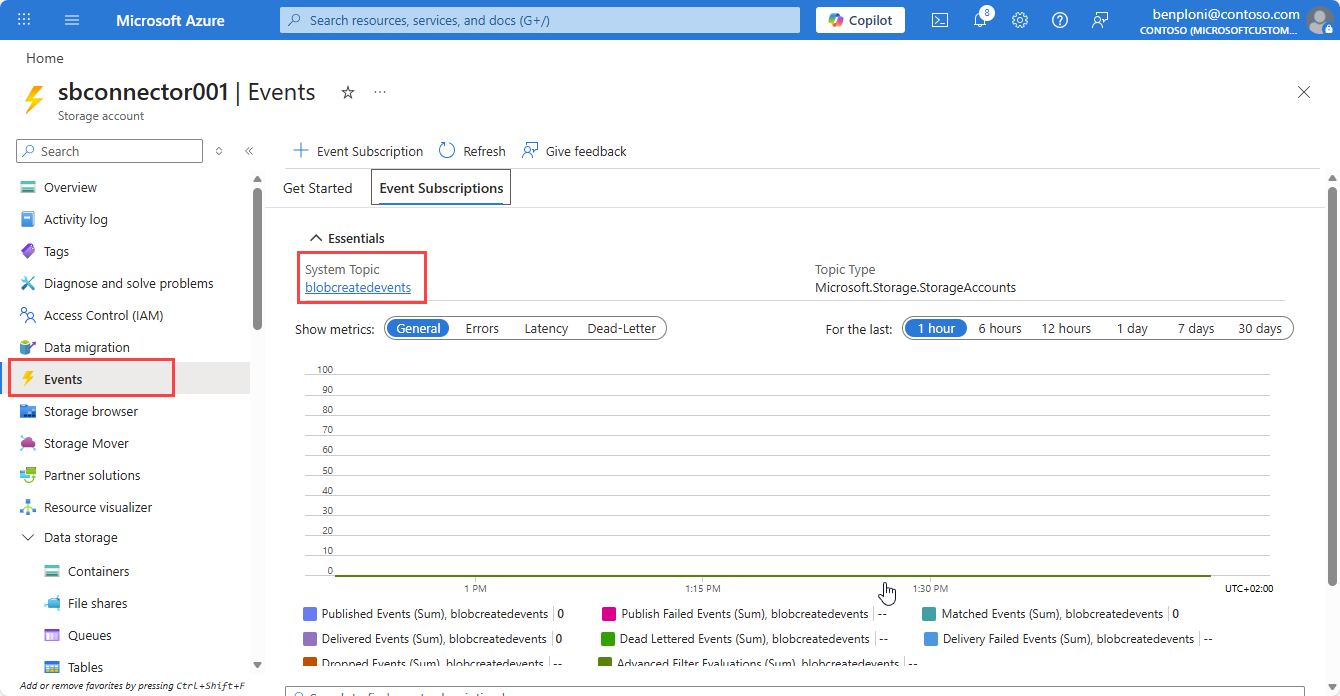

Enable System-Assigned Identity on Event Grid System Topic

En la cuenta de almacenamiento, vaya a la pestaña Eventos .

Seleccione el tema del sistema que se usa para transmitir eventos de creación de blobs a la cola de almacenamiento.

Seleccione Identidad.

En la pestaña Asignado por el sistema , establezca Estadoen Activado.

Seleccione Guardar y, a continuación, copie el identificador de objeto de la identidad administrada para su uso posterior.

Concesión de permisos de RBAC en la cola de almacenamiento

Vaya a la cuenta de almacenamiento.

Seleccione Access Control (IAM).

Seleccione Agregar.

Busque y seleccione el rol Remitente del mensaje de datos de cola de almacenamiento (ámbito: la cuenta de almacenamiento).

Seleccione la pestaña Miembros y, a continuación, Seleccione miembros.

En el panel Seleccionar miembros , pegue el identificador de objeto para la identidad administrada del tema del sistema de Event Grid creada en el paso anterior.

Seleccione la identidad administrada y seleccione Seleccionar.

Seleccione Revisar y asignar para completar la asignación de roles.

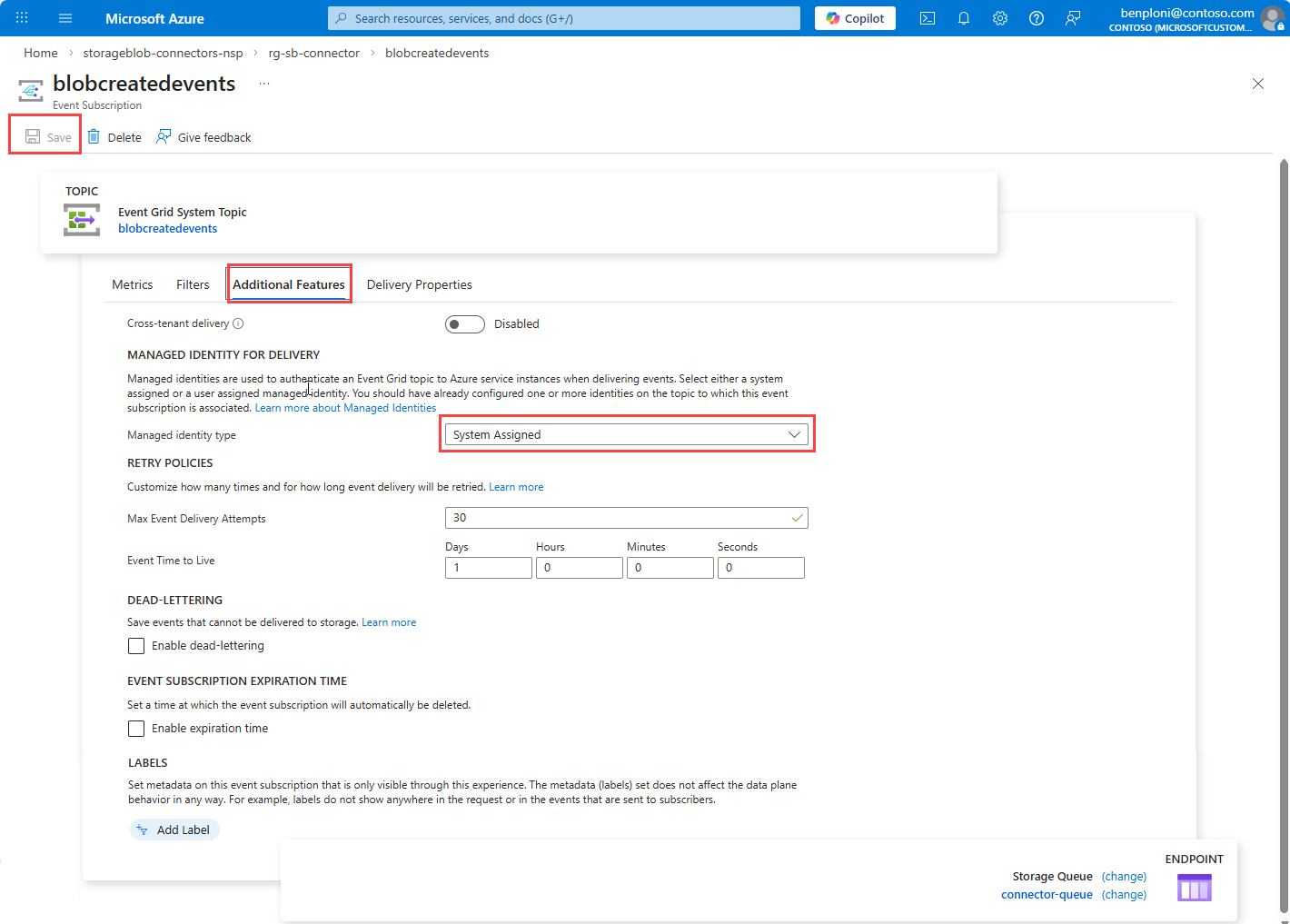

Habilitar identidad administrada en la suscripción de eventos

Abra el tema del sistema de Event Grid.

Seleccione la suscripción de eventos destinada a la cola.

Seleccione la pestaña Configuración adicional .

Establezca Tipo de identidad administrada en Asignado por el sistema.

Haga clic en Guardar.

Revise las métricas de suscripción de Event Grid para validar que los mensajes se publican correctamente en la cola de almacenamiento después de esta actualización.

Configuración de reglas de acceso de entrada en el perfil perimetral de seguridad de red

Las reglas siguientes son necesarias para permitir que Event Grid entregue mensajes a la cuenta de almacenamiento mientras se bloquea el acceso no autorizado. En función del sistema que envíe datos a la cuenta de almacenamiento o acceda a los recursos de almacenamiento, es posible que tenga que agregar reglas de entrada adicionales. Revise el escenario y los patrones de tráfico para aplicar de forma segura las reglas necesarias y permitir tiempo para la propagación de reglas.

Regla 1: Permitir la suscripción (entrega de Event Grid)

La entrega de Event Grid no se origina en direcciones IP públicas fijas. El NSP valida la entrega mediante la identidad de suscripción.

Vaya a Network Security Perimeter (Perímetro de seguridad de red) y seleccione el NSP.

Seleccione Perfiles y, a continuación, seleccione el perfil asociado a la cuenta de almacenamiento.

Seleccione Reglas de acceso de entrada y, a continuación, seleccione Agregar.

Escriba un nombre de regla, por ejemplo

Allow-Subscription.Seleccione Suscripción en la lista desplegable Tipo de origen .

Seleccione la suscripción en la lista desplegable Orígenes permitidos .

Seleccione Agregar para crear la regla.

Nota:

Las reglas pueden tardar unos minutos en aparecer en la lista después de la creación.

Regla 2: Permitir intervalos IP del servicio Scuba

Cree una segunda regla de acceso de entrada.

Escriba un nombre de regla, por ejemplo

Allow-Scuba.Seleccione Intervalos de direcciones IP en la lista desplegable Tipo de origen .

Abra la página de descarga de etiquetas de servicio .

Seleccione la nube, por ejemplo, Azure Público.

Seleccione el botón Descargar y abra el archivo descargado para obtener la lista de intervalos IP.

Busque la etiqueta de

Scubaservicio y copie los intervalos IPv4 asociados.Pegue los intervalos IPv4 en el campo Orígenes permitidos después de quitar las comillas y las comas finales.

Seleccione Agregar para crear la regla.

Importante

Quite las comillas de los intervalos IP y asegúrese de que no haya ninguna coma final en la última entrada antes de pegarlas en el campo Orígenes permitidos . Los intervalos de etiquetas de servicio se actualizan con el tiempo; actualizar periódicamente para mantener las reglas actualizadas.

Validación y aplicación

Después de configurar las reglas, supervise los registros de diagnóstico del perímetro de seguridad de red para validar que se permite el tráfico legítimo y que no hay interrupciones. Una vez que haya confirmado que las reglas permiten correctamente el tráfico necesario, puede cambiar del modo transición al modo aplicado para bloquear el acceso no autorizado.

Modo de transición

Habilite los registros de diagnóstico perimetrales de seguridad de red y revise la telemetría recopilada para validar los patrones de comunicación antes de la aplicación. Para obtener más información, consulte Registros de diagnóstico del perímetro de seguridad de red.

Aplicar el modo de aplicación

Una vez que la validación se realice correctamente, establezca el modo de acceso en Aplicado de la siguiente manera:

En la página Perímetro de seguridad de red, en Configuración, seleccione Recursos asociados.

Seleccione la cuenta de almacenamiento.

Seleccione Cambiar modo de acceso.

Seleccione Aplicado y, a continuación, Guardar.

Validación posterior a la aplicación

Después de la aplicación, supervise el entorno de cerca para detectar cualquier tráfico bloqueado que pueda indicar configuraciones incorrectas. Para validar que la configuración de Event Grid no se ve afectada, revise las métricas de suscripción del tema del sistema de Event Grid.

Use los registros de diagnóstico para investigar y resolver los problemas que surjan. Revise las métricas de la cuenta de almacenamiento (entrada y errores de cola) y Event Grid (entrega correcta) para validar los errores. Revierta al modo de transición si experimenta alguna interrupción y repite la investigación mediante los registros de diagnóstico.

Establecer protegido por perímetro en la cuenta de almacenamiento (opcional)

Al establecer la cuenta de almacenamiento en Protegida por perímetro , se garantiza que todo el tráfico a la cuenta de almacenamiento se evalúa con respecto a las reglas perimetrales de seguridad de red y bloquea el acceso a la red pública.

Vaya a la cuenta de almacenamiento.

En Seguridad y redes, seleccione Redes.

En Acceso a la red pública, seleccione Administrar.

Establecer protegido por perímetro (más restringido).

Haga clic en Guardar.

Pasos siguientes

En este artículo, ha aprendido a habilitar la seguridad de red en los recursos de almacenamiento integrados con el conector de Azure Storage. Para obtener más información, consulte los artículos Perímetro de seguridad de red .

- Revise las reglas de conexión de datos en

data-connection-rules-reference-azure-storage.md. - Solución de problemas de red del conector en

azure-storage-blob-connector-troubleshoot.md.