Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Defender for Cloud examina el VMs que hospedan nodos de Kubernetes para detectar vulnerabilidades en el sistema operativo y el software instalado. Cuando se detectan vulnerabilidades, Defender for Cloud genera recomendaciones con conclusiones detalladas que le ayudarán a revisarlas y corregirlas.

Revisar y corregir estas vulnerabilidades forma parte de la responsabilidad compartida de mantener la seguridad del nodo de Kubernetes.

Prerrequisitos

Antes de comenzar, asegúrese de que:

Tiene una suscripción Azure. Si no tiene una suscripción de Azure, cree una cuenta free antes de comenzar.

Microsoft Defender for Cloud está habilitado en la suscripción con uno de los siguientes planes habilitados:

- Defender para contenedores

- Defender para servidores P2

- Defender CSPM

El análisis sin agente de las máquinas está habilitado.

Revisión de los resultados de vulnerabilidades para los nodos de Kubernetes

Inicie sesión en el portal Azure.

Vaya a Microsoft Defender for Cloud>Recommendations.

Busque y seleccione la

AKS nodes should have vulnerability findings resolvedrecomendación.Revise los detalles de la recomendación, incluidos los grupos de nodos afectados y los clústeres.

Seleccione Hallazgos para ver la lista de CVE.

Seleccione un CVE para ver información detallada de vulnerabilidades, incluidos los recursos afectados.

Corrección de vulnerabilidades del nodo de Kubernetes

Inicie sesión en el portal Azure.

Vaya a Microsoft Defender for Cloud>Recommendations.

Busque y seleccione la

AKS nodes should have vulnerability findings resolvedrecomendación.Seleccione Corregir.

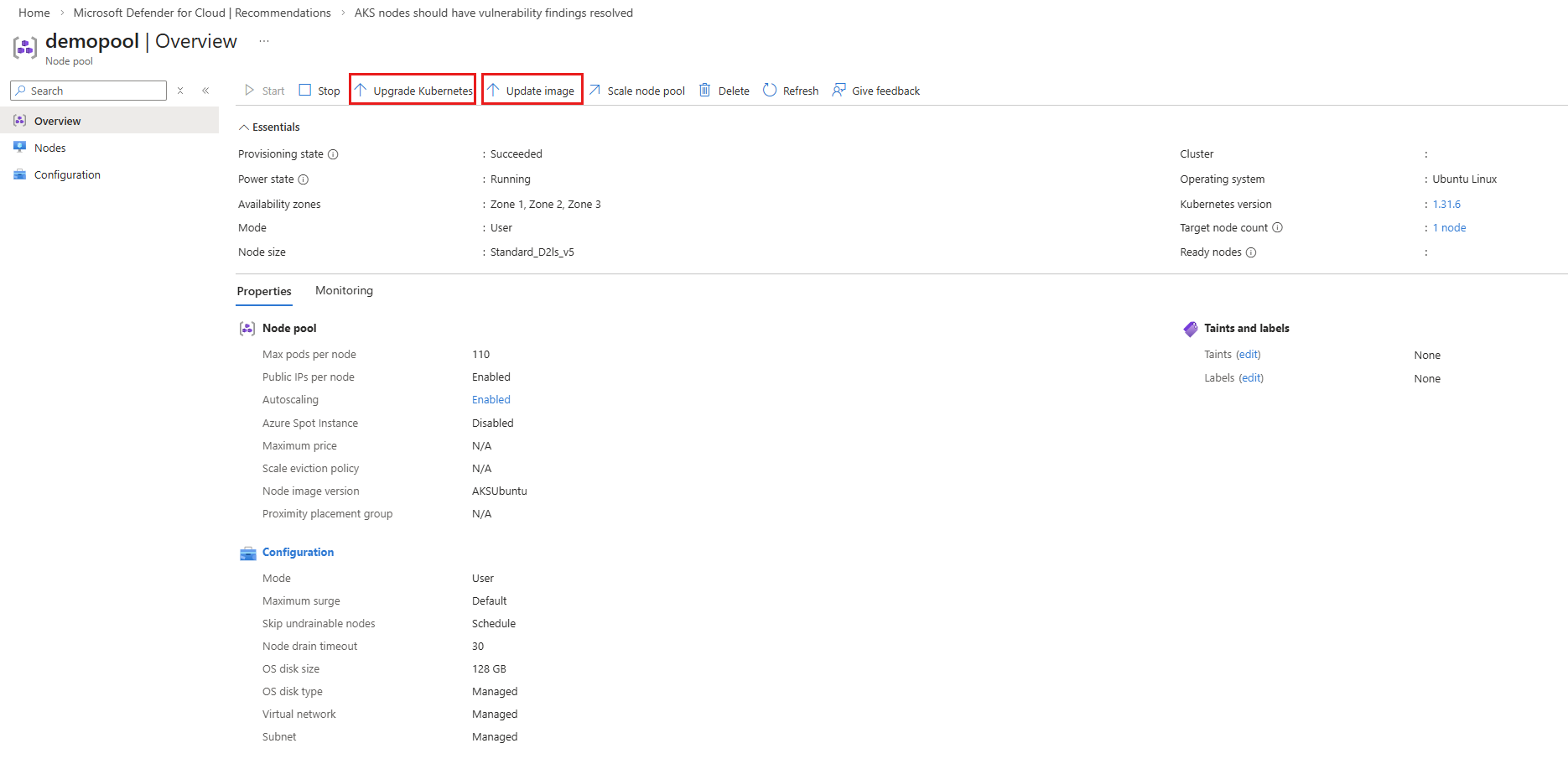

Seleccione Actualizar imagen para aplicar la imagen de máquina virtual del grupo de nodos revisado más reciente o Actualizar Kubernetes para mover el clúster a una versión más reciente de Kubernetes.

Paso siguiente

Aprenda a usar Cloud Security Explorer para investigar vulnerabilidades en un nodo de clúster.