Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La integración de GitHub Advanced Security (GHAS) con Microsoft Defender para la nube vincula el código fuente a las cargas de trabajo en ejecución en la nube y viceversa, de modo que los equipos de seguridad pueden priorizar las vulnerabilidades que realmente llegan a producción, y los equipos de ingeniería pueden corregirlas sin salir de GitHub.

Use esta integración para:

Realice un seguimiento de las vulnerabilidades del entorno de ejecución al repositorio de origen y al propietario del código.

Priorice las correcciones en función de la implementación de código, la exposición de producción y el riesgo en tiempo de ejecución.

Coordinar la remediación en los repositorios de código de GitHub y en los entornos de la nube con un contexto y estado compartidos.

Acelere las correcciones con remediación impulsada por inteligencia artificial (Copilot).

En esta introducción se explica cómo funciona la integración y le ayuda a comprender sus funcionalidades principales antes de la implementación.

Disponibilidad y requisitos previos

Confirme lo siguiente antes de empezar:

| Categoría | Detalles |

|---|---|

| Requisitos del entorno | - Cuenta de GitHub con un conector creado en Defender for Cloud - Licencia de GHAS - Defender Cloud Security Posture Management (DCSPM) habilitado en la suscripción - Microsoft Security Copilot (opcional para la corrección automatizada) |

| Roles y permisos | - Permisos de administrador de seguridad - Administrador de seguridad en la suscripción de Azure (para ver los resultados en Defender for Cloud) - Propietario de la organización de GitHub |

| Entornos en la nube | - Disponible solo en nubes comerciales (no en Azure Government, Azure operado por 21Vianet u otras nubes soberanas) |

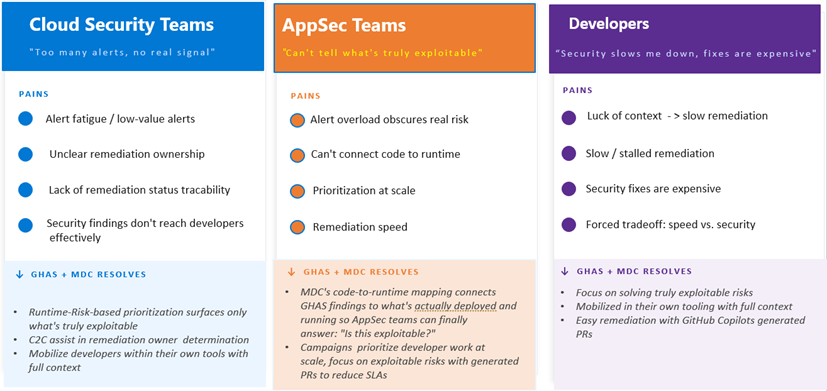

Personas y puntos de dolor

Flujos principales

Funcionalidades principales

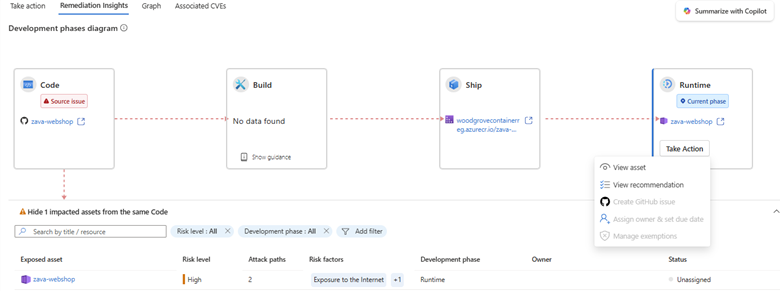

Asignación automática de código a tiempo de ejecución

Al conectar la organización o el repositorio de GitHub a Microsoft Defender para la nube a través de GitHub conector, el sistema asigna automáticamente repositorios de origen a cargas de trabajo en la nube en ejecución. Usa Defender for Cloud métodos de código a tiempo de ejecución propietarios para asegurarse de que se realiza un seguimiento de cada carga de trabajo a su repositorio de origen (y viceversa).

Esta funcionalidad le proporciona visibilidad instantánea de un extremo a otro, por lo que sabe qué código impulsa cada aplicación implementada y qué cargas de trabajo en contenedores se asignan a qué repositorio de código fuente sin una asignación manual que consume mucho tiempo.

Priorización de alertas compatibles con la producción

Corte las alertas de seguridad ruidosas y céntrese en las vulnerabilidades que realmente importan.

Los resultados de seguridad de GHAS en GitHub están priorizados por el contexto en tiempo de ejecución real de Defender for Cloud. Resaltan factores de riesgo en tiempo de ejecución , como exposición a Internet, datos confidenciales, recursos críticos y movimiento lateral. Estos factores de riesgo proceden del análisis de ruta de acceso a ataques de Defender CSPM:

- Exposición a Internet: carga de trabajo accesible desde la red pública de Internet

- Información confidencial : la carga de trabajo controla los datos regulados o confidenciales.

- Recursos críticos: carga de trabajo etiquetada o clasificada como crítica para la empresa

- Movimiento lateral : la carga de trabajo se encuentra en una ruta de acceso a la que un atacante podría pivotar

Estos riesgos, identificados en cargas de trabajo en tiempo de ejecución, están vinculados dinámicamente a los repositorios de código de esas cargas de trabajo de origen y a los artefactos de compilación específicos en GitHub.

Puede filtrar, evaluar y actuar solo en los problemas de seguridad que tienen un impacto real en la producción tanto en Defender for Cloud como en GitHub . Esta capacidad ayuda a su equipo a mantenerse eficiente y mantener sus aplicaciones más importantes seguras.

En la práctica

Una imagen de contenedor creada a partir del repositorio contoso/payments-api se implementa en AKS. Defender for Cloud detecta la exposición a Internet más el control de datos confidenciales en la carga de trabajo. El CVE dentro de la imagen se eleva automáticamente a Crítico en la pestaña de seguridad de GitHub, y se asigna un problema de GitHub de un solo clic a CODEOWNERS del repositorio con el entorno de ejecución completo y el contexto SDLC adjunto.

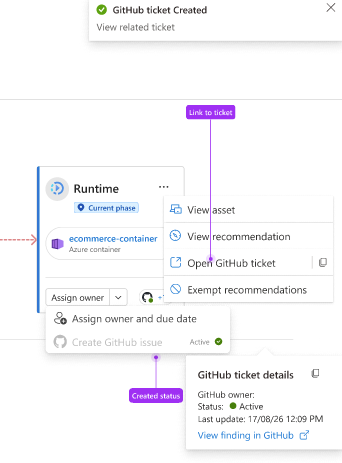

Remediación unificada impulsada por IA

Puente la brecha entre los equipos de seguridad e ingeniería con flujos de trabajo integrados y contexto relevante.

En Defender for Cloud, los administradores de seguridad pueden ver qué problemas de seguridad ya conoce el equipo de ingeniería, junto con el estado de esos problemas. Los administradores de seguridad abren esta vista seleccionando el vínculo Ver en GitHub.

Los administradores de seguridad pueden asignar recomendaciones de seguridad para la resolución a los equipos de ingeniería pertinentes mediante la generación de una asignación de problemas de GitHub.

La asignación se genera en el repositorio de origen. Proporciona información y contexto en tiempo de ejecución para facilitar la corrección de ingeniería.

Los administradores de ingeniería pueden asignar un problema a un desarrollador para su posterior resolución. El asignador puede usar un agente de codificación de Copilot para correcciones automáticas con tecnología de IA.

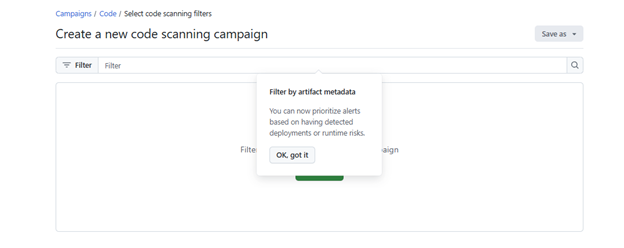

Los equipos de AppSec pueden usar factores de riesgo en tiempo de ejecución como parte de los hallazgos de GHAS, centrándose en el trabajo de ingeniería en los hallazgos asociados con el código que realmente se implementa y ejecuta.

Esos filtros se pueden usar para filtrar las alertas de GHAS directamente o usarse para continuar la priorización programada a través de campañas.

Se realiza un seguimiento en tiempo real de las correcciones de problemas, el progreso y los avances de campaña de GitHub. Los estados se reflejan tanto en GitHub como en Defender for Cloud.

Este enfoque garantiza que las correcciones se entreguen rápidamente, cree una responsabilidad clara y simplifica la colaboración. Todas estas ventajas se producen dentro de las herramientas que los equipos ya usan.