Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

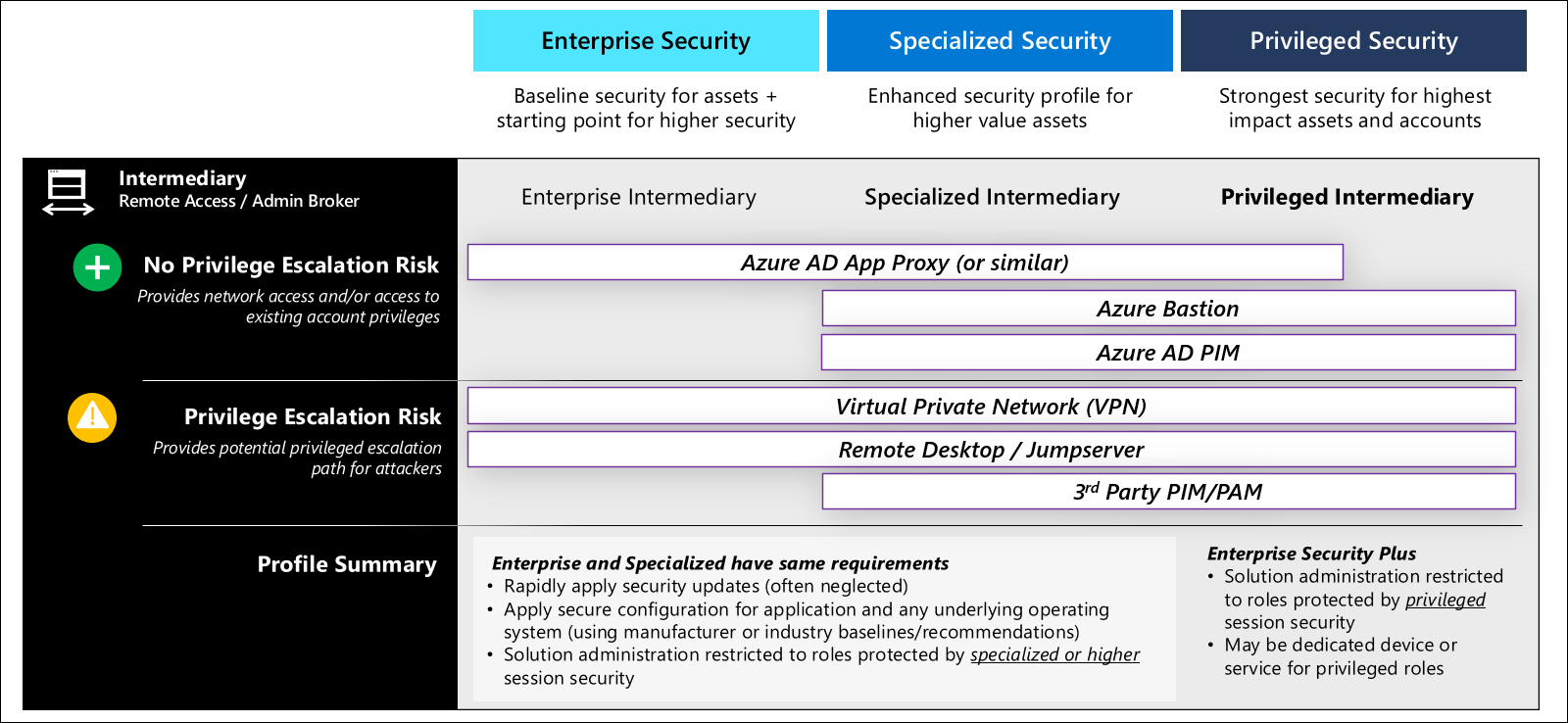

Die Sicherheit von Zwischengeräten ist eine wichtige Komponente der Sicherung des privilegierten Zugriffs.

Zwischengeschaltete fügen eine Verknüpfung zur Kette der Zero Trust Assurance für die End-to-End-Sitzung des Benutzers oder Administrators hinzu, sodass sie die Zero Trust-Sicherheitsüberprüfungen in der Sitzung beibehalten (oder verbessern) müssen. Beispiele für Vermittler sind virtuelle private Netzwerke (VPNs), Sprungserver, virtuelle Desktopinfrastruktur (VDI) sowie Anwendungsveröffentlichungen über Zugriffsproxys.

Ein Angreifer kann einen Vermittler angreifen, um zu versuchen, Berechtigungen mithilfe von darin gespeicherten Anmeldeinformationen zu eskalieren, netzwerkfernen Zugriff auf Unternehmensnetzwerke zu erhalten oder das Vertrauen in dieses Gerät auszunutzen, wenn er für Zero Trust-Zugriffsentscheidungen verwendet wird. Das Anvisieren von Vermittlern hat zugenommen und ist besonders häufig bei Organisationen, die den Sicherheitszustand dieser Geräte nicht streng überwachen. Beispiel: Anmeldeinformationen, die von VPN-Geräten gesammelt wurden.

Vermittler unterscheiden sich hinsichtlich Zweck und Technologie, bieten jedoch in der Regel Remotezugriff, Sitzungssicherheit oder beides:

- Remotezugriff – Ermöglichen des Zugriffs auf Systeme in Unternehmensnetzwerken über das Internet

-

Sitzungssicherheit – Erhöhen des Sicherheitsschutzes und der Sichtbarkeit für eine Sitzung

- Szenario "Nicht verwaltetes Gerät " – Bereitstellen eines verwalteten virtuellen Desktops für den Zugriff auf nicht verwaltete Geräte (z. B. persönliche Mitarbeitergeräte) und/oder Geräte, die von einem Partner/Anbieter verwaltet werden.

- Administratorsicherheitsszenario – Konsolidieren Sie administrative Pfade und/oder erhöhen Sie die Sicherheit mit Just-in-Time-Zugriff, Sitzungsüberwachung und -aufzeichnung sowie ähnlichen Funktionen.

Um sicherzustellen, dass Sicherheitsgarantien vom ursprünglichen Gerät und Konto bis zur Ressourcenschnittstelle aufrechterhalten werden, ist es erforderlich, das Risikoprofil der Zwischenstellen zu verstehen und geeignete Entschärfungsoptionen zu identifizieren.

Chancen und Wert des Angreifers

Verschiedene Zwischentypen führen eindeutige Funktionen aus, sodass sie jeweils einen anderen Sicherheitsansatz erfordern, obwohl es einige wichtige Gemeinsamkeiten gibt, z. B. die schnelle Anwendung von Sicherheitspatches auf Appliances, Firmware, Betriebssysteme und Anwendungen.

Die Angreiferchance wird durch die verfügbare Angriffsfläche dargestellt, auf die ein Angriffsoperator abzielen kann:

- Native Clouddienste wie Microsoft Entra PIM, Azure Bastion und Microsoft Entra-Anwendungsproxy bieten angreifern eine begrenzte Angriffsfläche. Während sie dem öffentlichen Internet ausgesetzt sind, haben Kunden (und Angreifer) keinen Zugriff auf zugrunde liegende Betriebssysteme, die die Dienste bereitstellen, und sie werden in der Regel über automatisierte Mechanismen beim Cloudanbieter verwaltet und überwacht. Diese kleinere Angriffsfläche schränkt die verfügbaren Optionen auf Angreifer im Vergleich zu klassischen lokalen Anwendungen und Appliances ein, die von IT-Mitarbeitern konfiguriert, gepatcht und überwacht werden müssen, die häufig durch widersprüchliche Prioritäten und mehr Sicherheitsaufgaben überfordert sind, als sie Zeit haben, zu erledigen.

- Virtuelle private Netzwerke (VPNs) und Remotedesktops Jump-Server / haben häufig eine erhebliche Chance für Angreifer, da sie dem Internet zur Verfügung gestellt werden, um Remotezugriff zu bieten und die Wartung dieser Systeme häufig vernachlässigt wird. Während sie nur einige Netzwerkports verfügbar gemacht haben, benötigen Angreifer nur Zugriff auf einen nicht gepatchten Dienst für einen Angriff.

- PIM/PAM-Dienste von Drittanbietern werden häufig lokal oder als VM auf Infrastruktur as a Service (IaaS) gehostet und sind in der Regel nur für Intranethosts verfügbar. Obwohl der Dienst nicht direkt über das Internet exponiert ist, könnten Angreifer mit einer einzigen kompromittierten Zugangsdaten über VPN oder ein anderes Medium für den Remotezugriff auf den Dienst zugreifen.

Der Wert des Angreifers stellt dar, was ein Angreifer gewinnen kann, indem er einen Vermittler kompromittiert. Ein Kompromiss wird als Angreifer definiert, der die volle Kontrolle über die Anwendung/VM und/oder einen Administrator der Kundeninstanz des Clouddiensts erhält.

Zu den Zutaten, die Angreifer von einem Vermittler für die nächste Phase ihres Angriffs sammeln können, gehören:

- Erhalten Sie Netzwerkverbindung, um mit den meisten oder allen Ressourcen in Unternehmensnetzwerken kommunizieren zu können. Dieser Zugriff wird in der Regel von VPNs und Remotedesktop-/Jump-Serverlösungen bereitgestellt. Während Azure Bastion- und Microsoft Entra-Anwendungsproxylösungen (oder ähnliche Lösungen von Drittanbietern) auch Remotezugriff bieten, sind diese Lösungen in der Regel anwendungs- oder serverspezifische Verbindungen und bieten keinen allgemeinen Netzwerkzugriff.

- Identitätswechsel des Geräts - kann Zero Trust-Mechanismen umgehen, wenn ein Gerät für die Authentifizierung erforderlich ist, und/oder kann von einem Angreifer genutzt werden, um Informationen über die Zielnetzwerke zu sammeln. Sicherheitsteams überwachen die Gerätekontoaktivitäten häufig nicht genau und konzentrieren sich nur auf Benutzerkonten.

-

Stehlen Sie Kontoanmeldeinformationen, um sich bei Ressourcen zu authentifizieren; diese Anmeldeinformationen sind das wertvollste Gut für Angreifer, da sie ihnen die Möglichkeit bieten, Berechtigungen zu erhöhen, um ihr ultimatives Ziel oder die nächste Stufe des Angriffs zu erreichen.

Remote-Desktop/Jump-Server und PIM/PAM von Drittanbietern sind die attraktivsten Ziele und haben die dynamische "Alle Eier in einem Korb"-Situation mit erhöhtem Angreiferwert und Sicherheitsmaßnahmen.

- PIM/PAM-Lösungen speichern in der Regel die Anmeldeinformationen für die meisten oder alle privilegierten Rollen in der Organisation, was sie zu einem sehr lukrativen Ziel macht, um kompromittiert oder missbraucht zu werden.

- Microsoft Entra PIM bietet Angreifern nicht die Möglichkeit, Anmeldeinformationen zu stehlen, da sie berechtigungen entsperrt, die bereits einem Konto mit MFA oder anderen Workflows zugewiesen wurden, aber ein schlecht entworfener Workflow könnte es einem Angreifer ermöglichen, Berechtigungen zu eskalieren.

- Remotedesktop-/Jumpserver, die von Administratoren verwendet werden, stellen einen Host bereit, auf dem viele oder alle vertraulichen Sitzungen durchlaufen, sodass Angreifer Standardangriffswerkzeuge für den Diebstahl von Anmeldeinformationen verwenden können, um diese zu stehlen und wiederzuverwenden.

- VPNs können Anmeldeinformationen in der Lösung speichern und Angreifern einen potenziellen Schatz der Berechtigungseskalation bieten, was zu der starken Empfehlung führt, Microsoft Entra ID für die Authentifizierung zu verwenden, um dieses Risiko zu minimieren.

Vermittlersicherheitsprofile

Die Festlegung dieser Garantien erfordert eine Kombination von Sicherheitskontrollen, von denen einige für viele Vermittler gemeinsam sind und von denen einige für die Art des Vermittlers spezifisch sind.

Ein Vermittler ist eine Verknüpfung in der Zero Trust-Kette, die eine Schnittstelle für Benutzer/Geräte darstellt und dann den Zugriff auf die nächste Schnittstelle ermöglicht. Die Sicherheitskontrollen müssen eingehende Verbindungen, die Sicherheit des zwischengeschalteten Geräts/anwendung/Diensts selbst adressieren und (falls zutreffend) Zero Trust-Sicherheitssignale für die nächste Schnittstelle bereitstellen.

Allgemeine Sicherheitskontrollen

Die gemeinsamen Sicherheitselemente für Vermittler konzentrieren sich auf die Aufrechterhaltung einer guten Sicherheitshygiene für Unternehmen und spezialisierte Ebenen mit zusätzlichen Einschränkungen für die Berechtigungssicherheit.

Diese Sicherheitskontrollen sollten auf alle Arten von Vermittlern angewendet werden:

- Erzwingen der Sicherheit eingehender Verbindungen – Verwenden Sie die Microsoft Entra-ID und den bedingten Zugriff, um sicherzustellen, dass alle eingehenden Verbindungen von Geräten und Konten bekannt, vertrauenswürdig und zulässig sind. Weitere Informationen finden Sie im Artikel Schützen privilegierter Schnittstellen für detaillierte Definitionen der Geräte- und Kontoanforderungen für Unternehmen und spezialisierte Anwendungen.

-

Ordnungsgemäße Systemwartung – Alle Vermittler müssen gute Sicherheitshygienepraktiken befolgen, darunter:

- Sichere Konfiguration – Befolgen Sie Die Basiswerte für die Hersteller- oder Branchensicherheitskonfiguration und bewährte Methoden sowohl für die Anwendung als auch für alle zugrunde liegenden Betriebssysteme, Clouddienste oder andere Abhängigkeiten. Anwendbare Anleitungen von Microsoft umfassen die Azure Security Baseline und Windows Baselines.

- Schnelles Patchen – Sicherheitsupdates und Patches von den Anbietern müssen schnell nach der Veröffentlichung angewendet werden.

- Role-Based Access Control (RBAC) Modelle können von Angreifern missbraucht werden, um Berechtigungen zu erhöhen. Das RBAC-Modell des Vermittlers muss sorgfältig überprüft werden, um sicherzustellen, dass nur autorisierten Mitarbeitern, die auf einer speziellen oder privilegierten Ebene geschützt sind, Administratorrechte gewährt werden. Dieses Modell muss alle zugrunde liegenden Betriebssysteme oder Clouddienste enthalten (Stammkontokennwort, lokale Administratorbenutzer/Gruppen, Mandantenadministratoren usw.).

- Endpunkterkennung und -reaktion (EDR) und ausgehendes Vertrauenssignal – Geräte, die ein vollständiges Betriebssystem enthalten, sollten mit einem EDR wie Microsoft Defender für Endpunkt überwacht und geschützt werden. Dieses Steuerelement sollte so konfiguriert werden, dass Geräte-Compliance-Signale für den Bedingten Zugriff bereitgestellt werden, damit diese Anforderung für Schnittstellen durch die Richtlinie erzwungen werden kann.

Privilegierte Vermittler erfordern zusätzliche Sicherheitskontrollen:

- Role-Based Zugriffssteuerung (RBAC) – Administrationsrechte müssen nur auf privilegierte Rollen beschränkt werden, die den Standard für Arbeitsstationen und Konten einhalten.

- Dedizierte Geräte (optional) – aufgrund der extremen Vertraulichkeit privilegierter Sitzungen können Organisationen dedizierte Instanzen von Zwischenfunktionen für privilegierte Rollen implementieren. Dieses Steuerelement ermöglicht zusätzliche Sicherheitseinschränkungen für diese privilegierten Vermittler und eine engere Überwachung privilegierter Rollenaktivitäten.

Sicherheitsleitfaden für jeden zwischengeschalteten Typ

Dieser Abschnitt enthält spezifische Sicherheitsleitlinien, die für jeden Vermittlertyp eindeutig sind.

Privilegiertes Zugriffsmanagement / Privilegiertes Identitätsmanagement

Ein Vermittlertyp, der explizit für Sicherheitsanwendungsfälle entwickelt wurde, ist Privilegiertes Identitätsmanagement / Privilegiertes Zugriffsmanagement (PIM/PAM)-Lösungen.

Anwendungsfälle und Szenarien für PIM/PAM

PIM/PAM-Lösungen sind so konzipiert, dass sicherheitsrelevante Sicherheitsvorkehrungen für vertrauliche Konten erhöht werden, die von spezialisierten oder privilegierten Profilen abgedeckt werden und sich in der Regel zuerst auf IT-Administratoren konzentrieren.

Während die Features zwischen PIM/PAM-Anbietern variieren, bieten viele Lösungen Sicherheitsfunktionen für:

Vereinfachen der Dienstkontoverwaltung und Kennwortrotation (eine kritisch wichtige Funktion)

Bereitstellen erweiterter Workflows für just in time (JIT)-Zugriff

Aufzeichnen und Überwachen von Administrativen Sitzungen

Von Bedeutung

PIM/PAM-Funktionen bieten hervorragende Gegenmaßnahmen für einige Angriffe, behandeln jedoch nicht viele Risiken für privilegierten Zugriff, insbesondere das Risiko einer Gerätekompromittierung. Während einige Anbieter sich dafür einsetzen, dass ihre PIM/PAM-Lösung eine "Silver Bullet"-Lösung ist, die das Geräterisiko mindern kann, hat sich unsere Erfahrung bei der Untersuchung von Kundenvorfällen konsequent bewährt, dass dies in der Praxis nicht funktioniert.

Ein Angreifer, der die Kontrolle über eine Arbeitsstation oder ein Gerät hat, kann diese Anmeldeinformationen (und ihnen zugewiesenen Berechtigungen) verwenden, während der Benutzer angemeldet ist (und häufig auch Anmeldeinformationen für die spätere Verwendung stehlen kann). Eine PIM/PAM-Lösung allein kann diese Geräterisiken nicht konsistent und zuverlässig erkennen und mindern, daher müssen Sie über diskrete Geräte- und Kontoschutzfunktionen verfügen, die einander ergänzen.

Sicherheitsrisiken und Empfehlungen für PIM/PAM

Die Funktionen jedes PIM/PAM-Anbieters variieren davon, wie sie gesichert werden können. Überprüfen Und befolgen Sie daher die spezifischen Empfehlungen zur Sicherheitskonfiguration und bewährten Methoden Ihres Anbieters.

Hinweis

Stellen Sie sicher, dass Sie eine zweite Person in geschäftskritischen Workflows einbinden, um das Risiko durch Insider zu mindern (erhöht dadurch Kosten und Aufwand für potenzielle Absprachen durch Insider-Bedrohungen).

Virtuelle private Endbenutzernetzwerke

Virtuelle private Netzwerke (VPNs) sind Vermittler, die vollständigen Netzwerkzugriff für Remoteendpunkte bereitstellen, in der Regel die Authentifizierung des Endbenutzers erfordern und Anmeldeinformationen lokal speichern können, um eingehende Benutzersitzungen zu authentifizieren.

Hinweis

Dieser Leitfaden bezieht sich nur auf "Point to Site"-VPNs, die von Benutzern verwendet werden, nicht auf VPNs "Standort zu Standort", die in der Regel für die Rechenzentrums-/Anwendungskonnektivität verwendet werden.

Anwendungsfälle und Szenarien für VPNs

VPNs richten Eine Remoteverbindung mit dem Unternehmensnetzwerk ein, um den Ressourcenzugriff für Benutzer und Administratoren zu ermöglichen.

Sicherheitsrisiken und Empfehlungen für VPNs

Die kritischsten Risiken für VPN-Vermittler entstehen durch Vernachlässigung der Wartung, Probleme bei der Konfiguration und der lokalen Speicherung von Anmeldeinformationen.

Microsoft empfiehlt eine Kombination von Steuerelementen für VPN-Vermittler:

-

Integrieren Sie die Microsoft Entra-Authentifizierung – um das Risiko von lokal gespeicherten Anmeldeinformationen (und jeglicher Aufwand für die Aufrechterhaltung dieser Anmeldeinformationen) zu reduzieren oder zu beseitigen, und erzwingen Sie Zero Trust-Richtlinien für eingehende Konten/Geräte mit bedingtem Zugriff.

Anleitungen zur Integration finden Sie unter

- Azure VPN Microsoft Entra-Integration

- Aktivieren der Microsoft Entra-Authentifizierung auf dem VPN-Gateway

- Integrieren von VPNs von Drittanbietern

- Cisco AnyConnect

- Palo Alto Networks GlobalProtect und Captive Portal

- F5

- Fortint FortiGate SSL VPN

- Citrix NetScaler

- Zscaler Private Access (ZPA)

- und mehr

-

Schnelles Patchen – Stellen Sie sicher, dass alle Organisationselemente schnelle Patches unterstützen, einschließlich:

- Unterstützung durch die Organisation und Unterstützung durch die Führung für Anforderungen

- Standardtechnische Prozesse zum Aktualisieren von VPNs mit minimaler oder null Ausfallzeiten. Dieser Prozess sollte VPN-Software, Appliances und alle zugrunde liegenden Betriebssysteme oder Firmware enthalten.

- Notfallprozesse zur schnellen Bereitstellung kritischer Sicherheitsupdates

- Governance , um verpasste Elemente kontinuierlich zu erkennen und zu beheben

- Sichere Konfiguration – Die Funktionen der einzelnen VPN-Anbieter variieren davon, wie sie gesichert werden können. Überprüfen Und befolgen Sie daher die spezifischen Empfehlungen für die Sicherheitskonfiguration ihres Anbieters und bewährte Methoden.

- Gehen Sie über VPN hinaus – Ersetzen Sie VPNs im Laufe der Zeit durch sicherere Optionen wie Microsoft Entra-Anwendungsproxy oder Azure Bastion, da diese nur direkten Anwendungs-/Serverzugriff statt vollständigen Netzwerkzugriff bieten. Darüber hinaus ermöglicht der Microsoft Entra-Anwendungsproxy die Sitzungsüberwachung für zusätzliche Sicherheit mit Microsoft Defender für Cloud Apps.

Microsoft Entra-Anwendungsproxy

Der Microsoft Entra-Anwendungsproxy und ähnliche Funktionen von Drittanbietern bieten Remotezugriff auf ältere und andere Anwendungen, die lokal oder auf IaaS-VMs in der Cloud gehostet werden.

Anwendungsfälle und Szenarien für den Microsoft Entra-Anwendungsproxy

Diese Lösung eignet sich für die Veröffentlichung älterer Endbenutzerproduktivitätsanwendungen für autorisierte Benutzer über das Internet. Sie kann auch zum Veröffentlichen einiger administrativer Anwendungen verwendet werden.

Sicherheitsrisiken und Empfehlungen für den Microsoft Entra-Anwendungsproxy

Der Microsoft Entra-Anwendungsproxy setzt moderne Zero Trust-Richtlinienerzwingung effektiv auf vorhandene Anwendungen um. Weitere Informationen finden Sie unter Sicherheitsüberlegungen für den Microsoft Entra-Anwendungsproxy

Der Microsoft Entra-Anwendungsproxy kann auch in Microsoft Defender für Cloud-Apps integriert werden, um die Sitzungssicherheit der App-Steuerung für bedingten Zugriff hinzuzufügen:

- Datenexfiltration verhindert

- Schutz beim Download

- Verhindern des Hochladens nicht bezeichneter Dateien

- Benutzersitzungen auf Einhaltung überwachen

- Zugriff sperren

- Blockieren von benutzerdefinierten Aktivitäten

Weitere Informationen finden Sie unter Bereitstellung von Defender für Cloud Apps Conditional Access App Control für Microsoft Entra-Anwendungen

Wenn Sie Anwendungen über den Microsoft Entra-Anwendungsproxy veröffentlichen, empfiehlt Microsoft, dass Anwendungsbesitzer mit Sicherheitsteams zusammenarbeiten, um den geringsten Berechtigungen zu folgen und sicherzustellen, dass der Zugriff auf jede Anwendung nur für die Benutzer verfügbar gemacht wird, die sie benötigen. Wenn Sie mehr Apps auf diese Weise bereitstellen, können Sie möglicherweise die Point-to-Site-VPN-Nutzung mancher Endbenutzer reduzieren.

Remotedesktop/Sprungserver

Dieses Szenario bietet eine vollständige Desktopumgebung mit einer oder mehreren Anwendungen. Diese Lösung weist eine Reihe unterschiedlicher Variationen auf:

- Erfahrungen – Vollständiger Desktop in einem Fenster oder einer einzelnen projizierten Anwendung

- Remotehost – Kann eine freigegebene VM oder eine dedizierte Desktop-VM mit Windows Virtual Desktop (WVD) oder einer anderen VDI-Lösung (Virtual Desktop Infrastructure) sein.

- Lokales Gerät – Möglicherweise ein mobiles Gerät, eine verwaltete Arbeitsstation oder eine persönliche/partnerverwaltete Arbeitsstation

- Szenario – Konzentriert sich auf Benutzerproduktivitätsanwendungen oder verwaltungstechnische Szenarien, die häufig als "Jump Server" bezeichnet werden

Anwendungsfälle und Sicherheitsempfehlungen für Remote Desktop / Jumpserver

Die gängigsten Konfigurationen sind:

- Direct Remote Desktop Protocol (RDP) – Diese Konfiguration wird für Internetverbindungen nicht empfohlen, da RDP ein Protokoll ist, das eingeschränkten Schutz vor modernen Angriffen wie Kennwortsprühen bietet. Direct RDP sollte in eine der folgenden Dateien konvertiert werden:

- RDP über ein Gateway, das vom Microsoft Entra Application Proxy veröffentlicht wird

- Azure Bastion

- RDP über ein Gateway

- Remotedesktopdienste (RDS), die in Windows Server enthalten sind. Veröffentlichen mit dem Microsoft Entra-Anwendungsproxy.

- Windows Virtual Desktop (WVD) – Befolgen Sie bewährte Methoden für die Windows Virtual Desktop-Sicherheit.

- VDI von Drittanbietern – Befolgen Sie bewährte Methoden des Herstellers oder der Branche, oder passen Sie WVD-Anleitungen an Ihre Lösung an.

- Secure Shell (SSH)-Server – Bereitstellung von Remoteshell und Skripting für Technologieabteilungen und Workloadbesitzer. Das Sichern dieser Konfiguration sollte Folgendes umfassen:

- Folgen Sie den bewährten Methoden der Branche/des Herstellers, um sie sicher zu konfigurieren, alle Standard-Kennwörter (falls zutreffend) zu ändern und SSH-Schlüssel anstelle von Kennwörtern zu verwenden und SSH-Schlüssel sicher zu speichern und zu verwalten.

- Verwenden von Azure Bastion für SSH-Remoting für Ressourcen, die in Azure gehostet werden – Herstellen einer Verbindung mit einer Linux-VM mithilfe von Azure Bastion

Azure Bastion

Azure Bastion ist ein Vermittler, der den sicheren Zugriff auf Azure-Ressourcen mithilfe eines Browsers und des Azure-Portals ermöglicht. Azure Bastion bietet Zugriff auf Ressourcen in Azure, die das Remotedesktopprotokoll (RDP) und das Secure Shell (SSH) Protokoll unterstützen.

Anwendungsfälle und Szenarien für Azure Bastion

Azure Bastion bietet effektiv eine flexible Lösung, die von IT-Betriebsmitarbeitern und Workloadadministratoren außerhalb der IT verwendet werden kann, um in Azure gehostete Ressourcen zu verwalten, ohne dass eine vollständige VPN-Verbindung zur Umgebung erforderlich ist.

Sicherheitsrisiken und Empfehlungen für Azure Bastion

Azure Bastion wird über das Azure-Portal aufgerufen. Stellen Sie daher sicher, dass Ihre Azure-Portalschnittstelle die entsprechende Sicherheitsstufe für die darin verwendeten Ressourcen und Rollen benötigt, in der Regel privilegierte oder spezialisierte Ebene.

Weitere Anleitungen finden Sie in der Azure Bastion-Dokumentation