Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Agent 365 CLI-Befehlsreferenz

Richten Sie Ihre Agent 365-Umgebung mit präziser Kontrolle über jeden Schritt ein. Mit diesem Befehl wird der anfängliche Setupworkflow für Agent 365-Blueprints verwaltet.

Mindestrolle erforderlich: Entwickler der Azure-Mitwirkenden-Agent-ID +

Note

Die Rolle, die Sie halten, bestimmt, wie viel der Setupvorgang in einer einzelnen Ausführung abgeschlossen ist. Der globale Administrator kann alle Schritte gleichzeitig ausführen. Agent ID Administrator und Agent ID Developer können alle Schritte abschließen, außer OAuth2-Berechtigungen (Admin-Einwilligung), die eine Aktion eines globalen Administrators erfordern. Nach Abschluss der Einrichtung druckt die CLI die nächsten Schritte für den Globalen Administrator direkt in der Ausgabe aus.

Syntax

a365 setup [command] [options]

Options

| Option | Description |

|---|---|

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Empfohlene Ausführungsreihenfolge

# 0. Check prerequisites (optional)

a365 setup requirements

# 1. Create blueprint

a365 setup blueprint

# 2. Configure MCP permissions

a365 setup permissions mcp

# 3. Configure bot permissions

a365 setup permissions bot

# 4. Configure CopilotStudio permissions (if needed)

a365 setup permissions copilotstudio

# 5. Configure custom permissions (if needed)

a365 setup permissions custom

Oder führen Sie alle Schritte gleichzeitig aus:

# Full setup using config file (a365.config.json)

a365 setup all

# Config-free: no a365.config.json needed

a365 setup all --agent-name "MyAgent"

Wenn Sie als Agent ID-Administrator oder Agent-ID-Entwickler (nicht globaler Administrator) agieren, führt a365 setup all alle Schritte bis auf die OAuth2-Berechtigungserteilungen aus. Wenn sie abgeschlossen ist, enthält die Ausgabe die nächsten Schritte für einen Globalen Administrator, um die Grants abzuschließen – einschließlich eines direkten Links oder einer Einwilligungs-URL, die sie öffnen können.

setup requirements

Überprüfen Sie die Voraussetzungen für das Agent 365-Setup. Führt modulare Anforderungsprüfungen durch und bietet Anleitungen für probleme, die gefunden werden.

a365 setup requirements [options]

Dieser Befehl führt die folgenden Schritte aus:

- Überprüft alle erforderlichen Voraussetzungen für die Agent 365-Einrichtung.

- Meldet alle Probleme mit detaillierten Lösungsanleitungen.

- Überprüft weiterhin alle Anforderungen, auch wenn einige Überprüfungen fehlschlagen.

- Enthält eine Zusammenfassung aller Prüfungen am Ende.

Tip

Wenn du ein globaler Administrator bist und die bekannte Agent 365 CLI Client-App nicht in deinem Tenant zu finden ist, setup requirements fordert sie dich automatisch auf, sie zu erstellen. Geben Sie eine bestehende App-ID ein oder geben Sie ein, C um die App zu erstellen und die Zustimmung des Administrators in einem einzigen Schritt zu erteilen – keine manuelle Eintra-Registrierung erforderlich.

requirements-Optionen

| Option | Description |

|---|---|

-v, --verbose |

Ausführliche Protokollierung aktivieren. |

--category <category> |

Führe Prüfungen nur für eine bestimmte Kategorie aus, wie Azure, Authentication, PowerShell oder Tenant Enrollment. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Note

setup requirements Benötigt keine Konfigurationsdatei – führe sie in jedem beliebigen Verzeichnis aus.

setup blueprint

Agent-Blueprint erstellen (Entra ID Anwendungsregistrierung).

Erforderliche Mindestberechtigungen: Rolle "Agent-ID-Entwickler"

a365 setup blueprint [options]

blueprint-Optionen

| Option | Description |

|---|---|

-n, --agent-name <name> |

Name der Agentenbasis. Wenn du diese Option anbietest, brauchst du keine Konfigurationsdatei. Der Befehl erkennt automatisch die Tenant-ID von az account show. Überschreibe es mit --tenant-id. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Overrides auto-detection. Verwendung mit --agent-name. |

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

--skip-requirements |

Überprüfung der Anforderungen überspringen. Mit Vorsicht verwenden. |

--no-endpoint |

Registrieren Sie keinen Messaging-Endpunkt (nur Blueprint). |

--endpoint-only |

Registrieren Sie nur den Messagingendpunkt. Erfordert einen vorhandenen Blueprint. |

--update-endpoint <url> |

Löschen Sie den bestehenden Messaging-Endpunkt und registrieren Sie einen neuen mit der angegebenen URL. |

--m365 |

Behandle diesen Agent wie einen M365-Agenten. Registriert den Messaging-Endpunkt über die MCP Platform. Standard ist false (opt-in). |

--show-secret |

Zeigen Sie das gespeicherte Blueprint-Client-Geheimnis im Klartext an. Es werden keine Einrichtungsschritte durchgeführt. Unter Windows wird derselbe Rechner und das Benutzerkonto benötigt, das auch die Einrichtung ausgeführt hat. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

setup permissions

Konfigurieren Sie OAuth2-Berechtigungserteilungen und vererbbare Berechtigungen.

Erforderliche Mindestberechtigungen: Globaler Administrator

a365 setup permissions [command] [options]

Options

| Option | Description |

|---|---|

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Subcommands

| Subcommand | Description |

|---|---|

mcp |

Konfigurieren Sie DEN MCP-Server OAuth2, der Berechtigungen gewährt und vererbbar ist. |

bot |

Konfigurieren der Messaging-Bot-API OAuth2 gewährt und vererbbare Berechtigungen. |

custom |

Wendet benutzerdefinierte API-Berechtigungen auf Ihren Agent-Blueprint an, die über die für den Agent-Betrieb erforderlichen Standardberechtigungen hinausgehen. |

copilotstudio |

Konfiguriert OAuth2-Berechtigungserteilungen und vererbbare Berechtigungen für den Agent-Blueprint, um Copilot Studio Copiloten über die Power Platform-API aufzurufen. |

setup permissions mcp

Konfigurieren Sie DEN MCP-Server OAuth2, der Berechtigungen gewährt und vererbbar ist.

Erforderliche Mindestberechtigungen: Globaler Administrator

a365 setup permissions mcp [options]

This command:

-

ToolingManifest.jsonLiest aus demdeploymentProjectPathin .a365.config.json - Gewährt OAuth2 delegierte Berechtigungserteilungen für jeden MCP-Serverbereich für den Agent-Blueprint.

- Konfiguriert vererbbare Berechtigungen, sodass Agentinstanzen auf MCP-Tools zugreifen können.

- Ist idempotent und sicher, mehrmals auszuführen.

Important

- Bevor du diesen Befehl ausführst, prüfe, dass auf

deploymentProjectPathden Projektordner mit dem aktualisiertenToolingManifest.jsonVermerk verweist. Wenn der Entwickler MCP-Server auf einem anderen Computer hinzufügt, geben Sie zuerst die AktualisierungToolingManifest.jsonmit dem globalen Administrator frei. Wird ohne den richtigenToolingManifest.jsonVorgang ausgeführt, werden dem Blueprint nicht die neuen MCP-Serverberechtigungen hinzugefügt. - Führen Sie diesen Befehl aus, nachdem der Entwickler ausgeführt wurde

a365 develop add-mcp-servers. Das Hinzufügen von MCP-Servern zum Manifest und das Erteilen von Berechtigungen für den Blueprint sind zwei separate Schritte. Nach Abschluss dieses Befehls sind die MCP-Serverberechtigungen im Agent-Blueprint sichtbar.

permissions mcp-Optionen

| Option | Description |

|---|---|

-n, --agent-name <name> |

Name der Agentenbasis. Wenn du diese Option anbietest, brauchst du keine Konfigurationsdatei. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Overrides auto-detection. Verwendung mit --agent-name. |

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

--remove-legacy-scopes |

Entfernt ältere freigegebene Bereiche (McpServers.*.All Format) aus dem Blueprint nach der Migration zu Serverberechtigungen (Tools.ListInvoke.All). Nur verwenden, nachdem das V2 SDK live bestätigt ist – Agenten auf dem V1 SDK verlieren den Werkzeugzugriff, wenn sie vorzeitig entfernt werden. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

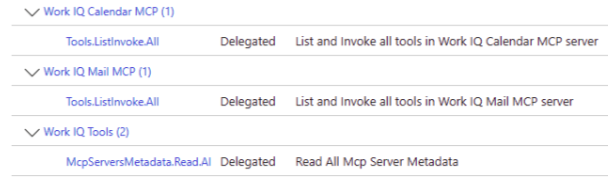

Migrieren zu MCP-Berechtigungen pro Server

Wird --remove-legacy-scopes beim Migrieren vom Legacy-Freigabeberechtigungsmodell zu Serverberechtigungen verwendet:

-

Legacy-Shared-Modell: Eine einzelne Ressourcen-App-ID (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1) mit gemeinsamen Scopes wieMcpServers.Mail.AllundMcpServers.Teams.All. - Pro Servermodell: Jeder MCP-Server verfügt über eine eigene App-ID mit dem Bereich

Tools.ListInvoke.All.

Das folgende Beispiel zeigt, wie die Berechtigungen pro Server im Microsoft Entra Admin Center angezeigt werden, nachdem der Blueprint angewendet wurde. Jeder MCP-Server, z. B. Work IQ Calendar MCP und Work IQ Mail MCP, verfügt über einen eigenen delegierten Tools.ListInvoke.All Bereich. Ein freigegebener McpServersMetadata.Read.All Bereich bietet Zugriff auf MCP-Servermetadaten.

setup permissions bot

Konfigurieren der Messaging-Bot-API OAuth2 gewährt und vererbbare Berechtigungen.

Erforderliche Mindestberechtigungen: Globaler Administrator

Voraussetzungen: Blueprint- und MCP-Berechtigungen (zuerst ausführen a365 setup permissions mcp )

a365 setup permissions bot [options]

permissions bot-Optionen

| Option | Description |

|---|---|

-n, --agent-name <name> |

Name der Agentenbasis. Wenn du diese Option anbietest, brauchst du keine Konfigurationsdatei. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Overrides auto-detection. Verwendung mit --agent-name. |

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

setup permissions custom

Wendet benutzerdefinierte API-Berechtigungen auf Ihren Agent-Blueprint an, die über die für den Agent-Betrieb erforderlichen Standardberechtigungen hinausgehen. Mit diesem Befehl gewähren Sie Ihrem Agent Zugriff auf zusätzliche Microsoft Graph Bereiche wie Anwesenheit, Dateien und Chat oder benutzerdefinierte APIs, die im Microsoft Entra ID Mandanten Ihrer Organisation registriert sind.

Erforderliche Mindestberechtigungen: Globaler Administrator

Voraussetzungen: Zuerst ausführen a365 setup blueprint .

a365 setup permissions custom [options]

This command:

- Konfiguriert delegierte OAuth2-Berechtigungserteilungen mit Administratorzustimmung für jede konfigurierte Ressource.

- Legt vererbbare Berechtigungen fest, sodass Agentbenutzer den Zugriff vom Blueprint erben können.

- Synchronisiert Microsoft Entra mit der aktuellen Konfiguration, indem neue Berechtigungen hinzugefügt und alle Berechtigungen entfernt werden, die Sie aus der Konfiguration gelöscht haben.

- Ist idempotent und sicher, mehrmals auszuführen.

permissions custom-Optionen

| Option | Description |

|---|---|

-n, --agent-name <name> |

Name der Agentenbasis. Wenn du diese Option anbietest, brauchst du keine Konfigurationsdatei. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Overrides auto-detection. Verwendung mit --agent-name. |

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

--resource-app-id <guid> |

Resource Application ID (GUID) für eine benutzerdefinierte Inline-Berechtigung. Verwendung mit --scopes. |

--scopes <scopes> |

Komma-getrennte delegierte Scopes für die Inline-benutzerdefinierte Berechtigung. Verwendung mit --resource-app-id. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Konfigurieren Sie benutzerdefinierte Berechtigungen inline

Verwenden --resource-app-id Sie und --scopes um benutzerdefinierte Berechtigungen direkt ohne Bearbeitung a365.config.jsonanzuwenden:

# Add Microsoft Graph extended permissions

a365 setup permissions custom `

--resource-app-id 00000003-0000-0000-c000-000000000000 `

--scopes Presence.ReadWrite,Files.Read.All,Chat.Read

# Add custom API permissions

a365 setup permissions custom `

--resource-app-id <your-api-app-id> `

--scopes CustomScope.Read,CustomScope.Write

Der Ressourcenname wird automatisch von Microsoft Entra aufgelöst. Du musst es nicht angeben.

Konfigurieren Sie benutzerdefinierte Berechtigungen über die Konfigurationsdatei

Alternativ kannst du den customBlueprintPermissions Befehl ohne Inline-Flags hinzufügen a365.config.json und ausführen:

a365 setup permissions custom

Dieser Befehl stimmt Microsoft Entra mit den konfigurierten Berechtigungen ab – er fügt neue Berechtigungen hinzu und entfernt alle gelöschten Berechtigungen aus der Konfiguration.

Integration in setup all

Wenn Ihre Konfiguration benutzerdefinierte Berechtigungen enthält, konfiguriert die Ausführung a365 setup all diese automatisch als Teil einer einzelnen Batchberechtigungsphase. Die vollständige Einrichtungsreihenfolge lautet:

- Blueprint

- Berechtigungsbatch (MCP, Bot-API, Benutzerdefinierte Blueprintberechtigungen – alle zusammen konfiguriert)

setup permissions copilotstudio

Konfiguriert OAuth2-Berechtigungserteilungen und vererbbare Berechtigungen für den Agent-Blueprint, um Copilot Studio Copiloten über die Power Platform-API aufzurufen.

Erforderliche Mindestberechtigungen: Globaler Administrator

Voraussetzungen: Zuerst ausführen a365 setup blueprint .

a365 setup permissions copilotstudio [options]

This command:

- Stellt sicher, dass der Power Platform-API-Dienstprinzipal in Ihrem Mandanten vorhanden ist.

- Erstellt eine OAuth2-Berechtigungserteilung vom Blueprint bis zur Power Platform-API mit dem

CopilotStudio.Copilots.InvokeBereich. - Legt vererbbare Berechtigungen fest, sodass Agentinstanzen Copilot Studio Copiloten aufrufen können.

permissions copilotstudio-Optionen

| Option | Description |

|---|---|

-n, --agent-name <name> |

Name der Agentenbasis. Wenn du diese Option anbietest, brauchst du keine Konfigurationsdatei. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Overrides auto-detection. Verwendung mit --agent-name. |

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Verwenden Sie diesen Befehl, wenn Ihr Agent Copilot Studio Copiloten zur Laufzeit aufrufen oder Power Platform-APIs aufrufen muss, die CopilotStudio-Berechtigungen erfordern.

setup all

Ausführen aller Setupschritte zum Einrichten Ihrer Agent 365-Umgebung

a365 setup all [options]

Führt das vollständige Agent 365-Setup aus, alle Schritte in Folge.

Enthält: Blueprint und Berechtigungen.

Die abgeschlossenen Schritte hängen von Ihrer Rolle ab:

| Step | Global Administrator | Agent-ID-Administrator | Agent ID Entwickler |

|---|---|---|---|

| Prerequisites check | Yes | Yes | Yes |

| Erstellung von Agent-Blueprints | Yes | Yes | Yes |

| Vererbbare Berechtigungen (nur KI-Teamkollege) | Yes | Yes | Yes |

| OAuth2-Berechtigungserteilungen (Administratorzustimmung) | Yes | Erfordert GA-Schritt | Erfordert GA-Schritt |

Agentenidentität gewährt (--authmode s2s oder both) |

Yes | PowerShell fallback | PowerShell fallback |

Wenn Sie ohne globalen Administrator ausgeführt werden a365 setup all , führt die CLI folgendes aus:

- Führt alle Schritte aus, die möglich sind (Erstellung von Blueprints und vererbbaren Berechtigungen).

- Generiert URLs der Administratorzustimmung pro Ressource und speichert sie in

a365.generated.config.json. - Zeigt die nächsten Schritte in der Ausgabe für einen Globalen Administrator an, um die OAuth2-Grants abzuschließen, einschließlich eines direkten Links oder einer Einwilligungs-URL.

Tip

Wenn Sie ein globaler Administrator sind, a365 setup all wird alles in einer einzigen Ausführung ohne Übergabe abgeschlossen.

Mindestens erforderliche Berechtigungen:

- Rolle "Agent-ID-Entwickler" (für die Erstellung von Blueprints)

- Global Administrator (für OAuth2-Berechtigungen – falls nicht verfügbar, druckt die CLI die nächsten Schritte in der Ausgabe aus)

- Application Administrator oder Global Administrator (für S2S (Server-to-Server) Agentenidentität gewährt –

--authmode s2soderboth; falls nicht verfügbar, druckt die CLI einen PowerShell-Fallback in der Setup-Zusammenfassung)

setup all-Optionen

| Option | Description |

|---|---|

-v, --verbose |

Detaillierte Ausgabe anzeigen. |

--dry-run |

Zeigen Sie an, was der Befehl tun würde, ohne ihn auszuführen. |

--skip-requirements |

Überprüfung der Anforderungen überspringen. Vorsicht: Setup schlägt möglicherweise fehl, wenn die Voraussetzungen nicht erfüllt sind. |

--aiteammate |

Verwenden Sie diesen Parameter, um den Fluss des KI-Teamkameraden-Agenten nur auf die Bereitstellung von Blueprint und Berechtigungen zu lenken. Ohne diesen Parameter erstellt der Blueprint-Agentenfluss automatisch den Agent Identity Service Principal ohne Entra-Nutzer. Dieser Parameter überschreibt das aiteammate Feld in a365.config.json. |

--authmode <mode> |

Authentifizierungsmuster für Agenten-Identitätsberechtigung gewährt (nur Blueprint-Agenten).

obo (Standard) — Prinzipalbezogene delegierte Zuschüsse, keine Verwaltungsrolle erforderlich.

s2s — App-Rollenzuweisungen auf der Agentenidentität SP, erfordern Application Administrator oder Global Administrator; PowerShell-Fallback wird gedruckt, wenn die Rolle fehlt.

both — beantragt OBO- (On-Behalf-Of) und S2S-Förderungen. Nicht unterstützt mit --aiteammate. Kann auch als in authModea365.config.jsongesetzt werden. |

--agent-registration-only |

Überspringe Blueprint und Berechtigungsschritte und führe nur die Agentenregistrierung durch. Wird verwendet, um einen fehlgeschlagenen Registrierungsschritt erneut zu versuchen. |

--m365 |

Behandle diesen Agent wie einen M365-Agenten. Registriert den Messaging-Endpunkt über die MCP Platform. Standard ist false (opt-in). |

-n, --agent-name <name> |

Agent-Basisname (z. B "MyAgent". ). Wenn angegeben, ist keine Konfigurationsdatei erforderlich. Abgeleitete Anzeigenamen als "<name> Identity" und "<name> Blueprint". TenantId wird automatisch erkannt von az account show (Außerkraftsetzung mit --tenant-id). ClientAppId wird durch Nachschlagen Agent 365 CLI in Ihrem Mandanten aufgelöst. |

--tenant-id <tenantId> |

Azure AD-Mandanten-ID. Überschreibt die automatische Erkennung von az account show. Wird verwendet, --agent-name wenn sie in einer nicht interaktiven Umgebung ausgeführt oder auf einen bestimmten Mandanten ausgerichtet ist. |

-?, -h--help |

Zeigen Sie Hilfe- und Nutzungsinformationen an. |

Agent setup

Standardmäßig a365 setup all wird der Blueprint-Agenten-Flow ausgeführt. Dieser Fluss erstellt einen Agent ohne Dataverse- oder KI-Teamkollegenabhängigkeit. Es funktioniert für Agenten, die direkt mit der Agent 365-Plattform kommunizieren.

# Default: uses a365.config.json

a365 setup all

# Or explicitly (same result)

a365 setup all --aiteammate false

Um stattdessen den KI-Teamkameraden-Agenten-Flow auszuführen, übergebe --aiteammate.

Dieser Fluss führt die folgenden Schritte in Folge aus:

- Überprüfung – überprüft Azure Rollen und Voraussetzungen.

- Blueprint creation – erstellt oder verwendet die Entra ID Agent Blueprint-Anwendung.

- Batch-Berechtigungen – konfiguriert delegierte Berechtigungserteilungen für den Blueprint für Microsoft Graph, Agent 365-Tools, Messaging Bot-API, Observability-API, Power Platform und alle benutzerdefinierten Ressourcen.

- Agent Identity creation – erstellt eine Agent-Identität in Entra ID über die Agent Identity Graph-API.

- Agent-Registrierung – registriert den Agent über die AgentX V2-Agent-Registrierungs-API.

-

Konfigurationssynchronisierung – schreibt die Laufzeitverbindungseinstellungen und die Observability-Konfiguration in Ihre Projektdateien (

appsettings.json,.env).

Note

Das Agentsetup erfordert sechs zusätzliche Beta-API-Berechtigungen für Ihre benutzerdefinierte Client-App: AgentIdentityBlueprint.AddRemoveCreds.All, , AgentIdentityBlueprint.DeleteRestore.All, AgentInstance.ReadWrite.All, AgentIdentity.ReadWrite.All, und AgentIdentity.Create.AllAgentIdentity.DeleteRestore.All. Die vollständige Liste finden Sie unter "Benutzerdefinierte Client-App-Registrierung ".

Konfigurationsfreie Einrichtung mit --agent-name

Wenn Sie nicht über eine a365.config.json Datei verfügen, verwenden --agent-name Sie setup ohne eine Datei. Die CLI erkennt Ihren Mandanten automatisch und löst die Client-App auf, indem sie die bekannte Agent 365 CLI App-Registrierung in Ihrem Mandanten nachschlagen.

# Preview what would happen (no changes made)

a365 setup all --agent-name "MyAgent" --dry-run

# Run the full setup

a365 setup all --agent-name "MyAgent"

Folgendes ist bei Verwendung von --agent-name zu beachten:

-

TenantId wird automatisch erkannt von

az account show. Übergeben Sie die--tenant-idAußerkraftsetzung. -

ClientAppId wird aufgelöst, indem sie nach einer Entra-App mit dem Namen

Agent 365 CLIin Ihrem Mandanten suchen. Wenn sie nicht gefunden wurde, wird die CLI mit einem Fehler beendet. Informationen zum Registrieren dieser App finden Sie unter "Benutzerdefinierte Client-App-Registrierung ". -

Anzeigenamen werden als

"<name> Agent"(Identität) und"<name> Blueprint"(Blueprint) abgeleitet. - Die Infrastruktur wird immer übersprungen (externes Hosting wird angenommen).

-

Die Konfigurationssynchronisierung (Schreiben

appsettings.json) wird übersprungen, da kein Projektpfad konfiguriert ist.

Administratorzustimmung während des Setups

Wenn Ihre Client-App keine Administratorzustimmung für die erforderlichen Berechtigungen hat AllPrincipals , erkennt die CLI dies und fordert Sie auf, die Zustimmung interaktiv zu erteilen:

The following permissions require admin consent:

AgentIdentity.ReadWrite.All

AgentIdentity.Create.All

...

Grant admin consent for these permissions now? [y/N]:

Geben Sie die Eingabetaste y ein, um die Zustimmung inline zu erteilen. Wenn Sie kein globaler Administrator sind, lehnen Sie ab – die CLI gibt die nächsten Schritte für einen globalen Administrator in der Setup-Zusammenfassung dar.

Agentenidentität gewährt (--authmode)

Standardmäßig a365 setup all erstellt er principal-scoped delegierte Grants auf den Agent Identity Service Principal (obo Modus). Diese Stipendien erfordern keine Verwaltungsrolle.

Verwendung --authmode zur Kontrolle des Zuschusstyps:

| Value | Behavior | Minimum role |

|---|---|---|

obo (Standardwert) |

Prinzipalbezogene delegierte Gewährungen auf die Agentenidentität SP | Keine (kein authentifizierter Benutzer) |

s2s |

App-Rollenzuweisungen auf der Agentenidentität SP | Anwendungsadministrator oder globaler Administrator |

both |

Sowohl OBO delegierte Zuschüsse als auch S2S-Bewerbungsrollenzuweisungen | S2S-Rolle (oben) für den S2S-Teil |

# Default — OBO delegated grants (no admin role needed)

a365 setup all

# S2S app role assignments

a365 setup all --authmode s2s

# Both OBO and S2S

a365 setup all --authmode both

Wenn der angemeldete Benutzer nicht die erforderliche Rolle für S2S-Gewährungen hat, druckt die CLI einen PowerShell-Fallback-Block in der Setup-Zusammenfassung. Ein Administrator kann sie ausführen, um die Aufgaben abzuschließen.

So eingestellt authMode , a365.config.json dass es bei jedem Durchlauf ohne die Flagge gilt:

{

"authMode": "s2s"

}

Note

--authmode wird mit --aiteammatenicht unterstützt. KI-Teamkameraden-Agenten verwenden OBO automatisch über die Benutzeridentität des Agenten.

Config sync

Nach erfolgreicher Ausführung schreibt die CLI automatisch Laufzeiteinstellungen in Ihre Projektdateien:

| Setting | Written to | Description |

|---|---|---|

Connections.ServiceConnection |

appsettings.json / .env |

Blueprint-Client-ID, geheimer Clientschlüssel, Mandanten-ID und Tokenendpunkt |

Agent365Observability |

appsettings.json / .env |

Agent-ID (Agent Identity), Blueprint-ID, Mandanten-ID, Client-ID und geheimer Clientschlüssel für den Telemetrieexport |

TokenValidation |

appsettings.json |

Tokenüberprüfungseinstellungen (standardmäßig für Nicht-DW deaktiviert) |

ConnectionsMap |

appsettings.json / .env |

Standarddienst-URL zur Verbindungszuordnung |

Die CLI erstellt die Datei, wenn sie nicht vorhanden ist, und aktualisiert einzelne Felder, ohne die restliche Konfiguration zu überschreiben.

Wiederholen einer fehlgeschlagenen Registrierung

Wenn das Setup den Entwurf und die Berechtigungen erfolgreich abgeschlossen hat, während die Agent-Registrierung fehlschlägt, versuchen Sie --agent-registration-only diesen Schritt nur erneut, ohne frühere Arbeiten zu wiederholen:

a365 setup all --agent-registration-only