Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel werden die Schritte beschrieben, die Sie sowohl in GoTo als auch in Microsoft Entra ID ausführen müssen, um die automatische Benutzerbereitstellung zu konfigurieren. Bei der Konfiguration stellt Microsoft Entra ID Benutzer und Gruppen automatisch für GoTo bereit und entfernt diese mithilfe des Microsoft Entra Bereitstellungsdiensts. Wichtige Informationen darüber, was dieser Dienst tut, wie er funktioniert und häufig gestellte Fragen finden Sie unter Automatisieren der Benutzerbereitstellung und -außerbereitstellung für SaaS-Anwendungen mit Microsoft Entra ID.

Unterstützte Funktionen

- Erstellen von Benutzern in GoTo

- Entfernen von Benutzern in GoTo, wenn sie keinen Zugriff mehr benötigen

- Benutzerattribute zwischen Microsoft Entra ID und GoTo synchronisieren

- Bereitstellen von Gruppen und Gruppenmitgliedschaften in GoTo

- Einmaliges Anmelden bei GoTo (empfohlen)

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie bereits über die folgenden Voraussetzungen verfügen:

-

- Ein Microsoft Entra Benutzerkonto mit einem aktiven Abonnement. Wenn Sie noch kein Konto besitzen, können Sie kostenlos ein Konto erstellen.

- Eine der folgenden Rollen:

- Eine im GoTo Organization Center erstellte Organisation mit mindestens einer überprüften Domäne

- Ein Benutzerkonto im GoTo Organization Center mit der Berechtigung zum Konfigurieren der Bereitstellung, z. B. mit der Rolle als Organisationsadministrator mit Lese- und Schreibberechtigung (siehe Schritt 2).

Schritt 1: Planen der Bereitstellung

- Erfahren Sie, wie der Bereitstellungsdienst funktioniert.

- Identifizieren Sie, wer im Umfang der Bereitstellung enthalten ist.

- Bestimmen Sie, welche Daten zwischen Microsoft Entra ID und GoTo zugeordnet werden sollen.

Schritt 2: Konfigurieren von GoTo zur Unterstützung der Bereitstellung mit Microsoft Entra ID

Melden Sie sich beim Organization Center an.

Die Domäne, die in der E-Mail-Adresse Ihres Kontos verwendet wird, ist die Domäne, die Sie innerhalb von 10 Tagen überprüfen müssen.

Sie können den Besitz Ihrer Domäne mit einer der folgenden Methoden bestätigen:

Methode 1: Fügen Sie Ihrer Domänenzonendatei einen DNS-Eintrag hinzu.

Um die DNS-Methode zu verwenden, fügen Sie einen DNS-Eintrag auf der Ebene der E-Mail-Domäne in Ihrer DNS-Zone ein. Beispiele für die Verwendung von „main.com“ als Domäne sind@ IN TXT "goto-verification-code=00aa00aa-bb11-cc22-dd33-44ee44ee44ee"ODERmain.com. IN TXT “goto-verification-code=00aa00aa-bb11-cc22-dd33-44ee44ee44ee”.Ausführliche Anweisungen:

- Melden Sie sich beim Konto Ihrer Domäne auf Ihrem Domänenhost an.

- Navigieren Sie zur Seite zum Aktualisieren der DNS-Einträge Ihrer Domäne.

- Suchen Sie die TXT-Einträge für Ihre Domäne, und fügen Sie dann einen TXT-Eintrag für die Domäne und für jede Unterdomäne hinzu.

- Speichern Sie alle Änderungen.

- Sie können überprüfen, ob die Änderung erfolgt ist, indem Sie eine Befehlszeile öffnen und einen der nachstehenden Befehle eingeben (abhängig vom jeweiligen Betriebssystem mit „main.com“ als Beispiel für die Domäne):

- Für Unix- und Linux-Systeme:

$ dig TXT main.com - Für Windows Systeme:

c:\ > nslookup -type=TXT main.com

- Für Unix- und Linux-Systeme:

- Die Antwort wird in einer eigenen Zeile angezeigt.

Methode 2: Hochladen einer Webserverdatei auf die jeweilige Website. Laden Sie eine Klartextdatei in das Stammverzeichnis Ihres Webservers, die eine Bestätigungszeichenfolge ohne Leerzeichen oder Sonderzeichen außerhalb der Zeichenfolge enthält.

- Ort:

http://<yourdomain>/goto-verification-code.txt - Inhalt:

goto-verification-code=00aa00aa-bb11-cc22-dd33-44ee44ee44ee

Nachdem Sie die DNS-Eintrags- oder TXT-Datei hinzugefügt haben, kehren Sie zum Organisationscenter zurück, und wählen Sie "Überprüfen" aus.

Sie haben nun eine Organisation im Organization Center erstellt, indem Sie Ihre Domäne bestätigt haben. Das Konto, das im Rahmen dieser Bestätigung verwendet wurde, ist jetzt der Organisationsadministrator.

Schritt 3: Hinzufügen von GoTo aus dem Microsoft Entra Anwendungskatalog

Fügen Sie goTo aus dem Microsoft Entra Anwendungskatalog hinzu, um mit der Verwaltung der Bereitstellung in GoTo zu beginnen. Wenn Sie GoTo bereits für einmaliges Anmelden (Single Sign-On, SSO) eingerichtet haben, können Sie die gleiche Anwendung verwenden. Es wird jedoch empfohlen, beim anfänglichen Testen der Integration eine separate App zu erstellen. Hier erfahren Sie mehr über das Hinzufügen einer Anwendung aus dem Katalog.

Schritt 4: Definieren, wer in die Bereitstellung einbezogen werden soll

Mit dem Microsoft Entra Bereitstellungsdienst können Sie festlegen, wer basierend auf der Zuweisung zur Anwendung oder basierend auf Attributen des Benutzers oder der Gruppe bereitgestellt wird. Wenn Sie sich dazu entscheiden, den Kreis der Benutzer und Gruppen, die Ihrer App basierend auf der Zuweisung zugeordnet werden, zu bestimmen, können Sie die Schritte zum Zuweisen von Benutzern und Gruppen zur Anwendung verwenden. Wenn Sie festlegen möchten, für wen die Bereitstellungen ausschließlich basierend auf den Attributen des Benutzers oder der Gruppe erfolgen, können Sie einen Bereichsfilter verwenden.

Fangen Sie klein an. Testen Sie die Bereitstellung mit einer kleinen Gruppe von Benutzern und Gruppen, bevor Sie sie für alle bereitstellen. Wenn der Bereitstellungsbereich auf zugewiesene Benutzer und Gruppen festgelegt ist, können Sie dies durch Zuweisen von einem oder zwei Benutzern oder Gruppen zur App kontrollieren. Ist der Bereich auf alle Benutzer und Gruppen festgelegt, können Sie einen attributbasierten Bereichsfilter angeben.

Wenn Sie zusätzliche Rollen benötigen, können Sie das Anwendungsmanifest aktualisieren, um neue Rollen hinzuzufügen.

Schritt 5: Konfigurieren der automatischen Benutzerbereitstellung in GoTo

Dieser Abschnitt führt Sie durch die Schritte zum Konfigurieren des Microsoft Entra Bereitstellungsdiensts zum Erstellen, Aktualisieren und Deaktivieren von Benutzern und/oder Gruppen in TestApp basierend auf Benutzer- und/oder Gruppenzuweisungen in Microsoft Entra ID.

So konfigurieren Sie die automatische Benutzerbereitstellung für GoTo in Microsoft Entra ID:

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloud-Anwendungsadministrator an.

Navigieren Sie zu Entra ID>Enterprise apps

Wählen Sie in der Anwendungsliste die Option GoTo aus.

Wählen Sie die Registerkarte Bereitstellung.

Wählen Sie + Neue Konfiguration aus.

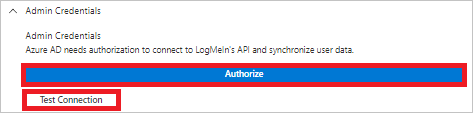

Wählen Sie im Abschnitt "Administratoranmeldeinformationen" die Option "Autorisieren" aus. Sie werden zur Autorisierungsseite von GoTo umgeleitet. Geben Sie Ihren GoTo-Benutzernamen ein, und wählen Sie die Schaltfläche "Weiter " aus. Geben Sie Ihr GoTo-Kennwort ein, und wählen Sie die Schaltfläche " Anmelden " aus. Wählen Sie Test-Verbindung aus, um sicherzustellen, dass Microsoft Entra ID eine Verbindung mit GoTo herstellen können. Wenn die Verbindung nicht möglich ist, sollten Sie sicherstellen, dass Ihr GoTo-Konto über Administratorberechtigungen verfügt, und den Vorgang wiederholen.

Geben Sie im Feld " Benachrichtigungs-E-Mail " die E-Mail-Adresse einer Person ein, die die Bereitstellungsfehlerbenachrichtigungen erhalten soll, und aktivieren Sie das Kontrollkästchen " E-Mail-Benachrichtigung senden", wenn ein Fehler auftritt .

Wählen Sie im linken Bereich die Attributzuordnung aus, und wählen Sie Benutzer aus.

Überprüfen Sie die Benutzerattribute, die aus Microsoft Entra ID mit GoTo synchronisiert werden, im Abschnitt Attribute-Mapping. Die als Matching-Eigenschaften ausgewählten Attribute werden verwendet, um die Benutzerkonten in GoTo für Aktualisierungsvorgänge abzugleichen. Wenn Sie das übereinstimmende Zielattribute ändern möchten, müssen Sie sicherstellen, dass die GoTo-API das Filtern von Benutzern basierend auf diesem Attribut unterstützt. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

Attribut Typ Nutzername Schnur externalId Schnur aktiv Boolescher Typ (Boolean) Name.Vorname Schnur Name.Familienname Schnur urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:Abteilung Schnur urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:Mitarbeiternummer Schnur urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:Kostenstelle Schnur urn:ietf:params:scim:schemas:extension:enterprise:2.0:Benutzer:abteilung Schnur Überprüfen Sie die Gruppenattribute, die aus Microsoft Entra ID mit GoTo synchronisiert werden, im Abschnitt Attribute-Mapping. Die als übereinstimmende Eigenschaften ausgewählten Attribute dienen zum Abgleich der Gruppen in GoTo für Aktualisierungsvorgänge. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

Attribut Typ Anzeigename Schnur externalId Schnur Mitglieder Verweis Informationen zum Konfigurieren von Bereichsfiltern finden Sie in den Anweisungen im Artikel "Bereichsfilter".

Verwenden Sie die On-Demand-Bereitstellung , um die Synchronisierung mit einer kleinen Anzahl von Benutzern zu überprüfen, bevor Sie die Bereitstellung in Ihrer Organisation umfassender durchführen.

Wenn Sie bereit für die Bereitstellung sind, wählen Sie auf der Seite "Übersicht" die Option "Bereitstellung starten" aus.

Schritt 6: Überwachen der Bereitstellung

Nachdem Sie die Bereitstellung konfiguriert haben, verwenden Sie die folgenden Ressourcen, um Ihre Bereitstellung zu überwachen:

- Verwenden Sie die Bereitstellungsprotokolle , um zu ermitteln, welche Benutzer erfolgreich oder erfolglos bereitgestellt werden.

- Überprüfen Sie den Fortschrittsbalken, um den Status des Bereitstellungszyklus zu sehen und zu erfahren, wie nahe er an der Fertigstellung ist.

- Wenn sich die Bereitstellungskonfiguration in einem fehlerhaften Zustand zu befinden scheint, wird die Anwendung unter Quarantäne gestellt. Weitere Informationen zum Quarantänestatus finden Sie im Artikel über den Anwendungsbereitstellungs-Quarantänestatus.

Zusätzliche Ressourcen

- Verwalten der Benutzerkontobereitstellung für Unternehmens-Apps

- Was sind Anwendungszugriff und Single Sign-On mit Microsoft Entra ID?